Java程序的代码保护:从混淆到虚拟化加固的技术演进

一、Java语言的保护困局

Java作为诞生于1991年的经典编程语言,凭借"一次编译,到处运行"的跨平台特性和成熟的生态体系,持续占据TIOBE排行榜前列。其核心机制是将源码编译为JVM字节码文件(.class),由虚拟机解释执行。但这也成为代码保护的致命软肋——字节码文件近乎等同于源码的中间形态,使用JD-GUI、FernFlower等工具可轻松实现90%以上的反编译还原。

二、传统Java保护技术解析

名称混淆(Obfuscation)

原理:将类/方法/字段名替换为a、b、c等无意义字符

优势:零性能损耗,基础防护必备

局限:无法改变程序逻辑,通过关键API调用仍可定位核心代码

典型工具:ProGuard、Allatori文件级加密

实现:对class/jar文件整体加密,定制JVM加载时解密

优势:静态反编译完全失效

缺陷:

1)需修改JVM导致部署兼容性问题

2)运行时内存暴露原始字节码

3)无法被其他Java程序引用方法加密

改进点:基于Java Agent和类加载器机制实现方法级解密

突破:无需修改JVM,通过启动参数即可启用

风险:内存驻留的字节码仍面临Dump攻击控制流混淆

技术核心:插入无效代码/改变执行路径/等价指令替换

防护效果:显著增加人工逆向难度

反制工具:JavaDeobfuscator等自动化工具可破解常规混淆

性能代价:约10%-30%的性能损耗

三、突破性方案:虚拟化增强保护(VME)

技术原理

- 字节码转换:将JVM字节码转换为自定义指令集

- 执行引擎:通过Native层解释器(C/C++实现)执行私有指令

- 双重保护:

原始字节码从磁盘到内存全程加密

解释器自身可进行二进制加固(VMP/变异指令)

核心优势 - 抗逆向强度:需逆向分析Native层解释器+自定义指令集映射

- 零字节码暴露:内存中仅存在加密态和私有指令流

- 兼容性保障:无需修改JVM,保持标准Java调用接口

实施策略

- 关键方法选取:保护认证、加密算法等核心模块

- 混合防护:结合控制流混淆提升整体安全性

- 性能调优:对高频执行方法进行压力测试

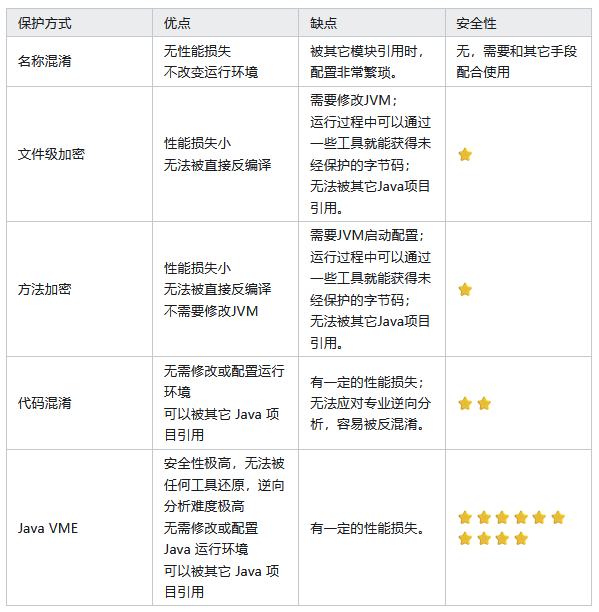

四、技术选型建议

每种加密方式市面上都有相关产品,可以自己搜索,本文也提供了一个较靠谱的评估方法

五、未来演进方向

随着GraalVM等AOT编译技术的普及,Java程序可编译为本地机器码,结合LLVM混淆方案可进一步提升保护强度。但虚拟机层面的保护技术仍将持续演进,特别是在云原生场景下,如何在容器化环境中实现全链路保护将成为新的技术攻关点。

Java程序的代码保护:从混淆到虚拟化加固的技术演进的更多相关文章

- 分享非常有用的Java程序(关键代码)(七)---抓屏程序

原文:分享非常有用的Java程序(关键代码)(七)---抓屏程序 import java.awt.Dimension; import java.awt.Rectangle; import java.a ...

- 分享非常有用的Java程序 (关键代码)(六)---解析/读取XML 文件(重要)

原文:分享非常有用的Java程序 (关键代码)(六)---解析/读取XML 文件(重要) XML文件 <?xml version="1.0"?> <student ...

- 分享非常有用的Java程序 (关键代码)(五)---把 Array 转换成 Map

原文:分享非常有用的Java程序 (关键代码)(五)---把 Array 转换成 Map import java.util.Map; import org.apache.commons.lang.Ar ...

- 分享非常有用的Java程序 (关键代码)(四)---动态改变数组的大小

原文:分享非常有用的Java程序 (关键代码)(四)---动态改变数组的大小 /** * Reallocates an array with a new size, and copies the co ...

- 分享非常有用的Java程序 (关键代码) (二)---列出文件和目录

原文:分享非常有用的Java程序 (关键代码) (二)---列出文件和目录 File dir = new File("directoryName"); String[] child ...

- 分享非常有用的Java程序 (关键代码) (三)---创建ZIP和JAR文件

原文:分享非常有用的Java程序 (关键代码) (三)---创建ZIP和JAR文件 import java.util.zip.*; import java.io.*; public class Zip ...

- 分享非常有用的Java程序 (关键代码) (一)

原文:分享非常有用的Java程序 (关键代码) (一) 分享一些非常有用的Java程序 (关键代码) ,希望对你有所帮助. 1. 得到当前方法的名字 String methodName = Th ...

- 分享非常有用的Java程序(关键代码)(八)---Java InputStream读取网络响应Response数据的方法!(重要)

原文:分享非常有用的Java程序(关键代码)(八)---Java InputStream读取网络响应Response数据的方法!(重要) Java InputStream读取数据问题 ======== ...

- 使用Jacoco获取 Java 程序的代码执行覆盖率

Jacoco是Java Code Coverage的缩写,顾名思义,它是获取Java代码执行覆盖率的一个工具,通常用它来获取单元测试覆盖率.它通过分析Java字节码来得到代码执行覆盖率,因此它还可以分 ...

- Java程序猿想要月薪2万+必须必备哪些技术?

现在程序员是比较紧俏的一个岗位,其实可以写代码的人许多,但是为什么程序员还那么缺呢? 除了需求大以外,还有一个原因就是,实在合格的程序员确实比较少. 想要成为一个合格的程序员,咱们需求满意以下几点要求 ...

随机推荐

- MIUI系统,APKMirror Installer安装apkm的时候提示app installation failed Installation aborted解决方案

场景 我的手机是MIUI系统,通过APKMirror Installer安装apkm的时候提示app installation failed Installation aborted. 本来不想装了, ...

- mysql8.0.12+hibernate5.4.1 的一些配置

目录 整体目录结构 第一步 创建数据库 第二步 创建java项目,导入相应的jar包 第三步 创建数据库对应的java类 第四步 创建hibernate映射文件 第五步 创建hibernate核心配置 ...

- 信息资源管理综合题之“什么是CA 和 什么是数字证书 和 CA实施认证服务的技术基础是什么 和 补全CA签名加密流程图”

一.公钥密码体系和RSA算法是密钥管理.身份认证.防抵赖篡改等安全问题的理论基础和技术保障.题图是运用RSA算法用户A向用户B传送加密信息并进行数学签名的过程.其中A.B的公钥分别为GA.GB,A.B ...

- 操作系统综合题之“采用实时调度,可调度的限制条件和可调度的最大X值是是多少ms的CPU时间”

一.问题:单处理器情况下,m个周期性实时进程,若进程i处理时间为Ci,周期时间为Pi < (1 ≤ i ≤ m) 1.要使系统可调度的限制条件什么? 2.设置一个实时系统使用了4个周期事件,其周 ...

- 夸克浏览器PC端功能体验

一.下载安装 可以看到目前PC端仅仅支持windows,不支持Mac和Linux. 二.功能介绍 夸克浏览器果然很简洁.清新,左侧栏提供首页.网盘.工具.快传四个选项,中间是搜索栏,底部是可定制的天气 ...

- C#/.NET/.NET Core技术前沿周刊 | 第 38 期(2025年5.12-5.18)

前言 C#/.NET/.NET Core技术前沿周刊,你的每周技术指南针!记录.追踪C#/.NET/.NET Core领域.生态的每周最新.最实用.最有价值的技术文章.社区动态.优质项目和学习资源等. ...

- Redundant Connection——LeetCode进阶路

原题链接https://leetcode.com/problems/redundant-connection/ 题目描述 In this problem, a tree is an undirecte ...

- Qt图像处理技术四:图像二值化

Qt图像处理技术四:图像二值化 github 如果你觉得有用的话,期待你的小星星 实战应用项目: github :https://github.com/dependon/simple-image-fi ...

- 第5讲、Transformer 编码器(Encoder)处理过程详解

Transformer 编码器(Encoder)处理过程详解 Transformer Encoder 是一个由 N 层(一般为 6 层)堆叠而成的模块结构.每一层的本质是两个核心子模块: 多头自注意力 ...

- 简述odoo18的一个请求执行流程

以下是Odoo中一个完整请求走向的每一步所涉及的技术细节: 用户发起请求: 技术:HTTP/HTTPS协议,通过Web浏览器或其他HTTP客户端库. 到达WSGI服务器: 技术:通常使用Gunicor ...