内网穿透&UDP打洞

这两天找度度重新回忆了一下关于内网穿透的事情,在百度文库上找到了两三篇写的比较通俗易懂的文章,把内网穿透做个简单总结。

首先文章建议 Cone NAPT 还有希望,要是 Symmetri NAPT 就别想了,接着介绍了两种基本情况,一是一台内网机器连接外网通信的情况,二是两台内网之间互联的情况。

第一种,只需要内网主动发起连接就可以了。内网机器

A(192.168.1.x:4000)要求连接外网服务端S(60.17.211.x:5000),发出连接请求后被A网所在网关

NA(10.11.12.x)获取,NA将A的地址转变为其自身地址,并分配临时端口(6000)用作通讯,于是,当初的 A->S 就变成现在的

A->NA->S。那么S接到请求后看到的并不是A的地址,而是NA的IP和Port,此时S如果照着此地址回复,则NA收到,因为NA此时

有通讯临时Session被创建了,所以在一定时间内(貌似根据不同硬件、软件设备而不同)还记得发到6000的信息要转给A,NA就会转发给A。至此,

通讯成功。

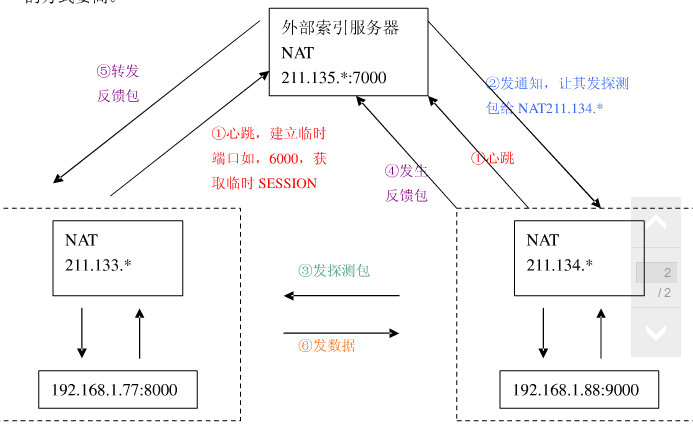

第二种,两个内网之间就要复杂一些,有一个图很好,我转载了一下,特别声明,是从百度文库截图下来的。

这个图很清晰,做个简单备注就可以了。

首先,两个内网A和B谁都不能直接连谁,所以第一次,都是给S发送登录、心跳之类的,目的是表明自己的存在,并建立session,当然,这个过程还是通过自身网络的N实现的。那么,如何做到UDP穿透呢?

1. 假设左边的为A(192.168.1.77:8000),A->NA(211.133.*:6000)->S,此时,S记住了 A 的存在,NA也与A建立了对应关系(发到6000的信息就是A的),一样道理,B也与S建立了连接。

2. A通过S知道了B的存在(只是知道存在),A想连B,于是A告诉S,“让B探测我一下”

3. S把A的要求发给B,于是B发送“探测”包给A,事实上就是

B->NB->NA,但是因为 NA 不认识 NB(之前没联系过),所以 NA 就不会转发给 A,随之丢弃。但是 NB

上已经建立起了目的是 NA 的 session,这是后面打洞成功的关键一步。

4. B 发送探测给 A 之后,因为 NA 必定丢弃,所以 B 向 S 发送“反馈包”,就是图中的步骤 4,目的是告诉 S 已经发送过探测包给 A 了。这一步的目的是,借 S 之手告诉 A ,我已经联系过你了,我已经有了关于你的 session 。

5. S 通知 A:“人家 B 已经联系过你了”。

6. A 知道之后,发送数据包给 B ,也就是

A->NA->NB->B。当 NA->NB 时,因为 NB 存有当初链接 NA 的信息,所以 NB 认为它自己认识 NA

,会接受 NA 发送的信息,转发给 B,至此,理论上,打洞完成。AB之间可以互通了。还未经过自己试验,不知道对不对。

图中右上角步骤2中的文字“...给NAT211.134.*”应该是错误的,正确的应该是“211.133.*”,因为是 S 让 B 去连接 A,而 A 的地址是 211.133.*,另外还有几点疑惑和说明的地方

1. “信息不请自来,NAT

安全起见,是会被丢弃的”——A->NA->S 时,NA 接到请求会创建 session ,分配某端口如6000对应 A

,目的是接到发到 6000 端口上的信息就知道转发给 A,但只会接受当初 A 所请求的远程主机 S 所发过来的信息才会转发给

A,其它地址则会丢弃。这也是为什么两个内网不能直接互发的原因,举个例子就是洞还没打,外界发过来的信息,也会被看门人 NA 给扔掉,因 NA

那有一个记录表,A 曾经要求连接 S,这条记录就会有关于 S 的信息,比如另一台 S2 发过来同样的 6000 端口信息,由于 NA

没有记录不认识 S2 ,是会丢弃不会转发的。

2. 打洞要从内部向外部打,S 想连接 A,A 向 S 打洞(发起连接)。A 想连接 B,要通过 S 告诉 B 让 B 向 A 打洞,B 打完 A 沿此路打回去,才能成功。

转自 http://www.cnblogs.com/cinlap/articles/2684330.html

内网穿透&UDP打洞的更多相关文章

- p2p-tunnel 打洞内网穿透系列(三)TCP转发访问内网web服务

系列文章 p2p-tunnel 打洞内网穿透系列(一)客户端配置及打洞 p2p-tunnel 打洞内网穿透系列(二)TCP转发访问远程共享文件夹 p2p-tunnel 打洞内网穿透系列(三)TCP转发 ...

- p2p-tunnel 打洞内网穿透系列(二)TCP转发访问内网共享文件夹

系列文章 p2p-tunnel 打洞内网穿透系列(一)客户端配置及打洞 p2p-tunnel 打洞内网穿透系列(二)TCP转发访问远程共享文件夹 p2p-tunnel 打洞内网穿透系列(三)TCP转发 ...

- p2p-tunnel 打洞内网穿透系列(一)客户端配置及打洞

系列文章 p2p-tunnel 打洞内网穿透系列(一)客户端配置及打洞 p2p-tunnel 打洞内网穿透系列(二)TCP转发访问远程共享文件夹 p2p-tunnel 打洞内网穿透系列(三)TCP转发 ...

- 基于C#的内网穿透学习笔记(附源码)

如何让两台处在不同内网的主机直接互连?你需要内网穿透! 上图是一个非完整版内外网通讯图由内网端先发起,内网设备192.168.1.2:6677发送数据到外网时候必须经过nat会转换成 ...

- 四、frp内网穿透服务端frps.ini各配置参数详解

[必须]标识头[common]是不可或缺的部分 [必须]服务器IPbind_addr = 0.0.0.00.0.0.0为服务器全局所有IP可用,假如你的服务器有多个IP则可以这样做,或者填写为指定其中 ...

- 使用FRP做内网穿透

Github地址:https://github.com/fatedier/frp 什么是FRP? frp 是一个可用于内网穿透的高性能的反向代理应用,支持 tcp, udp 协议,为 http 和 h ...

- 一款带Web面板的轻量级、高性能内网穿透工具:nps使用教程

说明:内网穿透工具之前已经介绍了不少了,比如Frp.lanproxy.Holer等,现在再介绍个带Web面板的穿透工具nps,之前叫easyProxy,只是改名了而已,该工具是一款使用go语言编写的轻 ...

- frp内网穿透学习

前言 因为自己在内网,但是目标站在外网,这时候可以通过内网穿透工具,将接收到的请求转发到内网,实现在内网的msf可以控制外网的靶机. 也看了一些Ngrok,花生壳的,发现Ngrok.cc这个看文章说有 ...

- 如何使用 frp 实现内网穿透

这有一个专注Gopher技术成长的开源项目「go home」 背景 作为一名程序员,家里多多少少会有一些落了灰的电脑,如果把闲置的电脑变成服务器,不仅有良好的配置,还能用来做各种测试,那就再好不过了. ...

随机推荐

- HDOJ 4424 Conquer a New Region

并检查集合 侧降序,每增加一个侧面应该推断,其中基本建设方..... Conquer a New Region Time Limit: 8000/4000 MS (Java/Others) Me ...

- Swing 组件焦点设置

在Swing中,焦点默认是在第一个组件上,所以在项目中想将焦点设置在其他的组件上,如JTextField!但通过requestFocus()方法不起作用,有人提供以下解决方法: 全部初始化之后,jTe ...

- csdn仍是"待定"对?

正如标题,我的博客会审查,?我们见证.如此反复.考虑到该博客平台的变化. 看来,这次最终逃脱被"待审核",看来再也不用受这个困扰了,希望以后CSDN可以在 ...

- HTTP响应代码

HTTP响应代码 1xx - 消息通知 这些状态代码表示临时响应.client在收到常规响应.应准备接收一个或多个 1xx 应. · 100 - Continue 初始的请求已经接受,客户应当继续发送 ...

- 二元最近的共同祖先问题(O(n) time 而且,只有一次遍历,O(1) Space (它不考虑函数调用栈空间))

问题: 找到两个节点的二叉树的最近的共同祖先. 首先可以参考这个博客http://blog.csdn.net/cxllyg/article/details/7635992 ,写的比較具体,包含了节点包 ...

- ruby 删除文件夹(包括文件夹中的文件夹和文件)

def deleteDirectory(dirPath) if File.directory?(dirPath) puts "是文件夹"; Dir.foreach(dirPath) ...

- 美工与程序猿的Web工作怎样做到相对分离?

公司某老系统使用的是asp,大量的asp脚本夹在页面中.改个小样式美工就得拉着程序猿,严重占用资源.使用java比較好解决,freemarker之类的模板语言,整个宏传參就能够做到相对分离.asp的还 ...

- 于Eclipse传导C/C++配置方法开发(20140721新)

Eclipse 它是一个开源.基于Java可扩展的开发平台. 在其自己的.它只是一个框架和一组服务.对于通过插件组件构建开发环境. --从百度百科的短语. 简单的说Eclipse 是免费的开源的Jav ...

- 谈论高并发(十二)分析java.util.concurrent.atomic.AtomicStampedReference看看如何解决源代码CAS的ABA问题

于谈论高并发(十一)几个自旋锁的实现(五岁以下儿童)中使用了java.util.concurrent.atomic.AtomicStampedReference原子变量指向工作队列的队尾,为何使用At ...

- Web Host消息处理管道

Web Host消息处理管道 前言 我们知道Web API本身是无法提供请求-响应的机制,它是通过Web Host以及Self Host的寄宿的宿主方式来提供一个请求-响应的运行环境.二者都是将请求和 ...