TCP三次握手与Linux的TCP内核参数优化

感谢各位技术大佬的资料分享,这里我把我理解的内容做一个整理

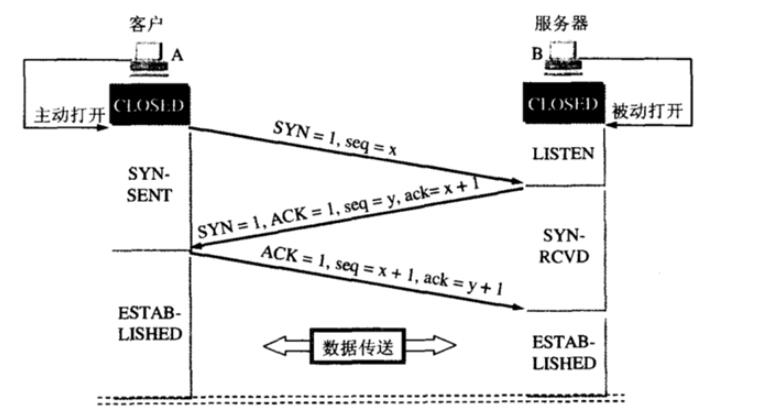

一:TCP的三次握手

1、TCP简述

TCP是一个面向连接的协议,在连接双方发送数据之前,首先需要建立一条连接。TCP建立连接可以简单称为:三次握手(说白了就是建立一个TCP连接的时候,客户端和服务端总共要发3个包,socket编程里面执行connect()的时候,将触发三次握手),断开TCP连接可以叫做四次握手(socket编程里面任何一方执行close()操作即可产生挥手动作)。

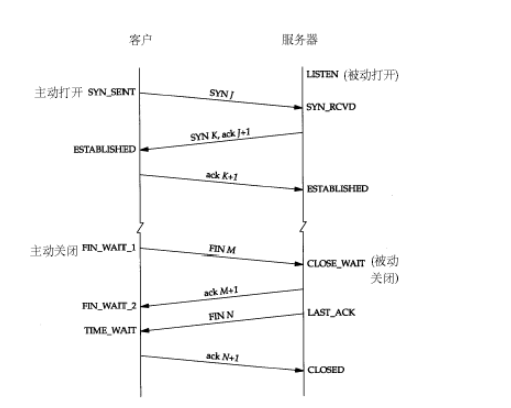

2、连接的建立

解释:

最初两端的TCP进程都处于CLOSED关闭状态,A主动打开连接,而B被动打开连接。(A、B关闭状态CLOSED——B收听状态LISTEN——A同步已发送状态SYN-SENT——B同步收到状态SYN-RCVD——A、B连接已建立状态ESTABLISHED)

- B的TCP服务器进程先创建传输控制块TCB,准备接受客户进程的连接请求。然后服务器进程就处于LISTEN(收听)状态,等待客户的连接请求。若有,则作出响应。

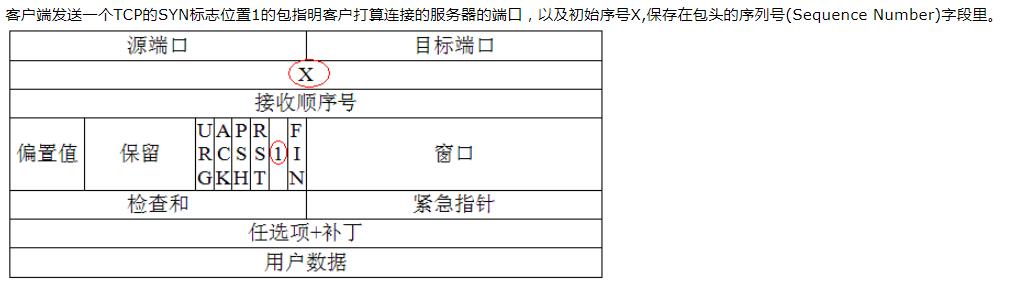

第一次握手:A的TCP客户进程也是首先创建传输控制块TCB,然后向B发出连接请求报文段,(首部的同步位SYN=1,初始序号seq=x),(SYN=1的报文段不能携带数据)但要消耗掉一个序号,此时TCP客户进程进入SYN-SENT(同步已发送)

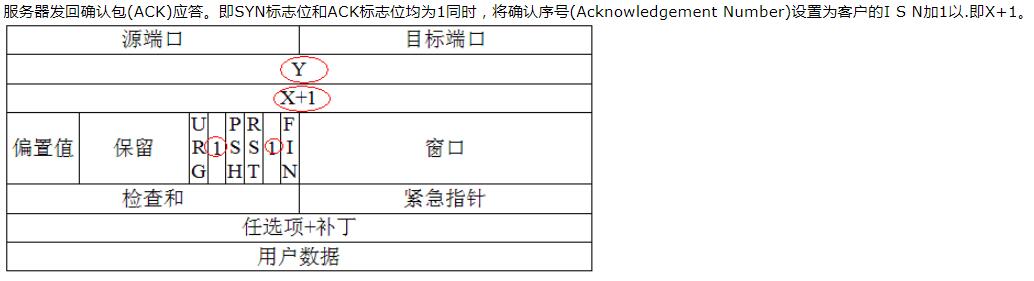

- 第二次握手:B收到连接请求报文段后,如同意建立连接,则向A发送确认,在确认报文段中(SYN=1,ACK=1,确认号ack=x+1,初始序号seq=y),测试TCP服务器进程进入SYN-RCVD(同步收到)状态;

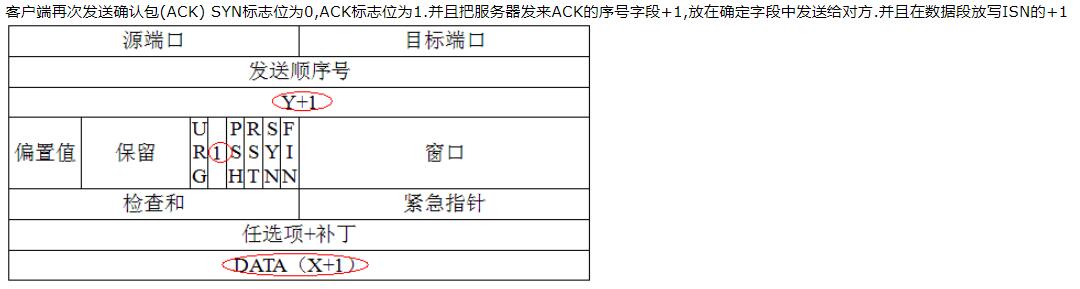

- 第三次握手:TCP客户进程收到B的确认后,要向B给出确认报文段(ACK=1,确认号ack=y+1,序号seq=x+1)(初始为seq=x,第二个报文段所以要+1),ACK报文段可以携带数据,不携带数据则不消耗序号。TCP连接已经建立,A进入ESTABLISHED(已建立连接)。

- 当B收到A的确认后,也进入ESTABLISHED状态。

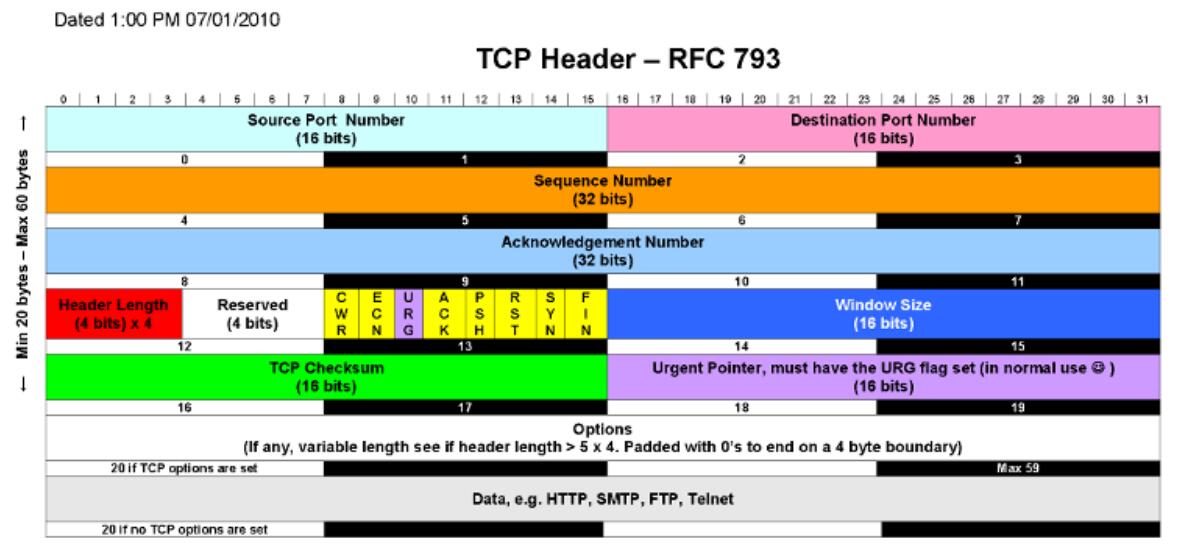

TCP header:

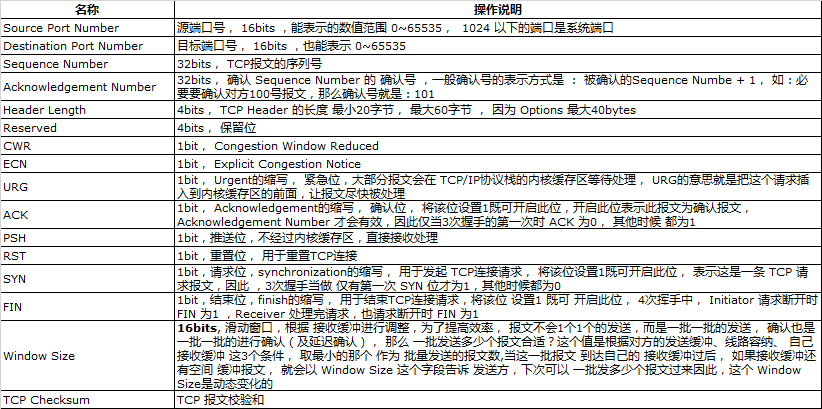

详细内容解释:

TCP的状态总结:

- 第六列为socket的状态,通常仅仅有tcp的状态,状态值可能有ESTABLISHED,SYN_SENT,SYN_RECV FIN_WAIT1,FIN_WAIT2,TIME_WAIT等,详见下文。其中,最重要的是第六列。

- ESTABLISHED

socket已经建立连接,表示处于连接的状态,一般认为有一个ESTABLISHED认为是一个服务的并发连接。这个连接状态在生产场景很重要,要重点关注。

- SYN_SENT

socket正在积极尝试建立一个连接,即处于发送后连接前的一个等待但未匹配进入连接的状态。

- SYN_RECV

已经从网络上收到一个连接请求。

- FIN_WAIT1

socket已关闭,连接正在或正要关闭。

- FIN_WAIT2

连接已关闭,并且socket正在等待远端结束。

- TIME_WAIT

socket正在等待关闭处理仍在网络上的数据包,这个连接状态在生产场景很重要,要重点关注。

- CLOSE_WAIT

远端已经结束,等待socket关闭。

- LAST_ACK

远端已经结束,并且socket也已关闭,等待acknowl-edgement。

- LISTEN

socket正在监听连接请求。

- CLOSING

sockets关闭,但是我们仍旧没有发送数据。

- UNKNOWN

未知的状态。

SYN攻击

在三次握手过程中,服务器发送SYN,ACK之后,收到客户端的ACK之前的TCP连接称为半连接(half-open connect)。此时服务器处于Syn_RECV状态。当收到ACK后,服务器转入ESTABLISHED状态。

Syn攻击就是 攻击客户端 在短时间内伪造大量不存在的IP地址,向服务器不断地发送syn包,服务器回复确认包,并等待客户的确认,由于源地址是不存在的,服务器需要不断的重发直 至超时,这些伪造的SYN包将长时间占用未连接队列,正常的SYN请求被丢弃,目标系统运行缓慢,严重者引起网络堵塞甚至系统瘫痪。

Syn攻击是一个典型的DDOS攻击。检测SYN攻击非常的方便,当你在服务器上看到大量的半连接状态时,特别是源IP地址是随机的,基本上可以断定这是一次SYN攻击。在LINUX下可以如下命令检测是否被Syn攻击:

[root@rsync_test ~]# netstat -n | awk '/^tcp/ {++sam[$NF]} END {for(num in sam)print num,sam[num]}'

TIME_WAIT 30

FIN_WAIT1 1

ESTABLISHED 615

SYN_RECV 2

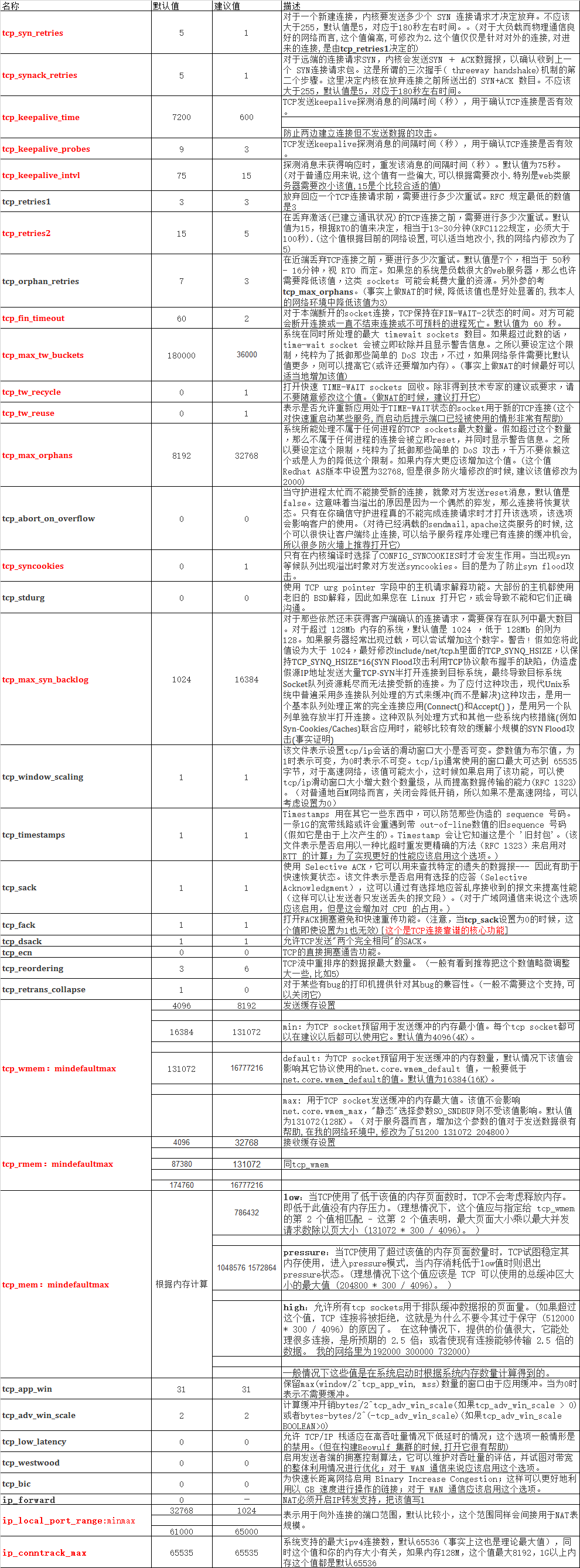

3、Linux系统TCP内核参数优化

- 两种修改内核参数的方法:

1.使用echo value方式直接追加到文件里如echo "1" >/proc/sys/net/ipv4/tcp_syn_retries,但这种方法设备重启后又会恢复为默认值

2.把参数添加到/etc/sysctl.conf中,然后执行sysctl -p使参数生效,永久生效

- 下列文件所在目录:/proc/sys/net/ipv4/

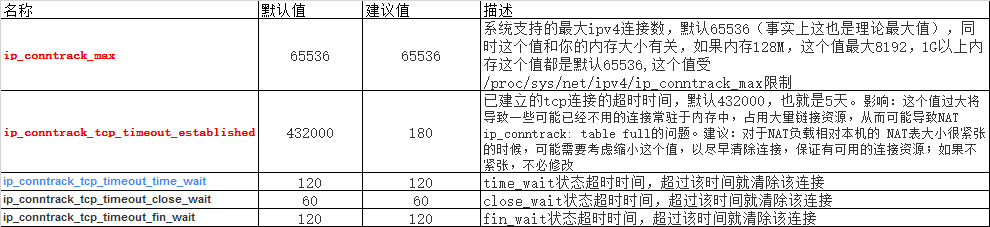

- 所处目录/proc/sys/net/ipv4/netfilter/,文件需要打开防火墙才会存在

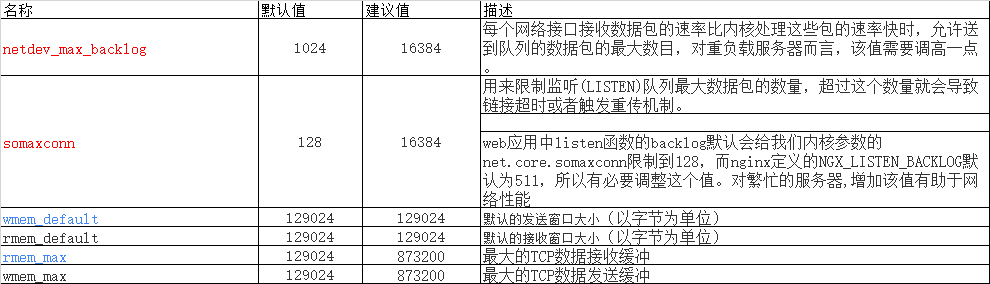

- 文件所处目录/proc/sys/net/core/

4、客户端状态变化描述

CLOSED->SYN_SENT->ESTABLISHED->FIN_WAIT_1->FIN_WAIT_2->TIME_WAIT->CLOSED

5、服务端状态变化描述

CLOSED->LISTEN->SYN_RECVD->ESTABLISHED->CLOSE_WAIT->LAST_ACK->CLOSED

TCP三次握手与Linux的TCP内核参数优化的更多相关文章

- 从TCP三次握手说起–浅析TCP协议中的疑难杂症(2)

版权声明:本文由黄日成原创文章,转载请注明出处: 文章原文链接:https://www.qcloud.com/community/article/108 来源:腾云阁 https://www.qclo ...

- 从TCP三次握手说起--浅析TCP协议中的疑难杂症(1)

版权声明:本文由黄日成原创文章,转载请注明出处: 文章原文链接:https://www.qcloud.com/community/article/73 来源:腾云阁 https://www.qclou ...

- [svc]tcp三次握手四次挥手&tcp的11种状态(半连接)&tcp的time-wait

TCP的状态转化过程(11种状态)以及TIME_WAIT状态 高性能网络 | 你所不知道的TIME_WAIT和CLOSE_WAIT 我相信很多都遇到过这个问题.一旦有用户在喊:网络变慢了.第一件事情就 ...

- Linux之TCPIP内核参数优化

/proc/sys/net目录 所有的TCP/IP参数都位于/proc/sys/net目录下(请注意,对/proc/sys/net目录下内容的修改都是临时的,任何修改在系统重启后都会丢失),例如下面这 ...

- Linux 下 Oracle 内核参数优化

数据库的性能优化涉及到整个数据库运行环境的方方面面,诸如操作系统,Oracle自身,存储,网络等等几个大块.而操作系统则是Oracle稳定运行与最大化性能的基石.本文主要描述基于Linux系统下 Or ...

- [Linux]经典面试题 - 网络基础 - TCP三次握手

[Linux]经典面试题 - 网络基础 - TCP三次握手 目录 [Linux]经典面试题 - 网络基础 - TCP三次握手 一.TCP报文格式 1.1 TCP报头 1.2 报文图例 二.TCP三次握 ...

- iOS 开发:TCP三次握手连接

在TCP/IP协议中,TCP协议提供可靠的连接服务,采用三次握手建立一个连接. 第一次握手:建立连接时,客户端发送syn包(syn=j)到服务器,并进入SYN_SEND状态,等待服务器确认: 第二次握 ...

- TCP三次握手四次挥手详解

转载 http://www.cnblogs.com/zmlctt/p/3690998.html 相对于SOCKET开发者,TCP创建过程和链接折除过程是由TCP/IP协议栈自动创建的.因此开发者并不需 ...

- 脑残式网络编程入门(一):跟着动画来学TCP三次握手和四次挥手

.引言 网络编程中TCP协议的三次握手和四次挥手的问题,在面试中是最为常见的知识点之一.很多读者都知道“三次”和“四次”,但是如果问深入一点,他们往往都无法作出准确回答. 本篇文章尝试使用动画图片的方 ...

随机推荐

- [对对子队]Scrum Meeting 博客汇总

对对子队 博客目录 一.Scrum Meeting 1. Alpha Scrum Meeting 1(会议记录4.10) Scrum Meeting 2(会议记录4.11) Scrum Meeting ...

- 大闸蟹的 O O 第三单元日子——中测与强测的惨烈修罗场

第三单元是大闸蟹体验及其差的一单元,鬼知道从一开始的自信慢慢到最后的自暴自弃我都经历了什么,我已经感觉到分数与gpa与头发都在渐渐和我说再见了 JML基础梳理及工具链 JML(Java Modelin ...

- OO第四次博客作业--第四单元总结及课程总结

一.总结第四单元两次作业的架构设计 1.1 第一次作业 类图如下: 为了突出类.接口.方法.属性.和参数之间的层次结构关系,我为 Class 和 Interface 和 Operation 分别建立了 ...

- Azure File Storage(一)为本地机器配置网络磁盘

一,引言 本地机器硬盘空间不够了怎么办?重要文件不想存储在本地硬盘怎么办?加外接移动硬盘:或者换大容量存储设备,都是解决方案.但是每次都得携带,还得考虑当前设备是否支持外接硬盘. 1,这个时候 Win ...

- 国产Linux服务器-Jexus的初步使用

题记:年末研究了一些关于Net跨平台的东西,没错,就是Jexus,就是Windows下面的IIS. 官网:https://www.jexus.org/ 先看看官网的解释再说其他的问题,Jexus就是L ...

- amba web

arm amba doc https://developer.arm.com/docs

- hdu 3863 No Gambling (不会证明,但是是对的,,)

题意: N=4时 规则: 双方每次可以连接自己颜色的两个点(相邻,长度为1),线和线不能交叉重叠. 蓝方要连接左右,红方要连接上下. 蓝方先.问谁先连接? 思路: 经过观察....蓝方胜....... ...

- Win powershell执行策略配置

参考连接:https://blog.csdn.net/jeffxu_lib/article/details/84710386 参考连接:http://www.cragsman.org/index.ph ...

- docker+nginx搭建tomcat集群(附录)——nginx.conf文件

附录:nginx.conf修改后的文件内容 user root;worker_processes 2; #error_log logs/error.log;#error_log logs/error. ...

- 测试平台系列(72) 了解ApScheduler基本用法

大家好~我是米洛! 我正在从0到1打造一个开源的接口测试平台, 也在编写一套与之对应的完整教程,希望大家多多支持. 欢迎关注我的公众号测试开发坑货,获取最新文章教程! 回顾 上一节我们调研了一下市面上 ...