攻防世界WEB新手练习

0x01 view_source

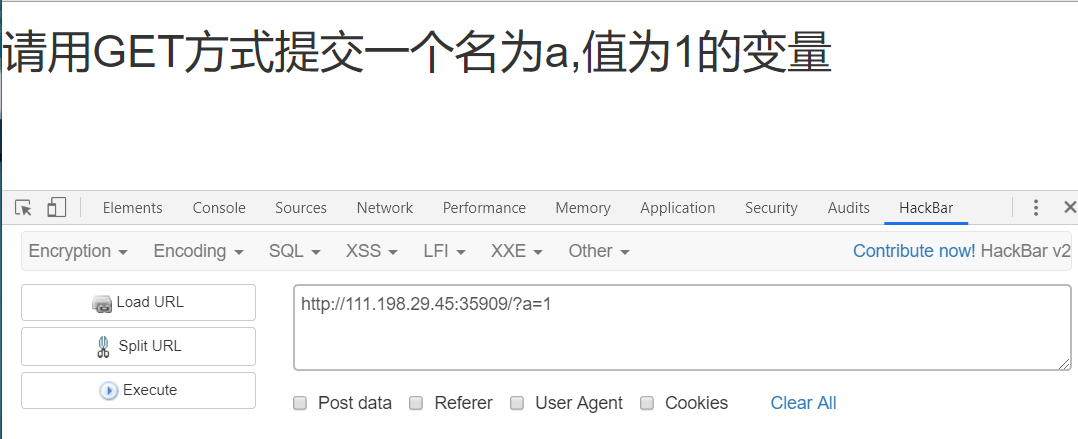

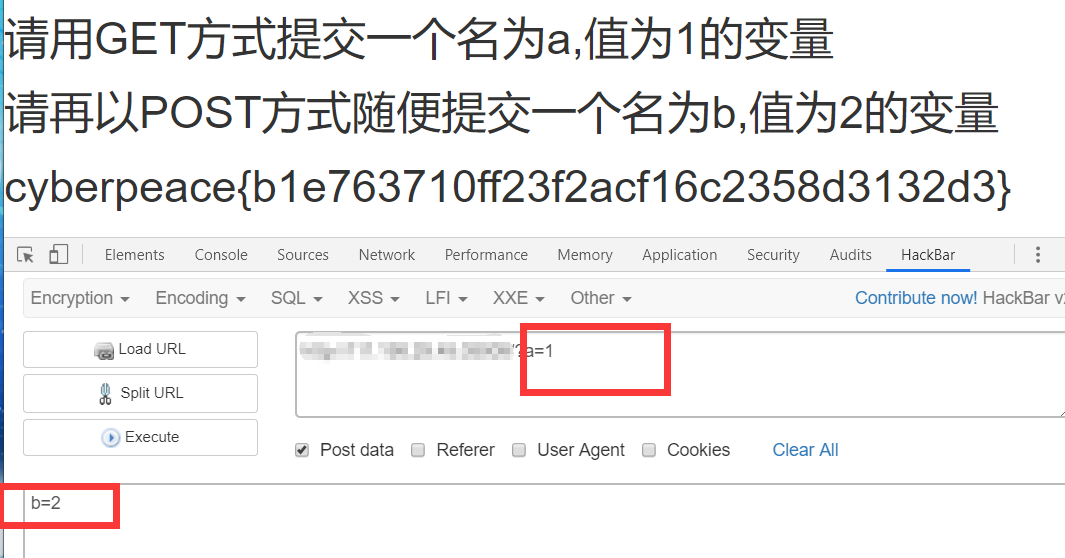

0x02 get_post

这道题就是最基础的get和post请求的发送

flag:cyberpeace{b1e763710ff23f2acf16c2358d3132d3}

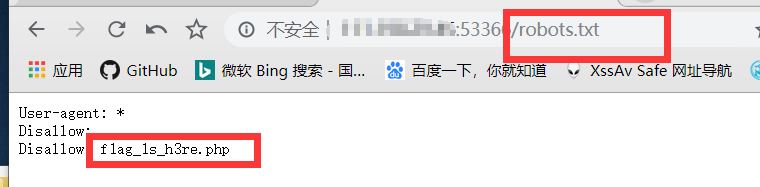

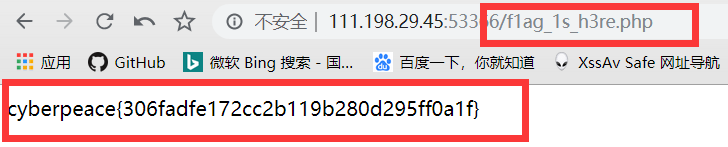

0x03 rebots

Rebots.txt 是用来声明该网站中不想被爬虫访问的部分,这道题直接访问rebots.txt文件

接着访问 f1ag_1s_h3re.php 页面即可得到flag

flag cyberpeace{306fadfe172cc2b119b280d295ff0a1f}

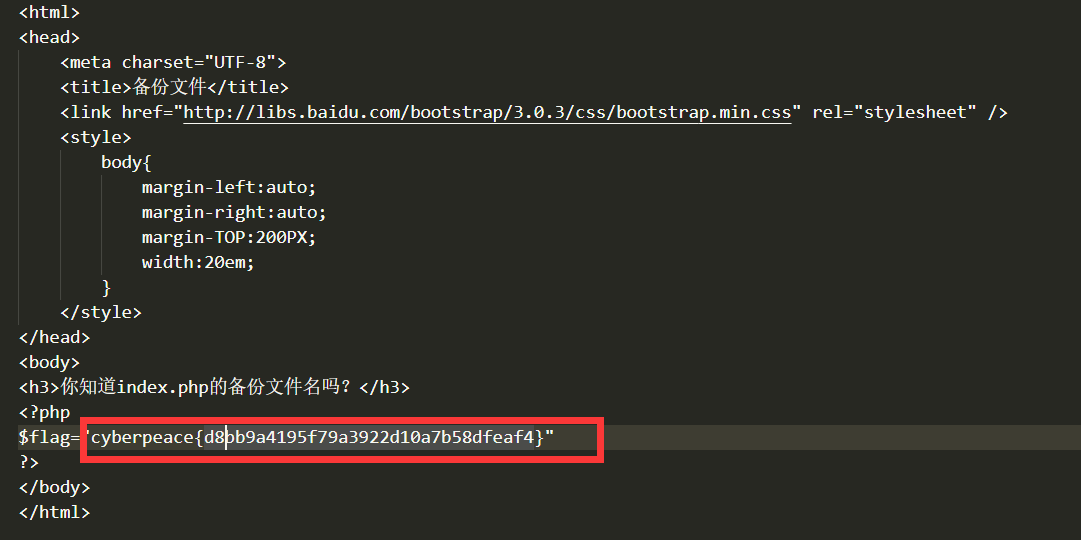

0x04 backup

这道题考察 index.php 文件的备份,直接访问 index.php.bak,下载得到文件

打开文件,得到flag

flag cyberpeace{d8bb9a4195f79a3922d10a7b58dfeaf4}

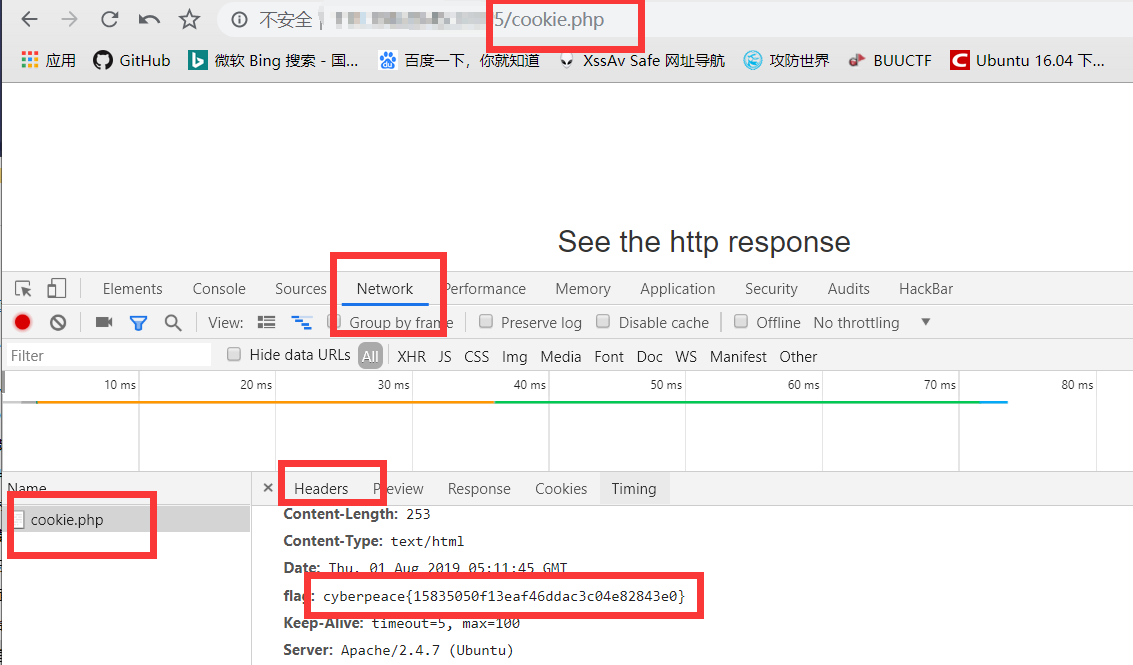

0x05 cookie

直接F12找到cookie,看到一个cookie.php

访问cookie.php,提示查看响应,在Headers中找到flag

flag cyberpeace{15835050f13eaf46ddac3c04e82843e0}

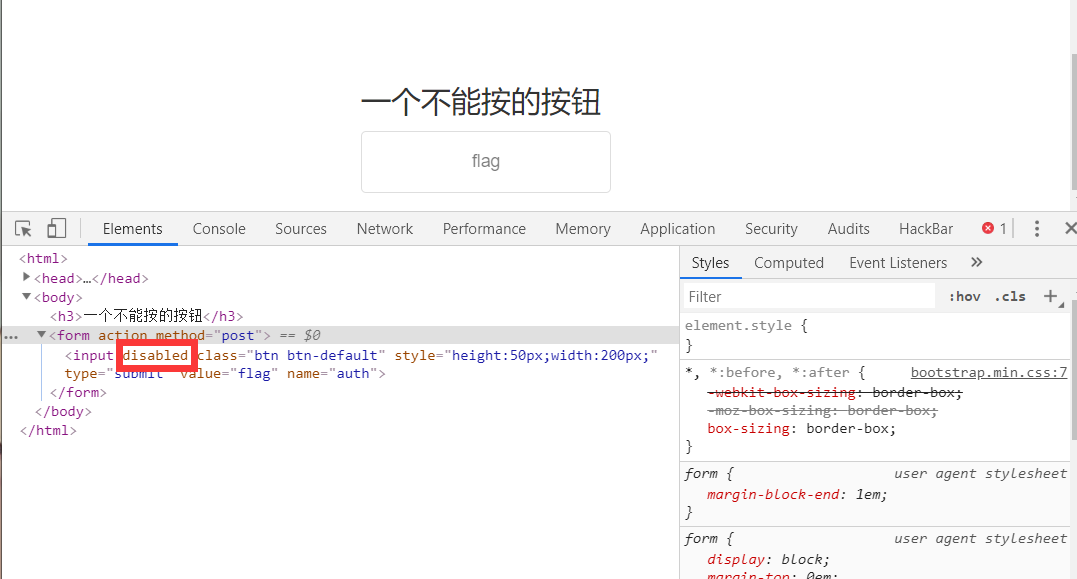

0x06 disable_button

直接审查新元素,删除按钮的disable属性就可以点击按钮得到flag

flag cyberpeace{a2e0ad504671922bb2113fe192a453b3}

0x07 simple_js

直接F12打开页面源码,发现一段js

<script type="text/javascript">

function dechiffre(pass_enc){

var pass = "70,65,85,88,32,80,65,83,83,87,79,82,68,32,72,65,72,65";

var tab = pass_enc.split(',');

var tab2 = pass.split(',');var i,j,k,l=0,m,n,o,p = "";i = 0;j = tab.length;

k = j + (l) + (n=0);

n = tab2.length;

for(i = (o=0); i < (k = j = n); i++ ){o = tab[i-l];p += String.fromCharCode((o = tab2[i]));

if(i == 5)break;}

for(i = (o=0); i < (k = j = n); i++ ){

o = tab[i-l];

if(i > 5 && i < k-1)

p += String.fromCharCode((o = tab2[i]));

}

p += String.fromCharCode(tab2[17]);

pass = p;return pass;

}

String["fromCharCode"](dechiffre("\x35\x35\x2c\x35\x36\x2c\x35\x34\x2c\x37\x39\x2c\x31\x31\x35\x2c\x36\x39\x2c\x31\x31\x34\x2c\x31\x31\x36\x2c\x31\x30\x37\x2c\x34\x39\x2c\x35\x30"));

h = window.prompt('Enter password');

alert( dechiffre(h) );

</script>

分析这段js可以得知上面的pass字符串是假的,真正的密码是下面那段19进制编码,将它转成字符串得到

55,56,54,79,115,69,114,116,107,49,50

再将它由十进制字符产转为字符你,可以得到 7860sErtk12

flag cyberpeace{7860sErtk12}

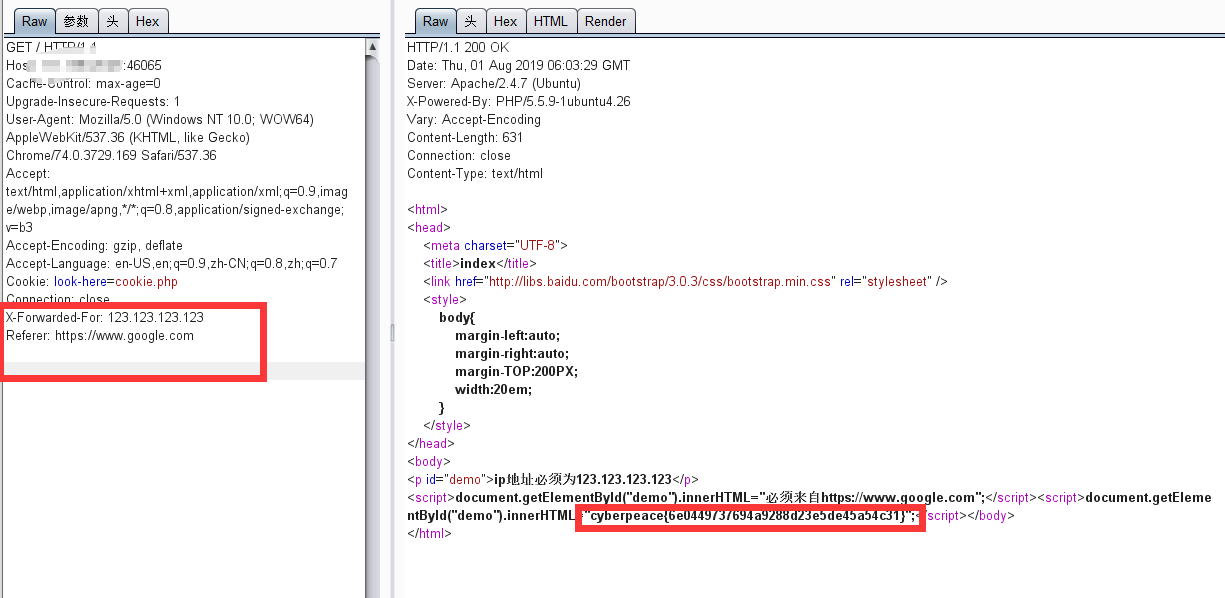

0x08 xff_referer

网页要求 ip地址必须为123.123.123.123,且必须来自https://www.google.com

直接抓包添加X-Forwarded-For: 123.123.123.123与Referer:https://www.google.com就好

flag cyberpeace{6e0449737694a9288d23e5de45a54c31}

0x09 weak_auth

0x10 webshell

index.php 一句话 直接用菜刀、中国蚁剑直接接shell,得到flag.txt文件

flag cyberpeace{09f2d95776e8939981f33144d4c7dc46}

0x11 command_execution

命令注入,没什么好说的

windows或linux下:

command1 && command2 先执行command1后执行command2

command1 | command2 只执行command2

command1 & command2 先执行command2后执行command1

flag cyberpeace{5110ae73939fe3bc61d190f39b986eef}

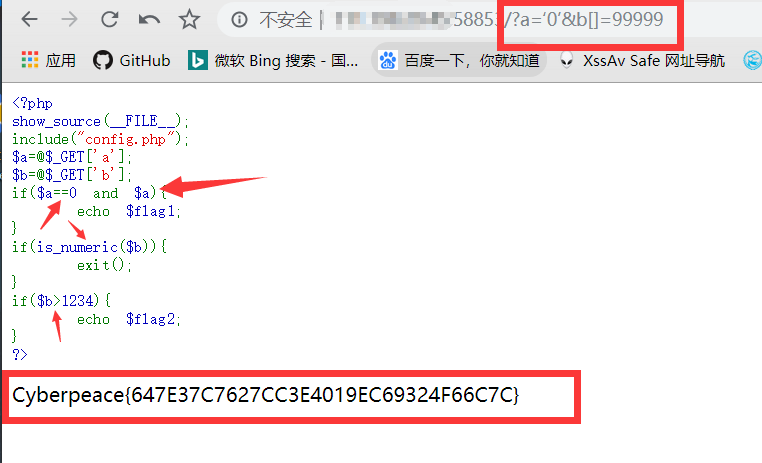

0x12 simple_php

一个关于php == 和 === 的问题,没什么好说的,a用‘0’绕过,b用数组

At last

新手题没意思,都是无脑题,但还是得把鸽了一个多月的wp写了(卑微+×,在线丢人)

攻防世界WEB新手练习的更多相关文章

- 攻防世界web新手区

攻防世界web新手区 第一题view_source 第二题get_post 第三题robots 第四题Backup 第五题cookie 第六题disabled_button 第七题simple_js ...

- 攻防世界web新手区做题记录

学校信安协会第一次培训结束后的作业,要求把攻防世界的web新手区题目做一遍并写题解. 第一题 view_source 查看源代码右键不能用,但是F12能用,于是找到源代码 输入到flag框即可 后来在 ...

- 攻防世界Web新手解析

攻防世界入门的题目 view source 禁用右键,F12审查元素 get post hackbar进行post robots 直接访问robots.txt,发现f1ag_1s_h3re.ph文件, ...

- 攻防世界——web新手练习区解题记录<1>(1-4题)

web新手练习区一至四题 第一题view_source: 题目说右键不管用了,我们先获取在线场景来看一看,我们看到这样一个网页,并且右键确实点了没什么反应,而用到右键一般就是查看网页源码 用快捷键(F ...

- 攻防世界 web 新手练习 刷题记录

1.view_source 既然让看源码,那就F12直接就能看到. 2.robots 先百度去简单了解一下robots协议 robots协议(robots.txt),robots.txt文件在网站根目 ...

- 攻防世界web新手区(3)

xff_referer:http://111.198.29.45:43071 打开网址,显示出这个页面: X-Forwarded-For:简称XFF头,它代表客户端,也就是HTTP的请求端真实的IP, ...

- 攻防世界--web新手练习区(1)

1. 题目描述:X老师想让小明同学查看一个网页的源代码,但小明却发现鼠标右键不管用了. http://111.198.29.45:53629 通过阅读题目描述分析,我们需要查看源码,但是鼠标右键 ...

- CTF -攻防世界-web新手区

直接f12出来 先用get后加/?a=1 然后火狐装hackbar(老版本)f12 post b=2 搞定 Hackbar:https://github.com/Mr-xn/hackbar2.1.3 ...

- 攻防世界——web新手练习区解题总结<3>(9-12题)

第九题simple_php: 看题目说是php代码,那必定要用到php的知识,让我们先获取在线场景,得到如下网页 仔细看这个代码,意思大概是: 1.当a==0且a为真时输出flag1 2.当b为数字退 ...

随机推荐

- 表单文本字段预期描述(placeholder="请输入产品名称"以及prompt:'输入价格')

普通html文本标签设置: <input id="xxx" placeholder="请输入产品名称"/> 带有jQueryEasyUI插件的htm ...

- 将 Python 程序打包成 .exe 文件

1.简介 做了一个excel的风控模板,里面含有宏,我用python的第三方xlwings部署到linux后发现,linux环境并不支持xlwings. Python 程序都是脚本的方式,一般是在解析 ...

- [Google Guava] 6-字符串处理:分割,连接,填充

原文链接 译文链接 译者:沈义扬,校对:丁一 连接器[Joiner] 用分隔符把字符串序列连接起来也可能会遇上不必要的麻烦.如果字符串序列中含有null,那连接操作会更难.Fluent风格的Joine ...

- BBS 页面搭建知识点整理

表关系图及建表 from django.db import models # Create your models here. from django.contrib.auth.models impo ...

- stl常数测试

如图: 数组的常数约为9.

- java.io.ObjectInputStream类详解

1.public class ObjectInputStream extends InputStream implements ObjectInput, ObjectStreamConstants分析 ...

- 深入理解Java输入输出流

Java.io包的File类,File类用于目录和文件的创建.删除.遍历等操作,但不能用于文件的读写. Java 对文件的写入和读取涉及到流的概念,写入为输出流,读取为输入流.如何理解流的概念呢?可以 ...

- 利用chrome console批量下载文件

因工作需要,需要定期从某页面下载多个文档,是体力活. 想用chrome扩展,找了几个不行.原因是: 1.有的扩展识别不了链接,因为链接是形如:jsp?XXX=XXX的形式 2.有的扩展能批量打开链接, ...

- Screen 用法简述

Screen是一款由GNU计划开发的用于命令行终端切换的自由软件.用户可以通过该软件同时连接多个本地或远程的命令行会话,并在其间自由切换.GNU Screen可以看作是窗口管理器的命令行界面版本.它提 ...

- vue-cli3运行本地项目后,端口不随设置的随便变化

今天群里有个端友说到了这个,没当回事,devserver中虽然设置了端口,但是启动本地项目后,端口还是随便更换,网上回去初始化了一下项目,结果也遇到这情况了,刚好,我们只需要 npm install ...