基于kali linux无线网络渗透测试

1、无线网络渗透测试目前主要有三种方式,分别是暴力破解PIN码,跑握手包,搭建伪热点三种方式,当然还存在其他的方式。

1.1暴力破解

路由器的PIN码由八位0-9的数字组成,PIN码由散步风组成,前四位为一组,中间三位 为一组,最后一位单独为一组。在破解过程中,先破解第一组,第一组破解出来之后再破解第二组,最后一组是前两组的验证位,第一组有10000中组合方式,第二组有1000中组合方式。最后一组根据前两组计算。暴力破解只支持开启WPS认证的WiFi。

首先开启网卡为混杂模式。 airmon-ng start wlan0

扫描周围无线网络 airodump-ng wlan0mon

可以用 wash -i wlan0mon -C 扫描一下支持PIN破解的无线网络

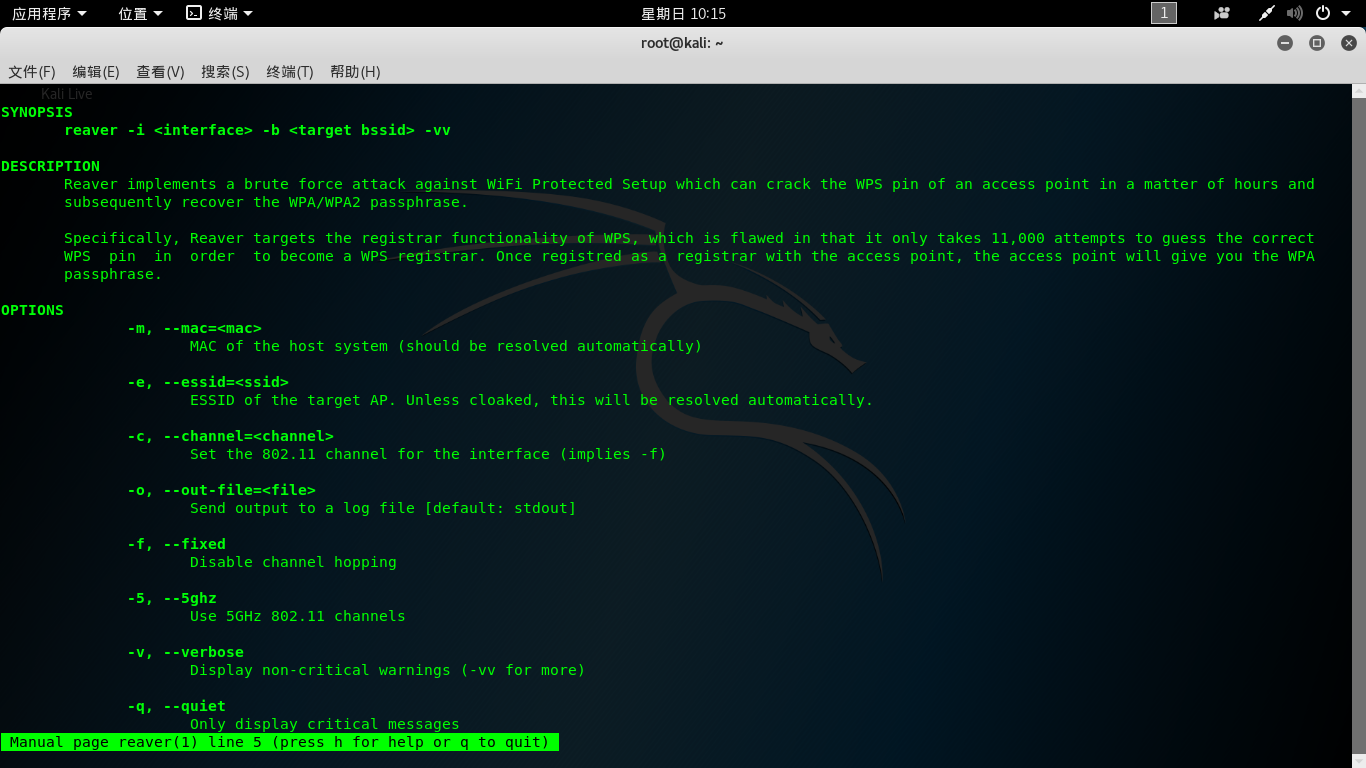

最后一步选取一个无线SSID 破解 reaver -i wlan0mon -b 地址 -a -s -vv

2、跑握手包方式破解

提前需要搜集信息构造一个足够大信息的字典,这个在之前的博客中我已经写过。简述

混杂模式 airmon-ng start wlan0

扫描 airodump-ng waln0mon

抓包 airodump-ng -c 4 --bssid XX:XX:XX:XX(MAC地址) -w /root wlan0mon

字典破解 aircrack-ng -w /usr/share/wordlists/zd.txt /root-02.cap

跑握手包的攻击方式对硬件要求比较高。

3、搭建伪热点

住区WiFi的握手包,搭建一个和ESSID相同的伪热点,通过洪攻击迫使原来接入到真实的WiFi的客户端下线,无法连接到互联网转而连接没有密码的伪热点,用户输入密码。客户端输入的密码与之前的握手包匹配,成功则可以上网。

但是伪热点存在明显的缺陷。真实的WiFi任然存在,用户端输入密码的时候是在网页中输入的,这很容易被用户察觉。

伪热点使用工具 fluxion kali linux 中需要自己下载 不能使用 apt-get install . 所以使用 git clone https://github.com/FluxionNetwork/fluxion.git 下载

基于kali linux无线网络渗透测试的更多相关文章

- 安装Kali Linux操作系统Kali Linux无线网络渗透

安装Kali Linux操作系统Kali Linux无线网络渗透 Kali Linux是一个基于Debian的Linux发行版,它的前身是BackTrack Linux发行版.在该操作系统中,自带了大 ...

- kali 无线网络渗透测试

一.无线网络渗透嗅探工具Kismet 如果要进行无线网络渗透测试,则必须先扫描所有有效的无线接入点.在Kali linux中,提供了一款嗅探无线网络工具Kismet.使用该工具可以测量周围的无线信号, ...

- kali linux 无线网络显示 wireless is disabled

试了 rfkill , iwconfig , ifconfig , airmon-ng airodump-ng , 都显示,硬件是绝对没有问题了. 连 各种ap 都显示出来了. 最后google 之后 ...

- Kali Linux 秘籍/Web渗透秘籍/无线渗透入门

Kali Linux 秘籍 原书:Kali Linux Cookbook 译者:飞龙 在线阅读 PDF格式 EPUB格式 MOBI格式 Github Git@OSC 目录: 第一章 安装和启动Kali ...

- kali linux 网络渗透测试学习笔记(一)Nmap工具进行端口扫描

一.利用Nmap扫描网站服务器的端口开放情况 首先打开我们的kali linux才做系统,再打开其命令行模式,输入:nmap www.csdn.net 如下图所示: 因此,通过这个结果可以表明csdn ...

- Kali Linux——迈向网络攻防

自从进入大三的课程后,在已学的高数.线代.数论.概率论.信息论.通信等知识的技术上,开始了网络信息安全.网 络攻防的学习.俗话说得好,磨刀不误砍柴工,开始网络攻防之旅也势必要一个好的工具.然 ...

- 无线安全渗透测试套件WiFi-Pumpkin新版本发布

WiFi-Pumpkin是一款无线安全检测工具,利用该工具可以伪造接入点完成中间人攻击,同时也支持一些其它的无线渗透功能.旨在提供更安全的无线网络服务,该工具可用来监听目标的流量数据,通过无线钓鱼的方 ...

- 使用树莓派和kali Linux打造便携式渗透套件

在DIY前你需要: .树莓派Raspberry Pi Model B+型 或者 树莓派2代; .充电宝 X1; .USB WIFI网卡 X1; .8G SD卡 X1; .Raspberry PI触摸显 ...

- linux无线网络配置_转

转自:http://www.cnblogs.com/dartagnan/archive/2010/12/05/2003521.html 一位资生linux 原文:http://www.hpl.hp ...

随机推荐

- Django学习手册 - 自定义分页函数

前端代码: <div class="xianshi"> {% for i in info %} <ul> <li>{{ i }}</li& ...

- python异常处理的两种写法

(1)第一种写法 需要注意的是 在抛出异常的时候,HTTPError必须写在URLError之前,因为只有这样前者才能抛出异常,不然的话就会被后者拦截,提前抛出异常. from urllib.requ ...

- 2017-2018-2 20165221实验二《Java面向对象程序设计》实验报告

JAVA实验二报告 课程:Java程序设计 姓名:谭笑 学号:20165221 实验时间:2018.4.13--2018.4.15 实验2--1 实验内容 实现百分制成绩转成"优.良.中.及 ...

- Vue获取事件源

设置事件源 <label :data-weight="item1.EvaluateWeight" @click='radioClick' :data-id="ite ...

- 【leetcode】893. Groups of Special-Equivalent Strings

Algorithm [leetcode]893. Groups of Special-Equivalent Strings https://leetcode.com/problems/groups-o ...

- linux syscall 详解【转】

转自:https://blog.csdn.net/feixin620/article/details/78416560 引言:分析Android源码的过程中,要想从上至下完全明白一行代码,往往涉及ap ...

- js学习笔记--基础部分

自增 自增 ++ 通过自增可以使变量在自身的基础上增加1 对于一个变量自增以后,原变量的值会立即自增1 无论使a++, 还是++a,都会立即使原变量的值自增1. 不同的是a++ 和++a的值不同. a ...

- 设计模式C++学习笔记之二十(完结篇 & 面向对象原则)设计模式C++实例下载

Prototype(原型模式) 20.1.解释 概念:用原型实例指定创建对象的种类,并且通过拷贝这些原型创建新的对象. main(),客户 ICloneableNow,只有一个接口Clone CM ...

- 题解-Atcoder_agc005D ~K Perm Counting

Problem AtCoder-agc005D 题意概要:给出\(n,k\),求合法的排列个数,其中合法定义为任何数字所在位置与自身值差的绝对值不为\(k\)(即求排列\(\{A_i\}\),使得\( ...

- 数据库join union 区别

join 是两张表做交连后里面条件相同的部分记录产生一个记录集,union是产生的两个记录集(字段要一样的)并在一起,成为一个新的记录集. 1.JOIN和UNION区别 join 是两张表做交连后里 ...