应用安全 --- apk加固 之 ptrace 反调试

我们来深入探讨一下 ptrace 反调试 的原理以及如何有效地对抗它。这是移动安全(尤其是 Android 逆向)中一场经典的“猫鼠游戏”。

一、什么是 Ptrace 反调试?

1. 核心概念:Ptrace 是什么?

ptrace 是一个源自 Unix/Linux 系统的强大系统调用。它的全称是 Process Trace,顾名思义,它允许一个进程(称为 “跟踪器” 或 “调试器”)去观察和控制另一个进程(称为 “被跟踪者” 或 “目标进程”)的内部状态。

功能包括:

读写目标进程的内存和寄存器。

拦截目标进程收到的系统调用和信号。

单步执行目标进程的指令。

附加(Attach)到某个正在运行的进程。

重要特性:在 Linux 内核中,一个进程在同一时间只能被一个进程通过

ptrace附加。

2. Ptrace 反调试的原理:“占坑”

基于“一个进程只能被一个 ptrace 附加”的特性,反调试技术应运而生。其核心思想就是:自己抢先“占坑”。

App 在启动的早期(通常在 JNI_OnLoad 或 native 代码中)会执行类似下面的代码:

#include <sys/ptrace.h>

...

ptrace(PTRACE_TRACEME, 0, 0, 0); // 参数意味着:让当前进程被其父进程跟踪

这条指令的效果是:

当前进程(App)向内核申请,将自己设置为“被调试”状态。

内核为该进程打上“已被

ptrace”的标签。此后,任何其他进程(如 Frida、GDB)试图通过

ptrace(PTRACE_ATTACH, ...)附加到该进程时,都会因为“坑位已被占”而失败,并返回错误提示(如Attachment point unavailable)。

这就好比一个停车位只有一个车位锁,App 自己一下车就把锁用上了,别人的车(Frida)自然就停不进去。

3. 为什么 Frida 会受影响?

Frida 的 frida-server 在工作时,其底层机制正是通过 ptrace 附加到目标进程,从而能够注入其 Agent 代码并控制其执行流程。因此,当 App 使用了 ptrace 占坑后,Frida 的附加操作就会直接失败。

二、如何检测 Ptrace 反调试?

在逆向时,如何判断遇到的障碍是 ptrace 反调试?

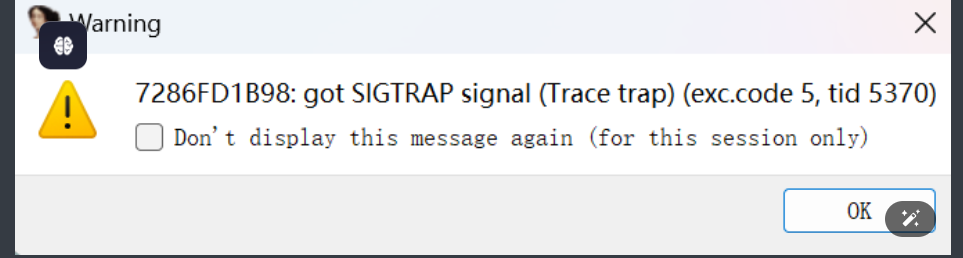

Frida 报错:使用

frida -U -F附加时,出现Error: attachment point unavailable等类似错误。查看进程状态:

bashadb shell

su

# 找到目标App的进程ID (PID)

ps -A | grep <包名>

# 查看该进程的TracerPid字段

cat /proc/<PID>/status | grep -i tracerpid如果

TracerPid的值不为 0,则表示该进程已经被其他进程跟踪(ptrace),这就是反调试的证据。如果值为 0,则可能是其他类型的反调试。

三、如何对抗 Ptrace 反调试?(由易到难)

对抗的核心思路是:赶在 App 的 ptrace 调用执行之前,抢先附加。

方法一:使用 Frida 的 Spawn 模式(最常用、最有效)

这是首选方案,适用于绝大多数场景。

原理:Frida 不是去附加一个已经运行的进程,而是让系统创建一个新的进程并立即暂停它。在这个新进程刚刚被创建、但它的任何代码(包括

ptrace反调试代码)都还没有执行的时候,Frida 就先附加上去。相当于 Frida 抢占了“坑位”。命令:

bash# -f 表示 spawn(孵化)一个新的进程

frida -U -f com.example.app -l script.jsPython 脚本示例:

pythonimport frida

device = frida.get_usb_device()

# 1. 以挂起方式启动App,并获取其PID

pid = device.spawn(["com.example.app"])

# 2. 附加到这个尚未执行的进程

session = device.attach(pid)

# 3. 加载你的Hook脚本

with open("script.js") as f:

script = session.create_script(f.read())

script.load()

# 4. 最重要的一步:恢复进程的执行。此时Frida已经控制了一切。

device.resume(pid)

# 5. 保持脚本运行

input("Press enter to exit...\n")

方法二:Hook 或 Patch 掉 Ptrace 调用

如果 Spawn 模式也失败了(例如,App 有非常复杂的多进程相互监控),可以尝试在 native 层拦截 ptrace 函数。

原理:使用 Frida 的 NativeFunction 或类似工具, Hook

libc.so中的ptrace函数。当 App 调用ptrace(PTRACE_TRACEME, ...)时,让你的 Hook 函数直接返回一个错误码(如-1),或者什么都不做,从而让这次调用失效。Frida JavaScript 示例:

javascriptJava.perform(function () {

// 拦截 native 层的 ptrace 函数

var ptrace = Module.findExportByName("libc.so", "ptrace");

if (ptrace) {

Interceptor.attach(ptrace, {

onEnter: function (args) {

// args[0] 是第一个参数,即 ptrace 的 request

var request = args[0].toInt32();

// 如果 request 是 PTRACE_TRACEME,则阻止它

if (request === 0 /* PTRACE_TRACEME 的值,平台可能不同 */) {

console.log("[+] 拦截了一次 PTRACE_TRACEME 调用!");

this.prevent_ptrace = true;

}

},

onLeave: function (retval) {

if (this.prevent_ptrace) {

// 强制让 ptrace 调用返回 -1 (表示失败)

retval.replace(-1);

}

}

});

}

});注意:此方法技术门槛稍高,需要了解 Native API 和函数签名,并且可能因 Android 版本或架构不同而需要调整。

方法三:修改内核或使用定制 ROM(终极方案)

原理:直接修改 Android 操作系统内核源码,注释掉或修改

ptrace系统调用的实现,使其无法用于反调试。然后编译并刷入这个修改后的系统。优点:一劳永逸,所有 App 都无法在该设备上使用

ptrace反调试。缺点:技术难度极高,需要深厚的系统编译和移植知识,且设备特定,通用性差。通常只有高级安全研究人员才会采用。

方法四:使用其他不依赖 Ptrace 的注入工具

例如:Frida Gadget。你可以将

frida-gadget.so直接打包进 APK 或重命名为应用会加载的某个库文件。这样,Frida 就不是通过外部ptrace附加,而是作为 App 的一部分(一个.so库)在内部启动,完全绕过了ptrace的限制。缺点:需要修改 APK 文件,可能触发完整性校验。

总结与决策流程

面对 ptrace 反调试,建议遵循以下步骤:

graph TD

A[遭遇附加失败] --> B{尝试Frida Spawn模式};

B -- 成功 --> C[问题解决 ];

B -- 失败 --> D{尝试Hook ptrace函数};

D -- 成功 --> C;

D -- 失败 --> E[可能存在更强保护<br>如多进程相互监控];

E --> F[尝试Frida Gadget模式<br>或修改内核等高级方案];

最重要的一点:Spawn 模式 (frida -f) 是解决 ptrace 反调试最直接、最有效的首选方案,在90%的情况下都能成功。掌握它,你就掌握了对抗这类防御的基本能力。

应用安全 --- apk加固 之 ptrace 反调试的更多相关文章

- 解决Android加固多进程ptrace反调试的思路整理

本文博客链接:http://blog.csdn.net/qq1084283172/article/details/53613481 一.Android多进程反调试的原理代码 当ptrace附加目标进程 ...

- 手动绕过百度加固Debug.isDebuggerConnected反调试的方法

本文博客地址:http://blog.csdn.net/qq1084283172/article/details/78237571 1.调用Debug.isDebuggerConnected函数这种反 ...

- 基于御安全APK加固的游戏反外挂方案

一. 前言 随着移动互联网的兴起,移动游戏市场近几年突然爆发,收入规模快速增长.根据第三方数据统计,国内移动游戏2015年市场规模已达514.6亿.由于手游市场强势兴起,而且后续增长势头会愈加猛烈.火 ...

- 一种绕过PTRACE反调试的办法

Linux 系统gdb等调试器,都是通过ptrace系统调用实现.Android加固中,ptrace自身防止调试器附加是一种常用的反调试手段. 调试时一般需要手工在ptrace处下断点,通过修改ptr ...

- APP加固反调试(Anti-debugging)技术点汇总

0x00 时间相关反调试 通过计算某部分代码的执行时间差来判断是否被调试,在Linux内核下可以通过time.gettimeofday,或者直接通过sys call来获取当前时间.另外,还可以通过自定 ...

- Android动态方式破解apk前奏篇(Eclipse动态调试smail源码)

一.前言 今天我们开始apk破解的另外一种方式:动态代码调试破解,之前其实已经在一篇文章中说到如何破解apk了: Android中使用静态方式破解Apk 主要采用的是静态方式,步骤也很简单,首先使用 ...

- 国内apk加固的破解方法

国内apk加固的破解方法 By Bob Pan 国内的apk加固技术都使用了将原有的dex隐藏, 在运行时解压, 并且通过修改app的类加载器的方式实现加固. 参考: AndoridAPK反逆向解决方 ...

- APP安全防护基本方法(混淆/签名验证/反调试)

本教程所用Android Studio测试项目已上传:https://github.com/PrettyUp/SecTest 一.混淆 对于很多人而言是因为java才接触到“混淆”这个词,由于在前移动 ...

- Android反调试笔记

1)代码执行时间检测 通过取系统时间,检测关键代码执行耗时,检测单步调试,类似函数有:time,gettimeofday,clock_gettime. 也可以直接使用汇编指令RDTSC读取,但测试AR ...

- APK加固之静态脱壳机编写入门

目录: 0x00APK加固简介与静态脱壳机的编写思路 1.大家都知道Android中的程序反编译比较简单,辛苦开发出一个APK轻易被人反编译了,所以现在就有很多APK加固的第三方平台,比如爱加密和梆梆 ...

随机推荐

- 使用 Kiro AI IDE 3小时实现全栈应用Admin系统

之前我是采用Node生态开发的大模型以及MCP Server,大模型开发的生态主要是Python语言,为了更好的学习大模型开发,于是开了新坑.开始学习Python, 以及 fastapi ,LangC ...

- 2025年:是时候重新认识System.Text.Json了

曾几何时,在.NET的世界里,Newtonsoft.Json如同一位德高望重的王者,无人不晓.直到有一天,一位名叫System.Text.Json(后文简称STJ)的新贵悄然登场.它出身名门(.NET ...

- S32K148-uart(裸机开发)

上周分享了基于S32-SDK方法配置uart的方法,本次分享UART底层裸机配置,废话不多数,直接上代码: 1)初始化 void uart1_init(void) { /* * PTC6 uart1_ ...

- CF2070E(edu.175) Game with Binary String 题解

题意: 题目描述较为繁琐,vj上有翻译版:点这里 思路: 首先可以确定的是,如果玩家 \(2\) 的策略是最优策略,那么其一定会选形如 \(01/10\) 这样的串.因为玩家 \(2\) 必须要选至少 ...

- B - Little Rabbit's Equation HDU - 6828

https://vjudge.net/contest/387998#problem/B Little Rabbit is interested in radix. In a positional nu ...

- Java程序基础——6.数组

目录 Java数组 数组的基本概念 数组的核心特性 数组的引用特性 数组引用的工作原理 数组变量的重新赋值 字符串数组与对象数组 字符串数组 对象数组 数组操作 数组的创建 声明并初始化 声明并指定元 ...

- LangGraph官方文档笔记——6.时间旅行

目录 创建聊天机器人 添加步骤 重放完整状态历史 从检查点恢复 从某一时刻加载状态 在典型的聊天机器人工作流中,用户与机器人交互 1 次或多次来完成任务.在前面的部分中,我们看到了如何添加记忆和人在回 ...

- Token续期的5种方案

前言 今天我们来聊聊一个看似简单却让无数开发者栽跟头的问题--Token续期. 你以为Token续期只是重置时间?90%的系统安全漏洞由此而生! 当用户正在提交重要表单时突然跳转到登录页面,或者系统在 ...

- vector的使用注意点

首先利用vector生成动态数组时,因为不确定数组长度. vector<int>result; // 构造一个空的动态数组 注:由于result是一个空数组,因为在 result 中没有元 ...

- 解决新版chrome在http协议下无法调用摄像头和麦克风的问题

新版本的chrome浏览器,在http协议下安全性原因导致无法调用摄像头和麦克风,解决方法如下: 方法一: 在浏览器地址栏中输入"chrome://flags/#unsafely-treat ...