Kali Linux中前十名的Wifi攻击工具

无 线网络的攻与防一直是比较热门的话题,由于无线信号可以被一定范围内的任何人接收到(包括死黑阔),这样就给WIFI带来了安全隐患;路由器生产厂商和网 络服务供应商(ISPs)的配置大多是默认开启了WPS,这种环境下,无线网络往往是安全渗透测试里边的重要突破口。而使用以下这10个Wifi攻击工 具,我们就可以测试自己的无线网络潜在的安全问题了。

1、 Aircrack-ng

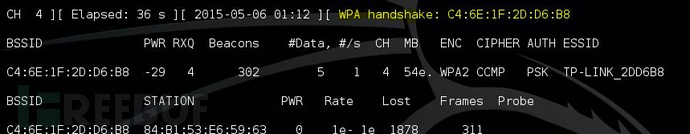

Aircrack是破解WEP/WPA/WPA2加密的主流工具之一,Aircrack-ng套件包含的工具可用于捕获数据包、握手验证。可用来进行暴力破解和字典攻击。

– Aircrack-ng 无线密码破解

– Aireplay-ng 流量生成和客户端认证

– Airodump-ng 数据包捕获

– Airbase-ng 虚假接入点配置

网站:http://www.aircrack-ng.org/

教程:http://www.hackingtutorials.org/wifi-hacking/how-to-hack-upc-wireless-networks/

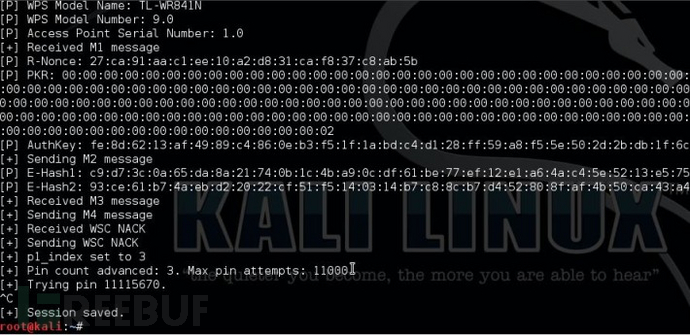

2、 Reaver

排

名第二的是Reaver。Reaver也是无线网络破解的另一大热门工具,适用情景:目标网络开启了WPS,WPS是由Wi-Fi联盟所推出的全新Wi-

Fi安全防护设定(Wi-Fi Protected Setup)标准,主要是为了解决长久以来无线网络加密认证设定的步骤过于繁杂艰难之弊病。

WPS用于简化Wi-Fi无线的安全设置和网络管理。目前支持两种模式:个人识别码(PIN)模式和按钮(PBC)模式。

因接入点、信号强度以及PIN的不同,使用Reaver破解无线需4-10个小时。

网站:http://code.google.com/p/reaver-wps/

教程:http://www.hackingtutorials.org/wifi-hacking/pixie-dust-attack-wps-in-kali-linux-with-reaver/

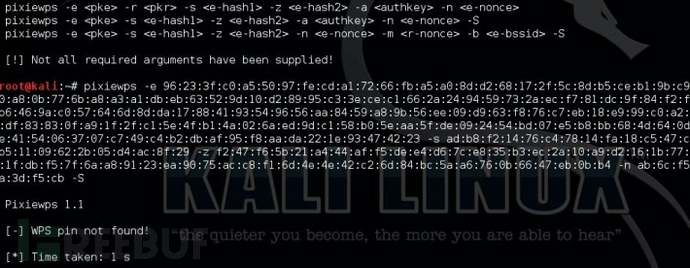

3、 Pixiewps

Pixiewps是Kali Linux上相对较新的工具,并且针对的也是WPS漏洞,工具采用C语言编写。

功能:进行离线wps攻击

原理:通过路由中伪随机数的bug来直接攻击。

由于这个工具这段时间非常受欢迎,它已经跻身Wifi攻击工具排行中的第三位。

网站: https://github.com/wiire/pixiewps/

改进版Reaver: https://github.com/t6x/reaver-wps-fork-t6x

教程: http://www.hackingtutorials.org/wifi-hacking/pixie-dust-attack-wps-in-kali-linux-with-reaver/

4、 Wifite

wifite是一款自动化wep、wpa破解工具。

特点:可以同时攻击多个采用wep和wpa加密的网络

破解结果出来后,会出现PIN码和KEY。

网站:https://code.google.com/p/wifite/

5、 Wireshark

Wireshark是最流行的网络协议分析工具之一。普遍用于捕获实时数据包:对数百个协议的数据包进行深入调查,浏览、过滤,适用于多个系统平台,如:linux、Windows、Mac。

网站: https://www.wireshark.org

教程: http://www.howtogeek.com/104278/how-to-use-wireshark-to-capture-filter-and-inspect-packets/

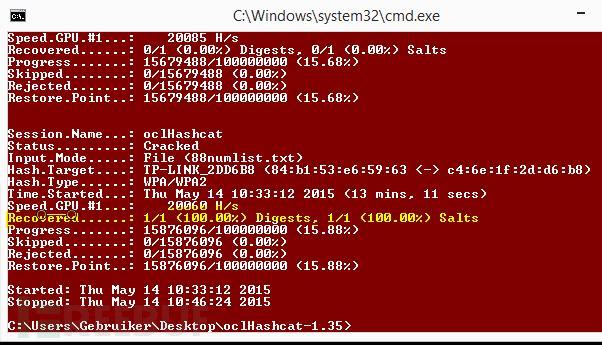

6、 oclHashcat

oclHashcat也上榜了,虽然它并不是专门用于Wifi破解的工具。

HashCat主要分为三个版本:Hashcat、oclHashcat-plus、oclHashcat-lite,它们都依靠GPU的强大运算能力来进行密码破解。

网站: http://hashcat.net/oclhashcat/

Tutorial: http://www.hackingtutorials.org/wifi-hacking/cracking-wpa-oclhashcat-gpu/

7、 Fern Wifi Cracker

Fern Wifi Cracker使用了Python语言和Python的Qt图形界面库,能够破解和恢复WEP / WPA / WPS的WIFI网络,它可以进行MITM中间人攻击。

网站 https://code.google.com/p/fern-wifi-cracker/

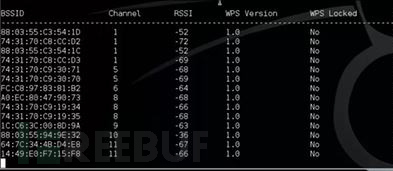

8、 Wash

Wash可以对目标网络进行判断:是否启用WPS。

网站: http://code.google.com/p/reaver-wps/

教程: http://www.hackingtutorials.org/wifi-hacking/wps-wifi-networks-with-kali-linux-wash/

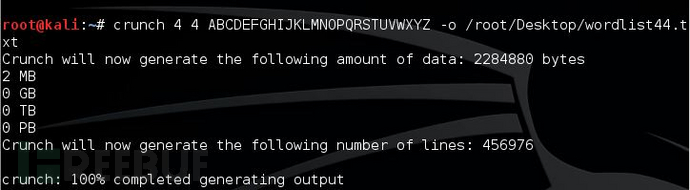

9、 Crunch

Crunch普遍用于生成密码字典,配合其他工具使用进行暴力破解。

网站: http://sourceforge.net/projects/crunch-wordlist

教程: http://www.hackingtutorials.org/general-tutorials/password-list-with-crunch/

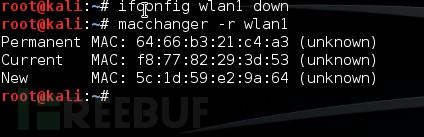

10、 Macchanger

Macchanger这个小工具可以修改linux主机的mac地址,在路由器中开启MAC地址过滤之后,你可以用它把自己的主机MAC地址修改成允许连接的MAC地址(前提是你知道哪个MAC地址是被允许的),用这个工具修改MAC地址也可以达到隐藏自己的目的。

网站: https://github.com/alobbs/macchanger

教程: http://www.hackingtutorials.org/general-tutorials/mac-address-spoofing-with-macchanger/

* 参考来源hackingtutorials,转载请注明来自FreeBuf黑客与极客(FreeBuf.COM)

Kali Linux中前十名的Wifi攻击工具的更多相关文章

- Kali Linux使用Aircrack破解wifi密码(wpa/wpa2)

Kali Linux能做很多事,但是它主要以渗透测试及'破解wifi密码'闻名. 如果你使用Macbook 请看 使用macbook破解WPA/WPA2 wifi密码 要求: 安装有Kali Linu ...

- kali linux安装教程及VMware Tool工具的安装

一.Kali Linux在VMware下的安装 kali系统的简介 1.Kali Kali Linux是基于 Debian 的 Linux发行版,设计用于数字取证和渗透测试的操作系统.由Offensi ...

- kali linux之DNS,NTP放大攻击

DNS放大: 产生大流量的攻击方法-----单机的带宽优势,巨大的单机数量形成的流量汇聚,利用协议特性实现放大效果的流量 DNS协议放大效果----查询请求流量小,但响应流量可能非常巨大(dig AN ...

- 关于ARP攻击的原理以及在Kali Linux环境下的实现

关于ARP攻击的原理以及在Kali Linux环境下的实现 全文摘要 本文讲述内容分为两部分,前半部分讲述ARP协议及ARP攻击原理,后半部分讲述在Kali Linux环境下如何实现ARP攻击以及AR ...

- kali linux宿主机和虚拟机互访实现方案

1.攻防模拟中,将DVWA安装到自己的宿主机中,在kali Linux中通过sqlmap和其他工具启动嗅探攻击,需要配置网络.虚拟机采用桥接方式,并复制Mac地址状况. 2.查看各自系统下的IP地址. ...

- Kali Linux——迈向网络攻防

自从进入大三的课程后,在已学的高数.线代.数论.概率论.信息论.通信等知识的技术上,开始了网络信息安全.网 络攻防的学习.俗话说得好,磨刀不误砍柴工,开始网络攻防之旅也势必要一个好的工具.然 ...

- ApacheCN Kali Linux 译文集 20211020 更新

Kali Linux 秘籍 中文版 第一章 安装和启动Kali 第二章 定制 Kali Linux 第三章 高级测试环境 第四章 信息收集 第五章 漏洞评估 第六章 漏洞利用 第七章 权限提升 第八章 ...

- 配置kali linux

在7月底的时候,安全加介绍Fireeye出品的 免费恶意软件分析工具FlareVM,还可进行逆向工程和渗透测试 .今天是看到绿盟科技的一篇介绍Kali Linux配置的文章,这个工具也进入了 渗透测试 ...

- Kali Linux Wine32英文字体不显示问题

Kali Linux Wine32英文字体不显示问题 Kali Linux提供了Wine32工具.在运行Wine32后,界面可以显示中文,但不能显示英文文字.英文文字均显示为方块.这是由于缺少对应的 ...

随机推荐

- springmvc基础篇—使用注解方式为前台提供数据

一.新建一个Controller package cn.cfs.springmvc.service; import java.util.ArrayList; import java.util.Hash ...

- (3)分布式下的爬虫Scrapy应该如何做-递归爬取方式,数据输出方式以及数据库链接

放假这段时间好好的思考了一下关于Scrapy的一些常用操作,主要解决了三个问题: 1.如何连续爬取 2.数据输出方式 3.数据库链接 一,如何连续爬取: 思考:要达到连续爬取,逻辑上无非从以下的方向着 ...

- Linux 下安装Python报错:zlib not available

问题描述: 在Linux下安装Python时出现一个错误:zipimport.ZipImportError: can't decompress data; zlib not available 详细错 ...

- Kotlin的属性委托:无上下文情况下Android的赋值(KAD 15)

作者:Antonio Leiva 时间:Mar 9, 2017 原文链接:https://antonioleiva.com/property-delegation-kotlin/ 如我们在前面文章中读 ...

- 学习人工智能的第六个月[深度学习[Deep Learning,DL]]

这个月阅读了论文[Partial Adversarial Domain Adaptation-eccv18],文章着眼于源域标签空间包含目标域标签空间的场景,在域对抗神经网络的基础上提出了部分对抗域适 ...

- PAT——甲级1012:The Best Rank(有坑)

1012 The Best Rank (25 point(s)) To evaluate the performance of our first year CS majored students, ...

- 关于Oracle

Oracle初学者必知的100个问题 1. Oracle安装完成后的初始口令? internal/oracle sys/change_on_install system/manager sco ...

- sql between and 边界问题

1.不同的数据库对 BETWEEN...AND 操作符的处理方式是有差异的.需要自己测试 2.一般情况下.SQL Server中 between and是包括边界值的,not between不包括边界 ...

- ASP.NET 概述

https://msdn.microsoft.com/zh-cn/library/4w3ex9c2(VS.100).aspx ASP.NET 概述 更新:2007 年 11 月 ASP.NET 是一个 ...

- 如何创建LocalDB数据库和数据库实例

LocalDB是SQL Server 2012带来的新特性,它是一个专门为开发人员量身定制的轻量级数据库,下面介绍如何使用它. 创建LocalDB数据库的方法: 打开服务器资源管理器,右键点击“数据连 ...