20145337 GDB调试汇编堆栈过程分析

20145337 GDB调试汇编堆栈过程分析

测试代码

#include<stdio.h>

short addend1 = 1;

static int addend2 = 2;

const static long addend3 = 3;

static int g(int x)

return x + addend1;

}

static const int f(int x)

{

return g(x + addend2);

}

int main(void)

{

return f(8) + addend3;

}

分析过程

使用

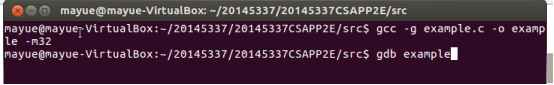

gcc -g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器

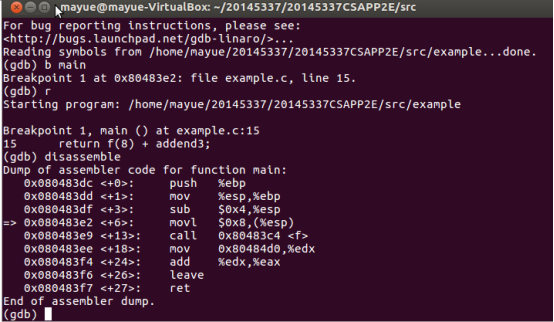

进入之后先在main函数处设置一个断点,再run一下,使用

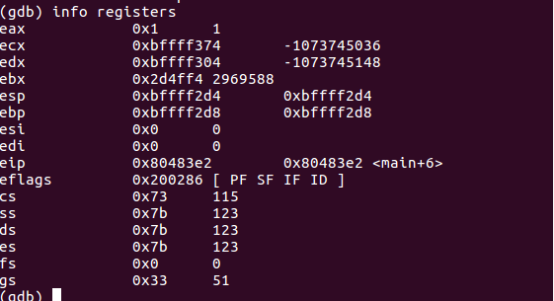

disassemble指令获取汇编代码,用i(info) r(registers)指令查看各寄存器的值:

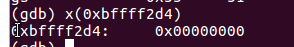

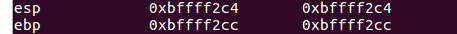

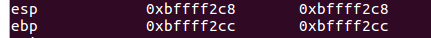

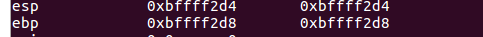

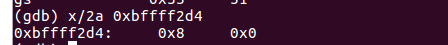

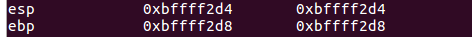

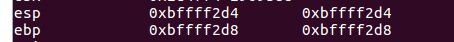

可见此时主函数的栈基址为 0xbffff2d4,用

x(examine)指令查看内存地址中的值,但目前%esp所指堆栈内容为0,%ebp所指内容也为0

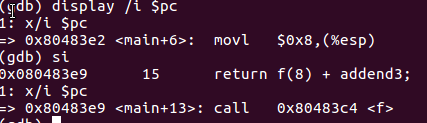

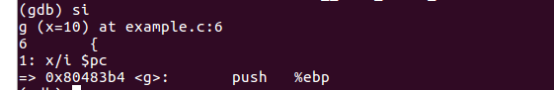

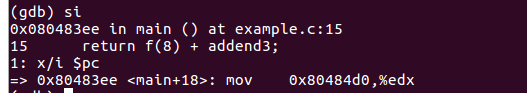

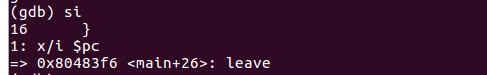

首先,结合display命令和寄存器或pc内部变量,做如下设置:display /i $pc,这样在每次执行下一条汇编语句时,都会显示出当前执行的语句。下面展示每一步时

%esp、%ebp和堆栈内容的变化:

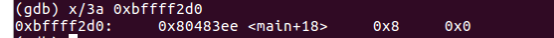

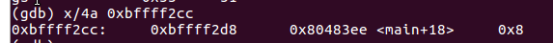

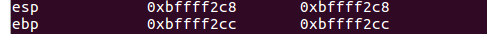

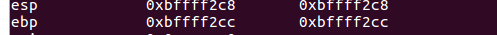

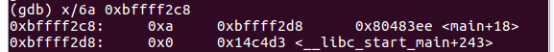

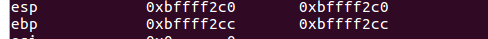

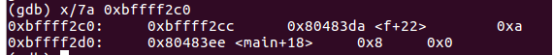

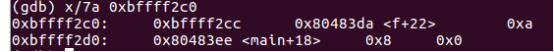

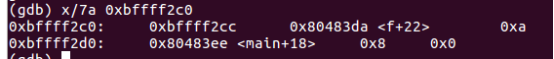

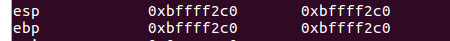

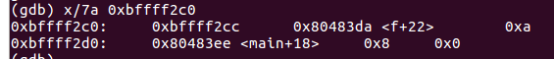

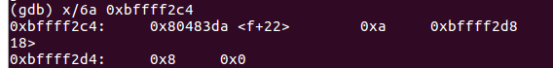

call指令将下一条指令的地址入栈,此时%esp,%ebp和堆栈的值为:

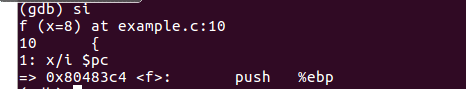

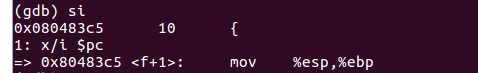

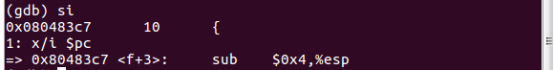

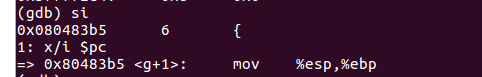

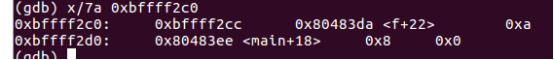

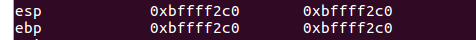

将上一个函数的基址入栈,从当前%esp开始作为新基址:

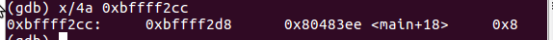

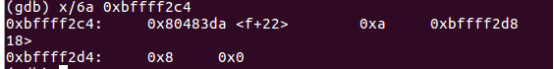

先为传参做准备:

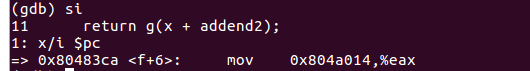

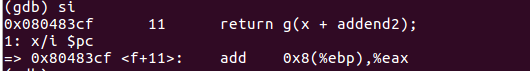

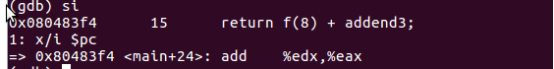

实参的计算在%eax中进行:

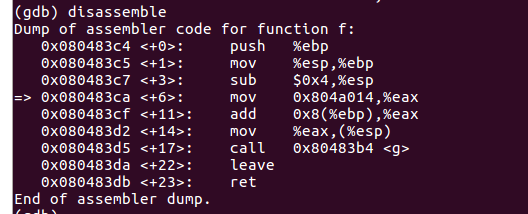

f函数的汇编代码:

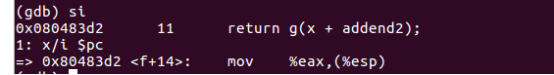

实参入栈:

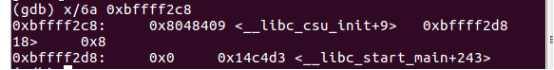

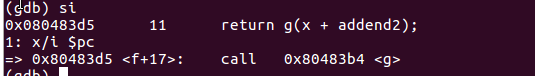

call指令将下一条指令的地址入栈:

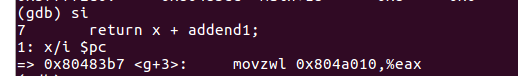

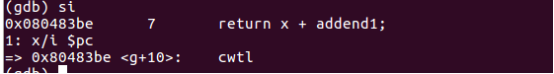

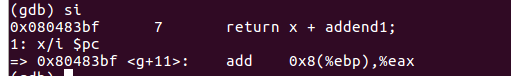

计算short+int:

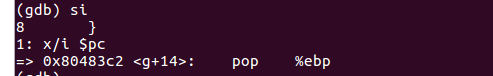

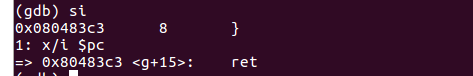

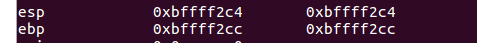

pop %ebp指令将栈顶弹到%ebp中,同时%esp增加4字节:

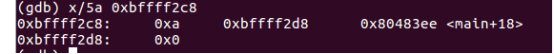

ret指令将栈顶弹给%eip:

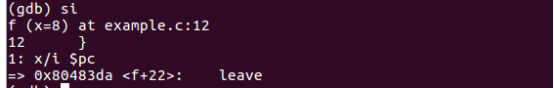

因为函数f修改了%esp,所以用leave指令恢复。leave指令先将%esp对其到%ebp,然后把栈顶弹给%ebp:

主函数汇编代码:

| 序号 | 汇编代码 | %eip | %ebp | %esp | %eax |

|---|---|---|---|---|---|

| 0001 | movl $0x8,(%esp) | 0x80483e2 | 0xbffff2d8 | 0xbffff2d4 | 0x1 |

| 0002 | call 0x80483c4 | 0x80483e9 | 0xbffff2d8 | 0xbffff2d4 | 0x1 |

| 0003 | push %ebp | 0x80483c4 | 0xbffff2d8 | 0xbffff2d0 | 0x1 |

| 0004 | move %esp,%ebp | 0x80483c5 | 0xbffff2d8 | 0xbffff2cc | 0x1 |

| 0005 | sub $0x4,%esp | 0x80483c7 | 0xbffff2cc | 0xbffff2cc | 0x1 |

| 0006 | mov 0x804a014%eax | 0x80483c4 | 0xbffff2cc | 0xbffff2c8 | 0x1 |

| 0007 | add 0x8(%ebp),%eax | 0x80483cf | 0xbffff2cc | 0xbffff2cc | 0x2 |

| 0008 | mov %eax,(%esp) | 0x80483d2 | 0xbffff2cc | 0xbffff2c8 | 0xa |

| 0009 | call 0x80483b4 | 0x80483d5 | 0xbffff2cc | 0xbffff2c8 | 0xa |

| 0010 | push %ebp | 0x80483b4 | 0xbffff2cc | 0xbffff2c4 | 0xa |

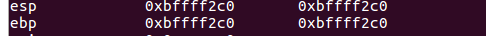

| 0011 | mov %esp,%ebp | 0x80483b5 | 0xbffff2cc | 0xbffff2c0 | 0xa |

| 0012 | movzwl 0x8048010,%eax | 0x80483b7 | 0xbffff2c0 | 0xbffff2c0 | 0xa |

| 0013 | cwtl | 0x80483be | 0xbffff2c0 | 0xbffff2c0 | 0x1 |

| 0014 | add 0x8(%ebp),%eax | 0x80483bf | 0xbffff2c0 | 0xbffff2c0 | 0x1 |

| 0015 | pop %ebp | 0x80483c2 | 0xbffff2c0 | 0xbffff2c0 | 0x1 |

| 0016 | ret | 0x80483c3 | 0xbffff2cc | 0xbffff2c4 | 0xb |

| 0017 | leave | 0x80483da | 0xbffff2cc | 0xbffff2c8 | 0xb |

| 0018 | ret | 0x80483db | 0xbffff2d8 | 0xbffff2d0 | 0xb |

| 0019 | mov 0x80484d0,%edx | 0x80483ee | 0xbffff2d8 | 0xbffff2d4 | 0xb |

| 0020 | add %edx,%eax | 0x80483f4 | 0xbffff2d8 | 0xbffff2d4 | 0xb |

| 0021 | leave | 0x80483f6 | 0xbffff2d8 | 0xbffff2d4 | 0xe |

| 序号 | 汇编代码 | 堆栈 |

|---|---|---|

| 0001 | movl $0x8,(%esp) | 0x0 |

| 0002 | call 0x80483c4 | 0x8 0x0 |

| 0003 | push %ebp | 0x80483ee 0x8 0x0 |

| 0004 | move %esp,%ebp | 0xbffff2d8 0x80483ee 0x8 |

| 0005 | sub $0x4,%esp | 0xbffff2d8 0x80483ee 0x8 |

| 0006 | mov 0x804a014%eax | 0xbffff2d8 0x80483ee 0x8 |

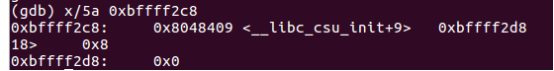

| 0007 | add 0x8(%ebp),%eax | 0x8048409 0xbffff2d8 0x8 0x0 |

| 0008 | mov %eax,(%esp) | 0x8048409 0xbffff2d8 0x8 0x0 0x14c4d3 |

| 0009 | call 0x80483b4 | 0xa 0xbffff2d8 0x80483ee 0x0 0x14c4d3 |

| 0010 | push %ebp | 0x80483da 0xa 0xbffff2d8 0x8 0x0 |

| 0011 | mov %esp,%ebp | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0012 | movzwl 0x8048010,%eax | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0013 | cwtl | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0014 | add 0x8(%ebp),%eax | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0015 | pop %ebp | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0016 | ret | 0x80483da 0xa 0xbffff2d8 0x8 0x0 |

| 0017 | leave | 0xa 0xbffff2d8 0x80483ee 0x0 |

| 0018 | ret | 0x80483ee 0x8 0x0 |

| 0019 | mov 0x80484d0,%edx | 0x8 0x0 |

| 0020 | add %edx,%eax | 0x0 |

| 0021 | leave | 0x0 |

20145337 GDB调试汇编堆栈过程分析的更多相关文章

- GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 分析过程 这是我的C源文件:click here 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb ...

- 20145212——GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 测试代码 #include <stdio.h> short val = 1; int vv = 2; int g(int xxx) { return xxx + ...

- 20145223《信息安全系统设计基础》 GDB调试汇编堆栈过程分析

20145223<信息安全系统设计基础> GDB调试汇编堆栈过程分析 分析的c语言源码 生成汇编代码--命令:gcc -g example.c -o example -m32 进入gdb调 ...

- 赵文豪 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器: 使用gdb调 ...

- 20145208 GDB调试汇编堆栈过程分析

20145208 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145218 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 虚拟机中分析过程 输入gcc - g example.c -o example -m32指令在64位机器上产生32位汇编,但出现以下错误: 这时需要使用sudo apt-g ...

- 20145236 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 首先需要输入sudo apt-get install libc6-dev-i386安装一个库才能产生汇编代码,然后输入gcc - g example.c -o exampl ...

- 20145312 GDB调试汇编堆栈过程分析

20145312 GDB调试汇编堆栈过程分析 参考资料 卢肖明同学的博客:<GDB调试汇编堆栈过程分析>: http://www.cnblogs.com/lxm20145215----/p ...

- 20145240 GDB调试汇编堆栈过程分析

20145240 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

随机推荐

- 如何在eclipse中通过Juit进行单元测试

1.什么是Junit Junit即单元测试,是JAVA语言的单元测试框架,是对程序的一个方法所进行的测试 一般都是由程序员自己通过Junit来进行测试,因此单元测试也叫程序员测试: 如果测试人员熟悉程 ...

- 惊闻Java要收费之后

今天看到朋友圈里的文章 <Oracle终于要向Java的非付费用户开枪了>,被这个标题吓了一跳,还以为Java要全面收费了.又被标题党骗了. 但是仔细想想,以Oracle公司的尿性,没准哪 ...

- 数据结构之栈-JavaScript实现栈的功能

记录自己的学习 栈(stack)又名堆栈,它是一种运算受限的线性表.其限制是仅允许在表的一端进行插入和删除运算.这一端被称为栈顶,相对地,把另一端称为栈底.向一个栈插入新元素又称作进栈.入栈或压栈,它 ...

- CentOS7 下ifconfig command not found解决办法

今天尝鲜用VMWare安装了CentOS7,选择了最小安装包模式,安装完毕之后想查看一下本机的ip地址,发现报错 # ifcon -bash: ifconfig: command not found ...

- 【Java EE 学习 83 上】【SpringMVC】【基本使用方法】

一.SpringMVC框架概述 什么是SpringMVC?SpringMVC是一个和Struts2差不多的东西,他们的作用和性质几乎是相同的,甚至开发效率上也差不多,但是在运行效率上SpringMVC ...

- 批量下载小说网站上的小说(python爬虫)

随便说点什么 因为在学python,所有自然而然的就掉进了爬虫这个坑里,好吧,主要是因为我觉得爬虫比较酷,才入坑的. 想想看,你可以批量自动的采集互联网上海量的资料数据,是多么令人激动啊! 所以我就被 ...

- Jenkins 2.16.3默认没有Launch agent via Java Web Start,如何配置使用

问题:Jenkins 2.16.3默认没有Launch agent via Java Web Start,如下图所示,而这种启动方式在Windows上是最方便的. 如何设置才能让出来呢? 打开&quo ...

- Java面试连环炮问题收集记录贴【JVM方面】

写这类文章是为了记录下网上看到的/自己经历的一些一环扣一环的面试问题,一方面提高自己的理论知识,另外一方面也给自己去参加面试或面试他人提供点参考和帮助. 问题一: 为什么一个对象会被GC? 对象在进行 ...

- Android-Spinner [使用C# And Java实现]

效果如下: C#实现代码 using Android.App; using Android.OS; using Android.Widget; namespace SpinnerDemo { [Act ...

- SQL 谜题(硬币的组合)

问题:早在ITPUB中看过有个SQL高手,喜欢出谜题,以下是一个谜题.我试用SQL SERVER解决此问题. 用1分,5分,10分,25分,50分硬币凑成一元,总共有几种组合办法? SELECT'1* ...