20145337 GDB调试汇编堆栈过程分析

20145337 GDB调试汇编堆栈过程分析

测试代码

#include<stdio.h>

short addend1 = 1;

static int addend2 = 2;

const static long addend3 = 3;

static int g(int x)

return x + addend1;

}

static const int f(int x)

{

return g(x + addend2);

}

int main(void)

{

return f(8) + addend3;

}

分析过程

使用

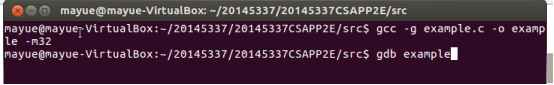

gcc -g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器

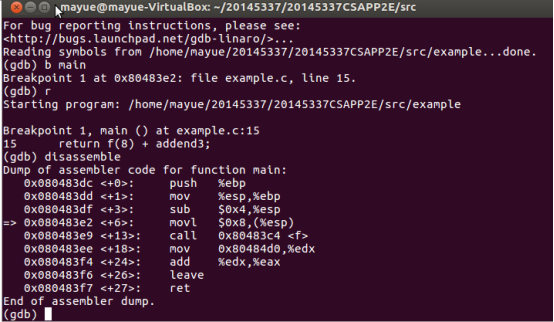

进入之后先在main函数处设置一个断点,再run一下,使用

disassemble指令获取汇编代码,用i(info) r(registers)指令查看各寄存器的值:

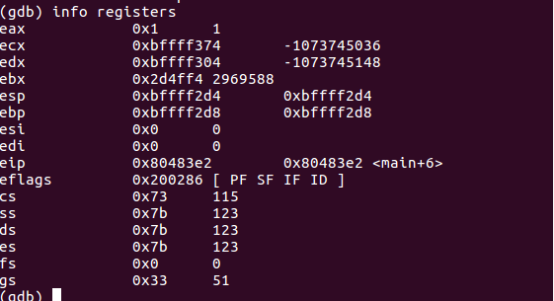

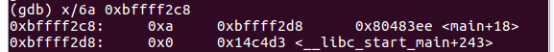

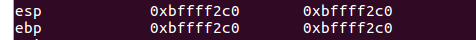

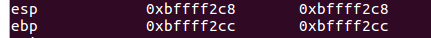

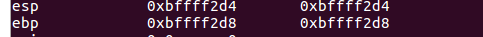

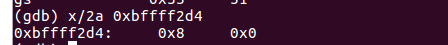

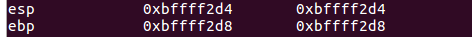

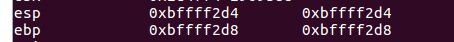

可见此时主函数的栈基址为 0xbffff2d4,用

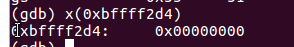

x(examine)指令查看内存地址中的值,但目前%esp所指堆栈内容为0,%ebp所指内容也为0

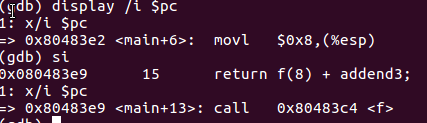

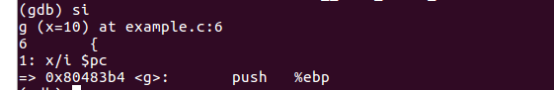

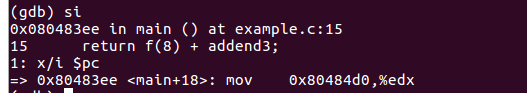

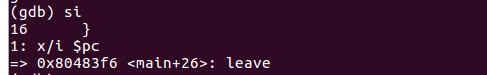

首先,结合display命令和寄存器或pc内部变量,做如下设置:display /i $pc,这样在每次执行下一条汇编语句时,都会显示出当前执行的语句。下面展示每一步时

%esp、%ebp和堆栈内容的变化:

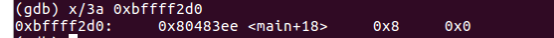

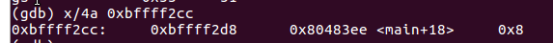

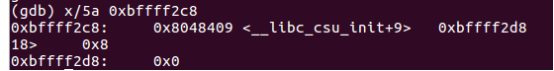

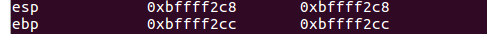

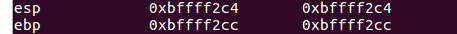

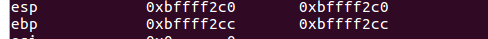

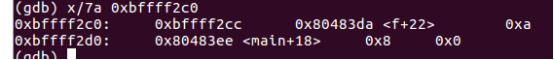

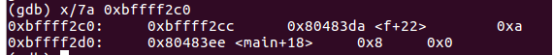

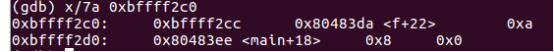

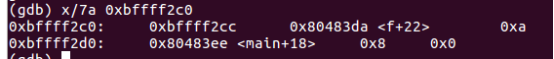

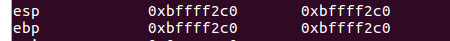

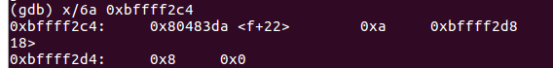

call指令将下一条指令的地址入栈,此时%esp,%ebp和堆栈的值为:

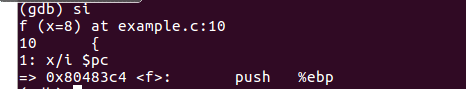

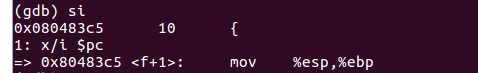

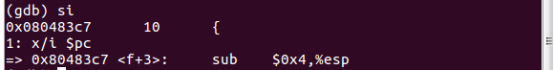

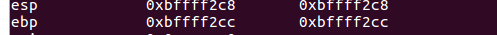

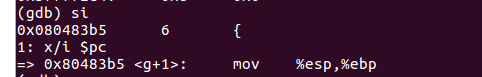

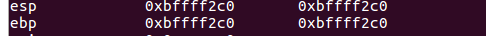

将上一个函数的基址入栈,从当前%esp开始作为新基址:

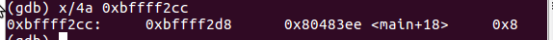

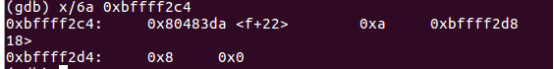

先为传参做准备:

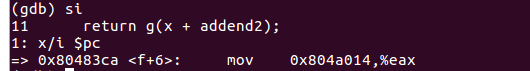

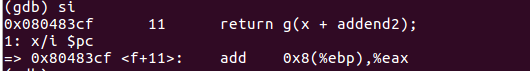

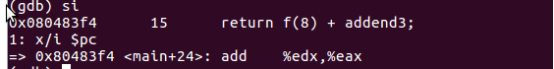

实参的计算在%eax中进行:

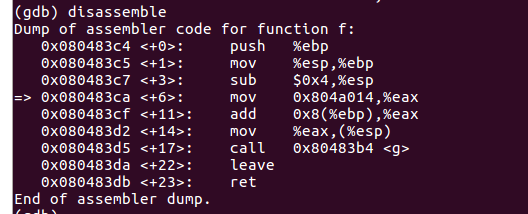

f函数的汇编代码:

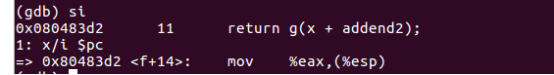

实参入栈:

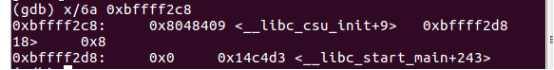

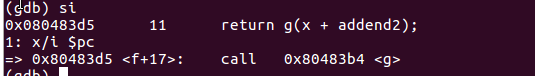

call指令将下一条指令的地址入栈:

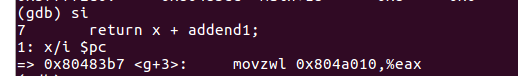

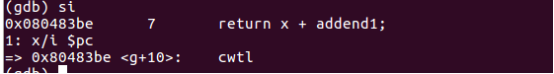

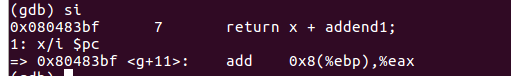

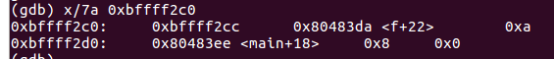

计算short+int:

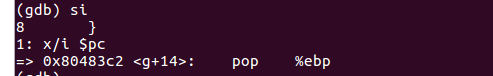

pop %ebp指令将栈顶弹到%ebp中,同时%esp增加4字节:

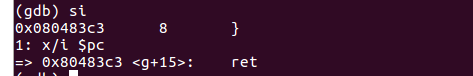

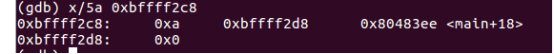

ret指令将栈顶弹给%eip:

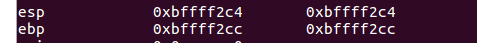

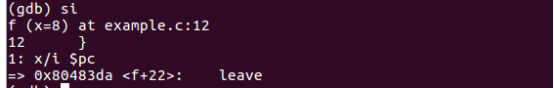

因为函数f修改了%esp,所以用leave指令恢复。leave指令先将%esp对其到%ebp,然后把栈顶弹给%ebp:

主函数汇编代码:

| 序号 | 汇编代码 | %eip | %ebp | %esp | %eax |

|---|---|---|---|---|---|

| 0001 | movl $0x8,(%esp) | 0x80483e2 | 0xbffff2d8 | 0xbffff2d4 | 0x1 |

| 0002 | call 0x80483c4 | 0x80483e9 | 0xbffff2d8 | 0xbffff2d4 | 0x1 |

| 0003 | push %ebp | 0x80483c4 | 0xbffff2d8 | 0xbffff2d0 | 0x1 |

| 0004 | move %esp,%ebp | 0x80483c5 | 0xbffff2d8 | 0xbffff2cc | 0x1 |

| 0005 | sub $0x4,%esp | 0x80483c7 | 0xbffff2cc | 0xbffff2cc | 0x1 |

| 0006 | mov 0x804a014%eax | 0x80483c4 | 0xbffff2cc | 0xbffff2c8 | 0x1 |

| 0007 | add 0x8(%ebp),%eax | 0x80483cf | 0xbffff2cc | 0xbffff2cc | 0x2 |

| 0008 | mov %eax,(%esp) | 0x80483d2 | 0xbffff2cc | 0xbffff2c8 | 0xa |

| 0009 | call 0x80483b4 | 0x80483d5 | 0xbffff2cc | 0xbffff2c8 | 0xa |

| 0010 | push %ebp | 0x80483b4 | 0xbffff2cc | 0xbffff2c4 | 0xa |

| 0011 | mov %esp,%ebp | 0x80483b5 | 0xbffff2cc | 0xbffff2c0 | 0xa |

| 0012 | movzwl 0x8048010,%eax | 0x80483b7 | 0xbffff2c0 | 0xbffff2c0 | 0xa |

| 0013 | cwtl | 0x80483be | 0xbffff2c0 | 0xbffff2c0 | 0x1 |

| 0014 | add 0x8(%ebp),%eax | 0x80483bf | 0xbffff2c0 | 0xbffff2c0 | 0x1 |

| 0015 | pop %ebp | 0x80483c2 | 0xbffff2c0 | 0xbffff2c0 | 0x1 |

| 0016 | ret | 0x80483c3 | 0xbffff2cc | 0xbffff2c4 | 0xb |

| 0017 | leave | 0x80483da | 0xbffff2cc | 0xbffff2c8 | 0xb |

| 0018 | ret | 0x80483db | 0xbffff2d8 | 0xbffff2d0 | 0xb |

| 0019 | mov 0x80484d0,%edx | 0x80483ee | 0xbffff2d8 | 0xbffff2d4 | 0xb |

| 0020 | add %edx,%eax | 0x80483f4 | 0xbffff2d8 | 0xbffff2d4 | 0xb |

| 0021 | leave | 0x80483f6 | 0xbffff2d8 | 0xbffff2d4 | 0xe |

| 序号 | 汇编代码 | 堆栈 |

|---|---|---|

| 0001 | movl $0x8,(%esp) | 0x0 |

| 0002 | call 0x80483c4 | 0x8 0x0 |

| 0003 | push %ebp | 0x80483ee 0x8 0x0 |

| 0004 | move %esp,%ebp | 0xbffff2d8 0x80483ee 0x8 |

| 0005 | sub $0x4,%esp | 0xbffff2d8 0x80483ee 0x8 |

| 0006 | mov 0x804a014%eax | 0xbffff2d8 0x80483ee 0x8 |

| 0007 | add 0x8(%ebp),%eax | 0x8048409 0xbffff2d8 0x8 0x0 |

| 0008 | mov %eax,(%esp) | 0x8048409 0xbffff2d8 0x8 0x0 0x14c4d3 |

| 0009 | call 0x80483b4 | 0xa 0xbffff2d8 0x80483ee 0x0 0x14c4d3 |

| 0010 | push %ebp | 0x80483da 0xa 0xbffff2d8 0x8 0x0 |

| 0011 | mov %esp,%ebp | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0012 | movzwl 0x8048010,%eax | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0013 | cwtl | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0014 | add 0x8(%ebp),%eax | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0015 | pop %ebp | 0xbffff2cc 0x80483da 0xa 0x80483ee 0x8 0x0 |

| 0016 | ret | 0x80483da 0xa 0xbffff2d8 0x8 0x0 |

| 0017 | leave | 0xa 0xbffff2d8 0x80483ee 0x0 |

| 0018 | ret | 0x80483ee 0x8 0x0 |

| 0019 | mov 0x80484d0,%edx | 0x8 0x0 |

| 0020 | add %edx,%eax | 0x0 |

| 0021 | leave | 0x0 |

20145337 GDB调试汇编堆栈过程分析的更多相关文章

- GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 分析过程 这是我的C源文件:click here 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb ...

- 20145212——GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 测试代码 #include <stdio.h> short val = 1; int vv = 2; int g(int xxx) { return xxx + ...

- 20145223《信息安全系统设计基础》 GDB调试汇编堆栈过程分析

20145223<信息安全系统设计基础> GDB调试汇编堆栈过程分析 分析的c语言源码 生成汇编代码--命令:gcc -g example.c -o example -m32 进入gdb调 ...

- 赵文豪 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 使用gcc - g example.c -o example -m32指令在64位的机器上产生32位汇编,然后使用gdb example指令进入gdb调试器: 使用gdb调 ...

- 20145208 GDB调试汇编堆栈过程分析

20145208 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

- 20145218 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 虚拟机中分析过程 输入gcc - g example.c -o example -m32指令在64位机器上产生32位汇编,但出现以下错误: 这时需要使用sudo apt-g ...

- 20145236 GDB调试汇编堆栈过程分析

GDB调试汇编堆栈过程分析 首先需要输入sudo apt-get install libc6-dev-i386安装一个库才能产生汇编代码,然后输入gcc - g example.c -o exampl ...

- 20145312 GDB调试汇编堆栈过程分析

20145312 GDB调试汇编堆栈过程分析 参考资料 卢肖明同学的博客:<GDB调试汇编堆栈过程分析>: http://www.cnblogs.com/lxm20145215----/p ...

- 20145240 GDB调试汇编堆栈过程分析

20145240 GDB调试汇编堆栈过程分析 测试代码 #include<stdio.h> short addend1 = 1; static int addend2 = 2; const ...

随机推荐

- 建表and新增删除数据A

SELECT*FROM 表名:查询表 新建数据库: select 文件名(可以很多被查询的文件名)from 文件名 创建student表 CREATE TABLE `student` ( `id` ...

- JS基础学习(一)

首先感谢 http://www.w3school.com.cn/js/index.asp 学js真的很方便,&下面的内容其实是我自己做的一个备忘 第一节 大致了解 一 js基本介绍 1.轻量级 ...

- 网站开启https后加密协议始终是TLS1.0如何配置成TLS1.2?

p { margin-bottom: 0.1in; line-height: 120% } 网站开启https后加密协议始终是TLS1.0如何配置成TLS1.2? 要在服务器上开启 TLSv1.,通常 ...

- Delphi容器类之---Tlist,TStringlist,THashedStringlist的效率比较

转载自:http://www.ylzx8.cn/windows/delphi/73200.html 本人在做一个测试,服务器是IOCP的,我假定最大链接数是50000个. 测试背景:如果每个链接之间的 ...

- Bootstrap UI 编辑器

1. BootSwatchr BootSwatchr 是由 Drew Strickiand 独立开发和维护的,是唯一支持从右到左语言显示的 Bootstrap 自定义构建工具,这也是它的特色之一.Bo ...

- git学习(四):撤销修改和撤销删除

修改有两种情况 在工作区修改但没有add到暂存区 git checkout -- <file> 在工作区修改了也add到暂存区 git reset HEAD <file> 先撤 ...

- JAVA 引入 junit工具框架

我遇到的麻烦 : 开始直接按照视频上的来做,直接也是引入的他上面的jar ,但是我只引入了一个,就是上面的junit-4.4.jar,然后就会报错,会出现,空指针的错误, 后面我又按照网上的教程 这里 ...

- 如何用hypermesh生成包含interface的流体网格

在计算气动声学的时候,有些情况是需要我们提取流体计算的结果作为声学分析的边界条件,但是,有些流体网格因为物理模型的问题需要我们设定interface,恰恰你是机械,对流体了解一点,又不想花费太多时间来 ...

- byobu相关操作

http://lingbjxm.iteye.com/blog/2155833 重命名窗口:Fn F8

- 解决Xcode真机测试时ineligible devices的问题

升级了Xcode到6.3,连接真机测试时,出现不能选择设备.如图: 设备系统版本是8.3的,Xcode连接其他低系统版本的设备做真机测试时就不会有这个问题. 有人说这是Xcode6.3的bug. 我的 ...