XSS-Proxy之技术总结

今天看了大风的文章,关于Cross Iframe Trick的思路。让我想到了曾经看到的关于XSS Proxy的一些文章。

Advanced Cross-Site-Scripting with Real-time Remote Attacker Control,精彩之处:

还有一篇关于Advanced XSS attacks and XSS-Proxy的PPT。都是05年的资料了。

它的主要思想是:在有XSS漏洞(持久型或非持久型)的网站上嵌入监控脚本,这样的脚本可以动态生成一个iframe,并可控制iframe的location值(八卦下~遨游很BT)。监控脚本控制iframe加载同域下的其它文档,且DOM安全允许监控脚本抓取、修改这些被加载进来的文档里的值(因为它们都在严格同域下)。接着,我们有一个控制端,可以通过这个监控脚本与victim进行实时交互与双向通信(详细的,建议看完上面给出的两篇E文)。

这样的技术使得XSS不再那么的“呆板”。优秀的XSS Proxy工具有:XSS Shell(我更喜欢这个)与BeEF。

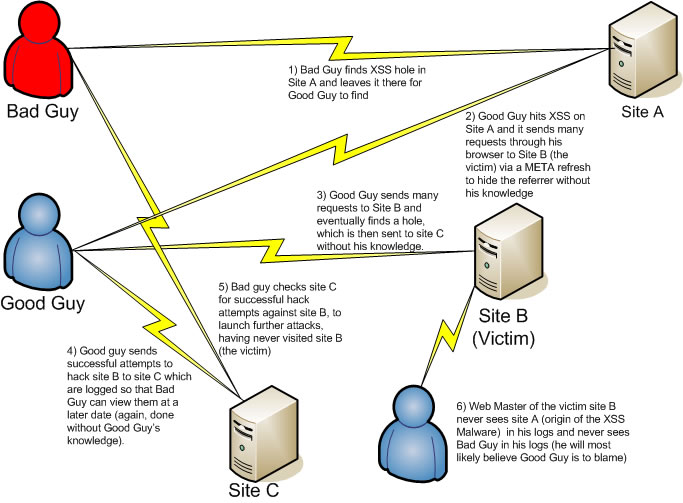

下面这张来是自Attacking Applications Via XSS Proxies的图:

这张图要说明的是:利用XSS Proxy技术,我们可以嫁祸他人,隐藏自己,很简单的图我就不解释了。

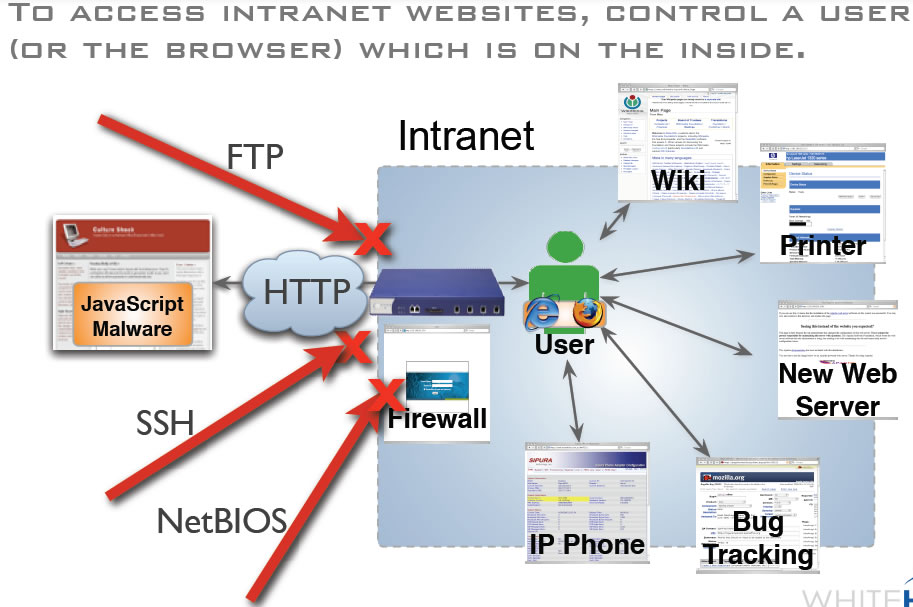

Jeremiah Grossman在Black Hat USA 2006上的《Hacking Intranet Websites from the Outside "JavaScript malware just got a lot more dangerous"》也很精彩,介绍了如何利用XSS Proxy技术来渗透内网。其中的一张截图:

XSS Proxy技术使得XSS的利用更加有趣,了解了这些原理,就可以考虑code出自己的利用工具了。肯定会有很多好玩新奇的东西在里面。继续挖掘吧。。。

XSS-Proxy之技术总结的更多相关文章

- 利用窗口引用漏洞和XSS漏洞实现浏览器劫持

==Ph4nt0m Security Team== Issue 0x03, Phile #0x05 of 0x07 |=----------------- ...

- Xss Bypass备忘录

Xss Bypass备忘录 技术要发展,免不了风波. 也许这些攻攻防防会更好的促进技术的发展也说不定 就让这一次次的爆破换来将来更精练的技术的无比的宁静吧 我们静观其变吧! 缅怀当初那份最纯真Hack ...

- 2018-2019-2 网络对抗技术 20165322 Exp9 Web安全基础

2018-2019-2 网络对抗技术 20165322 Exp9 Web安全基础 目录 实验内容与步骤 (一)Webgoat安装 (二)SQL注入攻击 1.命令注入(Command Injection ...

- 2018-2019-2 20165215《网络对抗技术》Exp9 :Web安全基础

目录 实验目的及内容 实验过程记录 一.Webgoat安装 二. 注入缺陷(Injection Flaws) (一)命令注入(Command Injection) (二)数字型注入(Numeric S ...

- IBM Rational AppScan:跨站点脚本攻击深入解析

IBM Rational AppScan:跨站点脚本攻击深入解析 了解黑客如何启动跨站点脚本攻击(cross-site scripting,XSS),该攻击危害(及不危害)什么,如何检测它们,以 ...

- Back Track5学习笔记

1.BT5默认用户名:root.密码:toor(公司是yeslabccies) 2.进入图形化界面命令:startx 3.更改密码:sudo passwd root 扫描工具 第一部分网络配置: 4. ...

- 【网络】VPN和代理服务器的区别

来自:http://www.zhihujingxuan.com/19311.html [scotttony的回答(41票)]: VPN和ssh哪个比较好, 要看你怎么定义是“好”. ssh作为一个创建 ...

- Java 23种设计模式详尽分析与实例解析之二--结构型模式

Java设计模式 结构型模式 适配器模式 模式动机:在软件开发中采用类似于电源适配器的设计和编码技巧被称为适配器模式.通常情况下,客户端可以通过目标类的接口访问它所提供的服务.又是,现有的类可以满足客 ...

- Kaldi的关键词搜索(Keyword Search,KWS)

本文简单地介绍了KWS的原理--为Lattice中每个词生成索引并进行搜索:介绍了如何处理OOV--替补(Proxy,词典内对OOV的替补)关键词技术:介绍了KWS的语料库格式:介绍了KWS在Kald ...

随机推荐

- CodeMirror编辑器文本框Textarea代码高亮插件,CodeMirror的简单实用例子

CodeMirror是一个用于编辑器文本框textarea代码高亮javascript插件,为各种编程语言实现关键字,函数,变量等代码高亮显示,丰富的api和可扩展功能以及多个主题样式,能满足您各种项 ...

- bzoj 2753 最小生成树变形

我们根据高度建图,将无向边转化为有向边 首先对于第一问,直接一个bfs搞定,得到ans1 然后第二问,我们就相当于要求找到一颗最小生成树, 满足相对来说深度小的高度大,也就是要以高度为优先级 假设现在 ...

- hdu 2817 A sequence of numbers(快速幂取余)

题目链接:http://acm.hdu.edu.cn/showproblem.php?pid=2817 题目大意:给出三个数,来判断是等差还是等比数列,再输入一个n,来计算第n个数的值. #inclu ...

- 使用QML创建第一个界面(转)

原文转自 https://blog.csdn.net/rl529014/article/details/51378307 在Qt编程中,我们可以使用纯C++代码,或C++和XML结合的方式来创建GUI ...

- Opencv 学习笔记之——鼠标,进度条操作

Opencv中提供一个鼠标调用的函数,SetMouseCallback()函数,它配合一个回调函数来实现鼠标操作的功能. 首先看一下SetMouseCallback的函数原型: c++: void ...

- [Leetcode Week7]Jump Game

Jump Game 题解 原创文章,拒绝转载 题目来源:https://leetcode.com/problems/jump-game/description/ Description Given a ...

- 发布message给其他包使用

https://answers.ros.org/question/65716/which-is-the-correct-way-to-install-header-files-in-catkin-pa ...

- LayerDate渲染多个class出现闪现问题的解决

填写表单的时候有时候会需要添加一行表单的业务逻辑,而表单要用到LayerDate的话便不可避免的出现多个class的情况 这种情况下后面的class是无法渲染的,layerDate官网提出了解决方法: ...

- java Socket启动服务

java -cp /Library/WebServer/Documents/Java/test/src com.zhidian.soft.sendOfClick localhost 8888 java ...

- C# T4使用

最近升级我们的框架到微服务了,而且是dotnetcore 2.0. 然后一个新的框架,最基本的Model和与数据库交互的Repository,我们都是要利用T4自动生成的. 首先这个是代码结构,在这个 ...