OpenResty + ModSecurity + OWASP CRS

本篇将介绍如何使用OpenResty和ModSecurity 来构建自己的WAF,安装过程整体与Nginx是类似的,但也有些区别,在文中会特别指出,本篇算是用openresty对前面两篇nginx和crs的集中介绍。

Preface

版本信息

- CentOS Linux release 7.6.1810 (Core)

- nginx version: openresty/1.13.6.1

- ModSecurity 3.0

安装依赖

# yum install epel-release -y

# 安装modsecurity依赖

# yum install gcc-c++ flex bison yajl yajl-devel curl-devel curl GeoIP-devel doxygen zlib-devel pcre pcre-devel libxml2 libxml2-devel autoconf automake lmdb-devel ssdeep-devel ssdeep-libs lua-devel libmaxminddb-devel git apt-utils autoconf automake build-essential git libcurl4-openssl-dev libgeoip-dev liblmdb-dev ibpcre++-dev libtool libxml2-dev libyajl-dev pkgconf wget zlib1g-dev -y

# 安装nginx/openresty依赖

# yum install gcc pcre pcre-devel zlib zlib-devel openssl openssl-devel -y

下载

# mkdir /opt/waf #创建一个专属目录

# cd /opt/waf

# git clone --depth -b v3/master --single-branch https://github.com/SpiderLabs/ModSecurity # 下载ModSecurity

# wget https://openresty.org/download/openresty-1.13.6.1.tar.gz # 下载openresty

# git clone --depth https://github.com/SpiderLabs/ModSecurity-nginx.git # 下载ModSecurity-nginx连接器

# pwd

/opt/waf

# ls

ModSecurity ModSecurity-nginx openresty-1.13.6.1.tar.gz

编译ModSecurity

# cd /opt/waf/

# cd ModSecurity/ # 切换到ModSecurity目录

# git submodule init # 初始化

# git submodule update # 更新

# ./build.sh

# ./configure

# make

# make install

【注】在执行build.sh会出现如下错误,可忽略。

fatal: No names found, cannot describe anything

编译modsecurity_module

# cd /opt/waf/

# tar xvf openresty-1.13.6.1.tar.gz

# ls

ModSecurity ModSecurity-nginx openresty-1.13.6.1 openresty-1.13.6.1.tar.gz

# cd openresty-1.13.6.1/

# ./configure --with-compat --add-dynamic-module=/opt/waf/ModSecurity-nginx # 需用绝对路径,相对路径会出问题

# gmake # 不能使用make modules命令

# gmake install

... 上一步的输出

cp objs/ngx_http_modsecurity_module.so '/usr/local/openresty/nginx/modules/ngx_http_modsecurity_module.so'

gmake[]: Leaving directory `/opt/waf/openresty-1.13.6.1/build/nginx-1.13.'

gmake[]: Leaving directory `/opt/waf/openresty-1.13.6.1/build/nginx-1.13.'

mkdir -p /usr/local/openresty/site/lualib /usr/local/openresty/site/pod /usr/local/openresty/site/manifest

ln -sf /usr/local/openresty/nginx/sbin/nginx /usr/local/openresty/bin/openresty

openresty默认安装到/usr/local/openresty,最终的是ngx_http_modsecurity_module.so库文件ok。

配置

基本测试

为了便于后续操作,创建一个openresty的符号链接。

# ln -s /usr/local/openresty/bin/openresty /usr/bin/openresty

# openresty -v

nginx version: openresty/1.13.6.1

# cd /usr/local/openresty/nginx/conf

# head - nginx.conf

load_module /usr/local/openresty/nginx/modules/ngx_http_modsecurity_module.so; # 首行加入

# openresty # 启动

# openresty -s reload # 重载配置(如果已启动则重载配置即可)

# openresty -t # 测试ok

nginx: the configuration file /usr/local/openresty/nginx/conf/nginx.conf syntax is ok

nginx: configuration file /usr/local/openresty/nginx/conf/nginx.conf test is successful

启用WAF

# cd /usr/local/openresty/nginx

# ls

client_body_temp conf fastcgi_temp html logs modules proxy_temp sbin scgi_temp uwsgi_temp

# mkdir modsec # 创建一个专属modsecurity的规则文件夹

# cd modsec/

# sudo wget https://raw.githubusercontent.com/SpiderLabs/ModSecurity/v3/master/modsecurity.conf-recommended

# mv modsecurity.conf-recommended modsecurity.conf

修改modsecurity.conf配置文件

# vim modsecurity.conf

# -- Rule engine initialization ----------------------------------------------

...

SecRuleEngine On <== 设置为On

拷贝mapping文件。

# cp /opt/waf/ModSecurity/unicode.mapping .

# ls

main.conf modsecurity.conf unicode.mapping

创建一个主规则文件main.conf,内容如下。

# cat /etc/nginx/modsec/main.conf

# Include the recommended configuration

Include /usr/local/openresty/nginx/modsec/modsecurity.conf

# A test rule

SecRule ARGS:testparam "@contains test" "id:1234,deny,log,status:403"

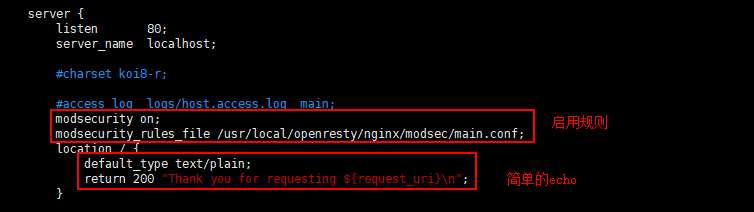

修改nginx配置文件,简要图示如下:

...

server {

listen ;

server_name localhost; #charset koi8-r; #access_log logs/host.access.log main;

modsecurity on;

modsecurity_rules_file /usr/local/openresty/nginx/modsec/main.conf;

location / {

default_type text/plain;

return "Thank you for requesting ${request_uri}\n";

}

...

- modsecurity on:启用Nginx WAF;

- modsecurity_rules_file:指定规则文件路径。

测试WAF

# curl localhost

Thank you for requesting /

[root@localhost conf]# curl localhost/foo?testparam=thisisatestofmodsecurity # 携带恶意参数test

<html>

<head><title> Forbidden</title></head>

<body bgcolor="white">

<center><h1> Forbidden</h1></center> <<= 禁止访问

<hr><center>openresty/1.13.6.1</center>

</body>

</html>

可以看到参数testparam中带有test关键字会被拦截。

CRS

OpenResrty 配置文件nginx.conf请参考:https://www.cnblogs.com/Hi-blog/p/ModSecurity.html#autoid-3-4-0

CRS请参考:OWASP ModSecurity Core Rule Set (CRS)的基本使用

OpenResty + ModSecurity + OWASP CRS的更多相关文章

- 网站waf检测

WAFW00F WAFW00F识别和指纹Web应用防火墙(WAF)产品. 其工作原理是首先通过发送一个正常http请求,然后观察其返回有没有一些特征字符,若没有在通过发送一个恶意的请求触发waf拦截来 ...

- kali linux之防火墙识别

通过检查回包,可能识别端口是否经过防火墙过滤,设备多种多样,结果存在一定的误差 Send Response Type SYN NO Filtered(先发送syn 如果不给回复 防火墙可 ...

- 针对Web的信息搜集

信息收集(Information Gathering),信息收集是指通过各种方式获取所需要的信息,在整个渗透测试环节中,信息搜集是整个渗透过程中最为重要的一环,信息搜集可占据整个渗透测试80%左右的工 ...

- OWASP ModSecurity Core Rule Set (CRS)的基本使用

Preface 前述文章开源WAF工具ModSecurity,介绍了ModSecurity作为Nginx的动态加载模块的基本安装和使用. 本篇简单介绍ModSecurity CRS规则集的使用. # ...

- ModSecurity:一款优秀的开源WAF

一.ModSecurity3.0介绍 ModSecurity是一个开源的跨平台Web应用程序防火墙(WAF)引擎,用于Apache,IIS和Nginx,由Trustwave的SpiderLabs开发. ...

- Azure WAF防火墙工作原理分析和配置向导

Azure WAF工作原理分析和配置向导 本文博客地址为:http://www.cnblogs.com/taosha/p/6716434.html ,转载请保留出处,多谢! 本地数据中心往云端迁移的的 ...

- [security] security engine things

1. luarock luarock 之于 lua,就好比 pip 之于 python https://luarocks.org/ 2. lua的库 [root@base package]# ls ...

- modsecurity3.0 nginx 安装

备注: 使用的是modsecurity 3.0 的版本,也是nginx 官方推荐使用的,同时使用的是nginx 的dynamic module 1. 环境准备 https://github.com/S ...

- Azure上通过haproxy实现APP Gateway或WAF的http跳转https

Azure上的APP Gateway是七层负载均衡服务,WAF是APP Gateway服务的扩展.在实现七层负载均衡的同时,增加了WAF的功能,可以对后台的HTTP服务进行保护. Azure WAF采 ...

随机推荐

- centos 6.x 系统基础优化简版

Centos 6.x 系统基础优化 1.更换国内yum源 删除系统带的centos官方yum源 rm -rf /etc/yum.repos.d/* 使用国内阿里云源 curl -o /etc/yum. ...

- PHP的array_walk和array_map函数实现数组值UTF-8转GBK编码

在PHP中,array_walk() 和 array_map()两个函数都可以实现对数组中每个值的修改,比如本例就是将数组中所有的值,由UTF-8编码转成GBK编码. 当然,除了这两个函数,也可以用 ...

- js对象的浅拷贝与深拷贝

浅拷贝和深拷贝都是对于JS中的引用类型而言的,浅拷贝就只是复制对象的引用(堆和栈的关系,原始(基本)类型Undefined,Null,Boolean,Number和String是存入堆,直接引用,ob ...

- 基于Docker搭建分布式消息队列Kafka

本文基于Docker搭建一套单节点的Kafka消息队列,Kafka依赖Zookeeper为其管理集群信息,虽然本例不涉及集群,但是该有的组件都还是会有,典型的kafka分布式架构如下图所示.本例搭建的 ...

- 搞清楚一道关于Integer的面试题

请看题1: public class IntegerDemo { public static void main(String[] args) { Integer a = 888; Integer b ...

- eclipse m2eclipse 从Maven的本地库中读取依赖库

在Mac pro的终端中执行命令 mvn package 后,已经把该工程所需要的依赖库(dependancies)下载到本地库,但在把该工程 import 到 eclipse中时,发现m2eclip ...

- CNN卷积神经网络的构建

1.卷积神经网络由输入层,卷积层,激活函数,池化层,全连接层组成. input(输入层)--conv(卷积层)--relu(激活函数)--pool(池化层)--fc(全连接层) 2.卷积层: 主要用来 ...

- 机器学习python*(深度学习)核心技术实战

Python实战及机器学习(深度学习)技术 一,时间地点:2020年01月08日-11日 北京(机房上课,每人一台电脑进行实际案例操作,赠送 U盘拷贝资料及课件和软件)二.课程目标:1.python基 ...

- [TimLinux] TCL 自定义包

1. 包 很多功能存放在一起,定义为一个包,在iTcl(Incr TCL)之后,可以定义一个类,类可以放在一个包里面,包为一个独立的文件,可以为TCL文件,也可以为C/C++语言实现的动态库. 2. ...

- Grafana基础

一.Grafana基础 Grafana是一个开源的指标量监测和可视化工具.官方网站为:https://grafana.com/, 常用于展示基础设施的时序数据和应用程序运行分析.Grafana的das ...