linux x86内核中的分页机制

Linux采用了通用的四级分页机制,所谓通用就是指Linux使用这种分页机制管理所有架构的分页模型,即便某些架构并不支持四级分页。对于常见的x86架构,如果系统是32位,二级分页模型就可满足系统需求;如果32位系统采用PAE(物理地址扩展)模式,Linux使用三级分页模型;如果是64位系统,Linux使用四级分页模型,也就是说x86架构的分页模型可能是二级、三级或四级。

1.三级分页模型

Linux虚拟内存三级管理由以下三级组成。

- PGD: Page Global Directory(页目录)

- PMD:Page Middle Directory(页中间目录)

- PTE:Page Table Entry(也表项)

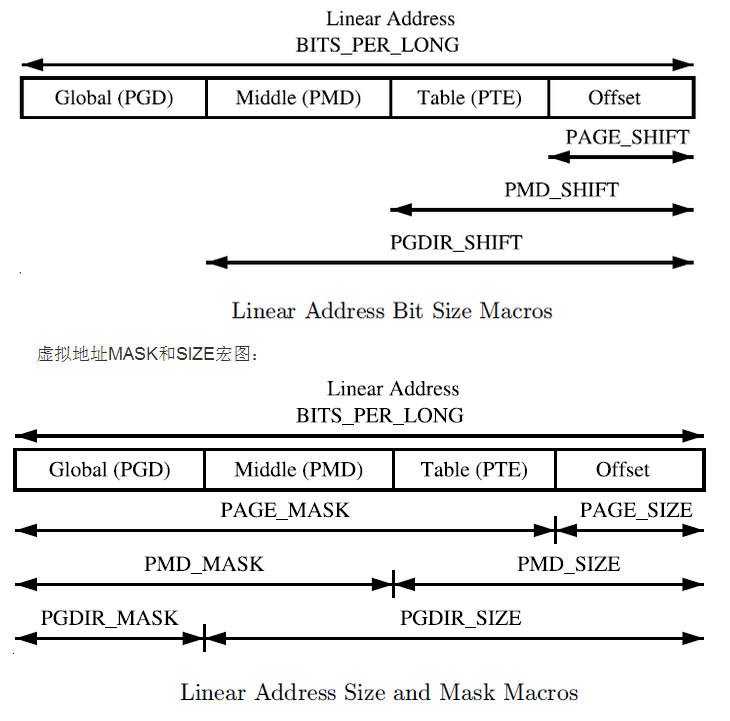

每一级有以下三个关键的宏:

SHIFT

SIZE

MASK

1.1.Page Directory(PGD and PMD)

每个进程都有自己的PGD,它是一个物理页,并包含一个pgd_t数组。进程的pgd_t数组见task_struct->mm_struct->pgt_t * pgt;

在三级分页模型中PGD_SHIFT以及掩码的作用示意图:

三级分页寻址的示意图:

2.四级分页模型

有了三级分页模型的基础,四级分页只是在中间又加了一层索引

2.1.PGDIR_SHIFT及相关的宏

表示线性地址中的offset字段,Table字段,Middle Dir字段和Upper Dir 字段,PGDIR_SIZE用于计算页全局目录中一个表项能映射区域的大小。PGDIR_MASK用于屏蔽线性地址中Middle Dir字段、Table字段和offset字段所在位。

在四级分页模型中,PGDIR_SHIFT占据39位,即9位页上级目录、9位页中间目录、9位页表和12位偏移。页全局目录同样占线性地址的9位,因此PTRS_PER_PGD(表示的是PGD对应的页表中有多少个表项)为512。

arch/x86/include/asm/pgtable_64_types.h

#define PGDIR_SHIFT 39

#define PTRS_PER_PGD 512

#define PGDIR_SIZE (_AC(1, UL) << PGDIR_SHIFT)

#define PGDIR_MASK (~(PGDIR_SIZE - 1))

pgd_offset

该函数返回线性地址address在页全局目录中对应表项的线性地址。mm为指向一个内存描述符的指针,address为要转换的线性地址。该宏最终返回address在页全局目录中相应表项的线性地址。

#define pgd_index(address) (((address) >> PGDIR_SHIFT) & (PTRS_PER_PGD-1))

#define pgd_offset(mm, address) ((mm)->pgd+pgd_index(address))

2.1.PUD_SHIFT及相关的宏

表示线性地址中offset字段、Table字段和Middle Dir字段的位数。PUD_SIZE用于计算页上级目录一个表项映射的区域大小,PUD_MASK用于屏蔽线性地址中Middle Dir字段、Table字段和offset字段所在位。

在64位系统四级分页模型下,PUD_SHIFT的大小为30,包括12位的offset字段、9位Table字段和9位Middle Dir字段。由于页上级目录在线性地址中占9位,因此页上级目录的表项数为512。

arch/x86/include/asm/pgtable_64_types.h

#define PUD_SHIFT 30

#define PTRS_PER_PUD 512

#define PUD_SIZE (_AC(1, UL) << PUD_SHIFT)

#define PUD_MASK (~(PUD_SIZE - 1))

pud_offset

该函数与pgd_offset类似,最终得到address对应的页上级目录项的线性地址。

#define pud_offset(dir,addr) \

((pud_t *) pgd_page_vaddr(*(dir)) + (((addr) >> PUD_SHIFT) & (PTRS_PER_PUD - 1)))

#endif

2.2PMD_SHIFT及相关宏

表示线性地址中offset字段和Table字段的位数,2的PMD_SHIFT次幂表示一个页中间目录项可以映射的内存区域大小。PMD_SIZE用于计算这个区域的大小,PMD_MASK用来屏蔽offset字段和Table字段的所有位。PTRS_PER_PMD表示页中间目录中表项的个数。

在64位系统中,Linux采用四级分页模型。线性地址包含页全局目录、页上级目录、页中间目录、页表和偏移量五部分。在这两种模型中PMD_SHIFT占21位,即包括Table字段的9位和offset字段的12位。PTRS_PER_PMD的值为512,即2的9次幂,表示页中间目录包含的表项个数。

#define PMD_SHIFT 21

#define PTRS_PER_PMD 512

#define PMD_SIZE (_AC(1, UL) << PMD_SHIFT)

#define PMD_MASK (~(PMD_SIZE - 1))

pmd_offset

该函数返回address在页中间目录中对应表项的线性地址。

2.3.PAGE_SHIFT及相关宏

表示线性地址offset字段的位数。该宏的值被定义为12位,即页的大小为4KB。与它对应的宏有PAGE_SIZE,它返回一个页的大小;PAGE_MASK用来屏蔽offset字段,其值为oxfffff000。PTRS_PER_PTE表明页表在线性地址中占据9位。

通过上面的分析可知,在x86-64架构下64位的线性地址被划分为五部分,每部分占据的位数分别为9,9,9,9,12,实际上只用了64位中的48位。对于四级页表而言,级别从高到底每级页表中表项的个数为512,512,512,512。

3.基于上面的分析,编写内核模块,获取一个线性地址对应的物理地址。

首先写一个测试程序获取其虚拟地址

#include <stdio.h>

#include <stdlib.h>

int main(void)

{

char *p = NULL;

p = malloc(10);

printf("address = 0x%x\n",p);

while(1);

return 0;

}

下面是内核模块的整个代码

#include <linux/module.h>

#include <linux/kernel.h>

#include <linux/init.h>

#include <linux/sched.h>

#include <linux/pid.h>

#include <linux/mm.h>

#include <asm/pgtable.h>

#include <asm/page.h>

MODULE_AUTHOR("wang.com");

MODULE_DESCRIPTION("vitual address to physics address");

static int pid;

static unsigned long va;

module_param(pid,int,0644); //从命令行传递参数(变量,类型,权限)

module_param(va,ulong,0644); //va表示的是虚拟地址

static int find_pgd_init(void)

{

unsigned long pa = 0; //pa表示的物理地址

struct task_struct *pcb_tmp = NULL;

pgd_t *pgd_tmp = NULL;

pud_t *pud_tmp = NULL;

pmd_t *pmd_tmp = NULL;

pte_t *pte_tmp = NULL;

printk(KERN_INFO"PAGE_OFFSET = 0x%lx\n",PAGE_OFFSET); //页表中有多少个项

/*pud和pmd等等 在线性地址中占据多少位*/

printk(KERN_INFO"PGDIR_SHIFT = %d\n",PGDIR_SHIFT);

//注意:在32位系统中 PGD和PUD是相同的

printk(KERN_INFO"PUD_SHIFT = %d\n",PUD_SHIFT);

printk(KERN_INFO"PMD_SHIFT = %d\n",PMD_SHIFT);

printk(KERN_INFO"PAGE_SHIFT = %d\n",PAGE_SHIFT);

printk(KERN_INFO"PTRS_PER_PGD = %d\n",PTRS_PER_PGD); //每个PGD里面有多少个ptrs

printk(KERN_INFO"PTRS_PER_PUD = %d\n",PTRS_PER_PUD);

printk(KERN_INFO"PTRS_PER_PMD = %d\n",PTRS_PER_PMD); //PMD中有多少个项

printk(KERN_INFO"PTRS_PER_PTE = %d\n",PTRS_PER_PTE);

printk(KERN_INFO"PAGE_MASK = 0x%lx\n",PAGE_MASK); //页的掩码

struct pid *p = NULL;

p = find_vpid(pid); //通过进程的pid号数字找到struct pid的结构体

pcb_tmp = pid_task(p,PIDTYPE_PID); //通过pid的结构体找到进程的task struct

printk(KERN_INFO"pgd = 0x%p\n",pcb_tmp->mm->pgd);

// 判断给出的地址va是否合法(va<vm_end)

if(!find_vma(pcb_tmp->mm,va)){

printk(KERN_INFO"virt_addr 0x%lx not available.\n",va);

return 0;

}

pgd_tmp = pgd_offset(pcb_tmp->mm,va); //返回线性地址va,在页全局目录中对应表项的线性地址

printk(KERN_INFO"pgd_tmp = 0x%p\n",pgd_tmp);

//pgd_val获得pgd_tmp所指的页全局目录项

//pgd_val是将pgd_tmp中的值打印出来

printk(KERN_INFO"pgd_val(*pgd_tmp) = 0x%lx\n",pgd_val(*pgd_tmp));

if(pgd_none(*pgd_tmp)){ //判断pgd有没有映射

printk(KERN_INFO"Not mapped in pgd.\n");

return 0;

}

pud_tmp = pud_offset(pgd_tmp,va); //返回va对应的页上级目录项的线性地址

printk(KERN_INFO"pud_tmp = 0x%p\n",pud_tmp);

printk(KERN_INFO"pud_val(*pud_tmp) = 0x%lx\n",pud_val(*pud_tmp));

if(pud_none(*pud_tmp)){

printk(KERN_INFO"Not mapped in pud.\n");

return 0;

}

pmd_tmp = pmd_offset(pud_tmp,va); //返回va在页中间目录中对应表项的线性地址

printk(KERN_INFO"pmd_tmp = 0x%p\n",pmd_tmp);

printk(KERN_INFO"pmd_val(*pmd_tmp) = 0x%lx\n",pmd_val(*pmd_tmp));

if(pmd_none(*pmd_tmp)){

printk(KERN_INFO"Not mapped in pmd.\n");

return 0;

}

//在这里,把原来的pte_offset_map()改成了pte_offset_kernel

pte_tmp = pte_offset_kernel(pmd_tmp,va); //pte指的是 找到表

printk(KERN_INFO"pte_tmp = 0x%p\n",pte_tmp);

printk(KERN_INFO"pte_val(*pte_tmp) = 0x%lx\n",pte_val(*pte_tmp));

if(pte_none(*pte_tmp)){ //判断有没有映射

printk(KERN_INFO"Not mapped in pte.\n");

return 0;

}

if(!pte_present(*pte_tmp)){

printk(KERN_INFO"pte not in RAM.\n");

return 0;

}

pa = (pte_val(*pte_tmp) & PAGE_MASK) ;//物理地址的计算方法

printk(KERN_INFO"virt_addr 0x%lx in RAM Page is 0x%lx .\n",va,pa);

//printk(KERN_INFO"contect in 0x%lx is 0x%lx\n",pa,*(unsigned long *)((char *)pa + PAGE_OFFSET));

return 0;

}

static void __exit find_pgd_exit(void)

{

printk(KERN_INFO"Goodbye!\n");

}

module_init(find_pgd_init);

module_exit(find_pgd_exit);

MODULE_LICENSE("GPL");

Makefile

# If KERNELRELEASE is defined, we've been invoked from the

# # kernel build system and can use its language.

ifneq ($(KERNELRELEASE),)

obj-m := lab3.o

# # Otherwise we were called directly from the command

# line; invoke the kernel build system.

else

KERNELDIR ?= /lib/modules/$(shell uname -r)/build

PWD := $(shell pwd)

default:

$(MAKE) -C $(KERNELDIR) M=$(PWD) modules

endif

clean:

rm -rf *.o *~ core .depend .*.cmd *.ko *.mod.c .tmp_versions *.order *.symvers *.unsigned

注意在传参数给内核模块时,不能有空格

insmod lab3.ko pid=2630 va=0xa87010

通过dmesg查看打印的信息:

至此可以看到相关的宏,以及线性地址对应的物理地址。

linux x86内核中的分页机制的更多相关文章

- Linux内核中的信号机制--一个简单的例子【转】

本文转载自:http://blog.csdn.net/ce123_zhouwei/article/details/8562958 Linux内核中的信号机制--一个简单的例子 Author:ce123 ...

- Kafka内核中的分布式机制实现

Kafka内核中的分布式机制实现 一个Topic中的所有数据分布式的存储在kafka集群的所有机器(broker)上,以分区(partition)的的形式进行数据存储:每个分区允许存在备份数据/备份分 ...

- Linux内核中的Workqueue机制分析

1. 什么是workqueue Linux中的workqueue(工作队列)主要是为了简化在内核创建线程而设计的.通过相应的工作队列接口,可以使开发人员只关心与特定功能相关的处理流程,而不必关心内核线 ...

- 内核中的锁机制--RCU

一. 引言 众所周知,为了保护共享数据,需要一些同步机制,如自旋锁(spinlock),读写锁(rwlock),它们使用起来非常简单,而且是一种很有效的同步机制,在UNIX系统和Linux系统中得到了 ...

- 【转】linux设备驱动程序中的阻塞机制

原文网址:http://www.cnblogs.com/geneil/archive/2011/12/04/2275272.html 阻塞与非阻塞是设备访问的两种方式.在写阻塞与非阻塞的驱动程序时,经 ...

- Linux 3.2中回写机制的变革

原创作品,允许转载,转载时请务必以超链接形式标明文章 原始出处 .作者信息和本声明.否则将追究法律责任.http://alanwu.blog.51cto.com/3652632/1109952 wri ...

- linux 保留内核中sas驱动的加载导致crash问题

[root@localhost ~]# uname -a Linux localhost.localdomain -.el7.x86_64 问题描述,在crash的时候,小内核因为分配中断号失败而触发 ...

- 详解Linux2.6内核中基于platform机制的驱动模型 (经典)

[摘要]本文以Linux 2.6.25 内核为例,分析了基于platform总线的驱动模型.首先介绍了Platform总线的基本概念,接着介绍了platform device和platform dri ...

- 浅析linux内核中的idr机制

idr在linux内核中指的就是整数ID管理机制,从本质上来说,这就是一种将整数ID号和特定指针关联在一起的机制.这个机制最早是在2003年2月加入内核的,当时是作为POSIX定时器的一个补丁.现在, ...

随机推荐

- 团队作业7——第二次项目冲刺(Beta版本12.10)

项目每个成员的进展.存在问题.接下来两天的安排. 已完成的内容:头像功能原型设计.头像裁剪功能.头像上传功能.测试 计划完成的内容:头像功能测试.bug修复 每个人的工作 (有work item 的I ...

- C语言——第一次作业(2)

1.写程序证明p++等价于(p)++还是等价于*(p++)? #include <stdio.h> int main() { int *p,a=5; p = &a; printf( ...

- C语言——第三次作业

题目1.A乘以B 1.实验代码 #include <stdio.h> int main() { int A,B,C; scanf("%d %d",&A,& ...

- win10 系统右键菜单不显示文字(只有小图标)修复方法

如下图,win10点击鼠标右键调出菜单时,看不到菜单的文字,只显示了小图标. 解决方法: Cortana 搜索 cmd ,看到 命令提示符,右键,选择 以管理员身份运行. 在命令提示符里输入以下命令, ...

- ( 转 ) CORS 有一次 OPTIONS 请求的原理

刚接触前端的时候,以为HTTP的Request Method只有GET与POST两种,后来才了解到,原来还有HEAD.PUT.DELETE.OPTIONS-- 目前的工作中,HEAD.PUT.DELE ...

- 安装nodejs时:The error code is 2503.

在windows下安装nodejs时老是报错: The installer has encountered an unexpected error installing . 有三种方法可以尝试: &q ...

- Mybatis的mapper代理开发dao方法

看完了之前的mybatis原始的dao开发方法是不是觉得有点笨重,甚至说没有发挥mybatis 作为一个框架的优势.总结了一下,原始的dao方法有以下几点不足之处 dao接口实现方法中存在大量的模板方 ...

- react-native-image-picker 运用launchCamera直接调取摄像头的缺陷及修复

在前几天用react-native进行android版本开发当中,用到了"react-native-image-picker"的插件:根据业务的需求:点击按钮-->直接调取摄 ...

- 新概念英语(1-7)Are you a teacher?

What is Robert's job? A:I am a new student. My name is Robert. B:Nice to meet you. My name's Sophie. ...

- ELK学习总结(1-3)倒排索引

1.倒排索引(反向索引) 一种索引方法,用来存储在全文检索下某个单词在一个/组文档中的存储位置. 常规索引,文档->关键词,费时,得把一个文档全部遍历一遍 倒排索引,关键词->文档,全文搜 ...