ETL的数据脱敏方式

数据脱敏是什么?

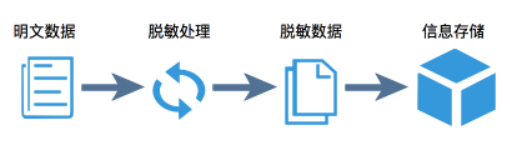

数据脱敏是在数据处理过程中采用各种技术手段去除或替换敏感信息,以保障个人隐私和敏感信息的安全措施。通常应用于数据共享、数据分析和软件测试等场景,其目的在于减少数据泄露和滥用的风险。

常见的数据脱敏方法包括:

- 匿名化/泛化:通过对数据进行聚合、概括或者模糊处理,例如将具体的数值转换成范围值,以减少数据的精确性,从而保护个人隐私。

- 删除:直接删除数据中的敏感信息,确保敏感字段完全不可见。

- 加密:使用加密算法对数据进行加密处理,只有授权的用户才能解密获取原始信息。

- 替换:用虚拟的、无意义的数据替代真实的敏感信息,例如使用通用的标识符或者随机生成的数据。

- 脱敏工具:利用专门的脱敏工具或软件对数据进行处理,保证操作的规范性和可追溯性。

数据脱敏需求主要来源于以下几个方面?

- 法律合规:随着个人隐私保护法规的不断完善,企业需要遵守相关法律规定,对用户数据进行脱敏处理以确保遵从法律法规,保护用户隐私。

- 数据安全保障:信息安全意识的提高使得企业更加重视数据安全,通过数据脱敏可以有效防止敏感信息泄露,维护数据的机密性和完整性。

- 业务需求:在数据驱动的背景下,企业需要使用真实数据进行分析和开发工作,而数据脱敏可以帮助平衡数据的可用性和安全性,满足业务需求。

- 防范数据泄露:员工操作失误、黑客攻击等威胁都可能导致数据泄露,因此数据脱敏是一种重要的措施,可以最大限度地减少数据泄露风险,保障数据安全。

数据脱敏的出现是由于个人隐私保护法律法规的要求、企业对数据安全的重视、数据驱动决策的需求以及防范数据泄露风险的考量等多方面因素的综合作用。通过数据脱敏,可以在保护用户隐私的前提下,满足数据的使用和共享需求,确保数据的安全性和合规性。

企业对脱敏技术的需求程度很高。尽管许多文章都提到了脱敏方式和特定数据类型的建议,但实际推动产品研发部门进行合理脱敏时,安全人员会面临一些挑战。这些挑战并不是因为业务研发不了解如何进行脱敏,而是因为安全要求引起的改造成本以及对用户的影响。

比如,脱敏可能引发以下问题:

- 系统庞大复杂,包含大量页面和接口涉及敏感数据,需要大规模的代码改造。

- 系统不断迭代更新,业务研发需要增加安全内容,导致正常产品迭代周期的延长。

- 如果系统是购买的第三方产品且没有源代码,难以进行改造。

- 用户在某些情况下需要访问敏感数据,若受限则会影响其工作效率。

因此,在进行数据脱敏处理之前,企业需要仔细选择合适的方案并做好充分的规划。

实践案例

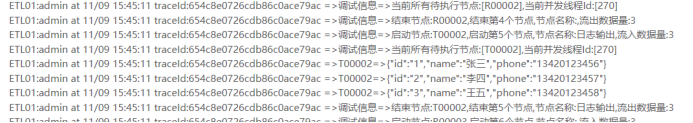

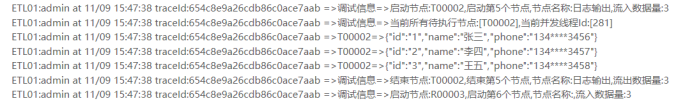

以ETLCloud社区版为例,新建流程拉取MySQL表中用户数据进行手机号脱敏处理:

库表输入

输入字段

日志输出打印效果

字段绑定规则

再次运行打印

从上面图片可以看出,使用ETL工具进行数据脱敏,通过绑定数据脱敏规则,可以把流程中的数据流的手机号码进行脱敏处理。

企业在面对庞大复杂的信息系统和严格的数据安全要求时,必须精心设计并实施数据脱敏方案。尤其是在ETL流程中,嵌入式的数据脱敏机制能够自动化地完成敏感信息的处理,降低因大规模代码改造带来的成本压力,同时也能适应快速迭代的业务需求,确保数据在整个生命周期内的安全流转和合规使用。

ETL的数据脱敏方式的更多相关文章

- 基于Mybatis插件方式实现数据脱敏处理

一.项目介绍 1.项目背景 有时候我们数据库中存储一些敏感的信息比如手机号.银行卡号,我们希望我们查询出来的的时候对一些敏感信息做一些脱敏处理. 当面项目是基于自定义Mybatis插件方式实现数据脱敏 ...

- java 数据脱敏

所谓数据脱敏是指对某些敏感信息通过脱敏规则进行数据的变形,实现敏感隐私数据的可靠保护.在涉及客户安全数据或者一些商业性敏感数据的情况下,在不违反系统规则条件下,对真实数据进行改造并提供测试使用,如身份 ...

- 如何用java实现数据脱敏

数据脱敏是什么意思呢? 数据脱敏是指对某些敏感信息通过脱敏规则进行数据的变形,实现敏感隐私数据的可靠保护.在涉及客户安全数据或者一些商业性敏感数据的情况下,在不违反系统规则条件下,对真实数据进行改造并 ...

- Springboot 配置文件、隐私数据脱敏的最佳实践(原理+源码)

大家好!我是小富- 这几天公司在排查内部数据账号泄漏,原因是发现某些实习生小可爱居然连带着账号.密码将源码私传到GitHub上,导致核心数据外漏,孩子还是没挨过社会毒打,这种事的后果可大可小. 说起这 ...

- ShardingJdbc-分表;分库;分库分表;读写分离;一主多从+分表;一主多从+分库分表;公共表;数据脱敏;分布式事务

目录 创建项目 分表 导包 表结构 Yml 分库 Yml Java 分库分表 数据库 Yml 读写分离 数据库 Yml 其他 只请求主库 读写分离判断逻辑代码 一主多从+分表 Yml 一主多从+分库分 ...

- SpringBoot进阶教程(七十五)数据脱敏

无论对于什么业务来说,用户数据信息的安全性无疑都是非常重要的.尤其是在数字经济大火背景下,数据的安全性就显得更加重要.数据脱敏可以分为两个部分,一个是DB层面,防止DB数据泄露,暴露用户信息:一个是接 ...

- ADO.NET编程之美----数据访问方式(面向连接与面向无连接)

最近,在学习ADO.NET时,其中提到了数据访问方式:面向连接与面向无连接.于是,百度了一下,发现并没有很好的资料,然而,在学校图书馆中发现一本好书(<ASP.NET MVC5 网站开发之美&g ...

- Kooboo CMS技术文档之三:切换数据存储方式

切换数据存储方式包括以下几种: 将文本内容存储在SqlServer.MySQL.MongoDB等数据库中 将站点配置信息存储在数据库中 将后台用户信息存储在数据库中 将会员信息存储在数据库中 将图片. ...

- geotrellis使用(二)geotrellis-chatta-demo以及geotrellis框架数据读取方式初探

在上篇博客(geotrellis使用初探)中简单介绍了geotrellis-chatta-demo的大致工作流程,但是有一个重要的问题就是此demo如何调取数据进行瓦片切割分析处理等并未说明,经过几天 ...

- Android数据存储方式--SharedPreferences

Android数据存储方式有如下四种:SharedPreferences.存储到文件.SQLite数据库.内容提供者(Content provider).存储到网络服务器. 本文主要介绍一下Share ...

随机推荐

- SpringBoot3特性——错误信息Problemdetails

Spring Framework 6 实现了 HTTP API 规范 RFC 7807 的问题详细信息. 在本文中,我们将学习如何在 SpringBoot 3 REST API(使用 Spring F ...

- <HarmonyOS第一课11>合理使用动画和转场#鸿蒙课程##鸿蒙生态#

课程简介 <HarmonyOS第一课:合理使用动画和转场>是专为HarmonyOS开发者设计的课程,旨在教授如何在应用开发中合理运用动画和转场效果.课程首先强调动画在提升用户体验中的重要性 ...

- IDEA 项目目录如何显示target、idea文件夹(获取class文件)

网上的解决方法大致有两种,如下: 方案一 勾选 Show Excluded Files 方案二 找到需要显示的文件夹并将它删除,下图以target文件夹为例 打开Settings -> Edit ...

- vue3 基础-样式绑定语法

本篇讲 vue 通过数据去进行 dom 样式的绑定操作, 主要分为 字符串, 数组, 对象等方式, 这个非常好理解, 凭着我们朴素的情感就能一步领悟到位的, 就还是演示一段吧. 字符 & 数组 ...

- 100% 自主可控,Java Solon v3.3.1 发布(国产优秀应用开发基座)

Solon 框架! Solon 是新一代,Java 企业级应用开发框架.从零开始构建(No Java-EE),有灵活的接口规范与开放生态.采用商用友好的 Apache 2.0 开源协议,是" ...

- docker-compose用法

以下的示例搭建龙一个wordpress博客 services: mysql: image: mysql:latest environment: - MYSQL_ROOT_PASSWORD=123456 ...

- Ubuntu 通过 docker 启动 mysql

1.首先拉取MySQL的镜像 docker pull mysql 2.运行mysql容器 docker run --name mysql -p 3306:3306 -e MYSQL_ROOT_PASS ...

- mac ssh 总是自动断开

创建一个ssh配置文件: vi ~/.ssh/config 写入以下内容: Host * ServerAliveInterval 120 TCPKeepAlive no

- IntelliJ IDEA 2022.3.1破解教程mac,windows,linux均适用/JetBrains产品全版本激活

前言 这个文章是2022.3.1的, 要2023.1的看我另一篇博文 https://www.cnblogs.com/daen/p/17363977.html 说明 以下使用IDEA作为演示 下载补丁 ...

- 千呼万唤始出来 —— OB 全文索引能力史诗级增强

首先为大家推荐这个 OceanBase 开源负责人老纪的公众号 "老纪的技术唠嗑局",会持续更新和 OceanBase 相关的各种技术内容.欢迎感兴趣的朋友们关注! 背景(What ...