20155239 《网络对抗》Exp4 恶意代码分析

20155239 《网络对抗》Exp4 恶意代码分析

使用schtasks指令监控系统运行

先在C盘目录下建立一个netstatlog.bat文件,用来将记录的联网结果格式化输出到netstatlog.txt文件中,netstatlog.bat内容为:

date /t >> c:\netstatlog.txt

time /t >> c:\netstatlog.txt

netstat -bn >> c:\netstatlog.txt

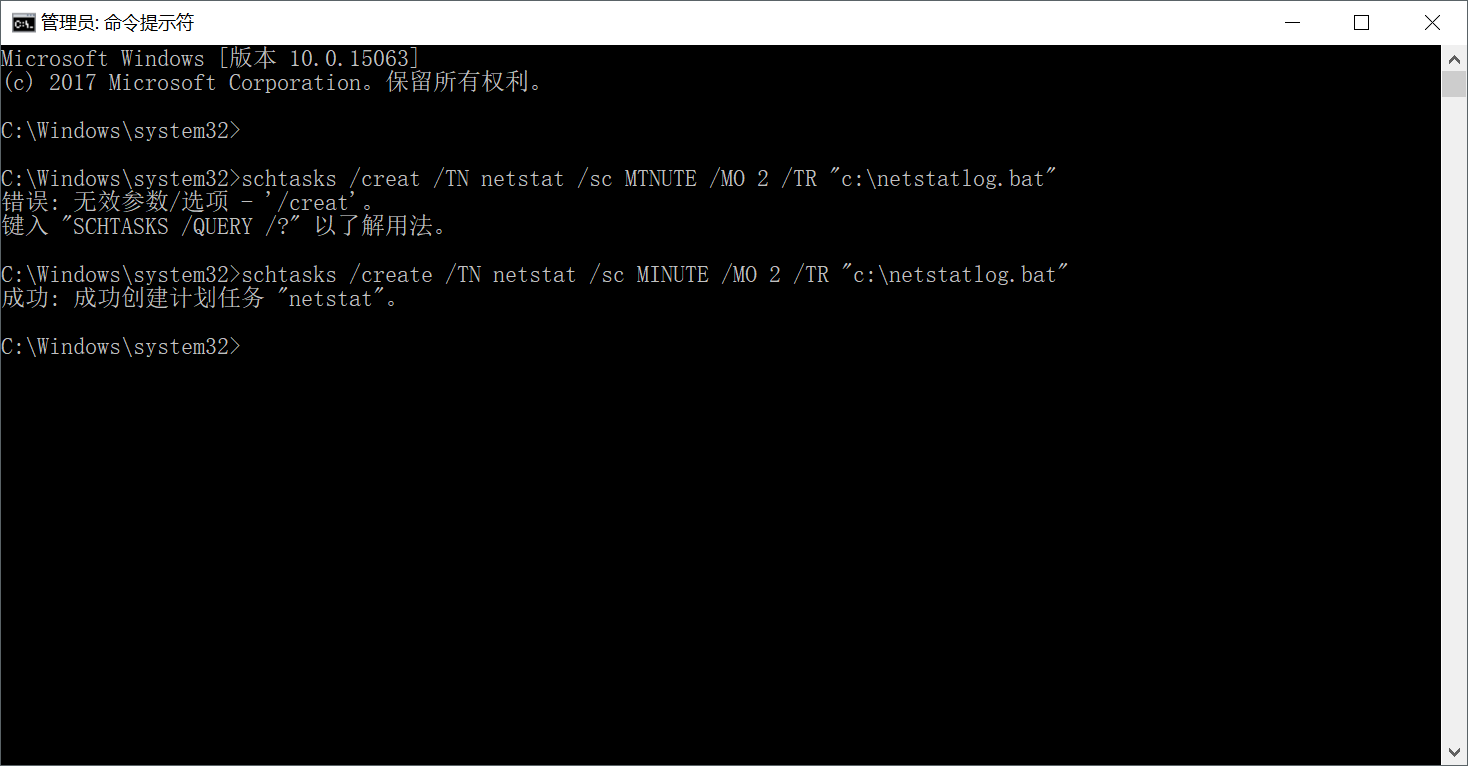

打开Windows下命令提示符,输入指令

schtasks /create /TN netstat /sc MINUTE /MO 2 /TR "c:\netstatlog.bat"

指令创建一个每隔两分钟记录计算机联网情况的任务

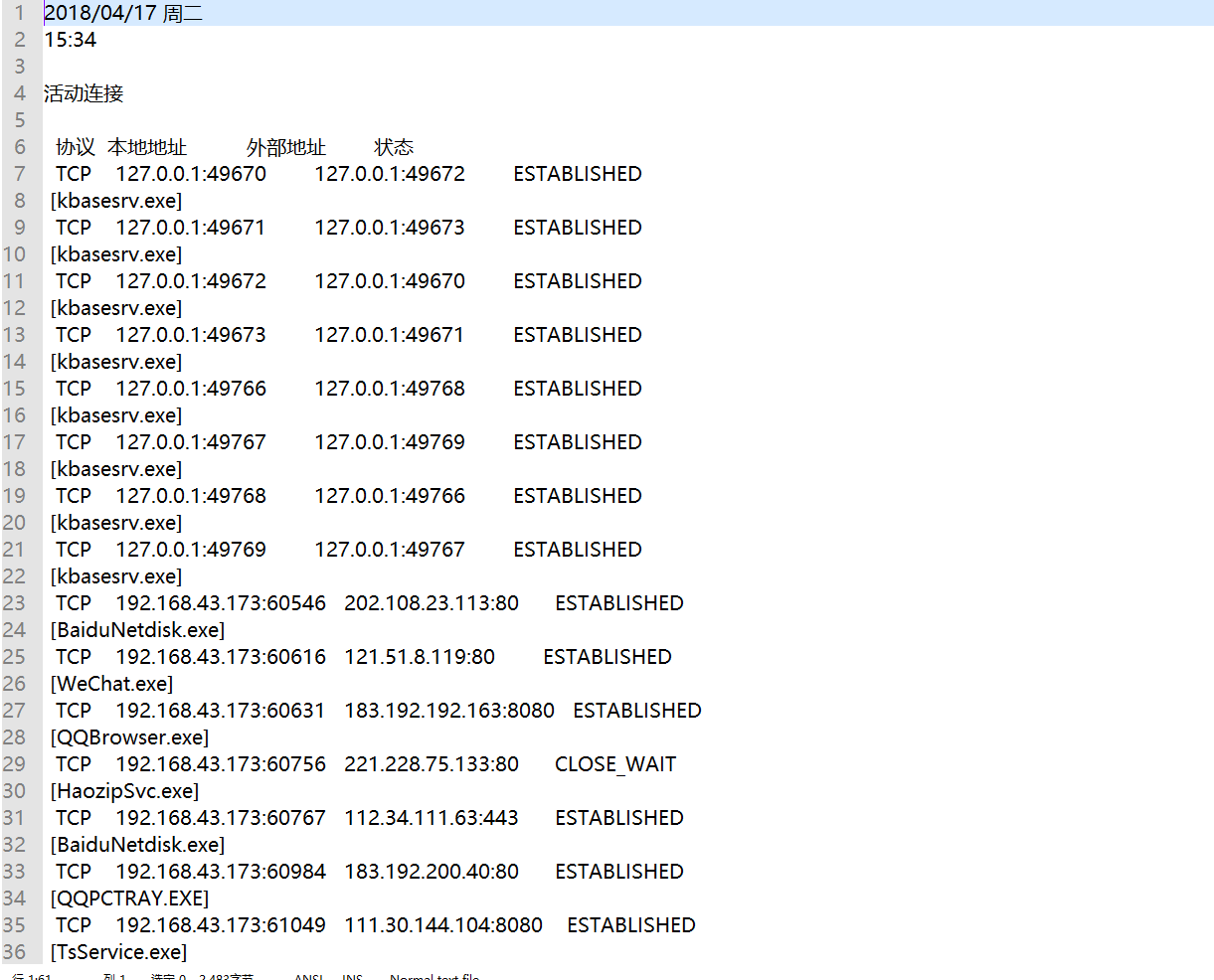

查看netstatlog.txt文件,对可疑进程进行分析:

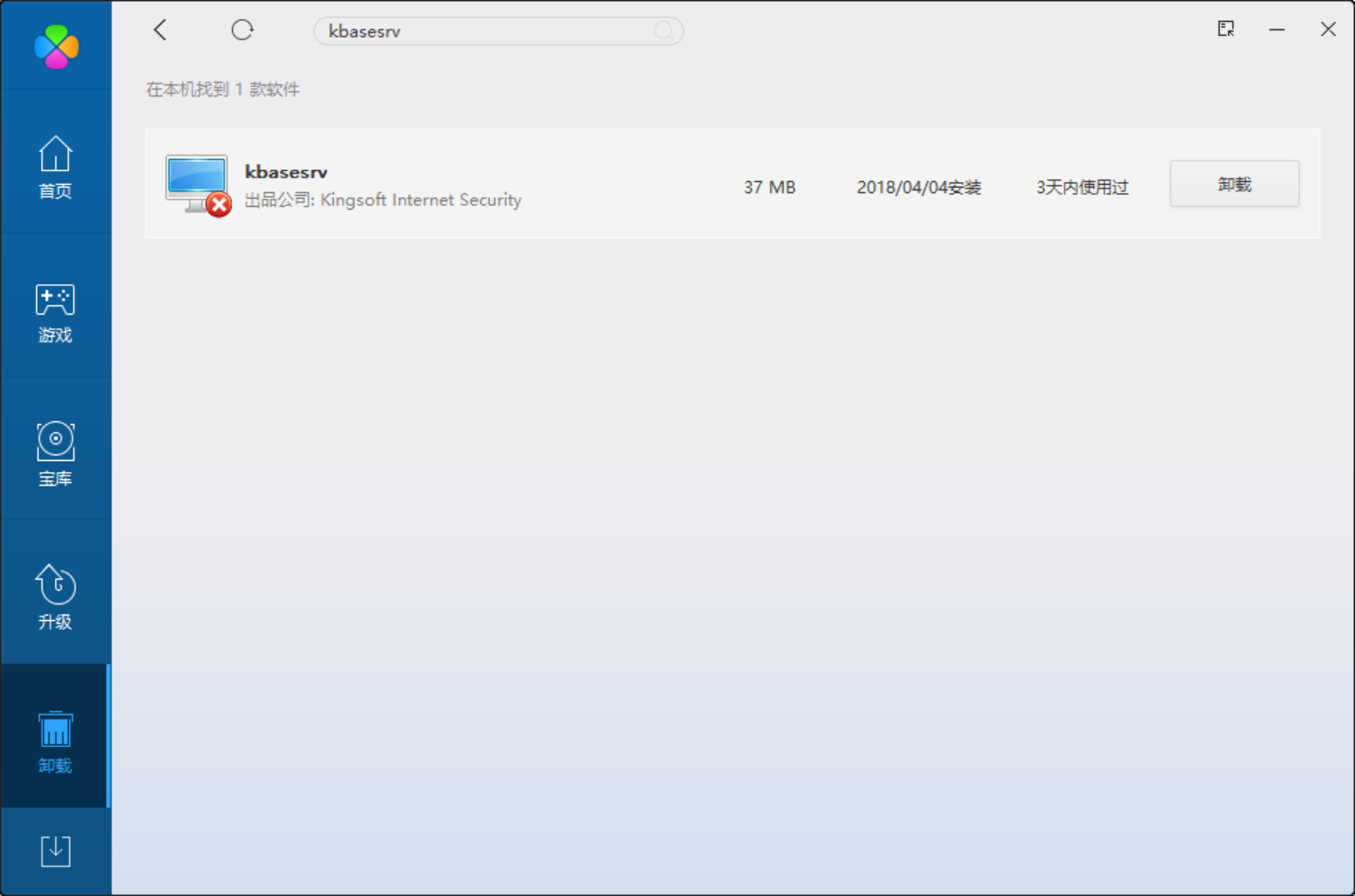

分析结果:出现多次访问进程kbasesrv.exe, kbasesrv.exe是金山推广流氓软件,会弹出广告,修改主页。大量占用CPU。很难彻底删除,建议卸载所有金山软件

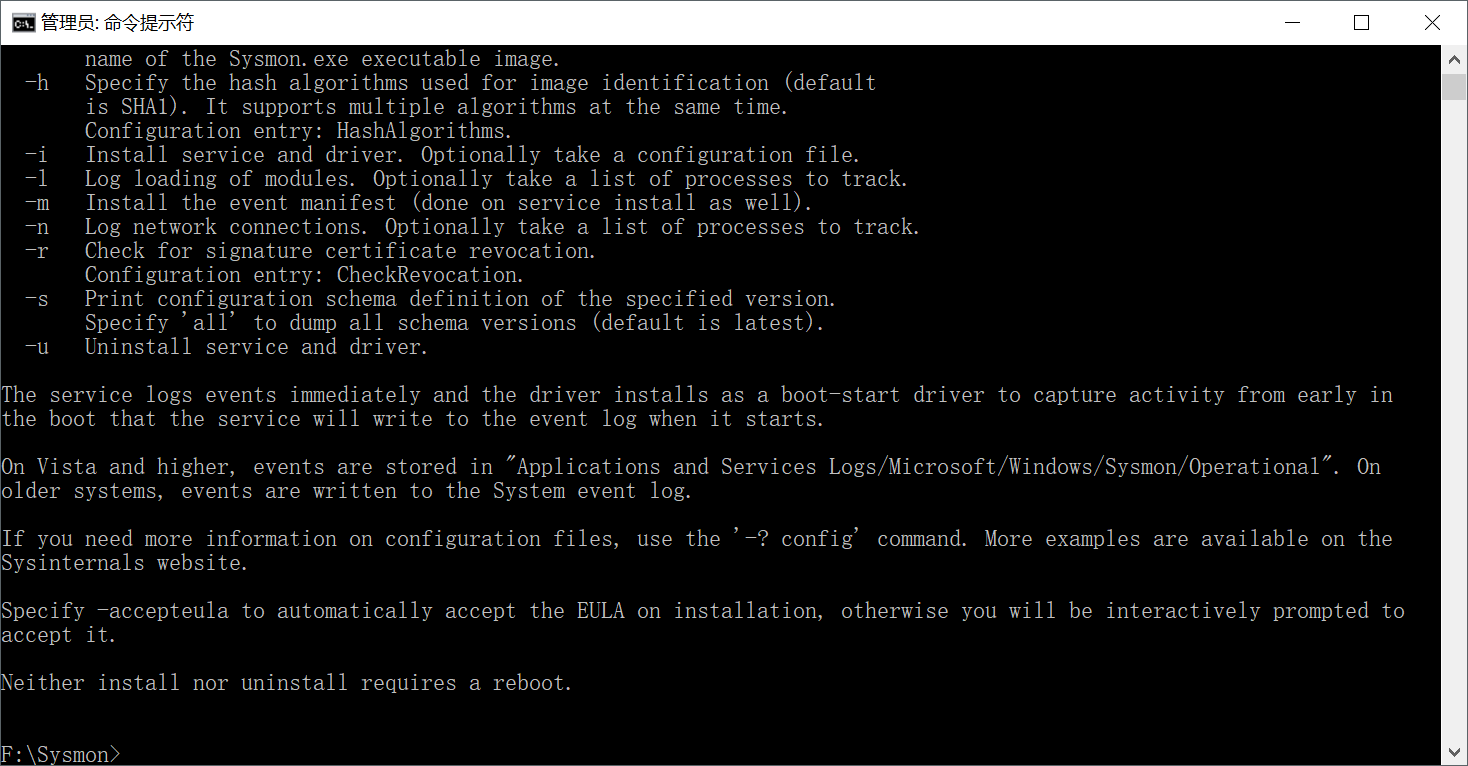

使用sysmon工具监控系统运行

下载sysmon v7.0

在Sysmon.exe同目录下建立文件:test.txt,并输入以下XML:

<Sysmon schemaversion="3.10">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

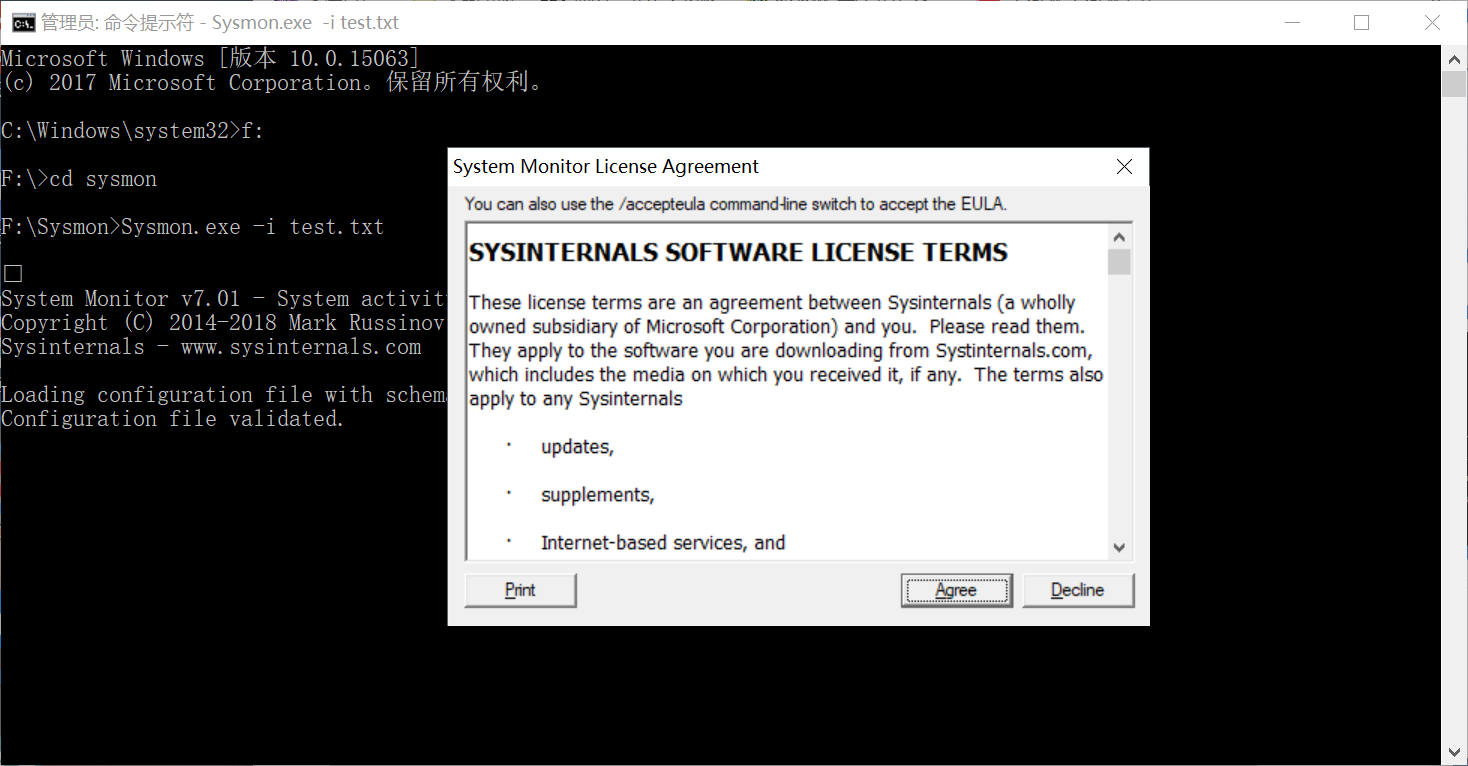

管理员身份运行命令行提示符,输入指令: Sysmon.exe -i test.txt ,进行安装:

给出提示,无法进行安装。

将 改为正确的版本号: 。

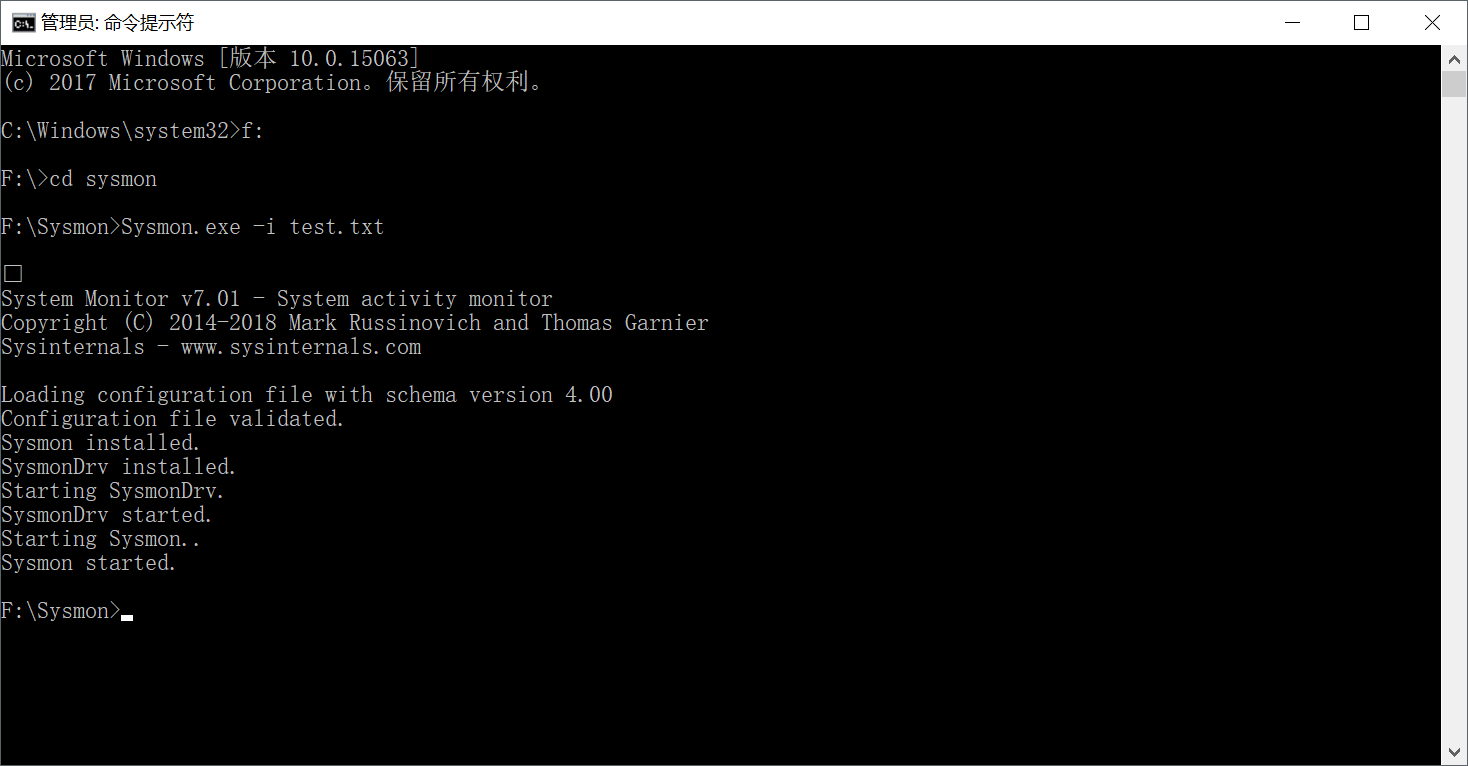

再次以管理员身份运行:

输入指令: Sysmon.exe -c test.txt ,进行配置:

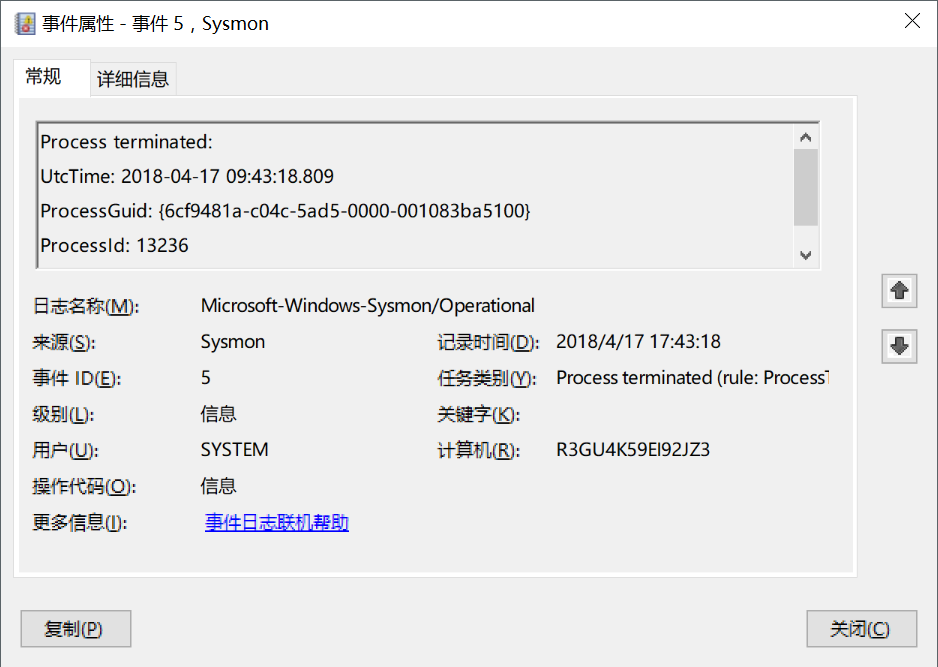

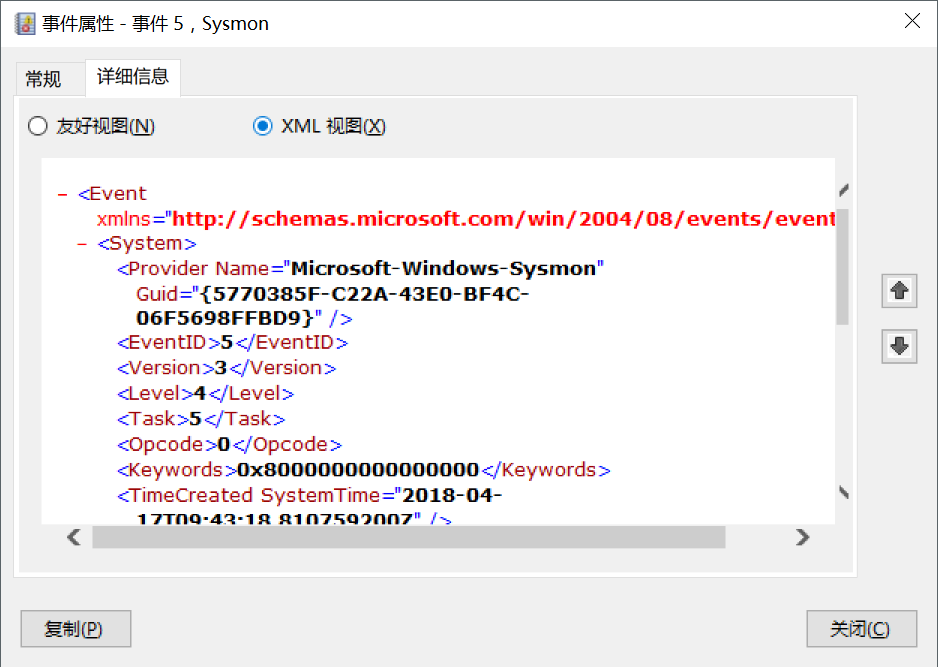

之后使用win+R,输入 eventvwr 打开事件查看器。

进入 应用程序和服务日志 > Microsoft > Windows > Sysmon > Operational。

事件日志

双击某一个日志可查看其具体信息,如启动事件查看器

进程改变文件创建时间:

事件3

也能通过查找功能查找到电脑管家的日志记录:

网络连接工作:可以很清楚地看到运行程序的源端口、目的端口、源IP地址、目的IP地址以及使用的协议类型。

以管理员权限键入 Sysmon.exe -u 停止日志的记录,并删除之前的记录。

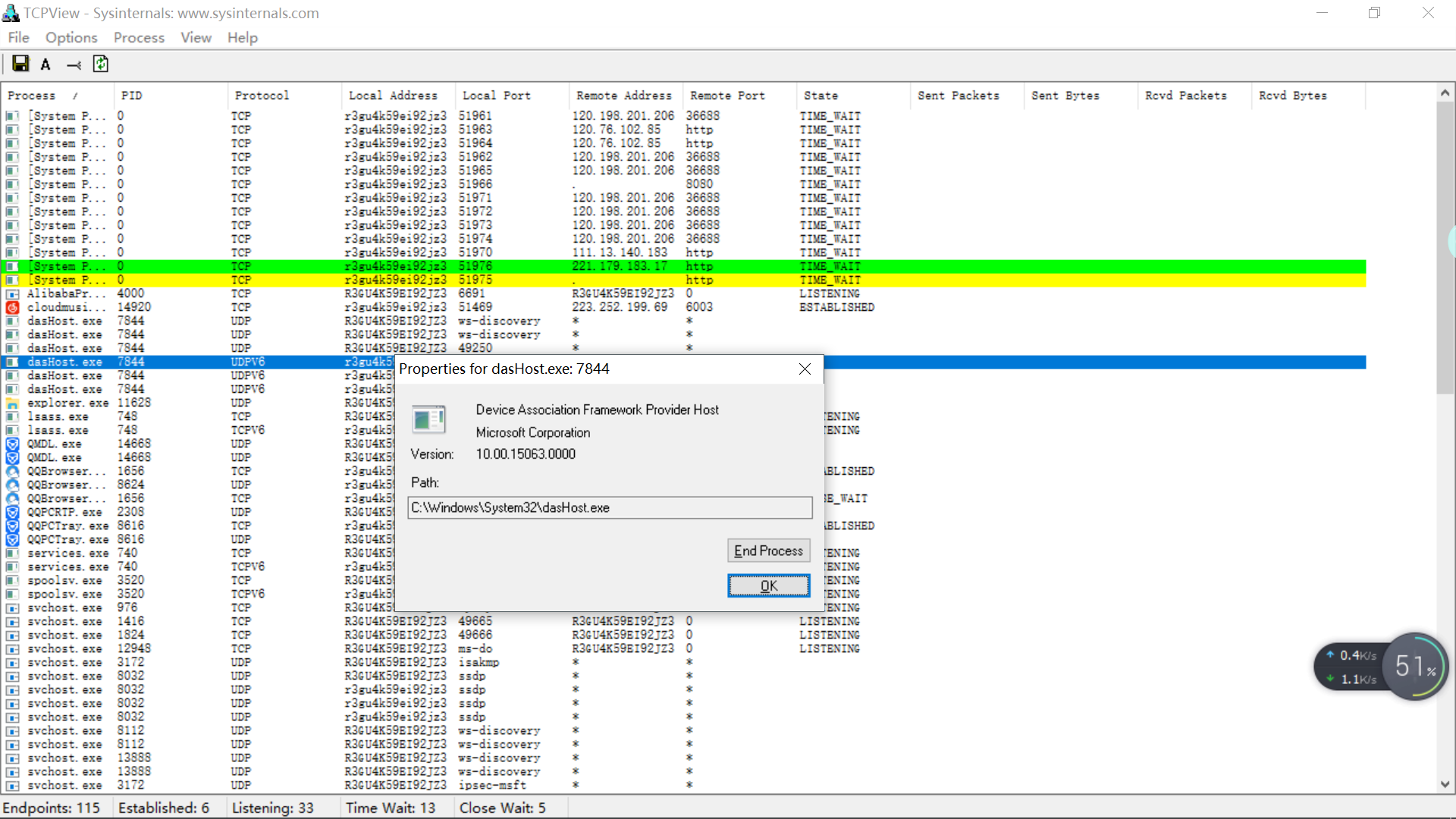

TCPView

TCPView是用来监测TCP连接的工具,在开启后门的情况下,打开工具就可以看到通过TCP和UDP协议运行的进程的源地址、目的地址以及相应端口和连接状态。

双击某进程可查看到进程的具体路径,也可终止进程。

尝试window后门回连,可以很清楚的看到这个进程。

procmon工具

使用procmon工具也能清晰地查看进程运行状态、路径。

双击一个进程也可直接查看其细节:

Wireshark分析

利用生成的后门回连成功:

可以观察到kali虚拟机多次对被植入后门主机发送建立连接请求,被植入后门主机对部分请求进行回应。

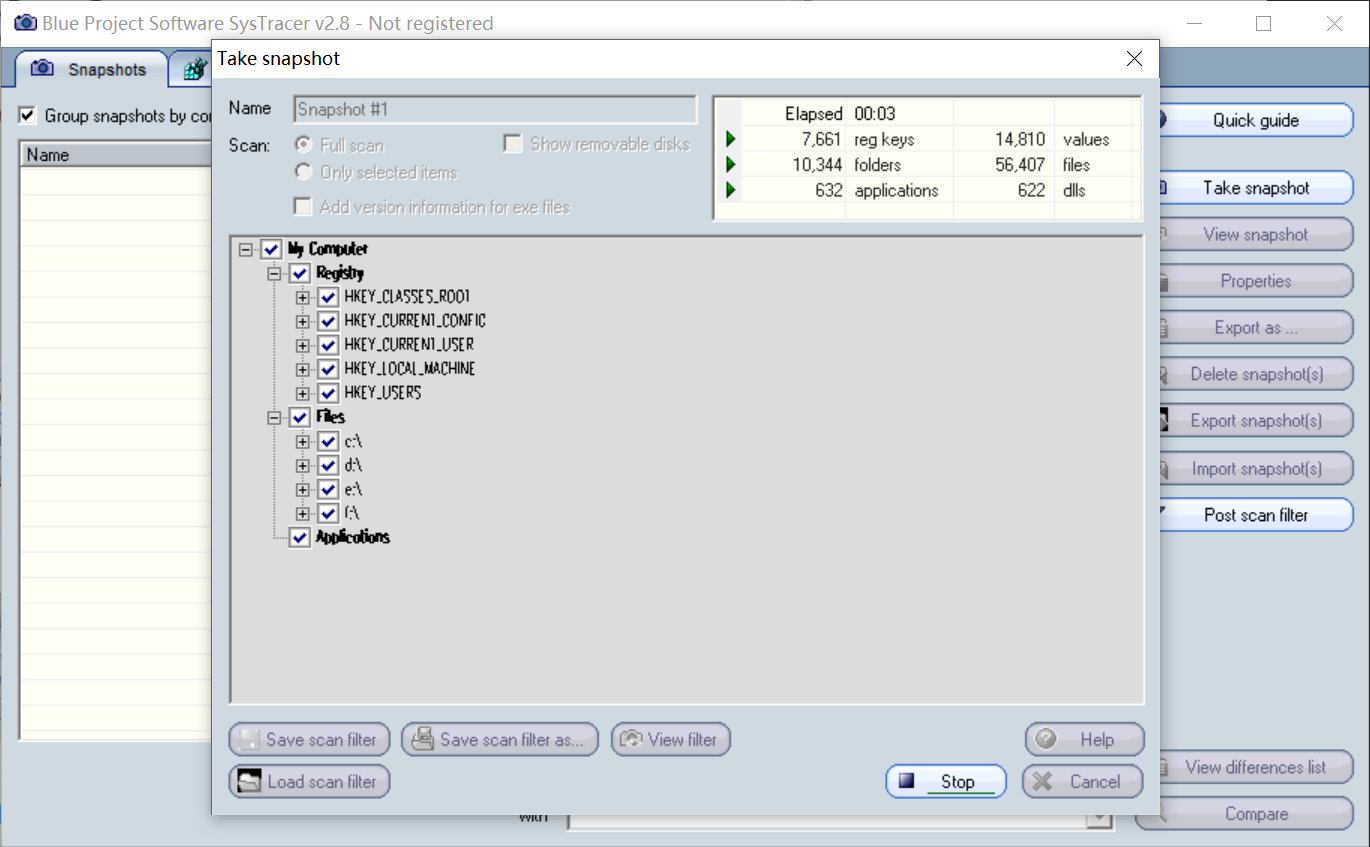

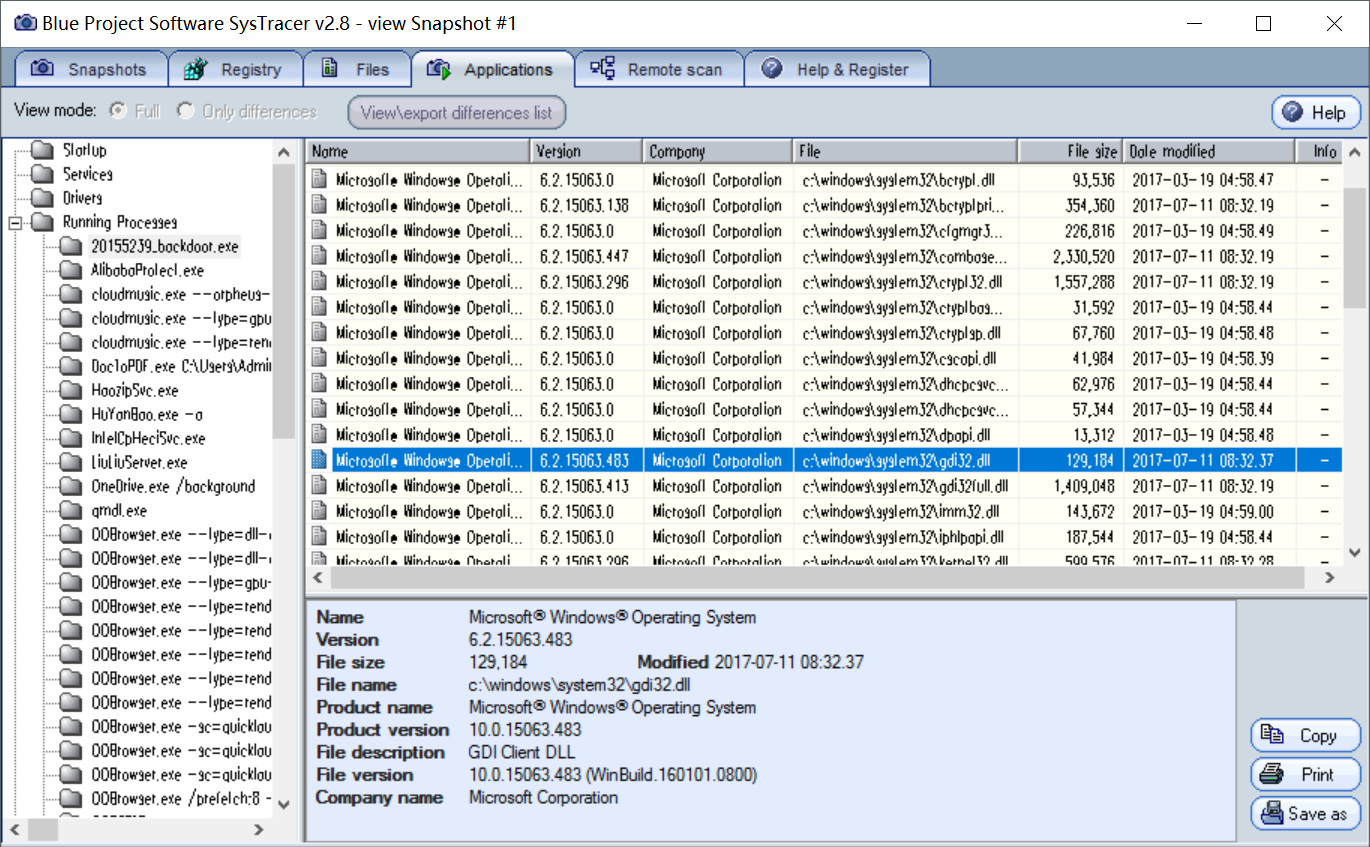

使用systracer工具分析恶意软件

下载systrace,安装时各选项默认

建立三个快照

5239—backdoor.exe的动态:

20155239 《网络对抗》Exp4 恶意代码分析的更多相关文章

- 2018-2019 20165237网络对抗 Exp4 恶意代码分析

2018-2019 20165237网络对抗 Exp4 恶意代码分析 实验目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或Exp3中生成后 ...

- 2018-2019 20165235 网络对抗 Exp4 恶意代码分析

2018-2019 20165235 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件 ...

- 2018-2019 20165319 网络对抗 Exp4 恶意代码分析

基础问题回答 1. 如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控 答:1.使用Windows自带的schta ...

- 2018-2019-2 《网络对抗技术》Exp4 恶意代码分析 Week6 20165311

2018-2019 20165311 网络对抗 Exp4 恶意代码分析 2018-2019 20165311 网络对抗 Exp4 恶意代码分析 实验内容 系统运行监控(2分) 恶意软件分析(1.5分) ...

- 20155207 《网络对抗》exp4 恶意代码分析 学习总结

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155207王雪纯《网络对抗》Exp4 恶意代码分析

20155207 <网络对抗> 恶意代码分析 学习总结 实践目标 1.是监控你自己系统的运行状态,看有没有可疑的程序在运行. 2.是分析一个恶意软件,就分析Exp2或Exp3中生成后门软件 ...

- 20155338《网络对抗》 Exp4 恶意代码分析

20155338<网络对抗>恶意代码分析 实验过程 1.计划任务监控 在C盘根目录下建立一个netstatlog.bat文件(先把后缀设为txt,保存好内容后记得把后缀改为bat),内容如 ...

- 2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165232 Exp4 恶意代码分析 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2或Exp3中生成后门 ...

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

随机推荐

- OpenCV多版本管理

OpenCV在Ubuntu下经常会安装多个版本,比如默认版本,自己安装的,ros安装的等等.有时候需要给程序指定某个OpenCV版本,网上有一些方法,但还是会遇到很多问题. 这里提供一种选择,即指定O ...

- SurfaceViewVideoList网络获取视频播放

主布局: <?xml version="1.0" encoding="utf-8"?> <RelativeLayout xmlns:andro ...

- 对Controller的单元测试

在ASP.NET MVC项目的Controller中存在逻辑代码,也需要单元测试.查阅到的资料上,有说ASP.NET MVC框架在设计时便考虑到了满足可测试性,所以相对aspx.Winform来说针对 ...

- 微信小程序开发--模板(template)使用,数据加载,点击交互

微信小程序视图层提供了 模板(template),可以在模板中定义代码片段,然后在不同的地方调用.结果在数据渲染那懵逼了.按照官网上对模板的说明和对数据的加载. 1.定义模板 使用name属性,作为模 ...

- python编写脚本

#!/usr/bin/env python #-*- coding:utf-8 -*- import sys import os from subprocess import Popen,PIPE c ...

- SQL Server中的高可用性(3)----复制 (转载)

在本系列文章的前两篇对高可用性的意义和单实例下的高可用性做了阐述.但是当随着数据量的增长,以及对RTO和RPO要求的严格,单实例已经无法满足HA/DR方面的要求,因此需要做多实例的高可用性.本文着重对 ...

- INCLUDE COMMON FILES IN HTML USING JQUERY

Simple example for including common files in HTML. JQuery load() function is used for including comm ...

- replace 用法

orcl中replace()用法: replace:(字符串 | 列):进行替换: 将bqh1表中name列带“小”的字改成“大”: select * from bqh1select a.*,repl ...

- Sr Software Engineer - Big Data Team

Sr Software Engineer - Big Data Team About UberWe’re changing the way people think about transport ...

- Alpha- 事后诸葛亮(麻瓜制造者)

目录 预期计划 现实进展 团队体会 成员分工及工作量比例 会议总结 预期计划 在Alpha阶段开始之前,我们的预期计划是:从用户登录,发布商品.发布求购信息的基本功能开始做起.用户登录使用输入教务处的 ...