20175110 王礼博 exp4恶意代码分析

1.1 恶意代码的概念与分类

定义:指故意编制或设置的、对网络或系统会产生威胁或潜在威胁的计算机代码。

特征:

恶意的目的

本身是计算机程序

通过执行发生作用

类型:

计算机病毒

蠕虫

恶意移动代码

后门

特洛伊木马

僵尸程序

内核套件

融合型恶意代码

1.2 恶意代码的分析方法

静态分析

恶意代码扫描

文件格式识别

字符串提取

二进制结构分析

反汇编

反编译

代码结构与逻辑分析

加壳识别和代码脱壳

动态分析

快照对比

动态行为监控

网络监控

沙盒

动态跟踪调试

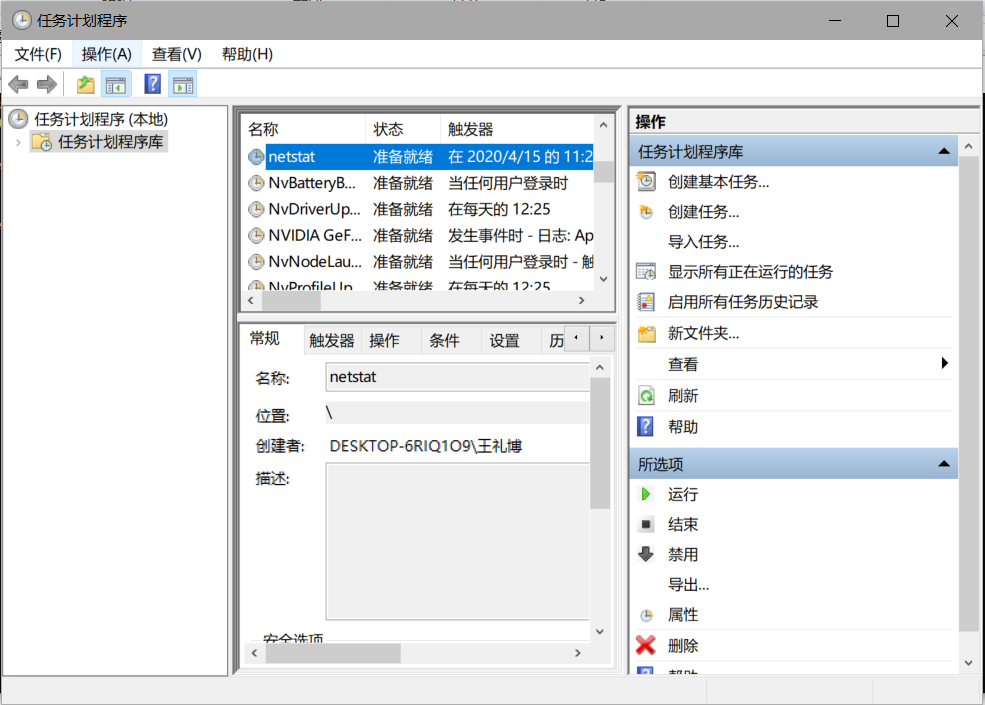

2.1 Windows计划任务schtasks

输入以下命令

schtasks /create /TN netstat /sc MINUTE /MO 1 /TR “d:\netstatlog.bat”,创建任务,下面我们来写任务需要调用的bat文件。TN: Task NameSC: SChedule type,MO: MOdifierTR: Task Run

接下来先新建一个txt文档,然后输入以下指令,强行转化为.bat类型的文件,放入d盘

date /t >> d:\netstatlog.txttime /t >> d:\netstatlog.txtnetstat -bn >> d:\netstatlog.txt打开任务计划程序,找到我们的任务

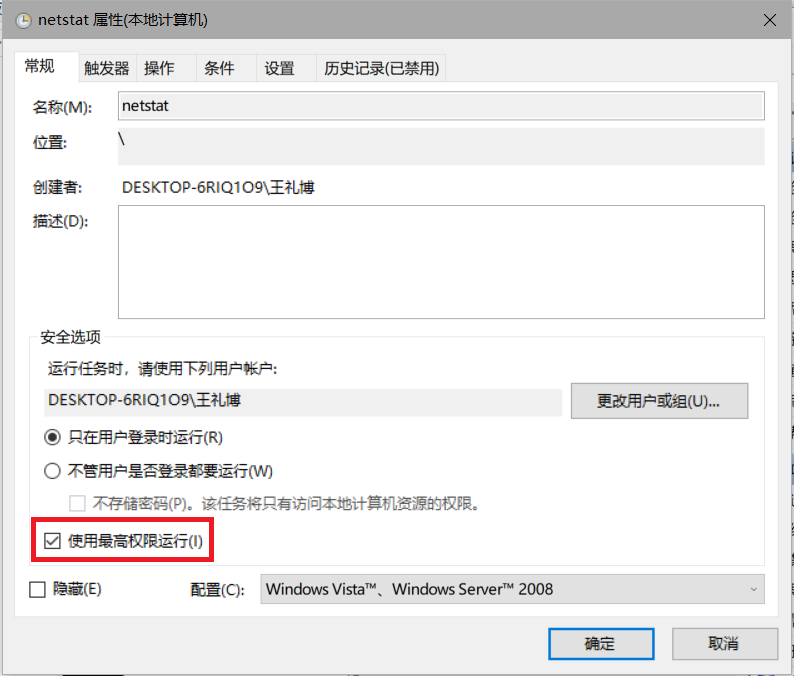

- 双击任务,进行提权和脚本确认。

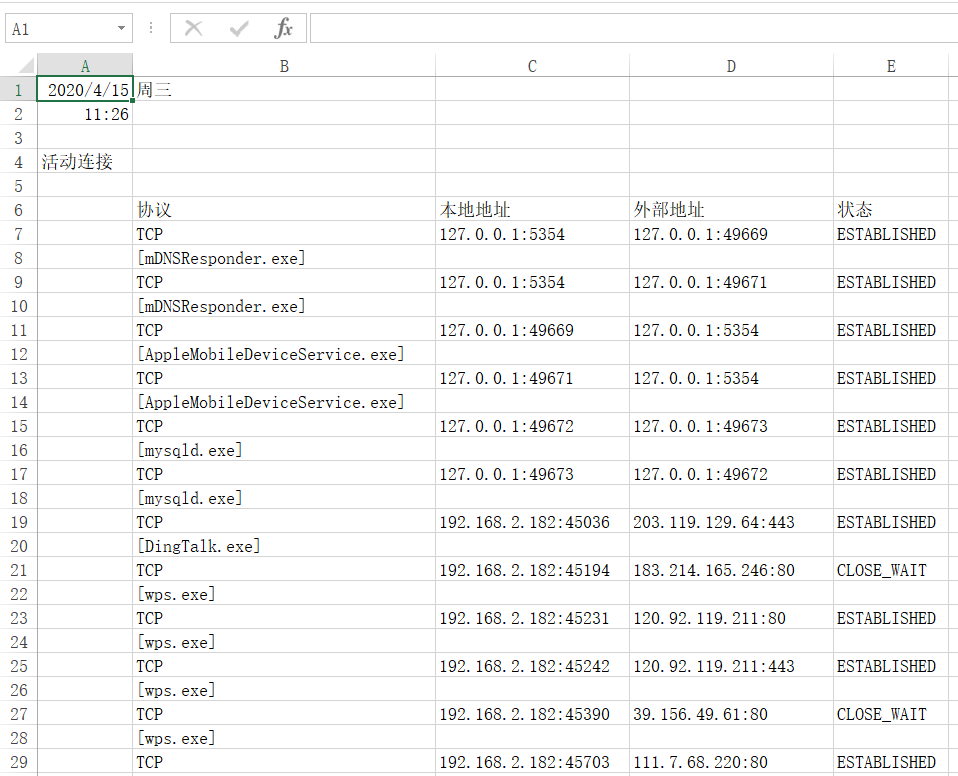

- 在D盘下建立netstatlog.txt文档,打开文档并运行任务,发现信息已收集。

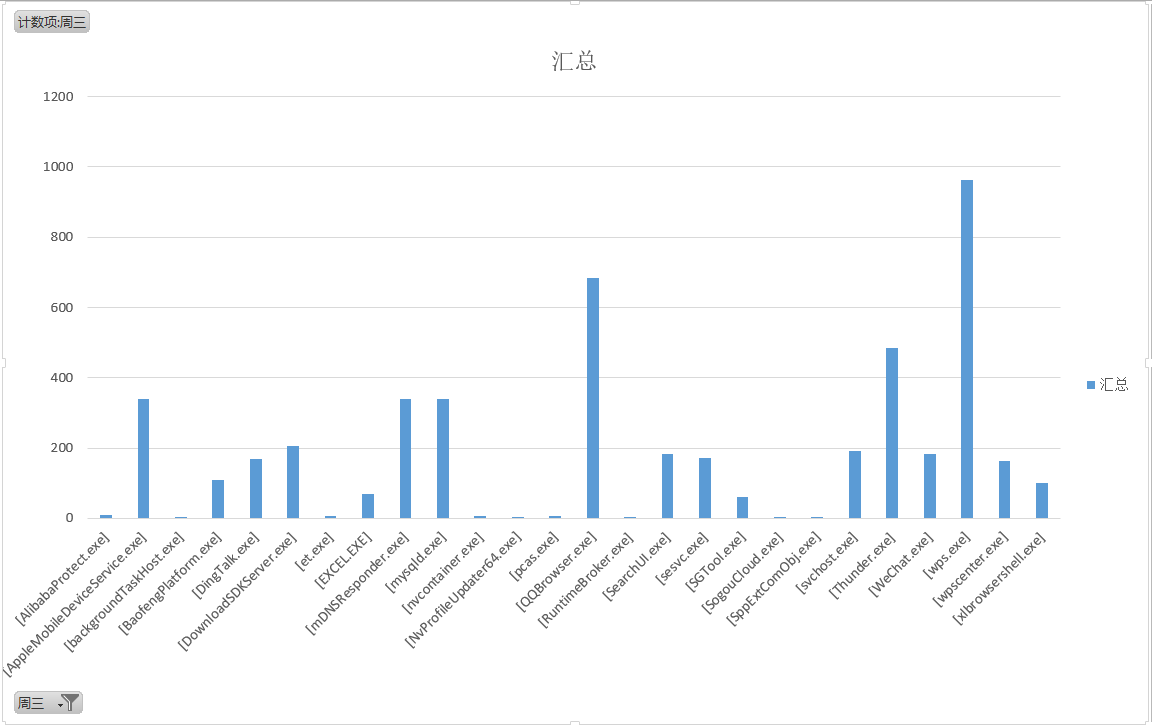

- 使用Excel进行导入,并用数据透视图对文本信息进行处理。

- 分析

我发现,wps,迅雷和QQ浏览器占用的资源是最多的,这是符合实际情况的。由于我用的是苹果手机,所以电脑上安装了苹果服务组件,但是我记得是不自动开启这些服务的,然而苹果服务组件占用了一部分资源,我猜测可能是由于客服服务需求和软件更新需求,所以苹果才在后台偷偷开启组件,其余软件的占用量属于正常范围,没发现什么异常。

2.2 sysmon

首先去官网下载sysmon

创建配置文件sysmon.xml,文件中写入以下指令

<Sysmon schemaversion="4.12">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">chrome.exe</Image>

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

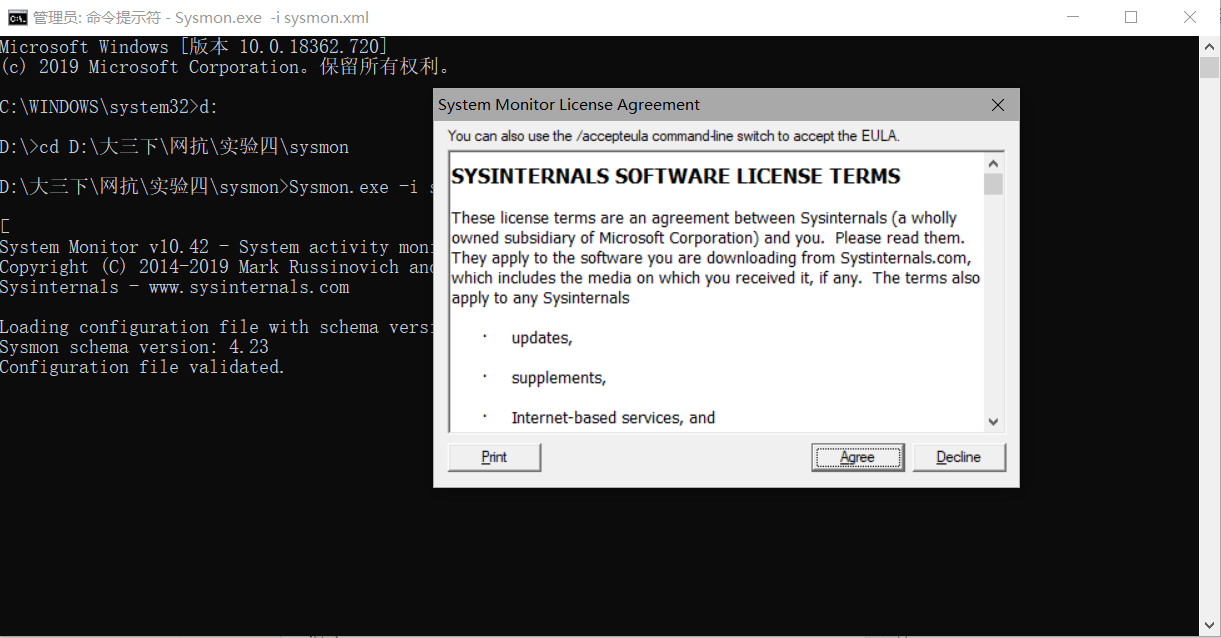

- 将xml与安装包放在同一目录下,以管理员身份打开命令行,使用指令

Sysmon.exe -i sysmon.xml安装sysmon。输入命令之后会弹出下面这个框,点击Agree进行安装。

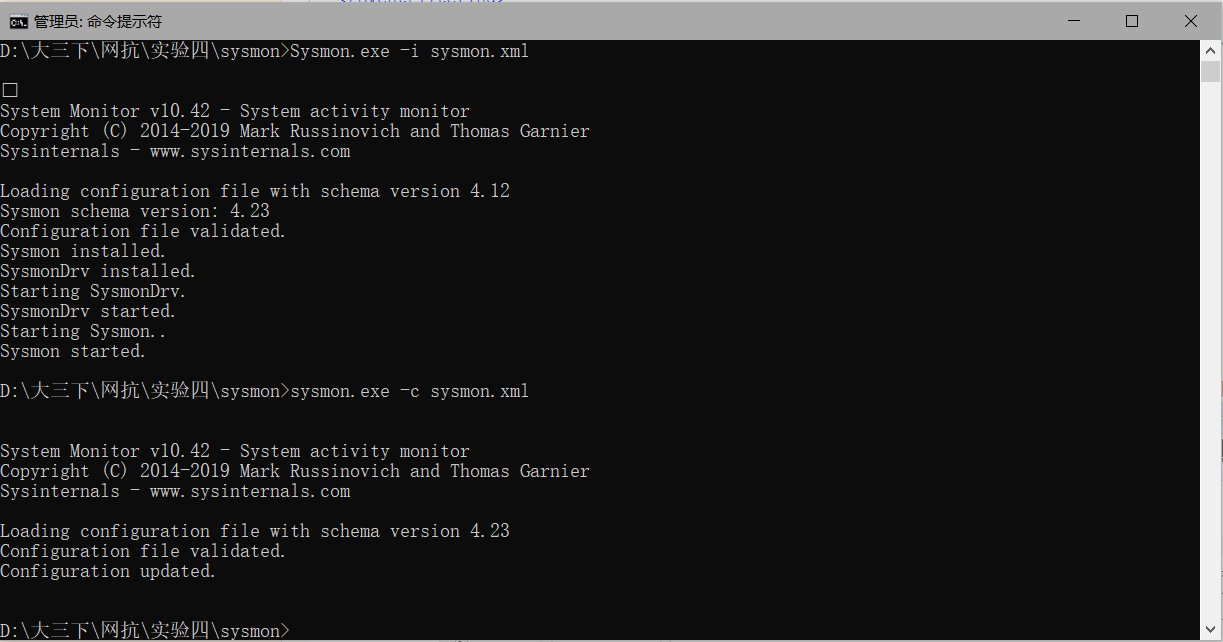

- 安装成功。

- 从图中可以看出版本号为4.23,所以我们更新并修改一下配置文件。

<Sysmon schemaversion="4.23">

<!-- Capture all hashes -->

<HashAlgorithms>*</HashAlgorithms>

<EventFiltering>

<!-- Log all drivers except if the signature -->

<!-- contains Microsoft or Windows -->

<DriverLoad onmatch="exclude">

<Signature condition="contains">microsoft</Signature>

<Signature condition="contains">windows</Signature>

</DriverLoad>

<NetworkConnect onmatch="exclude">

<Image condition="end with">iexplorer.exe</Image>

<SourcePort condition="is">137</SourcePort>

<SourceIp condition="is">127.0.0.1</SourceIp>

</NetworkConnect>

<NetworkConnect onmatch="include">

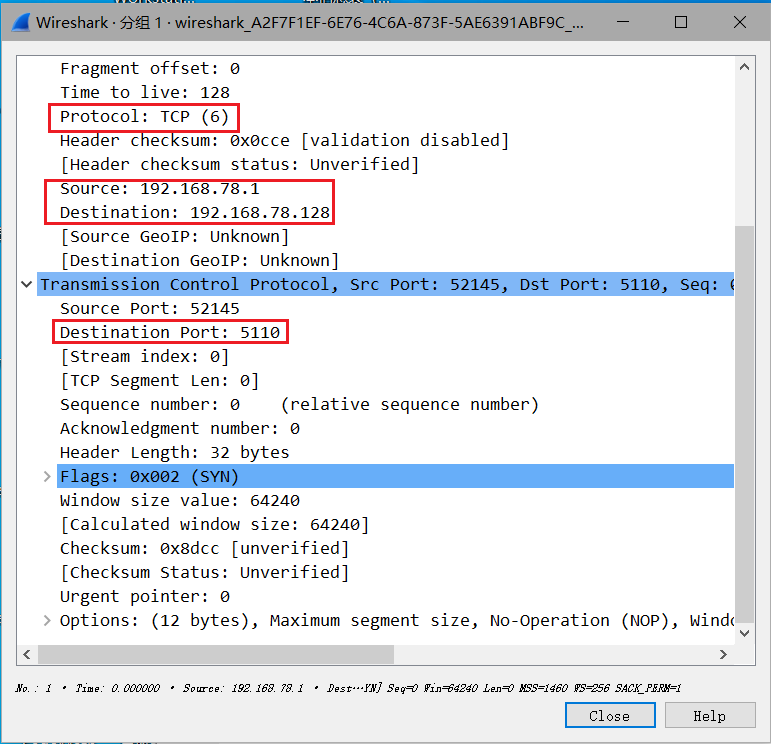

<DestinationPort condition="is">5110</DestinationPort>

<DestinationPort condition="is">80</DestinationPort>

<DestinationPort condition="is">443</DestinationPort>

</NetworkConnect>

<CreateRemoteThread onmatch="include">

<TargetImage condition="end with">explorer.exe</TargetImage>

<TargetImage condition="end with">svchost.exe</TargetImage>

<TargetImage condition="end with">winlogon.exe</TargetImage>

<SourceImage condition="end with">powershell.exe</SourceImage>

</CreateRemoteThread>

</EventFiltering>

</Sysmon>

- 配置文件修改完要更新,指令为:

sysmon.exe -c sysmon.xml

- 打开事件查看器,在应用程序和服务日志下,查看Microsoft->Windows->Sysmon->Operational,运行实验二生成的后门文件,在kali虚拟机中获取Windows的命令行,观察日志

- 回连产生的日志

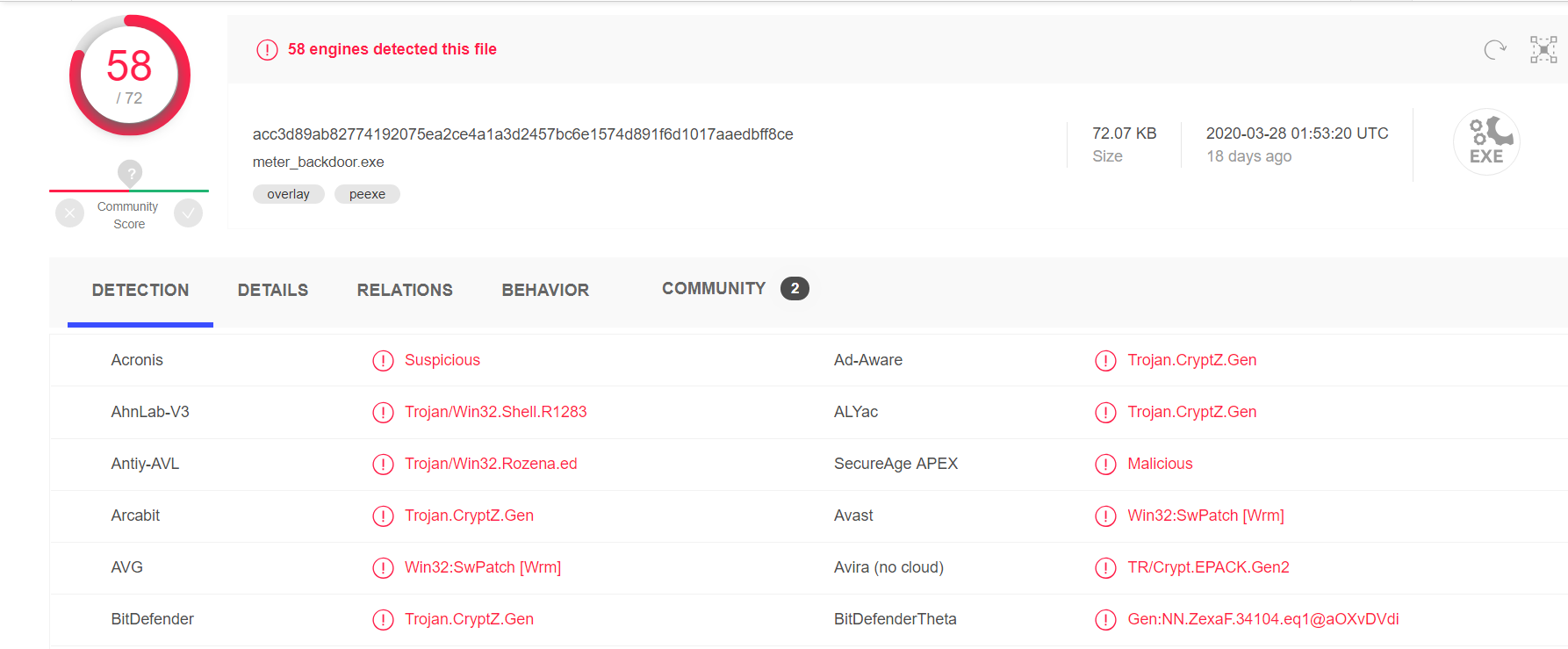

3.1 文件扫描(VirusTotal):检出率58/72

3.2 文件格式识别(peid工具)

- 对未加壳的后门文件进行扫描:PEiD的主要功能是查壳,所以这个后门文件并没有被它查出异常

- 通过peid工具也可以看到动态链接库,但是并不能发现什么异常。

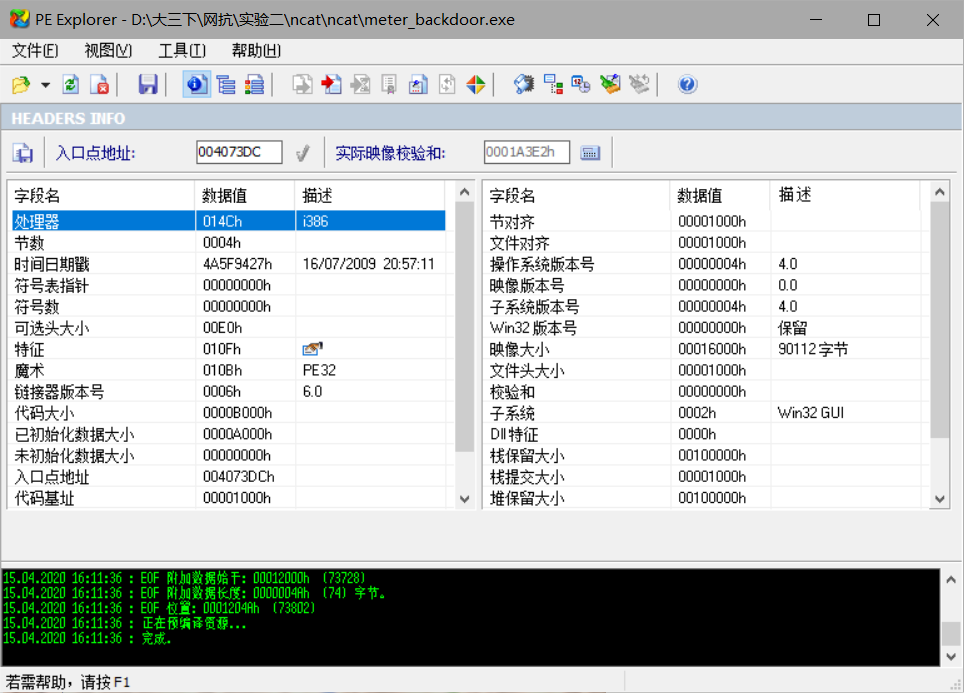

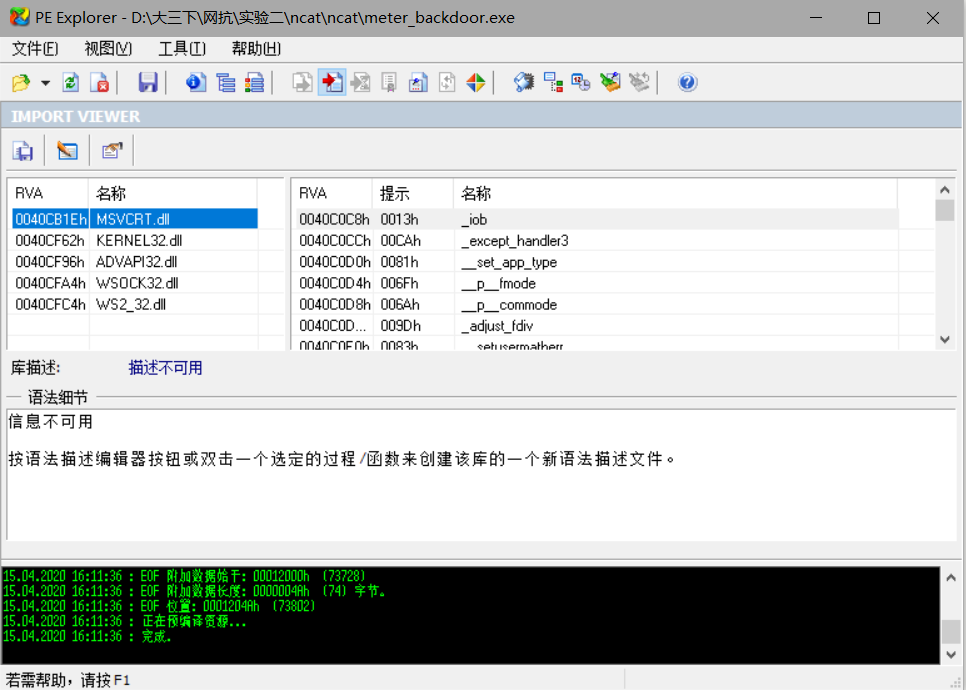

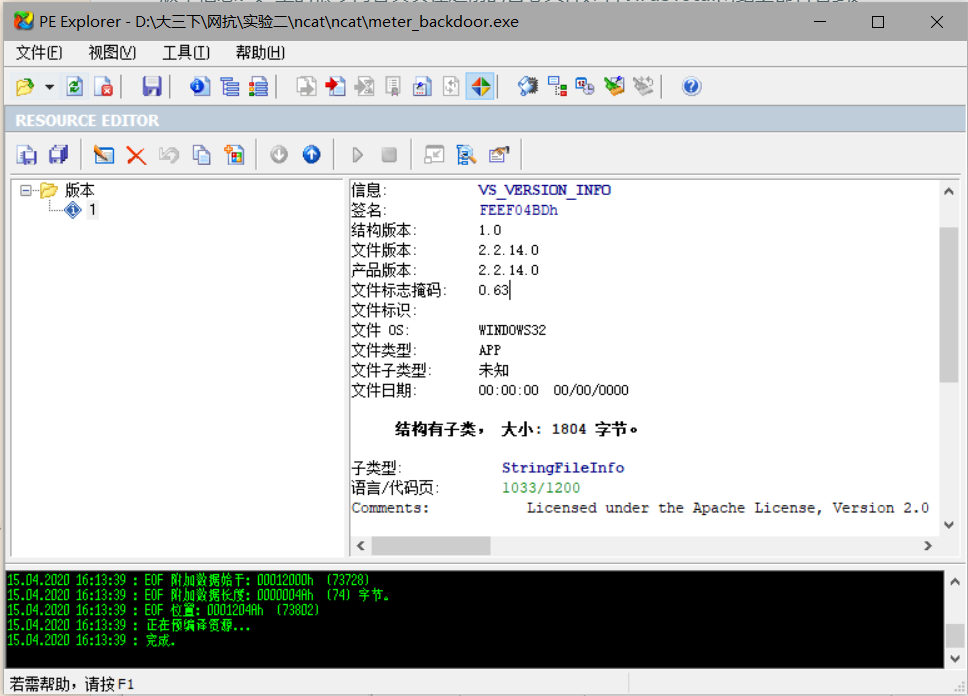

3.3 反编译、反汇编(PE Explorer工具)

- 查看文件头信息,说实话,看不出来什么东西

- 查看调用的ddl文件,如果对ddl文件有比较好的了解,这里应该可以发现一些端倪。

- 查看版本信息,这里面很多信息上面已经显示过了。

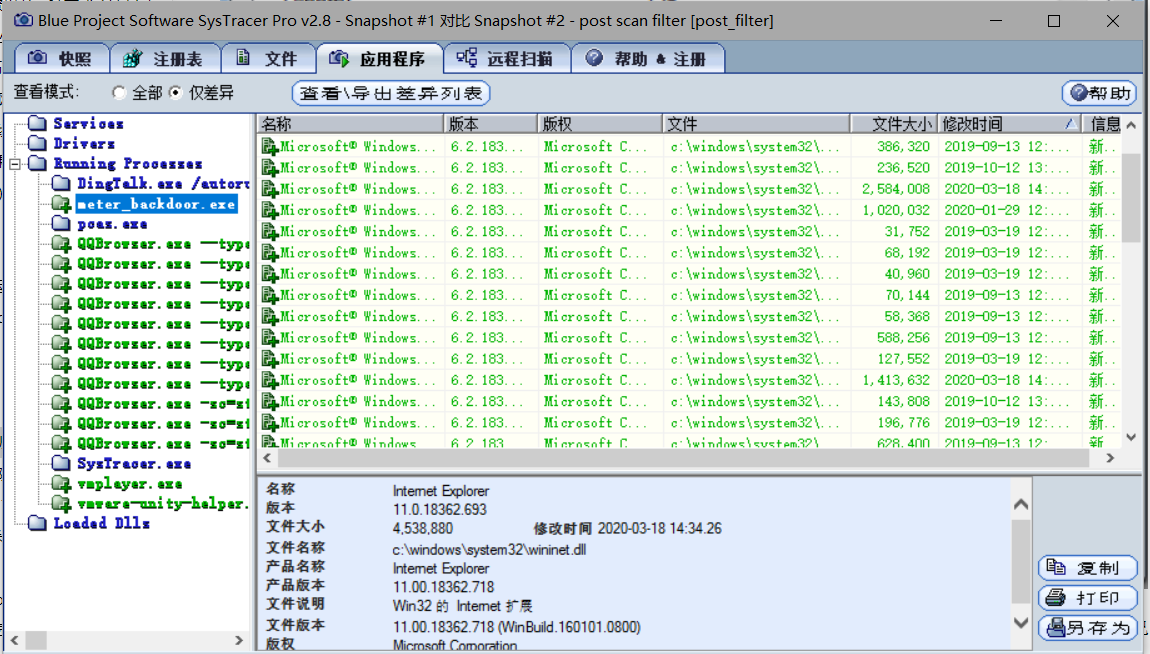

3.4 快照比对(SysTracer工具)

- 利用快照工具抓取三种状态,1:原状态 2:回连状态 3:kali上操作win命令行状态

- 首先我们将1、2状态进行比对,通过比较差异,发现后门程序在运行,可以看到调用了哪些文件,包括用于进程间通讯的临时文件。

- 进一步分析,发现.lck文件删除和新建,.lck类似于临时文件的缓冲区文件。同时,也发现新的连接建立。

- 通过比较2、3状态,我发现在kali上进行的操作,windows上反映出来,主要是操作程序的开启。

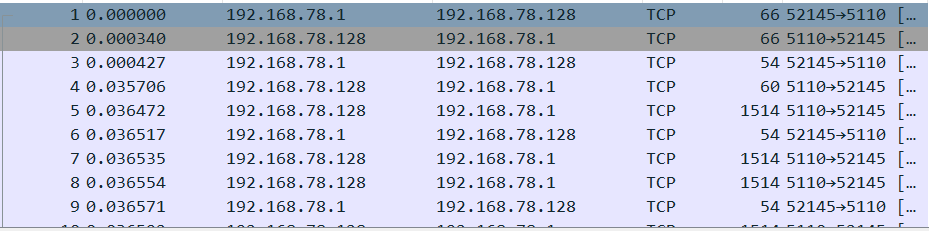

3.5 抓包分析(WireShark工具)

- 抓一下回连的包,观察情况,可以很清楚看都源目的端口和传输方式等等。

*输入mkdir test之后,再捕获到的数据包

4. 基础问题回答

(1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么。请设计下你想监控的操作有哪些,用什么方法来监控。

我觉得Windows计划任务schtasks和sysmon都是很不错的工具,通过收集数据,例如端口使用情况、数据的传输情况。文件的调用情况都等等,使用一些统计软件,观察系统下行为的频繁程度、软甲是否自动开启。开启的时间段如何等等,就可以大致有关于是否存在恶意代码的判断。

(2)如果已经确定是某个程序或进程有问题,你有什么工具可以进一步得到它的哪些信息。

首先我会使用VirusTotal进行检测,大致判断问题的严重程度。

然后用Wireshark进行抓包,可以看看是否传输了数据

其次用sysmon可以查看该程序或进程创建了哪些日志文件,可疑点在哪

最后用SysTracer工具可以查看该程序或进程对注册表、文件还有应用程序进行了哪些修改

本次实验我觉得还挺有趣的,各种工具的使用,包括各种分析。我觉得自己分析的能力还是不足,可能是因为对工具还不够熟练,找不典型的问题所在,可能是我的知识储备还不够,对一些问题的分析还不够深入。个人感觉要把这次实验做精做好,还是要尝试大量后门程序,看看各有什么不同,需要知行合一。

20175110 王礼博 exp4恶意代码分析的更多相关文章

- 2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析

2018-2019-2 20165325 网络对抗技术 Exp4 恶意代码分析 实验内容(概要) 一.系统(联网)运行监控 1. 使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,逐步排查并且 ...

- 2018-2019-2 20165239《网络对抗技术》Exp4 恶意代码分析

Exp4 恶意代码分析 实验内容 一.基础问题 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. •使用w ...

- 20155312 张竞予 Exp4 恶意代码分析

Exp4 恶意代码分析 目录 基础问题回答 (1)如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪些,用什么方法来监控. (2)如果 ...

- 2018-2019-2 网络对抗技术 20165336 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165336 Exp4 恶意代码分析 1.实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行. 1.2是分析一个恶意软件,就分析Exp2或E ...

- 2018-2019-2 20165236 《网络对抗技术》Exp4 恶意代码分析

2018-2019-2 20165236 <网络对抗技术>Exp4 恶意代码分析 一.1.实践目标 1.1是监控你自己系统的运行状态,看有没有可疑的程序在运行; 1.2是分析一个恶意软件, ...

- 2018-2019-2 网络对抗技术 20165316 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165316 Exp4 恶意代码分析 一.原理与实践说明 1.实践目标 监控你自己系统的运行状态,看有没有可疑的程序在运行. 分析一个恶意软件,就分析Exp2 ...

- Exp4 恶意代码分析 20164303 景圣

Exp4 恶意代码分析 实验内容 实验点一:系统运行监控 (1)使用如计划任务,每隔一分钟记录自己的电脑有哪些程序在联网,连接的外部IP是哪里.运行一段时间并分析该文件,综述一下分析结果.目标就是找出 ...

- 2018-2019-2 网络对抗技术 20165228 Exp4 恶意代码分析

2018-2019-2 网络对抗技术 20165228 Exp4 恶意代码分析 1.如果在工作中怀疑一台主机上有恶意代码,但只是猜想,所有想监控下系统一天天的到底在干些什么.请设计下你想监控的操作有哪 ...

- 2018-2019-2 20165312《网络攻防技术》Exp4 恶意代码分析

2018-2019-2 20165312<网络攻防技术>Exp4 恶意代码分析 知识点总结 1.有关schtasks schtacks的作用:安排命令和程序定期运行或在指定时间内运行.从计 ...

随机推荐

- js String方法总结

字符方法(3) charAt(pos: number): string; // 返回特定位置的字符. charCodeAt(index: number): number; // 返回表示给定索引的字符 ...

- Collection-接口中的方法(新手)

/* Collection 接口中的方法 ArrayList implements List 数组列表 实现 列表 List extends Collection 列表 继承 数组列表*///导入包. ...

- ECharts的使用与总结

ECharts的使用与总结 一,介绍与需求 1.1,介绍 ECharts商业级数据图表,一个纯Javascript的图表库,可以流畅的运行在PC和移动设备上,兼容当前绝大部分浏览器(IE6/7/8/9 ...

- 妈妈再也不担心我面试被Redis问得脸都绿了

长文前排提醒,收藏向前排提醒,素质三连 (转发 + 在看 + 留言) 前排提醒! 前言 Redis 作为一个开源的,高级的键值存储和一个适用的解决方案,已经越来越在构建 「高性能」.「可扩展」 的 W ...

- Python-列表做的购物车小程序

一.流程为,输入你有多少钱,然后循环购买商品,输入‘q’ 退出程序 goods=[['苹果',6500],['华为',4999],['小米',2999],['oppo',3599]] #初始化列表,填 ...

- JavaScript----DOM和事件的简单学习

##DOM简单学习 * 功能:控制html文档的内容 * 代码:获取页面标签(元素)对象:Element * document.getElementById("id值"):通 ...

- 李宏毅老师机器学习课程笔记_ML Lecture 0-1: Introduction of Machine Learning

引言: 最近开始学习"机器学习",早就听说祖国宝岛的李宏毅老师的大名,一直没有时间看他的系列课程.今天听了一课,感觉非常棒,通俗易懂,而又能够抓住重点,中间还能加上一些很有趣的例子 ...

- 洛谷5026 Lycanthropy 差分套差分

题目链接 https://www.luogu.com.cn/problem/P5026 题意 在一个长度为m的序列中,每次给一个下标x,和一个权值v,然后从x-v*3到x-v*2单调递增,从x-v*2 ...

- python之目录

一.python基础 python之字符串str操作方法 python之int (整型) python之bool (布尔值) python之str (字符型) python之ran ...

- 通过带Flask的REST API在Python中部署PyTorch

在本教程中,我们将使用Flask来部署PyTorch模型,并用讲解用于模型推断的 REST API.特别是,我们将部署一个预训练的DenseNet 121模 型来检测图像. 备注: 可在GitHub上 ...