pikachu CSRF

CSRF简介

CSRF 是 Cross Site Request Forgery 的 简称,中文名为跨域请求伪造

在CSRF的攻击场景中,攻击者会伪造一个请求(一般是一个链接)

然后欺骗目标用户进行点击,用户一旦点击了这个请求,这个攻击也就完成了

所以CSRF攻击也被称为“one click”攻击

CSRF所需条件

① 目标网站没有对修改个人信息修改的请求进行防CSRF处理,导致该请求容易被伪造

②用户在登录了此网站的前提下,点击了攻击者所发的链接

CSRF和XSS区别

XSS目标在于获取用户cookie,利用cookie伪装为受害者身份进行登录进而造成破坏,

CSRF并没有获取到用户的权限,而是利用用户的权限执行我们的payload进行攻击

如何确认是否可以进行CSRF攻击?

①观察网站增删改地方的逻辑,可自行进行增删改操作观察是否需要旧密码也可抓包

观察是否需要token进行验证,进而判断请求是否可以被伪造。

token一般是防止csrf攻击的参数,每次请求都会生成的一个随机长字符串。

②确认cookie或者session是否长期有效(一般都不会长期有效....)

CSRF(get)

先登录lucy

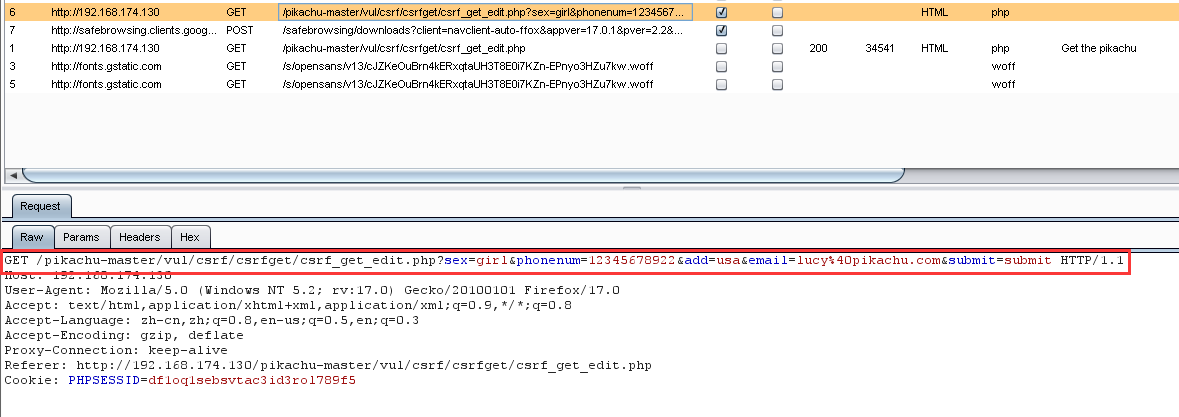

打开代理,用burpsuite抓包查看点击完submit之后的get请求

可以看到这个请求包含了很多lucy的信息,没有token:

GET /pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=12345678922&add=usa&email=lucy%40pikachu.com&submit=submit

攻击思路

拿到一个相似的请求体,伪造一个包含此请求的链接,诱导用户点击,用户点击之后

就完成了我们借用受害者的身份修改了他自己的信息。

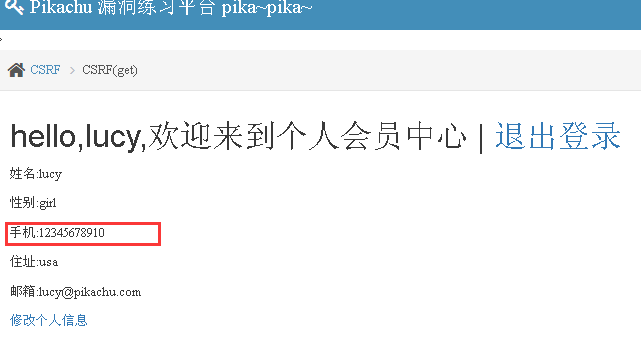

payload:更改phone number

http://192.168.174.130/pikachu-master/vul/csrf/csrfget/csrf_get_edit.php?sex=girl&phonenum=12345678910&add=usa&email=lucy%40pikachu.com&submit=submit

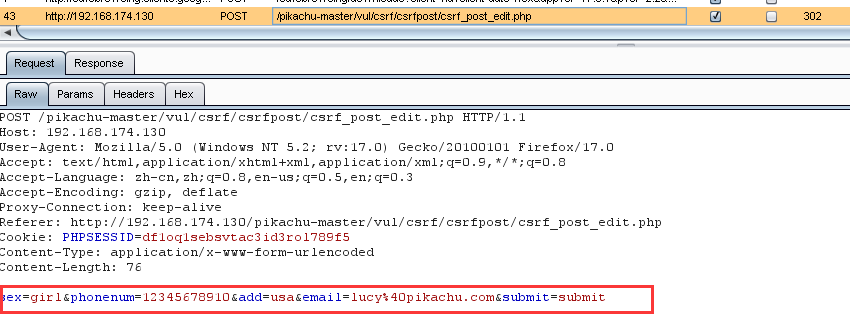

CSRF (post)

通过抓包可以看到请求的参数是在请求体里而不是在URI中

所以和之前post型的xss是一样的,需要给一个页面的链接,让用户提交一个form表单,

将请求体放在表单里一块提交。

构造一个html页面,放在WWW\pikachu-master\pkxss\csrf下

构造链接:http://192.168.174.130/pikachu-master/pkxss/csrf/post.html

发给用户诱导其点击,发现用户信息已被修改

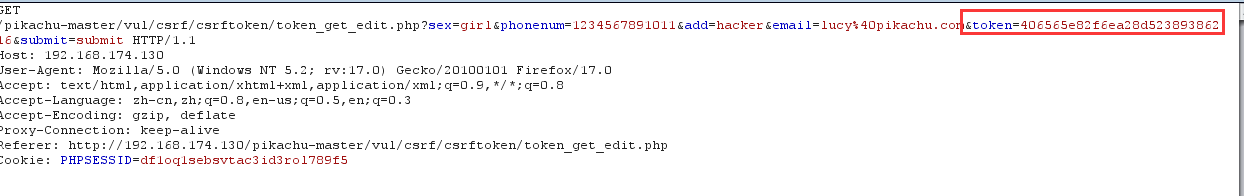

token防止CSRF的原理

CSRF的主要问题是,增删改等敏感操作的URI链接容易被伪造,那么我们防止的目的

就是不轻易的让伪造的链接在后台执行。

也就是token可以在每次请求的时候,随机生成一个验证码(字符串)将这个字符串

赋值给token,每次请求后台都会验证这个随机生成的token。

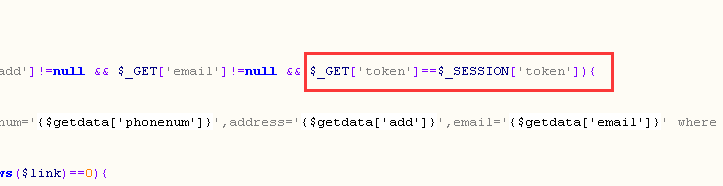

观察源码:

这里get提交的token要和session中生成的token才会通过验证,否则请求不会被处理

CSRF常见防范措施

1.对敏感操作增加token进行验证

2.不要在客户端保存敏感信息

3.设置cookie和session在用户无操作、退出、关闭页面时的会话过期机制

4.敏感信息更改要进行二次身份认证,最好使用post型请求

5.通过http头部中的referer来限制原页面

6.增加验证码,验证是人还是机器

pikachu CSRF的更多相关文章

- pikachu的xss及csrf

一.XSS 可解析的js 未经过滤 XSS见框就插 script 大小写 中间插入 <img src="" onerror="alert(11111)&q ...

- Pikachu漏洞练习平台实验——CSRF(三)

概述 CSRF 是 Cross Site Request Forgery 的 简称,中文名为跨域请求伪造 在CSRF的攻击场景中,攻击者会伪造一个请求(一般是一个链接) 然后欺骗目标用户进行点击,用户 ...

- pikachu靶场-CSRF

xss和csrf区别: CSRF是借用户的权限完成攻击,攻击者并没有拿到用户的权限,而XSS是直接盗取到了用户的权限,然后实施破坏. PS: 由于之前将php5升级到php7,导致靶场环境出现以下问题 ...

- CSRF - Pikachu

概述: Cross-site request forgery 简称为"CSRF"(跨站请求伪造),在CSRF的攻击场景中攻击者会伪造一个请求(这个请求一般是一个链接),然后欺骗目标 ...

- web安全技术--XSS和CSRF

Xss一般是脚本代码,主要是JS的,但是也有AS和VBS的. 主要分为反射型,存储型,DOM型三个大类. 一般来讲在手工测试的时候先要考虑的地方就是哪里有输入那里有输出. 然后是进行敏感字符测试,通常 ...

- pikachu-xss和csrf

简介 XSS是一种发生在Web前端的漏洞,所以其危害的对象也主要是前端用户 XSS漏洞可以用来进行钓鱼攻击.前端js挖矿.盗取用户cookie,甚至对主机进行远程控制 攻击流程 假设存在漏洞的是一个论 ...

- pikachu-跨站请求伪造(CSRF)

一.CSRF漏洞概述 1.1 什么是CSRF漏洞 在CSRF的攻击场景中攻击者会伪造一个请求(整个请求一般是一个链接),然后七篇目标用户进行点击,用户一旦点击了这个请求,整个攻击也就完成了,所以CSR ...

- pikaqiu练习平台(CSRF(跨站请求伪造) )

CSRF(跨站请求伪造) CSRF(跨站请求伪造)概述 Cross-site request forgery 简称为“CSRF”,在CSRF的攻击场景中攻击者会伪造一个请求(这个请求一般是一个链接 ...

- Pikachu练习平台(暴力破解)

Pikachu练习平台(暴力破解) 因为下面要用到burp suite,这里先简单介绍一下intruder模块的东西 Target选项: 设置攻击目标,可以通过proxy发送 Pasit ...

随机推荐

- buu 达芬奇 && ROT

一.达芬奇 百度了下电影简介,发现了斐波那契数列,同时发现密文是由斐波那契数列移动而来的,有点像base64变种 1 1 2 3 5 8 13 21 34 55 89 144 233 377 610 ...

- buu 简单注册器

一.本身对安卓逆向这块不是很熟悉,为了看这题稍微了解了一下,原来安卓虚拟机解释运行的是dex文件,和java的字节码不一样,然后是smail语法,这块我不会,所以找个了个神器来反编译2333,然后这题 ...

- 「CF997E」 Good Subsegments

CF997E Good Subsegments 传送门 和 CF526F 差不多,只不过这道题是对多个子区间进行询问. 据说有一个叫析合树的东西可以在线做,不过有时间再说吧. 考虑离线询问,将每个询问 ...

- 短视频:用快影制作3D音乐视频

用快影制作3D音乐视频1打开快影点击开始剪辑导入一张风景照片,按住照片向后拉到自己需要的时长2点击画中画,点击新增,画中画,导入一张照片3点击模板,选择圆形,调整圆形的大小,摆放到上面合适的位置,按照 ...

- SQL2008 合并多个结构相同的表的所有数据到新的表

select * into tikua from (select * from tiku20210303 union all select * from tiku) a

- python 读写sql2008 类

import pymssql class MSSQL: def __init__(self,host,user,pwd,db): self.host = host self.user = user s ...

- java课堂考试总结

9月22日,进行了开学第一堂的java测试,来检验暑假的自学成果.下午的考试中,时间应该是比较充分的,但是我还是有许多功能模块没有完成,功能缺少,在进行测试的时候暴露出了许多漏洞. 总结一下,在暑假的 ...

- [刘阳Java]_程序员Java编程进阶的5个注意点,别编程两三年还是增删改查

此文章也是关注网上好几篇技术文章后,今天分享出来.因为,总有在程序学习路上的小伙伴会感到迷茫.而迷茫存在的情况如下 第一种:在大学学习中出现的迷茫,不知道Java到底要学什么.学习Java的标准是什么 ...

- 在NestJS 中添加对Stripe 的WebHook 验证

在NestJS 中添加对Stripe 的WebHook 验证 背景介绍 Nest 是一个用于构建高效,可扩展的NodeJS 服务器端应用程序的框架.它使用渐进式JavaScript, 内置并完全支持T ...

- Error:Connection activation failed: No suitable device found for this connection 问题最新解决方案

虽然网上有很多关于这个问题的解决方案,但是我还是决定自己再次重复写一下这个解决的方案,重在更新知识和了解VMware workstation 15新功能. 在使用VMware workstation克 ...