OpenSNS后台文件上传漏铜分析

前言

这几天正在想找个文件上传漏洞分析一波,以加深对文件上传漏洞的理解,正好看到FreeBuf的一片文章记对OpenSNS的一次代码审计,由于其只对漏洞进行复现,故在此进行代码层面的分析。

漏洞分析

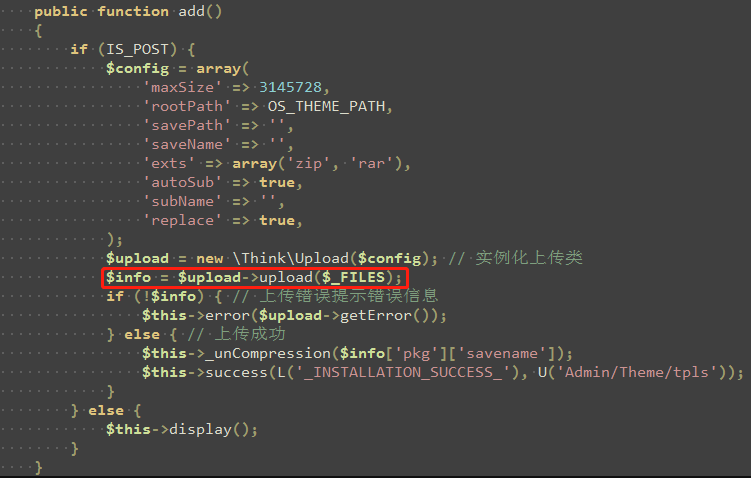

已知漏洞产生点:./Application/Admin/Controller/ThemeController.class.php 第170行

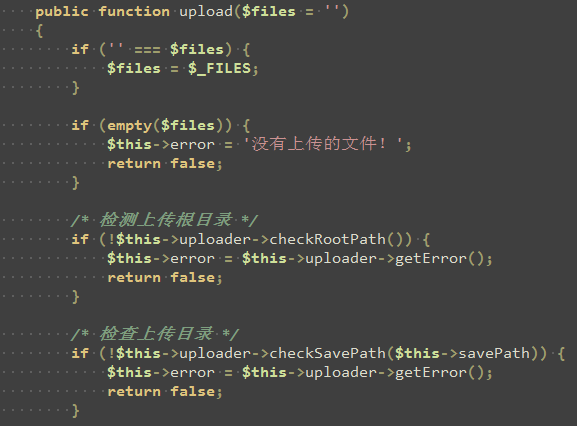

跟入upload函数(./ThinkPHP/Library/Think/Upload.class.php 第128行):

首先可以看到对所上传的文件进行了基本的检查,再往下看:

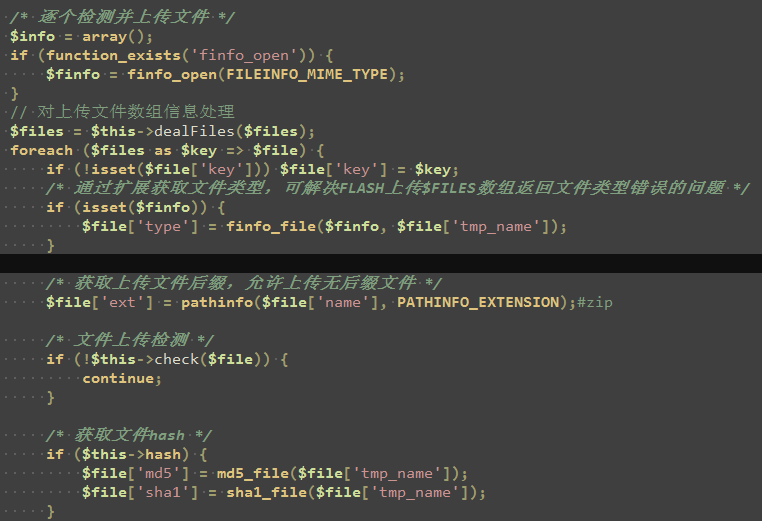

此处就是对所上传文件的检测,可以看到,首先获取对上传的文件的属性集的一个资源列表。接下来使用dealFiles函数取出上传文件的数组:

然后获取Content-Type的值为:application/zip

获取所上传文件的后缀为:zip

然后对所上传文件进行检测,使用check函数,此函数位于该文件303行:

private function check($file)

{

/* 文件上传失败,捕获错误代码 */

if ($file['error']) {

$this->error($file['error']);

return false;

} /* 无效上传 */

if (empty($file['name'])) {

$this->error = '未知上传错误!';

} /* 检查是否合法上传 */

if (!is_uploaded_file($file['tmp_name'])) {

$this->error = '非法上传文件!';

return false;

} /* 检查文件大小 */

if (!$this->checkSize($file['size'])) {

$this->error = '上传文件大小不符!';

return false;

} /* 检查文件Mime类型 */

//TODO:FLASH上传的文件获取到的mime类型都为application/octet-stream

if (!$this->checkMime($file['type'])) {

$this->error = '上传文件MIME类型不允许!';

return false;

} /* 检查文件后缀 */

if (!$this->checkExt($file['ext'])) {

$this->error = '上传文件后缀不允许';

return false;

} /* 通过检测 */

return true;

}

可以看到检测文件大小,Mime类型以及文件后缀。由于上传的zip文件在上传文件后缀白名单中,所以此处的检测全部通过。

最后获取文件hash值并加入$file数组中。

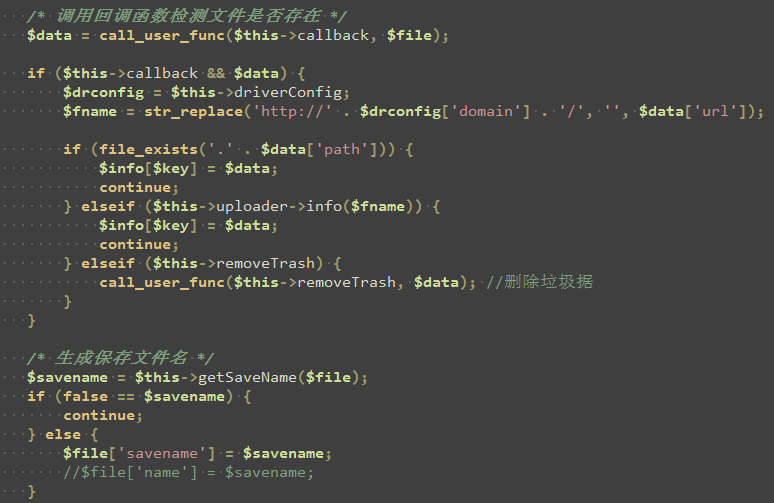

接下来调用回调函数,由于config数组中的callback的值为flase。所以$data的值为空。

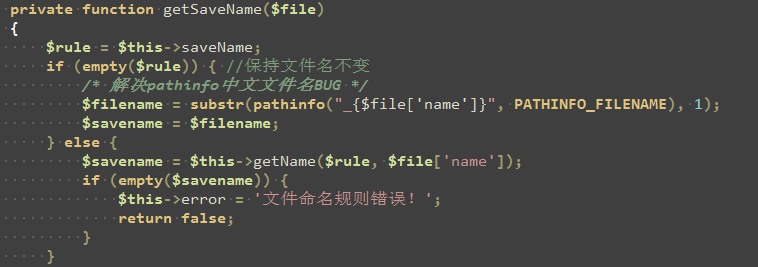

然后生成保存的文件名,跟入getSaveName函数,位于该文件402行:

由于savaName的值为空。所以文件名保持不变。再往下:

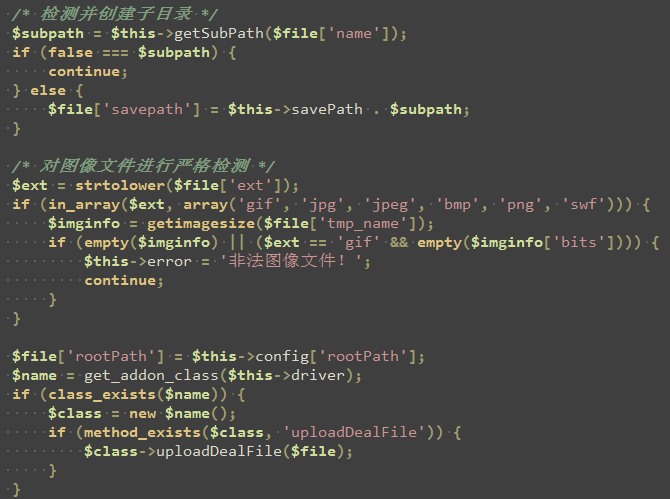

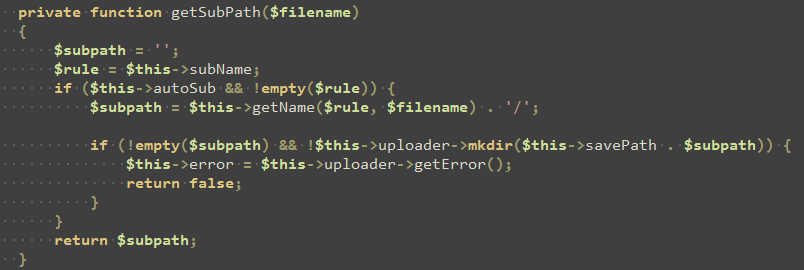

首先检测并创建子目录,跟入getSubPath函数,位于该文件427行:

由于autoSub值为空,所以$subpath的值为空,所以$file['savePath']的值为空。然后对图像文件进行检测,由于上传的为zip文件,所以跳过。所以保存的文件的目录不变。再往下:

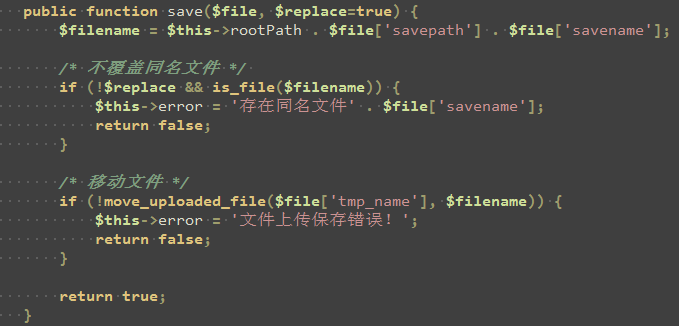

开始保存文件,跟入save函数,位于./ThinkPHP/Library/Think/Upload/Driver/Local.class.php 72行:

由于$replace的值为true,所以覆盖同名文件,然后移动文件成功,返回值为true。

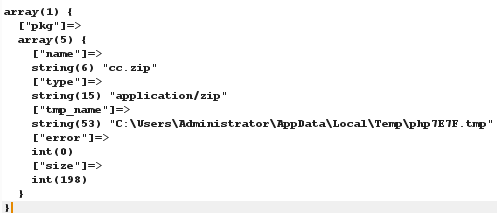

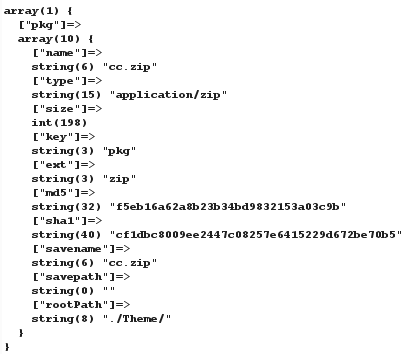

最后此函数返回$info:

回到最初函数,跟入_unCompression函数,位于该文件,196行:

最后跟入extract函数,此函数为提取zip文件中的文件,并未对所提取的文件进行任何检测,于是漏洞产生。(别问为什么不继续,因为这个函数看了头大。)

至此漏洞分析完毕,总体来说比较简单,建议对解压的文件也调用函数对其检测。

OpenSNS后台文件上传漏铜分析的更多相关文章

- 文件上传漏洞靶场分析 UPLOAD_LABS

文件上传漏洞靶场(作者前言) 文件上传漏洞 产生原理 PASS 1) function checkFile() { var file = document.getElementsByName('upl ...

- AJAX文件上传实践与分析,带HTML5文件上传API。

对于HTML5已经支持AJAX文件上传了,但如果需要兼容的话还是得用一点小技巧的,HTML5等等介绍,先来看看以前我们是怎么写的. 网上可能会有一些叫AJAX文件上传插件,但在AJAX2.0之前是不可 ...

- IOS后台文件上传

public ModelAndView GetImage(HttpServletRequest request, HttpServletResponse response) throws Exce ...

- jfinal 后台文件上传(结合上一篇(h5 图片回显))

前端用了jquery.form.js插件异步提交表单 $("#imgForm").ajaxSubmit();//户主头像 /** * * @description 上传户主头像 * ...

- struts文件上传拦截器分析

struts有默认的文件拦截器,一般配置maximumSize就可以了. 知道原理,我们可以写一个类继承它,实现自己的配置上传文件大小的方式. 然后细究页面上传文件的时候,发现了一些问题. act ...

- 【总结】java 后台文件上传整理

public Map<String,String> clientUploadAttachment(Long belongId, String fileSource, MultipartFi ...

- Angular14 利用Angular2实现文件上传的前端、利用springBoot实现文件上传的后台、跨域问题

一.angular2实现文件上传前端 Angular2使用ng2-file-upload上传文件,Angular2中有两个比较好用的上传文件的第三方库,一个是ng2-file-upload,一个是ng ...

- PHP学习笔记 02 之文件上传

我们了解了表单传值后,这些我就可以完成PHP的文件上传了.我们了解PHP文件上传前,先了解PHP文件上传的原理. 一.PHP上传文件原理 第一步:将本地的文件通过form表单上传到服务器的临时目录中, ...

- Drupal SA-CORE-2019-010 .开头文件名(如.htaccess) 文件上传

目录 drupal .开头文件名 文件上传 原生模块分析 第三方模块分析 补丁 参考 drupal .开头文件名 文件上传 通过diff 8.8.1的补丁,很容易发现修复点,位于core\module ...

随机推荐

- yii2.0 设置默认路由

在config/web.php 添加 $config = [ 'defaultRoute' => 'login/login', ];

- E - Knapsack 2 题解(超大01背包)

题目链接 题目大意 给你一n(n<=100)个物品,物品价值最大为1e3,物品体积最多为1e9,背包最大为1e9 题目思路 如果按照平常的背包来算那么时间复杂度直接O(1e11) 这个你观察就发 ...

- 如何实现一个简易版的 Spring - 如何实现 Setter 注入

前言 之前在 上篇 提到过会实现一个简易版的 IoC 和 AOP,今天它终于来了...相信对于使用 Java 开发语言的朋友们都使用过或者听说过 Spring 这个开发框架,绝大部分的企业级开发中都离 ...

- jdk1.8hashmap常见的面试问题

1.HashMap原理,内部数据结构? 底层使用哈希表(数组加链表)来存储,链表过长会将链表转成红黑树,以实现在O(logn)时间复杂度内查找 2.讲一下HashMap中的put方法过程? 对key求 ...

- JDk8的新特性-流和内部iteration

JDK8到今天已经出了好几年了 但是在公司能用到新特性的地方还是很少, 去年的时候当时项目老大要求我们用最新的写法来写Java 刚开始看到用stream写出来的代码一脸懵逼,内心就在想 这是Jav ...

- LeetCode 040 Combination Sum II

题目要求:Combination Sum II Given a collection of candidate numbers (C) and a target number (T), find al ...

- Beta——代码规范与计划

这个作业属于哪个课程 软件工程 (福州大学至诚学院 - 计算机工程系) 这个作业要求在哪里 Beta 冲刺 这个作业的目标 团队进行Beta冲刺 作业正文 正文 其他参考文献 无 代码规范 此次代码规 ...

- Zookeeper(5)---分布式锁

基于临时序号节点来实现分布式锁 为什么要用临时节点呢?如果拿到锁的服务宕机了,会话失效ZK自己也会删除掉临时的序号节点,这样也不会阻塞其他服务. 流程: 1.在一个持久节点下面创建临时的序号节点作为锁 ...

- JAVA课堂作业(2019.10.21)

1. 代码: package class20191021; class Grandparent { public Grandparent() { System.out.println("Gr ...

- COMMENT SQL二次注入

这题目太顶了进去随便发个贴,出现登录已经提示用户名和密码了,弱密码登录(得自己去爆破)zhangwei666即可 没啥思路,扫下目录试试,kali的dirb扫到.git泄露githacker得到源码看 ...