我的python渗透测试工具箱之自制netcat

此工具的目的是实现在目标主机上的文件传输,控制命令行的功能,主要逻辑依靠python的subprocess模块、`sys`模块和`getopt`模块。

知识准备

studin和studut

studin和studout是用来获取标准输入输出的,它们是sys模块下的方法。

标准输入输出就是包括/n/t等特殊字符的输出,可以用来作为拆分的条件。

在python中调用print时,事实上调用了sys.stdout.write(obj+'\n'),调用input时则是调用了sys.studin.readline().strip('\n')

subprocess模块

subprocess模块主要是用来执行外部命令的模块,

1,subprocess.call(),执行命令,并返回执行状态,其中shell参数为False时,命令需要通过列表的方式传入,当shell为True时,可直接传入命令。

2,subprocess.check_call(),增加当返回值不为0时,直接抛出异常。。

3,在此脚本中,主要使用subprocess.check_output(),它会做两件事:

· 检查返回值,如果不为0则代表当前进程执行失败。

· 返回标准输出结果。

sys模块

sys模块是python和解释器交互的模块,较为容易理解,在这个脚本中我们主要用的是它的`sys.argv`。

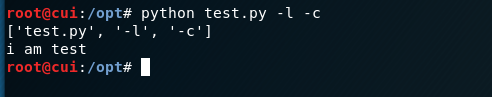

sys.argv,它的作用是返回将执行脚本的路径和命令参数整合到一个list中返回,list的第一项是当前脚本的路径。

大家看到这可能会有疑问,sys.argv返回值的第一项确实是路径,这里显示文件名是因为我是在文件同级目录下运行的。

getopt模块

getopt模块大家可能见到的比较少,在网上各式各样的解释也让人眼花缭乱,这里说一下我的理解。

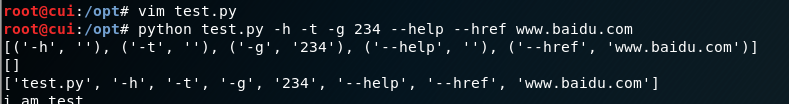

getopt模块有两个方法,这里主要介绍getopt.getopt()。它的作用其实两个字就能说明:匹配。

getopt.getopt会返回匹配到的命令行参数和参数值组成的元组。

有三个参数:

1,命令行参数,我们可以通过sys.argv[1:]来获取,把路径元素跳过。

2,短参数的匹配规则。短参数就是 -h,-l,-v这种的,加上 `:`就代表":"左右两边的参数有值。

3,长参数的匹配规则,长参数就是-help,-version,-command这种,加上`=`就代表该参数有值。

有两个返回值:

1,匹配到的命令行参数及其值 组成的元组 构成的列表。

2,未匹配到的命令行参数。

示例代码:

运行结果:

程序代码及讲解

import sys

import getopt

import socket

import subprocess

import threading #设置全局变量

listen = False

command = False

upload = False

execute = ""

host = ""

upload_path = ""

port = 0 def help():

'''

这里就是一些注释及使用方法说明,如果用中文怕不支持,英文我还不会

:param:null

:return: none

'''

print("knife tools")

print("-l --listen ")

print("-t --host ")

print("-c --command ")

print("-u --upload ")

sys.exit(0) #退出命令 #命令执行,通过suprocess.checkoutout

def run_command(command):

command = command.strip()

try:

output = subprocess.check_output(command, stderr=subprocess.STDOUT, shell=True)

except:

output = "Failed to execute command.\r\n"

return output def client_handler(client_socket):

'''

通过不同参数的长度来决定处理什么事务

:param client_socket:也就是服务端的我们习惯的conn

:return:

'''

#定义全局变量

global upload

global command #上传文件功能

if len(upload_path):

file_buffer = ""

while True:

data = client_socket.recv(1024)

if not data:

break

else:

file_buffer += data #简单的文件操作

try:

with open(upload_path, "wb") as f:

f.write(file_buffer)

client_socket.send("Successfully saved file to %s\r\n" % upload_path)

except:

client_socket.send("Failed to save file to %s\r\n" % upload_path) #执行命令

if command:

while True: #会夯住,客户端会模拟命令行输入

client_socket.send("<command:#> ")

cmd_buffer = ""

while "\n" not in cmd_buffer:

cmd_buffer += client_socket.recv(1024)

#返回命令执行结果

response = run_command(cmd_buffer)

client_socket.send(response) def client_sender(buffer):

client = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

try:

client.connect((host, port)) if len(buffer):

client.send(buffer)

#接收数据并回传,以字符串大的形式储存到response中

while True:

recv_len = 1

response = ""

while recv_len:

data = client.recv(4096)

recv_len = len(data)

response += data

if recv_len < 4096:

break

print(response) #夯住,继续获取命令行输入并继续传输

buffer = input("")

buffer += "\n"

client.send(buffer)

except:

client.close() #通过socket创建服务端

def server_loop():

global host

global port

if not len(host):

host = "0.0.0.0"

server = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

server.bind((host, port))

server.listen(5)

#建立多线程处理

while True:

client_socket, addr = server.accept()

client_thread = threading.Thread(target=client_handler, args=(client_socket,))

client_thread.start() def main():

'''

主函数

:param:null

'''

global listen

global port

global command

global upload_path

global host #判断命令行参数,如果个数为零,那么就输出错误信息并且退出

if not len(sys.argv[1:]):

help()

try:

opts,args = getopt.getopt(sys.argv[1:],"hl:t:p:cu",["help","listen","execute","host","port","command","upload"])

except getopt.GetoptError as err:

print(str(err)) #输出错误信息

help()

#通过if..else..来判断执行什么动作

for o, a in opts:

if o in ("-h", "--help"):

help()

elif o in ("-l", "--listen"):

listen = True

elif o in ("-c", "--commandshell"):

command = True

elif o in ("-u", "--upload"):

upload_destination = a

elif o in ("-t", "--host"):

host = a

elif o in ("-p", "--port"):

port = int(a)

else:

assert False, "Unhandled Option" if not listen and len(host) and port > 0:

#获取标准输入

buffer = sys.stdin.read()

client_sender(buffer) #listen为True则创建监听

if listen:

server_loop() main()

我的python渗透测试工具箱之自制netcat的更多相关文章

- Python渗透测试工具合集

摘自:http://www.freebuf.com/tools/94777.html 如果你热爱漏洞研究.逆向工程或者渗透测试,我强烈推荐你使用 Python 作为编程语言.它包含大量实用的库和工具, ...

- python渗透测试工具集合

作者:一起学习Python 原文链接:https://zhuanlan.zhihu.com/p/21803985 著作权归作者所有.商业转载请联系作者获得授权,非商业转载请注明出处. 在进行漏洞研究. ...

- python渗透测试工具包

网络 Scapy, Scapy3k: 发送,嗅探,分析和伪造网络数据包.可用作交互式包处理程序或单独作为一个库.pypcap, Pcapy, pylibpcap: 几个不同 libpcap 捆绑的py ...

- Python 渗透测试编程技术方法与实践 ------全书整理

1.整个渗透测试的工作阶段 ( 1 )前期与客户的交流阶段.( 2 )情报的收集阶段.( 3 )威胁建模阶段.( 4 )漏洞分析阶段.( 5 )漏洞利用阶段.( 6 )后渗透攻击阶段.( 7 )报告阶 ...

- python渗透测试入门——基础的网络编程工具

<Python黑帽子--黑客与渗透测试编程之道学习>这本书是我在学习安全的过程中发现的在我看来十分优秀的一本书,业内也拥有很高的评价,所以在这里将自己的学习内容分享出来. 1.基础的网络编 ...

- Python渗透测试工具库

漏洞及渗透练习平台 WebGoat漏洞练习平台: https://github.com/WebGoat/WebGoat webgoat-legacy漏洞练习平台: https://github.com ...

- 我的python渗透测试工具之主机嗅探

嗅探工具的主要目标是基于UDP发现目标网络中的存活主机,选择UDP的原因是UDP访问过程开销小. 由于很多的操作系统在处理UDP端口的闭合时都会存在一个共性,我们也正是利用这个共性来开展确定此IP上是 ...

- python渗透测试工具集

下载地址:https://github.com/githubmaidou/tools

- python渗透测试入门——取代netcat

1.代码及代码讲解. 实验环境:windows10下的linux子系统+kali虚拟机 import argparse import socket import shlex import subpro ...

随机推荐

- STM32F1固件库文件讲解与基于固件库新建MDK工程模板

操作系统:win10 1.文件目录 (在cmd下用"cd 文件夹" 进入到要显示的文件夹,如cd d:\en.stsw-stm32054,然后输入tree 回车就会出现上图的目录结 ...

- Eureka的功能特性及相关配置

1.服务提供者1.1服务注册服务提供者启动时,会通过rest请求的方式将自己注册到Eureka Server上,同时带上了自身服务的一些元数据信息.Eureka Server接收到请求后,将元数据信息 ...

- Keras框架简介

Keras是基于Theano的一个深度学习框架,它的设计参考了Torch,用Python语言编写,是一个高度模块化的神经网络库,支持GPU和CPU.使用文档在这:http://keras.io/,中文 ...

- MySQL 复制 - 性能与扩展性的基石 1:概述及其原理

1. 复制概述 MySQL 内置的复制功能是构建基于 MySQL 的大规模.高性能应用的基础,复制解决的基本问题是让一台服务器的数据与其他服务器保持同步. 接下来,我们将从复制概述及原理.复制的配置. ...

- 非常贴心的轮子 FreeSql

FreeSql 项目从2018年11月28日开发至今,版本已发布至 v0.3.12,版本规则:年数-月-日-当日版本号.目前主要包括 FreeSql.FreeSql.Repository 两个项目的维 ...

- BFPRT算法

解决的问题:在一个数组中找到最小的k个数 常规解法:1.排序,输出前k个数,时间复杂度O(n*log(n)). 2.利用一个大小为k的大根堆,遍历数组维持大根堆,最后返回大根堆就可以了,时间复杂度O( ...

- Cookie、LocalStorage 与 SessionStorage的区别在哪里?

基本概念 Cookie Cookie 是小甜饼的意思.顾名思义,cookie 确实非常小,它的大小限制为4KB左右.它的主要用途有保存登录信息,比如你登录某个网站市场可以看到“记住密码”,这通常就是通 ...

- css公共库——简介中超过长度显示省略号

在简介.引言中常见:文字只有一排,超出宽度以省略号显示,像这样 实现方法:在公共库定义otw类 .otw{ overflow: hidden; text-overflow: ellipsis; whi ...

- ArcGIS对SLD样式的支持

文章版权由作者李晓晖和博客园共有,若转载请于明显处标明出处:http://www.cnblogs.com/naaoveGIS/ 1.ArcGISWMS服务对SLD的支持 在完成用geoserver的w ...

- git相关的操作

给大家分享下git的使用心得,有不足的请大家补充: 克隆:git clone https://XXXXX 克隆指定分支:git clone -b https://XXXX 添加所有:git add . ...