【服务器安全问题】双防火墙有什么意义?SSH暴力破解如何防范

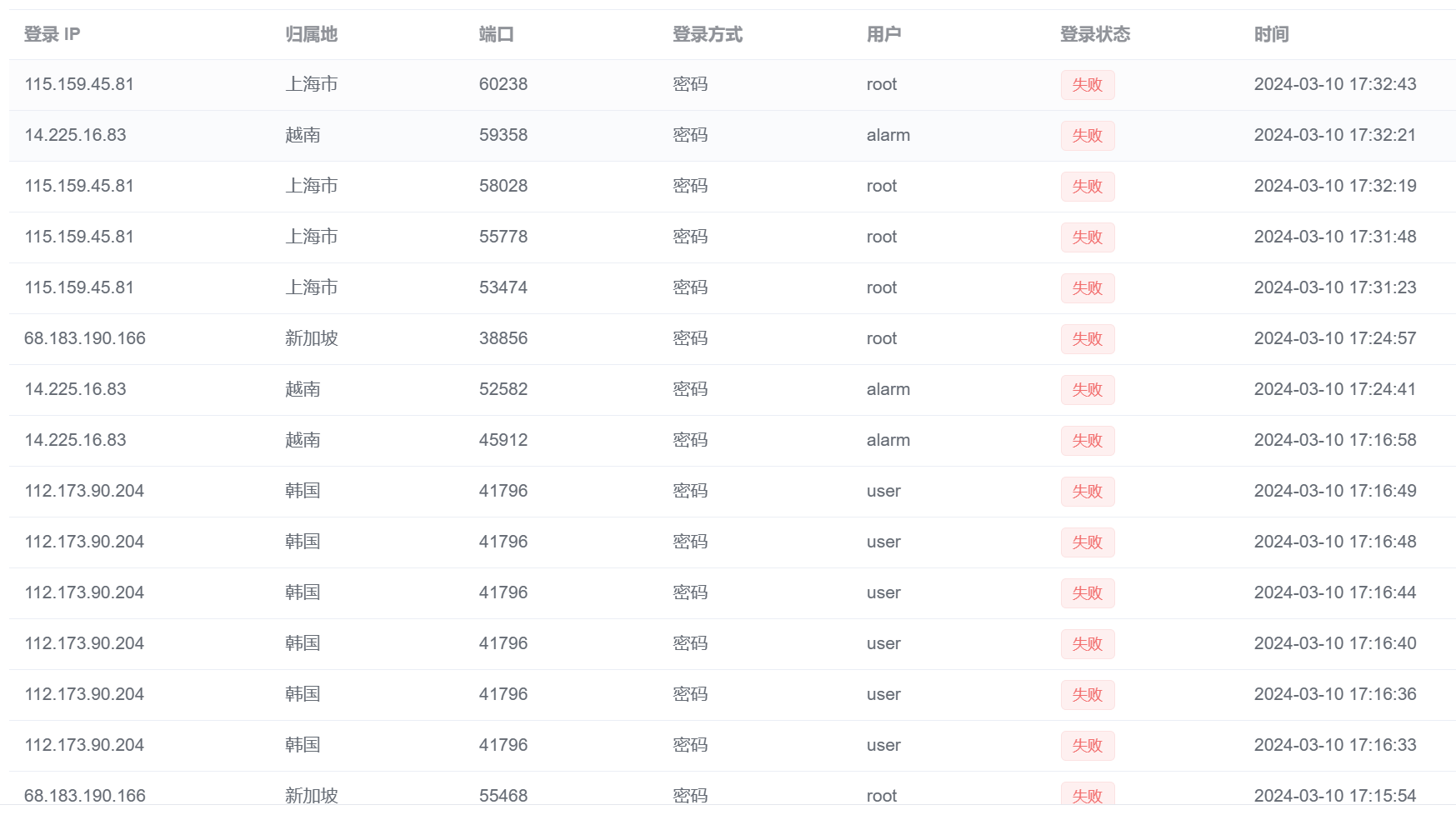

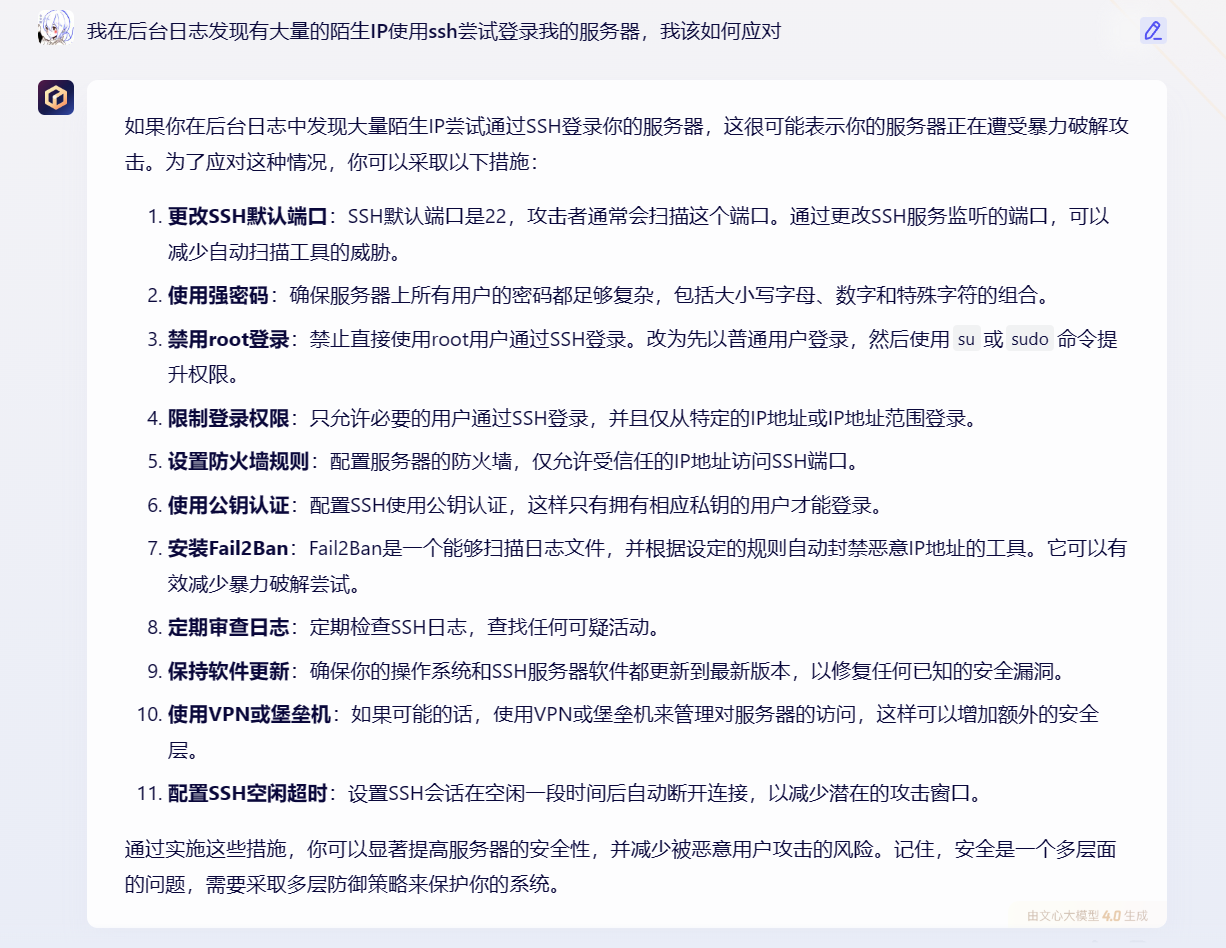

发现我的服务器有大量的陌生IP尝试SSH登录,似乎想暴力破解。

我个人习惯是服务器提供商开放了所有端口的,同时也没有开启运维软件提供的防火墙emm

这倒是让我想到了

一般服务器提供商(比如阿里云、华为云、腾讯云等)都给服务器提供了防火墙的。

如果你在服务器上安装了宝塔、1plane等服务器的运维软件,这些软件也会提供防火墙的。

一般来说,如果经常要去开关端口的、有很多端口需要开放,但是还不确定的,后面老登录服务器提供商去开关端口怪麻烦的,因此我一般都会在服务器提供商那里设置全部端口都放行。但是这样服务器会变得十分不安全。

因此,运维软件提供的防火墙就相当关键,你认为呢

我开启了运维软件提供的防火墙后

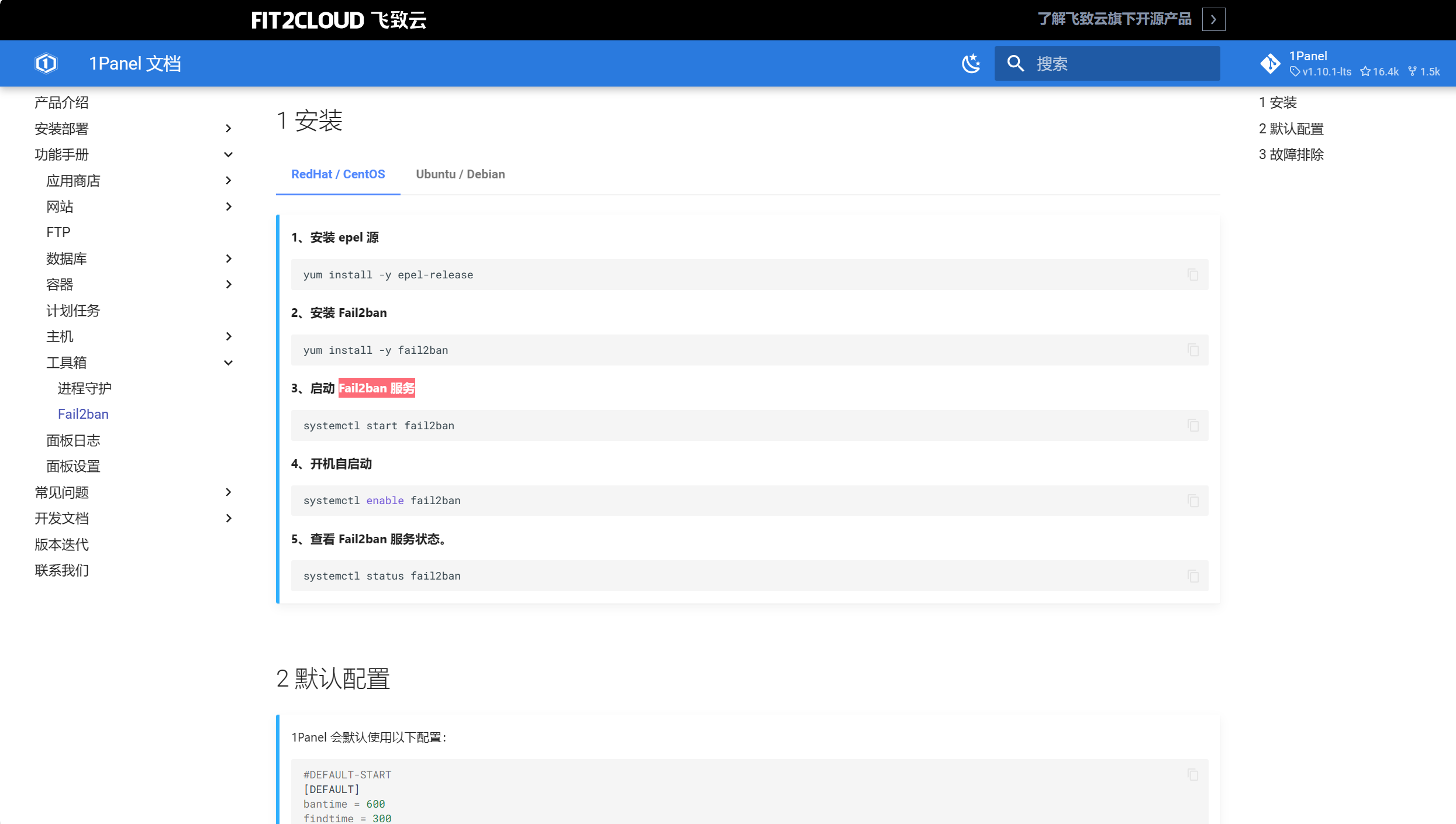

很好,我打算安装 Fail2ban 服务

yum install -y epel-release

yum install -y fail2ban

systemctl start fail2ban

systemctl enable fail2ban

systemctl status fail2ban

不管怎么说,服务器提供商提供的防火墙肯定是比运维软件提供的防火墙会更可靠的吧。

【服务器安全问题】双防火墙有什么意义?SSH暴力破解如何防范的更多相关文章

- SSH 暴力破解趋势——植入的恶意文件属 DDoS 类型的恶意文件最多,接近70%,包括 Ganiw、 Dofloo、Mirai、 Xarcen、 PNScan、 LuaBot、 Ddostf等家族。此外挂机、比特币等挖矿程序占5.21%

SSH 暴力破解趋势:从云平台向物联网设备迁移 | 云鼎实验室出品 from: http://www.freebuf.com/articles/paper/177473.html 导语:近日,腾讯云发 ...

- Linux CentOS 防止SSH暴力破解

一. 问题的发现 昨晚苦逼加班完后,今早上班继续干活时,SSH连接服务器发现异常的提示,仔细看了一下吓一小跳,昨晚9点钟到现在,一夜之间被人尝试连接200+,慌~~~ 1. 速度查一下log [roo ...

- ssh暴力破解解决方案(Centos7更改端口)

服务器默认ssh远程连接端口为22端口,通常通过22远程连接的话,容易有ssh暴力破解的风险,给我们造成一定的损失.下面是更换ssh端口过程: 1.添加ssh端口 vim /etc/ssh/sshd_ ...

- Linux应急响应(一):SSH暴力破解

0x00 前言 SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议,主要用于给远程登录会话数据进行加密,保证数据传输的安全.SSH口令长度太短或者复杂度不够,如仅包含数字,或仅包 ...

- 利用iptables防止ssh暴力破解和控制网速

iptables -I INPUT -p tcp --dport 22 -i eth0 -m state --state NEW -m recent --setiptables -I INPUT -p ...

- Linux用root强制踢掉已登录用户;用fail2ban阻止ssh暴力破解root密码

Linux用root强制踢掉已登录用户 首先使用w命令查看所有在线用户: [root@VM_152_184_centos /]# w 20:50:14 up 9 days, 5:58, 3 use ...

- 防止ssh暴力破解的小工具denyhosts

DenyHosts 简介 DenyHosts 是 Python 语言写的一个程序软件,运行于 Linux 上预防 SSH 暴力破解的,它会分析 sshd 的日志文件(/var/log/secure), ...

- 阿里云服务器被他人通过SSH暴力破解后的安全加固

背景说明:我登录阿里云服务器控制台时,收到几条安全警告信息. 从图中可以知道,对方的IP地址是47.97.68.118,通过SSH登录方式,登录时用我服务器里的admin用户,然后用穷举法暴力破解ad ...

- 树莓派保卫战--防止SSH暴力破解

自己用树莓派搭建了个小server,用了很长时间了,最近查看log发现有很多SSH登陆失败,瞬间心就碎了,一直没关心小派的安全问题,怪我咯! 马上行动,首先研究下log:/var/log/auth.l ...

- 记录ssh暴力破解的密码字典

之前我已经在wooyun和91ri上发表了这篇文章,今天转到51cto上... 默认的ssh日志是不带密码记录功能的,现在想把登录密码记录下来,这样就可以搜集黑客的ssh爆破字典了,从而可以反扫回去. ...

随机推荐

- Windows 10 LTSC 2019(1809) WSL 安装 CentOS 7

1.安装WSL 通过控制面板--程序和功能--启用或关闭WIndows功能,勾选"适用于Linux的Windows子系统". 或者通过管理员权限打开 PowerShel ...

- 05-react的类组件和函数组件 -- 状态 state

// 函数组件是无状态的 既没有数据的 类似 vue 组件中的 data 数据 // 类组件是有状态的组件 是有数据的 是双向绑定的数据 是数据驱动视图的 负责UI的视图更新 (单个组件的私有数据组件 ...

- DIKI:清华提出基于残差的可控持续学习方案,完美保持预训练知识 | ECCV'24

本研究解决了领域-类别增量学习问题,这是一个现实但富有挑战性的持续学习场景,其中领域分布和目标类别在不同任务中变化.为应对这些多样化的任务,引入了预训练的视觉-语言模型(VLMs),因为它们具有很强的 ...

- python 生成requirements 文件

python 要生成 requirements文件 有两种情况 具有独立的虚拟环境 全局环境 具有独立的虚拟环境 pip freeze > requirements.txt 全局环境 安装 pi ...

- vue axios的使用及操作

引入axios 并设置原型 Vue.prototype.$axios = axios; 在其他地方就可以this.$axios使用了 let param = _this.$qs.string ...

- 轻量级网络-ShuffleNetv2 论文解读

摘要 1.介绍 2.高效网络设计的实用指导思想 G1-同样大小的通道数可以最小化 MAC G2-分组数太多的卷积会增加 MAC G3-网络碎片化会降低并行度 G4-逐元素的操作不可忽视 3.Shuff ...

- ESP8266 + L298N

L298N 知乎教程 L298N ESP8266 + L298N 连线 电机转的方向 电源引脚 VCC 外接直流电源引脚,电压范围在5~35V之间 GND GND是接地引脚,连接到电源负极 5V 驱动 ...

- 矩阵怪 - 2024全新矩阵产品,一键分发抖音,快手,视频号,B站,小红书!

本方案面向谁,解决了什么问题 本方案主要面向C端客户,特别是那些在各大短视频平台(如小红书.抖音.视频号.快手.B站等)上进行内容创作和分发的个人用户.自由职业者.小型团队或企业.这些用户通常面临着在 ...

- cnblogs内容同步到51cto上的说明(声明)

51CTO网站上的blog地址为:https://blog.51cto.com/u_15642578 该地址是个人在博客园cnblogs上的同步账号(https://cnblogs.com/xyz), ...

- 超级干货:Air780E之RS485通信篇,你学会了吗?

今天,我们来学习低功耗4G模组Air780E的RS485通信,同学们,你学习了吗? 一.RS485简介 物联网(IoT)在工业场景中的应用越来越广泛,而RS485是一种常见的通信协议,广泛应用于 ...