(未完)经典Web漏洞实战演练靶场笔记

记录下自己写的经典Web漏洞靶场的write up,包括了大部分的经典Web漏洞实战场景,做个笔记。

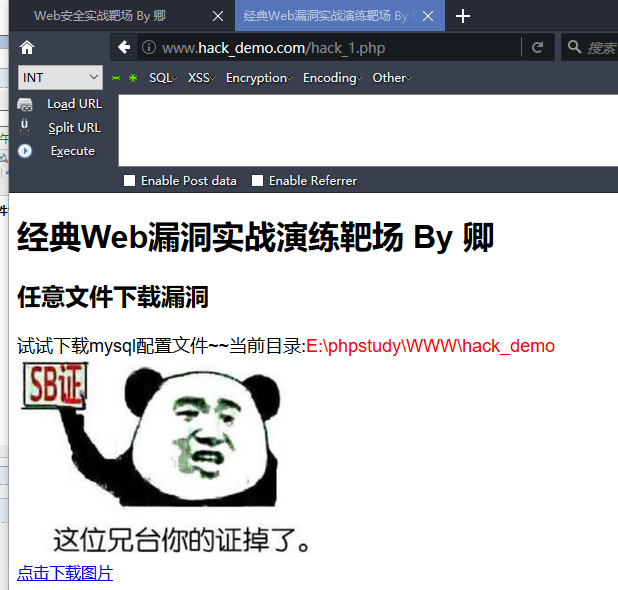

0x01 任意文件下载漏洞

if(!empty($_GET['filename'])){

$filename = $_GET['filename'];

$fileinfo = pathinfo($filename);

header('Content-type: application/x-'.$fileinfo['extension']);

header('Content-Disposition: attachment; filename='.$fileinfo['basename']);

header('Content-Length: '.filesize($filename));

readfile($filename);

exit();

}

这里对filename参数的值进行下载但是没有任何过滤,造成任意文件下载,如果要下载文件,我们可以使用绝对路径或者相对路径

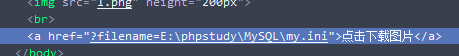

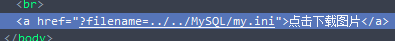

以下载my.ini为例子

绝对路径:

相对路径:

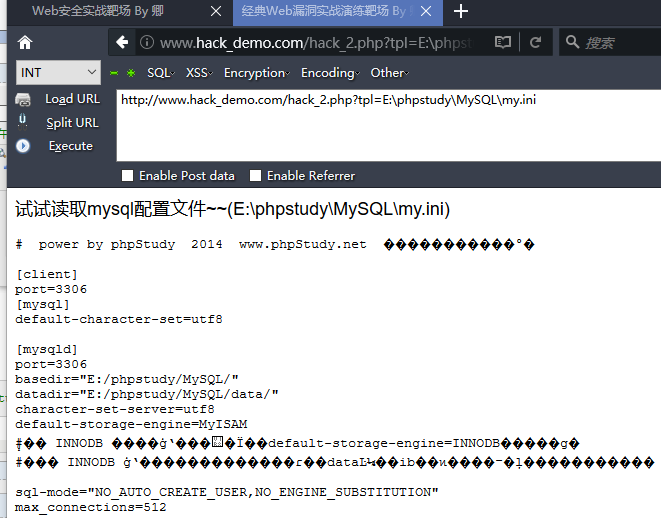

0x02 任意文件读取漏洞

<?php

if(isset($_GET['tpl'])){

echo "<pre>";

@readfile($_GET['tpl']);

echo "</pre>";

}

?>

没做任何验证就读取文件。

http://www.hack_demo.com/hack_2.php?tpl=E:\phpstudy\MySQL\my.ini

0x03 任意文件删除漏洞(慎点~~)

这关是对传入删除函数的参数没有过滤,导致任意文件删除

<?php

if(isset($_GET['filename'])){

$filename = addslashes($_GET['filename']);//没过滤.

if(file_exists("file/".$filename))@unlink("file/".$filename);

echo "<script>alert(\"文件删除成功!\");location.reload();</script>";

}

?>

0x04 目录遍历漏洞

未对dir参数进行检查,直接显示dir参数指定的目录下的所有文件,造成目录遍历漏洞。

<?php

header("Content-Type:text/html; charset=utf-8");

if (isset($_GET['dir'])){ //设置文件目录

$basedir=$_GET['dir'];

}else{

$basedir = './file/';

}

$auto = 1;

checkdir($basedir);

function checkdir($basedir){

if ($dh = opendir($basedir)) {

while (($file = readdir($dh)) !== false) {

if ($file != '.' && $file != '..'){

if (!is_dir($basedir."/".$file)) {

echo "文件名称: $basedir/$file "." <br>";

}else{

$dirname = $basedir."/".$file;

checkdir($dirname);

}

}

}

closedir($dh);

}

}

?>

http://www.hack_demo.com/hack_4.php?dir=..

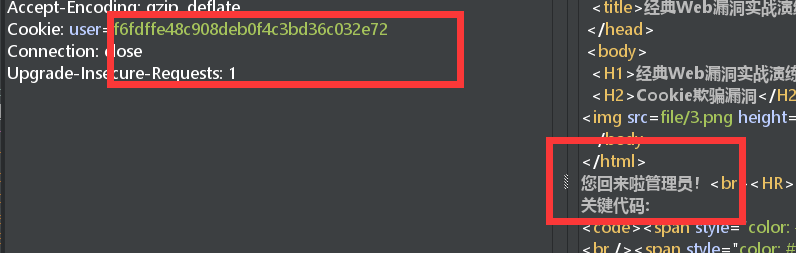

0x05 Cookie欺骗漏洞

这里只是判断cookie,cookie都是可以伪造的

这里只要$_COOKIE['user'] == md5($password)即可

<?php

error_reporting(0);

header("Content-Type:text/html; charset=utf-8"); $password = 'adminadmin';

if($_COOKIE['user'] == md5($password))

{

ob_start();

echo "您回来啦管理员!";

ob_end_flush();

}else{

$cookietime = time() + 24 * 3600;

$passt = 'user';

setcookie('user',md5($passt),$cookietime);

echo "您不是管理员!";

}

?>

0x06 URl跳转漏洞

这里对跳转的地址没有任何过滤,导致任意url跳转

<?php

$url=$_GET['jumpto'];

header("Location: $url");

?>

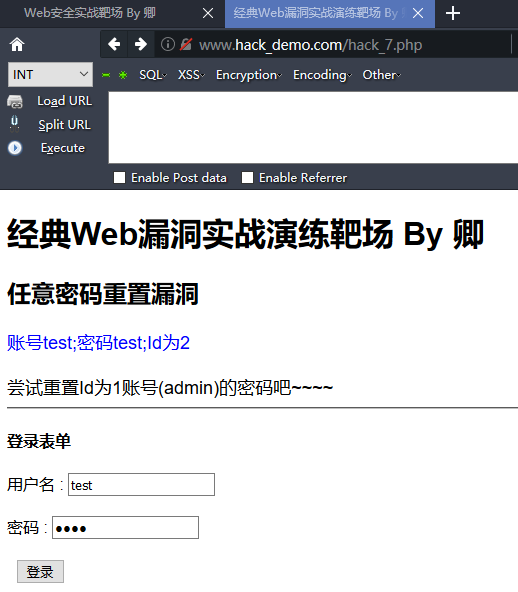

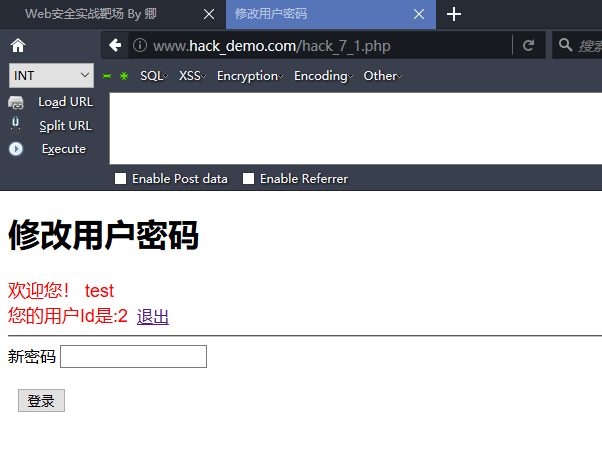

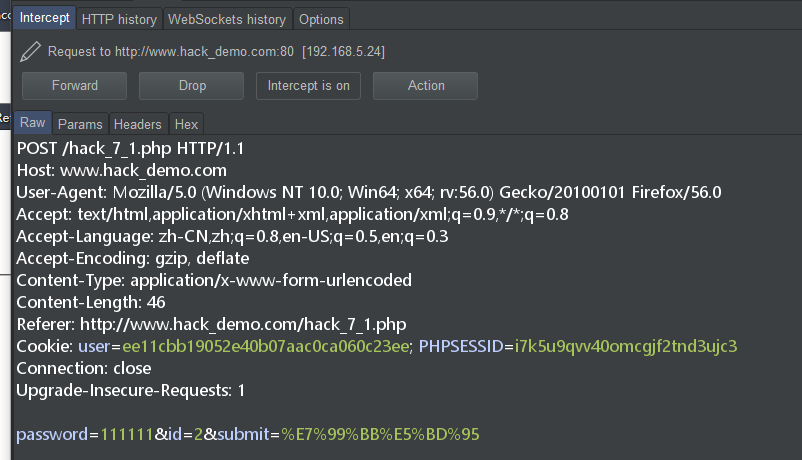

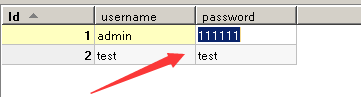

0x07 任意密码修改漏洞

http://www.hack_demo.com/hack_7.php

说白了 就是修改密码的时候判断用户标识太简单,比如这里修改密码的时候只是判断提交的id值,然后根据提交的id值去修改数据库中对应id的用户的密码。

<?php

$Id = isset($_POST['Id'])?$_POST['Id']:'';

$sql = "update `user` set `password`= '$password' where Id = '$Id'";

?>

这里修改密码 ,我们填入了然后抓包

id改为1 放包

(未完)经典Web漏洞实战演练靶场笔记的更多相关文章

- (未完)XSS漏洞实战靶场笔记

记录下自己写的XSS靶场的write up,也是学习了常见xss漏洞类型的实战场景

- CSRF漏洞实战靶场笔记

记录下自己写的CSRF漏洞靶场的write up,包括了大部分的CSRF实战场景,做个笔记. 0x01 无防护GET类型csrf(伪造添加成员请求) 这一关没有任何csrf访问措施 首先我们登录tes ...

- Go web编程学习笔记——未完待续

1. 1).GOPATH设置 先设置自己的GOPATH,可以在本机中运行$PATH进行查看: userdeMacBook-Pro:~ user$ $GOPATH -bash: /Users/user/ ...

- [漏洞检测]Proxpy Web Scan设计与实现(未完待续)

Proxpy Web Scan设计与实现 1.简介: Proxpy Web Scan是基于开源的python漏洞扫描框架wapiti改造的web漏洞扫描器,其主要解决以下几个问题而生 ...

- virtualbox搭建ubuntu server nginx+mysql+tomcat web服务器1 (未完待续)

virtualbox搭建ubuntu server nginx+mysql+tomcat web服务器1 (未完待续) 第一次接触到 linux,不知道linux的确很强大,然后用virtualbox ...

- Java开发中的23+2种设计模式学习个人笔记(未完待续)

注:个人笔记 一.设计模式分三大类: 创建型模式,共五种:工厂方法模式.抽象工厂模式.单例模式.建造者模式.原型模式. 结构型模式,共七种:适配器模式.装饰器模式.代理模式.外观模式.桥接模式.组合模 ...

- 《MySQL 基础课程》笔记整理(进阶篇)(未完)

一.MySQL服务安装及命令使用 安装过程就不写了,毕竟百度经验一大把 MySQL 官方文档 MySQL 参考手册中文版 1.MySQL简介 RDBMS(Relational Database M ...

- 疯狂Java:突破程序员基本功的16课-李刚编著 学习笔记(未完待续)

突破程序员基本功(16课) 数组 静态语言: 在编译的时候就能确定数据类型的语言,大多静态语言要求在使用变量之前必须声明数据类型(少数具有强推导能力的现代语言不用) 动态语言: 在程序运行时确定数据类 ...

- unix高级环境编程学习笔记第七章(未完)

博客地址:http://www.cnblogs.com/zengjianrong/p/3222081.html 7.1 引言 Main函数调用:命令行参数:存储器布局:如何分配存储器:进程使用env: ...

随机推荐

- Python网络爬虫实战(三)照片定位与B站弹幕

之前两篇已经说完了如何爬取网页以及如何解析其中的数据,那么今天我们就可以开始第一次实战了. 这篇实战包含两个内容. * 利用爬虫调用Api来解析照片的拍摄位置 * 利用爬虫爬取Bilibili视频中的 ...

- Net基础篇_学习笔记_第十一天_面向对象(关键字new和this)

new关键字 new:用来创建对象的.Person zsPerson=new Person();new帮助我们做了3件事儿:1).在内存中开辟一块空间2).在开辟的空间中创建对象3).调用对象的构造 ...

- .Net基础篇_学习笔记_第五天_流程控制while循环002

using System; using System.Collections.Generic; using System.Linq; using System.Text; using System.T ...

- OpenGl读取导入3D模型并且添加鼠标移动旋转显示

原文作者:aircraft 原文链接:https://www.cnblogs.com/DOMLX/p/11543828.html 最近实习要用到opengl库就是跟opencv 有点像的那个,然后下了 ...

- 装系统 ------ 使用微PE 做系统盘

1.什么是PE系统 pe系统是一种装系统的系统,也就是预装系统的系统,它是一种系统预装环境和工具. 可以放在U盘或光盘里随身携带,可以用来给电脑装系统 2.常见的制作pe 系统的工具 大白菜,U启动, ...

- spring aop介绍和示例

参考:<Spring in Action> 一.AOP介绍 AOP是Aspect Oriented Programming的缩写,意思是面向切面编程. 应用中有一些功能使用非常普遍,比如事 ...

- php 上传word文件 Word文件转 PDF

说一下,之前的时候做上传word文档转pdf的项目时候, 通过安装open office 连接服务组件, 遇到种种问题, 例如上传的word文档版本,, word文档中编辑的样式复杂会出现转pdf失败 ...

- Anaconda、TensorFlow安装和Pycharm配置详细教程,亲测有效!

目录 1.Anaconda下载与安装 2.Anaconda安装成功与否测试 3.安装python 4.检查TensorFlow环境添加成功与否 5.TensorFlow安装 6.测试TensorFlo ...

- Mybatis源码解析,一步一步从浅入深(二):按步骤解析源码

在文章:Mybatis源码解析,一步一步从浅入深(一):创建准备工程,中我们为了解析mybatis源码创建了一个mybatis的简单工程(源码已上传github,链接在文章末尾),并实现了一个查询功能 ...

- Kerberoasting攻击

前面我们介绍了<Windows本地认证>.<Windows网络认证>.<Windows域认证>和<SPN扫描>,这次继续讲解域内相关的东西. 0x01介 ...