asp.net mvc 安全测试漏洞 "跨站点请求伪造" 问题解决

IBM Security Appscan漏洞筛查-跨站请求伪造,该漏洞的产生,有多种情况:

1.WebApi的跨站请求伪造,需要对WebApi的请求头部做限制(此文不做详细介绍);

2.MVC Action Post接口的跨站请求伪造,具体解决方案,请查看mvc 当中 [ValidateAntiForgeryToken] 的作用;

3. MVC Action Get接口,例如: 跳转页面,数据查询等接口,使用验证HTTP Referer字段 防止跨站请求伪造攻击。

具体实现思路

定义RefererAttribute继承自ActionFilterAttribute,在Action执行之前,进行拦截;

- /// <summary>

- /// Referer(安全)拦截组件

- /// </summary>

- public class RefererAttribute : ActionFilterAttribute

- {

- private ExcuteMode _customMode;

- /// <summary>默认构造</summary>

- public RefererAttribute(ExcuteMode Mode)

- {

- _customMode = Mode;

- }

- /// <summary>

- /// 安全认证

- /// </summary>

- /// <param name="filterContext"></param>

- public override void OnActionExecuting(ActionExecutingContext filterContext)

- {

- //是否忽略

- if (_customMode == ExcuteMode.Ignore)

- {

- return;

- }

- var request = filterContext.HttpContext.Request;

- if (request.Headers.Get("Referer").IndexOf(Config.GetValue("WebUrl")) > -1

- || request.Headers.Get("Referer").IndexOf(Config.GetValue("NwWebUrl")) > -1

- )

- {

- return;

- }

- else

- {

- throw new Exception("跨域防伪攻击:" + request.Headers.Get("Referer"));

- }

- }

- }

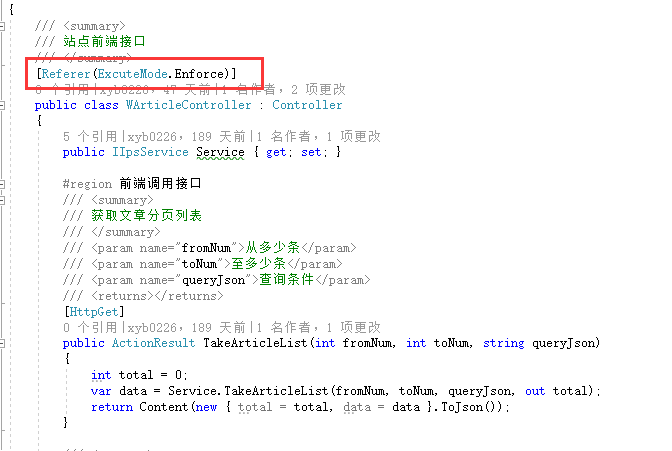

在Controller层增加特性,则所有Action在执行之前都会进行拦截。

参考:

IBM Security Appscan漏洞--跨站点请求伪造

asp.net mvc 安全测试漏洞 "跨站点请求伪造" 问题解决的更多相关文章

- Appscan漏洞之跨站点请求伪造(CSRF)

公司前段时间使用了Fortify扫描项目代码,在修复完这些Fortify漏洞后,最近又启用了Appscan对项目代码进行漏洞扫描,同样也是安排了本人对这些漏洞进行修复.现在,针对修复过的Appscan ...

- 跨站点请求伪造(CSRF)

一.前言 跨站点请求伪造(Cross-SiteRequest Forgeries, CSRF),是指攻击者通过设置好的陷阱,强制对已完成认证的用户进行非预期的个人信息或设定信息等某些状态更新,属于被动 ...

- 密码学系列之:csrf跨站点请求伪造

目录 简介 CSRF的特点 CSRF的历史 CSRF攻击的限制 CSRF攻击的防范 STP技术 Cookie-to-header token Double Submit Cookie SameSite ...

- 跨站点请求伪造(CSRF)学习

一.CSRF介绍 伪造一个站点,在站点中伪造一个向其他站点的请求,在用户访问该站点时让用户执行 假设有如下URL能删除一篇文章: 攻击者在自己的域中构造一个页面: 内容为: 使用一个img标签,其地址 ...

- python---xss(Cross Site Scripting)跨站脚本攻击和csrf(xsrf)跨站点请求伪造(Cross—Site Request Forgery)攻击

xss跨站脚本攻击:恶意攻击者往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的. 例如:某些论坛允许用户自由发言,而 ...

- Python Django框架笔记(四):数据分页和CSRF跨站点请求伪造

(一)数据分页 可以参考 https://docs.djangoproject.com/en/2.0/topics/pagination/ 模板:如果只要显示 1.2.3.4.5.6....的话, ...

- web客户端安全之跨站点请求伪造攻击

CSRF攻击,Cross-site request forgery,跨站点请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF,是一种 ...

- [不常用] - CSRF(跨站点请求伪造)

CSRF,Cross Site Request Forgery,即跨站点请求伪造. 这种攻击是指,在用户正常登录系统以后,攻击者诱使用户访问一些非法链接,以执行一些非法操作. 比如:如果删除用户操 ...

- 跨站点请求伪造 - SpringBoot配置CSRF过滤器

1. 跨站点请求伪造 风险:可能会窃取或操纵客户会话和 cookie,它们可能用于模仿合法用户,从而使黑客能够以该用户身份查看或变更用户记录以及执行事务. 原因:应用程序使用的认证方法不充分. ...

随机推荐

- 2017-09-16 ADB Shell+Putty

鼓捣电子词典的时候需要用到ADB Shell.一开始是用cmd.exe,结果发现它不能识别ANSI转义符,就换成了Putty,然后就可以正常使用了,还有彩色. 配置如下: Connection Typ ...

- springcloud流程图

自己画的: 别人画的 别人画的2

- python3之Django基础篇

一.Django基础 Django 是用Python开发的一个免费开源的Web框架,可以用于快速搭建高性能,优雅的网站! Django的特点: 强大的数据库功能:拥有强大的数据库操作接口(QueryS ...

- C语言变量声明内存分配

转载: C语言变量声明内存分配 一个由c/C++编译的程序占用的内存分为以下几个部分 1.栈区(stack)— 程序运行时由编译器自动分配,存放函数的参数值,局部变量的值等.其操作方式类似于数据结 ...

- input text 只能输入数字

添加 onkeyup="value=value.replace(/[^\d]/g,'')"

- ME5xN(x:1-2): custom column is editable in Subscreen Item but not in ALV grid

FM MEMFS_BUILD_MAPPING_PO_VIEWS->LMEMFSF0Z enhancement 14 zenhance_alvg_rid_editable. "activ ...

- maven发布jar包到私服

1.setting.xml配置 <settings xmlns="http://maven.apache.org/SETTINGS/1.0.0" xmlns:xsi=&quo ...

- eclipse定制化配置调优、初始化配置指南、可以解决启动慢等问题

配置eclipse的jvm参数 打开eclipse根目录下的eclipse.ini在最后面加上如下的jvm参数 -Xms400m -Xmx1400m -XX:NewSize=128m -XX:MaxN ...

- 根据需要查找需要的第三方pyhton库

1.可以在https://awesome-python.com/这个网站上按照分类去寻找,上面收录了比较全面的第三方库.比如我们想要找爬虫方面的库时,查看Web Crawling这个分类,就能看到相应 ...

- 通过github安装crawley出现的问题

http://www.cnblogs.com/hbwxcw/p/7086188.html