20155207 EXP7 网络欺诈技术防范

20155207 EXP7 网络欺诈技术防范

实验内容

本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法。

具体有

- (1)简单应用SET工具建立冒名网站

- (2)ettercap DNS spoof

- (3)结合应用两种技术,用DNS spoof引导特定访问到冒名网站

基础问题回答

- (1)通常在什么场景下容易受到DNS spoof攻击

公共的无线局域网中,容易受到攻击者的攻击

- (2)在日常生活工作中如何防范以上两攻击方法

- 防范DNS攻击:不上没有安全防护措施的公共网络、检查本机的HOSTS文件、定期检查网关是否被攻击、使用交换式网络代替共享式网络防止嗅探

- 防范arp攻击:减少过期时间、建立静态arp表

实践过程

URL攻击

查看80端口占用情况并杀死占用80端口的进程

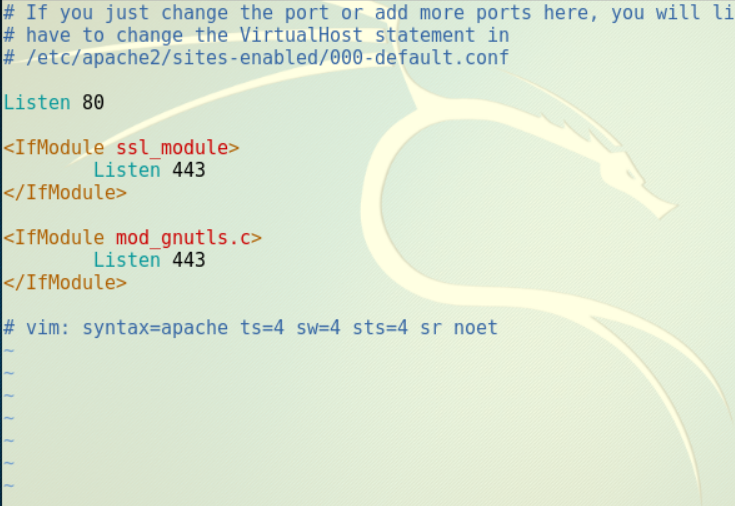

查看apache配置文件中监听端口是否为80

在终端中打开apache2

新打开一终端,开启SET

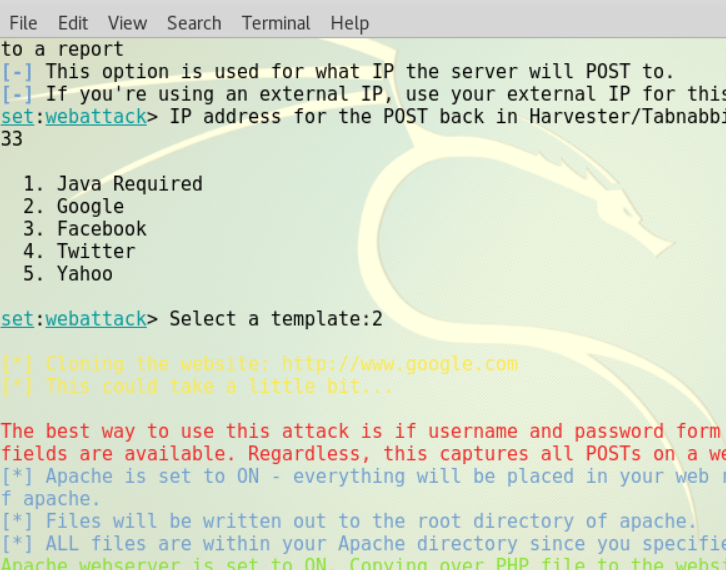

选择社会工程学攻击->网页攻击->钓鱼网站攻击方法->网页模板

输入收获者的IP和要克隆的网页

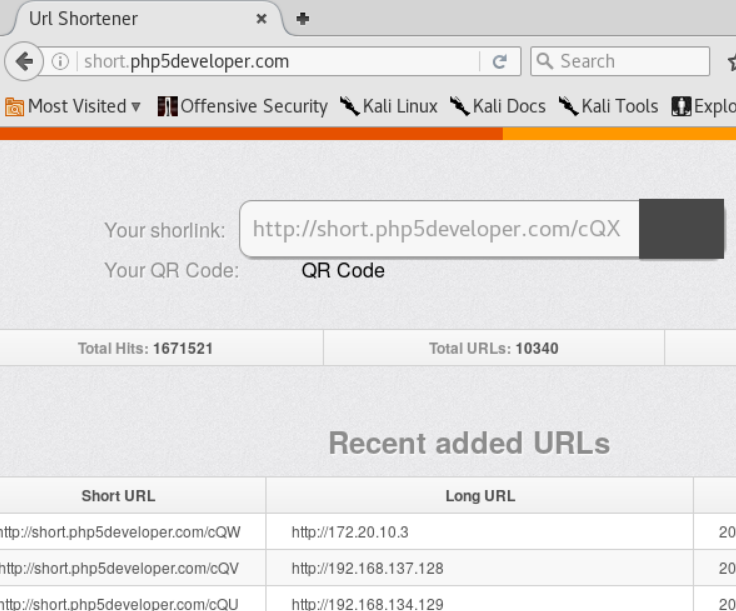

伪装域名

在靶机中访问钓鱼网站

登录到被克隆的google登陆页面

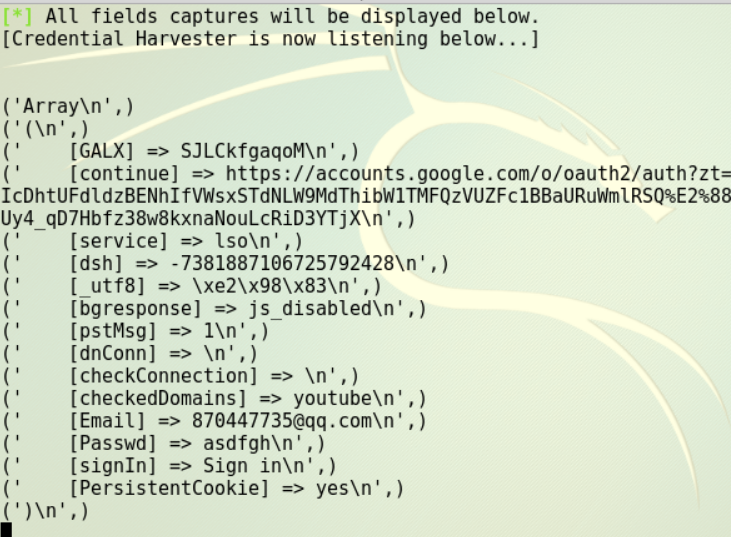

输入用户名密码登录,信息会被截获

DNS欺骗攻击

修改Kali网卡为混杂模式

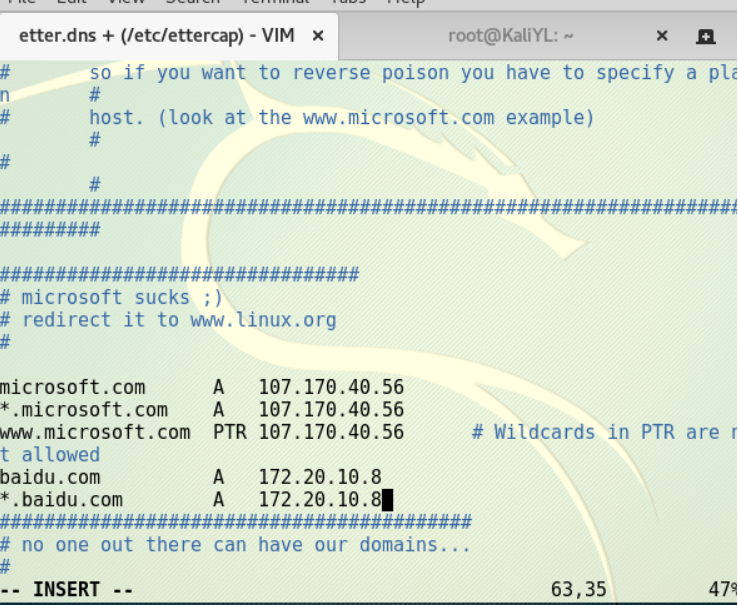

修改ettercap的dns文件,加上欺骗的域名和假冒的IP

在靶机中连接百度,连接到服务器

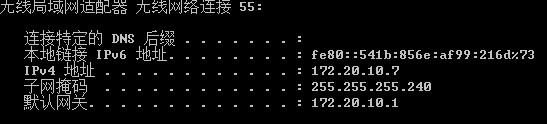

查看靶机ip和网卡地址

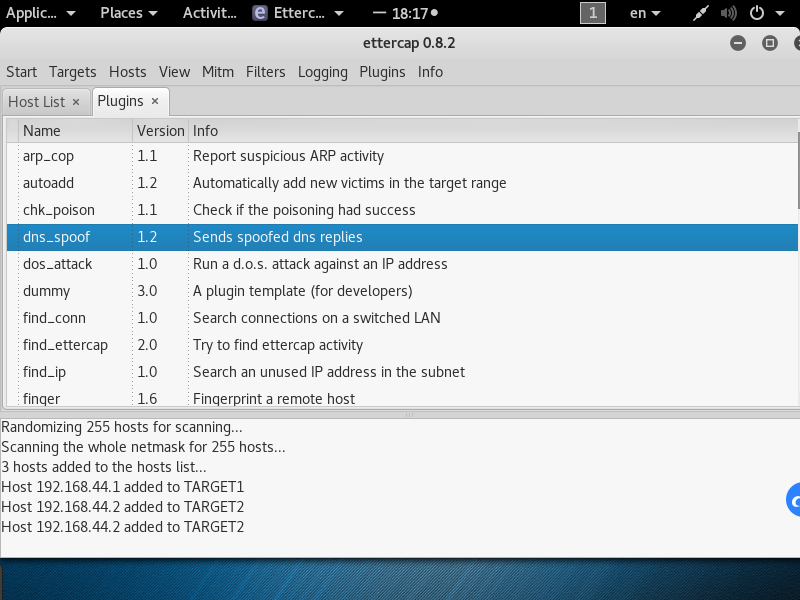

Kali中开启ettercap

sniff->unified sniffing

弹出界面选择eth0->ok

工具栏中Host->Hosts list查看存活主机

工具栏中Host->scan for hosts扫描存活主机

将存活主机加入target

添加一个dns欺骗插件

start->start sniffing开始嗅探

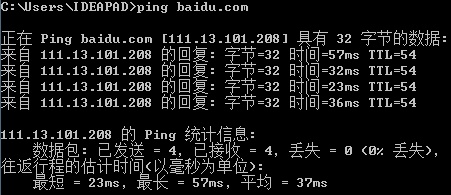

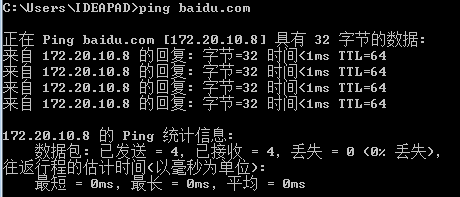

在靶机中ping百度,发现连接的已经是Kali的Ip了

结合应用两种技术,用DNS spoof引导特定访问到冒名网站

- 重新启动apache

- 修改冒名网站和靶机IP,钓鱼网站域名mail.163.com

- 启动ettercap开始嗅探

- 靶机访问mail.136.com,自动访问到攻击机克隆的qq邮箱页面

20155207 EXP7 网络欺诈技术防范的更多相关文章

- 20145236《网络对抗》Exp7 网络欺诈技术防范

20145236<网络对抗>Exp7 网络欺诈技术防范 一.基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 随便连接没有设置密码的wifi的情况下比较容易受攻击,因为这样就 ...

- 20145215《网络对抗》Exp7 网络欺诈技术防范

20145215<网络对抗>Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名 ...

- 20145208 蔡野 《网络对抗》Exp7 网络欺诈技术防范

20145208 蔡野 <网络对抗>Exp7 网络欺诈技术防范 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体有(1)简单应用SET工具建立冒名网站(2) ...

- 20155202张旭 Exp7 网络欺诈技术防范

20155202张旭 Exp7 网络欺诈技术防范 基础问题回答 通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造 ...

- 2017-2018 Exp7 网络欺诈技术防范 20155214

目录 Exp7 网络欺诈技术防范 实验内容 信息收集 知识点 Exp7 网络欺诈技术防范 实验内容 实验环境 主机 Kali 靶机 Windows 10 实验工具 平台 Metaploit 信息收集 ...

- 20155216 Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 1.在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而 ...

- Exp7 网络欺诈技术防范

Exp7 网络欺诈技术防范 基础问题回答 1.通常在什么场景下容易受到DNS spoof攻击? 在同一局域网下比较容易受到DNS spoof攻击,攻击者可以冒充域名服务器,来发送伪造的数据包,从而修改 ...

- 20155304《网络对抗》Exp7 网络欺诈技术防范

20155304<网络对抗>Exp7 网络欺诈技术防范 实践内容 本实践的目标理解常用网络欺诈背后的原理,以提高防范意识,并提出具体防范方法.具体实践有 (1)简单应用SET工具建立冒名网 ...

- 20155306 白皎 《网络攻防》 EXP7 网络欺诈技术防范

20155306 白皎 <网络攻防> EXP7 网络欺诈技术防范 问题回答 (1)通常在什么场景下容易受到DNS spoof攻击 局域网内的攻击以及连接公众场所的共享wifi (2)在日常 ...

随机推荐

- JSP基本语法总结【1】(jsp工作原理,脚本元素,指令元素,动作元素)

时隔半年,回头对jsp复习整理一下,温故而知新. jsp工作原理: jsp服务器管理jsp页面分两个阶段:转换阶段(translation phase)和执行阶段(execution phase). ...

- 安卓基础之Activity的生命周期

Activity的生命周期 onCreate 在Activity被创建时调用 onDesdroty 在Activity销毁时调用 onRestart 在Activity重新打开时调用 onStart ...

- Vue入门系列(三)之Vue列表渲染及条件渲染实战

Vue官网: https://cn.vuejs.org/v2/guide/forms.html#基础用法 [入门系列] (一) http://www.cnblogs.com/gdsblog/p/78 ...

- Python笔记(十):正则表达式

正则表达式对比工具 https://pan.baidu.com/s/1XIPyF1vFSj5PACPx9zW8_g (一) 正则表达式符号和特殊字符 符号 说明 示例 | 或 re1|re2 ...

- Object对象常用方法总结

[常用语法]//1.定义对象: var const let var Person = { name: '张三', birth,//等同于birth: birth hello() { console.l ...

- Oracle EBS INV 挑库发放物料搬运单

create or replace PROCEDURE XX_TRANSACT_MO_LINE AS -- Common Declarations l_api_version NUMBER := 1. ...

- Oracle EBS AP取消核销

--取消核销 created by jenrry 20170425 DECLARE l_result BOOLEAN; l_msg_count NUMBER; l_result_n varchar2( ...

- MySQL5.7多实例自动化部署脚本

一.安装说明 ------------------------------------------------------ mysql5.7.10_onekey_install.sh自动化部署脚本支持 ...

- ssh中文手册

ssh-keygen 中文手册 sshd_config 中文手册 sshd 中文手册

- Python pip 安装与使用

pip 是 Python 包管理工具,该工具提供了对Python 包的查找.下载.安装.卸载的功能. 目前如果你在 python.org 下载最新版本的安装包,则是已经自带了该工具. Python 2 ...