SpringBoot整合Shiro+MD5+Salt+Redis实现认证和动态权限管理(上)----筑基中期

写在前面

通过前几篇文章的学习,我们从大体上了解了shiro关于认证和授权方面的应用。在接下来的文章当中,我将通过一个demo,带领大家搭建一个SpringBoot整合Shiro的一个项目开发脚手架,将之前学过的知识点串到一起,其中,也会补充一些之前没有讲过的内容。通过这个demo结束这几天的学习,同时也是结束国庆中秋小长假shiro系列专题入门文章。

SpringBoot整合Shiro思路分析

鉴权流程分析

我们将我们的SpringBoot应用整合shiro,主要目的就是让shiro帮我们处理认证和授权的相关内容。也就是说,我们需要让shiro接管我们SpringBoot应用的会话。让用户的每一次请求都经过shiro进行认证和授权。因此,我们需要将用户请求拦截下来转发给shiro处理,这个拦截器是shiro提供的,ShiroFilter。

步骤:

用户通过客户端(浏览器、手机App、小程序)发起请求

ShiroFilter拦截请求并判断请求访问的资源是否为受保护资源:

2.1 是,则执行步骤3

2.2 不是,则直接放行

判断用户是否已通过认证:

3.1 是 ,则执行步骤4

3.2 否,将用户请求重定向到认证页面,让用户先认证

获取用户权限信息和访问资源所需要的权限信息进行比对:

4.1 用户具备访问权限,则放行

4.2 用户不具备权限,返回403的相应提示

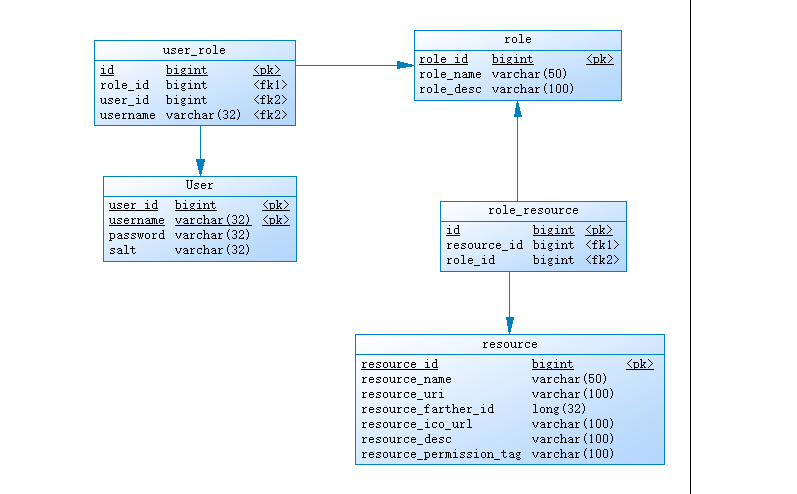

数据库分析设计

我们通过MySQL保存我们的认证和权限的相关数据。采用用户-角色-权限模型实现动态管理用户权限信息。

我们将系统当中的菜单、按钮、后端接口都抽象成系统的资源数据。以下是数据库表的设计:

文末提供sql脚本的下载。

整合步骤

环境搭建

maven

创建一个SpringBoot的web应用,并引入如下依赖

<dependency>

<groupId>org.apache.shiro</groupId>

<artifactId>shiro-spring-boot-web-starter</artifactId>

<version>1.6.0</version>

</dependency>

添加对用户、角色和资源的CRUD支持

这里代码就省略了,不影响理解,完整代码可以从文末提供的方式中下载。

配置Shiro

自定义Realm

/**自定义Realm,使用mysql数据源

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/10/6 9:09

*/

public class MySQLRealm extends AuthorizingRealm {

@Autowired

private IUserService userService;

@Autowired

private IRoleService roleService;

@Autowired

private IResourceService resourceService;

/**

* 授权

* @param principals

* @return

*/

@Override

protected AuthorizationInfo doGetAuthorizationInfo(PrincipalCollection principals) {

String username = (String) principals.getPrimaryPrincipal();

List<Role> roleList = roleService.findByUsername(username);

SimpleAuthorizationInfo authorizationInfo = new SimpleAuthorizationInfo();

for (Role role : roleList) {

authorizationInfo.addRole(role.getRoleName());

}

List<Long> roleIdList = new ArrayList<>();

for (Role role : roleList) {

roleIdList.add(role.getRoleId());

}

List<Resource> resourceList = resourceService.findByRoleIds(roleIdList);

for (Resource resource : resourceList) {

authorizationInfo.addStringPermission(resource.getResourcePermissionTag());

}

return authorizationInfo;

}

/**

* 认证

* @param token

* @return

* @throws AuthenticationException

*/

@Override

protected AuthenticationInfo doGetAuthenticationInfo(AuthenticationToken token) throws AuthenticationException {

if(token==null){

return null;

}

String principal = (String) token.getPrincipal();

User user = userService.findByUsername(principal);

SimpleAuthenticationInfo simpleAuthenticationInfo = new SimpleAuthenticationInfo(user.getUsername(), user.getPassword(), ByteSource.Util.bytes(user.getSalt()), getName());

return simpleAuthenticationInfo;

}

}

shiro中的Realm对象充当了认证、授权数信息的据源作用。关于更多自定义Realm的内容请参考我的另一篇文章《Shiro入门学习---使用自定义Realm完成认证|练气中期》 。

ShiroConfig

/**shiro配置类

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/10/6 9:11

*/

@Configuration

public class ShiroConfig {

/**

* 创建ShiroFilter拦截器

* @return ShiroFilterFactoryBean

*/

@Bean(name = "shiroFilterFactoryBean")

public ShiroFilterFactoryBean getShiroFilterFactoryBean(DefaultWebSecurityManager securityManager){

ShiroFilterFactoryBean shiroFilterFactoryBean = new ShiroFilterFactoryBean();

shiroFilterFactoryBean.setSecurityManager(securityManager);

//配置不拦截路径和拦截路径,顺序不能反

HashMap<String, String> map = new HashMap<>(5);

map.put("/authc/**","anon");

map.put("/login.html","anon");

map.put("/js/**","anon");

map.put("/css/**","anon");

map.put("/**","authc");

shiroFilterFactoryBean.setFilterChainDefinitionMap(map);

//覆盖默认的登录url

shiroFilterFactoryBean.setLoginUrl("/authc/unauthc");

return shiroFilterFactoryBean;

}

@Bean

public Realm getRealm(){

//设置凭证匹配器,修改为hash凭证匹配器

HashedCredentialsMatcher myCredentialsMatcher = new HashedCredentialsMatcher();

//设置算法

myCredentialsMatcher.setHashAlgorithmName("md5");

//散列次数

myCredentialsMatcher.setHashIterations(512);

MySQLRealm realm = new MySQLRealm();

realm.setCredentialsMatcher(myCredentialsMatcher);

return realm;

}

/**

* 创建shiro web应用下的安全管理器

* @return DefaultWebSecurityManager

*/

@Bean

public DefaultWebSecurityManager getSecurityManager(Realm realm){

DefaultWebSecurityManager securityManager = new DefaultWebSecurityManager();

securityManager.setRealm(realm);

SecurityUtils.setSecurityManager(securityManager);

return securityManager;

}

}

在编写shiro配置类这一步,需要大家注意的是,因为我们使用的是md5+salt+hash加密我们的密码,因此要换掉默认的凭证匹配器CredentialsMatcher对象,对于这部分的内容请参考我的另一篇文章《shiro入门学习--使用MD5和salt进行加密|练气后期》 。

实现认证模块

VO层

/**认证请求参数

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/10/7 15:12

*/

@Data

public class LoginVO implements Serializable {

private String username;

private String password;

}

web层

/**认证模块

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/10/6 10:07

*/

@RestController

@RequestMapping("/authc")

public class AuthcController {

@Autowired

private AuthcService authcService;

@PostMapping("/login")

public boolean login(@RequestBody LoginVO loginVO){

return authcService.login(loginVO);

}

@GetMapping("/unauthc")

public String unauthc(){

return "请先登录";

}

}

service层

/**

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/10/7 15:15

*/

@Service

public class AuthcServiceImpl implements AuthcService {

@Override

public boolean login(LoginVO loginVO) throws AuthenticationException {

if (loginVO==null){

return false;

}

if (loginVO.getUsername()==null||"".equals(loginVO.getUsername())){

return false;

}

if (loginVO.getPassword() == null || "".equals(loginVO.getPassword())){

return false;

}

Subject subject = SecurityUtils.getSubject();

UsernamePasswordToken token = new UsernamePasswordToken(loginVO.getUsername(), loginVO.getPassword());

subject.login(token);

return true;

}

}

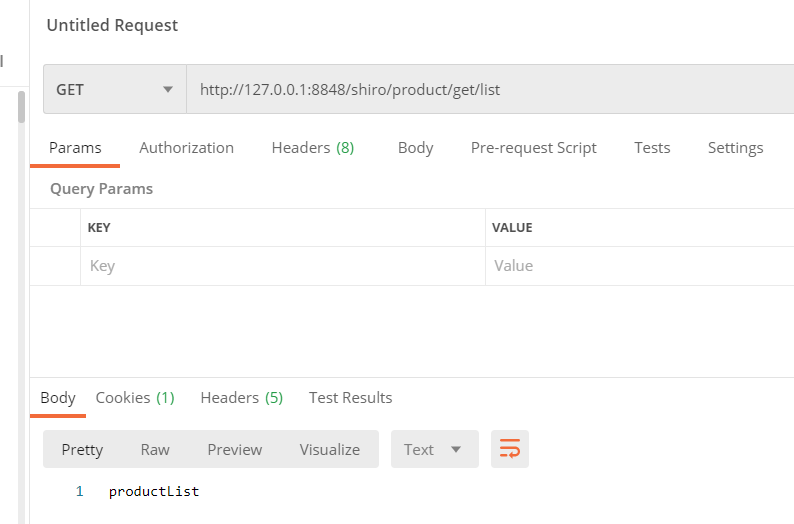

实现产品模块

/**产品模块

* @author 赖柄沣 bingfengdev@aliyun.com

* @version 1.0

* @date 2020/10/6 10:14

*/

@RestController

@RequestMapping("/product")

public class ProductController {

@RequiresPermissions("product:get")

@GetMapping("/get/list")

public String getProductList() {

return "productList";

}

@RequiresPermissions("product:delete")

@GetMapping("/delete")

public String deleteProduct() {

return "删除产品数据";

}

}

对于注解实现访问控制,shiro主要有两个注解:RequiresPermissions和RequiresRoles。均可以用在类和方法上。具体用在哪可以根据自己的系统权限划分粒度决定。

对于这两个注解,有两个参数:

value:分别对应permission的权限字符串值和role的角色名称;logical:逻辑运算符。这是一个枚举类型,有AND和OR两个值。当使用AND时表示需要满足所有传入的value值,OR表示仅需满足一个value即可。默认为AND

关于shiro权限(访问控制)的更多内容,可以阅读我的另一篇文章《shiro入门学习--授权(Authorization)|筑基初期》

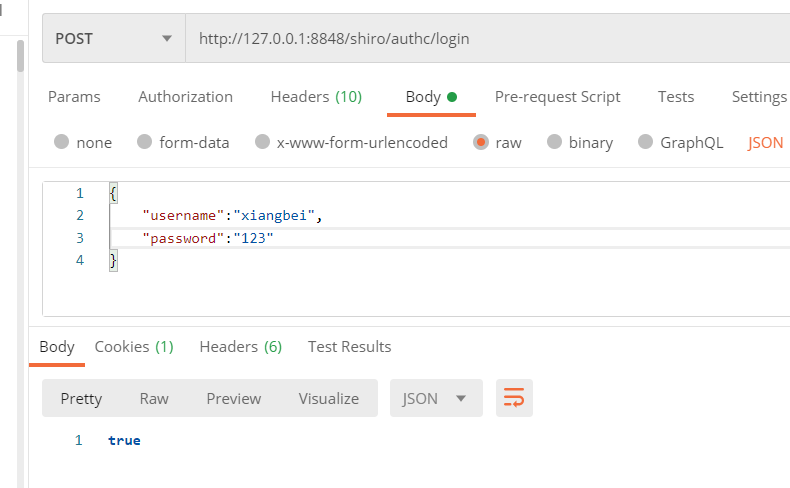

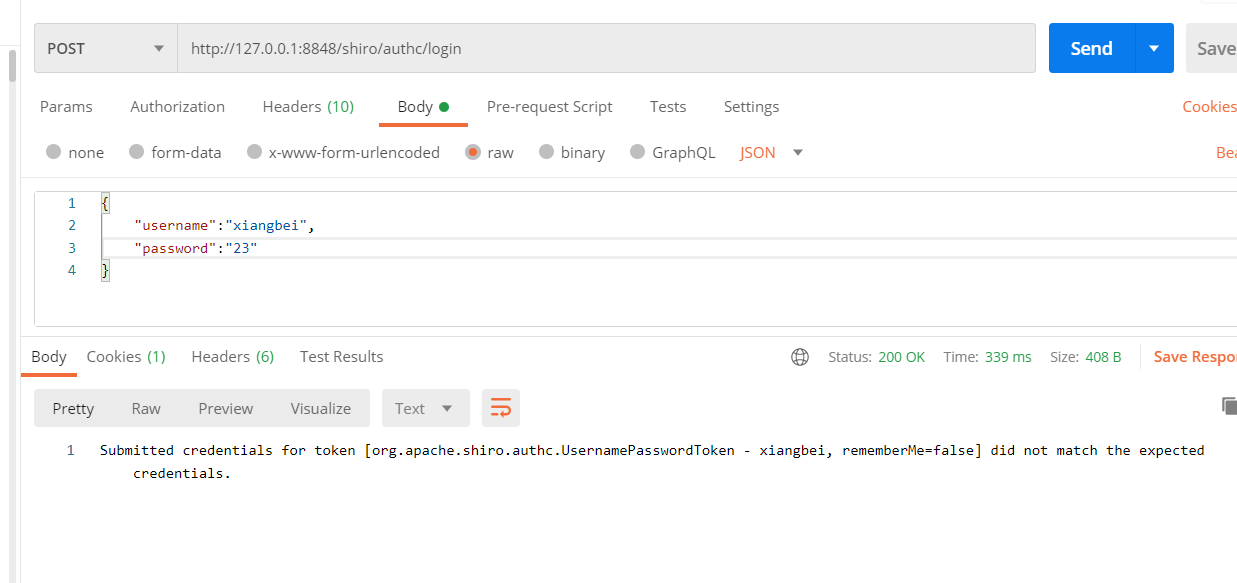

简单测试

认证通过的情况

认证未通过的情况

获取产品信息

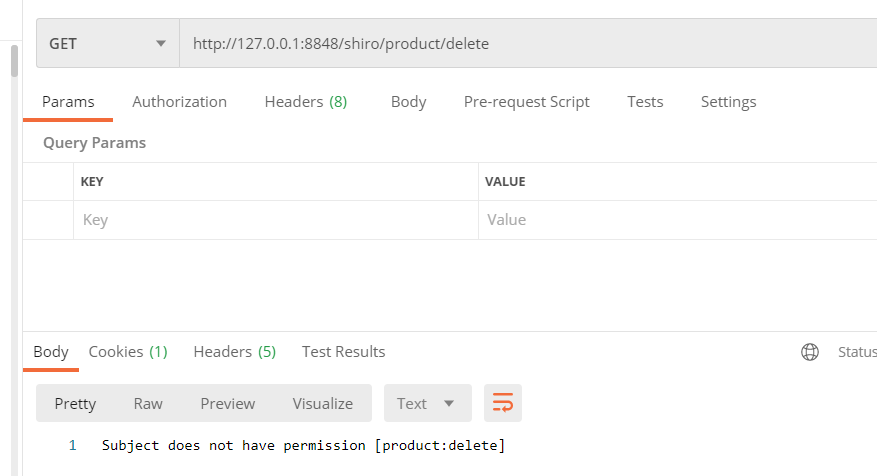

请求没有访问权限的资源

默认的消息提示可以换一下。

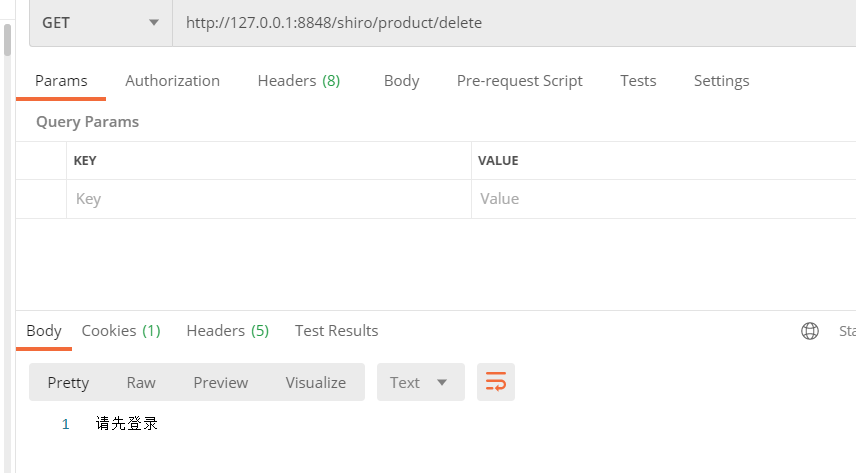

未经过认证直接访问受保护资源

写在最后

在这一篇文章当中,我们搭建了一个初步的SpringBoot整合Shiro的应用,实现了认证和授权。

在下一篇文章当中,我们将接着完善这个小demo。加入自定义shiro会话管理和shiro缓存的内容。并且会将这个小demo进行升级,使其变成前后端分离的模式。

双节即将结束,代码人在江湖!

如果您觉得这篇文章能给您带来帮助,那么可以点赞鼓励一下。如有错误之处,还请不吝赐教。在此,谢过各位乡亲父老!

代码及sql下载方式:微信搜索【Java开发实践】,加关注并回复20201007 即可获取下载链接。

SpringBoot整合Shiro+MD5+Salt+Redis实现认证和动态权限管理(上)----筑基中期的更多相关文章

- SpringBoot整合Shiro+MD5+Salt+Redis实现认证和动态权限管理|前后端分离(下)----筑基后期

写在前面 在上一篇文章<SpringBoot整合Shiro+MD5+Salt+Redis实现认证和动态权限管理(上)----筑基中期>当中,我们初步实现了SpringBoot整合Shiro ...

- SpringBoot整合Shiro完成认证

三.SpringBoot整合Shiro思路 首先从客户端发来的所有请求都经过Shiro过滤器,如果用户没有认证的都打回去进行认证,认证成功的,再判断是否具有访问某类资源(公有资源,私有资源)的权限,如 ...

- SpringBoot 整合 Shiro 密码登录与邮件验证码登录(多 Realm 认证)

导入依赖(pom.xml) <!--整合Shiro安全框架--> <dependency> <groupId>org.apache.shiro</group ...

- SpringBoot整合Shiro 四:认证+授权

搭建环境见: SpringBoot整合Shiro 一:搭建环境 shiro配置类见: SpringBoot整合Shiro 二:Shiro配置类 shiro整合Mybatis见:SpringBoot整合 ...

- SpringBoot整合Shiro权限框架实战

什么是ACL和RBAC ACL Access Control list:访问控制列表 优点:简单易用,开发便捷 缺点:用户和权限直接挂钩,导致在授予时的复杂性,比较分散,不便于管理 例子:常见的文件系 ...

- SpringBoot整合Shiro实现权限控制

目录 1.SpringBoot整合Shiro 1.1.shiro简介 1.2.代码的具体实现 1.2.1.Maven的配置 1.2.2.整合需要实现的类 1.2.3.项目结构 1.2.4.ShiroC ...

- SpringBoot系列十二:SpringBoot整合 Shiro

声明:本文来源于MLDN培训视频的课堂笔记,写在这里只是为了方便查阅. 1.概念:SpringBoot 整合 Shiro 2.具体内容 Shiro 是现在最为流行的权限认证开发框架,与它起名的只有最初 ...

- SpringBoot整合Shiro实现基于角色的权限访问控制(RBAC)系统简单设计从零搭建

SpringBoot整合Shiro实现基于角色的权限访问控制(RBAC)系统简单设计从零搭建 技术栈 : SpringBoot + shiro + jpa + freemark ,因为篇幅原因,这里只 ...

- 转:30分钟了解Springboot整合Shiro

引自:30分钟了解Springboot整合Shiro 前言:06年7月的某日,不才创作了一篇题为<30分钟学会如何使用Shiro>的文章.不在意之间居然斩获了22万的阅读量,许多人因此加了 ...

随机推荐

- 面试:为了进阿里,又把并发CAS(Compare and Swap)实现重新精读一遍

该系列文章已收录在公众号[Ccww技术博客],原创技术文章第一时间推出 前言 在面试中,并发线程安全提问必然是不会缺少的,那基础的CAS原理也必须了解,这样在面试中才能加分,那来看看面试可能会问那些问 ...

- 小程序开发-组件navigator导航篇

navigator 页面链接 navigator的open-type属性 可选值 navigate.redirect.switchTab,对应于wx.navigateTo.wx.redirectTo. ...

- (高难度SQL)从产品表中找出相同前缀 (都云作者痴 谁解其中味)

--期盼值 找出AA,3;PDST,3;QPL-,3;TP-,2; --基本表 create table tb_product( id number(9,0) primary key, name nv ...

- 使用HttpUrlConnection访问www.163.com遇到503问题,用设置代理加以解决

一次我使用如下程序连接到网易,意图获取其网站的html文本: try { String urlPath = "http://www.163.com/"; URL url = new ...

- AMQP 概论

AMQP 是应用层协议的一个开放标准,为面向消息的中间件设计.基于此协议的客户端与消息中间件可传递消息,并不受客户端/中间件不同产品,不同的开发语言等条件的限制.目标是实现一种在全行业广泛使用的标准消 ...

- SpringBoot搭建环境

选择文件新建一个项目 选择:Spring Initializr,其他配置不变,点击下一步 这里一般写包名和项目名,这里我就默认,直接点击下一步 这里选择:Web --> Spring Web ...

- 企业网站还是要考虑兼容至少IE10

中国国情,大部分企业还在使用win7,IE浏览器.为了兼容这些,还是少用比较VUE等一些高级的框架,改为使用jquery.用惯了VUE,jquey好多忘得差不多了,其中遇到的问题及解决方案 ajax, ...

- Vue 事件的高级使用方法

Vue 事件的高级使用方法 事件方法 在Vue中提供了4中事件监听方法,分别是: $on(event: string | Array, fn) $emit(event: string) $once(e ...

- awk使用说明(复制别人的)

来源:http://www.cnblogs.com/ggjucheng/archive/2013/01/13/2858470.html 简介 awk是一个强大的文本分析工具,相对于grep的查找,se ...

- [LeetCode]198. 打家劫舍(DP)

题目 你是一个专业的小偷,计划偷窃沿街的房屋.每间房内都藏有一定的现金,影响你偷窃的唯一制约因素就是相邻的房屋装有相互连通的防盗系统,如果两间相邻的房屋在同一晚上被小偷闯入,系统会自动报警. 给定一个 ...